WPROWADZENIE

Firma Microsoft wydała poradę firmy Microsoft na temat zabezpieczeń dla informatyków dotyczących tego problemu. Porada o zabezpieczeniach zawiera dodatkowe informacje dotyczące zabezpieczeń. Aby wyświetlić poradę o zabezpieczeniach, przejdź do następującej witryny internetowej firmy Microsoft:

Rozwiązanie

Aby uzyskać pakiet autonomiczny dla tej aktualizacji, przejdź do witryny internetowej wykazu usługi Microsoft Update.

Więcej informacji

1. Przeznaczenie tej aktualizacji zabezpieczeń

Aktualizacja zabezpieczeń zwiększa sposób weryfikacji tożsamości zdalnych serwerów IPsec, jeśli istnieje połączenie zdalne z klienta IPsec. Instalacja tej aktualizacji jest procesem trzystopniowym. Ten proces został opisany w tej sekcji i został szczegółowo opisany w tym artykule.

Aby zainstalować tę aktualizację, wykonaj następujące czynności:

-

Zainstaluj aktualizację w systemie klienckim, która usprawnia sprawdzanie poprawności serwera zdalnego. Aktualizacja pozostanie wyłączona po zakończeniu instalacji, dopóki administrator nie posunie kroku 2 i ręcznie włączyć aktualizację. (Opisano to w sekcji 4.1). Jeśli istnieje konfiguracja typu klient-brama, aktualizacja powinna być zainstalowana na komputerze klienckim. W przypadku konfiguracji między witrynami instalację powinny zostać dosyć oba serwery zdalne komunikacji.

-

Zaktualizuj certyfikat na serwerze, którego tożsamość musi zostać zweryfikowana zgodnie z nowymi regułami poprawności. (Opisano to w sekcji "Instrukcje dotyczące wdrażania".

-

Zaktualizuj rejestr na komputerach sprawdzania poprawności, aby uwzględnić nowe reguły poprawności. Gdy tylko te reguły zostaną ustawione w rejestrze, aktualizacja automatycznie zacznie wymuszać nowe reguły, podczas gdy ustanawia połączenie z stroną zdalną.

Uwaga Ta aktualizacja ma zastosowanie tylko w przypadku połączeń w trybie awaryjnym. Nie wpływa to na połączenia w trybie transportu.

2. Kto powinien zainstalować tę aktualizację zabezpieczeń?

Administratorzy przedsiębiorstwa, którzy mają następujące konfiguracje, powinni rozważyć aktualizację klienta zdalnego i serwerów w celu poprawy zabezpieczeń:

-

DirectAccess z usługą AuthIP opartą na certyfikatach W tej konfiguracji aktualizacja musi być zainstalowana na komputerach klienckich systemu

Windows 7. Na serwerze, którego certyfikat musi zostać zaktualizowany w konfiguracji, może być uruchomiony system Windows Server 2008 R2, Windows Server 2012 lub Windows Server 2012 R2.

Ta aktualizacja nie będzie mieć żadnego efektu, jeśli zostanie zainstalowana we wdrożeniu opartym na certyfikatach systemu Windows 8. -

DirectAccess with KerbProxy authentication AuthIP W tej konfiguracji aktualizacja musi być zainstalowana na komputerach klienckich z systemem Windows 8 lub

Windows 8.1. Na serwerze nie są wymagane żadne zmiany. -

IPsec z uwierzytelnianiem opartym na

certyfikatach Jest to konfiguracja najbardziej uniwersalna. Może zostać skonfigurowana jako klient-brama lub jako witryna-witryna.

|

Scenariusz |

Protocol (Protokół) |

Metoda uwierzytelniania |

Typ instalacji |

Platformy, które mają zostać poprawione |

|---|---|---|---|---|

|

IPsec |

IKEv1 |

Na podstawie certyfikatu |

Site-to-site (na przykład RRAS) |

Win 2003, Windows Server 2008, Windows Server 2008 R2 |

|

Klient-serwer |

Windows XP, Windows Vista, Windows 7 |

|||

|

DirectAccess |

AuthIP |

Na podstawie certyfikatu |

Klient-serwer (na przykład DirectAccess) |

Windows 7 |

|

KerbProxy |

Klient-serwer (na przykład DirectAccess) |

Windows 8, Windows 8.1 |

Ważna uwaga: W przypadku uwierzytelniania na podstawie certyfikatu (IPsec lub DirectAccess):

-

Site-to-site: Windows Server 2012 i Windows Server 2012 R2 nie muszą być poprawiane, ponieważ testy certyfikatów w pudełku są wystarczające.

-

Klient do bramy: Systemy Windows 8 i Windows 8.1 nie muszą być poprawiane, ponieważ testy certyfikatów w polu są wystarczające.

Aby uzyskać więcej informacji na temat konfigurowania testów certyfikatów w systemach Windows 8, 8.1, Server 2012 i Server 2012 R2, zobacz następujący artykuł w witrynie Microsoft TechNet:

3. Scenariusze wdrażania

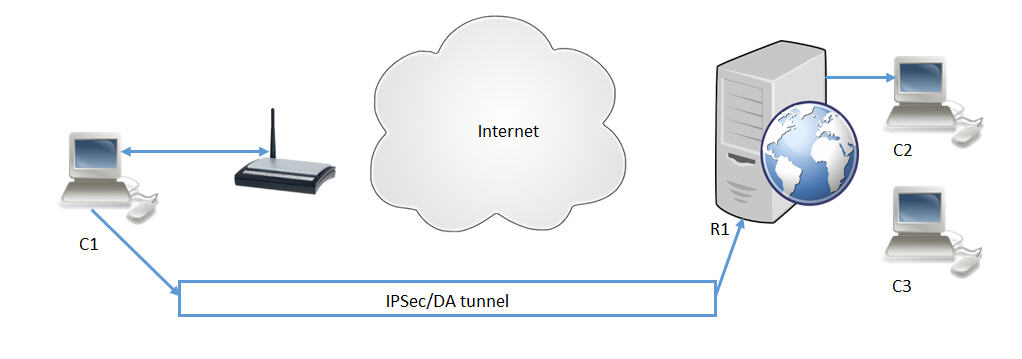

3.1: Klient IPsec do bramy

W tej sekcji przedstawiono typową konfigurację typu klient-brama. Aktualizacja poprawi sprawdzenie, czy komputer C1 sprawdza poprawność serwera R1.

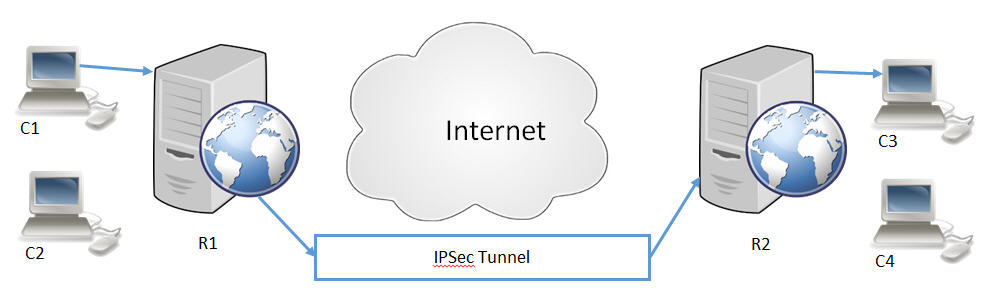

3.2: Witryna IPsec do witryny

Przedstawiono tu typowe wyzwalacze protokołu IPsec dla witryny wyzwalane przez ruch. W celu wymuszenia bardziej rygorystycznych testów poprawności na innych serwerach serwer R1 i serwer R2 muszą mieć tę aktualizację i powiązaną z nią konfigurację.

4. Instrukcje dotyczące wdrażania

4.1: Opis aktualizacji zabezpieczeń

W ramach aktualizacji zabezpieczeń 2862152 protokół IPsec wymusza więcej testów w ramach negocjacji IPsec w przypadku metod uwierzytelniania certyfikatów (w przypadku systemów Windows 7, Windows Server 2008 R2, Windows XP i Windows Server 2003) oraz uwierzytelniania KerbProxy (dla systemów Windows 8, Windows Server 2012, Windows 8.1 i Windows Server 2012). Podczas negocjacji IPsec sprawdzane są również podane atrybuty pod względem wartości skonfigurowanych w rejestrze w następujący sposób:

Windows 7 i starsze systemy operacyjne

-

Jeśli skonfigurowano tylko adres IP i jednostkę EKU, protokół IPsec sprawdza docelowy adres IP i identyfikator obiektu EKU (nazywany też OID).

-

Jeśli skonfigurowano tylko adres IP i system DNS, protokół IPsec sprawdza docelowy adres IP i nazwę serwera DNS (certyfikatu).

-

Jeśli skonfigurowano adres IP, system DNS i jednostki EKU, protokół IPsec sprawdza docelowy adres IP i identyfikator obiektu EKU.

Uwagi

-

DNS (certyfikat) to nazwa certyfikatu na serwerze (lub po stronie osoby odpowiadającej).

-

Identyfikator obiektu EKU to identyfikator rozszerzonego użycia klucza znajdujący się w certyfikacie serwera.

Windows 8 i Windows 8.1

-

Docelowy adres IP i wartości spn Główna nazwa usługi

(SPN) ma zazwyczaj następujący format:host/<ComputerName>.<ComputerDomain>.comAdministratorzy muszą zapewnić prawidłowe identyfikatory IP, nazwy DNS/identyfikatory obiektów EKU (w systemie Windows 7 lub wcześniejszych systemach operacyjnych) albo prawidłowe wartości adresu IP i nazwy SPN (w systemie Windows 8 i nowszych wersjach) za pośrednictwem ustawień rejestru. Każdy moduł keyingu ma oddzielny rejestr, który będzie miał podklucz dla każdej metody uwierzytelniania.

Na komputerze, który odpowiada, można skonfigurować te same ustawienia, aby chronić odpowiadającą. Ma to zastosowanie tylko w przypadku systemu Windows 7 i wcześniejszych wersji.

W systemie Windows 8 i nowszych wersjach można skonfigurować tylko komputer inicjatora. Nie można skonfigurować odpowiadania.

4.2: Wdrażanie certyfikatów — system Windows 7 i wcześniejsze wersje

4.2.1 Scenariusz protokołu IPsec

4.2.1.1 Konfiguracja usługi EKU na kliencie:

-

Jeśli twój klient IPsec ma już certyfikat z EKU, nie musisz aktualizować ani ponownie wdać nowego certyfikatu w systemie klienckim IPsec. Na serwerze IPsec jest ustawiany nowy certyfikat z EKU.

Uwaga Ten certyfikat musi być przenoszony w łańcuch do tego samego głównego urzędu certyfikacji, który został skonfigurowany w zasadach IPsec. Skonfiguruj tę nową EKU w ustawieniach rejestru klienta. -

Certyfikaty, które nie mają EKU, są traktowane jako "certyfikaty wyłącznie". W przypadku korzystania z takich certyfikatów w tej aktualizacji nie są wymuszane nowe testy EKU. Jeśli nadal chcesz wymusić testy przed certyfikatem, skonfiguruj tylko ustawienia DNS.

4.2.1.2 Konfiguracja systemu DNS na kliencie:

-

Jeśli chcesz korzystać z reguł poprawności opartych na systemie DNS, możesz skonfigurować nazwę DNS (nazwę certyfikatu) certyfikatu serwera w ustawieniach rejestru klienta.

Uwaga Jeśli obiekt EKU jest skonfigurowany, ustawienia DNS nie zostaną rozważone. Dlatego jeśli chcesz korzystać z reguł poprawności opartych na systemie DNS, skonfiguruj tylko ustawienia DNS.

4.2.2 Scenariusz "Lokacja z witryną"

4.2.2.1 Konfiguracja usługi EKU:

-

Jeśli twój inicjator lub odpowiadająca ma już certyfikat, który ma EKU, nie musisz aktualizować ani ponownie wdajać żadnych certyfikatów w tym inicjatora lub osoby, która je inicjuje. Wystarczy skonfigurować aplikację EKU certyfikatu komunikacji równorzędnej w ustawieniach rejestru na obu końcach.

-

Jeśli twój certyfikat inicjatora lub osoby odpowiadającej nie ma certyfikatu EKU, oznacza to, że jest to "certyfikat wszystkiego" i że nowe testy EKU nie zostaną wymuszone. Jeśli nadal chcesz wymusić testy przed certyfikatem, skonfiguruj tylko ustawienia DNS.

4.2.2.2 Konfiguracja systemu DNS:

-

Jeśli chcesz korzystać z reguł poprawności opartych na systemie DNS, możesz skonfigurować nazwę DNS (nazwę certyfikatu) certyfikatu komunikacji równorzędnej w rejestrze po obu stronach.

Uwaga Jeśli obiekt EKU jest skonfigurowany, ustawienia DNS nie zostaną rozważone. Dlatego jeśli chcesz korzystać z reguł poprawności opartych na systemie DNS, skonfiguruj tylko ustawienia DNS.

4.3: Ustawienia rejestru w systemach Windows 7, Windows Server 2008 R2, Windows Vista i Windows Server 2008

Sprawdzanie poprawności zostanie włączone tylko po skonfigurowaniu kluczy rejestru.

Uwaga Sprawdzanie poprawności będzie wymuszone nawet wtedy, gdy klucz rejestru nie zawiera wartości ani danych.

-

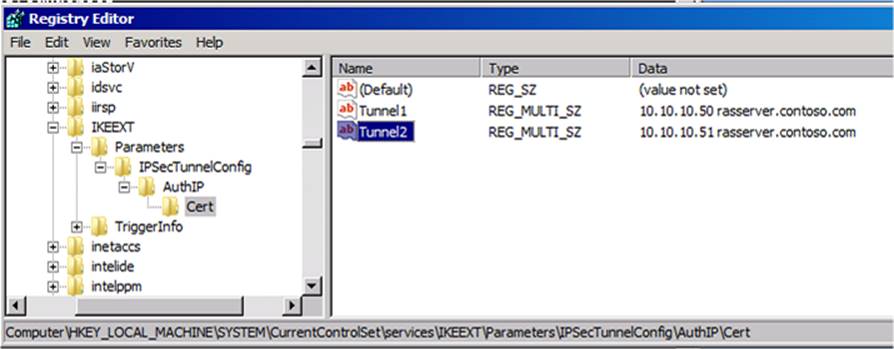

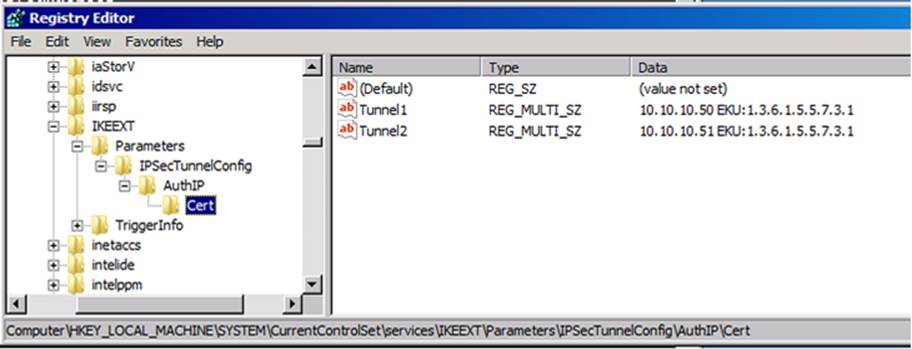

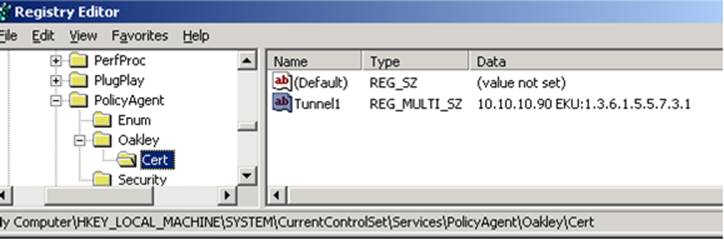

4.3.1: Uwierzytelnianie certyfikacji przy użyciu AuthIP

-

Klucz rejestru: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\AuthIP\Cert

-

Nazwa rejestru: może to być dowolna nazwa (na przykład Sz. 1).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address lub IPv6Address> <DNS1> <DNS2> <DNS3> <custom EKU OID>

Separatorami danych może być "spacja", "tab" lub "nowy wiersz". Dane można również skonfigurować w następujący

sposób: Data: <IPv4Address lub IPv6Address><DNS1><DNS2><DNS3><niestandardowy EKU>Niestandardowy EKU OID powinien być skonfigurowany przy użyciu formatu prefiksu

"EKU:", jak pokazano w poniższej

ilustracji:EKU:<EKU OID>Rejestr może mieć więcej niż

jedną nazwę rejestru:-

Nazwa rejestru: może to być dowolna nazwa (na przykład Sz. 2).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address lub IPv6Address> <DNS4> <DNS5> <DNS6> <custom EKU OID>

-

-

4.3.2: Uwierzytelnianie certyfikacji za pomocą IKEv1

-

Klucz rejestru: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\IKEV1\Cert

-

Nazwa rejestru: może to być dowolna nazwa (na przykład Sz. 1).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address lub IPv6Address> <DNS1> <DNS2> <DNS3> <custom EKU OID>

Separatorami danych może być "spacja", "tab" lub "nowy wiersz". Dane można również skonfigurować w następujący

sposób: Data: <IPv4Address lub IPv6Address><DNS1><DNS2><DNS3><niestandardowy EKU>Niestandardowy EKU OID powinien być skonfigurowany przy użyciu formatu prefiksu

"EKU:", jak pokazano w poniższej

ilustracji:EKU:<EKU OID>Rejestr może mieć więcej niż

jedną nazwę rejestru:-

Nazwa rejestru: może to być dowolna nazwa (na przykład Sz. 2).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address lub IPv6Address> <DNS4> <DNS5> <DNS6> <custom EKU OID>

Każda pozycja może mieć nie więcej niż 10 nazw DNS i tylko jedną niestandardową nazwę EKU.

Maksymalna liczba skonfigurowanych nazw DNS na wpis wynosi 10.

Uwaga Jeśli rozmiar wpisu przekracza 16 384 znaki, ten wpis zostanie zignorowany. Obejmuje to rozmiar adresu IP i rozmiar EKU.

Za każdy adres IP można uznać tylko jedną jednostkę EKU (na przykład za każdy adres IP). Wyszukiwanie ma iteracyjne. Jeśli skonfigurowano więcej niż jeden wpis "IP", pierwsza skonfigurowana EKU dla tego wpisu adresu IP będzie uznawana za sprawdzanie poprawności.

Maksymalna liczba kontenerów, które można skonfigurować pod ścieżką rejestru, wynosi 1024.

Notatki-

Należy skonfigurować wartości protokołu IP. Administratorzy mogą konfigurować rekordy DNS lub EKU w zależności od swoich potrzeb.

-

Jeśli skonfigurowano tylko EKU, na podstawie wyniku weryfikacji sprawdzamy, czy grupa EKU jest obecna w certyfikacie komunikacji równorzędnej, i włączamy uwierzytelnianie lub nie zezwalamy na to.

-

Jeśli skonfigurowano tylko nazwę DNS, sprawdzamy tylko tematAltName, który istnieje w certyfikacie, i włączamy lub nie zezwalamy na uwierzytelnianie na podstawie wyniku weryfikacji.

-

Jeśli skonfigurowano EKU i system DNS, sprawdzamy tylko EKU i na podstawie sprawdzania poprawności włączamy lub nie zezwalamy na uwierzytelnienie.

-

Metoda DNS:

-

W polu Name (Nazwa) możesz określić dowolny ciąg.

-

Jeśli twój serwer ma adres IPv6, możesz określić ten sam adres IPv6 zamiast adresu IPv4.

Podejście EKU:

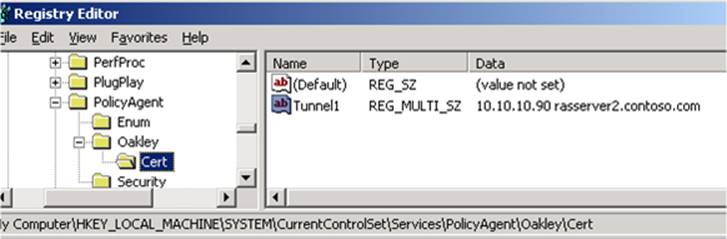

4.4: Ustawienia rejestru w systemach Windows XP i Windows Server 2003

Sprawdzanie poprawności zostanie włączone tylko po skonfigurowaniu kluczy rejestru.

Uwaga Sprawdzanie poprawności będzie wymuszane nawet wtedy, gdy klucze rejestru nie mają wartości ani danych.

4.4.1: Uwierzytelnianie certyfikacji za pomocą dąbrcha

-

Klucz rejestru: HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent\Dąbley\Cert

-

Nazwa rejestru: może to być dowolna nazwa (na przykład Sz. 1).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address> <DNS1> <DNS2> <DNS3> <custom EKU OID>Separatorami danych mogą być

"spacja" lub "tab" lub "nowy wiersz". Dane można również skonfigurować w następujący sposób:

Data: <IPv4Address><DNS1><DNS2><DNS3><niestandardowy EKU>Niestandardowy EKU OID powinien być skonfigurowany przy użyciu formatu prefiksu

"EKU:", jak pokazano w poniższej

ilustracji:EKU:<EKU OID>Rejestr może mieć więcej niż

jedną nazwę rejestru:

-

Nazwa rejestru: może to być dowolna nazwa (na przykład Sz. 2).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address> <DNS4> <DNS5> <DNS6> <niestandardowego adresu EKU OID>

Adres IP jest adresem miejsca docelowego blogu i powinien być pierwszym ciągiem we wpisie.

Każda pozycja może mieć nie więcej niż 10 nazw DNS i tylko jedną niestandardową nazwę EKU.

Maksymalna liczba skonfigurowanych nazw DNS na wpis wynosi 10.

Uwaga Jeśli rozmiar wpisu przekracza 16 384 znaki, ten wpis zostanie zignorowany. Obejmuje to rozmiar adresu IP i rozmiar EKU.

Można rozważyć tylko jedną jednostkę EKU w miejscu docelowym nacierowym (na przykład na adres IP). Wyszukiwanie ma iteracyjne. Jeśli skonfigurowano więcej niż jeden wpis "IP", pierwsza skonfigurowana EKU dla tego wpisu adresu IP będzie uznawana za sprawdzanie poprawności.

Maksymalna liczba kontenerów, które można skonfigurować pod ścieżką rejestru, wynosi 1024.

Notatki

-

Należy skonfigurować wartości protokołu IP. Administratorzy mogą konfigurować rekordy DNS lub EKU w zależności od swoich potrzeb.

-

Jeśli skonfigurowano tylko EKU, sprawdzamy, czy EKU istnieje w certyfikacie komunikacji równorzędnej, i zezwalamy na uwierzytelnianie lub nie zezwalamy na to na podstawie wyniku weryfikacji.

-

Jeśli skonfigurowano tylko nazwę DNS, sprawdzamy tylko podmiotAltName, który istnieje w certyfikacie, i zezwalamy na uwierzytelnianie lub nie zezwalamy na to na podstawie wyniku weryfikacji.

-

Jeśli oba te urządzenia są skonfigurowane, sprawdzamy poprawność tylko EKU i zezwalamy na uwierzytelnianie lub nie zezwalamy na to na podstawie sprawdzania poprawności.

Metoda DNS:

-

W polu Name (Nazwa) możesz określić dowolny ciąg.

-

Jeśli twój serwer ma adres IPv6, możesz określić ten sam adres IPv6 zamiast adresu IPv4.

Podejście EKU:

4.5: Windows 8 i Windows 8.1

Sprawdzanie poprawności zostanie włączone tylko wtedy, gdy klucz rejestru jest skonfigurowany. Należy pamiętać, że testy będą wymuszane przez samo dodawanie klucza nawet bez wartości rejestru ani danych.

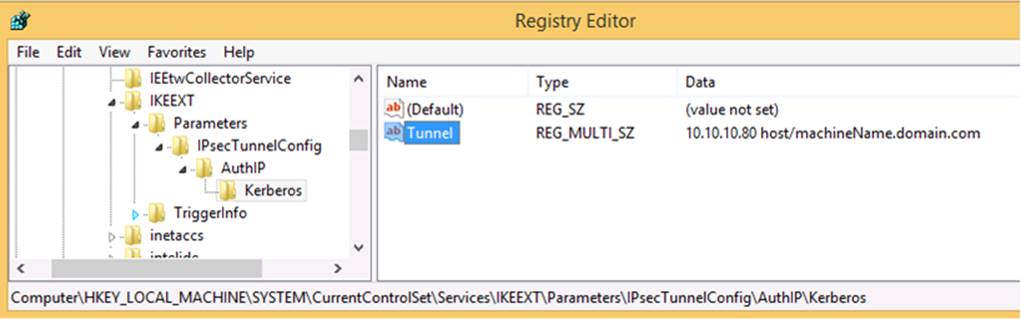

4.5.1: Uwierzytelnianie KerbProxy przy użyciu uwierzytelniania AuthIP:

-

Klucz rejestru: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parameters\IPsecTunnelConfig\AuthIP\kerberos

-

Nazwa rejestru: może to być dowolny ciąg (na przykład Ciąg1).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address lub IPv6Address> <SPN1> <SPN2> <SPN3>Separatorami danych może być

"spacja" lub "tab" lub "nowy wiersz". Dane można również skonfigurować w następujący

sposób: Data: <IPv4Address lub IPv6Address><spN1>

<SPN2><SPN3>Rejestr może mieć więcej niż

jedną nazwę

rejestru:

-

Nazwa rejestru: może to być dowolny ciąg (na przykład Sz. 2).

-

Typ: REG_MULTI_SZ

-

Dane: <IPv4Address lub IPv6Address> <SPN4> <SPN5> <SPN6>

Adres IP jest adresem miejsca docelowego blogu i powinien być pierwszym ciągiem we wpisie.

Maksymalna liczba skonfigurowanych sieci SPN na wpis wynosi 10.

Uwaga Jeśli rozmiar wpisu (łącznie z rozmiarem adresu IP) przekracza 16 384 znaki, wpis ten zostanie zignorowany. Maksymalna liczba kontenerów, które można skonfigurować pod ścieżką rejestru, wynosi 1024.

Metoda spn:

-

W polu Name (Nazwa) możesz określić dowolny ciąg.

-

Jeśli twój serwer ma adres IPv6, możesz określić ten sam adres IPv6 zamiast adresu IPv4.

5. Rozwiązywanie problemów

Jeśli wystąpią błędy połączenia IPsec, wykonaj poniższe czynności, aby rozwiązać ten problem:

-

Upewnij się, że wykonano prawidłową konfigurację zgodnie z opisem w poprzednich sekcjach.

-

Zbadaj dzienniki zdarzeń, aby ustalić, czy błąd jest generowany przez inicjatora lub u osób, które je odpowiadają.

-

W systemie Windows 8 i nowszych wersjach nie ma żadnych zmian po stronie osób, które odpowiadają. Dlatego błąd może pochodzić tylko od jego inicjatora. Jeśli wystąpi błąd, w wynikach śledzenia IKE zostanie wyświetlony komunikat podobny do następującego w dzienniku:

Skonfigurowana sieci SPN dla komunikacji równorzędnej AuthIP NIE jest dopasowana

-

W systemie Windows 7 i we wcześniejszych wersjach błąd może zostać wygenerowany przez inicjatora lub od osób, które je inicjatorzy.

Jeśli występują błędy po stronie inicjatorów, rejestrowane są następujące zdarzenia.

|

Przypadek niepowodzenia |

Inicjator |

Responder |

|---|---|---|

|

IKEv1 |

Nie powiodło się negocjacje w trybie głównym IPsec. |

Zostało utworzone skojarzenie zabezpieczeń trybu głównego protokołu IPsec. Tryb rozszerzony nie został włączony. Do uwierzytelniania został użyty certyfikat. |

|

Zakończono skojarzenie zabezpieczeń trybu głównego protokołu IPsec. |

||

|

AuthIP |

Nie powiodło się negocjacje w trybie głównym IPsec. |

Nie powiodło się negocjacje w trybie głównym IPsec. |

W przypadku niepowodzeń po stronie osoby odpowiadającej rejestrowane są następujące zdarzenia:

|

Przypadek niepowodzenia |

Inicjator |

Responder |

|---|---|---|

|

IKEv1 |

Zostało utworzone skojarzenie zabezpieczeń trybu głównego protokołu IPsec. Tryb rozszerzony nie został włączony. Certyfikat został użyty do uwierzytelniania |

Zostało utworzone skojarzenie zabezpieczeń trybu głównego protokołu IPsec. Tryb rozszerzony nie został włączony. Do uwierzytelniania został użyty certyfikat. |

|

Nie powiodło się negocjacje w trybie szybkim IPsec. |

Zakończono skojarzenie zabezpieczeń trybu głównego protokołu IPsec. |

|

|

Zakończono skojarzenie zabezpieczeń trybu głównego protokołu IPsec. |

Nie powiodło się negocjacje w trybie szybkim IPsec. |

|

|

AuthIP |

Nie powiodło się negocjacje w trybie głównym IPsec. |

Negocjacje w trybie rozszerzonego protokołu IPsec nie powiodły się. Odpowiednie skojarzenie zabezpieczeń trybu głównego zostało usunięte. |

|

Negocjacje w trybie rozszerzonego protokołu IPsec nie powiodły się. Odpowiednie skojarzenie zabezpieczeń trybu głównego zostało usunięte. |

Śledzenia IKE

-

Włącz śledzenie IKE i odtąd odtąd odtąd występuje problem.

-

Zatrzymywanie śledzenia IKE.

-

Udostępnij plik Ikeext.etl z folderu C:\windows\system32 zespołowi pomocy technicznej firmy Microsoft.

W przypadku niepowodzeń w danych śledzenia IKE zostaną wyświetlane następujące dzienniki.

Niepowodzenie z powodu EKU:

-

Niestandardowa EKU certyfikatu komunikacji równorzędnej NIE jest dopasowana ze skonfigurowaną usługą EKU dla usługi AUTHIP

-

Niestandardowa EKU certyfikatu komunikacji równorzędnej NIE była do siebie dopasowana ze skonfigurowaną EKU dla usługi IKE

Niepowodzenie z powodu certyfikatu:

-

Nazwa DNS certyfikatu równorzędnego IKE NIE była do siebie dopasowana ze skonfigurowanymi nazwami DNS

-

Nazwa DNS certyfikatu równorzędnego AUTHIP NIE jest dopasowana do skonfigurowanych nazw DNS

Windows XP i Windows Server 2003

Dzienniki Dąbrcha ułatwiają identyfikowanie przyczyn awarii związanych z protokołu IPsec.

Aby włączyć rejestrowanie IPsec, w wierszu polecenia wpisz następujące polecenie, a następnie naciśnij klawisz Enter:

Netsh IPsec dynamic set config ikelogging 1Then, to reproduce the failure case, type the following command:

Dynamiczny zestaw konfiguracji Netsh IPsec 0Szybki dziennik zostanie wygenerowany w następującym folderze:

C:\systemdws\DebugIf there are failures, IKE traces will display the following logs.

Niepowodzenie z powodu EKU:

-

Niestandardowy EKU certyfikatu komunikacji równorzędnej NIE był taki sam jak skonfigurowany EKU dla IKEv1

Niepowodzenie z powodu certyfikatu:

-

Nazwa DNS certyfikatu równorzędnego NIE jest dopasowana do skonfigurowanej nazwy DNS dla IKEv1

Uwaga W podanych tutaj informacjach komunikat "NIE dopasowano" jest błędem typograficznym wyświetlanym w kodzie.

Informacje

Aby uzyskać więcej informacji na temat protokołu IPsec, przejdź do następującej strony internetowej firmy Microsoft:

http://technet.microsoft.com/en-us/library/hh831416Aby uzyskać więcej informacji na temat urzędu certyfikacji, zobacz stronę sieci Web Zaawansowanego przewodnika po wdrażaniu:

http://technet.microsoft.com/en-us/library/hh831436Aby uzyskać więcej informacji na temat wdrażania pojedynczego serwera dostępu zdalnego, przejdź do następującej strony internetowej wdrażania programu Microsoft Basic Remote Access:

http://technet.microsoft.com/en-us/library/hh831520Aby uzyskać więcej informacji na temat sieci VPN dla witrynie, przejdź do następującej strony internetowej Przewodnika laboratorium testowego firmy Microsoft:

INFORMACJE O PLIKU

Wersja angielska (Stany Zjednoczone) tej aktualizacji oprogramowania instaluje pliki, które mają atrybuty wymienione w poniższych tabelach. Daty i godziny dla tych plików są podane w uniwersalny czas koordynowany (UTC). Daty i godziny dla tych plików na komputerze lokalnym są wyświetlane w czasie lokalnym z bieżącymi ustawieniami czasu letniego. Ponadto daty i godziny mogą ulec zmianie podczas wykonywania określonych operacji na plikach.

-

Pliki, które mają zastosowanie do określonego punktu kontrolnego (SPn)i gałęzi usługi (QFE, GDR), są zanotowyane w kolumnach "Wymaganie dodatku SP" i "Gałąź usługi".

-

Gałęzie usługi gdr zawierają tylko te poprawki, które są powszechnie dostępne w celu rozwiązania krytycznych problemów. Gałęzie usługi QFE zawierają poprawki oprócz powszechnie wydanych poprawek.

-

Oprócz plików wymienionych w tych tabelach ta aktualizacja oprogramowania instaluje również skojarzony plik wykazu zabezpieczeń(KBnumer cat), który jest podpisany za pomocą podpisu cyfrowego firmy Microsoft.

W przypadku wszystkich obsługiwanych wersji systemu Windows XP opartych na proc. x86

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Oakley.dll |

5.1.2600.6462 |

278,528 |

12.10.13 |

15:56 |

x86 |

Dla wszystkich obsługiwanych wersji x64 systemu Windows Server 2003 i Windows XP Professional x64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

Wymaganie sp |

Gałąź usługi |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

407,040 |

13 października 2013 r. |

05:37 |

x64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13 października 2013 r. |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

W przypadku wszystkich obsługiwanych wersji systemu Windows Server 2003 opartych na proc. x86

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

361,472 |

12.10.13 |

15:57 |

x86 |

W przypadku wszystkich obsługiwanych wersji systemu Windows Server 2003 opartych na systemie IA-64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

Wymaganie sp |

Gałąź usługi |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

565,760 |

13 października 2013 r. |

05:37 |

IA-64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13 października 2013 r. |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

-

Pliki, które dotyczą określonego produktu, punktu kontrolnego (z dodatkiem SPn)i gałęzi usługi (LDR, GDR), można zidentyfikować, analizując numery wersji pliku, jak pokazano w poniższej tabeli:

Wersja

Produkt

Punkt kontrolny

Gałąź usługi

6.0.6002. 18xxx

Windows Vista z dodatkiem SP2 i Windows Server 2008 z dodatkiem SP2

SP2

GDR

6.0.6002. 23xxx

Windows Vista z dodatkiem SP2 i Windows Server 2008 z dodatkiem SP2

SP2

LDR

-

Gałęzie usługi gdr zawierają tylko te poprawki, które są powszechnie dostępne w celu rozwiązania krytycznych problemów. Gałęzie usługi LDR zawierają poprawki oprócz powszechnie wydanych poprawek.

Uwaga Zainstalowane pliki MANIFEST (manifest) i pliki MUM (mum) nie są wymienione.

W przypadku wszystkich obsługiwanych wersji opartych na proc. x86 systemów Windows Vista i Windows Server 2008

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

334,848 |

2009-11-kwi |

06:28 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

99,816 |

2009-11-kwi |

06:32 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

2013-11-11 |

02:07 |

x86 |

|

Ikeext.dll |

6.0.6002.18960 |

444,928 |

2013-11-11 |

02:08 |

x86 |

|

Wfp.mof |

Nie dotyczy |

814 |

2008-05-01 |

11:29 |

Nie dotyczy |

|

Wfp.tmf |

Nie dotyczy |

218,228 |

2013-11-11 |

00:39 |

Nie dotyczy |

|

Bfe.dll |

6.0.6002.23243 |

334,848 |

12.10.13 |

02:52 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

98,240 |

12.10.13 |

03:24 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12.10.13 |

02:53 |

x86 |

|

Ikeext.dll |

6.0.6002.23243 |

446,464 |

12.10.13 |

02:53 |

x86 |

|

Wfp.mof |

Nie dotyczy |

814 |

2011-09-wrz |

11:41 |

Nie dotyczy |

|

Wfp.tmf |

Nie dotyczy |

218,580 |

12.10.13 |

01:42 |

Nie dotyczy |

W przypadku wszystkich obsługiwanych wersji systemów Windows Vista i Windows Server 2008 opartych na proc. x64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

458,240 |

2009-11-kwi |

07:11 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

166,888 |

2009-11-kwi |

07:15 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

781,824 |

2013-11-11 |

04:23 |

x64 |

|

Ikeext.dll |

6.0.6002.18960 |

462,848 |

2013-11-11 |

04:23 |

x64 |

|

Wfp.mof |

Nie dotyczy |

814 |

2008-05-01 |

11:29 |

Nie dotyczy |

|

Wfp.tmf |

Nie dotyczy |

217,074 |

2013-11-11 |

02:29 |

Nie dotyczy |

|

Bfe.dll |

6.0.6002.23243 |

458,240 |

12.10.13 |

03:19 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

165,312 |

12.10.13 |

03:51 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

781,824 |

12.10.13 |

03:20 |

x64 |

|

Ikeext.dll |

6.0.6002.23243 |

464,384 |

12.10.13 |

03:20 |

x64 |

|

Wfp.mof |

Nie dotyczy |

814 |

15 lis 2011 |

15:19 |

Nie dotyczy |

|

Wfp.tmf |

Nie dotyczy |

217,466 |

12.10.13 |

02:11 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

2013-11-11 |

02:07 |

x86 |

|

Wfp.mof |

Nie dotyczy |

814 |

26.06.13 |

12:46 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12.10.13 |

02:53 |

x86 |

|

Wfp.mof |

Nie dotyczy |

814 |

2011-09-wrz |

11:41 |

Nie dotyczy |

W przypadku wszystkich obsługiwanych wersji systemu Windows Server 2008 opartych na systemie IA-64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

781,312 |

2009-11-kwi |

06:59 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

262,632 |

2009-11-kwi |

07:03 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

1,124,352 |

2013-11-11 |

03:43 |

IA-64 |

|

Ikeext.dll |

6.0.6002.18960 |

944,128 |

2013-11-11 |

03:43 |

IA-64 |

|

Wfp.mof |

Nie dotyczy |

814 |

2008-03-01 |

18:54 |

Nie dotyczy |

|

Wfp.tmf |

Nie dotyczy |

217,254 |

2013-11-11 |

02:05 |

Nie dotyczy |

|

Bfe.dll |

6.0.6002.23243 |

781,312 |

12.10.13 |

02:17 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

261,056 |

12.10.13 |

02:52 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

1,124,352 |

12.10.13 |

02:18 |

IA-64 |

|

Ikeext.dll |

6.0.6002.23243 |

946,688 |

12.10.13 |

02:18 |

IA-64 |

|

Wfp.mof |

Nie dotyczy |

814 |

15.03.11 |

05:52 |

Nie dotyczy |

|

Wfp.tmf |

Nie dotyczy |

217,516 |

12.10.13 |

01:24 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

2013-11-11 |

02:07 |

x86 |

|

Wfp.mof |

Nie dotyczy |

814 |

26.06.13 |

12:46 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12.10.13 |

02:53 |

x86 |

|

Wfp.mof |

Nie dotyczy |

814 |

2011-09-wrz |

11:41 |

Nie dotyczy |

-

Pliki, które dotyczą określonego produktu, punktu kontrolnego (RTM, SPn)i gałęzi usługi (LDR, GDR), można zidentyfikować, analizując numery wersji pliku, jak pokazano w poniższej tabeli:

Wersja

Produkt

Punkt kontrolny

Gałąź usługi

6.1.7601. 18xxx

Windows 7 i Windows Server 2008 R2

SP1

GDR

6.1.7601. 22xxx

Windows 7 i Windows Server 2008 R2

SP1

LDR

-

Gałęzie usługi gdr zawierają tylko te poprawki, które są powszechnie dostępne w celu rozwiązania krytycznych problemów. Gałęzie usługi LDR zawierają poprawki oprócz powszechnie wydanych poprawek.

Uwaga Zainstalowane pliki MANIFEST (manifest) i pliki MUM (mum) nie są wymienione.

W przypadku wszystkich obsługiwanych wersji systemu Windows 7 opartych na proc. x86

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

494,592 |

20 lis 2010 |

12:18 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12.10.13 |

02:01 |

x86 |

|

Ikeext.dll |

6.1.7601.18283 |

679,424 |

12.10.13 |

02:01 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,028 |

12.10.13 |

02:33 |

Nie dotyczy |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12.10.13 |

02:03 |

x86 |

|

Wfp.mof |

Nie dotyczy |

822 |

10.06.09 |

21:32 |

Nie dotyczy |

|

Bfe.dll |

6.1.7601.22479 |

496,128 |

12.10.13 |

01:55 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12.10.13 |

01:56 |

x86 |

|

Ikeext.dll |

6.1.7601.22479 |

681,472 |

12.10.13 |

01:56 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,028 |

12.10.13 |

02:21 |

Nie dotyczy |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12.10.13 |

01:57 |

x86 |

|

Wfp.mof |

Nie dotyczy |

822 |

10.06.09 |

21:32 |

Nie dotyczy |

W przypadku wszystkich obsługiwanych wersji systemu Windows 7 i Windows Server 2008 R2 opartych na procesorze x64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

705,024 |

20 lis 2010 |

13:25 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

324,096 |

12.10.13 |

02:29 |

x64 |

|

Ikeext.dll |

6.1.7601.18283 |

859,648 |

12.10.13 |

02:29 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,028 |

12.10.13 |

03:06 |

Nie dotyczy |

|

Nshwfp.dll |

6.1.7601.18283 |

830,464 |

12.10.13 |

02:30 |

x64 |

|

Wfp.mof |

Nie dotyczy |

822 |

10.06.09 |

20:51 |

Nie dotyczy |

|

Bfe.dll |

6.1.7601.22479 |

706,560 |

12.10.13 |

02:23 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

324,096 |

12.10.13 |

02:24 |

x64 |

|

Ikeext.dll |

6.1.7601.22479 |

861,184 |

12.10.13 |

02:24 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,028 |

12.10.13 |

02:49 |

Nie dotyczy |

|

Nshwfp.dll |

6.1.7601.22479 |

832,000 |

12.10.13 |

02:25 |

x64 |

|

Wfp.mof |

Nie dotyczy |

822 |

10.06.09 |

20:51 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12.10.13 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12.10.13 |

02:03 |

x86 |

|

Wfp.mof |

Nie dotyczy |

822 |

2013-04-lip |

12:21 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12.10.13 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12.10.13 |

01:57 |

x86 |

|

Wfp.mof |

Nie dotyczy |

822 |

2013-09-lip |

06:28 |

Nie dotyczy |

W przypadku wszystkich obsługiwanych wersji systemu Windows Server 2008 R2 opartych na systemie IA-64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

1,071,616 |

20 lis 2010 |

10:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

566,272 |

12.10.13 |

01:34 |

IA-64 |

|

Ikeext.dll |

6.1.7601.18283 |

1,500,160 |

12.10.13 |

01:34 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,028 |

12.10.13 |

01:59 |

Nie dotyczy |

|

Nshwfp.dll |

6.1.7601.18283 |

1,112,064 |

12.10.13 |

01:36 |

IA-64 |

|

Wfp.mof |

Nie dotyczy |

822 |

10.06.09 |

20:57 |

Nie dotyczy |

|

Bfe.dll |

6.1.7601.22479 |

1,074,176 |

12.10.13 |

01:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

566,272 |

12.10.13 |

01:24 |

IA-64 |

|

Ikeext.dll |

6.1.7601.22479 |

1,503,744 |

12.10.13 |

01:24 |

IA-64 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,028 |

12.10.13 |

01:44 |

Nie dotyczy |

|

Nshwfp.dll |

6.1.7601.22479 |

1,113,600 |

12.10.13 |

01:25 |

IA-64 |

|

Wfp.mof |

Nie dotyczy |

822 |

10.06.09 |

20:57 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12.10.13 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12.10.13 |

02:03 |

x86 |

|

Wfp.mof |

Nie dotyczy |

822 |

2013-04-lip |

12:21 |

Nie dotyczy |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12.10.13 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12.10.13 |

01:57 |

x86 |

|

Wfp.mof |

Nie dotyczy |

822 |

2013-09-lip |

06:28 |

Nie dotyczy |

-

Pliki, które dotyczą określonego produktu, punktu kontrolnego (RTM, SPn)i gałęzi usługi (LDR, GDR), można zidentyfikować, analizując numery wersji pliku, jak pokazano w poniższej tabeli:

Wersja

Produkt

Punkt kontrolny

Gałąź usługi

6.2.920 0.16 xxx

Windows 8 i Windows Server 2012

RTM

GDR

6.2.920 0.20 xxx

Windows 8 i Windows Server 2012

RTM

LDR

-

Gałęzie usługi gdr zawierają tylko te poprawki, które są powszechnie dostępne w celu rozwiązania krytycznych problemów. Gałęzie usługi LDR zawierają poprawki oprócz powszechnie wydanych poprawek.

Uwaga Zainstalowane pliki MANIFEST (manifest) i pliki MUM (mum) nie są wymienione.

W przypadku wszystkich obsługiwanych wersji systemu Windows 8 opartych na proc. x86

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10 października 2013 r. |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10.06.13 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10 października 2013 r. |

09:29 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10.06.13 |

19:10 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10 października 2013 r. |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27 lis 2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10 października 2013 r. |

22:30 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10 października 2013 r. |

22:30 |

x86 |

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10 października 2013 r. |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10.06.13 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10 października 2013 r. |

09:29 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

2,920 |

10 października 2013 r. |

10:06 |

Nie dotyczy |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10.06.13 |

19:10 |

x86 |

|

Wfplwfs.sys |

6.2.9200.16734 |

38,744 |

10 października 2013 r. |

10:07 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10 października 2013 r. |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27 lis 2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10 października 2013 r. |

22:30 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

2,920 |

10 października 2013 r. |

23:31 |

Nie dotyczy |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10 października 2013 r. |

22:30 |

x86 |

|

Wfplwfs.sys |

6.2.9200.20842 |

38,744 |

10 października 2013 r. |

23:37 |

x86 |

W przypadku wszystkich obsługiwanych wersji systemu Windows 8 i Windows Server 2012 opartych na systemach x64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10 października 2013 r. |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10.06.13 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10 października 2013 r. |

09:21 |

x64 |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10.06.13 |

19:16 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10 października 2013 r. |

22:26 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27 lis 2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10 października 2013 r. |

22:26 |

x64 |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10 października 2013 r. |

22:26 |

x64 |

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10 października 2013 r. |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10.06.13 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10 października 2013 r. |

09:21 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

2,920 |

10 października 2013 r. |

11:50 |

Nie dotyczy |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10.06.13 |

19:16 |

x64 |

|

Wfplwfs.sys |

6.2.9200.16734 |

96,600 |

10 października 2013 r. |

11:53 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10 października 2013 r. |

22:26 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27 lis 2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10 października 2013 r. |

22:26 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

2,920 |

2013-11-11 |

00:50 |

Nie dotyczy |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10 października 2013 r. |

22:26 |

x64 |

|

Wfplwfs.sys |

6.2.9200.20842 |

96,600 |

2013-11-11 |

00:54 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10.06.13 |

19:10 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10.06.13 |

19:10 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27 lis 2012 |

04:22 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10 października 2013 r. |

22:30 |

x86 |

W przypadku wszystkich obsługiwanych wersji systemu Windows 8.1 opartych na proc. x86

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12.10.13 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22.02.13 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12.10.13 |

21:02 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22.02.13 |

02:19 |

x86 |

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12.10.13 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22.02.13 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12.10.13 |

21:02 |

x86 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,059 |

13 października 2013 r. |

00:27 |

Nie dotyczy |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22.02.13 |

02:19 |

x86 |

|

Wfplwfs.sys |

6.3.9600.16427 |

69,464 |

13 października 2013 r. |

00:45 |

x86 |

W przypadku wszystkich obsługiwanych wersji systemu Windows 8.1 i Windows Server 2012 R2 opartych na procesorze x64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Data |

Czas |

Platforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12.10.13 |

21:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22.02.13 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12.10.13 |

21:34 |

x64 |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22.02.13 |

09:11 |

x64 |

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12.10.13 |

21:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22.02.13 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12.10.13 |

21:34 |

x64 |

|

Networksecurity-ppdlic.xrm-ms |

Nie dotyczy |

3,059 |

13 października 2013 r. |

02:41 |

Nie dotyczy |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22.02.13 |

09:11 |

x64 |

|

Wfplwfs.sys |

6.3.9600.16427 |

136,536 |

13 października 2013 r. |

02:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22.02.13 |

02:40 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22.02.13 |

02:19 |

x86 |

|

Nazwa pliku |

Skrót SHA1 |

Skrót SHA256 |

|---|---|---|

|

Windows6.0-KB2862152-ia64.msu |

80EE12A2E51477C621392A0665BC837CFF8FC29B |

55D9566C4062721EA0B8C9B02B2DE1FC5A48B6216338012BA7C3E15C9F78EC4A |

|

Windows6.0-KB2862152-x64.msu |

E24C86C21DDD00ADA6B49EE1C2A037F9D2CBD8EF |

5C2D595720F98D351400593A562DBD5812AAAADE31E7B92E8B2493771AF8EDD3 |

|

Windows6.0-KB2862152-x86.msu |

C062CCF8CCCB24411D223934451EB25323C5B9BC |

1EE3C6408CC3EE8CACA8CA0C9A23089AE8F4461FFB277414F9EFC0E61B2A30B5 |

|

Windows6.1-KB2862152-ia64.msu |

61E5FC414F88C1B15FB27AB905AB67652B188FF2 |

C76E6DBBF345D2CA602AA4DCA83C780A7DF12D13F7570FDF57A605D81C33173F |

|

Windows6.1-KB2862152-x64.msu |

72BBAF8697440A998DF17DB09A69B24D96C4FE07 |

7764527EA105A36339EAF0DD09B45DE8EEB3EF68B4E09B69104FD63040C97365 |

|

Windows6.1-KB2862152-x86.msu |

EAC008F3D7E22B10E646D969656C48C25FADC6B4 |

64E90C46DC94A68DC5B2DA9AEB426EB07E660F5D32AB85A611103F15E115F47 |

|

Windows8-RT-KB2862152-x64.msu |

717A29A94CFCCE8F663E555075CDE12E2A7A836D |

A1EC074D8B1576CC3F7E5847451EA13E9D189ABFF1B0C05100522C579580345E |

|

Windows8-RT-KB2862152-x86.msu |

B762EE6FDB2CE341546C3A93C919CD5A482A99A9 |

CC2B0CEFEEFAAEC76966530C38B88281F4DEE46223DE7348E2C258DAB06E6C2E |

|

Windows8.1-KB2862152-x64.msu |

EC8DF98AE6D52A827266403A267F708A9CDE9B38 |

26068674EFEE40DA6B682429FD8876DE75405A83FE3A3689711884188FB3B3AE |

|

Windows8.1-KB2862152-x86.msu |

63D555F539C3D80AF8C4CE23179A9DE447810502 |

0FB82BB48506DE4883E4DCF518E7745AEBF56B47DD9F314563B7B8EA49B24155 |

|

WindowsServer2003-KB2862152-ia64-DEU.exe |

5BD38A43C1E04B8CDF94DF9F4B7C58F6B93B4C27 |

4004B7BACEFF854FD4E8FD72B7BCD5A07AD29A3B3979CAF738C4117487B557D |

|

WindowsServer2003-KB2862152-ia64-ENU.exe |

CC67EC663C2C933B2781436EA37F6BE2AEADD4C1 |

86A30C9F2DB197C099EE5BDB95CA7B7121D87D94A8AB3ADEAEAB64E099BAD7C9 |

|

WindowsServer2003-KB2862152-ia64-FRA.exe |

FD8AF00F493485D70C94E1113DB955F2F6774444 |

58E4A5925C0A400BC3FCA664DC0E60FC930FFB54CD7879D4E0620A5DC3ADD996 |

|

WindowsServer2003-KB2862152-ia64-JPN.exe |

BC417216D77EABAED92C54C1828C09A8F1EE266A |

7122AF3D47607C5A6E7BADB8A0A740714FB908975074C7D64B6E0F9C23CA6141 |

|

WindowsServer2003-KB2862152-x86-CHS.exe |

7E8BBBA255E7DC0BE62AE188A40A8F004FCB5E4F |

4DFA6A4E6CF86DC4BA1EA0F10204F8275EB61F28B2BF5D5AC58F314760614272 |

|

WindowsServer2003-KB2862152-x86-CHT.exe |

C3707B843C2914F02FF728691B7489460557328B |

7B4829AE8CA47CF789FC3C084291B30D99D24497C5223AAD2968DCE0E7A2A214 |

|

WindowsServer2003-KB2862152-x86-CSY.exe |

17B5A8D82581E04B3DC8359A55A0775E53BAF1A6 |

5049340582FB9E145B2B3104B1066984AEBB1EE352064F1D7C9C6BDA073D2097 |

|

WindowsServer2003-KB2862152-x86-DEU.exe |

A75DC6744A60D8CADB39D1D9963FAC7B608CAA89 |

982A7F6DF2067AA891E6890D0119CD1D5CA2FCB6238CF341D47293B80B7A3EBA |

|

WindowsServer2003-KB2862152-x86-ENU.exe |

8D96F688B35EFA32EEC1B05C92A8422D304E972D |

5192DD6E6C38C635AFF68A926C60FFF1FDC1433982E5C0FFFAEE5C3EDD9C6F2C |

|

WindowsServer2003-KB2862152-x86-ESN.exe |

37DCEF5107C1C157B738FED12CAC921100EEFF6F |

63D2CDD7D92FEAD9F72D0BEC29B5B4B25626B814BAEF517AF3B9B9252993B1E2 |

|

WindowsServer2003-KB2862152-x86-FRA.exe |

60BB2ECB93869D41E432901ADB1D3ED4B71CD700 |

0E37AB5EE438261F8B2B623180BE12B05AD13ECA4F7D246D6EBC90110E2EF179 |

|

WindowsServer2003-KB2862152-x86-HUN.exe |

0EEEB1F90C9BBDBC12368029DD5DCBC94A9499E8 |

ACE72D7C2CF26E99044BF7B19CBBC25067BAA7B5972C656C1AB0256DD43B877E |

|

WindowsServer2003-KB2862152-x86-ITA.exe |

DC2AB04A66B46AA9F97B817924007E9FCD5EB306 |

F032AE531AF7C4B9B03DB92F4470D37E4F9A078EFAEE7DB8C2DE7C3AEB54A7F5 |

|

WindowsServer2003-KB2862152-x86-JPN.exe |

1FBBBEC7AB9B764D439213E5ACD7278F6114792F |

42F8DB54F37DD659221168226CDBADE0F1614FB7FF06DB3C037667EF4661DDB8 |

|

WindowsServer2003-KB2862152-x86-KOR.exe |

B7CBCEA8AFCE0A77273B5264B0E90EE57BEA8423 |

E24C14DB1809D6E7A9AE7D2BF52E84B591B7332D3F073D6272CACF2434573ADB |

|

WindowsServer2003-KB2862152-x86-NLD.exe |

799BE730609FE5D4CDB56F46A1F4520F50183A9E |

4FD53C68F54668FE0CCE9F51DA1EFFF36E6050C5CBBD42E94C3453C036C54BAF |

|

WindowsServer2003-KB2862152-x86-PLK.exe |

B5160A3964D9DD776E6DD659B47593270FA4D79D |

4E5C3C8B9859BFA8F83CBA2D7042A956CA8A69AFFF123E09899D16312FCA6D12 |

|

WindowsServer2003-KB2862152-x86-PTB.exe |

83CCFE642630C0054105D0441FEA09204DEA86CE |

4156FF7C97627C42A95871F1D8666ECF36C6146A38804BE71C2C93EF082052DE |

|

WindowsServer2003-KB2862152-x86-PTG.exe |

B7D66DB2EF501D9DF68ECE685D095EABE4CDE276 |

8E88E57841BF640E5382E0808DEEA5F9FCFBD91CC0C502D071969A6BCAE4C7FB |

|

WindowsServer2003-KB2862152-x86-RUS.exe |

B982BCC1C5D1C0AF677940555429223C7D134E7D |

E7D524899F14DD4739C48056468D66C8C59DBD6BF629942060AECF3397307F72 |

|

WindowsServer2003-KB2862152-x86-SVE.exe |

4EF34DE5D662004089E77A23F162A47359E5BFFA |

6C779C1F31C7B2587D4B097998B1C28D63FDAB19DF5AF9E6263A1F49E15FBFFE |

|

WindowsServer2003-KB2862152-x86-TRK.exe |

5506F386C876A0BDB71D722BE785CC9C4B6DBB48 |

8443ADF3249DBD3C8A1C0939B4DFC717EE94B9DD609CAAD40317992EA33E6006 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHS.exe |

D15894E4D38D740F1F6D40EF14D1E2CB663D3740 |

9AD8CA4C5AD11E261E1726009182FF9D256FF37C17F5CA296AFE28859D5B6E5E |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHT.exe |

E69F9455BA88CCF1F579118C0DA787A3AB66DE43 |

47FB6E9D05D63C7984E745B7709E11E27D595BA385FF667EB31DD5922F9581AA |

|

WindowsServer2003.WindowsXP-KB2862152-x64-DEU.exe |

E6F17C263EB3824534D3A23187C51382393A9111 |

A09D50A344E7ECF3010C0B5530EB36C74FCE039985E9950A67FA1B971B31E5A0 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ENU.exe |

D97C7E8E60E51CEB4C10F40CD0163DFCC0FA0E13 |

13BCFE30002F3AD0280D14287B22FBF830297EF839A93C6E539EBB19814073F5 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ESN.exe |

EEA452A980769A5B00D163EE7390B11579345E4A |

EF97F201F03D7CA58FF4B9C84B1F301DBAA750EA39BD55207BD3F2A7F97258DDD |

|

WindowsServer2003.WindowsXP-KB2862152-x64-FRA.exe |

6E6B16D63B5CA7D55CE90A4569EF9BB486FBE2E8 |

5F44490CA1A9349C879E8BFC0CF01A7BAC0A296125ED9762FAACF0218F84CEEE |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ITA.exe |

4C0A6CF4A7B836918B139EA4947702CDB203F29C |

91CE056ACFF2C1022BFCD7A52850EF1C2341718207BDBAD8FEDAB17A48978D |

|

WindowsServer2003.WindowsXP-KB2862152-x64-JPN.exe |

F3CD39130480F41AB23B09848A4A75BE1598B9F2 |

D8FEECC1A2175819FF43C008A9CC211E94CBE5B2D7D20C82645AFAEC10FA39 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-KOR.exe |

6AF20E71CF92A1D968E4D59894FFF9BF267361FB |

220642EFC5483967286C554D6E39B3929650100ED0C6AAC3BB0F69739129F950 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-PTB.exe |

CBB061A4942A123BC69DA4AA57F5D0AB1B49E365 |

C502413E7680C55E82F2D9A7D1B8EA8958D7967A758FFABD18C38806BA271360 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-RUS.exe |

E0FA5FB8342E2ED7C74762ED70AC69744BB77ED8 |

9F2A281001193FE1F70B776E62553971CCBB1219B605800526C48AB66955CF |

|

WindowsXP-KB2862152-x86-ARA.exe |

08C5CAA13FC12FF96BE70EB407EDB46E53631B02 |

8D0826034D9A7B390BF54E25A0F54CB7C29A9335C201FD5F7334899B5E159048 |

|

WindowsXP-KB2862152-x86-CHS.exe |

44115DD4A313FE9FE60C718F9C5EA351B134810E |

B93335E701871D7308B212556AE62CA68164931662CAAEEBA3F6FA8A2FC1792D |

|

WindowsXP-KB2862152-x86-CHT.exe |

2C50E771B0E2AFC7970BF6C50122C3C52563F79C |

D27B6B2A20FF1273BB4A145B69F88A4AC57E6118D2DF5C0068ECF348840808FB |

|

WindowsXP-KB2862152-x86-CSY.exe |

BD3DF5F3DD9711701926652FCBBB8F7BCEECC20B |

311FFDB7C7FDD1BD9A9A4347F29B2ED4322248F9938C48598E175E1B2E932DEF |

|

WindowsXP-KB2862152-x86-DAN.exe |

D862174B345C67E95F9A8BE9E32B0EE42375231D |

7687F536680D58036F3A154C695C0DADE51A1A459757005397B0B2C08E2B1A6B |

|

WindowsXP-KB2862152-x86-DEU.exe |

EC84928C2543F65D5EFB65FECF26C714AA85CF4F |

E884909D9E9B884E364BD3EACC7C93436FF586398C43D0F7E0E457D140C737FB |

|

WindowsXP-KB2862152-x86-ELL.exe |

53F4E15D7E65B9973DF6C95F1BEFD95579EEAF09 |

C467E34B2F5FACB6C3B81CBDF63036DCB53933162193F6F32F0D2D0A8F4831F8 |

|

WindowsXP-KB2862152-x86-ENU.exe |

0457906284FF7FD706D77A69AC337CE7F65C7919 |

0CC60947AFACBA9D8DF0BB3E7D6A6FA4E51C67AFCAE87082E2956B1534E05F9E |

|

WindowsXP-KB2862152-x86-ESN.exe |

6FC07F443C1C20F9DBABBDEF941FE7EA867493CA |

092BD98A6D86FCBD5B2F80C9533B54B1EBC07A6752A1D8751369BA410FB52ED6 |

|

WindowsXP-KB2862152-x86-FIN.exe |

547B01212FBC27DEE724EC2DC38DE50F919094A1 |

23620EFC04CF1695E9E3C9B0F8E023A22053088386EF49186F98156171861D43 |

|

WindowsXP-KB2862152-x86-FRA.exe |

D0F53AAD13B2B0A79762801D134E7E40D805F105 |

38718267E7C8090E8C407B2E68F3F6CA7205FCC8246F521E653DA9884512909D |

|

WindowsXP-KB2862152-x86-HEB.exe |

8E965464A33CBF7FDD07B152E39843445B5D9B37 |

ADDC0E3FD19E02559EE684339B0CFDF61F74B812CC7A8DE22360779BB36D9E6C |

|

WindowsXP-KB2862152-x86-HUN.exe |

5600AE08B7CEA40FB83416784E2F39D2C0912D32 |

5590CA39913D20F9F66A364A8CAF55B1627BCFCE84019A471457AAE7243519CE |

|

WindowsXP-KB2862152-x86-ITA.exe |

0320BED1B72A0A93A60323CDF19018190CE6C852 |

103B7DF4D26767943618099A21D1C28E713E51A41F46CD8A6471A21B67FAC58F |

|

WindowsXP-KB2862152-x86-JPN.exe |

E5BFF9F5D16658B02BB69C1B967A3C232604B02F |

6F21CFDFA9EE500970B8712F441682C8539074E7DB85493233448D105B0B1B85 |

|

WindowsXP-KB2862152-x86-KOR.exe |

A30EC90A5C4E9A28FB91505EB50426F0411AD788 |

E44D2458F5899BCC6E992C05AC9F3E25E508A6C9408C0B90723FE6DFCB0F0DC1 |

|

WindowsXP-KB2862152-x86-NLD.exe |

9C7C9B75979D0DD6653D31743C1B99DCE50D3FB7 |

4008D539CCB0CFDC7503E5FB1D38BFABCF7ECAE7C1ED1C65926ECE19E3B8A581 |

|

WindowsXP-KB2862152-x86-NOR.exe |

B2C79C2E9A3D4AEC07AC0CA95990109AB23546F0 |

080BE1727CE5D3BDF3D96A20D4D961959E4FB0D2BB82FF3F99DEAB920CCDD42C |

|

WindowsXP-KB2862152-x86-PLK.exe |

337C1A1BA95EDBF09E9406BE80748D1DB80346CF |

C54AD936F9051AABA23906BF9D04EDAE32F3CAB3B2A57EA75B44E12A95500C89 |

|

WindowsXP-KB2862152-x86-PTB.exe |

4C3F4AD1510F0373F0F4E6B73CDDAE9B66392CAB |

C30CA0116215D36D540A4062AFA7C7F45EA956F77CB6B9CA109D2B96628B338C |

|

WindowsXP-KB2862152-x86-PTG.exe |

5927992A54D4AF2429CED1050D2447CD15EA |

8AF1670ED2B30CFD201CD250DED392ED7375FD8EB4916F6FAD5CB0BD7A09F38B |

|

WindowsXP-KB2862152-x86-RUS.exe |

69CCC88DDA04A5EAB488D651EFD0FE2BF1C3DE1E |

AAAABC926CECD40D5866207181BAF6BFF7D3D17D51DE8E2B4EDCFD334599F11B |

|

WindowsXP-KB2862152-x86-SVE.exe |

ECAE50464CC4E4711D69DBFCA79FA50CC3C14D27 |

6067587091E45118B8A480C1BC202EB1D4D61FD740B19D381101136F129201E7 |

|

WindowsXP-KB2862152-x86-TRK.exe |

1F11C641C93BF5073C3DA66C03FEC93CAEF3A171 |

7DB972F5221D697263B0DE5CE8A1748D4E9F9B2591951C9A943EDC669B422190 |