Este artículo contiene información general sobre cómo funciona la confianza en Access y qué factores debe tener en cuenta al decidir si debe confiar en una base de datos de escritorio de Access.

En este artículo

Información general

De forma predeterminada, Access deshabilita todo el código potencialmente inseguro u otros componentes de una base de datos, independientemente de la versión de Access que usó para crear la base de datos.

Cómo access le permite confiar en una base de datos

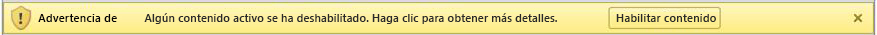

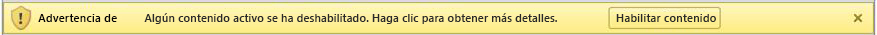

Cuando Access deshabilita el contenido, le informa de la acción mostrando la barra de mensajes.

Si ve la barra de mensajes, puede elegir si desea confiar en el contenido deshabilitado de la base de datos. Si decide confiar en el contenido deshabilitado, puede hacerlo de dos maneras:

-

Usar la barra de mensajes Haga clic en Habilitar contenido en la barra de mensajes. Al elegir esta opción, es posible que tenga que repetir el procedimiento si cambia la base de datos.

-

Confiar en la base de datos de forma permanente Coloque la base de datos en una ubicación de confianza: una carpeta en una unidad o red que marque como de confianza. Al elegir esta opción, ya no verá la barra de mensajes y nunca tendrá que habilitar el contenido de la base de datos mientras la base de datos permanezca en la ubicación de confianza.

Si no desea confiar en la base de datos, omita o cierre la barra de mensajes. Al ignorar o cerrar la barra de mensajes, todavía puede ver los datos de la base de datos y usar los componentes de la base de datos que Access no ha deshabilitado.

Factores a tener en cuenta al decidir si confiar en una base de datos

Antes de decidir si desea confiar en una base de datos, debe tener en cuenta los siguientes factores.

-

Tu propia directiva de seguridad Es posible que usted o su empresa tengan una directiva de seguridad que especifique cómo administrar los archivos de base de datos de Access. Por ejemplo, es posible que tenga un sistema de copia de seguridad muy sólido y decida que está dispuesto a confiar en la mayoría de los archivos de base de datos, a menos que tenga una razón específica para no hacerlo. Por el contrario, es posible que no tenga un buen sistema de copia de seguridad y, por lo tanto, es posible que desee tener mucho cuidado al decidir si desea confiar en una base de datos.

-

Tu objetivo Cuando Access deshabilita el contenido de una base de datos que no es de confianza, no bloquea el acceso a los datos de esa base de datos. Si desea revisar los datos de una base de datos y no desea realizar ninguna acción que pueda ser no segura, como ejecutar una consulta de acciones o usar determinadas acciones de macro, no es necesario que confíe en la base de datos. Si no está seguro de si una acción se considera no segura, puede intentar realizar la acción mientras el contenido de la base de datos se ha bloqueado por el modo deshabilitado. Si la acción es potencialmente no segura, se bloqueará en esta circunstancia.

-

El origen de la base de datos Si creó la base de datos, o si sabe que proviene de un origen en el que confía, puede decidir confiar en la base de datos. Si la base de datos procede de un origen posiblemente no confiable, es posible que desee dejar la base de datos sin confianza hasta que se asegure de que su contenido es seguro.

-

El contenido del archivo de base de datos Si no puede tomar una decisión de confianza basada en otra información, considere examinar minuciosamente el contenido de la base de datos para ver qué contenido potencialmente inseguro podría contener la base de datos. Después de realizar una comprobación completa y de estar seguro de que el contenido es seguro, puede decidir confiar en la base de datos.

-

La seguridad de la ubicación donde se almacena la base de datos Incluso si sabe que el contenido de un archivo de base de datos es seguro, si el archivo está almacenado en una ubicación que no es totalmente segura, alguien podría introducir contenido no seguro en la base de datos. Debe tener cuidado al decidir confiar en archivos de base de datos almacenados en ubicaciones que podrían no ser seguras.

Formas de confiar en una base de datos

Después de decidir confiar en una base de datos, puede confiar en ella mediante la barra de mensajes o colocando el archivo de base de datos en una ubicación de confianza.

Habilitar contenido mediante la barra de mensajes

La barra de mensajes aparece justo debajo de la cinta de opciones.

-

En la barra de mensajes, haga clic en Habilitar contenido.

Si no ve la barra de mensajes pero el contenido se ha deshabilitado, asegúrese de que la barra de mensajes está habilitada.

Habilitar la barra de mensajes

-

Haga clic en Archivo > Opciones.

-

En el panel izquierdo del cuadro de diálogo Opciones de Access, haga clic en Centro de confianza.

-

En el panel derecho, en Centro de confianza de Microsoft Office Access, haga clic en Configuración del Centro de confianza.

-

En el panel izquierdo del cuadro de diálogo Centro de confianza, haga clic en Barra de mensajes.

-

En el panel derecho, haga clic en Mostrar la barra de mensajes en todas las aplicaciones cuando se bloquee el contenido activo, como macros y controles ActiveX, y, a continuación, haga clic en Aceptar.

-

Cierre y vuelva a abrir la base de datos para aplicar la configuración cambiada.

Una vez que la barra de mensajes esté visible y habilitada, puede usarla para habilitar el contenido.

Mover un archivo de base de datos a una ubicación de confianza

Para especificar que una base de datos determinada es de confianza y debe habilitarse de forma predeterminada, asegúrese de que el archivo de base de datos se encuentra en una ubicación de confianza. Una ubicación de confianza es una carpeta o ruta de acceso de archivo del equipo o una ubicación en la intranet desde la que se considera seguro ejecutar código. Las ubicaciones de confianza predeterminadas incluyen las plantillas, los complementos y las carpetas de inicio. También puede especificar sus propias ubicaciones de confianza.

Sugerencia: Si desea conocer la ruta de acceso de la base de datos actual, haga clic en la pestaña Archivo para abrir la vista Backstage. La ruta de acceso completa de la ubicación de la base de datos actual se muestra en la pestaña Información .

-

Abra la carpeta donde se encuentra actualmente el archivo de base de datos y, a continuación, copie el archivo de base de datos en la ubicación de confianza que desee.

Especificar una ubicación de confianza

-

En la pestaña Archivo, haga clic en Opciones.

-

En el cuadro de diálogo Opciones de Access , a la izquierda, haga clic en Centro de confianza.

-

A la derecha, en Centro de confianza de Microsoft Office Access, haga clic en Configuración del Centro de confianza.

-

En el panel izquierdo del cuadro de diálogo Centro de confianza , haga clic en Ubicaciones de confianza.

-

Para agregar una ubicación de red, en el panel derecho, active la casilla Permitir ubicaciones de confianza en mi red .

-

Haga clic en Agregar nueva ubicación.

-

En el cuadro de diálogo Ubicación de confianza de Microsoft Office , use uno de los métodos siguientes:

-

En el cuadro Ruta de acceso , escriba la ruta de acceso completa de la ubicación que desea agregar.

-

Haga clic en Examinar para ir a la ubicación.

-

-

Para especificar que las subcarpetas de las nuevas ubicaciones de confianza también deben ser de confianza, active la casilla Las subcarpetas de esta ubicación también son de confianza .

-

Opcionalmente, en el cuadro Descripción , escriba una descripción para la ubicación de confianza.

Vea también

Habilitar o deshabilitar macros en archivos de Office

Habilitar o deshabilitar la configuración de controles ActiveX en archivos de Office