Ringkasan

Artikel ini menjelaskan cara mengaktifkan protokol Transport Layer Security (TLS) versi 1.2 dalam lingkungan Microsoft System Center 2012 R2.

Informasi Selengkapnya

Untuk mengaktifkan protokol TLS versi 1.2 di lingkungan Pusat Sistem Anda, ikuti langkah-langkah berikut:

-

Instal pembaruan dari rilis.

Catatan-

Instal rollup pembaruan terkini untuk semua komponen Pusat Sistem sebelum Anda menerapkan Pembaruan Rollup 14.

-

Untuk Manajer Perlindungan Data dan Manajer Mesin Virtual, instal Pembaruan Rollup 13.

-

Untuk Otomatisasi Manajemen Layanan, instal Rollup Pembaruan 7.

-

Untuk Orkestrator Pusat Sistem, instal Rollup Pembaruan 8.

-

Untuk Yayasan Penyedia Layanan, instal Rollup Pembaruan 12.

-

Untuk Manajer Layanan, instal Rollup Pembaruan 9.

-

-

-

Pastikan bahwa penyiapan berfungsi seperti sebelum Anda menerapkan pembaruan. Misalnya, periksa apakah Anda dapat memulai konsol.

-

Ubah pengaturan konfigurasi untuk mengaktifkan TLS 1.2.

-

Pastikan bahwa semua layanan SQL Server yang diperlukan berjalan.

Instal pembaruan

|

Perbarui aktivitas |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Pastikan bahwa semua pembaruan keamanan saat ini diinstal untuk Windows Server 2012 R2 |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

|

Pastikan bahwa .NET Framework 4.6 diinstal di semua komponen Pusat Sistem |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

|

Instal pembaruan SQL Server yang diperlukan yang mendukung TLS 1.2 |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

|

Ya |

Tidak |

Ya |

Ya |

Tidak |

Tidak |

Ya |

|

|

Pastikan bahwa sertifikat yang ditandatangani CA adalah SHA1 atau SHA2 |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

1 System Center Operations Manager (SCOM)

2 System Center Virtual Machine Manager (SCVMM)

3 System Center Data Protection Manager (SCDPM)

4 System Center Orchestrator (SCO)

5 Service Management Automation (SMA)

6 Service Provider Foundation (SPF)

7 Service Manager (SM)

Mengubah pengaturan konfigurasi

|

Pembaruan konfigurasi |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Pengaturan di Windows agar hanya menggunakan Protokol TLS 1.2 |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

|

Pengaturan pada Pusat Sistem agar hanya menggunakan Protokol TLS 1.2 |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

Ya |

|

Ya |

Tidak |

Ya |

Ya |

Tidak |

Tidak |

Tidak |

.NET Framework

Pastikan bahwa .NET Framework 4.6 diinstal di semua komponen Pusat Sistem. Untuk melakukan ini, ikutiinstruksi ini.

Dukungan TLS 1.2

Instal pembaruan SQL Server yang diperlukan yang mendukung TLS 1.2. Untuk melakukannya, lihat artikel berikut ini di Pangkalan Pengetahuan Microsoft:

3135244 Dukungan TLS 1.2 untuk SQL Server Microsoft

Pembaruan Pusat Sistem yang Diperlukan 2012 R2

SQL Server 2012 Native client 11.0 harus diinstal pada semua komponen Pusat Sistem berikut ini.

|

Komponen |

Peran |

|

Manajer Operasi |

Server Manajemen dan Konsol Web |

|

Manajer Mesin Virtual |

(Tidak diperlukan) |

|

Orkestrator |

Server Manajemen |

|

Manajer Perlindungan Data |

Server Manajemen |

|

Manajer Layanan |

Server Manajemen |

Untuk mengunduh dan menginstal Microsoft SQL Server 2012 Native Client 11.0, lihat halaman web Pusat Unduhan Microsoft ini.

Untuk Manajer Operasi dan Manajer Layanan Pusat Sistem, Anda harus memiliki ODBC 11.0 atau ODBC 13.0 yang terinstal di semua server manajemen.

Instal pembaruan Pusat Sistem 2012 R2 yang diperlukan dari artikel Pangkalan Pengetahuan berikut ini:

4043306 Deskripsi Pembaruan Rollup 14 untuk Microsoft System Center 2012 R2

|

Komponen |

2012 R2 |

|

Manajer Operasi |

Update Rollup 14 untuk System Center 2012 R2 Operations Manager |

|

Manajer Layanan |

Pembaruan Rollup 14 untuk System Center 2012 R2 Service Manager |

|

Orkestrator |

Pembaruan Rollup 14 untuk System Center 2012 R2 Orchestrator |

|

Manajer Perlindungan Data |

Pembaruan Rollup 14 untuk System Center 2012 R2 Data Protection Manager |

Catatan Pastikan bahwa Anda memperluas konten file dan menginstal file MSP pada peran terkait, kecuali Manajer Perlindungan Data. Untuk Manajer Proteksi Data, instal file .exe.

Sertifikat SHA1 dan SHA2

Komponen Pusat Sistem kini menghasilkan sertifikat SHA1 dan SHA2 yang ditandatangani sendiri. Hal ini diperlukan untuk mengaktifkan TLS 1.2. Jika sertifikat yang ditandatangani CA digunakan, pastikan bahwa sertifikat tersebut adalah SHA1 atau SHA2.

Mengatur Windows agar hanya menggunakan TLS 1.2

Gunakan salah satu metode berikut untuk mengonfigurasi Windows agar hanya menggunakan protokol TLS 1.2.

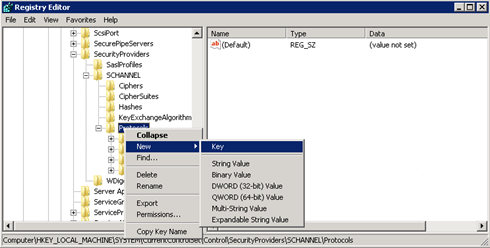

Metode 1: Mengubah registri secara manual

Penting: Ikuti langkah-langkah dalam bagian ini dengan cermat. Masalah serius dapat terjadi apabila Anda salah memodifikasi registri. Sebelum Anda mengubahnya, cadangkan registri untuk pemulihan jika terjadi masalah.

Gunakan langkah-langkah berikut untuk mengaktifkan/menonaktifkan semua protokol SCHANNEL di seluruh sistem. Kami menyarankan Agar Anda mengaktifkan protokol TLS 1.2 untuk komunikasi masuk dan mengaktifkan protokol TLS 1.2, TLS 1.1, dan TLS 1.0 untuk semua komunikasi keluar.

Note Membuat perubahan registri ini tidak mempengaruhi penggunaan protokol Kerberos atau NTLM.

-

Mulai Editor Registri. Untuk melakukan ini, klik kanan Mulai, ketik regedit dalam kotak Jalankan , lalu pilih OK.

-

Temukan subkey registri berikut ini:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

Klik kanan tombol Protokol , arahkan ke Baru, lalu klik Tombol.

-

Ketikkan SSL 3, lalu tekan Enter.

-

Ulangi langkah 3 dan 4 untuk membuat kunci untuk TLS 0, TLS 1.1, dan TLS 1.2. Kunci ini menyerupai direktori.

-

Buat kunci Klien dan kunci Server di bawah setiap kunci SSL 3, TLS 1.0, TLS 1.1, dan TLS 1.2 .

-

Untuk mengaktifkan protokol, buat nilai DWORD di bawah setiap kunci Klien dan Server sebagai berikut:

DisabledByDefault [Value = 0]

Diaktifkan [Nilai = 1]

Untuk menonaktifkan protokol, ubah nilai DWORD di bawah setiap kunci Klien dan Server sebagai berikut:DisabledByDefault [Nilai = 1]

Diaktifkan [Nilai = 0] -

Pada menu File , pilih Keluar.

Metode 2: Mengubah registri secara otomatis

Jalankan skrip Windows PowerShell berikut dalam mode Administrator untuk mengonfigurasi Windows secara otomatis agar hanya menggunakan Protokol TLS 1.2:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

Mengatur Pusat Sistem agar hanya menggunakan TLS 1.2

Atur Pusat Sistem agar hanya menggunakan protokol TLS 1.2. Untuk melakukan ini, pastikan terlebih dahulu bahwa semua prasyarat terpenuhi. Lalu, konfigurasikan pengaturan berikut ini pada komponen Pusat Sistem dan semua server lain di mana agen diinstal.

Gunakan salah satu metode berikut ini.

Metode 1: Mengubah registri secara manual

Penting: Ikuti langkah-langkah dalam bagian ini dengan cermat. Masalah serius dapat terjadi apabila Anda salah memodifikasi registri. Sebelum Anda mengubahnya, cadangkan registri untuk pemulihan jika terjadi masalah.

Untuk mengaktifkan penginstalan guna mendukung protokol TLS 1.2, ikuti langkah-langkah berikut:

-

Mulai Editor Registri. Untuk melakukan ini, klik kanan Mulai, ketik regedit dalam kotak Jalankan, lalu pilih OK.

-

Temukan subkey registri berikut ini:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

Buat nilai DWORD berikut di bawah kunci ini:

SchUseStrongCrypto [Nilai = 1]

-

Temukan subkey registri berikut ini:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

Buat nilai DWORD berikut di bawah kunci ini:

SchUseStrongCrypto [Nilai = 1]

-

Hidupkan ulang sistem.

Metode 2: Mengubah registri secara otomatis

Jalankan skrip Windows PowerShell berikut dalam mode Administrator untuk mengonfigurasi Pusat Sistem secara otomatis agar hanya menggunakan Protokol TLS 1.2:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

Pengaturan tambahan

Manajer Operasi

Paket manajemen

Impor paket manajemen untuk System Center 2012 R2 Operations Manager. Ini terletak di direktori berikut ini setelah Anda menginstal pembaruan server:

\Program Files\Microsoft System Center 2012 R2\Operations Manager\Server\Management Packs untuk Rollup Pembaruan

Pengaturan ACS

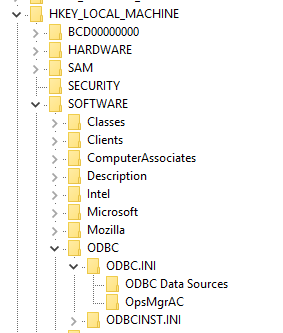

Untuk Layanan Pengumpulan Audit (ACS), Anda harus membuat perubahan tambahan dalam registri. ACS menggunakan DSN untuk membuat koneksi ke database. Anda harus memperbarui pengaturan DSN agar berfungsi untuk TLS 1.2.

-

Temukan subkey berikut untuk ODBC dalam registri.

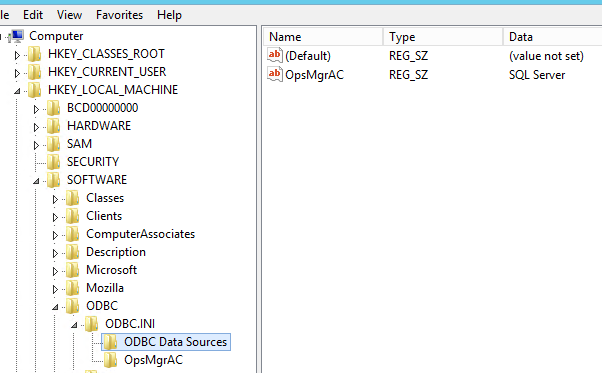

Catatan Nama default DSN adalah OpsMgrAC.

-

Di subkey Sumber Data ODBC , pilih entri untuk nama DSN, OpsMgrAC. Ini berisi nama driver ODBC yang akan digunakan untuk koneksi database. Jika Anda menginstal ODBC 11.0, ubah nama ini menjadi Driver ODBC 11 untuk SQL Server. Atau, jika Anda menginstal ODBC 13.0, ubah nama ini menjadi Driver ODBC 13 untuk SQL Server.

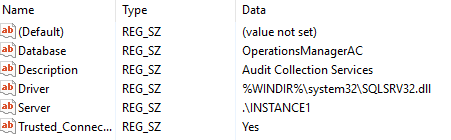

-

Dalam subkey OpsMgrAC , perbarui entri Driver untuk versi ODBS yang diinstal.

-

Jika ODBC 11.0 diinstal, ubah entri Driver ke %WINDIR%\system32\msodbcsql11.dll.

-

Jika ODBC 13.0 diinstal, ubah entri Driver ke %WINDIR%\system32\msodbcsql13.dll.

-

Alternatifnya, buat dan simpan file .reg berikut ini di Notepad atau editor teks lainnya. Untuk menjalankan file .reg yang disimpan, klik ganda file.

Untuk ODBC 11.0, buat file ODBC 11.0.reg berikut:

[HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC Sumber Data] "OpsMgrAC"="ODBC Driver 11 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll"

Untuk ODBC 13.0, buat file ODBC 13.0.reg berikut: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC Sumber Data] "OpsMgrAC"="ODBC Driver 13 untuk SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

Pengeras TLS di Linux

Ikuti instruksi di situs web yang sesuai untuk mengonfigurasi TLS 1.2 di lingkungan Red Hat atau Apache Anda.

Manajer Perlindungan Data

Untuk memungkinkan Manajer Perlindungan Data bekerja sama dengan TLS 1.2 untuk mencadangkan ke awan, aktifkan langkah-langkah ini di server Manajer Perlindungan Data.

Orkestrator

Setelah pembaruan Orkestrator diinstal, konfigurasi ulang database Orchestrator dengan menggunakan database yang sudah ada sesuai dengan panduan ini.

Manajer Layanan

Sebelum pembaruan Manajer Layanan diinstal, instal paket yang diperlukan dan konfigurasi ulang nilai kunci registri, seperti yang dijelaskan di bagian instruksi "Sebelum penginstalan" KB 4024037.

Selain itu, jika Anda memantau Manajer Layanan Pusat Sistem menggunakan Manajer Operasi Pusat Sistem, perbarui ke versi terbaru (v 7.5.7487.89) Paket Manajemen Pemantauan untuk dukungan TLS 1.2.

Service Management Automation (SMA)

Jika Anda memantau Service Management Automation (SMA) menggunakan System Center Operations Manager, perbarui ke versi terbaru Monitoring Management Pack untuk dukungan TLS 1.2:

System Center Management Pack for System Center 2012 R2 Orchestrator - Service Management Automation

Sanggahan kontak pihak ketiga

Microsoft menyediakan informasi kontak pihak ketiga untuk membantu Anda menemukan informasi tambahan tentang topik ini. Informasi kontak yang tertera dapat berubah sewaktu-waktu. Microsoft tidak menjamin keakuratan informasi kontak pihak ketiga.