Suvestinė

Galite pastebėti, kad labai daug blokuojamų įvykių, kurie renkami "Microsoft Defender" išplėstinės grėsmės apsaugos (MDATP) portale. Šie įvykiai sugeneruojami pagal kodo vientisumo (CI) modulį ir gali būti identifikuojami pagal jų Exploitguardnonmicrosoftsignedblokavimo Actiontype.

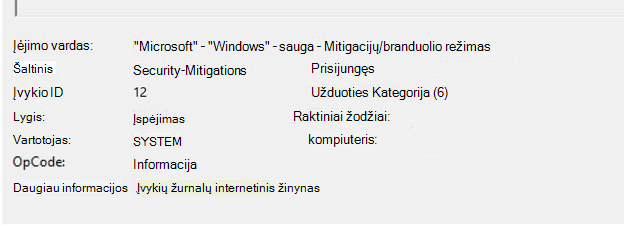

Įvykis, kaip matomas galinio punkto įvykių logaritme

|

ActionType |

Teikėjas/šaltinis |

Įvykio ID |

Aprašas |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Kodo vientisumo apsaugos blokas |

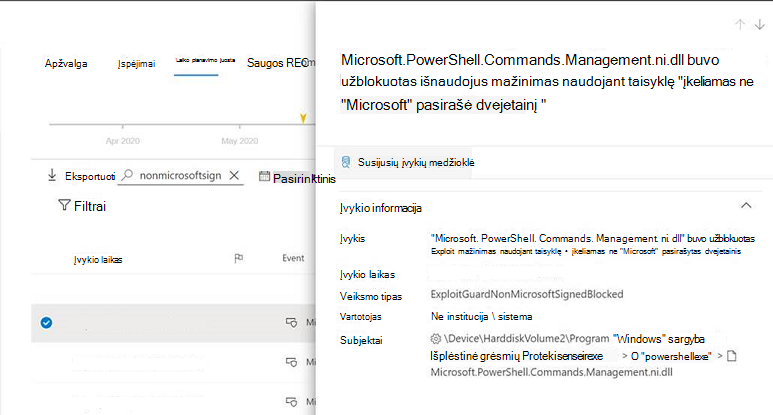

Įvykis, kaip matoma laiko planavimo juostoje

Procesas "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) buvo užblokuotas įkėlus ne "Microsoft" pasirašytą dvejetainį \ Windows \ Assembly \ NativeImages_v4.0.30319_64 \ Microsoft. M870d558a # \08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll '

Daugiau informacijos

CI variklis užtikrina, kad įrenginyje būtų leidžiama vykdyti tik patikimus failus. Įgalinus "CI" ir susidūrus su nepatikimu failu, sukuriamas blokinis įvykis. Atliekant audito režimą, failą vis dar leidžiama vykdyti, o vykdymo režimu failo vykdyti neleidžiama.

CI galima įgalinti keliais būdais, įskaitant, kai diegiate "Windows" sargybos programos valdiklio (WDAC) strategiją. Tačiau esant tokiai situacijai, MDATP įgalina CI dėl back end, kuris sukelia įvykių, kai susiduria su nepasirašytos prigimtinė vaizdų (NI) failai, kilę iš "Microsoft".

Failo pasirašymas skirtas įgalinti failų autentiškumą. CI gali patvirtinti, kad failas yra nepakeistas ir yra gautas iš patikimos institucijos pagal jo parašą. Daugelis failų, kurie kilę iš "Microsoft", yra pasirašyti, tačiau kai kurių failų negalima arba jie nepasirašyti dėl įvairių priežasčių. Pavyzdžiui, "NI Binaries" (parengta iš ".NET Framework" kodo) paprastai pasirašomos, jei jie yra įtraukti į leidimą. Tačiau jie paprastai iš naujo sugeneruojami įrenginyje ir jų negalima pasirašyti. Atskirai daugelis programų turi tik savo "CAB" arba "MSI" failą, kad patikrintų jų autentiškumą diegimo metu. Paleidus, jie sukuria papildomus failus, kurie nepasirašomi.

Mažinimo

Nerekomenduojame nepaisyti šių įvykių, nes jie gali nurodyti tikras saugos problemas. Pvz., piktavališkas užpuolikas gali bandyti įkelti nepasirašytą dvejetainį su "Microsoft" vaizdu.

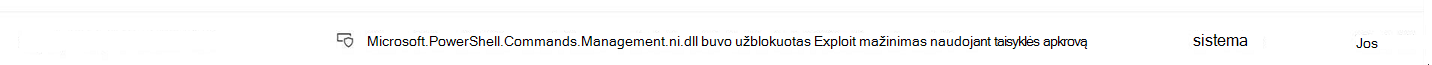

Tačiau šiuos įvykius galima filtruoti pagal užklausą, kai bandote analizuoti kitus įvykius išplėstinėje medžioklėje, neįtraukiant įvykių, kurie turi Exploitguardnonmicrosoftsignedactiontype .

Ši užklausa parodys visus įvykius, susijusius su šiuo konkrečiu aptikimu:

DeviceEvents

| kur ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" ir InitiatingProcessFileName = = "powershell.exe" ir failo vardas ends su "ni.dll"

| kur laiko žyma > ago (7d)

Jei norite neįtraukti šio įvykio, turite pakeisti užklausą. Tai parodys visą Išnaudą (įskaitant EP) įvykius, išskyrus šiuos:

DeviceEvents

| kur ActionType Startswith "ExploitGuard"

| kur ActionType! = "ExploitGuardNonMicrosoftSignedBlocked" arba (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" ir InitiatingProcessFileName! = "powershell.exe") arba (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" ir InitiatingProcessFileName = = "powershell.exe" ir failo vardas! endaswith "ni.dll")

| kur laiko žyma > ago (7d)

Be to, jei naudojate ".NET Framework 4,5" arba naujesnę versiją, galite atkurti "NI" failus, kad išspręstumėte daug nereikalingų įvykių. Norėdami tai padaryti, panaikinkite visus NI failus kataloge " Nativeimages " ir paleiskite komandą NGen Update , kad jas iš naujo sugeneruotumėte.