Kopsavilkums

Microsoft ir informēta par Kapotamu, ko potenciāli var izmantot, lai Windows domēna kontrollerus vai citus Windows serverus. Buzta ir klasisks NTLM retranslēšanas uzbrukums, un šādus uzbrukumus iepriekš ir dokumentē korporācija Microsoft, kā arī daudzas risku mazināšanas opcijas klientu aizsardzībai. Piemēram: Microsoft drošības konsultāciju 974926.

Lai novērstu NTLM pārraides uzbrukumus tīkliem ar iespējotu NTLM, domēnu administratoriem ir jānodrošina, lai pakalpojumi, kas atļauj NTLM autentifikāciju, izmantotu tādus aizsardzības līdzekļus kā autentifikācijas paplašinātā aizsardzība (Extended Protection — EPA) vai tādus parakstīšanas līdzekļus kā SMB parakstīšana. NbPotam izmanto to serveru priekšrocības, kur Active Directory sertifikātu pakalpojums (Active Directory Certificate Services — AD CS) nav konfigurēts ar NTLM retranslēšanas uzbrukumiem aizsardzību. Zemāk izklāstītais risku mazināšanas plāns klientiem, kā aizsargāt AD CS serverus no šādiem uzbrukumiem.

Iespējams, esat neaizsargāts pret šo uzbrukumu, ja izmantojat Active Directory sertifikātu pakalpojumu (AD CS) ar kādu no šiem pakalpojumiem:

-

Sertificēšanas iestādes tīmekļa reģistrācija

-

Reģistrācijas ar sertifikātu tīmekļa pakalpojums

.

Ja jūsu vide ir potenciāli ietekmēta, iesakām izmantot tālāk norādītos riskus.

Primārā risku mazināšana

Iesakām iespējot EPA un atspējot HTTP AD CS serveros. Atveriet Interneta informācijas pakalpojumi (IIS) pārvaldnieku un rīkojieties šādi:

-

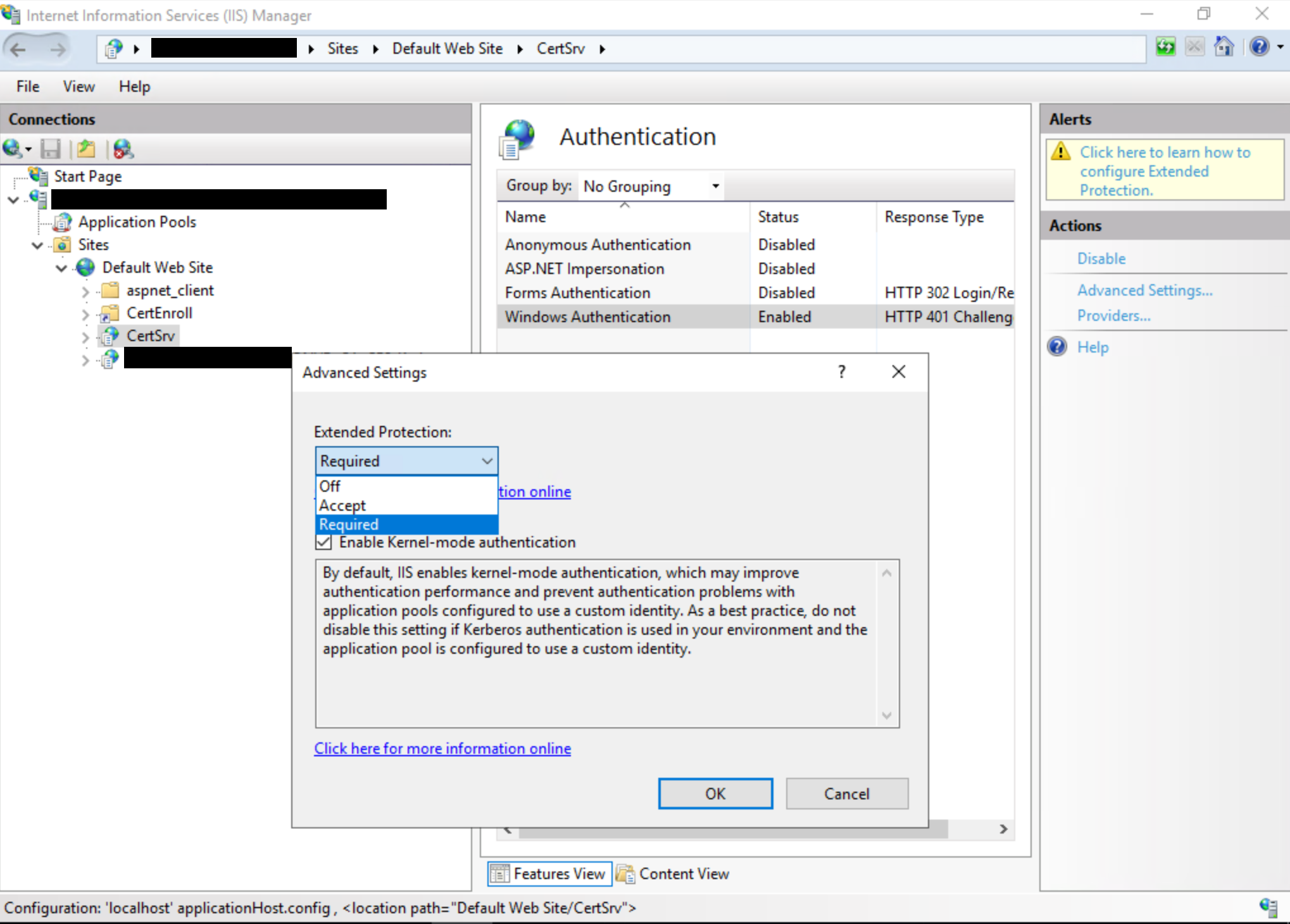

Iespējojiet EPA sertificēšanas iestādes tīmekļa reģistrācijai; nepieciešama drošāka un ieteicamāka opcija:

-

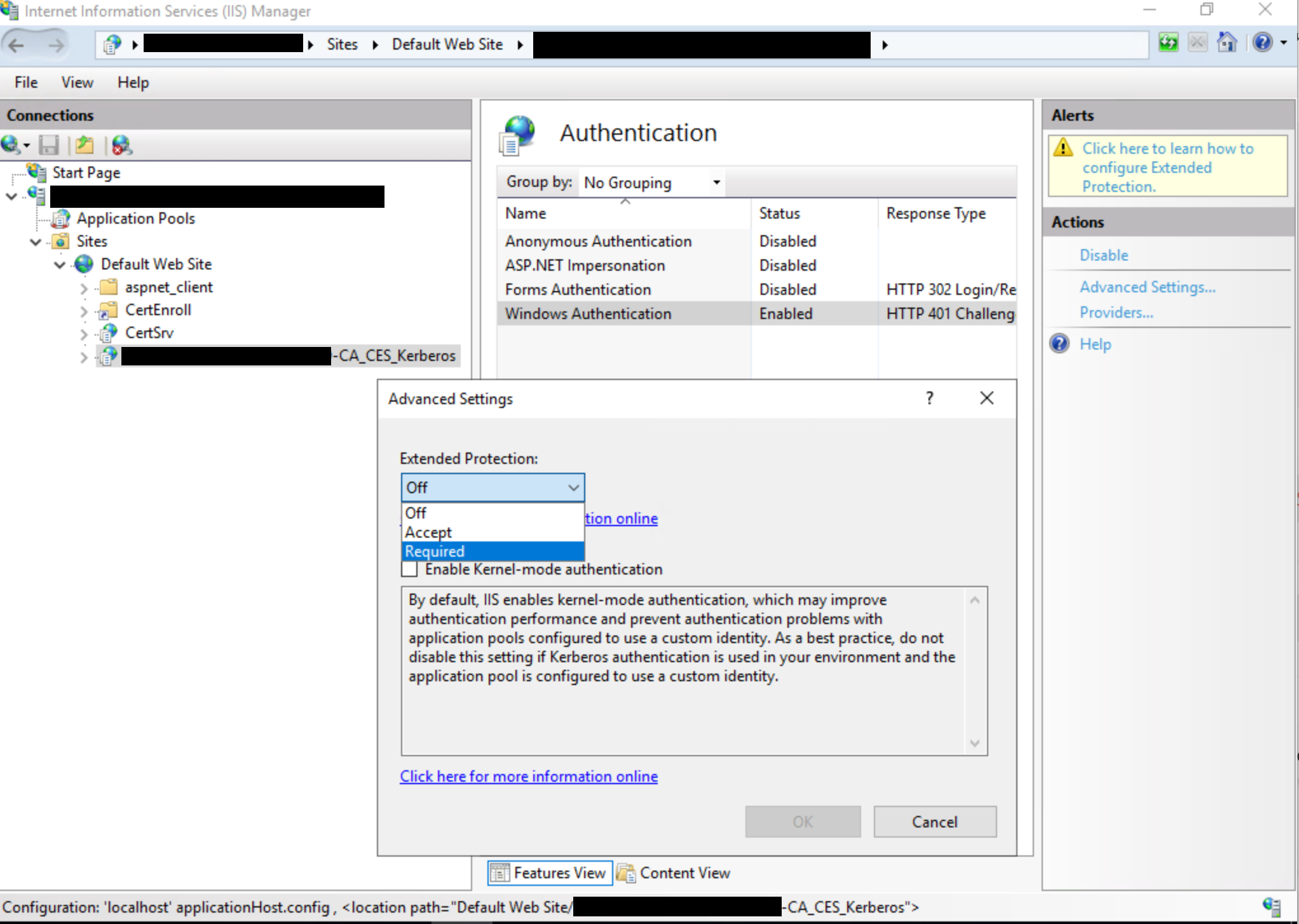

Iespējojiet EPA sertifikātu reģistrēšanas tīmekļa pakalpojumam; nepieciešama drošāka un ieteicamā opcija:

Pēc EPA iespējošanas UI arī Web.config fails, ko izveidojusi CES loma vietnē <%windir%>\systemdata\CES\<CA nosaukums>_CES_Kerberos\web.config, arī ir jāatjaunina, pievienojot <extendedProtectionPolicy> ar vērtību WhenSupported vai Always atkarībā no iepriekš atlasītajā IIS LIETOTĀJA INTERFEISā atlasītas paplašinātās aizsardzības opcijas.Piezīme.: Iestatījums Vienmēr tiek izmantots, ja LIETOTĀJA interfeiss ir iestatīts uz Obligāts, kas ir ieteicamā un drošākā opcija.

Papildinformāciju par extendedProtectionPolicypieejamajām opcijām skatiet sadaļā <transporta> <httpBinding>. Visdrīzāk izmantotie iestatījumi ir šādi:

<binding name="TransportWithHeaderClientAuth"> <security mode="Transport"> <transport clientCredentialType="Windows"> <extendedProtectionPolicy policyEnforcement="Always" /> </transport> <message clientCredentialType="None" establishSecurityContext="false" negotiateServiceCredential="false" /> </security> <readerQuotas maxStringContentLength="131072" /> </binding> -

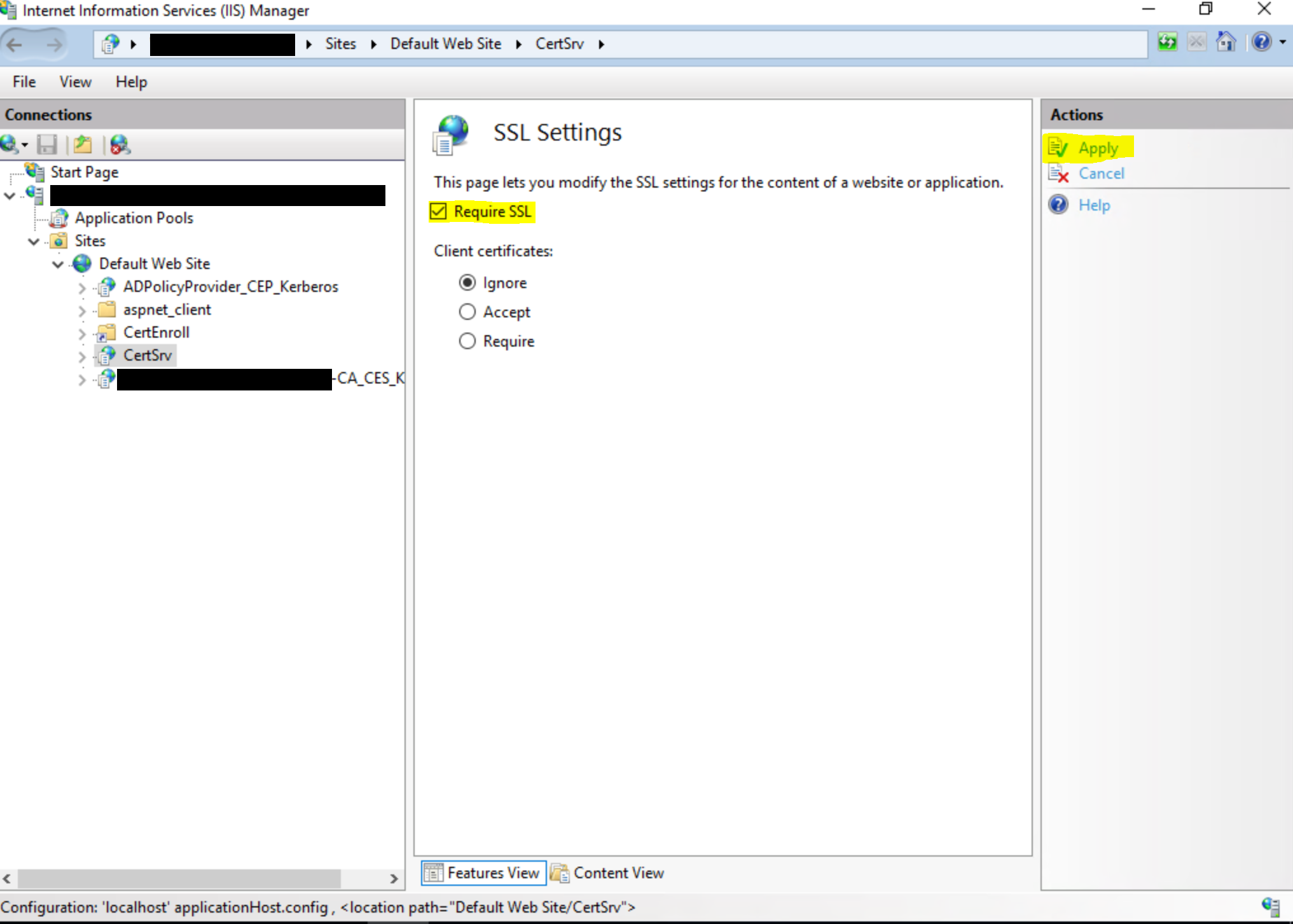

Iespējot Pieprasīt SSL, kas iespējos tikai HTTPS savienojumus.

Svarīgi!: Pēc iepriekšējo darbību veikšanas ir jārestartē IIS, lai ielādētu izmaiņas. Lai restartētu IIS, atveriet priviliģētu komandu uzvednes logu, ierakstiet šo komandu un pēc tam nospiediet taustiņu ENTER:

iisreset /restart

Piezīme. Šī komanda aptur visus IIS pakalpojumus, kas darbojas, un pēc tam tos restartē.

Papildu risku mazināšana

Papildus primārajiem risku mazināšanas pasākumiem ir ieteicams atspējot NTLM autentifikāciju, ja iespējams. Tālāk norādītās risku mazināšanas iespējas ir norādītas secībā no drošāka līdz mazāk drošam.

-

Atspējojiet NTLM autentifikāciju savā Windows kontrollerī. To var paveikt, izmantojot tīkla drošības dokumentāciju: NTLM ierobežošana: NTLM autentifikācija šajā domēnā.

-

Atspējojiet NTLM jebkurā AD CS serveros savā domēnā, izmantojot grupas politiku Tīkla drošība: NTLM ierobežošana: ienākošais NTLM trafiks. Lai konfigurētu šo GPO, atveriet grupas politiku un dodieties uz Datora konfigurācija ->Windows Iestatījumi -> Security Iestatījumi -> Local Policies -> Security Options un iestatiet tīkla drošību: NTLM: ienākošā NTLM trafika ierobežošana uz Aizliegt visus kontus vai Aizliegt visus domēnu kontus. Ja nepieciešams, varat pievienot izņēmumus, ja nepieciešams, izmantojot iestatījumu Tīkla drošība: NTLM ierobežošana: servera izņēmumu pievienošana šajā domēnā.

-

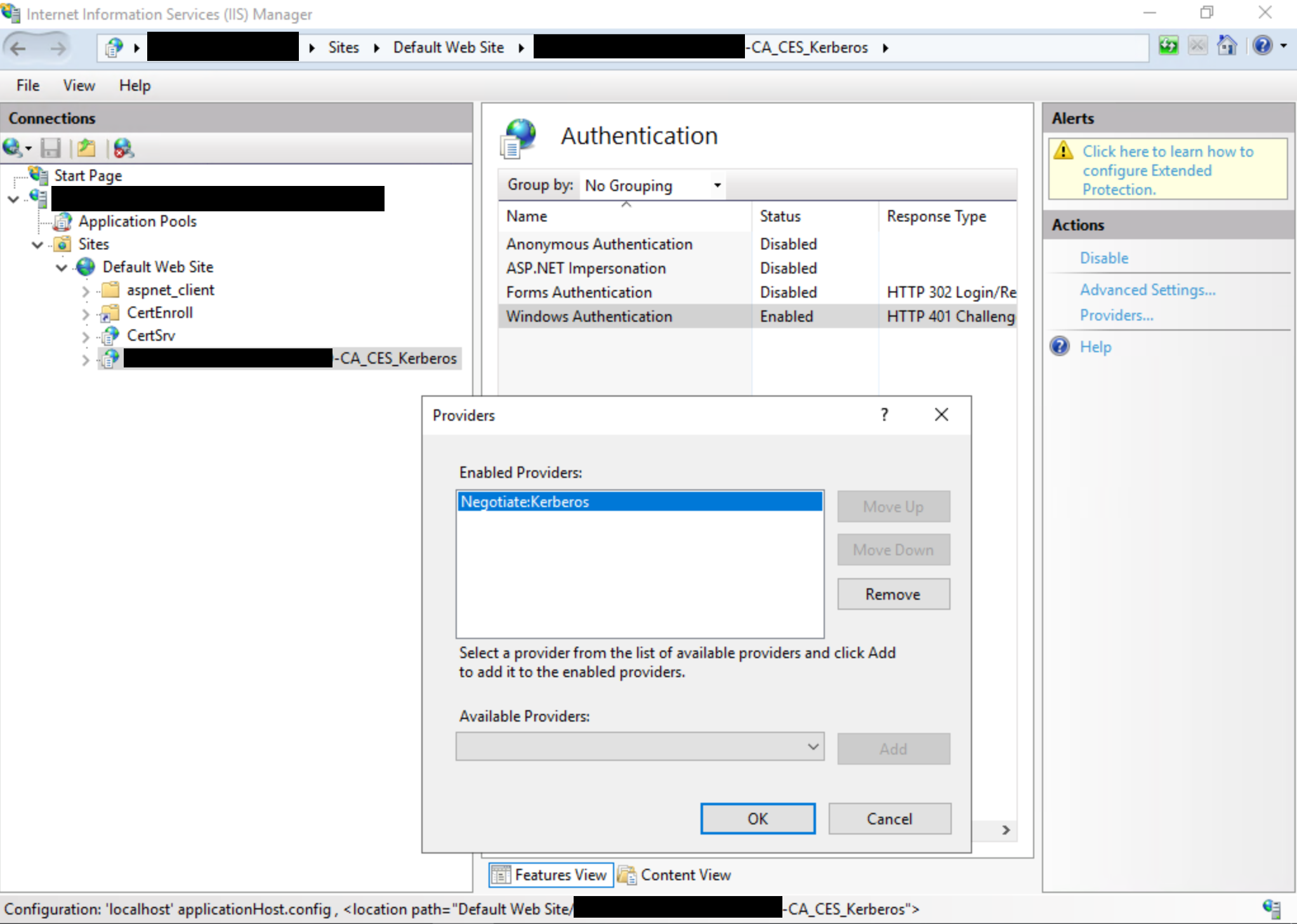

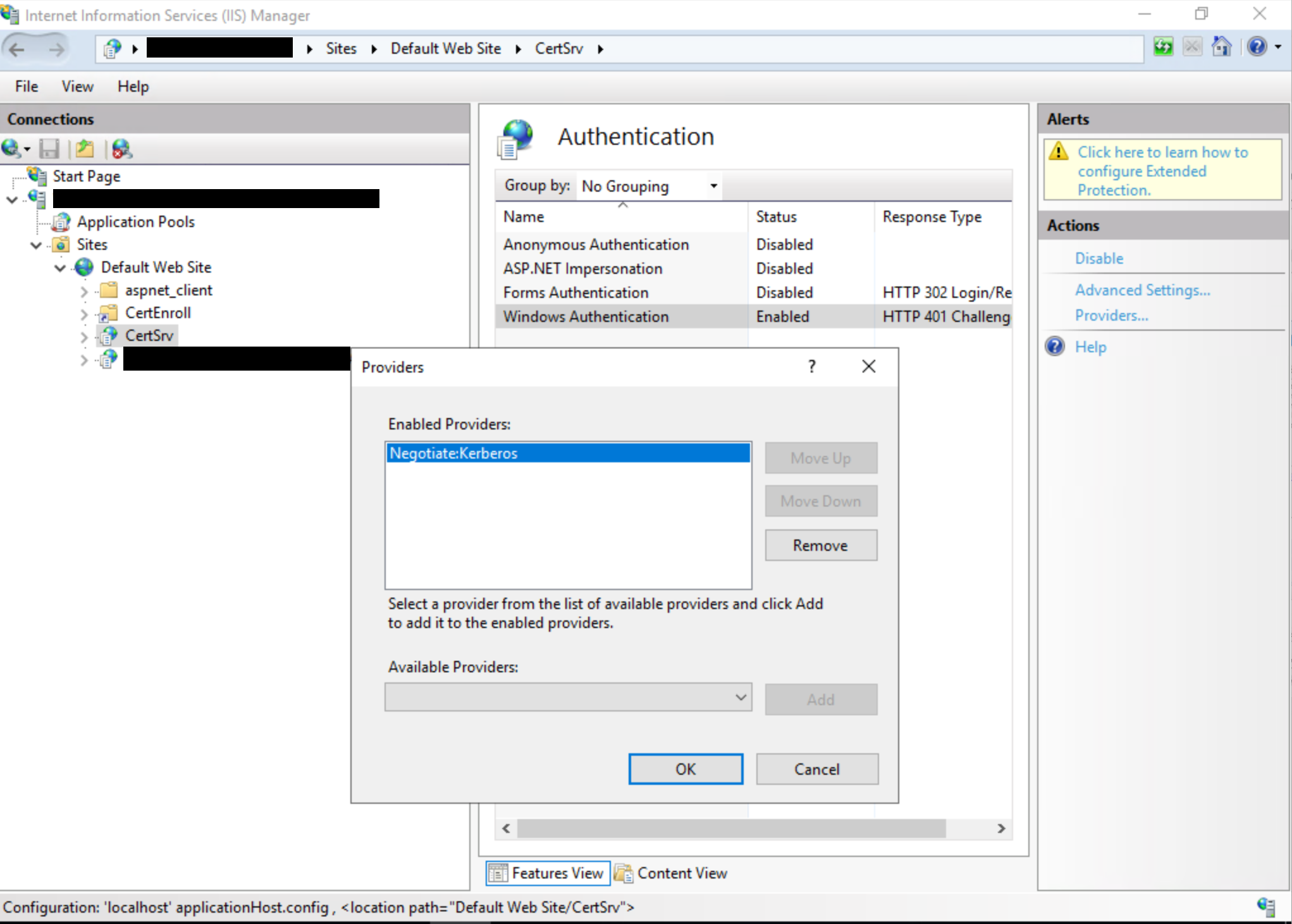

Atspējojiet NTLM Interneta informācijas pakalpojumi pakalpojumiem (IIS) AD CS serveros jūsu domēnā, kuros darbojas pakalpojuma "Sertificēšanas iestādes tīmekļa reģistrācija" vai "Sertificēšanas reģistrēšanas tīmekļa pakalpojums".

Lai to izdarītu, atveriet IIS pārvaldnieka UI, iestatiet Windows Apspried:Kerberos:

Svarīgi!: Pēc iepriekšējo darbību veikšanas ir jārestartē IIS, lai ielādētu izmaiņas. Lai restartētu IIS, atveriet priviliģētu komandu uzvednes logu, ierakstiet šo komandu un pēc tam nospiediet taustiņu ENTER:

iisreset /restart

Piezīme. Šī komanda aptur visus IIS pakalpojumus, kas darbojas, un pēc tam tos restartē.

Papildinformāciju skatiet rakstā Microsoft drošības ieteikums ADV210003