Sammanfattning

Den här artikeln hjälper dig att identifiera och åtgärda problem i enheter som påverkas av säkerhetsproblemet som beskrivs i Microsoft Security Advisory ADV170012.

Den här processen fokuserar på de följande Windows Hello för företag (WHFB) och användarscenarier Azure AD (Ledsagardokumentet) som Microsoft erbjuder:

-

Azure AD join

-

Hybrid Azure AD join

-

Azure AD registrerade

Mer Information

Identifiera din Ledsagardokumentet körningsscenario

-

Öppna ett kommandofönster.

-

Hämta enhetens tillstånd genom att köra följande kommando:

dsregcmd.exe /status -

Undersöka värden för de egenskaper som anges i följande tabell för att fastställa din Ledsagardokumentet körningsscenario kommandots utdata.

Egenskapen

Beskrivning

AzureAdJoined

Anger om enheten är ansluten till Azure AD. till

EnterpriseJoined

Anger om t he-enheten är ansluten till AD FS. Det här är en del av en på-plats-endast kund scenario där Windows Hello för Business distribueras och hanteras lokalt.

DomainJoined

Anger om enheten är ansluten till en Active Directory-domän som traditionella.

WorkplaceJoined

Ange om den aktuella användaren har lagt till ett konto för arbete eller skolan i den aktuella profilen. Detta kallas för Azure AD som registrerats. Om enheten är AzureAdJoined ignoreras den här inställningen av systemet.

Hybrid Azure AD ansluten

Om DomainJoined och AzureAdJoined är Ja, är enheten Hybrid Azure AD ansluten. Därför att enheten är ansluten till en Azure Active Directory och en traditionell Active Directory-domän.

Arbetsflödet

Distribution och implementeringar kan variera mellan organisationer. Vi har utformat följande arbetsflödet att tillhandahålla de verktyg du behöver för att utveckla egna interna plan för att mildra eventuella berörda enheter. Arbetsflödet har följande steg:

-

Identifiera berörda enheter. Sök din miljö för berörda moduler betrodd plattform (TPM: er), nycklar och enheter.

-

Korrigera de berörda enheterna. Avhjälpa effekter på identifierade enheter genom att följa instruktionerna för specifika scenario som anges i denna artikel.

Tänk på att om du rensar TPM: er

Eftersom trusted platform moduler används för att lagra hemligheter som används av olika tjänster och program, om du rensar TPM: en kan ha oförutsedda eller negativ påverkan. Innan du rensar alla TPM: en måste du undersöka och verifiera att alla tjänster och program som använder TPM backas hemligheter korrekt har identifierats och förberetts för hemliga borttagning och rekreation.

Så här identifierar du aktuella enheter

Om du vill identifiera berörda TPM: er finns i Microsoft Security Advisory ADV170012.

Hur påverkas patch-enheter

Gör följande på berörda enheter enligt din Ledsagardokumentet körningsscenario.

-

Kontrollera att det finns en giltig lokal administratörskonto på enheten eller Skapa ett lokalt administratörskonto.

Obs!

Det är en rekommendation för att kontrollera att kontot fungerar genom att logga in på enheten genom att använda det nya lokala administratörskontot och bekräfta rätt behörigheter genom att öppna en kommandotolk.

-

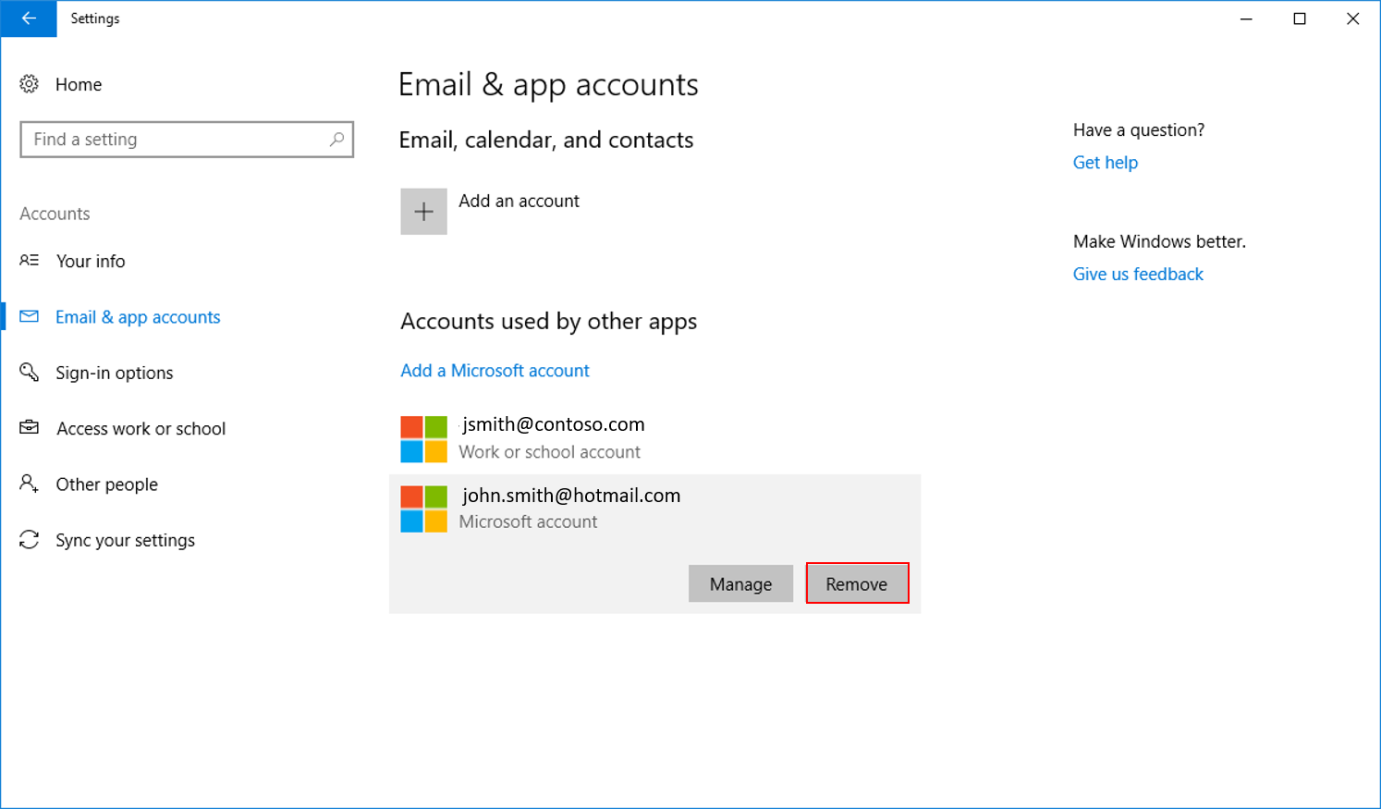

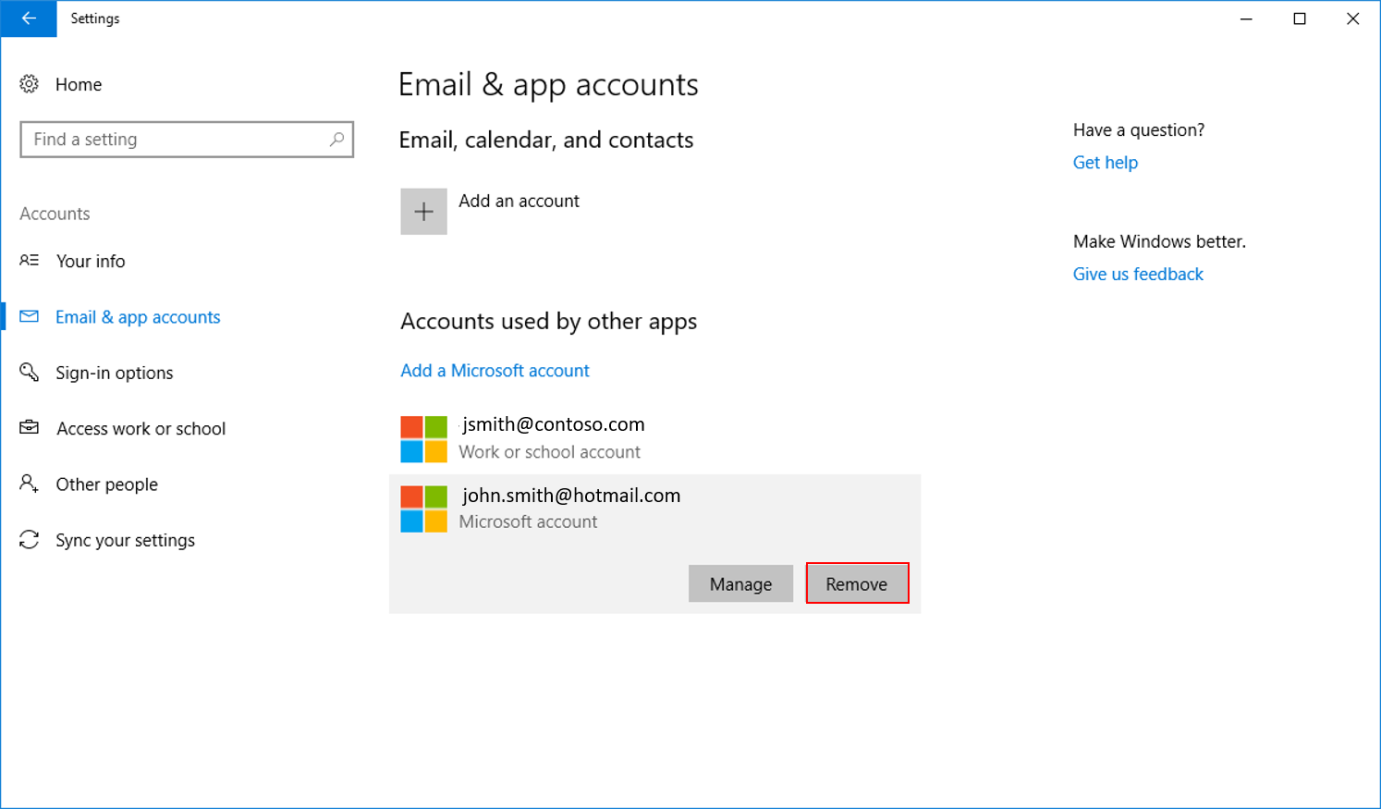

Om du har loggat in med ett Microsoft-konto på enheten går du till Inställningar > konton > e-post & app konton och ta bort anslutet konto.

-

Installera en uppdatering för inbyggd programvara för enheten.

Obs!

Följ din OEM-vägledning om tillämpning av TPM firmware-uppdateringen. Se steg 4: ”tillämpas gäller programvara” i Microsoft Security Advisory ADV170012 information om hur du hämtar uppdateringen TPM från OEM-tillverkaren.

-

Koppla från enheten från Azure AD.

Obs!

Kontrollera att BitLocker-nyckel på ett säkert sätt säkerhetskopieras någonstans än den lokala datorn innan du fortsätter.

-

Gå till Inställningar > System > omoch klicka sedan på Hantera eller koppla från arbetet eller i skolan.

-

Ansluten till < AzureAD >och klicka på Koppla från.

-

Klicka på Ja när du uppmanas för bekräftelse.

-

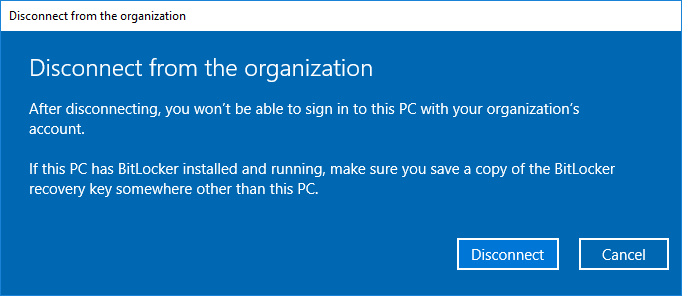

Klicka på Koppla från när du uppmanas att ”koppla från organisationen”.

-

Ange kontoinformation för lokala administratörer för enheten.

-

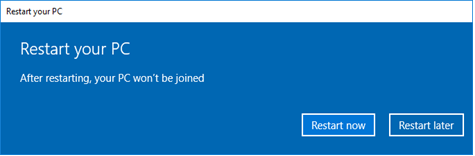

Klicka på Starta om senare.

-

-

Rensa TPM: en.

Obs!

Rensa TPM tar bort alla nycklar och hemligheter som är lagrade på enheten. Kontrollera att andra tjänster som använder TPM: en är pausad eller verifieras innan du fortsätter.

Windows 8 eller senare: BitLocker inaktiveras automatiskt om du använder någon av två metoder för att rensa TPM: en, nedan.Windows 7: Manuell upphängning för BitLocker krävs innan du fortsätter. (Mer information om att pausa BitLocker finns.)

-

Använd någon av följande metoder om du vill rensa TPM: en:

-

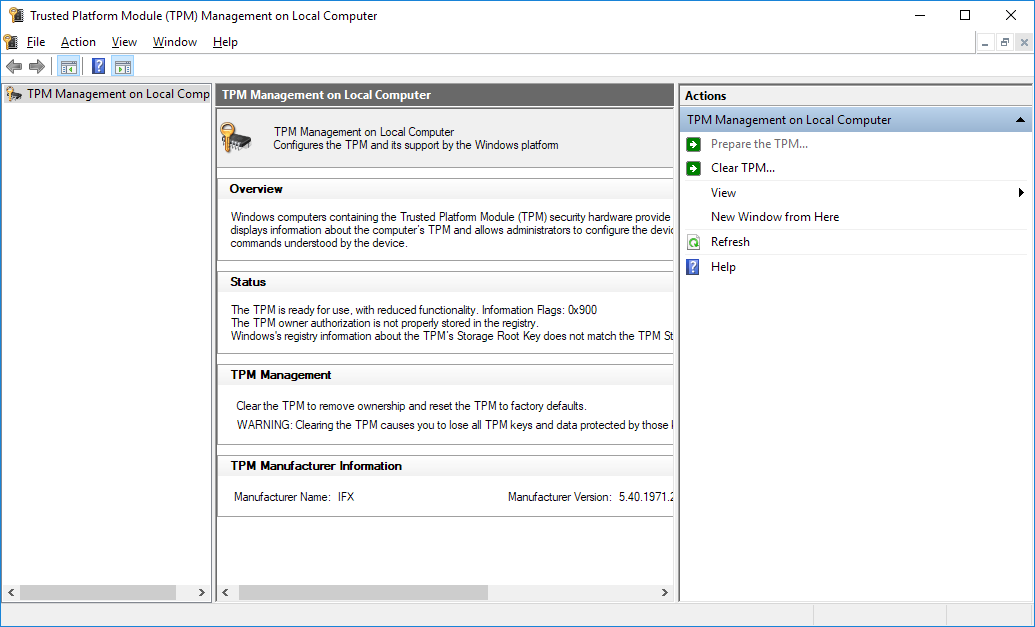

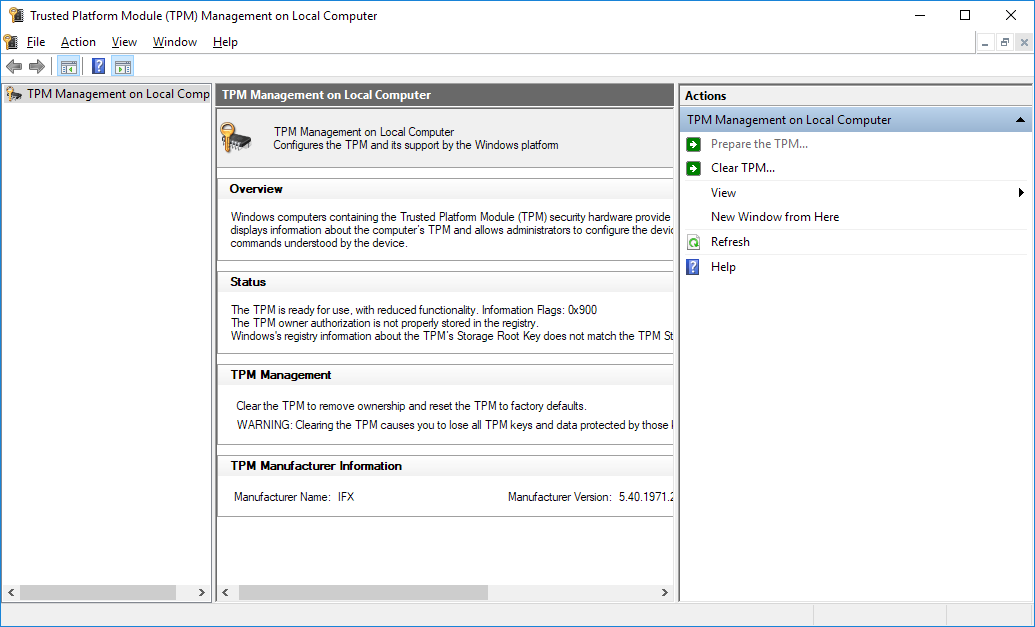

Använd Microsoft Management Console.

-

Tryck på Win + R, Skriv tpm.msc och klicka på OK.

-

Klicka på Rensa TPM.

-

-

Kör cmdlet rensa TPM: en.

-

-

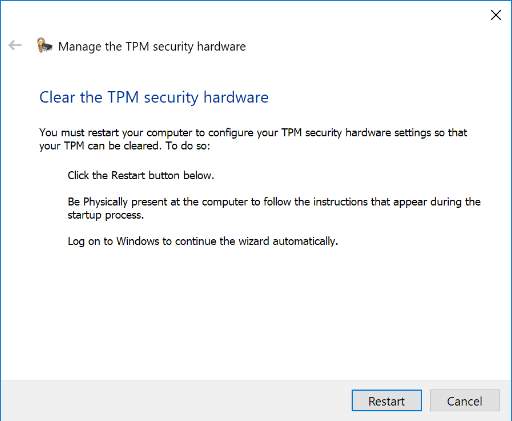

Klicka på Starta om.

Obs! Du kan uppmanas att rensa TPM: en vid start.

-

-

När enheten har startat om loggar du in till enheten genom att använda det lokala administratörskontot.

-

Anslut enheten till Azure AD. Du kan uppmanas att ange en ny PIN-kod vid den nästa inloggning.

-

Om du har loggat in med ett Microsoft-konto på din enhet går du till Inställningar > konton > e-post & app konton och ta bort anslutet konto.

-

Kör följande kommando från en upphöjd kommandotolk:

dsregcmd.exe /leave /debugObs!

Kommandoutdata bör innehålla AzureADJoined: nr.

-

Installera en uppdatering för inbyggd programvara för enheten.

Obs!

Obs! Följ din OEM-vägledning om tillämpning av TPM firmware-uppdateringen. Se steg 4: ”tillämpas gäller programvara” i Microsoft Security Advisory ADV170012 information om hur du hämtar uppdateringen TPM från OEM-tillverkaren.

-

Rensa TPM: en.

Obs!

Rensa TPM tar bort alla nycklar och hemligheter som är lagrade på enheten. Kontrollera att andra tjänster som använder TPM: en är pausad eller verifieras innan du fortsätter.

Windows 8 eller senare: BitLocker inaktiveras automatiskt om du använder någon av två metoder för att rensa TPM: en, nedan.Windows 7: Manuell upphängning för BitLocker krävs innan du fortsätter. (Mer information om att pausa BitLocker finns.)

-

Använd någon av följande metoder om du vill rensa TPM: en:

-

Använd Microsoft Management Console.

-

Tryck på Win + R, Skriv tpm.msc och klicka på OK.

-

Klicka på Rensa TPM.

-

-

Kör cmdlet rensa TPM: en.

-

-

Klicka på Starta om.

Obs! Du kan uppmanas att rensa TPM: en vid start.

-

När enheten startar Windows genererar nya nycklar och återansluts automatiskt till enheten till Azure AD. Under tiden kan du fortsätta att använda enheten. Dock tillgång till resurser som Microsoft Outlook, OneDrive och andra program som kräver SSO eller principer för villkorlig åtkomst kan begränsas.

Obs! Om du använder ett Microsoft-konto måste du känna till lösenordet.

-

Installera en uppdatering för inbyggd programvara för enheten.

Obs!

Följ din OEM-vägledning om tillämpning av TPM firmware-uppdateringen. Se steg 4: ”tillämpas gäller programvara” i Microsoft Security Advisory ADV170012 information om hur du hämtar uppdateringen TPM från OEM-tillverkaren.

-

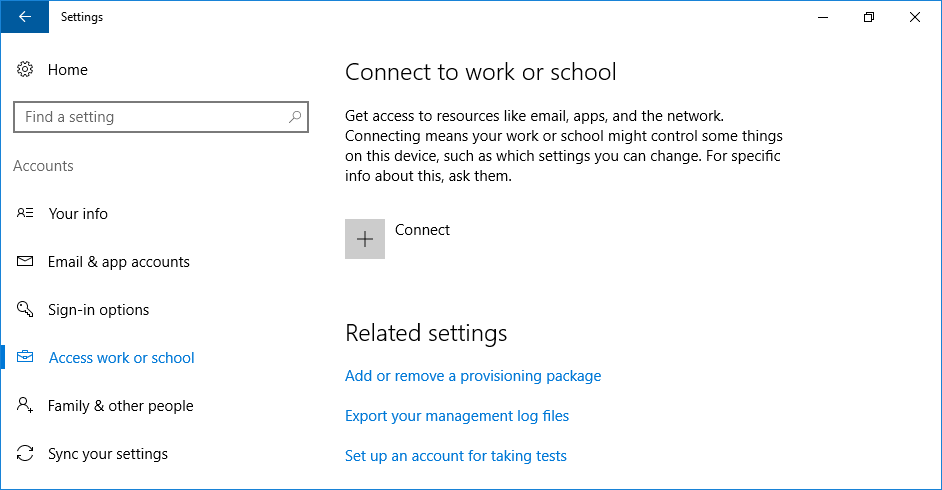

Ta bort kontot Azure AD arbete.

-

Gå till Inställningar > konton > åtkomst arbetet eller i skolan, klicka på ditt arbete eller skolan konto och klicka sedan på Koppla från.

-

Klicka på Ja i fråga för att bekräfta frånkopplingen.

-

-

Rensa TPM: en.

Obs!

Rensa TPM tar bort alla nycklar och hemligheter som är lagrade på enheten. Kontrollera att andra tjänster som använder TPM: en är pausad eller verifieras innan du fortsätter.

Windows 8 eller senare: BitLocker inaktiveras automatiskt om du använder någon av två metoder för att rensa TPM: en, nedan.Windows 7: Manuell upphängning för BitLocker krävs innan du fortsätter. (Mer information om att pausa BitLocker finns.)

-

Använd någon av följande metoder om du vill rensa TPM: en:

-

Använd Microsoft Management Console.

-

Tryck på Win + R, Skriv tpm.msc och klicka på OK.

-

Klicka på Rensa TPM.

-

-

Kör cmdlet rensa TPM: en.

-

-

Klicka på Starta om.

Obs! Du kan uppmanas att rensa TPM: en vid start. -

Om du använder ett Microsoft-konto som har en PIN-kod måste logga in på enheten med hjälp av lösenordet.

-

Lägg till i arbete-konto tillbaka till enheten.

-

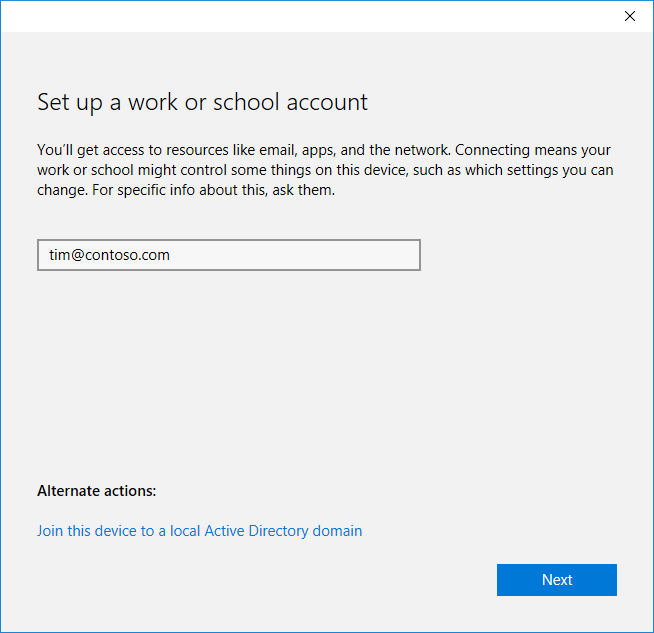

Gå till Inställningar > konton > åtkomst arbetet eller i skolan och klicka på Anslut.

-

Ange ditt arbete-konto och klicka sedan på Nästa.

-

Ange ditt arbete konto och lösenord och klicka på Logga in.

-

Om din organisation har konfigurerat autentisering på flera plan Azure för att ansluta enheter till Azure AD kan ge andra faktor innan du fortsätter.

-

Verifiera att informationen är korrekt och klicka sedan på Anslut. Du bör se följande meddelande:

You’re all set! We’ve added your account successfully You now have access to your organizations apps and services.

-

-