Karma kavramı, şirket içi altyapınızın Microsoft Cloud 'daki kaynakları eklemek için birçok Microsoft ürününde var olan bir fikir bulunmaktadır. Exchange Online, Skype Kurumsal Çevrimiçi ve Microsoft 365’te SharePoint gibi ' iş yükleri Microsoft 365 Bunlar, şirket içinde tüm ' yansıtma-görüntü ' veya ' ikili ', Skype Kurumsal Çevrimiçi şirket içi bir ikili, Skype Kurumsal Sunucu 2015 ve Microsoft 365’te SharePointSharePoint Server 2016 sahiptir.

Bu makalenin kursunda Microsoft 365 hybriı ile konuşursam, bu TLD 'leri birlikte çalışacak şekilde bağlıyorum. SharePoint karmaları, Exchange karmaları ve Skype Kurumsal hyhları hakkında konuşacak ve Microsoft 365 Amaç, tüm bu Microsoft 365 karımlar için var olan teknolojik ortak zemin 'yi temizler. Başka bir deyişle, Microsoft 365 hytılar 'ın yapı taşlarını listelüyoruz.

Karmaları

Karma 'i söylediğimde, Microsoft Bulutlarımızda yönettiğiniz iş ortaklarının sahip olduğu ve işinizde yönettiğiniz bir teknoloji işlemi

Bu tanım yalnızca Azure değil, Microsoft 365 'un çoğu iş yükü dışında çalışır. İş yükünün ne olduğunu bilmiyorsanız, bunun için Skype Kurumsal Çevrimiçi, Exchange Online ve SharePoint Online 'da çalışan Microsoft 365 bulut platformunda çalışan bir uygulamadır. ' İş yükü ', bunları şirket içi eşdeğerleriyle ayrı tutmanın bir yoludur; böylece, yazma ve konuşmanın kafa karıştırıcı olmasını sağlayın.

Karma kullanım, nerede olurlarsa olsunlar.

İpucu: Karma, Microsoft 'taki, çok sayıda yeni olasılıktan oluşan ve daha gelişmiş bir karma yapılandırmanın bazı bölümlerine sahip Karma yapılandırmaların yetenekleri büyük ihtimalle buradan büyüyebilir.

Ortak ile şirket içi kaynaklar

Burada konuşuyordığım tüm Hybriler, Internet üzerinden bir müşteri ortamını Microsoft 365 (ve Azure Active Directory – AAD- Microsoft 365 dizini olarak hareket eden arka planda) bağlanır. Altyapının yapılandırılması zor olabilir. Duymuş olabileceğiniz gibi, ' hiçbir şey ' Aslında, karmaları 'lerin çoğu aynı donanım gereksinimleri ile aynı şekilde çalışır.

2016 itibariyle, tüm Hidroolan öğeler de vardır. Bu şeyler isteğe bağlı olduğu yerde.

Tüm Microsoft 365 karma iş yüklerinden bazıları şunlardır:

-

Bazı şirket içi sunucular (SharePoint grubu veya Skype Kurumsal ortamı gibi).

-

Kullanıcıların açık olduğu veya ' bağlı olduğu ' Şirket içi Active Directory (S4B terminolojisi).

-

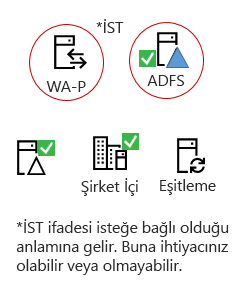

Bir Azure Active Directory Connect (AAD Connect) sunucusu (Bu, kendi başına veya başka bir sunucuyla birleştirilebilir-P gibi). Bu, "Eşitle" simgesiyle temsil edilir çünkü bu, bir karma içindeki hesapları şirket dışından buluta eşitlemek için kullanılır.

-

[Isteğe bağlı] Tüm örneklerimde bir ters ara sunucu, Web uygulaması ara sunucusu (WA-P) sunucusudur.

-

[Isteğe bağlı] Active Directory Federasyon sunucusu (veya ADFS) de kullanabilirsiniz.

Not: ADFS kullanmanız gerekmez. AAD Connect Kullanıcı kimliklerini çoğaltmak için bulutta ' parola eşitleme ' işlemine olanak tanır. Ancak henüz parolayı internet üzerinden göndermiyor. TLS güvenlikli bağlantısında parolanın geri döndürülemez bir karmasını gönderiyorsunuz.

Ayrıca, kendi oluşturduğunuz tüm araçları kullanabilmek için tüm iş yüklerinize da yerleşik olarak yer alan tüm araçları kullanabilirsiniz (nerede olursanız olun).

ADFS 'niz yoksa, gereken herhangi bir uyumluluk talebi yoksa, ekstra karmaşıklığa gerek duymuyorsanız kullanmayın. AAD Connect işi gerçekleştirmek için tasarlanmıştır (ve çoğaltma aralığı yaklaşık 3 saatten 30 dakikaya kadar kapalı olur ve bu da kullanışlı bir gelişme olabilir).

Birçok büyük şirket, bu sunuculardan bazılarıdır. Birçok Active Directory etki alanı denetleyicisi vardır veya ADFS sunucuları olabilir. Karma ayarlamayı düşünüyorsanız, şirket içi kaynakların ne var olduğunu öğrenmek için diğer yöneticilerle iletişim kurabilirsiniz. Var olan altyapı parçalarını veya yenisini kullanmak isteyip istemediğinizi saptamanıza yardımcı olur.

Bu sunucular ne yapıyor?

Bu sunucuların yaptıklarını biliyorsanız bu bölümü atlayın.

Çoğu kişi Active Directory (AD) işlemlerine alışkın olur--bir etki alanındaki veya ormandaki kullanıcıları ve nesneleri numaralandırır (diğer şeyler arasından) ve karma durumunda bu, Microsoft bulutuna çoğaltılacak kullanıcılar için bir ev tabödır. Eşitlenin (AAD Connect), ADFS 'in ve WA 'nun (örnek ters proxy 'Si) işleri daha yeni ve karma HTTPS isteklerini ve kimliklerini işlemek için daha fazla Merkezi, böylece bunlar hakkında konuşalım.

ADFS

Active Directory Federasyon Hizmetleri 'nin işini gözden geçirmek için, karma 'in her iki tarafına da bir başkasına sahip olması ve bu Microsoft 365 bir doğrulanmış genel etki alanı adının ait olduğu ADFS (veya ADFS kümesinde) ' ı tanıtabilmesini sağlamak için. Bu, çoklu oturum açmayı sağlar. Bu, ilişkili UPN 'si olan kullanıcıların, çevrimiçi kaynaklarla ilgili kimlik doğrulaması yaparken Microsoft 365, UPN 'lerini ve kullanıcıları kimlik doğrulaması için hangi ADFS sunucusuna göndereceğimizi bilecektir. Heidi@contoso.com, Exchange Online için oturum açma işleminde ilerlerken, Microsoft 365 şirket içinde kimlik doğrulaması için bir istek göndermeli ve istekte bulunan kişiyi veya reddeteceğini onaylar. Bu, ağ ve yapılandırma izin veriyorsa hızlı gerçekleşir. Çoklu oturum açmayı kullanmak istiyorsanız ADFS kullanılır: kullanıcılar bir ADFS oturumunda oturum açtıktan sonra, siz olduğunuzu düşündüğmenizi Microsoft 365 hatırlatmak için, ADFS sunucusu tüm diğer kimlik doğrulama istemlerini sessizce karşılar (örneğin, iş yükleri arasında geçiş yaparken olduğu gibi). Bazı BT departmanlarının, parolaların şirket içinde kalmasını gerektiren uyumluluk veya bilgi güvenlik ayarları olduğundan ve bazı değillerse, ADFS isteğe bağlıdır.

Not: Karma iş yüküne bakılmaksızın, ADFS yalnızca tek oturum açma için gerekli olduğunda veya standartlarla uyumlu olmadığında ya da müşterinin bir parola karmasını İnternet üzerinde şirket kenarı güvenlik duvarının dışından bir dizine taşımak için kullanılır. Parola eşitlemenin Exchange Hybrids 'deki AAD Connect Sihirbazı tarafından varsayılan olarak açık olduğunu unutmayın. ADFS, Kullanıcı dizinleri AD veya ADAM 'de yanıtlar (Active Directory uygulama modu).

Ters ara sunucu

Web erişimi-proxy, 2012 R2 piyasaya sürülmesinden itibaren Windows Server Işletim sistemlerinde yerleşik olarak bulunan bir ters proxy (RP). Ters ara sunucu, grubunuz adına hareket etmek için çıkış noktanıza gelir. İnternet 'i sunan ' yüz ', Microsoft 365 karma sitenizin genel etki alanı adını ve intranet veya çevre ağınızı destekleyen ve iç kaynaklarınızın etki alanı adını (örneğin, SharePoint site URL 'SI gibi) bilen bir ' tarafı ' içerir. İşletmenize gelen tüm istekleri karşılar ve bağlantı noktalarını engellemenize, Internet 'ten kabul ettiğiniz trafiği daraltmanıza ve ağınızın iç adreslerini ve URL 'Lerini dış dünyadan gizlemenize olanak tanır. Tüm RPs gibi, ağın dışındaki kullanıcılar bir kaynağa erişmeye çalıştıklarında ağınızdaki iç sunucular için de bir vekil.

SharePoint 2013 Hybrids gelen trafiği kesmeye yönelik bir ters proxy kullanın (SPO uygulamasındaki kullanıcılardan, arama Federasyonu durumunda bir şirket içi arama dizininde sorguları yapma), ancak SharePoint 2016 bulut Hybris, tüm dizini bulutta sonraki nesil artık bir tane (diyagramda Isteğe bağlı olarak işaretli olduğu tek nedendir). Ancak SharePoint 2013, internet 'ten gelen istenmeyen trafiği ele almak için kullanılan bir ters proxy 'yi görebileceğiniz tek yer değildir. Skype Kurumsal 2016, Edge yapılandırmasıyla bir tane kullanır ve Exchange 2016 de kendi kenarına bir arada kullanır. Bazı durumlar gerektiğinden, WA-P isteğe bağlıdır.

Notlar:

-

WA-P, SharePoint Hybrids (2013 federe Hybrids) kullanarak bir SharePoint uç noktasını şirketin kenarından yayımlayabilirsiniz. WA-P arama sonuçlarında görüntülenecek belgeler için SPO 'tan gelen çağrıları veya IBH veya SAP tarafından desteklenen listelerde görüntülenecek öğeleri görüntüler. Bulut karma aramasında, WA-P yalnızca arama sonuçlarında arama önizlemesi olmasını istiyorsanız gereklidir (Office Web Apps Server için uç noktayı kenara yayımlamanız gerekir). Skype Kurumsal 'da, WA-P şirket dışından anlık ileti ve konferans akışını ve daha fazla işlenmek üzere Skype Kurumsal kenarına yönlendirmek için kullanılır.

-

Exchange karma, bir karma ayarlarken size en yüksek olan karmaşıklığı azaltarak müşterilere ADFS ve WA-P 'yi Exchange karma kullanım için otomatik olarak yükleme ve yapılandırma seçeneği sunar. Kurulum ve yapılandırma ya da ADFS sertifikalarının hiçbiri diğer karma iş yüküne otomatik olarak sağlanmaz.

Eşitleme

Kullandığım grafik Azure Active Directory için ' Eşitle ' bağlantısını gösteriyor. Aslında, AAD Connect tarafından yapılan eşitleme, şirket içi ve bulut 'tan şirket içi ve/veya Kullanıcı bilgilerini sürekli olarak eşitlemeyi içerir. AAD Connect iki şeyi yapabilir: Kullanıcı hesaplarını Microsoft 365 (çoğaltma) çoğaltır ve parola bilgilerini Microsoft 365 ile eşitleyebilir (gerçekten parolayı eşitlemez, ancak parolayı eşitleme ' Parolanızı eşitlemedi ', ancak kullanıcı hesaplarınızı (veya şirket içi Kullanıcı dizininizin filtrelenmiş sürümlerinden birini) eşitler (çoğaltır)!

AAD Connect, Active Directory etki alanınızda sağlıklı etki alanı denetleyicileriyle birlikte, ADFS ' çoklu oturum açma ' yerine ' aynı oturum açma ' izni vermek için çalışır. Aynı oturum açma, tek seferde oturum açmak ve ADFS müdahale etmek yerine, oturumunuzdaki tüm istemler için aynı parolayla oturum açtığınızda, em ile aynı parolayla oturum açın (ve, en uygun şekilde birden çok iş yükünün gezilirken sonuç). Eşitleme için AAD Connect isteğe bağlı değildir.

Notlar:

-

Karma iş yüküne bakılmaksızın, tüm AAD Connect gerekir. Tüm durumlarda kullanıcılarınızın Microsoft 365 (ve Azure AD 'nin arkasında Azure AD) çoğaltması ve isteğe bağlı parola eşitlemesi gerekir.

-

Diğer benzerlikler, parola eşitleme (aynı oturum açma için kullanılır) Ayrıca, eşitlenen Active Directory etki alanlarındaki tüm dizin değişikliklerini çoğaltma ve çoğaltma AAD Connect tarafından kullanılır ve bu, WA-P ADFS sunucu adresini dahili olarak çözebilmek için SSO için kullanılan bir ADFS sunucusunun federasyon hizmeti adına bir DNS A veya AAAA ana bilgisayar girişi oluşturmanız gerekir.

İnternet ve Internet 'te kullanılabilen karma parçalar

Tersi Microsoft 365 karma ve Internet 'teki şirket genelinde sunucular Microsoft bulut 'dır; burada, Microsoft 365 iş yüküne bakılmaksızın, bilinen bazı teknolojiler kullanırsınız. Bu durumlar:

-

Genel DNS kayıtları

-

Ortak sertifika yetkilileri

-

Azure Active Directory (AAD)

-

Microsoft 365 (lisanslar/alt) ve Microsoft 365 karma sihirbazlar

-

Sunucudan sunucuya (S2S) güven

-

Hızlı yol ve/veya Internet trafiği

-

PowerShell modülleri

GoDaddy gibi genel DNS kayıt şirketi, etki alanı adlarının kaydını yönetebilir ve izin verir. Karma 'ı kullanmak istiyorsanız, genel DNS ile bir etki alanı adı kaydetmeniz gerekir (Bu, büyük şirketlerde bu kadar açık olabilir). Bu etki alanı adı Microsoft 365 eklenir ve eklediğiniz genel etki alanı adını da doğrulayacaksınız.

Bu genel etki alanı adı, bu genel etki alanı adı, şirket içi kullanıcılara bağlı olan Active Directory UPN PowerShell 'deki ' onpremisessecurityidentifier ' özniteliğinin, kimliği şirket içi SID ile eşleştiren, Microsoft 365 içindeki kayıt defterinde kullanıcıların UPN 'sini şirket içi SID ile eşleştiren, bir kez olduğu kadar kritik değildir. Kendisinin kanıtlayabileceğiniz genel bir etki alanı adına ihtiyacınız olacağını öğrenmek için bu genel etki alanı adı Microsoft 365 kaydedilir ve karma bağlantının her iki tarafında da Microsoft 365 iletişim durumunuzu temsil eder.

Ortak sertifika yetkilileri, ağ trafiğinizi şifrelemek için güvenilir SSL/TLS sertifikaları sağlar. Her iş yüküne göre karma iletişim şifreli bir bağlantı üzerinden gerçekleşir. Internet 'teki ortak sertifika yetkilisinden bir sertifikaya ihtiyacınız olacak. Edinme ve SSL/TLS sertifikaları standart bir uygulamadır ve büyük şirketlerde genellikle genel sertifika işlemleri vardır ve bunu kolaylaştırır. Küçük şirketlerde BT hesabınıza, Microsoft 365 belgelerinize ve ISS 'nize başvurmanız gerekebilir.

Not: Genel sertifikalarınıza el ile uygulamanız gerekmez. Exchange Hybrids için Exchange dağıtım Yardımcısı (EDA), bu işlemde size yol gösterir ve ADFS sunucunuzun sertifikalarını (ADFS kullanmalısınız EDA, karma olma sürecini kolaylaştırmak için tasarlanmıştır.

Şirket içi bilgilerinizi Microsoft 365 aboneliğinize (bulut şirket içi) eşitlediğinizde/çoğalttığınızda Azure Active Directory veya Azure AD arka planda. Bu, daha geniş Azure 'da kullanılan aynı Active Directory ile aynıdır. Güçlü ve Microsoft 365. Bu dizindeki kullanıcılarınızı ve Kullanıcı lisanslarınızı yönetirsiniz. Microsoft 365 lisansları yönetmek karma bir sihirbazla otomatik olarak gerçekleştirilemez. Lisans maliyetleri müşterilere para kazandır, dolayısıyla lisans alma

Microsoft 365 karma olarak tam bir buçuk. İş yükü başına çevrimiçi karma sihirbazları vardır. Bu çok verimli değildir, ancak bu, karma olarak 2016 (veya başka bir deyişle, SharePoint Server 2016, Exchange Server 2016 ve Skype Kurumsal sunucusu 2015, şirket içi) olarak çalışır. Ancak bu, karma 'teki tüm öğeleri yapılandırmanın en basit yoludur. Müşterilerin karma olarak hangi iş yükleri seçmesi gerektiğini seçmesine ve iş yükü uyarınca bu işlemin yanı sıra bir karma Komut Merkezi- Microsoft 365 Yönetim Panosu sayesinde, her karma tarafından kullanılan teknolojilerin sağlıklı ve/veya zaten var olup olmadığını bildirebilir.

Bu ne anlama gelir? Tüm sihirbaz aynı adımları ve çoğunlukla birden çok kez daha fazlasını yapar. Her sihirbaz, örneğin OAuth (S2S güveni) için etkinleştirir (örneğin, OAuth hakkında konuşacak). SharePoint Online iş yükünün karma Seçicisi gibi bazı sihirbazlar, hangi düğme tıklamış olursanız (yaptığınız her seçim için) OAuth için OAuth gerekip gerekmediği için OAuth 'ı yükleyin. Exchange karma Sihirbazı gibi diğer sihirbazlar, arka planda OAuth 'ı ve yalnızca bir kez ayarlayın.

Bir S2S güveninin internet 'e çapraz geçiş yapmak gerekmez ancak karma durumunda bu güvenin olması gerekir. Bir S2S etki alanı veya orman güveni gibi değil. Açık çok fazla sayıda bağlantı noktası yok ve Active Directory arasında oluşturulacak daha derin bir tümleştirme yok. S2S, şirket içi SharePoint grubunuz ile erişim denetimi hizmeti veya ACS (yetkilendirme sunucusu) denen Microsoft 365 bulutu arasında güvenilir bir bağlantı oluşturur. Güven, kullanıcıların adına verilen belirteçleri imzalayacağı bir SSL/TLS sertifikasını temel aldığında, şirket içi ve Microsoft 365 ACS 'nin her ikisi de güvenilir olduğundan, Hizmete erişen her geçerli kullanıcı için şirket içi SharePoint (ve ACS proxy hizmeti) Kullanıcı kimlikleri (Bu güvenin nedeni) hakkında iletişim HTTP/443 üzerinden yapılır.

Not: Azure AD ile benzer şekilde, Microsoft 365 Azure ACS ile bir güven vardır.

Hybrids, otomatik olarak imzalanan veya genel sertifikaları kullanabilir. Çoğu büyük şirket, bilgi sec standartları nedeniyle genel sertifikaları seçecektir; bu nedenle büyük ölçüde trafik, Internet üzerinden SharePoint hybriler için, bu sertifika yeni bir kendinden imzalanan sertifika olabilir veya şirket içi SP STS belirteç imzalama sertifikasından ayıklanır. (SharePoint Hybrid 'da yeni bir sertifika (genel veya otomatik olarak imzalanan) kullandıysanız, SP STS belirteç imzalama sertifikası 'nı SharePoint grubundaki tüm düğümlerde değiştirmeniz gerekir.)

Karma 'teki trafik bir istemci şirketini/kuruluşunuzu bırakır, internet 'ten geçer ve Microsoft Organization/Microsoft Microsoft 365 buluta girer. Bu güvenilir olmayan ve denetlenmeyen kesimleri atlamak ve şirket veya kuruluşunuzdan Microsoft 365 buluta dayalı bir üçüncü taraf sağlayıcı kullanarak. Hızlı yol Microsoft bulutuna özel bir WAN bağlantısı sunarak internet 'i atlar. Ancak, WAN 'ın bir başarısızlık olduğu durumlarda, geri dönüş hala Internet olduğunu fark etmek önemlidir.

Tüm hidro, yönetim veya yapılandırma bölümleri için PowerShell modüllerinden kullanımı vardır. İhtiyacınız olan çoğu modül büyük olasılıkla Microsoft Online Services oturum açma Yardımcısı'Nı ve Windows PowerShell Için Azure Active Directory modülünüiçerir. Bu sık kullanılan PowerShell modüllerini yükleyerek, bu kadar süre önce, bu sık kullanılan PowerShell modüllerini yükleyerek, sunucuların yapılandırması ve yönetimi için sunucular oluşturabilirsiniz.

Sık kullanılan bağlantı noktaları ve protokoller

Karmaları 1/2 Şirket içi ve 1/2 Microsoft 365 (Azure SaaS veya PaaS karmaları bu belgede kapsanmıyor). Büyük olasılıkla, her ikisi de HTTPs üzerinde çalışır, ancak en azından Microsoft 365 yarısı 100% https/TLS sertifikalarıyla şifrelenmiştir ve bu da standart bağlantı noktası 443 üzerinden çalışır. Ortak bir sertifikanın, çıkış noktanünüzden çok daha fazla çıkış olduğundan emin olmanız gerekir. Yani, ağınızın kenarına konuşmayı yapacak makineye sertifika yüklemeniz gerekir – bu trafik 443 üzerinden çalışır ve şifrelenir.

Not: ADFS kullanıyorsanız, bu üç sertifikaya ihtiyaç duyarsınız, bunlardan biri publicolarak verilmeyecektir ve hizmet iletişimi için kullanılır (ADFS 'yi kullanmayı seçerseniz, WA-P proxy 'nizde kullanılır), ADFS , otomatik yenilemeye tabidir ve ADFS 'in yaptığı tüm belirteçleri imzalamak için kullanılan belirteç imzalama ve belirteç şifre çözme sertifikalardır. Ancak isteğe bağlı bir ADFS 'in ihtiyaç duyduğu sertifikalardan ayrı olarak, tüm hybriler bir S2S sertifikasına sahip olmalıdır (bazen, ad uzun bir adı olan S2S ACS güven sertifikası olarak da adlandırılır).

Tüm hidro, karma trafik için varsayılan olarak 443 (HTTPS) ve 53 (DNS) kullanılır. Bazıları, bağlantı noktası 25 (SMTP) gibi ek bağlantı noktaları kullanacaktır. Ancak, bağlantı noktalarının karma iş yüklerinden en karmaşık olması Skype Kurumsal. Neyse ki, bağlantı noktaları belgelenmiştir.

Tüm hybriler tarafından kullanılan stanun Protokolü (DNS araması, HTTPS trafiği, SMTP ve diğer standartlar için kullanılan değerlendirmeleri dışında), bu, Active Directory kimlik doğrulama kitaplığı 'nda da kullanılan OAuth (açık yetkilendirme) olur. Bağlantının bir tarafındaki sunucu kaynağı, başka bir sunucudaki kaynaklara (çoğunlukla bulutta) erişmek için Kullanıcı adına hareket etmede kullanılır. Bir dosya veya kaynağa erişim düzeyinin kimliği doğrulanmış bir kullanıcı için gauged olabileceği bir araçtır. Bu, ' modern kimlik doğrulaması ' olarak da adlandırılır (ancak OAuth yetkilendirmeyi gösterir).

Tüm iş yükleri karma olduğunuzda OAuth/S2S kullanın (her karma özellik için bir değildir). Karma sihirbazlar genellikle bu yardımcı protokolü otomatik olarak ayarlar. Bununla birlikte, iş yükleri genelinde bu çabanın hiçbir yolu yoktur, müşteriye OAuth durumu raporlanmamakta ve bu evrensel kaynağı 2016 dışında yönetmenin merkezi bir yolu yoktur.

Bazı durumlarda, karma sihirbazlar gerekli olmadığında OAuth 'ı (SharePoint karma seçici bu özelliği OneDrive Iş için OneDrive Iş 'e yönlendirir) veya sihirbazdaki karma seçeneğinde her seçimde açar (yine de, SharePoint karma seçicisine bakın) veya bulut karma araması gibi özel Kurulum betiklerinin karma seçicisinin dışında.

Not: Şirket içi ve bulut arasındaki sunucudan sunucuya (S2S) güveni olacak şekilde karma 'in Lynchpin 'ini düşünebilirsiniz. Bu, S2S 'in OAuth uygulamasının adı olduğunu farkında olabilir. İş yüklerimizin tümünde temel alınan S2S/OAuth, her ikisi de kimlik doğrulama kullanan kimlik doğrulama ve kimlik katmanlarından gelir.

Microsoft 365 hytılar 'daki yaygın öğeler tablosu

Şimdi şuna benzeyen yaygın öğelerin bir listesi vardır:

|

Karma iş yükleri |

|

|

Şirket içi donanım |

İş yüklerinden gelen şirket içi uygulamalar Microsoft 365 (Örneğin Exchange Server 'ı çevrimiçi Exchange Server) AAD Connect Proxy 'yi ters çevir (gerektiğinde) ADFS (isteğe bağlı) |

|

Internet şeyleri |

Genel DNS kayıtları Ortak sertifika yetkilileri Azure Active Directory (AAD, Microsoft 365 'daki Kullanıcı dizinidir) Microsoft 365 (E1, E3, E5 abonelikleri) Microsoft 365 karma sihirbazlar Sunucudan sunucuya (S2S) güven |

|

Bağlantı noktaları ve protokoller |

HTTPS DNS S2S/OAuth |

Sonuçta, tüm iş yüklerindeki tüm iş yükleri genelinde, kullanıcının kimliğini ve görmesine izin verilen bilgilerle neler yapabileceğini belirten en önemli işlevlerden ikisini de basitleştirecek şekilde kullanıcıları sınırlarla aynı olacak.

' Isteğe bağlı '

Bu öğelerden bazıları ' isteğe bağlı ' olarak ayarlanmıştır, ancak bunların gerekli olup olmadıklarını nasıl anlarsınız? Microsoft 365 karmaları 'deki bazı öğeler gerçekten isteğe bağlıdır veya panoda isteğe bağlı değildir:

|

Tamamen isteğe bağlı-tüm Microsoft 365 hidro |

İsteğe bağlı/tüm Microsoft 365 hidro |

|

ADFS |

AAD Connect |

Çalışan bir karma içinde gri bir alana giren başka özellikler de vardır. Bu, büyük olasılıkla S2S güvenilirliği/OAuth ' dır. Bu güven, Microsoft 'un içinde oluşturulmuş her karma sihirbaz tarafından oluşturulmuştur ve güven varsayılan olarak, gerekli olmasa da "gelecekteki-prova" hidro. Bir sihirbazla karma olduğunuzda bu özellik açık olacaktır. Ancak (daha önce gördüğünüz gibi) Şu anda tüm durumlarda kullanılmıyor.

Müşteri kuruluşunuza veri veya bilgi için gelen istekte bulunulmamış bir istek olduğunda (örneğin, karma BCS kullanırken), arama sırasında Office Web Apps veya Office Online Server yayımlandığında sonuçlar). Ayrıca, Exchange 'in ADFS-P ' yi ADFS proxy 'si olarak kullandığında (Bu nedenle, Exchange 'in bir (örneğin, bir Exchange karması kullanıyorsanız, WA-P)

Skype Kurumsal karma 'teki sürekli yazılı mesajlaşmalara yönelik tutarlı iletişim kanalları için kenarlara gerek duyulur ve SMTP trafiğini bir Exchange karma 'teki bir çevre üzerinden ağa yönlendirmek için kullanılabilir. Anlatıldığı gibi, ADFS çoklu oturum açma için kullanılır.

|

Bir ters proxy kullanılmalıdır |

Ters ara sunucu (isteğe bağlı) |

Ters ara sunucuya gerek yok |

|

SharePoint karma geliş araması SharePoint karma BCS Skype Kurumsal karma |

SharePoint bulut karması (bulut SSA) SSO için ADFS kullanarak Exchange karma |

OneDrive Iş yönlendirme SharePoint karma site özellikleri SharePoint karma profilleri yönlendirmesi Karma extranet yönlendirmesi |

Karma yapılandırmalarında SharePoint sunucuları için bu tablo gibi, S2S için benzer tablolar vardır. Bunun gibi tablolar, karma bağlantının bir tarafındaki sunucu kaynağı, buluttaki başka bir sunucudaki kaynaklara erişmek için Kullanıcı adına hareket etmede kullanılan S2S protokolünün mantığını kullanarak oluşturulabilir.

|

OAuth kullanması gereken SharePoint karma özellikleri |

OAuth kullanmayan SharePoint karma özellikleri |

|

Karma arama (giden + gelen) Arama önizlemeleri kullanımıyla bulut karma araması (bulut SSA) Karma Iş bağlantı hizmeti (BCS) Karma site özellikleri Karma profiller Karma yönetilen meta veriler |

OneDrive Iş yeniden yönlendirmesi * Karma extranet * Karma profiller * Arama önizlemeleri kullanmadan bulut karma araması (bulut SSA) |

* SharePoint karma Seçicisi OAuth 'ı yine de etkinleştirebilir, ancak bunun nedeni gelecekteki karma yapılandırmaların en iyi.