Özgün yayımlama tarihi: 11 Temmuz 2025, Temmuz 2025, Temmuz 2025, Temmuz 2025, Temmuz

KB Kimliği: 5064479

Bu makalede:

Giriş

Bu makalede, Windows 11, sürüm 24H2 ve Windows Server 2025'te NT LAN Manager (NTLM) denetim işlevselliğinde yapılacak değişikliklere genel bakış sağlanır. Bu geliştirmeler, NTLM kimlik doğrulama etkinliği görünürlüğünü artırmak için tasarlanmıştır ve yöneticilerin kullanıcıların kimliğini, NTLM kullanımı rasyonalitesini ve NTLM'nin bir ortamda kullanıldığı belirli konumları belirlemesine olanak tanır. Gelişmiş denetim, gelişmiş güvenlik izlemeyi ve eski kimlik doğrulama bağımlılıklarının tanımlanmasını destekler.

NTLM denetim değişikliklerinin amacı

NTLM kimlik doğrulaması, genellikle eski uygulamalar ve yapılandırmalar nedeniyle çeşitli kurumsal senaryolarda sunulmaya devam eder. NTLM kullanımdan kaldırma ve gelecekteki devre dışı bırakma duyurusuyla (bkz. Windows BT Blogu Windows kimlik doğrulamasının gelişimi) güncelleştirilmiş denetim özellikleri, yöneticilerin NTLM kullanımını tanımlamasına, kullanım düzenlerini anlamasına ve NT LAN Manager sürüm 1 (NTLMv1) kullanımı dahil olası güvenlik risklerini algılamasına yardımcı olmak için tasarlanmıştır.

NTLM denetim günlükleri

Windows 11, sürüm 24H2 ve Windows Server 2025, istemciler, sunucular ve etki alanı denetleyicileri için yeni NTLM denetim günlüğü özellikleri sunar. Her bileşen, NTLM kimlik doğrulama olaylarıyla ilgili ayrıntılı bilgi sağlayan günlükler oluşturur. Bu günlükler, Microsoft > Windows > NTLM > Operasyonel > Uygulama ve Hizmet Günlükleri altında Olay Görüntüleyicisi bulunabilir.

Mevcut NTLM denetim günlükleriyle karşılaştırıldığında, yeni gelişmiş denetim değişiklikleri yöneticilerin Kim, Neden ve Nerede:

-

Makinedeki hesap ve işlem de dahil olmak üzere NTLM kullanan kişi.

-

Kerberos gibi modern kimlik doğrulama protokolleri yerine NTLM kimlik doğrulamasının neden seçildiği.

-

Hem makine adı hem de makine IP'si dahil olmak üzere NTLM kimlik doğrulamasının gerçekleştiği yer.

Gelişmiş NTLM denetimi ayrıca istemciler ve sunucular için NTLMv1 kullanımı ve etki alanı denetleyicisi tarafından günlüğe kaydedilen NTLMv1 kullanımı etki alanı genelinde bilgi sağlar.

grup ilkesi yönetimi

Yeni NTLM denetim özellikleri güncelleştirilmiş grup ilkesi ayarlarıyla yapılandırılabilir. Yöneticiler, hangi NTLM kimlik doğrulama olaylarının denetleneceğini belirtmek ve istemcilerin, sunucuların ve etki alanı denetleyicilerinin ortamlarına uygun denetim davranışını yönetmek için bu ilkeleri kullanabilir.

Varsayılan olarak, olaylar etkindir.

-

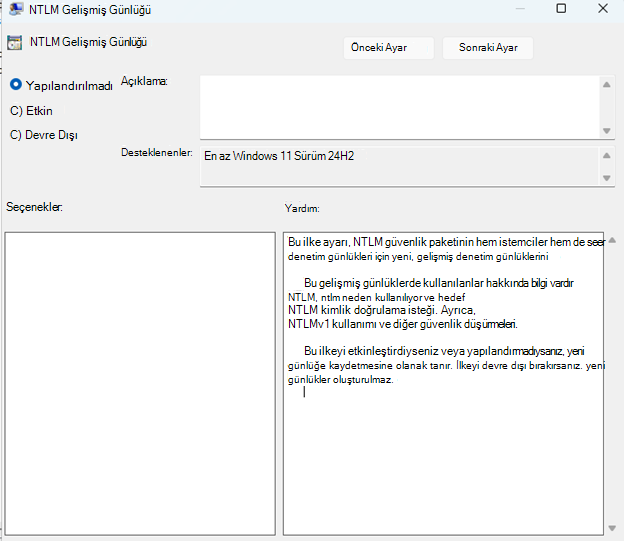

İstemci ve sunucu günlüğü için olaylar, Yönetim Şablonları > Sistem > NTLM altındaki "NTLM Gelişmiş Günlük Kaydı" ilkesi aracılığıyla denetlenir.

-

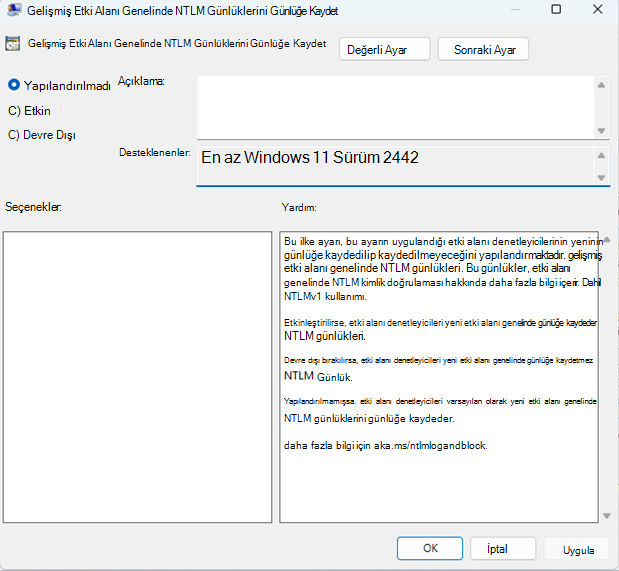

Etki alanı denetleyicisinde etki alanı genelinde günlüğe kaydetme için olaylar, Yönetim Şablonları > System > Netlogon altındaki "Gelişmiş Etki Alanı Genelinde NTLM Günlüklerini Günlüğe Kaydet" ilkesi aracılığıyla denetlenir.

Denetim düzeyleri

Her NTLM denetim günlüğü, yalnızca olay düzeyine göre farklılık gösteren aynı bilgilere sahip iki farklı Olay Kimliklerine ayrılır:

-

Bilgi: Nt LAN Manager sürüm 2 (NTLMv2) kimlik doğrulaması gibi standart NTLM olaylarını gösterir ve burada güvenlikte bir azalma algılanmadı.

-

Uyarı: NTLMv1 kullanımı gibi NTLM güvenliğinin eski sürümünü gösterir. Bu olaylar güvenli olmayan kimlik doğrulamayı vurgular. Bir olay, aşağıdaki gibi örnekler için "Uyarı" olarak işaretlenebilir:

-

İstemci, sunucu veya etki alanı denetleyicisi tarafından NTLMv1 kullanımı algılandı.

-

Kimlik Doğrulaması için Gelişmiş Koruma desteklenmiyor veya güvenli değil olarak işaretlendi (daha fazla bilgi için bkz. KB5021989: Kimlik Doğrulaması için Genişletilmiş Koruma).

-

İleti bütünlüğü denetimi (MIC) gibi bazı NTLM güvenlik özellikleri kullanılmaz.

-

İstemci günlükleri

Yeni denetim günlükleri giden NTLM kimlik doğrulama girişimlerini kaydeder. Bu günlükler, NTLM bağlantılarını başlatan uygulamalar veya hizmetlerle ilgili ayrıntıları ve her kimlik doğrulama isteği için ilgili meta verileri sağlar.

İstemci günlüğünün, NTLM kimlik doğrulamasının neden kullanıldığını vurgulayan benzersiz bir Kullanım Kimliği/Nedeni alanı vardır.

|

Kimlik |

Açıklama |

|

0 |

Bilinmeyen Neden. |

|

1 |

NTLM doğrudan çağıran uygulama tarafından çağrıldı. |

|

2 |

Yerel Hesabın Kimliğini Doğrulama. |

|

3 |

RESERVED, şu anda kullanımda değil. |

|

4 |

Bulut Hesabının Kimliğini Doğrulama. |

|

5 |

Hedef ad eksik veya boştu. |

|

6 |

Hedef ad Kerberos veya diğer protokoller tarafından çözümlenemedi. |

|

7 |

Hedef ad bir IP adresi içerir. |

|

8 |

Hedef adın Active Directory'de çoğaltıldığı bulundu. |

|

9 |

Etki Alanı Denetleyicisi ile görüş alanı oluşturulamadı. |

|

10 |

NTLM bir geri döngü arabirimi aracılığıyla çağrıldı. |

|

11 |

NTLM null oturumla çağrıldı. |

|

Olay Günlüğü |

Microsoft-Windows-NTLM/Operasyonel |

|

Olay Kimliği |

4020 (Bilgi), 4021 (Uyarı) |

|

Olay Kaynağı |

NTLM |

|

Olay Metni |

Bu makine NTLM aracılığıyla uzak bir kaynakta kimlik doğrulaması yapmaya çalıştı. İşlem Bilgileri: İşlem Adı: <Adı> İşlem PID: PID> < İstemci Bilgileri: Kullanıcı adı: kullanıcı adı> < Etki Alanı: etki alanı adı> < Ana Bilgisayar Adı: <Ana Bilgisayar Adı> Sign-On Türü: <Tek Sign-On / Sağlanan Creds> Hedef Bilgileri: Hedef Makine: <Makine Adı> Hedef Etki Alanı: makine etki alanı> < Hedef Kaynak: <Hizmet Asıl Adı (SPN)> Hedef IP: <IP Adresi> Hedef Ağ Adı: <Ağ Adı> NTLM Kullanımı: Neden Kimliği: kullanım kimliği> < Neden: <Kullanım Nedeni> NTLM Güvenliği: Anlaşmalı Bayraklar: <Bayraklar> NTLM Sürümü: <NTLMv2 / NTLMv1> Oturum Anahtarı Durumu: < Var / Eksik> Kanal Bağlama: < Desteklenen / Desteklenmeyen> Hizmet Bağlama: <Hizmet Asıl Adı (SPN)> MIC Durumu: Korumalı / Korumasız> < AvFlags: NTLM Bayrakları> < AvFlags Dizesi: NTLM Bayrak Dizesi> < Daha fazla bilgi için bkz. aka.ms/ntlmlogandblock. |

Sunucu günlükleri

Yeni denetim günlükleri gelen NTLM kimlik doğrulama girişimlerini kaydeder. Bu günlükler, NTLM kimlik doğrulaması hakkında istemci günlükleriyle benzer ayrıntıların yanı sıra NTLM kimlik doğrulamasının başarılı olup olmadığını bildirir.

|

Olay Günlüğü |

Microsoft-Windows-NTLM/Operasyonel |

|

Olay Kimliği |

4022 (Bilgi), 4023 (Uyarı) |

|

Olay Kaynağı |

NTLM |

|

Olay Metni |

Uzak istemci, bu iş istasyonunda kimlik doğrulaması yapmak için NTLM kullanıyor. İşlem Bilgileri: İşlem Adı: <Adı> İşlem PID: PID> < Uzak İstemci Bilgileri: Kullanıcı adı: İstemci Kullanıcı Adı> < Etki Alanı: İstemci Etki Alanı> < İstemci Makinesi: İstemci Makine Adı> < İstemci IP'<İstemci IP> İstemci Ağ Adı: İstemci Ağ Adı> < NTLM Güvenliği: Anlaşmalı Bayraklar: <Bayraklar> NTLM Sürümü: <NTLMv2 / NTLMv1> Oturum Anahtarı Durumu: < Var / Eksik> Kanal Bağlama: < Desteklenen / Desteklenmeyen> Hizmet Bağlama: <Hizmet Asıl Adı (SPN)> MIC Durumu: Korumalı / Korumasız> < AvFlags: NTLM Bayrakları> < AvFlags Dizesi: NTLM Bayrak Dizesi> < Durum: <Durum Kodu> Durum İletisi: <Durum Dizesi> Daha fazla bilgi için bkz. aka.ms/ntlmlogandblock |

Etki alanı denetleyicisi günlükleri

Etki alanı denetleyicileri, etki alanının tamamı için hem başarılı hem de başarısız NTLM kimlik doğrulama girişimlerini yakalayan yeni günlüklerle gelişmiş NTLM denetiminden yararlanmaktadır. Bu günlükler, etki alanları arası NTLM kullanımının tanımlanmasını destekler ve yöneticileri NTLMv1 kimlik doğrulaması gibi kimlik doğrulama güvenliğindeki olası düşürmelere karşı uyarır.

Aşağıdaki senaryolara bağlı olarak farklı etki alanı denetleyicisi günlükleri oluşturulur:

hem istemci hesabı hem de sunucu makinesi aynı etki alanına ait olduğunda, aşağıdakine benzer bir günlük oluşturulur:

|

Olay Günlüğü |

Microsoft-Windows-NTLM/Operasyonel |

|

Olay Kimliği |

4032 (Bilgi), 4033 (Uyarı) |

|

Olay Kaynağı |

Security-Netlogon |

|

Olay Metni |

DC <DC Adı> bu etki alanından kaynaklanan bir iletilen NTLM kimlik doğrulama isteğini işledi. İstemci Bilgileri: İstemci Adı: kullanıcı adı> < İstemci Etki Alanı: <Etki Alanı> İstemci Makinesi: İstemci iş istasyonu> < Sunucu Bilgileri: Sunucu Adı: sunucu makine adı> < Sunucu Etki Alanı: <Sunucu Etki Alanı> Sunucu IP'<Sunucu IP> Sunucu İşletim Sistemi: <Sunucu İşletim Sistemi> NTLM Güvenliği: Anlaşmalı Bayraklar: <Bayraklar> NTLM Sürümü: <NTLMv2 / NTLMv1> Oturum Anahtarı Durumu: < Var / Eksik> Kanal Bağlama: < Desteklenen / Desteklenmeyen> Hizmet Bağlama: <Hizmet Asıl Adı (SPN)> MIC Durumu: Korumalı / Korumasız> < AvFlags: NTLM Bayrakları> < AvFlags Dizesi: NTLM Bayrak Dizesi> < Durum: <Durum Kodu> Durum İletisi: <Durum Dizesi> Daha fazla bilgi için bkz. aka.ms/ntlmlogandblock |

İstemci hesabı ve sunucu farklı etki alanlarına aitse, etki alanı denetleyicisinin istemcinin bulunduğu etki alanına (kimlik doğrulamasını başlatma) veya sunucunun bulunduğu yere (kimlik doğrulamayı kabul ederek) bağlı olarak etki alanı denetleyicisinin farklı günlükleri olur:

Sunucu, kimlik doğrulamasını işleyen etki alanı denetleyicisiyle aynı etki alanına aitse, "Aynı etki alanı günlüğü" gibi bir günlük oluşturulur.

İstemci hesabı, kimlik doğrulamasını işleyen etki alanı denetleyicisiyle aynı etki alanına aitse, aşağıdakine benzer bir günlük oluşturulur:

|

Olay Günlüğü |

Microsoft-Windows-NTLM/Operasyonel |

|

Olay Kimliği |

4030 (Bilgi), 4031 (Uyarı) |

|

Olay Kaynağı |

Security-Netlogon |

|

Olay Metni |

DC <DC Adı> bu etki alanından kaynaklanan bir iletilen NTLM kimlik doğrulama isteğini işledi. İstemci Bilgileri: İstemci Adı: kullanıcı adı> < İstemci Etki Alanı: <Etki Alanı> İstemci Makinesi: İstemci iş istasyonu> < Sunucu Bilgileri: Sunucu Adı: sunucu makine adı> < Sunucu Etki Alanı: <Sunucu Etki Alanı> İletilen Kaynak: Güvenli Kanal Türü: Netlogon Güvenli Kanal Bilgisi> < Uzak Ad: Etki Alanları Arası DC Makine Adı > < Farside Etki Alanı: Etki Alanları Arası Etki Alanı Adı> < Uzak IP: Etki Alanları Arası DC IP> < NTLM Güvenliği: Anlaşmalı Bayraklar: <Bayraklar> NTLM Sürümü: <NTLMv2 / NTLMv1> Oturum Anahtarı Durumu: < Var / Eksik> Kanal Bağlama: < Desteklenen / Desteklenmeyen> Hizmet Bağlama: <Hizmet Asıl Adı (SPN)> MIC Durumu: Korumalı / Korumasız> < AvFlags: NTLM Bayrakları> < AvFlags Dizesi: NTLM Bayrak Dizesi> < Durum: <Durum Kodu> Daha fazla bilgi için bkz. aka.ms/ntlmlogandblock |

Yeni ve mevcut NTLM olayları arasındaki ilişki

Yeni NTLM olayları, ağ güvenliği: Bu etki alanında NTLM Denetimi NTLM kimlik doğrulamasını kısıtla gibi mevcut NTLM günlükleri üzerinde yapılan bir geliştirmedir. Gelişmiş NTLM denetim değişiklikleri geçerli NTLM günlüklerini etkilemez; geçerli NTLM denetim günlükleri etkinse günlüğe kaydedilmeye devam eder.

Dağıtım bilgileri

Microsoft tarafından denetlenen özellik dağıtımına (CFR) uygun olarak, değişiklikler önce Windows 11, sürüm 24H2 makinelerine aşamalı olarak dağıtılacak ve daha sonra etki alanı denetleyicileri de dahil olmak üzere Windows Server 2025 makinelerine eklenecektir.

Aşamalı dağıtım, bir sürüm güncelleştirmesini bir kerede değil, belirli bir süre boyunca dağıtır. Bu, kullanıcıların güncelleştirmeleri farklı zamanlarda aldığı ve tüm kullanıcılar tarafından hemen kullanılamayabileceği anlamına gelir.