Наблюдение на състоянието на сертификата за защитено стартиране с Microsoft Intune отстраняване на грешки

Отнася се за

Първоначална дата на публикуване: 18 февруари 2026 г.

ИД на КБ: 5080921

Тази статия има указания за:

-

ИТ администратори, които се нуждаят от видимост на състоянието на актуализация на сертификата за защитено стартиране от техните Intune записани устройства с Windows

-

Организации, подготвящи за крайния срок на изтичане на сертификата за защитено стартиране от юни 2026 г.

-

Teams, които искат да следят напредъка в внедряването на сертификата в своите Intune записани устройства с Windows

В тази статия:

Въведение

Сертификатите за защитено стартиране на Microsoft (CAs от 2011 г.) изтичат от юни 2026 г. Всички устройства с Windows с разрешено защитено стартиране трябва да се актуализират до сертификатите от 2023 г. преди изтичане на срока, за да се гарантира, че поддръжката на актуализации на защитата продължава.

Това ръководство предоставя подход само за наблюдение, като използва Microsoft Intune отстраняване на грешки (проактивни лечения). Скриптът за откриване събира защитено стартиране и състояние на сертификата от всяко устройство и го докладва обратно в портала на Intune – не се предприемат никакви действия за отстраняване на проблеми на устройствата. Това дава на администраторите централизиран, позволяващ експортиране изглед на напредъка на актуализацията на сертификата в техните Intune записани устройства с Windows.

Защо да използвате този подход?

|

Полза |

Описание |

|---|---|

|

Видимост за целия устройство |

Вижте на едно място всяко Intune записано състояние на сертификата на устройство с Windows |

|

Експортируем |

Експортиране на резултати в CSV файл директно от портала на Intune |

|

Необработени стойности в системния регистър |

Вижте действителните данни от системния регистър, а не само pass/fail |

|

Контекст на устройството |

Включва производител, модел, версия на BIOS и тип фърмуер |

|

Телеметрия на регистъра на събитията |

Заснема ИД на събитие на защитено стартиране (1801/1808), ИД на набор и доверителни нива |

|

Нулево докосване |

Изпълнява се негласно като СИСТЕМА – не се изисква взаимодействие с потребителя |

За пълна основна информация относно актуализациите на сертификати вижте Актуализации на сертификата за защитено стартиране: Указания за ИТ специалисти и организации.

Предварителни изисквания

Преди да разположите скрипта за откриване, уверете се, че вашата среда отговаря на необходимите изисквания.

Това решение използва отстранявания в Microsoft Intune. За пълен списък на задължителните компоненти вижте Използване на поправки за откриване и коригиране на проблеми с поддръжката – Microsoft Intune.

Скриптове за откриване

Скриптът за откриване е скрипт на PowerShell, който събира подробни данни за наличностите на защитеното стартиране от всяко устройство и ги извежда като JSON низ. Скриптът се чете от следните източници:

Registry — Състояние на актуализацията на сертификата за защитено стартиране, ключовете за обслужване, атрибутите на устройството и настройките за записване/отписване от HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot и неговите подключове

WMI/CIM – версия на операционната система, час на последно стартиране и информация за хардуера на базовата дъска

Регистри на събития – Записи в регистъра на системните събития за ИД на събития 1801 и 1808 (събития за актуализация на защитеното стартиране)

Резултатът от JSON се показва в портала на Intune под "Отстраняване на грешки" > Наблюдение > състоянието на устройството > "Изход от откриване на предварително отстраняване" и може да бъде експортиран в CSV за анализ.

Важно: Това е скрипт само за откриване. Не са правени промени в устройството. Не е необходим скрипт за лечение.

Създаване на скриптов файл

ВАЖНО Следната статия, съдържаща примерния скрипт, е оттеглена. Ако сте инсталирали актуализация на Windows, издадена на или след 12 май 2026 г., примерният скрипт може да бъде намерен в папката %systemroot%\SecureBoot\ExampleRolloutScripts на вашето устройство.

-

Придвижете се до скрипта за събиране на данни за наличности на примерно защитено стартиране (KB5072718)

-

Копиране на пълното съдържание на скрипта от страницата

-

Отворете текстов редактор (например Notepad, VS код) и поставете скрипта

-

Записване на файла като Detect-SecureBootCertUpdateStatus.ps1

Създаване на "Отстраняване на грешки" в Intune

Следвайте тези стъпки, за да разположите скрипта за откриване като отстраняване (скриптов пакет) в Microsoft Intune.

Стъпка 1: Създаване на скриптов пакет

-

Навигиране до "Устройства" > "Отстраняване на грешки"

-

Щракнете върху + Създаване на скриптов пакет

Стъпка 2: Основни положения

-

Конфигурирайте следните настройки в раздела Основни неща:

|

Настройка |

Стойност |

|---|---|

|

Име |

Монитор на състоянието на сертификата за защитено стартиране |

|

Описание |

Следи състоянието на актуализацията на сертификата за защитено стартиране през автопарка. Само откриване – не се предприема действие за отстраняване. |

|

Publisher |

(името на вашата организация) |

-

Щракнете върху "Напред"

Стъпка 3: Настройки

-

Конфигурирайте следните настройки в раздела Настройки:

|

Настройка |

Стойност |

Бележки |

|---|---|---|

|

Файл със скрипт за откриване |

Качване на Detect-SecureBootCertificateStatus.ps1 |

Скриптът от предишния раздел |

|

Файл със скрипт за отстраняване |

(оставете празно) |

Не е необходимо лечение – това е само наблюдение |

|

Изпълнете този скрипт, като използвате влезлите идентификационни данни |

Не |

Изпълнява се като СИСТЕМА, за да гарантира достъп до Confirm-SecureBootUEFI и системния регистър |

|

Налагане на проверка на подпис на скрипт |

Не |

Задайте на Да, ако вашата организация изисква подписани скриптове |

|

Изпълнение на скрипт в 64-битова версия на PowerShell |

Да |

Задължително за кратката команда Confirm-SecureBootUEFI и точните четения на системния регистър |

-

Щракнете върху "Напред"

Стъпка 4: Етикети за обхват

-

Добавете всякакви етикети за обхват, изисквани от вашата организация, или оставете по подразбиране

-

Щракнете върху "Напред"

Стъпка 5: Възложени задачи

|

Настройка |

Стойност |

Бележки |

|---|---|---|

|

Назначения |

Изберете групите устройства за наблюдение |

Използване на всички устройства за наблюдение за целия флот или за конкретни групи за целенасочено наблюдение |

|

График |

Конфигуриране на вашите нужди от наблюдение |

Препоръчва се: Веднъж дневно за активно проследяване на внедряването или веднъж седмично за текущ мониторинг |

Забележка: Коригиранията се изпълняват по конфигурирания график на устройството. Първото изпълнение може да отнеме до 24 часа след назначаването в зависимост от цикъла на вкарване на устройството.

Щракнете върху "Напред"

Стъпка 6: Преглед + създаване

-

Преглед на всички настройки

-

Щракнете върху "Създай"

Преглед и експортиране на резултати

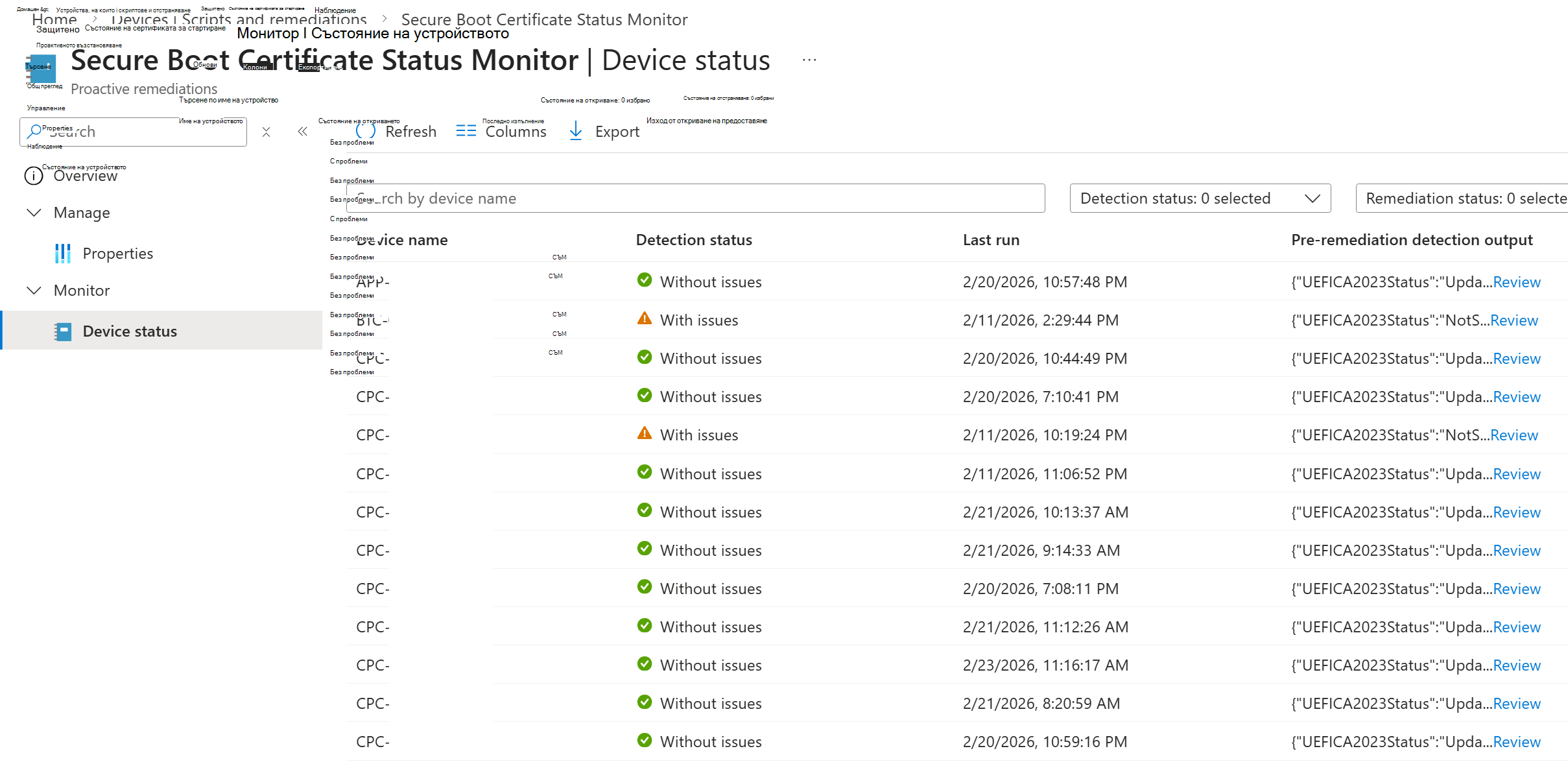

Преглед на резултатите в портала

-

Навигиране до "Устройства" > "Отстраняване на грешки"

-

Щракнете върху монитора на състоянието на сертификата за защитено стартиране (или върху името, което сте избрали)

-

Изберете раздела Монитор

-

Щракнете върху "Състояние на устройството"

-

Click Columns and add Pre-remediation detection output

Ще видите таблица със следните колони:

|

Колона |

Описание |

|---|---|

|

Име на устройството |

Името на устройството |

|

Username |

Основният потребител на устройството |

|

Състояние на откриването |

Без проблем (актуализирани сертификати) или с проблем (сертификатите не са актуализирани) |

|

Изход от откриване на предоставяне |

Пълният резултат от JSON от скрипта |

|

Последна промяна |

Кога скриптът последно се е изпълнил на устройството |

Експортиране в CSV файл

-

На страницата Състояние на устройството щракнете върху бутона Експортиране в горната част на таблицата

-

CSV файлът ще изтегли всички колони, включително пълния изход за откриване на JSON за всяко устройство

-

Отваряне в Excel за филтриране, сортиране и анализиране по всяко поле

Съвет: В Excel можете да използвате функциите TEXTJOIN или JSON, за да анализирате изходния JSON за откриване в отделни колони за по-лесен анализ.

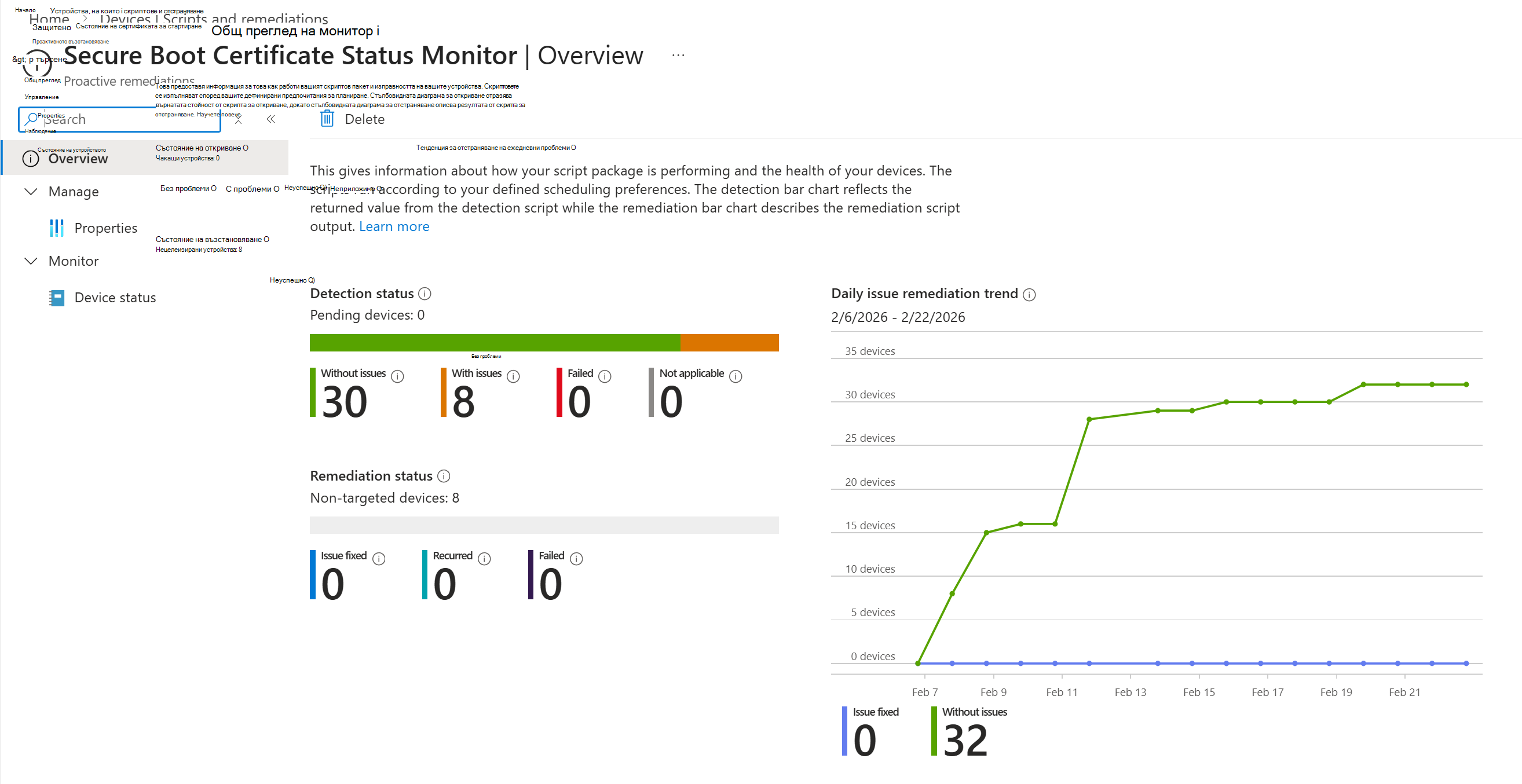

Раздел "Общ преглед"

Разделът "Общ преглед" на "Отстраняване на грешки" предоставя резюме на таблото:

|

Метрични |

По смисъла |

|---|---|

|

Устройства с проблеми |

Устройства, където сертификатите все още не са актуализирани |

|

Устройства без проблеми |

Устройства, където сертификатите са актуализирани |

|

Устройства с неуспешно откриване |

Устройства, където скриптът се натъкна на грешка |

Често задавани въпроси

Това променя ли нещо на моите устройства?

Не. Това е скрипт само за откриване. Не се променят стойности в системния регистър, не се активират актуализации и не се предприемат никакви действия за отстраняване на грешки. Скриптът чете само стойностите и ги докладва.

Какво означава "С проблем"?

"С проблем" означава, че устройството все още няма приложени сертификати за защитено стартиране на 2023 и диспечерът за стартиране, подписан с 2023. Това може да се дължи на факта, че: – Актуализацията на сертификата не е стартирана – актуализацията е в ход и може да изисква рестартиране, за да завърши – защитеното стартиране не е разрешено на устройството – устройството не е базирано на UEFI или чака рестартиране, за да приложи диспечера за зареждане.

Какво означава "Без проблем"?

"Без проблем" означава, че устройството е с разрешено защитено стартиране и стойността в системния регистър UEFICA2023Status е актуализирана, което показва, че сертификатите от 2023 г. са приложени успешно.

Колко често се изпълнява скриптът?

Скриптът се изпълнява по графика, който конфигурирате в задачата. За активно наблюдение по време на внедряване се препоръчва ежедневно. За текущ мониторинг е достатъчно седмично.

Какво става, ако ключът от системния регистър Обслужване не съществува?

Ако ключът HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing не съществува на устройство, полето UEFICA2023Status ще покаже NoValue. Това обикновено означава, че актуализациите на сертификатите не са инициирани на устройството.

Какви лицензи са необходими?

Отстраняването на проблеми изисква лицензи за Windows 10/11 Enterprise E3/E5, Education A3/A5 или F3. Ако вашите устройства имат само лицензи за Business Premium или Pro, отстраняването на грешки няма да е налично. Вижте Предварителни изисквания за отстраняване на грешки.

Ресурси

Тактически указател за актуализация на сертификат за защитено стартиране

Актуализации на сертификата за защитено стартиране: указания за ИТ специалисти

Актуализации на ключ от системния регистър за защитено стартиране

Събития за актуализиране на DB и DBX променливи на защитено стартиране