Резюме

Може да забележите много голям брой събития в блока, които се събират в портала на Microsoft Defender Advanced Protection (MDATP). Тези събития са генерирани от системата за интегритет на кода (CI) и могат да бъдат идентифицирани чрез техните ExploitGuardNonMicrosoftSignedBlocked ActionType.

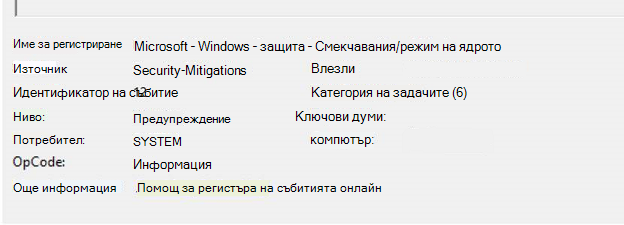

Събитие, както е видно в регистъра на събитията на крайна точка

|

ActionType |

Доставчик/източник |

ИД на събитие |

Описание |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Блокиран защитен код |

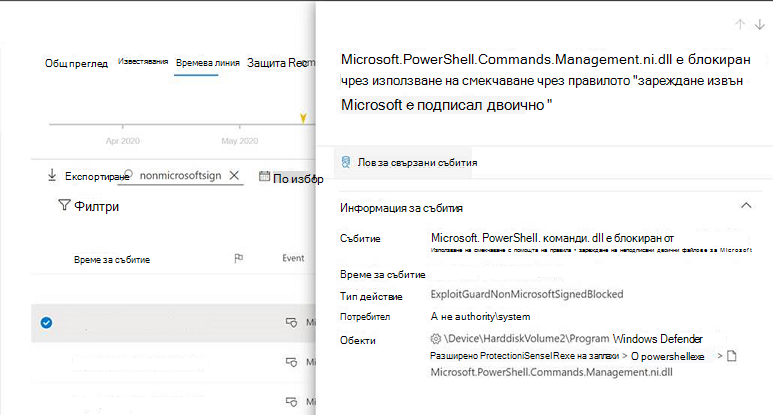

Събитие, както е видно във времевата скала

Процес "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (ПИД 8780) е блокиран от зареждането на неmicrosoft-подписано двоично "\ Windows \ събрание \ NativeImages_v4.0.30319_64 \ Microsoft. M870d558a # \08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll"

Още информация

Двигателят CI гарантира, че само надеждни файлове са разрешени за изпълнение на устройство. Когато CI е разрешен и срещне ненадежден файл, той генерира блокиращо събитие. В режим на проверка файлът все още се разрешава да се изпълни, докато в режим на прилагане файлът е възпрепятстван да се изпълнява.

CI може да бъде разрешен по няколко начина, включително когато разположите правила за управление на приложения за Windows Defender (WDAC). В тази ситуация обаче MDATP позволява на CI в задния край, което задейства събития, когато срещне неподписани файлове на родния образ (NI) с произход от Microsoft.

Подписването на файл има за цел да позволи проверката на автентичността на файловете. CI може да се увери, че даден файл е немодифициран и не е произлязъл от надежден орган на базата на неговия подпис. Повечето файлове, които са с произход от Microsoft, са подписани, но някои файлове не могат да бъдат или не са подписани по различни причини. Например NI двоични файлове (съставена от .NET Framework Code) обикновено са подписани, ако те са включени в изданието. Те обаче обикновено са повторно генерирани на устройство и не могат да бъдат подписани. Поотделно много приложения имат само своя CAB или MSI файл, за да провери тяхната автентичност при инсталирането. Когато те се изпълняват, те създават допълнителни файлове, които не са подписани.

Mitigation Experience

Не препоръчваме да игнорирате тези събития, тъй като те могат да показват реални проблеми със защитата. Например злонамерен хакер може да се опитате да заредите грозен двоично под прикритието за произход от Microsoft.

Тези събития обаче могат да бъдат филтрирани по заявка, когато се опитвате да анализирате други събития при Разширено ловуване, като изключвате събития, които имат ExploitGuardNonMicrosoftSignedBlocked ActionType.

Тази заявка ще ви покаже всички събития, свързани с тази конкретна свръх-детекция:

DeviceEvents

| където ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" и InitiatingProcessFileName = = "powershell.exe" и FileName endswith "ni.dll"

| където timestamp > преди (7d)

Ако искате да изключите това събитие, ще трябва да обърнете заявката. Това ще покаже всички събития на ExploitGuard (включително за ЕП), с изключение на следните:

DeviceEvents

| където ActionType startswith "ExploitGuard"

| където ActionType! = "ExploitGuardNonMicrosoftSignedBlocked" или (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" и InitiatingProcessFileName! = "powershell.exe") или (ActionType = = "ExploitGuardNonMicrosoftSignedBlocked" и InitiatingProcessFileName = = "powershell.exe" и FileName! endswith "ni.dll")

| където timestamp > преди (7d)

Освен това, ако използвате .NET Framework 4,5 или по-нова версия, имате възможност да регенерирате NI файлове, за да отстраните много от излишните събития. За да направите това, изтрийте всички NI файлове в директорията NativeImages и след това изпълнете командата NGEN Update , за да ги генерирате повторно.