Резюме

Съществува уязвимост в някои модул за надеждна платформа (TPM) платка. Уязвимост отслабва ключ съдържание.

Тази статия ви помага идентифициране и решаване на проблемите в защитеното защитени устройства, които са засегнати от уязвимост, която е описана в Microsoft Security консултации ADV170012.

Допълнителна информация

Общ преглед

Този документ описва как да поправи въздействие уязвимост в BitLocker TPM базирани защитник.

Влияние върху други BitLocker протектор методи трябва да бъдат преразгледани въз основа на как съответните тайна са защитени. Например ако външен ключ за отключване на BitLocker е защитен с TPM, се отнася за консултантски услуги за анализ на въздействието. Отстраняването на тези ефекти на уязвимостта не е в обхвата на този документ.

Как да разпознаете въздействие

BitLocker използва TPM печат и unseal операции с главен ключ за съхранение за защита на BitLocker тайна на тома на операционната система. Уязвимостта засяга печат и unseal операции на TPM 1.2, но той не засяга операции TPM 2.0.

Когато TPM базиран се използва за защита на тома на операционната система, сигурността на защитата на BitLocker е засегнат само ако е 1.2 TPM версията.

Да се идентифицират засегнатите техническите мерки за защита и TPM версии, вижте "2. Определяне на устройства във вашата организация, които са засегнати"под"Препоръчителни действия"в Microsoft Security консултации ADV170012.

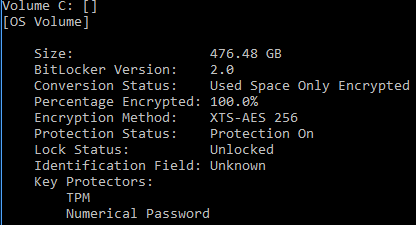

За да проверите състоянието на BitLocker, изпълнете "manage-bde-състояние < OS Том писмо: >" в командния ред като администратор на компютъра.

Фигура 1 Примерен резултат на дял, който е защитен от TPM протектор и възстановяване на парола за защита. (Шифроване на устройство не е засегната от този TPM уязвимост).

Отстраняване на BitLocker уязвимост след актуализация на фърмуера

Следвайте тези стъпки за отстраняване на уязвимостта:

-

Спиране на защитата при стартиране: изпълнение "manage-bde-защитник < OS Том писмо: > -забраните" като администратор на компютъра.

-

Изчистване на TPM. За инструкции вижте "6. Изчистване на TPM"препоръчителните действия" в Microsoft Security консултации ADV170012.

-

Защитеното автоматично отново след рестартиране на Windows 8 и по-нови версии на Windows. За Windows 7, изпълнете "manage-bde-защитник < OS Том писмо: > – разрешаване на" като администратор на компютъра, за да продължи защитата при стартиране.

Следващата страница предоставя пълна команден ред за управление-bde.exe:

https://technet.microsoft.com/library/ff829849(v=ws.11).aspx