Oprindelig publiceringsdato: 28. oktober 2025

KB-id: 5056852

Denne hærdning af godkendelse er tilgængelig i følgende Windows-versioner:

-

Windows 11, version 25H2- og Windows Server 2025-opdateringer, der er udgivet den 28. oktober 2025 eller derefter

|

Rediger dato |

Skift beskrivelse |

|

24. februar 2026 |

Følgende punkttegn er tilføjet i afsnittet "Brugerpåvirkning".

|

I denne artikel

Anvendelsesperiode for afhjælpning

Opdater Gruppepolitik ved hjælp af editoren til lokal Gruppepolitik

Opdater indstillingen Gruppepolitik/MDM ved hjælp af Intune

Sammendrag

Der er blevet introduceret en ny afhjælpning af hærdningsgodkendelse for CLFS-driveren ( Common Log File System ), som føjer en hash-baseret meddelelsesgodkendelseskode (HMAC) til de underliggende filer i en CLFS-logfil. Godkendelseskoder oprettes ved at kombinere fildata med en systemunikke kryptografiske nøgle, som gemmes i registreringsdatabasen og kun er tilgængelig for administratorer og SYSTEM. Godkendelseskoderne gør det muligt for CLFS at kontrollere filens integritet, så fildata er sikre, før de interne datastrukturer analyseres. CLFS antager, at denne fil er blevet ændret eksternt, skadeligt eller på anden måde, hvis integritetskontrollen mislykkes og nægter at åbne logfilen. For at fortsætte skal der enten oprettes en ny logfil, eller en administrator skal godkende den manuelt ved hjælp af kommandoen fsutil.

Anvendelsesperiode for afhjælpning

Et system, der modtager en opdatering med denne version af CLFS, vil sandsynligvis have eksisterende logfiler på systemet, der ikke har godkendelseskoder. For at sikre, at disse logfiler overføres til det nye format, placerer systemet CLFS-driveren i en "læringstilstand", som instruerer CLFS om automatisk at føje godkendelseskoder til logfiler, der ikke har dem. Den automatiske tilføjelse af godkendelseskoder sker, når logfilen er åben, og kun hvis den kaldende tråd har den nødvendige adgang til at skrive til filen. I øjeblikket varer indføringsperioden i 90 dage fra det tidspunkt, hvor systemet første gang blev startet med denne version af CLFS. Når denne 90-dages indføringsperiode er udløbet, overgår driveren automatisk til gennemtvingelsestilstand ved næste start, hvorefter CLFS forventer, at alle logfiler indeholder gyldige godkendelseskoder. Bemærk, at denne 90-dages værdi kan ændres i fremtiden.

Hvis en logfil ikke åbnes i løbet af denne indføringsperiode og derfor ikke automatisk blev overført til det nye format, kan kommandolinjeværktøjet fsutil clfs godkende bruges til at føje godkendelseskoder til logfilen. Denne handling kræver, at den person, der ringer op, er administrator.

Brugerpåvirkning

Denne afhjælpning kan påvirke forbrugere af CLFS-API'en på følgende måder:

-

Da logfilgodkendelse udføres på logfilens åbningstid, skal CLFS læse hele logfilen fra disken for at validere godkendelseskoder, før interne strukturer fortolkes. Derfor får åbne logfilhandlinger yderligere læse-I/O i forhold til størrelsen af logfilen.

-

Et eksempel på denne funktionsmåde kan ses under brugerlogon og lukning af systemet. Registreringsdatabasen vedligeholder en CLFS-understøttet logfil for bruger-hive (NTUSER.dat), som åbnes under disse overgange. Når logfilen åbnes, kræver godkendelse en fuld læsning af logfilen, hvilket resulterer i en stigning i disk-I/O under logon og lukning.

-

-

Da den kryptografiske nøgle, der bruges til at gøre godkendelseskoderne systemunikke, er logfiler ikke længere bærbare mellem systemer. For at åbne en logfil, der blev oprettet på et fjernsystem, skal en administrator først bruge fsutil clfs-godkendelsesværktøjet til at godkende logfilen ved hjælp af den lokale systemkryptografiske nøgle.

-

En ny fil med filtypenavnet ".cnpf" gemmes sammen med den binære logføringsfil (BLF) og databeholdere. Hvis BLF for en logfil er placeret på "C:\Users\User\example.blf", skal dens "programrettelsesfil" være placeret på "C:\Users\User\example.blf.cnpf". Hvis en logfil ikke er rent lukket, indeholder programrettelsesfilen de data, der er nødvendige for, at CLFS kan gendanne logfilen. Programrettelsesfilen oprettes med de samme sikkerhedsattributter som den fil, den indeholder genoprettelsesoplysninger om. Denne fil vil højst have samme størrelse som "FlushThreshold" (HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Parameters [FlushThreshold]).

-

Der kræves yderligere filplads for at gemme godkendelseskoder. Mængden af plads, der skal bruges til godkendelseskoder, afhænger af filens størrelse. Se følgende liste for at få et estimat over, hvor mange yderligere data der kræves til dine logfiler:

-

512KB-objektbeholderfiler kræver yderligere ~8192 byte til godkendelseskoder.

-

1024KB-objektbeholderfiler kræver yderligere ~12288 byte til godkendelseskoder.

-

10 MB beholderfiler kræver yderligere ~90112 byte til godkendelseskoder.

-

100 MB beholderfiler kræver yderligere ~57344 byte til godkendelseskoder.

-

4 GB beholderfiler kræver en ekstra ~2101248 byte til godkendelseskoder.

-

-

På grund af stigningen i I/O-handlinger til vedligeholdelse af godkendelseskoder er den tid, det tager at udføre følgende handlinger, øget:

Stigningen i tid til logfil oprettelse og logfil åbne afhænger helt af størrelsen af beholdere, med større logfiler har en langt mere mærkbar virkning. I gennemsnit er den tid, det tager at skrive til en post i en logfil, fordoblet.

-

oprettelse af logfil

-

logfil åben

-

skrive nye poster

-

Konfiguration

De indstillinger, der er relateret til denne afhjælpning, gemmes i registreringsdatabasen på HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Authentication. Følgende er en liste over nøgleværdier i registreringsdatabasen og deres formål:

-

Tilstand: Funktionsmåden for afhjælpningen

-

0: Afhjælpningen gennemtvinges. CLFS kan ikke åbne logfiler, der har manglende eller ugyldige godkendelseskoder. Efter 90 dages kørsel af systemet med denne version af driveren overgår CLFS automatisk til gennemtvingelsestilstand.

-

1: Afhjælpningen er i læringstilstand. CLFS vil altid åbne logfiler. Hvis en logfil mangler godkendelseskoder, genererer og skriver CLFS koderne til filen (hvis den person, der ringer op, har skriveadgang).

-

2: En administrator har deaktiveret afhjælpningen.

-

3: Afhjælpningen blev automatisk deaktiveret af systemet. En administrator bør ikke angive tilstanden til denne værdi, men bruge "2", hvis vedkommende vil deaktivere afhjælpningen.

-

-

EnforcementTransitionPeriod: Den mængde tid, i sekunder, som systemet vil bruge i indføringsperioden. Hvis denne værdi er nul, overgår systemet ikke automatisk til håndhævelse.

-

LearningModeStartTime: Tidsstemplet, hvor læringstilstanden startede på systemet. Denne værdi bestemmer sammen med "EnforcementTransitionPeriod" , hvornår et system skal skifte til gennemtvingelsestilstand.

-

Nøgle:Den kryptografiske nøgle, der bruges til at oprette godkendelseskoder (HMACs). Administratorer bør ikke ændre denne værdi.

Administratorer kan deaktivere afhjælpningen helt ved at ændre tilstandsværdien til 2. For at forlænge indføringsperioden for afhjælpning kan en administrator ændre EnforcementTransitionPeriod (sekunder) til en hvilken som helst værdi, du vælger (eller 0 , hvis du vil deaktivere automatisk overgang til gennemtvingelsestilstand).

Opdater Gruppepolitik ved hjælp af editoren til lokal Gruppepolitik

CLFS-godkendelse kan aktiveres eller deaktiveres ved hjælp af indstillingen for Gruppepolitik:

-

Åbn Editor til lokal Gruppepolitik i Windows Kontrolpanel.

-

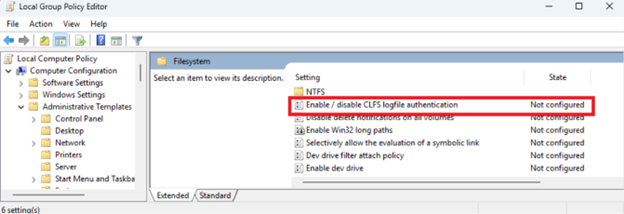

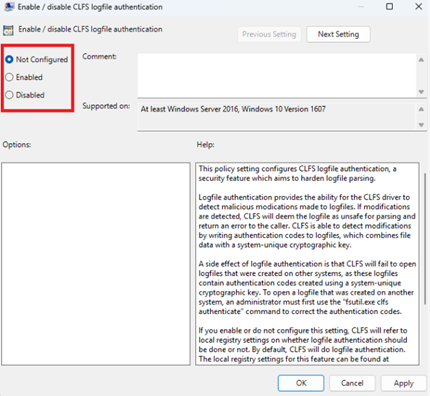

Under Computerkonfiguration skal du vælge Administrative skabeloner > System > Filsystem og dobbeltklikke på Aktivér/deaktiver CLFS-logfilgodkendelse på listen Indstillinger.

-

Vælg Aktivér eller Deaktiver, og klik derefter på OK. Hvis Ikke konfigureret er valgt, er afhjælpningen aktiveret som standard.

Opdater indstillingen Gruppepolitik/MDM ved hjælp af Intune

Sådan opdaterer du Gruppepolitik og konfigurerer CLFS-godkendelse ved hjælp af Microsoft Intune:

-

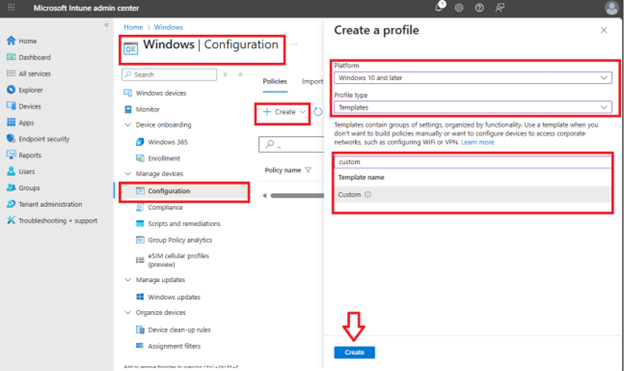

Åbn Intune portalen (https://endpoint.microsoft.com), og log på med dine legitimationsoplysninger.

-

Opret en profil:

-

Vælg Enheder > Konfiguration af Windows >> Opret > ny politik.

-

Vælg Platform > Windows 10 og nyere.

-

Vælg Profiltype > Skabeloner.

-

Søg efter og vælg Brugerdefineret.

-

-

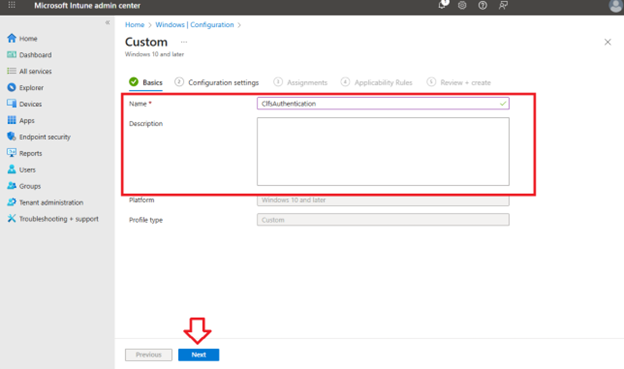

Angiv et navn og en beskrivelse:

-

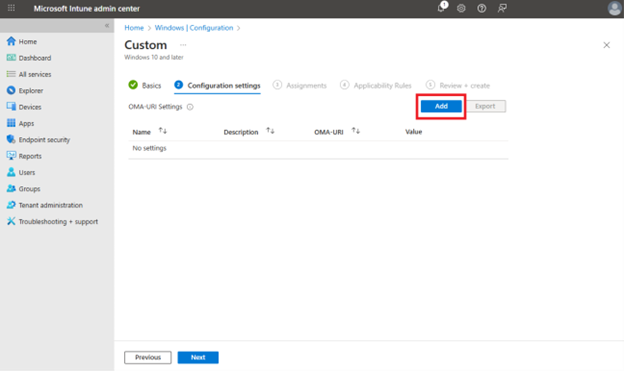

Tilføj en ny OMA-URI-indstilling:

-

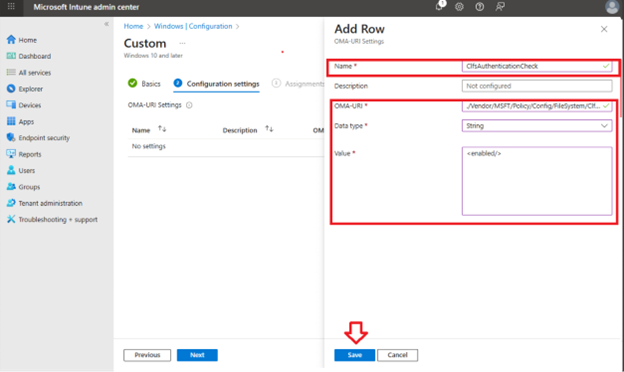

Rediger OMA-URI-indstilling:

-

Tilføj et navn, f.eks. ClfsAuthenticationCheck.

-

Du kan også tilføje en beskrivelse.

-

Angiv OMA-URI-stien til følgende:./Vendor/MSFT/Policy/Config/FileSystem/ClfsAuthenticationChecking

-

Angiv datatypen til Streng.

-

Angiv Værdien til <aktiveret/> eller <deaktiveret/>.

-

Klik på Save.

-

-

Fuldfør den resterende konfiguration af Omfangsmærker og Tildelinger, og vælg derefter Opret.

Ændringer af CLFS-API'en

For at undgå brud på ændringer i CLFS API'en bruges eksisterende fejlkoder til at rapportere integritetskontrolfejl til den, der ringer op:

-

Hvis CreateLogFile mislykkes, returnerer GetLastErrorfejlkoden ERROR_LOG_METADATA_CORRUPT .

-

For ClfsCreateLogFile returneres status for STATUS_LOG_METADATA_CORRUPT , når CLFS ikke kan bekræfte integriteten af logfilen.

Ofte stillede spørgsmål (ofte stillede spørgsmål)

Godkendelseskoder (HMACs) er blevet føjet til CLFS-logfiler, som giver CLFS-driveren mulighed for at registrere (ondsindede) ændringer, der er foretaget i filerne, før de fortolkes. Når afhjælpningen overgår til gennemtvingelsestilstand (90 dage efter modtagelse af denne opdatering), forventer CLFS, at godkendelseskoder er til stede og gyldige for at kunne åbne logfilen.

I de første 90 dage, hvor denne version af CLFS-driveren er aktiv, føjer driveren automatisk godkendelseskoder til logfiler, når den åbnes af CreateLogFile eller ClfsCreateLogFile.

Efter at denne 90 dages indføringsperiode er udløbet, skal fsutil clfs-godkendelsesværktøjet bruges til at føje godkendelseskoder til gamle eller eksisterende logfiler. Dette værktøj kræver, at den person, der ringer op, er administrator.

Da godkendelseskoderne oprettes ved hjælp af en systemunikke kryptografisk nøgle, kan du ikke åbne logfiler, der er oprettet på et andet system. For at rette godkendelseskoderne ved hjælp af det lokale systems kryptografiske nøgle kan en administrator bruge godkendelsesværktøjet fsutil clfs . Dette værktøj kræver, at den person, der ringer op, er i gruppen Administratorer.

Selvom vi ikke anbefaler det, kan en administrator deaktivere denne afhjælpning ved at ændre HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\CLFS\Authentication [Tilstand] til at være en værdi på 2.

For at gøre dette skal du bruge PowerShell og køre følgende kommando:

Set-ItemProperty -Path “HKLM:\SYSTEM\CurrentControlSet\Services\CLFS\Authentication” -Name Mode -Value 2

Ordliste

Hærdning er en proces, der hjælper med at beskytte mod uautoriseret adgang, denial of service og andre trusler ved at begrænse potentielle svagheder, der gør systemer sårbare.

Sikkerhedsattributter bruges til at gemme oplysninger og håndhæve detaljeret adgangskontrol over specifikke ressourcer.