Gruppepolitik-objekter (GPO) til sikker bootstart til Windows-enheder med it-administrerede opdateringer

Gælder for

Oprindelig publiceret dato: 30. oktober 2025

KB-id: 5068198

|

Denne artikel indeholder en vejledning til:

Bemærk! Hvis du er en person, der ejer en personlig Windows-enhed, skal du se artiklen Windows-enheder til private brugere, virksomheder og skoler med Microsoft-administrerede opdateringer. |

|

Tilgængelighed af denne support

|

|

Skift dato |

Ændringsbeskrivelse |

|---|---|

|

20. februar 2026 |

|

|

11. november 2025 |

|

|

26. november 2025 |

|

I denne artikel:

Introduktion

I dette dokument beskrives understøttelse af installation, administration og overvågning af certifikatopdateringer til sikker bootstart ved hjælp af objektet Sikker bootstart Gruppepolitik. Indstillingerne består af:

-

Muligheden for at udløse installation på en enhed

-

En indstilling til at tilmelde sig/fravælge buckets med høj konfidens

-

En indstilling til at tilmelde sig/fravælge Microsoft-administration af opdateringer

Bemærk: Administrative skabeloner (.admx) og Gruppepolitik skal downloades fra det officielle Microsoft-websted. Se: Ressourcer.

konfigurationsmetode for Gruppepolitik objekt (GPO)

Denne metode tilbyder en simpel sikker bootstart Gruppepolitik indstilling, som domæneadministratorer kan indstille til at installere sikker bootstart-opdateringer på alle domænetilknyttede Windows-klienter og -servere. Desuden kan to assistenter til sikker bootstart administreres med indstillinger for tilmelding/fravalg.

Hvis du vil hente de opdateringer, der indeholder politikken til installation af certifikatopdateringer til sikker bootstart, skal du se afsnittet Ressourcer nedenfor.

Denne politik kan findes under følgende sti i brugergrænsefladen til Gruppepolitik:

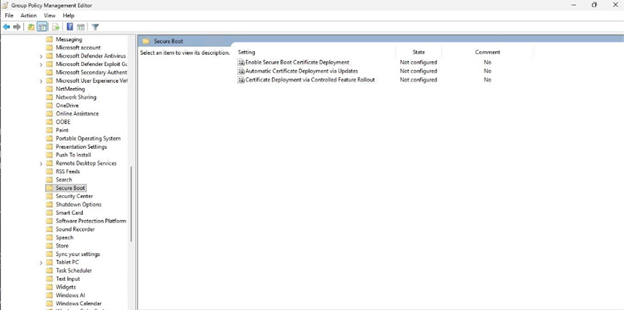

Computer Configuration->Administrative Templates->Windows Components->Secure Boot

Vigtigt!: Opdateringer til sikker bootstart afhænger af enhedens firmware, og nogle enheder kan opleve kompatibilitetsproblemer. Sådan sikrer du en sikker udrulning:

-

Valider opdateringspolitikken på mindst én repræsentativ enhed for hver enhedstype i organisationen.

-

Bekræft, at certifikater til sikker bootstart er blevet anvendt på UEFI DB og KEK. Hvis du vil have en detaljeret vejledning, skal du gå til Opdateringer til Secure Boot Certificate: Vejledning til it-fagfolk og organisationer.

-

Efter validering skal du gruppere enheder efter bucket-hash og anvende politikken på disse enheder for en kontrolleret udrulning.

Tilgængelige konfigurationsindstillinger

De tre indstillinger, der er tilgængelige for installation af certifikat til sikker bootstart, er beskrevet her. Disse indstillinger svarer til de registreringsdatabasenøgler, der er beskrevet i Opdateringer af registreringsdatabasenøgler til sikker bootstart: Windows-enheder med it-administrerede opdateringer.

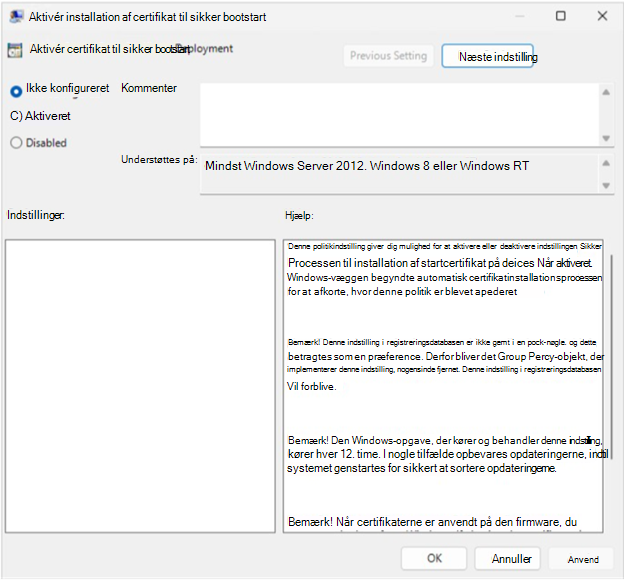

Aktivér installation af certifikat til sikker bootstart

Gruppepolitik indstillingsnavn: Aktivér installation af certifikat til sikker bootstart

Beskrivelse: Denne politik styrer, om Windows starter installationsprocessen for certifikat til sikker bootstart på enheder.

-

Aktiveret: Windows starter automatisk installation af opdaterede certifikater til sikker bootstart, når opgaven Sikker bootstart kører.

-

Deaktiveret: Windows installerer ikke certifikater automatisk.

-

Ikke konfigureret: Standardfunktionsmåden gælder (ingen automatisk installation).

Bemærkninger!:

-

Den opgave, der behandler denne indstilling, kører hver 12. time. Nogle opdateringer kræver muligvis en genstart for at fuldføre sikkert.

-

Når certifikater er anvendt på firmware, kan de ikke fjernes fra Windows. Rydning af certifikater skal udføres via firmwaregrænsefladen.

-

Denne indstilling betragtes som en præference. Hvis gruppepolitikobjektet fjernes, bevares registreringsdatabaseværdien.

-

Svarer til registreringsdatabasenøglen AvailableUpdates.

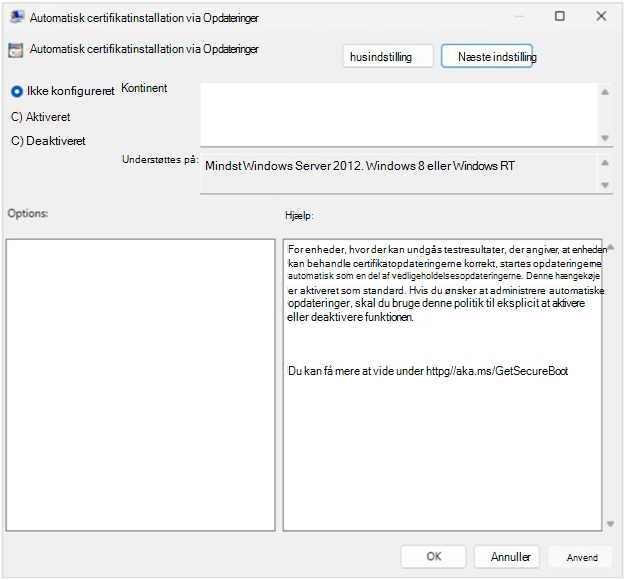

Automatisk certifikatinstallation via Opdateringer

Gruppepolitik indstillingsnavn: Automatisk certifikatinstallation via Opdateringer

Beskrivelse: Denne politik styrer, om certifikatopdateringer til sikker bootstart anvendes automatisk via månedlige sikkerheds- og ikke-sikkerhedsrelaterede opdateringer til Windows. Enheder, som Microsoft har valideret som i stand til at behandle variable opdateringer af sikker bootstart, modtager disse opdateringer som en del af den samlede service og anvender dem automatisk.

Bemærk!: Aktivering af denne politik deaktiverer automatisk certifikatinstallation via Opdateringer. Dette svarer til at angive registreringsdatabasenøglen HighConfidenceOptOut til 1.Deaktivering af denne politik tilmelder sig Automatisk certifikatinstallation via Opdateringer, hvilket svarer til at indstille HighConfidenceOptOut til 0.

-

Aktiveret: Automatisk installation er blokeret. opdateringer skal administreres manuelt.

-

Deaktiveret: Enheder med validerede opdateringsresultater modtager automatisk certifikatopdateringer under vedligeholdelse.

-

Ikke konfigureret: Automatisk installation sker som standard.

Bemærkninger!:

-

Tilsigtede enheder, der er bekræftet til at behandle opdateringer korrekt.

-

Konfigurer denne politik for at vælge automatisk installation.

-

Svarer til registreringsdatabasenøglen HighConfidenceOptOut.

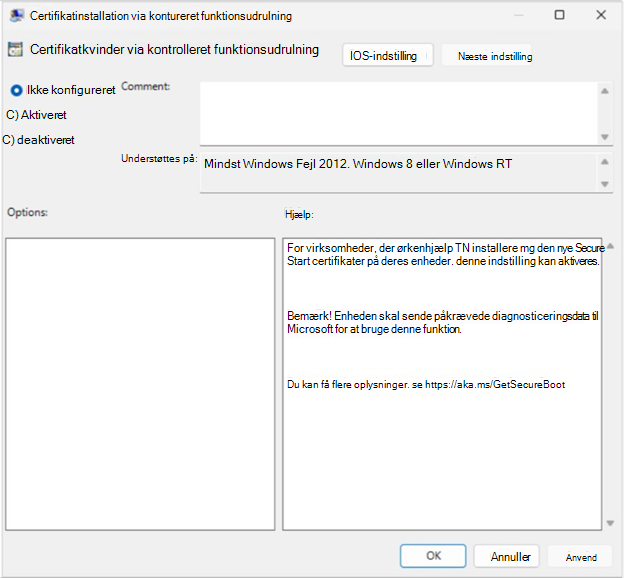

Certifikatinstallation via kontrolleret funktionsudrulning

Gruppepolitik indstillingsnavn: Certifikatinstallation via kontrolleret funktionsudrulning

Beskrivelse: Denne politik giver virksomheder mulighed for at deltage i en kontrolleret funktionsudrulning af sikker bootstartcertifikatopdatering, der administreres af Microsoft.

-

Aktiveret: Microsoft hjælper med at installere certifikater på enheder, der er tilmeldt implementeringen.

-

Deaktiveret eller Ikke konfigureret: Ingen deltagelse i kontrolleret udrulning.

Krav:

-

Enheden skal sende påkrævede diagnosticeringsdata til Microsoft. Du kan finde flere oplysninger under Konfigurere Diagnostiske Windows-data i din organisation – Windows Beskyttelse af personlige oplysninger | Microsoft Learn.

-

Svarer til registreringsdatabasenøglen MicrosoftUpdateManagedOptIn.

Ressourcer

Se også Opdateringer af registreringsdatabasenøgler til sikker bootstart: Windows-enheder med it-administrerede opdateringer for at få oplysninger om registreringsdatabasenøglerne UEFICA2023Status og UEFICA2023Fejl for at få oplysninger om resultaterne af enheden.

Se Hændelser med sikker bootstart DB og DBX-variable opdateringshændelser for hændelser, der er nyttige til at forstå status for enheder, enhedsattributter og enhedsbucket-id'er. Vær særligt opmærksom på begivenheder 1801 og 1808, der er beskrevet på siden med begivenheder.

For de Gruppepolitik MSI'er og GP-indstillingsreferenceregnearket skal du bruge nedenstående links eller sikre, at de administrative skabeloner, du bruger, publiceres på eller efter de datoer, der er angivet i tabellen.

|

Platform |

Publiceret MSI |

Publiceret GP-indstillinger- referenceregneark |

|---|---|---|

|

Klient Bemærk: De administrative skabeloner (.admx) er os-agnostiske og fungerer på tværs af ALLE understøttede OS'es. |

Publiceret: 27-10-2025 |

Publiceret: 02-10-2025 |

|

Server Bemærk: De administrative skabeloner (.admx) er os-agnostiske og fungerer på tværs af ALLE understøttede OS'es. |

Publiceret: 27-10-2025 |

Publiceret: 27-10-2025 |