Oprindelig publiceringsdato: 11. juli 2025

KB-id: 5064479

Denne artikel indeholder:

Introduktion

Denne artikel indeholder en oversigt over kommende ændringer af NT LAN Manager (NTLM)-overvågningsfunktionalitet i Windows 11, version 24H2 og Windows Server 2025. Disse forbedringer er designet til at øge synligheden i NTLM-godkendelsesaktiviteten, så administratorer kan bestemme brugernes identitet, rationalet for NTLM-brug og de specifikke placeringer, hvor NTLM anvendes i et miljø. Udvidet overvågning understøtter forbedret sikkerhedsovervågning og identifikation af ældre godkendelsesafhængigheder.

Formålet med NTLM-overvågningsændringer

NTLM-godkendelse findes fortsat i forskellige virksomhedsscenarier, ofte på grund af ældre programmer og konfigurationer. Med meddelelsen om udfasning af NTLM og fremtidig deaktivering (se Windows IT-bloggen Udviklingen af Windows-godkendelse) er de opdaterede overvågningsfunktioner beregnet til at hjælpe administratorer med at identificere NTLM-brug, forstå brugsmønstre og registrere potentielle sikkerhedsrisici, herunder brug af NT LAN Manager version 1 (NTLMv1).

NTLM-overvågningslogge

Windows 11 version 24H2 og Windows Server 2025 introducerer nye NTLM-overvågningslogføringsfunktioner til klienter, servere og domænecontrollere. Hver komponent genererer logfiler, der indeholder detaljerede oplysninger om NTLM-godkendelseshændelser. Disse logfiler kan findes i Logbog under Program- og tjenestelogfiler > Microsoft > Windows > NTLM > Operational.

Sammenlignet med eksisterende NTLM-overvågningslogge giver de nye udvidede revisionsændringer administratorer mulighed for at besvare Hvem, Hvorfor og Hvor:

-

Hvem der bruger NTLM, herunder kontoen og processen på computeren.

-

Derfor blev NTLM-godkendelse valgt i stedet for moderne godkendelsesprotokoller som Kerberos.

-

Hvor NTLM-godkendelse finder sted, herunder både computernavnet og computerens IP.

Den forbedrede NTLM-overvågning indeholder også oplysninger om NTLMv1-brug for klienter og servere samt NTLMv1-brugsdomæne, der logføres af domænecontrolleren.

Gruppepolitik administration

De nye NTLM-overvågningsfunktioner kan konfigureres via opdaterede Gruppepolitik-indstillinger. Administratorer kan bruge disse politikker til at angive, hvilke NTLM-godkendelseshændelser der overvåges, og til at administrere overvågningsfunktionsmåden på tværs af klienter, servere og domænecontrollere efter behov for deres miljø.

Hændelserne er som standard aktiveret.

-

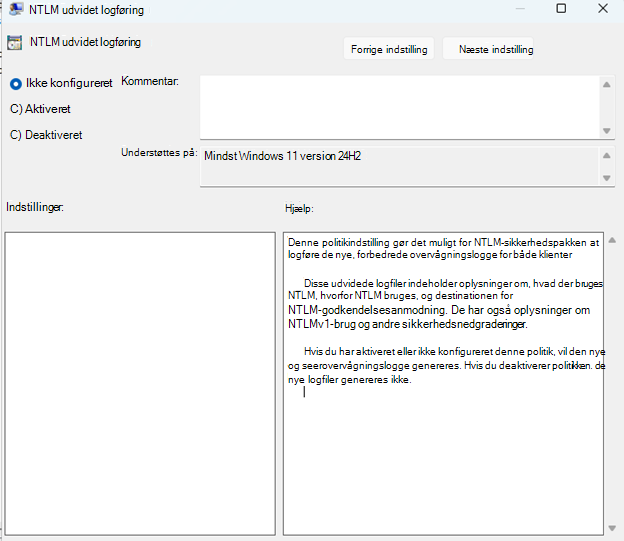

For klient- og serverlogføring styres hændelserne via politikken "NTLM Enhanced Logging" under Administrative skabeloner > System > NTLM.

-

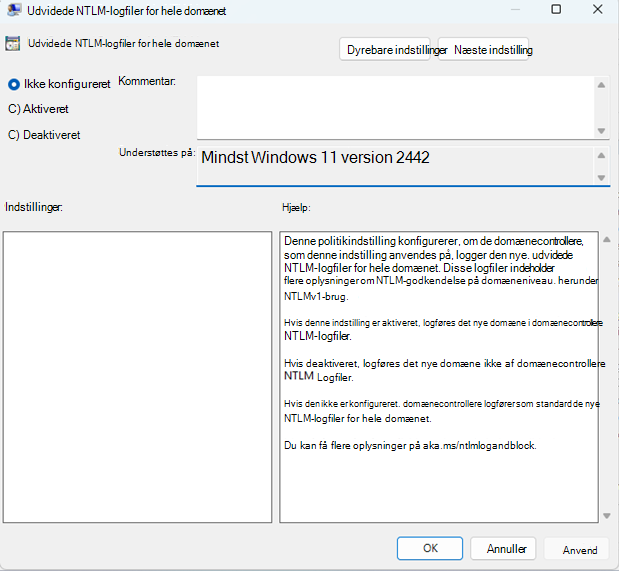

For logge på domænecontrolleren for hele domænet styres hændelserne via politikken "Log Enhanced Domain-wide NTLM Logs" under Administrative skabeloner > System > Netlogon.

Overvågningsniveauer

Hver NTLM-overvågningslog er opdelt i to forskellige hændelses-id'er med de samme oplysninger, der kun varierer efter hændelsesniveau:

-

Oplysninger: Angiver standard NTLM-hændelser, f.eks. NT LAN Manager version 2 -godkendelse (NTLMv2), hvor der ikke registreres nogen reduktion af sikkerheden.

-

Advarsel: Angiver en nedgradering af NTLM-sikkerhed, f.eks. brug af NTLMv1. Disse hændelser fremhæver usikker godkendelse. En hændelse kan være markeret som en "Advarsel" for forekomster som følgende:

-

NTLMv1-brug registreret af enten klienten, serveren eller domænecontrolleren.

-

Udvidet beskyttelse til godkendelse er markeret som ikke understøttet eller usikker (du kan få mere at vide under KB5021989: Udvidet beskyttelse til godkendelse).

-

Visse NTLM-sikkerhedsfunktioner, f.eks. kontrol af meddelelsesintegritet (MIC), bruges ikke.

-

Klientlogfiler

Nye overvågningslogge registrerer forsøg på udgående NTLM-godkendelse. Disse logfiler indeholder oplysninger om de programmer eller tjenester, der starter NTLM-forbindelser, sammen med relevante metadata for hver godkendelsesanmodning.

Klientlogføring har et entydigt felt, Forbrugs-id/Årsag, som fremhæver, hvorfor NTLM-godkendelse blev brugt.

|

ID |

Beskrivelse |

|

0 |

Ukendt årsag. |

|

1 |

NTLM blev kaldt direkte af det kaldende program. |

|

2 |

Godkendelse af en lokal konto. |

|

3 |

RESERVERET, der i øjeblikket ikke er i brug. |

|

4 |

Godkendelse af en skykonto. |

|

5 |

Destinationsnavnet manglede eller var tomt. |

|

6 |

Destinationsnavnet kunne ikke løses af Kerberos eller andre protokoller. |

|

7 |

Destinationsnavnet indeholder en IP-adresse. |

|

8 |

Destinationsnavnet blev fundet som duplikeret i Active Directory. |

|

9 |

Der kunne ikke oprettes en synslinje med en domænecontroller. |

|

10 |

NTLM blev kaldt via en tilbagekoblingsgrænseflade. |

|

11 |

NTLM blev kaldt med en null-session. |

|

Hændelseslog |

Microsoft-Windows-NTLM/Operational |

|

Hændelses-id |

4020 (oplysninger), 4021 (advarsel) |

|

Hændelseskilde |

NTLM |

|

Hændelsestekst |

Denne computer forsøgte at godkende en fjernressource via NTLM. Procesoplysninger: Procesnavn: <navn> Proces-PID: <PID-> Klientoplysninger: Brugernavn:> <brugernavn Domæne: <> Domænenavn Hostname: <Host Name> Sign-On Type: <Single Sign-On/Supplied Creds> Måloplysninger: Destinationscomputer:> <computernavn Destinationsdomæne:> <computerdomæne Destinationsressource: > <SPN (Service Principal Name) Destinations-IP: <IP-adresse> Destinationsnetværksnavn: <netværksnavn> Brug af NTLM: Årsags-id: <> brugs-id Årsag:> <brugsårsag NTLM-sikkerhed: Forhandlede flag: <flag> NTLM-version: <NTLMv2 / NTLMv1> Status for sessionsnøgle: < Præsenter/mangler> Kanalbinding: < understøttes/understøttes ikke> Servicebinding: > <SPN (Service Principal Name) MIC-status: < beskyttet/ubeskyttet> AvFlags: <NTLM Flags> AvFlags-streng: <NTLM-flagstreng> Du kan få mere at vide under aka.ms/ntlmlogandblock. |

Serverlogfiler

Nye overvågningslogfiler registrerer indgående forsøg på NTLM-godkendelse. Disse logfiler indeholder lignende oplysninger om NTLM-godkendelse som klientlogfiler samt rapportér, om NTLM-godkendelsen er lykkedes eller ej.

|

Hændelseslog |

Microsoft-Windows-NTLM/Operational |

|

Hændelses-id |

4022 (oplysninger), 4023 (advarsel) |

|

Hændelseskilde |

NTLM |

|

Hændelsestekst |

En fjernklient bruger NTLM til at godkende denne arbejdsstation. Procesoplysninger: Procesnavn: <navn> Proces-PID: <PID-> Oplysninger om fjernklient: Brugernavn: <> klientbrugernavn Domæne:> <klientdomæne Klientcomputer: <navn på klientcomputer> Klient-IP: <klient-IP-> Klientnetværksnavn: <> NTLM-sikkerhed: Forhandlede flag: <flag> NTLM-version: <NTLMv2 / NTLMv1> Status for sessionsnøgle: < Præsenter/mangler> Kanalbinding: < understøttes/understøttes ikke> Servicebinding: > <SPN (Service Principal Name) MIC-status: < beskyttet/ubeskyttet> AvFlags: <NTLM Flags> AvFlags-streng: <NTLM-flagstreng> Status:> <statuskode Statusmeddelelse: <statusstreng> Du kan få mere at vide under aka.ms/ntlmlogandblock |

Logfiler for domænecontroller

Domænecontrollere drager fordel af udvidet NTLM-overvågning med nye logfiler, der registrerer både vellykkede og mislykkede NTLM-godkendelsesforsøg for hele domænet. Disse logfiler understøtter identifikation af NTLM-brug på tværs af domæner og giver administratorer besked om potentielle nedgraderinger i godkendelsessikkerhed, f.eks. NTLMv1-godkendelse.

Der oprettes forskellige logfiler for domænecontrollere afhængigt af følgende scenarier:

Når både klientkontoen og servercomputeren tilhører det samme domæne, oprettes der en logfil, der ligner følgende:

|

Hændelseslog |

Microsoft-Windows-NTLM/Operational |

|

Hændelses-id |

4032 (oplysninger), 4033 (advarsel) |

|

Hændelseskilde |

Security-Netlogon |

|

Hændelsestekst |

DC-<DC Name> behandlet en videresendt NTLM-godkendelsesanmodning, der stammer fra dette domæne. Klientoplysninger: Klientnavn: <brugernavn> Klientdomæne: <domæne> Klientcomputer: <klientarbejdsstation> Serveroplysninger: Servernavn: <servercomputerens navn> Serverdomæne: <serverdomæne> Server-IP: <Server IP-> Server OS:> <serveroperativsystem NTLM-sikkerhed: Forhandlede flag: <flag> NTLM-version: <NTLMv2 / NTLMv1> Status for sessionsnøgle: < Præsenter/mangler> Kanalbinding: < understøttes/understøttes ikke> Servicebinding: > <SPN (Service Principal Name) MIC-status: < beskyttet/ubeskyttet> AvFlags: <NTLM Flags> AvFlags-streng: <NTLM-flagstreng> Status:> <statuskode Statusmeddelelse: <statusstreng> Du kan få mere at vide under aka.ms/ntlmlogandblock |

Hvis klientkontoen og serveren tilhører forskellige domæner, har domænecontrolleren forskellige logfiler, afhængigt af om domænecontrolleren tilhører det domæne, hvor klienten er placeret (starter godkendelsen), eller hvor serveren er placeret (accepterer godkendelsen):

Hvis serveren tilhører det samme domæne som den domænecontroller, der håndterer godkendelsen, oprettes der en logfil, der ligner "logfilen for samme domæne".

Hvis klientkontoen tilhører det samme domæne som den domænecontroller, der håndterer godkendelsen, oprettes der en logfil som følgende:

|

Hændelseslog |

Microsoft-Windows-NTLM/Operational |

|

Hændelses-id |

4030 (oplysninger), 4031 (advarsel) |

|

Hændelseskilde |

Security-Netlogon |

|

Hændelsestekst |

DC-<DC Name> behandlet en videresendt NTLM-godkendelsesanmodning, der stammer fra dette domæne. Klientoplysninger: Klientnavn: <brugernavn> Klientdomæne: <domæne> Klientcomputer: <klientarbejdsstation> Serveroplysninger: Servernavn: <servercomputerens navn> Serverdomæne: <serverdomæne> Videresendt fra: Secure Channel Type: <Netlogon Secure Channel Info> Farside Name: <Cross-Domain DC Machine Name > Farside Domain: <Cross-Domain Name> Farside IP: <KRYDSdomæne-DC IP-> NTLM-sikkerhed: Forhandlede flag: <flag> NTLM-version: <NTLMv2 / NTLMv1> Status for sessionsnøgle: < Præsenter/mangler> Kanalbinding: < understøttes/understøttes ikke> Servicebinding: > <SPN (Service Principal Name) MIC-status: < beskyttet/ubeskyttet> AvFlags: <NTLM Flags> AvFlags-streng: <NTLM-flagstreng> Status:> <statuskode Du kan få mere at vide under aka.ms/ntlmlogandblock |

Relation mellem nye og eksisterende NTLM-hændelser

De nye NTLM-hændelser er en forbedring i forhold til de eksisterende NTLM-logfiler, f.eks . Netværkssikkerhed: Begræns NTLM Audit NTLM-godkendelse i dette domæne. De forbedrede ændringer i NTLM-overvågning påvirker ikke de aktuelle NTLM-logfiler. hvis de aktuelle NTLM-overvågningslogge er aktiveret, vil de fortsat blive logført.

Installationsoplysninger

I overensstemmelse med Microsofts kontrollerede funktionsudrulning (CFR) udrulles ændringerne først gradvist til Windows 11, version 24H2-maskiner, efterfulgt af Windows Server 2025-computere, herunder domænecontrollere.

En gradvis udrulning distribuerer en udgivelsesopdatering over en periode og ikke på én gang. Det betyder, at brugerne modtager opdateringerne på forskellige tidspunkter, og det er muligvis ikke umiddelbart tilgængeligt for alle brugere.