Oprindelig publiceringsdato: 13. august 2024

KB-id: 5042562

Support til Windows 10 slutter i oktober 2025

Efter den 14. oktober 2025 leverer Microsoft ikke længere gratis softwareopdateringer fra Windows Update, teknisk support eller sikkerhedsrettelser til Windows 10. Din pc fungerer stadig, men vi anbefaler, at du skifter til Windows 11.

Vigtig bemærkning om politikken SkuSiPolicy.p7b

Du kan finde en vejledning til at anvende den opdaterede politik i afsnittet Installation af en Microsoft-signeret tilbagekaldelsespolitik (SKUSiPolicy.p7b).

I denne artikel

Sammendrag

Microsoft blev gjort opmærksom på en sårbarhed i Windows, der gør det muligt for en hacker med administratorrettigheder at erstatte opdaterede Windows-systemfiler, der har ældre versioner, og som åbner døren for, at en hacker kan genindføre sårbarheder i VBS (Virtualization-based security). Annullering af disse binære filer kan give en hacker mulighed for at omgå VBS-sikkerhedsfunktioner og eksfiltrere data, der er beskyttet af VBS. Dette problem er beskrevet i CVE-2024-21302 | Sårbarhed i forbindelse med sikker kernetilstand i Windows.

For at løse dette problem tilbagekalder vi sårbare VBS-systemfiler, der ikke opdateres. På grund af det store antal VBS-relaterede filer, der skal blokeres, bruger vi en alternativ tilgang til at blokere filversioner, der ikke opdateres.

Omfanget af indvirkningen

Alle Windows-enheder, der understøtter VBS, påvirkes af dette problem. Dette omfatter fysiske enheder i det lokale miljø og virtuelle maskiner (VM'er). VBS understøttes på Windows 10 og nyere Versioner af Windows og Windows Server 2016 og nyere Windows Server versioner.

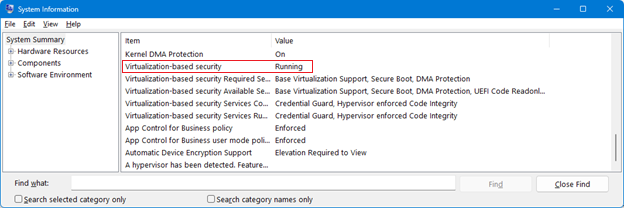

VBS-tilstanden kan kontrolleres via værktøjet Microsoft Systemoplysninger (Msinfo32.exe). Dette værktøj indsamler oplysninger om din enhed. Når du har startet Msinfo32.exe, skal du rulle ned til den virtualiseringsbaserede sikkerhedsrække . Hvis værdien af denne række er Kører, er VBS aktiveret og kører.

VBS-tilstanden kan også kontrolleres med Windows PowerShell ved hjælp af Win32_DeviceGuard WMI-klassen. Hvis du vil forespørge om VBS-tilstanden fra PowerShell, skal du åbne en Windows PowerShell session med administratorrettigheder og derefter køre følgende kommando:

Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard

Når du har kørt ovenstående PowerShell-kommando, skal VBS-tilstandsstatus være et af følgende.

|

Feltnavn |

Status |

|

VirtualizationBasedSecurityStatus |

|

Tilgængelige afhjælpninger

For alle understøttede versioner af Windows 10, version 1507 og nyere Versioner af Windows og Windows Server 2016 og nyere Windows Server versioner kan administratorer implementere en Microsoft-signeret tilbagekaldelsespolitik (SkuSiPolicy.p7b). Dette vil blokere sårbare versioner af VBS-systemfiler, der ikke opdateres, i at blive indlæst af operativsystemet.

Når SKUSiPolicy.p7b anvendes på en Windows-enhed, låses politikken også for enheden ved at føje en variabel til UEFI-firmwaren. Under opstart indlæses politikken, og Windows blokerer indlæsning af binære filer, der er i strid med politikken. Hvis UEFI-låsen anvendes, og politikken fjernes eller erstattes med en ældre version, starter Windows Boot Manager ikke, og enheden starter ikke. Denne startfejl viser ikke en fejl, og systemet fortsætter til den næste tilgængelige startindstilling, som kan resultere i en startløkke.

Der er tilføjet en yderligere Microsoft-signeret CI-politik, som er aktiveret som standard og kræver, at der ikke er tilføjet yderligere installationstrin, som ikke er bundet til UEFI. Denne signerede CI-politik indlæses under start, og håndhævelsen af denne politik vil forhindre annullering af VBS-systemfiler under den pågældende startsession. I modsætning til SKUSiPolicy.p7b kan en enhed fortsætte med at starte, hvis opdateringen ikke er installeret. Denne politik er inkluderet i alle understøttede versioner af Windows 10, version 1507 og nyere. SkuSkiPolicy.p7b kan stadig anvendes af administratorer for at give yderligere beskyttelse til annullering af opdatering på tværs af startsessioner.

Windows-målt startlogge, der bruges til at bekræfte pc'ens starttilstand, indeholder oplysninger om den politikversion, der indlæses under startprocessen. Disse logfiler vedligeholdes sikkert af TPM under start, og Microsofts attesteringstjenester fortolker disse logfiler for at bekræfte, at de korrekte politikversioner indlæses. Attesteringstjenesterne håndhæver regler, der sikrer, at en bestemt politikversion eller nyere indlæses. ellers vil systemet ikke blive bevidnet som sundt.

For at politikafhjælpning kan fungere, skal politikken opdateres ved hjælp af serviceopdateringen til Windows, da komponenterne i Windows og politikken skal være fra den samme version. Hvis politikafhjælpning kopieres til enheden, starter enheden muligvis ikke, hvis den forkerte version af afhjælpningen anvendes, eller afhjælpningen fungerer muligvis ikke som forventet. Desuden bør afhjælpninger, der er beskrevet i KB5025885 , anvendes på din enhed.

På Windows 11 version 24H2, Windows Server 2022 og Windows Server 23H2 tilføjer DRTM (Dynamic Root of Trust for Measurement) en yderligere afhjælpning af annulleringssårbarheden. Denne afhjælpning er aktiveret som standard. På disse systemer er de VBS-beskyttede krypteringsnøgler bundet til den standardaktiverede VBS CI-politik for startsessionen og vil kun være uens, hvis den matchende CI-politikversion gennemtvinges. For at aktivere brugerinitierede annulleringer er der blevet tilføjet en udvidet periode for at aktivere sikker annullering af 1 version af Windows Update-pakken uden at miste muligheden for at fjerne VSM-hovednøglen. Brugerens initierede annullering er dog kun mulig, hvis SkuSiPolicy.p7b ikke anvendes. VBS CI-politikken gennemtvinger, at alle binære startfiler ikke er blevet tilbageført til tilbagekaldte versioner. Det betyder, at hvis en hacker med administratorrettigheder annullerer sårbare boot binære filer, vil systemet ikke starte. Hvis ci-politikken og binære filer begge rulles tilbage til en tidligere version, vil VSM-beskyttede data ikke blive ikke indekseret.

Forstå afhjælpningsrisici

Du skal være opmærksom på potentielle risici, før du anvender microsoft-signerede tilbagekaldspolitik. Gennemse disse risici, og foretag de nødvendige opdateringer af genoprettelsesmediet, før du anvender afhjælpningen.

Bemærk! Disse risici gælder kun for POLITIKKEN SKUSiPolicy.p7b og gælder ikke for standardaktiverede beskyttelser.

-

UEFI Lock and Uninstalling updates. Når du har anvendt UEFI-låsen med microsoft-signerede tilbagekaldspolitik på en enhed, kan enheden ikke vende tilbage (ved at fjerne Windows-opdateringer, ved hjælp af et gendannelsespunkt eller på anden måde), hvis du fortsætter med at anvende sikker bootstart. Selv omformatering af disken fjerner ikke UEFI-låsen fra afhjælpningen, hvis den allerede er blevet anvendt. Det betyder, at hvis du forsøger at gendanne Windows-operativsystemet til en tidligere tilstand, der ikke har den anvendte afhjælpning, starter enheden ikke, der vises ingen fejlmeddelelse, og UEFI fortsætter til den næste tilgængelige startindstilling. Dette kan resultere i en startløkke. Du skal deaktivere sikker bootstart for at fjerne UEFI-låsen. Vær opmærksom på alle mulige konsekvenser, og test grundigt, før du anvender de tilbageførsler, der er beskrevet i denne artikel, på din enhed.

-

Eksterne startmedier. Når afhjælpningen af UEFI-låsen er blevet anvendt på en enhed, skal eksterne startmedier opdateres med den seneste Windows-opdatering installeret på enheden. Hvis eksterne startmedier ikke opdateres til den samme Windows Update-version, starter enheden muligvis ikke fra det pågældende medie. Se vejledningen i afsnittet Opdatering af eksterne startmedier , før du anvender afhjælpningerne.

-

Windows Genoprettelsesmiljø. Windows Genoprettelsesmiljø (WinRE) på enheden skal opdateres med den seneste Windows Safe OS Dynamic Update, der blev udgivet d. 8. juli 2025, på enheden, før SKUSipolicy.p7b anvendes på enheden. Hvis du udelader dette trin, kan det forhindre WinRE i at køre funktionen Nulstil pc. Du kan få mere at vide under Føj en opdateringspakke til Windows RE.

-

PXE-start (Pre-boot Execution Environment). Hvis afhjælpningen er installeret på en enhed, og du forsøger at bruge PXE-start, starter enheden ikke, medmindre den seneste Windows-opdatering også anvendes på PXE-serverstartafbildningen. Vi anbefaler ikke installation af afhjælpninger på netværkstartkilder, medmindre PXE-startserveren er blevet opdateret til den seneste Windows-opdatering, der blev udgivet den eller efter januar 2025, herunder PXE-startstyringen.

Retningslinjer for udrulning af afhjælpning

Du kan løse de problemer, der er beskrevet i denne artikel, ved at installere en Microsoft-signeret tilbagekaldelsespolitik (SKUSiPolicy.p7b). Denne afhjælpning understøttes kun på Windows 10 version 1507 og nyere Versioner af Windows og Windows Server 2016.

Bemærk! Hvis du bruger BitLocker, skal du kontrollere, at BitLocker-genoprettelsesnøglen er blevet sikkerhedskopieret. Du kan køre følgende kommando fra en administratorkommandoprompt og notere dig den 48-cifrede numeriske adgangskode:

manage-bde -protectors -get %systemdrive%

Installation af en Microsoft-signeret tilbagekaldelsespolitik (SKUSiPolicy.p7b)

Microsoft-signerede tilbagekaldspolitik er inkluderet som en del af den seneste Windows-opdatering. Denne politik bør kun anvendes på enheder ved at installere den senest tilgængelige Windows-opdatering og derefter følge disse trin:

Bemærk! Hvis der mangler opdateringer, starter enheden muligvis ikke med den anvendte afhjælpning, eller afhjælpningen fungerer muligvis ikke som forventet. Sørg for at opdatere dit Windows-medie, der kan startes fra, med den nyeste tilgængelige Windows-opdatering, før du installerer politikken. Du kan finde flere oplysninger om, hvordan du opdaterer et medie, der kan startes fra, i afsnittet Opdatering af eksterne startmedier .

-

Sørg for, at den seneste Windows-opdatering, der er udgivet den eller efter januar 2025, er installeret.

-

For Windows 11 version 22H2 og 23H2 skal du installere den 22. juli 2025 (KB5062663) eller en nyere opdatering, før du følger disse trin.

-

For Windows 10 version 21H2 skal du installere Windows-opdateringen, der blev udgivet i august 2025 eller en nyere opdatering, før du følger disse trin.

-

-

Kør følgende kommandoer i en prompt med administratorrettigheder Windows PowerShell:

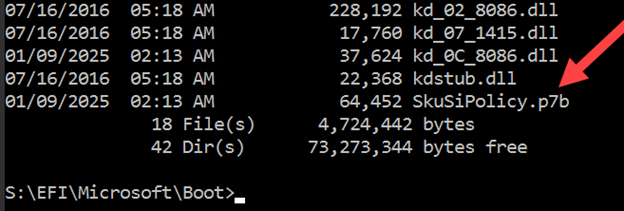

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = 's:' $EFIDestinationFolder = "$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (Test-Path $EFIDestinationFolder)) { New-Item -Path $EFIDestinationFolder -Type Directory -Force } Copy-Item -Path $PolicyBinary -Destination $EFIDestinationFolder -Force mountvol $MountPoint /D

-

Genstart din enhed.

-

Bekræft, at politikken indlæses i Logbog ved hjælp af oplysningerne i afsnittet Hændelseslogge i Windows.

Bemærkninger

-

Du bør ikke fjerne filen SkuSiPolicy.p7b-tilbagekaldelse (politik), når den er installeret. Enheden kan muligvis ikke længere starte, hvis filen fjernes.

-

Hvis enheden ikke starter, skal du se afsnittet Genoprettelsesprocedure.

Opdatering af eksterne startmedier

Hvis du vil bruge eksterne startmedier med en enhed, der har en Microsoft-signeret politik for tilbagekald, skal det eksterne startmedie opdateres med den seneste Windows-opdatering, herunder Boot Manager. Hvis mediet ikke indeholder den nyeste Windows-opdatering, starter mediet ikke.

Vigtigt! Vi anbefaler, at du opretter et genoprettelsesdrev, før du fortsætter. Dette medie kan bruges til at geninstallere en enhed, hvis der opstår et større problem.

Følg disse trin for at opdatere det eksterne startmedie:

-

Gå til en enhed, hvor de seneste Windows-opdateringer er blevet installeret.

-

Tilslut det eksterne startmedie som et drevbogstav. Du kan f.eks. montere et usb-drev som D:.

-

Klik på Start, skriv Opret et genoprettelsesdrevi søgefeltet , og klik derefter på Opret et genoprettelsesdrev i kontrolpanelet. Følg vejledningen for at oprette et genoprettelsesdrev ved hjælp af det tilsluttede usb-drev.

-

Fjern sikkert det monterede usb-drev.

Hvis du administrerer installerbare medier i dit miljø ved hjælp af Update Windows-installationsmediet med dynamisk opdateringsvejledning , skal du følge disse trin:

-

Gå til en enhed, hvor de seneste Windows-opdateringer er blevet installeret.

-

Følg trinnene i Opdater Windows-installationsmedier med Dynamisk opdatering for at oprette medier, der har de seneste Windows-opdateringer installeret.

Hændelseslogge i Windows

Windows logger hændelser, når politikker for kodeintegritet, herunder SKUSiPolicy.p7b, indlæses, og når en fil blokeres fra indlæsning på grund af politikhåndhævelse. Du kan bruge disse hændelser til at bekræfte, at afhjælpningen er blevet anvendt.

Logfiler for kodeintegritet er tilgængelige i Windows Logbog under Program- og tjenestelogge > Microsoft > Windows > CodeIntegrity > Operational > Application and Services logs > Services logs > Microsoft > Windows > AppLocker > MSI and Script.

Du kan finde flere oplysninger om hændelser med kodeintegritet i driftsvejledningen til Windows Defender Application Control.

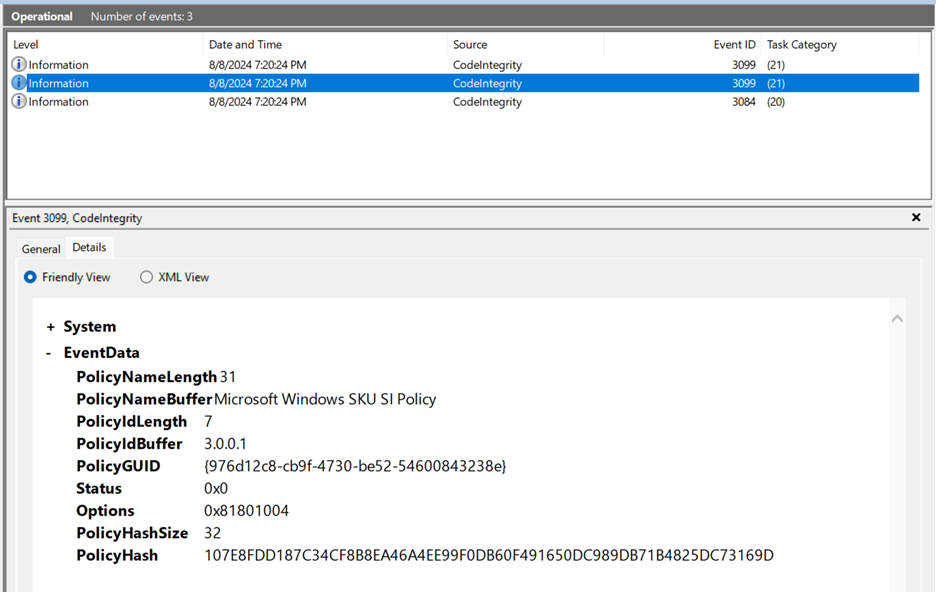

Politikaktiveringshændelser

Politikaktiveringshændelser er tilgængelige i Windows Logbog under Program- og tjenestelogfiler > Microsoft > Windows > CodeIntegrity > Operational.

-

PolicyNameBuffer – Microsoft Windows SKU SI-politik

-

PolicyGUID – {976d12c8-cb9f-4730-be52-54600843238e}

-

PolicyHash – 107E8FDD187C34CF8B8EA46A4EE99F0DB60F491650DC989DB71B4825DC73169D

Hvis du har anvendt overvågningspolitikken eller afhjælpningen på din enhed, og CodeIntegrity Event 3099 for den anvendte politik ikke er til stede, gennemtvinges politikken ikke. Se installationsvejledningen for at kontrollere, at politikken er installeret korrekt.

Bemærk! Hændelsen Kodeintegritet 3099 understøttes ikke i versioner af Windows 10 Enterprise 2016, Windows Server 2016 og Windows 10 Enterprise 2015 LTSB. Hvis du vil kontrollere, at politikken er blevet anvendt (overvågnings- eller tilbagekaldspolitik), skal du tilslutte EFI-systempartitionen ved hjælp af kommandoen mountvol.exe og se efter, at politikken er blevet anvendt på EFI-partitionen. Sørg for at frakoble EFI-systempartitionen efter bekræftelse.

SKUSiPolicy.p7b – Tilbagekaldelsespolitik

Overvåge og blokere hændelser

Overvågnings- og blokeringshændelser er tilgængelige i Windows Logbog under Program- og tjenestelogge > Microsoft > Windows > CodeIntegrity > Operational > Application and Services logs > Microsoft > Windows > AppLocker > MSI og Script.

Den tidligere logføringsplacering indeholder hændelser om styringen af eksekverbare filer, dll'er og drivere. Sidstnævnte logføringsplacering omfatter hændelser om styringen af MSI-installationsprogrammer, scripts og COM-objekter.

CodeIntegrity Event 3077 i logfilen "CodeIntegrity – Operational" angiver, at en eksekverbar fil, .dll eller driver er blevet blokeret fra indlæsning. Hændelsen indeholder oplysninger om den blokerede fil og den tvungne politik. For filer, der blokeres af afhjælpningen, svarer politikoplysningerne i CodeIntegrity Event 3077 til politikoplysningerne for SKUSiPolicy.p7b fra CodeIntegrity Event 3099. CodeIntegrity Event 3077 er ikke til stede, hvis der ikke er nogen eksekverbar, .dll eller drivere, der overtræder politikken om kodeintegritet på din enhed.

Du kan finde andre kodeintegritetsovervågnings- og blokhændelser under Om programkontrolhændelser.

Procedure til fjernelse og genoprettelse af politik

Hvis noget går galt efter anvendelse af afhjælpningen, kan du bruge følgende trin til at fjerne afhjælpningen:

-

Afbryd BitLocker midlertidigt, hvis den er aktiveret. Kør følgende kommando fra et kommandopromptvindue med administratorrettigheder:

Manager-bde -protectors -disable c: -rebootcount 3

-

Deaktiver Sikker bootstart fra UEFI BIOS-menuen.Fremgangsmåden til deaktivering af Sikker bootstart er forskellig fra enhedsproducent til -model. Du kan finde hjælp til at finde ud af, hvor du kan slå Sikker bootstart fra, i dokumentationen fra enhedsproducenten. Du kan finde flere oplysninger i Deaktivere sikker bootstart.

-

Fjern politikken SkuSiPolicy.p7b.

-

Start Windows normalt, og log derefter på.Politikken SKUSiPolicy.p7b skal fjernes fra følgende placering:

-

<EFI-systempartition>\Microsoft\Boot\SKUSiPolicy.p7b

-

-

Kør følgende kommandoer fra en session med administratorrettigheder Windows PowerShell for at rydde op i politikken fra disse placeringer:

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = 's:' $EFIPolicyPath = "$MountPoint\EFI\Microsoft\Boot\SkuSiPolicy.p7b" $EFIDestinationFolder="$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (Test-Path $EFIDestinationFolder)) { New-Item -Path $EFIDestinationFolder -Type Directory -Force } if (Test-Path $EFIPolicyPath ) {Remove-Item -Path $EFIPolicyPath -Force } mountvol $MountPoint /D

-

-

Slå Sikker bootstart fra BIOS til.Kontakt producenten af enheden i dokumentationen for at finde ud af, hvor sikker bootstart skal slås til.Hvis du har slået Sikker bootstart fra i trin 1, og drevet er beskyttet af BitLocker, skal du afbryde BitLocker-beskyttelsen og derefter slå Sikker bootstart fra UEFI BIOS-menuen til.

-

Slå BitLocker til. Kør følgende kommando fra et kommandopromptvindue med administratorrettigheder:

Manager-bde -protectors -enable c:

-

Genstart din enhed.

|

Skift dato |

Beskrivelse |

|

17. december 2025 |

|

|

22. juli 2025 |

|

|

10. juli 2025 |

|

|

8. april 2025 |

|

|

24. februar 2025 |

|

|

11. februar 2025 |

|

|

14. januar 2025 |

|

|

12. november 2024 |

|