Windows indeholder en sikkerhedsfunktion kaldet kernekodeintegritet , der hjælper med at beskytte dit system ved at sikre, at kernedrivere, der indlæses på systemet, kører med integritet og er kryptografisk signeret af et autoritet, der er tillid til af Microsoft.

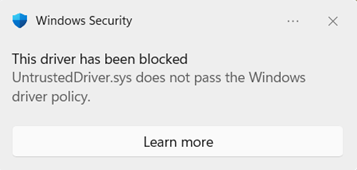

Hvis du ser denne meddelelse, betyder det, at en driver eller kernetilstandssoftware ikke er korrekt signeret eller ikke opfylder signeringskravene til Windows-kernekodeintegritet.

Windows kræver, at alle nye drivere sendes og signeres via WHCP-processen (Windows Hardware Compatibility Program). Windows har tidligere tillid til drivere, der er signeret af det nu udløbne krydssignerede program . Men med sikkerhedsopdateringen for april 2026 er der ikke længere tillid til disse drivere som standard. Meddelelsen er tilgængelig her: https://go.microsoft.com/fwlink/?linkid=2356646.

Hvad er Windows-driverpolitikken?

Politikken for Windows-driver er en politik i Windows-kernen, der begrænser, hvilke kernetilstandsdrivere der kan indlæses på enheden. Når den er aktiv, er det kun følgende drivere, der kan indlæses:

-

Drivere, der er korrekt signeret via Microsoft WHCP-certificeringsprocessen

-

Drivere, der vises på listen over velrenommerede drivere, der er signeret af det krydssignerede program, i windows-driverpolitikken

Drivere, der ikke er Signeret af Microsoft WHCP eller vises på Windows Driver-politikken, blokeres i omfang aktiverede systemer.

Denne funktion hjælper med at beskytte dig mod potentielt usikre eller ikke-afprøvede drivere, hvilket reducerer risikoen for malware, systemets ustabilitet og sikkerhedsrisici forårsaget af uoplyste drivere og driverudgivere.

Hvordan fungerer denne funktion?

Politikken for Windows-driver bruger en tofaset tilgang, f.eks . Smart App Control , til gradvist at øge beskyttelsen på din enhed:

Evalueringstilstand (overvågning)

Når funktionen aktiveres første gang, starter den i evalueringstilstand . I denne fase:

-

Drivere, der ville blive blokeret af politikken , overvåges, men har stadig tilladelse til at indlæse . Dette sikrer, at enheden fortsat fungerer normalt, mens Windows bestemmer, om gennemtvingelse passer godt til dit system.

-

Windows registrerer, hvor mange drivere på systemet, der påvirkes af politikken.

-

Hvis en driver, der overtræder politikken, registreres under evalueringen, nulstilles status for evalueringen. Det betyder, at nedtællingen til gennemtvingelse starter forfra, hvilket giver Windows mere tid til at holde øje med dit systems driverforbrug.

Evalueringskriterier

Windows overvåger følgende kriterier for at afgøre, hvornår enheden er klar til gennemtvingelse:

-

System oppetid : Enheden skal have akkumuleret 100 timers aktiv brug.

-

Startsessioner : Enheden skal være genstartet mindst 3 gange (2 gange på Windows Server), siden evalueringen begyndte.

-

Ingen politikovertrædelser : Hvis en driver, der ville blive blokeret, indlæses i løbet af evalueringsperioden, nulstilles tællerne for oppetid og startsession til nul , så evalueringsperioden forlænges.

Hvis enheden konsekvent indlæser drivere, der passerer politikken og opfylder disse kriterier, betragtes systemet som en god kandidat til håndhævelse.

Gennemtvingelsestilstand

Når evalueringskriterierne er opfyldt, overgår Windows automatisk til gennemtvingelsestilstand . I denne fase:

-

Enheder er beskyttet mod drivere, der ikke opfylder signeringskravene i Windows-driverpolitikken.

-

Disse drivere er blokeret fra at blive indlæst og generere diagnostiske data, som Microsoft kan gennemse, og poster i Windows-hændelsesloggen, som du kan gennemse.

-

Der er inkluderet en tilladelsesliste over bestemte drivere og udgivere i politikken for at tillade, at visse almindeligt anvendte ældre drivere, der endnu ikke er WHCP-certificeret, fortsat kan fungere.

Når håndhævelsestilstanden er aktiv, forbliver politikken gældende på tværs af genstarter.

Ofte Stillede spørgsmål

Hvis en driver er blokeret af denne politik, får du muligvis vist følgende:

-

En hardwareenhed fungerer ikke korrekt.

-

En ekstern enhed eller komponent (printer, netværkskort, GPU osv.) genkendes ikke.

-

Et program, der afhænger af en kernedriver, kan ikke startes.

Du kan bekræfte, om Windows Driver-politikken er ansvarlig, ved at kontrollere hændelseslogfilerne for Kodeintegritet ved hjælp af følgende to metoder.

Hændelserne Kodeintegritet for forespørgsel manuelt

-

Højreklik på knappen Start , og vælg Logbog .

-

I venstre rude skal du gå til: Program- og tjenestelogfiler > Microsoft > Windows > CodeIntegrity > Operational

-

Se, eller filtrer logfilen for hændelser med disse id'er:

-

Hændelses-id 3076 – En driver blev overvåget (ville være blevet blokeret, men var tilladt, fordi politikken er i overvågningstilstand).

-

Hændelses-id 3077 – En driver blev blokeret fra indlæsning, fordi den overtrådte håndhævelsespolitikken.

Se efter feltet Politik-id i hændelsesdetaljerne. Hændelser, der er forårsaget af denne funktion, henviser til et af følgende politik-GUID'er:

-

Overvågningspolitik : {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Gennemtving politik : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Hændelser for forespørgselskodeintegritet med PowerShell

Du kan bruge PowerShell til hurtigt at finde hændelser, der er relateret til denne funktion:

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Hændelsesoplysningerne indeholder navnet på den driver, der blev overvåget eller blokeret, og navnet på den proces, der forsøgte at indlæse driveren, som kan hjælpe dig med at identificere, hvilken driver eller enhed der er påvirket.

Hvis du er enhedsbruger eller it-administrator

-

Kontrollér hændelseslogfilerne ved hjælp af trinnene ovenfor for at identificere, hvilken driver der blokeres.

-

Kontrollér, om der er opdaterede drivere i Windows Update. WHCP-certificerede, signerede drivere er muligvis allerede tilgængelige via Windows Update. Gå til Indstillinger > Windows Update > Avancerede indstillinger > Valgfrie opdateringer > Driveropdateringer for at søge efter tilgængelige driveropdateringer.

-

Gå til producentens websted . Download den nyeste driverversion fra leverandørens officielle supportside – nyere versioner er mere tilbøjelige til at være WHCP-signerede.

4. Kontakt den hardware- eller softwareleverandør , der udgiver driveren. Spørg dem, om der findes en WHCP-certificeret version af driveren, og hvor de kan få adgang til den. De fleste leverandører certificerer allerede deres drivere.

Hvis du er driverudgiver

Hvis du udvikler og distribuerer kernetilstandsdrivere til Windows, skal du sikre dig, at dine drivere er signeret via WHCP-processen:

-

Deltag i Windows Hardware Udviklingscenter . Registrer dig på Windows Hardware Dev Center med et gyldigt certifikat til signering af EV-kode (Extended Validation).

-

Opret en indsendelse . Opret et nyt produkt i Hardware Dashboard, og indsend driverpakken til certificering.

-

Kør HLK-testene . Brug Windows Hardware Lab Kit (HLK) til at køre de nødvendige test for din drivertype og enhedskategori.

-

Send til signering . Når testen er færdig, skal du indsende dine HLK-resultater sammen med driverpakken. Microsoft signerer driveren med WHCP-certifikatet.

-

Distribuer den signerede driver . Når du har signeret, skal du publicere den WHCP-certificerede driver via Windows Update og/eller dit websted.

Vigtigt!: Drivere, der kun er signeret ved hjælp af krydscertifikater uden WHCP-certificering, kan blive blokeret på systemer med Windows-driverpolitikken i håndhævelsestilstand.

Advarsel!: Hvis du deaktiverer denne funktion, reduceres enhedens sikkerhed. Vi anbefaler, at du holder den aktiveret og arbejder med driverudgivere for at få WHCP-signerede drivere i stedet.

Politikken for Windows-driveren er en signeret politik for kodeintegritet, der er gemt på EFI-systempartitionen og beskyttet af komponenter til tidlig start af Windows. Deaktivering af funktionen kræver følgende manuelle trin, så skadelig software, der kører som administrator, ikke kan pille ved funktionen:

Trin 1: Deaktiver sikker bootstart

-

Genstart computeren, og angiv menuen til indstillinger for UEFI-firmware (BIOS). Du kan normalt gøre dette ved at trykke på en tast under start (f.eks . F2 , F10 , Del eller Esc – se i enhedsproducentens dokumentation)

-

Du kan også i Windows: gå til Indstillinger > System > Genoprettelse > Avanceret start > Genstart nu . Vælg derefter Fejlfinding > Avancerede indstillinger > Indstillinger for UEFI-firmware > Genstart .

-

-

I firmwareindstillingerne skal du finde indstillingen Sikker bootstart (normalt under fanen Sikkerhed eller Start ).

-

Angiv Sikker bootstart til Deaktiveret .

-

Gem ændringer, og afslut firmwareindstillingerne.

Trin 2: Slet politikfilerne fra EFI-systempartitionen

1. Åbn PowerShell som administrator .

2. Tilslut EFI-systempartitionen ved at køre:

mountvol S: /s

Du kan bruge et hvilket som helst tilgængeligt drevbogstav i stedet for 'S:'.

3. Slet overvågningspolitikfilen:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

4. Hvis håndhævelsespolitikken også findes, skal den slettes:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. Søg også efter og slet politikkerne fra Windows-systemmappen:

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Ophæv tilslutningen af EFI-partitionen:

mountvol S: /d

Trin 3: Genstart computeren

Genstart din enhed, for at ændringerne kan træde i kraft. Efter genstart vil politikken ikke længere være aktiv, og alle signerede drivere – herunder dem uden WHCP-certificering – får lov til at blive indlæst.

Trin 4: Genaktiver sikker bootstart

Når du har fjernet politikfilerne, skal du genaktivere Sikker bootstart i dine UEFI-firmwareindstillinger for at bevare andre beskyttelser mod sikker bootstart.

Funktionen starter i evalueringstilstand , hvor den logger, men ikke blokerer ikke-certificerede drivere. Når systemet opfylder evalueringskriterierne (tilstrækkelig oppetid og genstarter uden politikovertrædelser), overgår politikken automatisk til håndhævelsestilstand , og drivere, der ikke er WHCP-signerede, blokeres. Dette kan medføre, at drivere, der tidligere fungerede, stoppede indlæsningen.

Der findes i øjeblikket ikke nogen metode til at tilsidesætte politikken for individuelle drivere. Du kan enten deaktivere funktionen helt (se ovenfor) eller – helst – kontakte driverudgiveren og bede dem om at levere en WHCP-signeret version af driveren.

Denne funktion gælder kun for kernetilstandsdrivere . Brugertilstandsprogrammer påvirkes ikke af denne politik.

Du kan kontrollere det ved at køre følgende kommandoer som administrator i PowerShell:

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Ja – Windows Server 2025 og nyere serverplatforme. Men på Windows Server er kravet til startsession 2 genstart (sammenlignet med 3 på klientudgaver). Alle andre kriterier er de samme.

Hvis du nulstiller eller geninstallerer Windows, starter funktionen forfra i evalueringstilstand. Evalueringstællerne nulstilles, og overgangen til håndhævelse starter igen fra starten.

Har du brug for mere hjælp?

Hvis du fortsat oplever problemer med en blokeret driver, kan du besøge Microsoft Community-forummerne eller kontakte Microsoft Support .

Vi vil meget gerne have din feedback om denne funktion. Sådan deler du din oplevelse:

-

Åbn Feedback Hub i Windows (tryk på Win +F ).

2. I Trin 2 – Vælg en kategori skal du vælge Sikkerhed og beskyttelse af personlige oplysninger > Appkontrol .