Lassen Sie uns darüber sprechen, wie Sie Ihre Geräte und Onlinekonten besser schützen können.

Was ist Authentifizierung und warum sollten Sie sich darum kümmern?

Wenn man auf etwas zugreifen möchte – ein Gerät, ein Konto oder sogar einen Ort –muss man oft nachweisen können, dass man derjenige ist, für den man sich ausgibt, oder dass man zumindest berechtigt ist, auf diese Sache zuzugreifen. Dies ist ein Prozess, den wir als „Authentifizierung“ bezeichnen.

Ein einfaches Beispiel ist Ihr Zuhause. Wenn Sie Ihr Haus betreten möchten, müssen Sie wahrscheinlich eine Art Schlüssel verwenden, um die Tür aufzuschließen. Dieser physische Schlüssel ermöglicht Ihnen die Eingabe. Dies ist eine sehr einfache Authentifizierungsmethode, die unter einem großen Problem leidet: Wenn jemand Ihren Schlüssel findet oder stiehlt, kann er in Ihr Haus gelangen.

Ein weiteres gängiges Beispiel für die Authentifizierung ist der Geldautomat bei Ihrer Bank. Dies ist ein etwas fortgeschritteneres Beispiel, denn anstatt nur einen physischen Schlüssel (normalerweise eine Plastikkarte in Ihrer Brieftasche) zu haben, müssen Sie sich auch noch eine Information merken – Ihre PIN, die im Allgemeinen eine 4- bis 8-stellige Zahl ist.

Dies ist ein sichereres System, denn selbst wenn jemand Ihren physischen Schlüssel – die Karte – hat, kann er Ihr Geld nicht dem Automaten entnehmen, da er immer noch Ihre PIN kennen muss. Wenn sie nur über Ihre PIN verfügen, können sie ihr Geld immer noch nicht vom Automaten abheben, da sie auch die Karte benötigen. Sie müssen beides haben.

Auf einem Computer ist die Art der Authentifizierung, mit der wir alle vertraut sind, die Anmeldung mit einem Benutzernamen und einem Kennwort. Heutzutage enthalten unsere Geräte so viele unserer wichtigen Daten, dass es wichtig ist, dass eine gute Authentifizierung unerlässlich ist. Wenn Betrüger sich in Ihrem Namen bei Ihren Geräten oder Diensten anmelden können, können sie eine Menge Unheil anrichten.

Schauen wir uns also an, wie Sie sie leicht sichern können.

Erster Schritt: Aktivieren Sie die Authentifizierung auf Ihren mobilen Geräten.

Die meisten modernen Smartphones können schnell mit einem Fingerabdruck oder einer Gesichtserkennung entsperrt werden, aber selbst diejenigen, die diese Methoden nicht unterstützen, können so eingestellt werden, dass eine PIN zum Entsperren erforderlich ist. Aktivieren Sie diese Option.

Es ist zwar ein zusätzlicher Schritt erforderlich, um Ihr Telefon zu entsperren, wenn Sie es benutzen wollen, aber dieser kleine Schritt macht Ihr Gerät viel sicherer. Wenn Ihr Handy verloren geht oder gestohlen wird, ist es viel weniger wahrscheinlich, dass ein Benutzer, der Ihr Smartphone hat, auf Ihre vertraulichen Daten zugreifen kann. Dies ist besonders wichtig, wenn Sie Ihr Gerät für die Arbeit oder für Bankgeschäfte verwenden.

Mehrstufige Authentifizierung (auch als „2-Schritt-Überprüfung“ bezeichnet)

Wenn Sie bei Ihnen zu Hause ankommen und Ihren Schlüssel einstecken, um die Tür aufzuschließen, ist dieser Schlüssel ein so genannter „Faktor“. Bei dieser einfach gesperrten Tür handelt es sich um die einstufige Authentifizierung. Sie benötigen lediglich diesen physischen Schlüssel.

Es gibt drei grundlegende Arten von Faktoren, die bei der Authentifizierung verwendet werden:

-

Etwas, das Sie kennen wie ein Kennwort oder eine gespeicherte PIN.

-

Etwas, das Sie haben wie ein Smartphone oder irgendeinen physischen Schlüssel.

-

Etwas, das Sie sind wie Ihr Fingerabdruck oder Ihr Gesicht, was das Gerät scannen kann, um Sie zu erkennen.

Mehrstufige Authentifizierung bedeutet, dass Sie mehr als eine Art von Faktor benötigen, um Zugang zu erhalten. Der Geldautomat, über den wir gesprochen haben, verwendet eine zweistufige Authentifizierung – Ihre Plastik-Geldautomatenkarte ist der erste Faktor, und die auswendig gelernte PIN ist der zweite Faktor.

Fast alle Onlinedienste ermöglichen ihnen jetzt auch die Verwendung der mehrstufigen Authentifizierung für die Anmeldung. Der erste Faktor ist in der Regel Ihr Benutzername und Kennwort. Der zweite Faktor ist in der Regel ein spezieller Einmalcode, der per SMS an Ihr Smartphone gesendet wird. Jeder, der versucht, sich bei Ihrem Konto anzumelden, benötigt Ihren Benutzernamen und Ihr Passwort, muss aber auch in der Lage sein, diese spezielle Textnachricht zu empfangen. Dies erschwert es den Gaunern, Zugang zu erhalten.

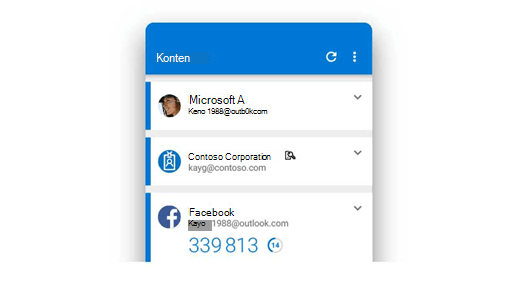

Eine weitere Option für diesen zweiten Faktor kann eine Authentifizierungs-App auf Ihrem Smartphone sein, z. B. der kostenlose Microsoft Authenticator. Die Authentifizierungs-App kann auf verschiedene Arten funktionieren, aber die gängigste ist mit der SMS-Methode vergleichbar. Der Authentifikator generiert den speziellen Einmalcode auf Ihrem Telefon, den Sie eingeben müssen. Dies ist schneller und sicherer als eine Textnachricht, da ein entschlossener Angreifer Ihre Textnachrichten möglicherweise abfangen kann. Sie können jedoch keinen lokal generierten Code abfangen.

In beiden Fällen ändert sich der Sondercode jedes Mal und verfällt nach sehr kurzer Zeit. Selbst wenn ein Angreifer herausfinden sollte, mit welchem Code Sie sich gestern angemeldet haben, nützt ihm das heute nichts mehr.

Ist das nicht lästig?

Ein weit verbreiteter Irrglaube über die Multifaktor-Authentifizierung oder die zweistufige Verifizierung ist, dass sie mehr Arbeit für Sie bedeutet, wenn Sie sich anmelden. In den meisten Fällen ist der zweite Faktor jedoch nur erforderlich, wenn Sie sich zum ersten Mal bei einer neuen App oder einem neuen Gerät anmelden oder nachdem Sie Ihr Kennwort geändert haben. Danach erkennt der Dienst, dass Sie sich mit Ihrem primären Faktor (Benutzername und Kennwort) bei einer App und einem Gerät anmelden, den Sie zuvor verwendet haben, und ermöglicht es Ihnen, sich anzumelden, ohne dass der zusätzliche Faktor erforderlich ist.

Wenn ein Angreifer versucht, sich bei Ihrem Konto anzumelden, verwendet er wahrscheinlich jedoch nicht Ihre App oder Ihr Gerät. Wahrscheinlicher ist, dass er versucht, sich von seinem Gerät an einem weit entfernten Ort anzumelden, und dann fordert der Dienst den zweiten Authentifizierungsfaktor an – den er fast sicher nicht hat!

Nächster Schritt: Aktivieren Sie die mehrstufige Authentifizierung überall dort, wo Sie können!

Aktivieren Sie die mehrstufige Authentifizierung bei Ihrer Bank, Ihren Social Media-Konten, Onlineeinkäufen und jedem anderen Dienst, der sie unterstützt. Einige Dienste nennen es möglicherweise „zweistufige Verifizierung“ oder „2-Schritt-Anmeldung“, aber im Grunde ist es das Gleiche.

Sie finden sie in der Regel unter den Sicherheitseinstellungen Ihres Kontos.

Angriffe zur Kompromittierung von Passwörtern sind für die meisten erfolgreichen Kontohacks verantwortlich, die wir beobachten, und die Multifaktor-Authentifizierung kann fast alle davon abwehren.

Weitere Informationen finden Sie unterWas ist die mehrstufige Authentifizierung.

Sagen Sie Hallo zu Windows Hello

Windows Hello ist eine sicherere Möglichkeit, sich bei Ihren Windows 10- oder Windows 11-Geräten anzumelden. Es hilft Ihnen, von der alten Passwortmethode wegzukommen, indem Sie stattdessen Gesichtserkennung, einen Fingerabdruck oder eine gespeicherte PIN verwenden.

Hinweis: Um Hello Face verwenden zu können, muss Ihr Gerät über eine Hello-kompatible Kamera verfügen, und um Hello Fingerprint verwenden zu können, muss Ihr Gerät über einen Hello-kompatiblen Fingerabdruckleser verfügen. Wenn Sie keines dieser Dinge haben, gibt es kompatible Kameras und Fingerabdruckleser, die Sie kaufen können, oder Sie können einfach Hello PIN verwenden.

Hello Face oder Hello Fingerprint sind genauso schnell und einfach wie die Gesichtserkennung oder der Fingerabdruckleser, die Sie beide möglicherweise auf Ihrem Smartphone verwenden. Wenn Sie zur Eingabeaufforderung für die Windows-Anmeldung gelangen, anstatt zur Eingabe Ihres Kennworts aufgefordert zu werden, müssen Sie sich nur in Ihre Kamera schauen oder den Finger auf dem Fingerabdruckleser platzieren. Sobald Sie erkannt werden, sind Sie drin. Normalerweise geschieht das fast augenblicklich.

Hello PIN funktioniert auf die gleiche Weise wie die meisten PIN-Eingabesysteme. Wenn Sie sich anmelden, fordert Windows Ihre PIN an und meldet Sie an. Das Besondere an Hello PIN ist, dass die PIN beim Einrichten mit dem Gerät verknüpft wird, mit dem Sie sich anmelden. Das bedeutet, dass, wie bei anderen Formen der mehrstufigen Authentifizierung, ein Angreifer, der Ihre PIN erhält, nur auf Ihrem Gerät funktioniert. Sie können es nicht verwenden, um sich von anderen Geräten aus bei Ihren Konten anzumelden.

Nächster Schritt: Windows Hello aktivieren

Wechseln Sie auf Ihren Windows 10- oder Windows 11-Geräten zu Einstellungen > Konten > Anmeldeoptionen. Dort können Sie sehen, welche Arten von Windows Hello Ihr Gerät unterstützt und es einfach einrichten.

Bessere Passwörter auswählen

Die einzigen Personen, die Passwörter mögen, sind Angreifer. Die guten Passwörter sind oft schwer zu merken, und die Leute neigen dazu, die gleichen Passwörter immer wieder zu verwenden. Außerdem sind einige Passwörter bei einer großen Gruppe von Leuten ziemlich verbreitet – „123456“ ist nicht nur ein schlechtes Passwort, sondern auch eines der am häufigsten verwendeten. Und Sie täuschen niemanden, wenn Sie „iloveyou“ als Passwort verwenden, denn das war das achte am häufigsten verwendete Passwort im Jahr 2019.

Hoffentlich haben Sie die mehrstufige Authentifizierung und Windows Hello aktiviert, sodass Sie jetzt nicht mehr ganz so von Passwörtern abhängig sind. Aber für Dienste, bei denen ein Passwort noch erforderlich ist, sollten wir ein gutes auswählen.

Was macht ein gutes Kennwort aus?

Um ein gutes Kennwort auszuwählen, hilft es, einige der Methoden zu kennen, mit denen Angreifer am häufigsten versuchen, Kennwörter zu erraten:

-

Wörterbuchangriffe– Viele Menschen verwenden gängige Wörter wie „Drachen“ oder „Prinzessin“ als Passwort, sodass Angreifer einfach alle Wörter in einem Wörterbuch ausprobieren. Eine Variante besteht darin, alle gängigen Passwörter wie „123456“, „qwerty“ und „123qwe“ auszuprobieren.

-

Brachiale Gewalt – Angreifer probieren einfach alle möglichen Zeichenkombinationen aus, bis sie die richtige finden. Natürlich verlängert jedes hinzugefügte Zeichen exponentiell mehr Zeit, sodass es mit der aktuellen Technologie für die meisten Angreifer nicht praktikabel ist, Passwörter mit mehr als 10 oder 11 Zeichen auszuprobieren. Unsere Daten zeigen, dass nur sehr wenige Angreifer versuchen, Brute-Force-Passwörter mit mehr als 11 Zeichen zu verwenden.

In keinem Fall tippt der Angreifer diese nicht von Hand ein, sein System probiert automatisch Tausende von Kombinationen pro Sekunde aus.

Angesichts dieser Arten von Angriffen wissen wir, dass die Länge wichtiger als die Komplexität ist und dass unser Passwort kein englisches Wort sein sollte. Nicht einmal „zärtlich“, das acht Zeichen lang ist. Im Idealfall sollte unser Passwort mindestens 12 bis 14 Zeichen lang sein, mit Groß- und Kleinbuchstaben sowie mindestens einer Zahl oder einem Symbol.

Nächster Schritt: Erstellen wir ein gutes Passwort

Hier ein Tipp für die Erstellung eines Passworts, das lang und komplex ist und das man sich gut merken kann. Wählen Sie ein bevorzugtes Filmzitat, eine Zeile aus einem Buch oder einen Songtext aus und nehmen Sie den ersten Buchstaben jedes Worts. Ersetzen Sie gegebenenfalls Zahlen und Symbole, um die Passwortanforderungen zu erfüllen.

Vielleicht sind Sie Baseball-Fan. Die ersten beiden Zeilen des klassischen Baseball-Songs „Take me out to the ballgame“ lauten:

Nimm mich mit zum Ballspiel,

Nimm mich mit in die Menge

Nehmen Sie den ersten Buchstaben jedes Worts mit einer offensichtlichen Ersetzung:

Tmo2tb,Tmowtc

Das sind 13 Zeichen, gemischte Groß- und Kleinschreibung, mit Zahlen und Symbolen. Es sieht ziemlich zufällig aus und ist schwer zu erraten. Sie können dasselbe mit jedem Zitat, jedem Text oder jeder Zeile tun, wenn sie lang genug ist. Sie müssen sich nur merken, welches Zitat oder welchen Text Sie für dieses Konto verwendet haben, und es während der Eingabe in Ihrem Kopf wiederholen.

Tipps:

-

Wenn das System, bei dem Sie sich anmelden, Leerzeichen in Passwörtern unterstützt, sollten Sie diese verwenden.

-

Ziehen Sie die Verwendung eines Passwort-Managers in Betracht. Ein guter Passwort-Manager kann lange, zufällige Passwörter für Sie generieren und sich auch daran erinnern. Dann benötigen Sie nur ein einziges gutes Passwort oder besser noch einen Fingerabdruck oder eine Gesichtserkennung, um sich bei Ihrem Passwort-Manager anzumelden, und der Passwort-Manager erledigt den Rest. Microsoft Edge kann für Sie starke und individuelle Kennwörter erstellen und speichern.

Sie verfügen nun über ein gutes Passwort.

Es gibt noch einige andere Arten von Passwortangriffen, auf die Sie achten sollten:

-

Wiederverwendete Anmeldeinformationen– Wenn Sie denselben Benutzernamen und dasselbe Passwort bei Ihrer Bank und bei TailwindToys.com verwenden und Tailwind kompromittiert wird, werden die Angreifer alle Kombinationen von Benutzernamen und Passwort, die sie von Tailwind erhalten haben, nehmen und sie auf allen Bank- und Kreditkarten-Websites ausprobieren.

Tipp: Begleiten Sie Cameron in dieser Kurzgeschichte, während sie mehr die Gefahren der Wiederverwendung von Passwörtern erfährt – Cameron erfährt mehr über das Wiederverwende von Passwörtern

-

Phishing – Angreifer können versuchen, Sie anzurufen oder Ihnen eine Nachricht zukommen zu lassen, indem sie vorgeben, von der Website oder dem Dienst zu sein und versuchen, Sie dazu zu bringen, Ihr Passwort zu bestätigen.

Verwenden Sie Passwörter nicht auf mehreren Websites wieder und seien Sie sehr vorsichtig bei allen, die Sie kontaktieren (auch wenn es sich um eine Person oder Organisation handelt, der Sie vertrauen) und möchte, dass Sie ihnen persönliche oder Kontoinformationen geben, auf einen Link klicken oder einen Anhang öffnen den Sie nicht erwarten.

|

Ist es eine schlechte Idee, Ihre Passwörter aufzuschreiben? Nicht unbedingt, solange Sie dieses Papier an einem sicheren Ort aufbewahren. Für den Fall, dass das Papier in die falschen Hände gerät, ist es möglicherweise besser, sich anstelle des Passworts eine Erinnerung für Ihr Passwort zu notieren. Wenn Sie z. B. das oben angegebene Beispiel „Take me out to the ballgame“ verwenden, könnten Sie den Namen Ihres bevorzugten Baseballteams notieren, um sich zu erinnern, was Sie für das Passwort verwendet haben. |