Windows enthält ein Sicherheitsfeature namens Kernelcodeintegrität , das beim Schutz Ihres Systems hilft, indem sichergestellt wird, dass auf Ihrem System geladene Kerneltreiber mit Integrität ausgeführt werden und kryptografisch von einer Von Microsoft vertrauenswürdigen Autorität signiert werden.

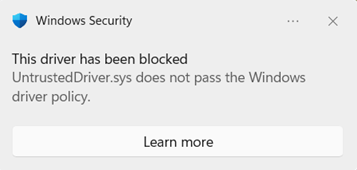

Wenn diese Meldung angezeigt wird, bedeutet dies, dass ein Treiber oder eine Kernelmodussoftware nicht ordnungsgemäß signiert ist oder die Signierungsanforderungen für die Windows-Kernel-Codeintegrität nicht erfüllt.

Windows erfordert, dass alle neuen Treiber über den WHCP-Prozess (Windows Hardware Compatibility Program) übermittelt und signiert werden. Windows hat zuvor vertrauenswürdige Treiber, die vom jetzt abgelaufenen kreuzsignierten Programm signiert wurden. Mit dem Sicherheitsupdate vom April 2026 werden diese Treiber jedoch standardmäßig nicht mehr vertrauenswürdig. Die Ankündigung ist hier verfügbar: https://go.microsoft.com/fwlink/?linkid=2356646.

Was ist die Windows-Treiberrichtlinie?

Die Windows-Treiberrichtlinie ist eine Richtlinie im Windows-Kernel, die einschränkt, welche Kernelmodustreiber auf Ihrem Gerät geladen werden können. Wenn sie aktiv ist, dürfen nur die folgenden Treiber geladen werden:

-

Treiber, die ordnungsgemäß über den Microsoft WHCP-Zertifizierungsprozess signiert wurden

-

Treiber, die in der Zulassungsliste der Windows-Treiberrichtlinie angezeigt werden, die vom kreuzsignierten Programm signiert wurden

Treiber, die nicht von Microsoft WHCP signiert sind oder in der Windows-Treiberrichtlinie angezeigt werden, werden im Bereich aktivierte Systeme blockiert.

Dieses Feature schützt Sie vor potenziell unsicheren oder nicht getesteten Treibern und verringert das Risiko von Schadsoftware, Systeminstabilität und Sicherheitsrisiken, die durch nicht formatierte Treiber und Treiberherherstellen verursacht werden.

Wie funktioniert dieses Feature?

Die Windows-Treiberrichtlinie verwendet einen zweistufigen Ansatz, z. B. smarte App-Steuerung , um den Schutz auf Ihrem Gerät schrittweise zu erhöhen:

Auswertungsmodus (Überwachung)

Wenn das Feature zum ersten Mal aktiviert wird, wird es im Auswertungsmodus gestartet. In dieser Phase:

-

Treiber, die durch die Richtlinie blockiert würden, werden überwacht, dürfen aber trotzdem laden . Dadurch wird sichergestellt, dass Ihr Gerät weiterhin normal funktioniert, während Windows bestimmt, ob die Erzwingung für Ihr System geeignet ist.

-

Windows verfolgt nach, wie viele Treiber auf Ihrem System von der Richtlinie betroffen wären.

-

Wenn während der Auswertung ein Treiber erkannt wird, der gegen die Richtlinie verstoßen würde, wird der Auswertungsfortschritt zurückgesetzt . Dies bedeutet, dass der Countdown für die Erzwingung von vorn beginnt, sodass Windows mehr Zeit hat, die Treibernutzung Ihres Systems zu beobachten.

Bewertungskriterien

Windows überwacht die folgenden Kriterien, um zu bestimmen, wann Ihr Gerät für die Erzwingung bereit ist:

-

Systembetriebszeit : Ihr Gerät muss 100 Stunden aktiv genutzt haben.

-

Startsitzungen : Ihr Gerät muss seit Beginn der Auswertung mindestens 3 Mal neu gestartet worden sein (2-mal bei Windows Server).

-

Keine Richtlinienverstöße : Wenn ein Treiber, der blockiert würde, während des Auswertungszeitraums geladen wird, werden die Uptime- und Startsitzungszähler auf 0 zurückgesetzt , wodurch der Auswertungszeitraum verlängert wird.

Wenn Ihr Gerät treiber konsistent lädt, die die Richtlinie erfüllen und diese Kriterien erfüllen, wird das System als guter Kandidat für die Erzwingung angesehen.

Erzwingungsmodus

Sobald die Auswertungskriterien erfüllt sind, wechselt Windows automatisch in den Erzwingungsmodus . In dieser Phase:

-

Geräte sind vor Treibern geschützt, die die Signierungsanforderungen in der Windows-Treiberrichtlinie nicht erfüllen.

-

Diese Treiber werden am Laden und Generieren von Diagnosedaten für Microsoft blockiert, um sie zu überprüfen, sowie Einträge im Windows-Ereignisprotokoll, die Sie überprüfen können.

-

Die Richtlinie enthält eine Zulassungsliste mit bestimmten Treibern und Herausgebern, damit bestimmte häufig verwendete Legacytreiber, die noch nicht WHCP-zertifiziert sind, weiterhin funktionieren können.

Sobald der Erzwingungsmodus aktiv ist, bleibt die Richtlinie über Neustarts hinweg wirksam.

Häufig gestellte Fragen

Wenn ein Treiber durch diese Richtlinie blockiert wird, sehen Sie möglicherweise Folgendes:

-

Ein Hardwaregerät funktioniert nicht ordnungsgemäß.

-

Ein Peripheriegerät oder eine Komponente (Drucker, Netzwerkadapter, GPU usw.) wird nicht erkannt.

-

Eine Anwendung, die von einem Kerneltreiber abhängig ist, kann nicht gestartet werden.

Sie können überprüfen, ob die Windows-Treiberrichtlinie verantwortlich ist, indem Sie die Codeintegritätsereignisprotokolle mit den folgenden beiden Methoden überprüfen.

Manuelles Abfragen von Codeintegritätsereignissen

-

Klicken Sie mit der rechten Maustaste auf die Schaltfläche Start, und wählen Sie Ereignisanzeige aus.

-

Navigieren Sie im linken Bereich zu : Anwendungs- und Dienstprotokolle > Microsoft > Windows > CodeIntegrity > Operational

-

Suchen oder filtern Sie das Protokoll nach Ereignissen mit den folgenden IDs:

-

Ereignis-ID 3076 – Ein Treiber wurde überwacht (wäre blockiert worden, wurde aber zugelassen, da sich die Richtlinie im Überwachungsmodus befindet).

-

Ereignis-ID 3077 – Ein Treiber konnte nicht geladen werden, weil er gegen die Erzwingungsrichtlinie verstoßen hat.

Suchen Sie in den Ereignisdetails nach dem Feld Richtlinien-ID . Ereignisse, die durch dieses Feature verursacht werden, verweisen auf eine der folgenden Richtlinien-GUIDs:

-

Überwachungsrichtlinie : {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Richtlinie erzwingen : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Abfragen von Codeintegritätsereignissen mit PowerShell

Sie können PowerShell verwenden, um Ereignisse im Zusammenhang mit diesem Feature schnell zu finden:

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Die Ereignisdetails enthalten den Namen des Treibers, der überwacht oder blockiert wurde, und den Namen des Prozesses, der versucht hat, den Treiber zu laden. So können Sie ermitteln, welcher Treiber oder welches Gerät betroffen ist.

Wenn Sie der Gerätebenutzer oder IT-Administrator sind

-

Überprüfen Sie die Ereignisprotokolle mithilfe der obigen Schritte, um zu ermitteln, welcher Treiber blockiert wird.

-

Überprüfen Sie Windows Update auf aktualisierte Treiber. WHCP-zertifizierte, signierte Treiber sind möglicherweise bereits über Windows Update verfügbar. Wechseln Sie zu Einstellungen > Windows Update > Erweiterte Optionen > Optionale Updates > Treiberupdates, um nach verfügbaren Treiberupdates zu suchen.

-

Besuchen Sie die Website des Herstellers . Laden Sie die neueste Treiberversion von der offiziellen Supportseite des Anbieters herunter– neuere Versionen sind wahrscheinlicher WHCP-signiert.

4. Wenden Sie sich an den Hardware- oder Softwarehersteller , der den Treiber veröffentlicht. Fragen Sie ihn, ob eine WHCP-zertifizierte Version des Treibers verfügbar ist und wo darauf zugegriffen werden kann. Die meisten Anbieter zertifizieren ihre Treiber bereits.

Wenn Sie ein Treiberherausgeber sind

Wenn Sie Kernelmodustreiber für Windows entwickeln und verteilen, müssen Sie sicherstellen, dass Ihre Treiber über den WHCP-Prozess signiert sind:

-

Treten Sie dem Windows Hardware Dev Center bei . Registrieren Sie sich im Windows Hardware Dev Center mit einem gültigen E-Codesignaturzertifikat (Extended Validation).

-

Erstellen Sie eine Übermittlung . Erstellen Sie im Hardwaredashboard ein neues Produkt, und übermitteln Sie Ihr Treiberpaket zur Zertifizierung.

-

Führen Sie die HLK-Tests aus . Verwenden Sie das Windows Hardware Lab Kit (HLK), um die erforderlichen Tests für Ihren Treibertyp und Ihre Gerätekategorie auszuführen.

-

Übermitteln Sie zum Signieren von . Nachdem die Tests bestanden wurden, übermitteln Sie Ihre HLK-Ergebnisse zusammen mit dem Treiberpaket. Microsoft signiert den Treiber mit dem WHCP-Zertifikat.

-

Verteilen Sie den signierten Treiber . Veröffentlichen Sie nach der Unterzeichnung den WHCP-zertifizierten Treiber über Windows Update und/oder Ihre Website.

Wichtig: Treiber, die nur mit Kreuzzertifikaten ohne WHCP-Zertifizierung signiert wurden, können auf Systemen mit der Windows-Treiberrichtlinie im Erzwingungsmodus blockiert werden.

Warnung: Wenn Sie dieses Feature deaktivieren, wird die Sicherheit Ihres Geräts verringert. Es wird empfohlen, die Funktion aktiviert zu lassen und mit Treiberverlegern zu arbeiten, um stattdessen WHCP-signierte Treiber zu erhalten.

Die Windows-Treiberrichtlinie ist eine signierte Codeintegritätsrichtlinie, die auf der EFI-Systempartition gespeichert und durch Windows-Komponenten für den frühen Start geschützt wird. Zum Deaktivieren des Features sind die folgenden manuellen Schritte erforderlich, damit schadhafte Software, die als Administrator ausgeführt wird, das Feature nicht manipulieren kann:

Schritt 1: Deaktivieren des sicheren Starts

-

Starten Sie Ihren Computer neu, und geben Sie das Menü mit den UEFI-Firmwareeinstellungen (BIOS) ein. Dies ist in der Regel möglich, indem Sie während des Startvorgangs eine Taste drücken (z. B. F2 , F10 , Entf oder ESC – lesen Sie die Dokumentation ihres Geräteherstellers).

-

Alternativ unter Windows: Wechseln Sie zu Einstellungen > System > Wiederherstellung > Erweiterter Start > Jetzt neu starten . Wählen Sie dann Problembehandlung > Erweiterte Optionen > UEFI-Firmwareeinstellungen > Neu starten aus.

-

-

Suchen Sie in ihren Firmwareeinstellungen die Option Sicherer Start (normalerweise auf der Registerkarte Sicherheit oder Start ).

-

Legen Sie Sicherer Start auf Deaktiviert fest.

-

Speichern Sie die Änderungen, und beenden Sie die Firmwareeinstellungen.

Schritt 2: Löschen der Richtliniendateien aus der EFI-Systempartition

1. Öffnen Sie PowerShell als Administrator .

2. Binden Sie die EFI-Systempartition ein, indem Sie Folgendes ausführen:

mountvol S: /s

Sie können einen beliebigen verfügbaren Laufwerkbuchstaben anstelle von "S:" verwenden.

3. Löschen Sie die Überwachungsrichtliniendatei:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

4. Wenn die Erzwingungsrichtlinie ebenfalls vorhanden ist, löschen Sie sie:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. Überprüfen Sie auch, ob die Richtlinien im Windows-Systemverzeichnis vorhanden sind, und löschen Sie sie:

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Aufheben der Bereitstellung der EFI-Partition:

mountvol S: /d

Schritt 3: Neustarten des Computers

Starten Sie das Gerät neu, damit die Änderungen wirksam werden. Nach dem Neustart ist die Richtlinie nicht mehr aktiv, und alle signierten Treiber – einschließlich derer ohne WHCP-Zertifizierung – dürfen geladen werden.

Schritt 4: Erneutes Aktivieren des sicheren Starts

Nachdem Sie die Richtliniendateien entfernt haben, aktivieren Sie den sicheren Start in ihren UEFI-Firmwareeinstellungen erneut, um andere Schutzfunktionen für den sicheren Start beizubehalten.

Das Feature beginnt im Auswertungsmodus , in dem nicht zertifizierte Treiber protokolliert, aber nicht blockiert werden. Nachdem Ihr System die Bewertungskriterien (ausreichende Betriebszeit und Neustarts ohne Richtlinienverstöße) erfüllt hat, wechselt die Richtlinie automatisch in den Erzwingungsmodus , und Treiber, die nicht mit WHCP signiert sind, werden blockiert. Dies kann dazu führen, dass Treiber, die zuvor funktionierten, nicht mehr geladen werden.

Es gibt derzeit keine Möglichkeit, die Richtlinie für einzelne Treiber zu umgehen. Sie können das Feature entweder vollständig deaktivieren (siehe oben) oder – vorzugsweise – den Treiberherausgeber kontaktieren und ihn bitten, eine WHCP-signierte Version des Treibers anzugeben.

Dieses Feature gilt nur für Kernelmodustreiber . Benutzermodusanwendungen sind von dieser Richtlinie nicht betroffen.

Sie können dies überprüfen, indem Sie die folgenden Befehle als Administrator in PowerShell ausführen:

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Ja– Windows Server Serverplattformen 2025 und höher. Auf Windows Server beträgt die Anforderung für die Startsitzung jedoch 2 Neustarts (im Vergleich zu 3 bei Clienteditionen). Alle anderen Kriterien sind identisch.

Wenn Sie Windows zurücksetzen oder neu installieren, wird das Feature im Auswertungsmodus neu gestartet. Die Auswertungsindikatoren werden zurückgesetzt, und der Übergang zur Erzwingung beginnt von Anfang an erneut.

Benötigen Sie weitere Hilfe?

Wenn weiterhin Probleme mit einem blockierten Treiber auftreten, besuchen Sie die Microsoft Community-Foren , oder wenden Sie sich an den Microsoft-Support .

Wir freuen uns über Ihr Feedback zu diesem Feature. So teilen Sie Ihre Erfahrungen mit:

-

Öffnen Sie in Windows den Feedback-Hub (drücken Sie WIN+F ).

2. Wählen Sie in Schritt 2 – Wählen Sie eine Kategorie aus, und wählen Sie Sicherheit und Datenschutz > App-Steuerung aus.