Avaldamise algne kuupäev: 13. august 2024

KB ID: 5042562

Windows 10 tugi lõpeb 2025. aasta oktoobris

Pärast 14. oktoobrit 2025 ei paku Microsoft enam Windows 10 jaoks Windows Update’ist tasuta tarkvaravärskendusi, tehnilist abi ega turbeparandusi. Teie arvuti töötab endiselt, kuid soovitame üle minna opsüsteemile Windows 11.

Oluline märkus poliitika SkuSiPolicy.p7b kohta

Värskendatud poliitika rakendamiseks leiate juhised jaotisest Microsofti allkirjastatud tühistuspoliitika (SkuSiPolicy.p7b) juurutamine .

Selle artikli teemad

Kokkuvõte

Microsofti teavitati Windowsi nõrkusest, mis võimaldab administraatoriõigustega ründajal asendada värskendatud Windowsi süsteemifaile, mis sisaldavad vanemaid versioone, avades ründajale ukse virtualiseerimispõhise turvalisuse (VBS) nõrkuste taaskehtestamiseks. Nende kahendandmete tagasipööramine võib lubada ründajal hoida kõrvale VBS-i turbefunktsioonidest ja VBS-iga kaitstud andmetest. Seda probleemi kirjeldatakse dokumendis CVE-2024-21302 | Windowsi turvalise tuumarežiimi õiguste laiendamise nõrkus.

Selle probleemi lahendamiseks tühistame haavatavad VBS-süsteemifailid, mida ei värskendata. Kuna blokeerida tuleb suur hulk VBS-iga seotud faile, kasutame värskendamata failiversioonide blokeerimiseks alternatiivset võimalust.

Mõju ulatus

See probleem mõjutab kõiki Windowsi seadmeid, mis toetavad VBS-i. See hõlmab kohapealseid füüsilisi seadmeid ja virtuaalarvuteid. VBS-i toetatakse Windows 10 ja uuemates Windowsi versioonides ning Windows Server 2016 ja uuemates Windows Server versioonides.

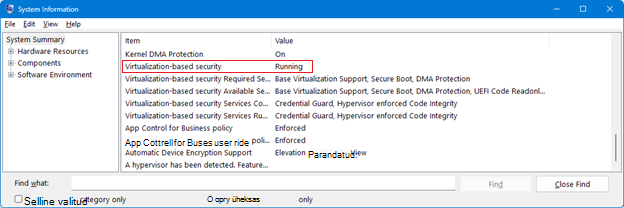

VBS-i olekut saab kontrollida Microsofti süsteemiteabe tööriista (Msinfo32.exe) kaudu. See tööriist kogub teavet teie seadme kohta. Pärast Msinfo32.exe käivitamist liikuge kerides allapoole virtualiseerimispõhise turbereani . Kui selle rea väärtus on Töötab, on VBS lubatud ja töötab.

VBS-i olekut saab kontrollida ka Windows PowerShell WMI-klassi Win32_DeviceGuard abil. PowerShelli VBS-i olekupäringu esitamiseks avage ülemaõigustes Windows PowerShell seanss ja käivitage järgmine käsk:

Get-CimInstance -ClassName Win32_DeviceGuard -Namespace root\Microsoft\Windows\DeviceGuard

Pärast ülaltoodud PowerShelli käsu käitamist peaks VBS-i oleku olek olema üks järgmistest.

|

Välja nimi |

Olek |

|

VirtualizationBasedSecurityStatus |

|

Saadaolevad leevendused

Kõigi Windows 10 versiooni 1507 ja uuemate Windowsi versioonide ning Windows Server 2016 ja uuemate Windows Server versioonide puhul saavad administraatorid juurutada Microsofti allkirjastatud tühistuspoliitika (SkuSiPolicy.p7b). See blokeerib haavatavad VBS-süsteemifailide versioonid, mida operatsioonisüsteem ei värskendanud.

Kui SkuSiPolicy.p7b rakendatakse Windows-seadmele, lukustatakse poliitika ka seadmes, lisades UEFI püsivarale muutuja. Käivitamisel poliitika laaditakse ja Windows blokeerib poliitikaga vastuolus olevate kahendfailide laadimise. Kui UEFI-liidese lukk on rakendatud ja poliitika eemaldatakse või asendatakse vanema versiooniga, ei käivitu Windowsi käivitushaldur ja seade ei käivitu. See algkäivitustõrge ei kuva tõrget ja süsteem jätkab järgmist saadaolevat algkäivitussuvandit, mille tulemuseks võib olla algkäivitustsükkel.

Täiendav Microsofti allkirjastatud CI-poliitika, mis on vaikimisi lubatud ja mis ei nõua täiendavaid juurutamise etappe, mis ei ole seotud UEFI-ga. See allkirjastatud CI-poliitika laaditakse käivitamise ajal ja selle poliitika jõustamine takistab selle algkäivitusseansi ajal VBS-süsteemifailide tagasipööramist. Erinevalt versioonist SkuSiPolicy.p7b saab seade algkäivitamist jätkata, kui värskendus on installimata. See poliitika on kaasatud kõigisse Windows 10 versiooni 1507 ja uuematesse toetatud versioonidesse. Administraator saab SkuSkiPolicy.p7b endiselt rakendada, et pakkuda täiendavat kaitset tagasipööramiseks kõigil algkäivitusseanssidel.

Windowsi mõõdetud algkäivituse logid, mida kasutatakse arvuti algkäivituse seisundi tõendamiseks, sisaldavad teavet selle kohta, millist poliitikaversiooni laaditakse algkäivitusprotsessi ajal. TPM haldab neid logisid käivitamisel turvaliselt ja Microsofti atesteerimisteenused sõeluvad neid logisid veendumaks, et laaditakse õigeid poliitikaversioonisid. Atesteerimisteenused jõustavad reeglid, mis tagavad kindla poliitikaversiooni või uuema versiooni laadimise; vastasel juhul ei tõendata süsteemi tervena.

Poliitika leevenduse toimimiseks tuleb poliitikat värskendada Windowsi teenindusvärskenduse abil, kuna Windowsi komponendid ja poliitika peavad pärinema samast väljaandest. Kui poliitika leevendus on seadmesse kopeeritud, ei pruugi seade käivituda, kui rakendatud on vale leevenduse versioon või leevendus ei pruugi ootuspäraselt töötada. Lisaks tuleks teie seadmele rakendada KB5025885 kirjeldatud leevendusi.

Windows 11 versioonis 24H2, Windows Server 2022 ja Windows Server 23H2 lisab Dünaamiline usalduse juur mõõtmiseks (DRTM) tagasipööramise nõrkusele täiendava leevenduse. See leevendus on vaikimisi lubatud. Nendes süsteemides on VBS-kaitsega krüptimisvõtmed seotud vaikimisi lubatud algkäivitusseansi VBS CI poliitikaga ja eemaldatakse ainult siis, kui jõustatakse vastav CI poliitikaversioon. Kasutaja algatatud tagasipööramise lubamiseks on lisatud ajapikendusperiood, et lubada 1 Windowsi värskenduspaketi versiooni ohutu tagasipööramine, ilma et kaotaks võimalust VSM-i juhtvõtit tühistada. Kasutaja algatatud tagasipööramine on aga võimalik ainult siis, kui rakendust SkuSiPolicy.p7b ei rakendata. VBS CI poliitika jõustab selle, et kõiki algkäivituse kahendfaile pole tagasi tühistatud versioonidele tagasi pööratud. See tähendab, et kui administraatoriõigustega ründaja pöörab haavatavad algkäivituse kahendandmed tagasi, süsteem ei käivitu. Kui ci poliitika ja kahendandmed on tagasi pööratud varasemale versioonile, siis VSM-kaitsega andmeid ei vabastata.

Leevendusriskide mõistmine

Enne Microsofti allkirjastatud tühistuspoliitika rakendamist peate olema teadlik võimalikest riskidest. Enne leevenduse rakendamist vaadake need riskid üle ja tehke vajalikud värskendused taastekandjale.

Märkus Need riskid kehtivad ainult poliitikale SkuSiPolicy.p7b ja need ei kehti vaiketoega kaitsele.

-

UEFI lukustamine ja värskenduste desinstallimine. Pärast UEFI-liidese lukustuse rakendamist seadmes Microsofti allkirjastatud tühistuspoliitikaga ei saa seadet ennistada (Windowsi värskenduste desinstallimine, taastepunkti abil või muul viisil), kui jätkate secure Booti rakendamist. Isegi ketta ümbervormindamine ei eemalda leevenduse UEFI-lukku, kui see on juba rakendatud. See tähendab, et kui proovite ennistada Windowsi operatsioonisüsteemi varasemasse olekusse, millel pole rakendatud leevendusmeetmeid, ei käivitu seade, ei kuvata tõrketeadet ja UEFI jätkab järgmist saadaolevat algkäivitussuvandit. Selle tulemuseks võib olla algkäivitustsükkel. UEFI-liidese lukustuse eemaldamiseks peate secure Booti keelama. Enne selles artiklis kirjeldatud tühistamiste rakendamist oma seadmele pidage meeles kõiki võimalikke mõjusid ja testige neid põhjalikult.

-

Väline algkäivituskandja. Kui UEFI-liidese lukustusmeetmed on seadmele rakendatud, tuleb väline algkäivituskandja värskendada seadmesse installitud uusima Windowsi värskendusega. Kui välist algkäivituskandjat ei värskendata samale Windowsi värskenduse versioonile, ei pruugi seade sellelt kandjalt algkäivitada. Enne leevenduste rakendamist vaadake juhiseid jaotises Välise algkäivituskandja värskendamine .

-

Windowsi taastekeskkond. Seadme Windowsi taastekeskkonda (WinRE)tuleb värskendada seadmes uusima Windowsi turvalise operatsioonisüsteemi dünaamilise värskendusega, mis anti välja 8. juulil 2025, enne kui seadmele rakendatakse SkuSipolicy.p7b. Selle toimingu ärajätmine võib takistada WinRE käivitamist arvuti lähtestamise funktsiooni. Lisateavet leiate teemast Värskenduspaketi lisamine Windows RE-sse.

-

Algkäivituse eelse käivituskeskkonna (PXE) algkäivitus. Kui leevendus on seadmes juurutatud ja proovite kasutada PXE algkäivitust, ei käivitu seade enne, kui uusim Windowsi värskendus on rakendatud ka PXE serveri algkäivitustõmmisele. Me ei soovita juurutada võrgukäivitusallikate leevendusi, välja arvatud juhul, kui PXE boot server on värskendatud uusimale Windowsi värskendusele, mis anti välja 2025. aasta jaanuaris või pärast seda, sealhulgas PXE käivitushaldur.

Leevendusjuhised

Selles artiklis kirjeldatud probleemide lahendamiseks saate juurutada Microsofti allkirjastatud tühistuspoliitika (SkuSiPolicy.p7b). Seda leevendust toetatakse ainult Windows 10 versioonis 1507 ja uuemates Windowsi versioonides ning Windows Server 2016.

Märkus Kui kasutate BitLockerit, veenduge, et teie BitLockeri taastevõti oleks varundatud. Administraatori käsuviiba kaudu saate käivitada järgmise käsu ja märkida üles 48-kohalise numbrilise parooli.

manage-bde -protectors -get %systemdrive%

Microsofti allkirjastatud tühistuspoliitika juurutamine (SkuSiPolicy.p7b)

Microsofti allkirjastatud tühistuspoliitika lisatakse uusima Windowsi värskenduse osana. Seda poliitikat tuleks rakendada ainult seadmetele, installides uusima saadaoleva Windowsi värskenduse ja seejärel toimides järgmiselt.

Märkus Kui värskendused puuduvad, ei pruugi seade käivituda rakendatud leevendusmeetmetega või leevendus ei pruugi ootuspäraselt töötada. Enne poliitika juurutamist värskendage kindlasti oma algkäivitatav Windowsi meediumisisu uusima saadaoleva Windowsi värskendusega. Lisateavet algkäivitatava meediumi värskendamise kohta leiate jaotisest Välise algkäivituskandja värskendamine .

-

Veenduge, et uusim Windowsi värskendus, mis on välja antud 2025. aasta jaanuaris või hiljem, oleks installitud.

-

Windows 11 versioonide 22H2 ja 23H2 jaoks installige enne nende juhiste järgimist 22. juuli 2025 (KB5062663) või uuem värskendus.

-

Windows 10 versiooni 21H2 korral installige enne nende juhiste järgimist 2025. aasta augustis või hilisemas värskenduses välja antud Windowsi värskendus.

-

-

Käivitage ülemaõigustes Windows PowerShell järgmised käsud:

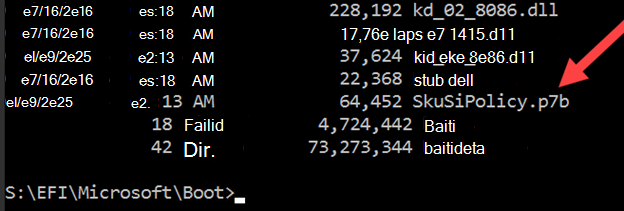

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = 's:' $EFIDestinationFolder = "$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (testtee $EFIDestinationFolder)) { New-Item -tee $EFIDestinationFolder -Type Directory -Force } Copy-Item -Path $PolicyBinary -Destination $EFIDestinationFolder -Force mountvol $MountPoint /D

-

Taaskäivitage seade.

-

Veenduge, et poliitika laaditakse Sündmusevaatur, kasutades jaotises Windowsi sündmuselogid toodud teavet.

Märkused.

-

Pärast juurutamist ei tohiks SkuSiPolicy.p7b tühistusfaili (poliitika) eemaldada. Kui fail on eemaldatud, ei pruugi teie seade enam käivituda.

-

Kui teie seade ei käivitu, lugege jaotist Taasteprotseduur.

Välise algkäivituskandja värskendamine

Välise algkäivituskandja kasutamiseks seadmes, millele on rakendatud Microsofti allkirjastatud tühistuspoliitika, tuleb väline algkäivituskandja värskendada uusima Windowsi värskendusega (sh käivitushalduriga). Kui kandja ei sisalda uusimat Windowsi värskendust, siis kandjat ei käivitata.

Tähtis Soovitame enne jätkamist luua taasteketta. Seda kandjat saab kasutada seadme uuesti installimiseks juhuks, kui esineb suur probleem.

Välise algkäivituskandja värskendamiseks tehke järgmist.

-

Avage seade, kuhu on installitud uusimad Windowsi värskendused.

-

Ühendage väline algkäivituskandja draivitähena. Näiteks ühendage pöidlaketas kujul D:.

-

Klõpsake nuppu Start, tippige otsinguväljale tekst Taasteketta loomine ja seejärel klõpsake käsku Taasteketta juhtpaneeli loomine. Järgige ühendatud mälupulga abil taasteketta loomiseks juhiseid.

-

Eemaldage ühendatud pöidlaketas ohutult.

Kui haldate oma keskkonnas installitavaid meediume , kasutades Windowsi installikandja värskendamist dünaamilise värskenduse juhistega , tehke järgmist.

-

Avage seade, kuhu on installitud uusimad Windowsi värskendused.

-

Uusimate Windowsi värskendustega kandja loomiseks järgige teemas Windowsi installikandja värskendamine dünaamilise värskendusega toodud juhiseid.

Windowsi sündmuselogid

Windows logib sündmused, kui laaditakse kooditervikluse poliitikaid (sh SkuSiPolicy.p7b) ja kui faili laadimine on poliitika jõustamise tõttu blokeeritud. Nende sündmuste abil saate kontrollida, kas leevendus on rakendatud.

Kooditervikluse logid on saadaval Windowsi Sündmusevaatur rakenduste ja teenuste logide jaotises > Microsoft > Windows > Kooditerviklus > rakenduste ja teenuste töölogid > > teenuste logid > Microsoft > Windows > AppLocker > MSI ja Script.

Kooditervikluse sündmuste kohta leiate lisateavet Windows Defenderi rakendusekontrolli kasutusjuhendist.

Poliitika aktiveerimise sündmused

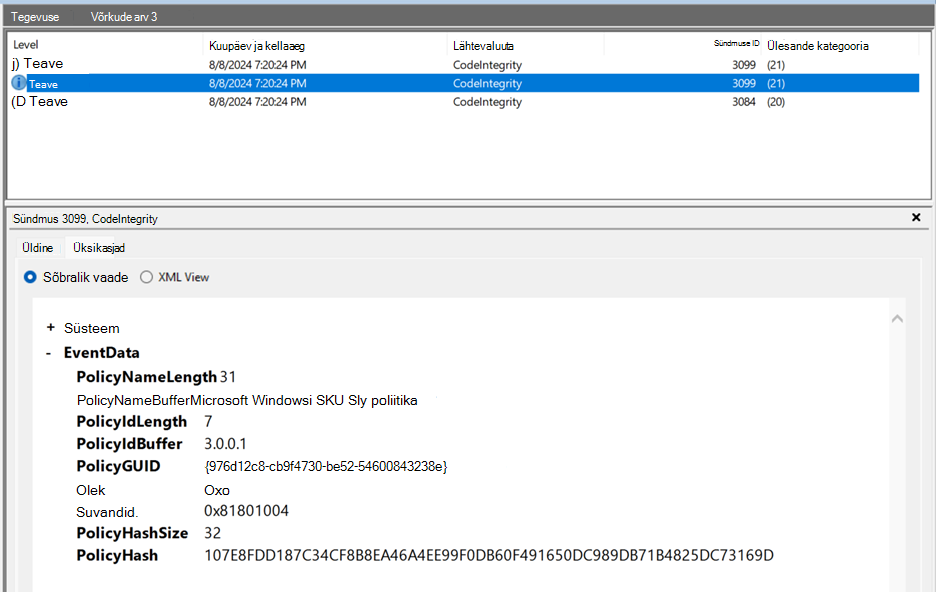

Poliitika aktiveerimise sündmused on saadaval Windowsi Sündmusevaatur rakenduste ja teenuste logide > Microsoft > Windows > Kooditerviklus > operatiivne.

-

PolicyNameBuffer – Microsoft Windowsi SKU SI poliitika

-

PolicyGUID – {976d12c8-cb9f-4730-be52-54600843238e}

-

PolicyHash – 107E8FDD187C34CF8B8EA46A4EE99F0DB60F491650DC989DB71B4825DC73169D

Kui rakendasite rakendatud poliitika jaoks auditipoliitika või seadme leevendusmeetmete ja kooditervikluse sündmuse 3099 jaoks, siis poliitikat ei jõustata. Vaadake juurutusjuhiseid , et kontrollida, kas poliitika on õigesti installitud.

Märkus Kooditervikluse sündmus 3099 pole Windows 10 Enterprise 2016, Windows Server 2016 ja Windows 10 Enterprise 2015 LTSB versioonides toetatud. Veendumaks, et poliitika on rakendatud (auditi- või tühistamispoliitika), peate EFI süsteemisektsiooni ühendama käsuga mountvol.exe ja vaatama, kas poliitika on rakendatud EFI sektsioonile. Eemaldage kindlasti pärast kontrollimist EFI süsteemisektsioon.

SkuSiPolicy.p7b – tühistuspoliitika

Sündmuste auditeerimine ja blokeerimine

Kooditervikluse auditi- ja blokeerimissündmused on saadaval Windowsi Sündmusevaatur rakenduste ja teenuste logides, > Microsoft > Windows > kooditervikluse > rakenduste ja teenuste > töölogid> Microsoft > Windows > AppLocker > MSI ja skripti.

Endine logimisasukoht hõlmab sündmusi täitmisfailide, DLL-failide ja draiverite juhtimise kohta. Viimase logimise asukoht sisaldab sündmusi MSI installerite, skriptide ja COM-objektide juhtimise kohta.

Kooditervikluse sündmus 3077 logis "Kooditerviklus – operatiivne" näitab, et täitmisfaili, .dll või draiveri laadimine on blokeeritud. See sündmus sisaldab teavet blokeeritud faili ja jõustatud poliitika kohta. Leevenduse poolt blokeeritud failide puhul vastab kooditervikluse sündmuse 3077 poliitikateave sündmusest Kooditerviklus 3099 väljalt SkuSiPolicy.p7b poliitikateabele. Kooditervikluse sündmust 3077 ei kuvata, kui teie seadmes pole ühtegi täitmis-, .dll- või draiverit, mis rikuks kooditervikluse poliitikat.

Muude kooditervikluse auditi- ja blokeerimissündmuste kohta leiate teavet teemast Rakenduse juhtimise sündmuste mõistmine.

Poliitika eemaldamise ja taastamise protseduur

Kui pärast leevenduse rakendamist läheb midagi valesti, saate leevenduse eemaldada järgmiselt.

-

Peatage BitLocker, kui see on lubatud. Käivitage ülemaõigustega käsuviiba aknas järgmine käsk:

Manager-bde -protectors -disable c: -rebootcount 3

-

Lülitage secure Boot välja UEFI BIOS-i menüü kaudu.Secure Booti väljalülitamise protseduur erineb seadme tootjate ja mudelite vahel. Teavet turvalise algkäivituse väljalülitamise kohta leiate seadme tootja dokumentatsioonist. Lisateavet leiate teemast Turvalise algkäivituse keelamine.

-

Eemaldage poliitika SkuSiPolicy.p7b.

-

Käivitage Windows tavalisel viisil ja seejärel logige sisse.Poliitika SkuSiPolicy.p7b tuleb eemaldada järgmisest asukohast:

-

<EFI süsteemisektsiooni>\Microsoft\Boot\SkuSiPolicy.p7b

-

-

Poliitika puhastamiseks nendest asukohtadest käivitage ülemaõigustes Windows PowerShell seansis järgmised käsud:

$PolicyBinary = $env:windir+"\System32\SecureBootUpdates\SkuSiPolicy.p7b" $MountPoint = 's:' $EFIPolicyPath = "$MountPoint\EFI\Microsoft\Boot\SkuSiPolicy.p7b" $EFIDestinationFolder="$MountPoint\EFI\Microsoft\Boot" mountvol $MountPoint /S if (-Not (Test-Path $EFIDestinationFolder)) { New-Item -Path $EFIDestinationFolder -Type Directory -Force } if (Test-Path $EFIPolicyPath ) {Remove-Item -Path $EFIPolicyPath -Force } mountvol $MountPoint /D

-

-

Lülitage bioS-ist sisse Secure Boot.Turbekäivituse sisselülitamise koha leidmiseks lugege oma seadme tootja dokumentatsiooni.Kui lülitasite 1. toimingus turvalise käivitamise välja ja teie draiv on BitLockeriga kaitstud, peatage BitLockeri kaitse ja seejärel lülitage UEFI BIOS-i menüüs sisse turvaline käivitamine.

-

Lülitage BitLocker sisse. Käivitage ülemaõigustega käsuviiba aknas järgmine käsk:

Manager-bde -protectors -enable c:

-

Taaskäivitage seade.

|

Muuda kuupäeva |

Kirjeldus |

|

17. detsember 2025 |

|

|

22. juuli 2025 |

|

|

10. juuli 2025 |

|

|

8. aprill 2025 |

|

|

24. veebruar 2025 |

|

|

11. veebruar 2025 |

|

|

14. jaanuar 2025 |

|

|

12. november 2024 |

|