Kokkuvõte

Brute force attacks on üks kolmest põhiviisist, kuidas Windowsi arvuteid täna rünnatakse. Kuid Windowsi seadmed ei luba praegu sisseehitatud kohalike administraatorikontode lukustamist. See loob stsenaariumid, mille korral ilma nõuetekohase võrgu segmentimise või sissetungi tuvastamise teenuse olemasoluta võib sisseehitatud kohaliku administraatori kontole kaasneda piiramatud jõhkrad jõurünnakud, et proovida parooli kindlaks määrata. Seda saab teha võrgu kaudu Remote Desktop Protocoli (RDP) abil. Kui paroolid ei ole pikad ega keerukad, on aeg, mis sellise rünnaku sooritamiseks kulub, muutumas tänapäevaste protsessorite ja GPU-de abil tühiseks.

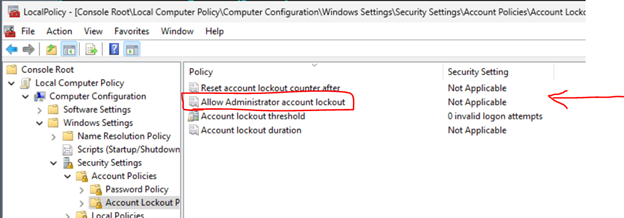

Vältimaks veel jõhkraid jõurünne, rakendame administraatorikontode kontode jaoks kontolukke. Alates 11. oktoobrist 2022 või uuematest Windowsi koondvärskendustest on kohalik poliitika saadaval sisseehitatud kohalike administraatorikontode lukustuste lubamiseks. Selle poliitika leiate jaotisest Kohaliku arvuti poliitika\Arvuti konfiguratsioon\Windowsi sätted\Turbesätted\Kontopoliitikad\Kontolukustuspoliitikad.

Olemasolevate arvutite puhul võimaldab selle väärtuse määramine kohaliku või domeeni GPO abil lukustada sisseehitatud kohaliku administraatorikonto. Sellistes keskkondades tuleks kaaluda ka ülejäänud kolme poliitika määramist jaotises Kontolukustuspoliitikad. Meie lähtesoovitus on määrata väärtuseks 10.10.10. See tähendab, et konto lukustatakse pärast 10 nurjunud katset 10 minuti jooksul ja lukustus kestab 10 minutit. Pärast seda vabastatakse konto automaatselt.

Märkus Uus lukustuskäitumine mõjutab ainult võrgu sisselogimisi,nt RDP-katseid. Konsooli sisselogimised on lukustusperioodi jooksul endiselt lubatud.

Uutes arvutites, Windows 11 versioonis 22H2 või mis tahes uutes arvutites, mis sisaldavad 11. oktoobrit 2022, värskendatakse Windowsi koondvärskendusi enne esialgset installi, seatakse need sätted vaikimisi süsteemihäälestuse ajal. See juhtub siis, kui SAM-i andmebaas luuakse uues arvutis esimest korda. Seega, kui häälestati uus arvuti ja seejärel installiti oktoobri värskendused hiljem, pole see vaikimisi turvaline. Selleks on vaja poliitikasätteid eespool kirjeldatud viisil. Kui te ei soovi, et need poliitikad teie uuele arvutile rakenduksid, saate määrata selle kohaliku poliitika või luua rühmapoliitika, et rakendada sätte "Luba administraatorikonto lukustus" säte Keelatud .

Lisaks jõustame nüüd uue arvuti parooli keerukuse, kui kasutatakse sisseehitatud kohalikku administraatorikontot. Paroolis peab olema vähemalt kaks kolmest põhimärgitüübist (väiketähed, suurtähed ja numbrid). See aitab kaitsta neid kontosid jõhkra jõurünnaku tõttu ohtu sattumise eest. Kui soovite aga kasutada vähem keerukat parooli, saate siiski määrata sobivad paroolipoliitikad jaotises Kohalik arvutipoliitika\Arvuti konfiguratsioon\Windowsi sätted\Turbesätted\Kontopoliitikad\Paroolipoliitika.

Täiendav teave

Lisatud muudatused toetavad sisseehitatud kohaliku administraatorikonto lippu DOMAIN_LOCKOUT_ADMINS ja DOMAIN_PASSWORD_COMPLEX . Lisateavet leiate teemast DOMAIN_PASSWORD_INFORMATION (ntsecapi.h).

|

Väärtus |

Tähendus |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

Võimaldab sisseehitatud kohaliku administraatorikonto võrgu sisselogimistest välja lukustada. |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

Paroolis peab olema vähemalt kaks järgmist tüüpi märke:

|