Yhteenveto

Saatat huomata, että Microsoft Defender Advanced Threat Protection (MDATP) -portaalissa voi olla erittäin paljon lohkotapahtumia. Nämä tapahtumat luodaan CI (Code Integrity) -moduulilla, ja ne voidaan tunnistaa niiden ExploitGuardNonMicrosoftSignedBlocked ActionType -toiminnolla.

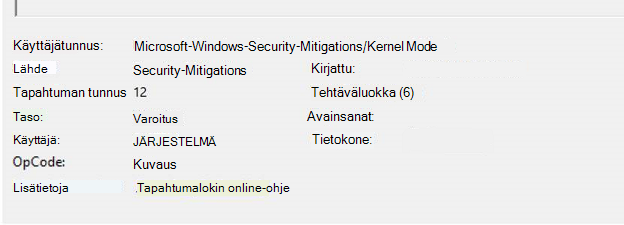

Tapahtuma, kuten päätepisteen tapahtumalokissa näkyy

|

ActionType |

Toimittaja/lähde |

Tapahtumatunnus |

Kuvaus |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Koodin eheyden suojauslohko |

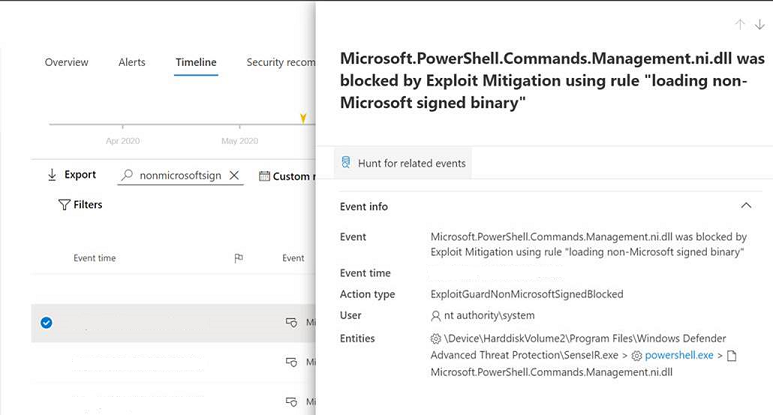

Tapahtuma aikajanalla esitetyllä tavalla

Prosessin \Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe (PID 8780) estettiin lataamasta ei-Microsoftin allekirjoittamaa binaaria \Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll

Lisätietoja

CI-moduuli varmistaa, että vain luotetut tiedostot voidaan suorittaa laitteessa. Kun CI on käytössä ja kohtaa ei-luotetun tiedoston, se luo estotapahtuman. Valvontatilassa tiedoston suorittaminen on edelleen sallittua, kun taas Pakota-tilassa tiedostoa ei voi suorittaa.

CI voidaan ottaa käyttöön useilla tavoilla, esimerkiksi silloin, kun otat käyttöön Windows Defenderin sovellushallintakäytännön (WDAC). Tässä tilanteessa MDATP kuitenkin ottaa CI:n käyttöön taustapäähän, mikä käynnistää tapahtumia, kun se kohtaa Microsoftilta peräisin olevia allekirjoittamattomia native image (NI) -tiedostoja.

Tiedoston allekirjoittamisen tarkoituksena on mahdollistaa tiedostojen aitouden tarkistaminen. CI voi tarkistaa, että tiedostoa ei ole muutettu ja että se on peräisin luotetulta viranomaiselta sen allekirjoituksen perusteella. Useimmat Microsoftilta peräisin olevat tiedostot allekirjoitetaan, mutta joitakin tiedostoja ei voi allekirjoittaa tai niitä ei voi allekirjoittaa eri syistä. Esimerkiksi NI-binaarit (jotka on käännetty .NET Framework koodista) allekirjoitetaan yleensä, jos ne sisältyvät julkaisuun. Ne luodaan kuitenkin yleensä uudelleen laitteessa, eikä niitä voi allekirjoittaa. Erikseen monissa sovelluksissa vain CAB- tai MSI-tiedosto on allekirjoitettu niiden aitouden tarkistamista varten asennuksen yhteydessä. Kun ne suoritetaan, ne luovat muita tiedostoja, joita ei ole allekirjoitettu.

Lieventäminen

Emme suosittele, että ohitat nämä tapahtumat, koska ne voivat merkitä aitoja suojausongelmia. Pahantahtoinen hyökkääjä voi esimerkiksi yrittää ladata allekirjoittamattoman binaarin Microsoftilta peräisin olevan binaarin varjolla.

Nämä tapahtumat voidaan kuitenkin suodattaa kyselyn mukaan, kun yrität analysoida muita tapahtumia kehittyneessä metsästyksessä sulkemalla pois tapahtumat, joilla on ExploitGuardNonMicrosoftSignedBlocked ActionType.

Tässä kyselyssä näkyvät kaikki tähän ylitunnistukseen liittyvät tapahtumat:

DeviceEvents | jossa ActionType == "ExploitGuardNonMicrosoftSignedBlocked" ja InitiatingProcessFileName == "powershell.exe" ja FileName päättyy "ni.dll" | timestamp > ago(7d)

Jos haluat jättää tämän tapahtuman pois, sinun on käännettävä kysely käänteisiksi. Tämä näyttäisi kaikki ExploitGuard (mukaan lukien EP) -tapahtumat lukuun ottamatta seuraavia:

DeviceEvents | missä ActionType alkaa "ExploitGuard" -toiminnolla | jossa ActionType != "ExploitGuardNonMicrosoftSignedBlocked" tai (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" ja InitiatingProcessFileName != "powershell.exe") tai (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" ja InitiatingProcessFileName == "powershell.exe" ja FileName !endwith "ni.dll") | timestamp > ago(7d)

Lisäksi jos käytät .NET Framework 4.5 tai uudempaa versiota, voit halutessasi luoda uudelleen NI-tiedostoja monien tarpeettomien tapahtumien ratkaisemiseksi. Voit tehdä tämän poistamalla kaikki NativeImages-hakemiston NI-tiedostot ja suorittamalla sitten ngen-päivityskomennon niiden uudelleenluomiseksi.