Les clés pour le Royaume-protection de vos appareils et de vos comptes

Voyons comment mieux sécuriser vos appareils et comptes en ligne.

Qu’est-ce que l’authentification et pourquoi devez-vous vous en soucier ?

Souvent, lorsque vous avez besoin d’accéder à quelque chose (un appareil, un compte ou même un lieu), vous devez avoir un moyen de prouver que vous êtes bien ce que vous prétendez être, ou du moins que vous êtes autorisé à accéder à cette chose. Il s’agit d’un processus que nous appelons « authentification ».

Un exemple de base est votre maison. Lorsque vous voulez entrer dans votre maison, vous devez probablement utiliser une sorte de clé pour déverrouiller la porte. Cette clé physique vous permet d’entrer. Il s’agit d’une méthode d’authentification très basique, qui souffre d’un gros problème : si quelqu’un trouve ou vole votre clé, il peut entrer dans votre maison.

Un autre exemple courant d’authentification est le distributeur de billets de votre banque. Il s’agit d’un exemple légèrement plus avancé, car au lieu d’avoir simplement une clé physique (généralement une carte en plastique dans votre portefeuille), vous devez également avoir un fait mémorisé : votre code confidentiel, qui est généralement un nombre à 4-8 chiffres.

Il s’agit d’un système plus sécurisé, car même si quelqu’un a votre clé physique ( la carte ), il ne peut pas prendre votre argent de la machine à billets, car il a toujours besoin de connaître votre code confidentiel. S’ils n’ont que votre code confidentiel, ils ne peuvent toujours pas obtenir votre argent de la machine parce qu’ils ont également besoin de la carte. Ils doivent avoir les deux choses.

Sur un ordinateur, le type d’authentification que nous connaissons tous est la connexion avec un nom d’utilisateur et un mot de passe. De nos jours, nos appareils contiennent une grande partie de nos données importantes qu’il est essentiel que notre authentification soit bien effectuée. Si des escrocs peuvent se connecter à vos appareils ou services en tant que vous, ils peuvent faire beaucoup de mauvaises choses.

Voyons donc comment vous pouvez facilement les sécuriser.

Première étape : activez l’authentification sur vos appareils mobiles.

La plupart des smartphones modernes peuvent rapidement se déverrouiller avec une empreinte digitale ou une reconnaissance faciale, mais même ceux qui ne prennent pas en charge ces méthodes peuvent être configurés pour exiger un code confidentiel à déverrouiller. Activez-le.

Oui, cela nécessite une étape supplémentaire pour déverrouiller votre téléphone lorsque vous souhaitez l’utiliser, mais l’ajout de cette petite étape rend votre appareil beaucoup plus sécurisé. Si votre téléphone est perdu ou volé, quiconque possède votre téléphone est beaucoup moins susceptible d’accéder à vos données sensibles. Cela est particulièrement important si vous utilisez votre appareil pour le travail ou la banque.

Authentification multifacteur (AKA « vérification en 2 étapes »)

Lorsque vous arrivez à votre domicile et insérez votre clé pour déverrouiller la porte, cette clé est ce que nous appelons un « facteur ». Cette porte verrouillée de base est l’authentification à un seul facteur. Tout ce dont vous avez besoin, c’est de cette clé physique.

Il existe trois types de facteurs de base utilisés dans l’authentification :

- Quelque chose que vous connaissez, comme un mot de passe ou un code confidentiel mémorisé.

- Quelque chose que vous avez , comme un smartphone ou une clé physique d’une sorte.

- Quelque chose que vous êtes, comme votre empreinte digitale ou votre visage, que l’appareil peut analyser pour vous reconnaître.

L’authentification multifacteur signifie que vous avez besoin de plusieurs types de facteurs pour entrer. Le distributeur de billets dont nous avons parlé est l’authentification à deux facteurs : votre distributeur automatique de billets en plastique carte est un facteur, et ce code confidentiel mémorisé est le deuxième facteur.

Presque toutes les services en ligne vous permettent désormais d’utiliser l’authentification multifacteur pour vous connecter également. Le premier facteur est généralement votre nom d’utilisateur et votre mot de passe. Le deuxième facteur est généralement un code unique spécial envoyé à votre smartphone par SMS. Toute personne qui tente de se connecter à votre compte a besoin de votre nom d’utilisateur et de votre mot de passe, mais elle doit également être en mesure de recevoir ce sms spécial. Cela rend beaucoup plus difficile pour les escrocs d’entrer.

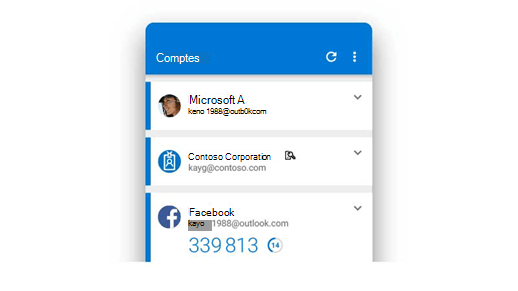

Une autre option pour ce deuxième facteur peut être une application d’authentification sur votre smartphone, telle que microsoft authenticator gratuit. L’application d’authentification peut fonctionner de différentes façons, mais la plus courante est similaire à la méthode de message texte. L’authentificateur génère le code à usage unique spécial sur votre téléphone que vous pouvez entrer. C’est plus rapide et plus sécurisé qu’un SMS, car un attaquant déterminé peut être en mesure d’intercepter vos sms ; mais ils ne peuvent pas intercepter un code généré localement.

Dans les deux cas, le code spécial change à chaque fois et expire après un laps de temps très court. Même si un attaquant a découvert le code avec lequel vous vous êtes connecté hier, il ne lui sera pas utile aujourd’hui.

N’est-ce pas un problème ?

Une idée fausse courante au sujet de l’authentification multifacteur, ou vérification en deux étapes, est qu’elle nécessite plus de travail pour vous connecter. Dans la plupart des cas, toutefois, le deuxième facteur n’est nécessaire que la première fois que vous vous connectez à une nouvelle application ou un nouvel appareil, ou après avoir modifié votre mot de passe. Après cela, le service reconnaît que vous vous connectez avec votre facteur principal (nom d’utilisateur et mot de passe) sur une application et un appareil que vous avez déjà utilisés, et il vous permet d’y participer sans nécessiter le facteur supplémentaire.

Toutefois, si un attaquant tente de se connecter à votre compte, il n’utilise probablement pas votre application ou votre appareil. Plus probablement, ils essaient de se connecter à partir de leur appareil, quelque part loin, puis le service demandera le deuxième facteur d’authentification – ce qu’ils n’ont presque certainement pas !

Étape suivante : Activez l’authentification multifacteur partout où vous le pouvez !

Activez l’authentification multifacteur dans votre banque, vos comptes de réseaux sociaux, vos achats en ligne et tout autre service qui la prend en charge. Certains services peuvent l’appeler « vérification en deux étapes » ou « 2 étapes d’authentification », mais c’est essentiellement la même chose.

Vous le trouverez généralement sous les paramètres de sécurité de votre compte.

Les attaques de compromission de mot de passe sont responsables de la plupart des piratages de comptes réussis que nous voyons, et l’authentification multifacteur peut les vaincre presque tous.

Pour plus d’informations , consultez Qu’est-ce que l’authentification multifacteur.

Dites bonjour à Windows Hello

Windows Hello est un moyen plus sécurisé de se connecter à vos appareils Windows 10 ou Windows 11. Il vous aide à vous éloigner de l’ancienne méthode de mot de passe en utilisant la reconnaissance faciale, une empreinte digitale ou un code confidentiel mémorisé à la place.

Remarque

Pour utiliser Hello Visage, votre appareil doit disposer d’un appareil photo compatible Hello et pour utiliser Hello Fingerprint, votre appareil doit disposer d’un lecteur d’empreintes digitales compatible Hello. Si vous n’avez pas l’une de ces choses, il existe des appareils photo et des lecteurs d’empreintes digitales compatibles que vous pouvez acheter, ou vous pouvez simplement utiliser hello PIN.

Hello Visage ou Hello Fingerprint sont aussi rapides et simples que la reconnaissance faciale ou le lecteur d’empreintes digitales que vous pouvez utiliser sur votre smartphone. Lorsque vous accédez à l’invite de connexion Windows au lieu d’être invité à entrer votre mot de passe, il vous suffit de regarder votre appareil photo ou de placer votre doigt sur le lecteur d’empreintes digitales. Dès qu’il vous reconnaît, vous êtes dedans. D’habitude, c’est presque immédiat.

Hello PIN fonctionne de la même façon que la plupart des systèmes d’entrée de code confidentiel. Lorsque vous accédez à la connexion, Windows vous demande votre code confidentiel et vous connecte. Ce qui rend Hello PIN spécial, c’est que lorsque vous le configurez, il associe le code pin à l’appareil avec lequel vous vous connectez. Cela signifie que, tout comme d’autres formes d’authentification multifacteur, si un attaquant a obtenu votre code confidentiel, cela ne fonctionne que sur votre appareil. Ils ne peuvent pas l’utiliser pour se connecter à vos comptes à partir d’un autre appareil.

Étape suivante : Activer Windows Hello

Sur vos appareils Windows 10 ou Windows 11, accédez à Paramètres>Comptes>Options de connexion. Vous pouvez y voir les types de Windows Hello que votre appareil peut prendre en charge et les configurer facilement.

Choisir de meilleurs mots de passe

Les seules personnes qui aiment les mots de passe sont les attaquants. Les bons peuvent être difficiles à mémoriser, et les gens ont tendance à réutiliser les mêmes mots de passe encore et encore. En outre, certains mots de passe sont assez courants dans un grand groupe de personnes : « 123456 » n’est pas seulement un mot de passe incorrect, mais c’est également l’un des mots de passe les plus couramment utilisés. Et vous ne trompez personne si « iloveyou » est votre mot de passe, qui était le 8ème mot de passe le plus courant en 2019.

J’espère que vous avez activé l’authentification multifacteur et Windows Hello, de sorte que vous n’êtes pas tout à fait aussi dépendant des mots de passe maintenant. Mais pour les services où un mot de passe est encore nécessaire, nous allons en choisir un bon.

Qu’est-ce qui fait un bon mot de passe ?

Pour choisir un bon mot de passe, il est utile de connaître quelques-unes des façons dont les attaquants essaient le plus souvent de deviner les mots de passe :

- Attaques par dictionnaire : de nombreuses personnes utilisent des mots courants comme « dragon » ou « princesse » comme mot de passe afin que les attaquants essaient simplement tous les mots d’un dictionnaire. Une variante consiste à essayer tous les mots de passe courants tels que « 123456 », « qwerty » et « 123qwe ».

- Force brute : les attaquants peuvent simplement essayer toutes les combinaisons possibles de caractères jusqu’à ce qu’ils trouvent celle qui fonctionne. Naturellement, chaque caractère ajouté ajoute exponentiellement plus de temps. Par conséquent, avec la technologie actuelle, il n’est pas pratique pour la plupart des attaquants d’essayer des mots de passe de plus de 10 ou 11 caractères. Nos données montrent que très peu d’attaquants essaient même de forcer les mots de passe de plus de 11 caractères.

Dans les deux cas, l’attaquant ne les tape pas manuellement, son système essaie automatiquement des milliers de combinaisons par seconde.

Compte tenu de ces types d’attaques, nous savons que la longueur est plus importante que la complexité et que notre mot de passe ne doit pas être un mot anglais. Pas même « affectueusement », ce qui est long de 14 caractères. Dans l’idéal, notre mot de passe doit comporter au moins 12 à 14 caractères, avec des lettres majuscules et minuscules, et au moins un chiffre ou un symbole.

Étape suivante : créons un mot de passe correct

Voici un conseil pour créer un mot de passe qui a une longueur, une complexité et n’est pas trop difficile à mémoriser. Choisissez une citation de film préférée, une ligne d’un livre ou un texte de chanson et prenez la première lettre de chaque mot. Remplacez les nombres et les symboles, le cas échéant, pour répondre aux exigences de mot de passe.

Peut-être que tu es un fan de baseball. Les deux premières lignes de la chanson classique de baseball « Take me out to the ballgame » sont :

Take me out to the ballgame,

Take me out with the crowd

Prenez la première lettre de chaque mot, avec une substitution évidente :

Tmo2tb,Tmowtc

Il s’agit de 13 caractères, casse mixte, avec des nombres et des symboles. Il semble assez aléatoire et serait difficile à deviner. Vous pouvez faire la même chose avec n’importe quelle citation, parole ou ligne si elle est assez longue. Il vous suffit de vous souvenir de la citation ou de la parole que vous avez utilisée pour ce compte et de le dire à vous-même dans votre tête au fur et à mesure que vous tapez.

Conseil

- Si le système auquel vous vous connectez prend en charge les espaces dans les mots de passe, vous devez les utiliser.

- Envisagez d’utiliser une application de gestionnaire de mots de passe. Un bon gestionnaire de mots de passe peut générer des mots de passe longs et aléatoires pour vous et vous en souvenir. Ensuite, il vous suffit d’un mot de passe correct, ou mieux encore d’une empreinte digitale ou d’une reconnaissance faciale, pour vous connecter à votre gestionnaire de mots de passe et le gestionnaire de mots de passe peut faire le reste. Microsoft Edge peut créer et mémoriser des mots de passe forts et uniques pour vous.

Maintenant que vous avez un bon mot de passe

Il existe quelques autres types d’attaques de mot de passe à surveiller :

Informations d’identification réutilisées : si vous utilisez le même nom d’utilisateur et le même mot de passe à votre banque et à TailwindToys.com et que Tailwind est compromis, ces attaquants vont prendre toutes les combinaisons de nom d’utilisateur et de mot de passe qu’ils ont obtenues de Tailwind et les essayer sur tous les sites bancaires et de crédit carte.

Conseil

Rejoignez Cameron alors qu’elle apprend les dangers de la réutilisation des mots de passe dans cette courte histoire - Cameron en apprend plus sur la réutilisation des mots de passe

Hameçonnage : les attaquants peuvent essayer de vous appeler ou de vous envoyer un message, en prétendant être à partir du site ou du service, et essayer de vous inciter à « confirmer votre mot de passe ».

Ne réutilisez pas les mots de passe sur plusieurs sites et méfiez-vous de toute personne qui vous contacte (même s’il semble s’agir d’une personne ou d’un organization de confiance) et souhaite que vous lui donniez des informations personnelles ou de compte, cliquez sur un lien ou ouvrez une pièce jointe que vous n’attendiez pas.

|

Est-il mauvais de noter vos mots de passe ? Pas nécessairement, tant que vous conservez ce papier dans un endroit sûr. Il peut être préférable d’écrire un rappel pour votre mot de passe, plutôt que le mot de passe lui-même, au cas où le document tomberait entre de mauvaises mains. Par exemple, si vous utilisiez l’exemple « Take me out to the ballgame » que nous avons donné ci-dessus, vous pouvez noter le nom de votre équipe de baseball préférée comme rappel de ce que vous avez utilisé pour le mot de passe. |

|---|

Voir aussi

Être plus sûr avec les connexions sans fil

Protégez-vous contre les escroqueries et les attaques en ligne