Pour être en conformité avec les normes commerciales et les règles du secteur, les organisations doivent protéger les informations sensibles et empêcher leur divulgation accidentelle. Des exemples d’informations sensibles que vous souhaiterez peut-être empêcher de fuiter en dehors de votre organization incluent des données financières ou des informations d’identification personnelle (PII), telles que des numéros de carte de crédit, des numéros de sécurité sociale ou des numéros d’identification nationaux. Avec une stratégie de protection contre la perte de données (DLP) dans SharePoint Server 2016, vous pouvez identifier, surveiller et protéger automatiquement les informations sensibles dans vos collections de sites.

Avec DLP, vous pouvez :

-

Créez une requête DLP pour identifier les informations sensibles qui existent désormais dans vos collections de sites. Avant de créer des stratégies DLP, il est souvent utile de voir quels types d’informations sensibles les personnes de votre organization travaillent et quelles collections de sites contiennent ces informations sensibles. Avec une requête DLP, vous pouvez trouver des informations sensibles soumises aux réglementations courantes du secteur, mieux comprendre vos risques et déterminer quelles sont les informations sensibles que vos stratégies DLP doivent protéger et où.

-

Créez une stratégie DLP pour surveiller et protéger automatiquement les informations sensibles dans vos collections de sites. Par exemple, vous pouvez configurer une stratégie qui affiche un conseil de stratégie aux utilisateurs s’ils enregistrent des documents qui contiennent des informations d’identification personnelle. En outre, la stratégie peut bloquer automatiquement l’accès à ces documents pour tout le monde, sauf le propriétaire du site, le propriétaire du contenu et toute personne qui a modifié le document pour la dernière fois. Enfin, étant donné que vous ne souhaitez pas que vos stratégies DLP empêchent les utilisateurs d’effectuer leur travail, le conseil de stratégie a la possibilité de remplacer l’action de blocage, afin que les utilisateurs puissent continuer à travailler avec des documents s’ils ont une justification métier.

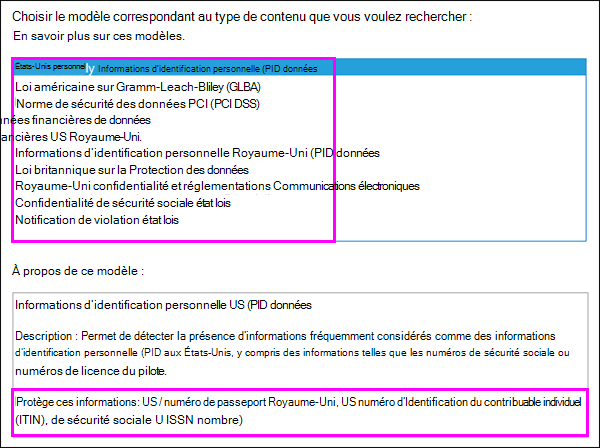

Modèles DLP

Lorsque vous créez une requête DLP ou une stratégie DLP, vous pouvez choisir parmi une liste de modèles DLP qui correspondent aux exigences réglementaires courantes. Chaque modèle DLP identifie des types spécifiques d’informations sensibles. Par exemple, le modèle nommé Données d’identification personnelle (PII) des États-Unis identifie le contenu qui contient des numéros de passeport américains et britanniques, des numéros d’identification des contribuables individuels américains (ITIN) ou des numéros de sécurité sociale (SSN) américains.

Types d’informations sensibles

Une stratégie DLP permet de protéger les informations sensibles, qui sont définies comme un type d’informations sensibles. SharePoint Server 2016 inclut des définitions pour de nombreux types d’informations sensibles courants prêts à être utilisés, tels qu’un numéro de carte de crédit, des numéros de compte bancaire, des numéros d’identification nationaux et des numéros de passeport.

Lorsqu’une stratégie DLP recherche un type d’informations sensibles, tel qu’un numéro de carte de crédit, elle ne recherche pas simplement un numéro à 16 chiffres. Chaque type d’informations sensibles est défini et détecté en utilisant une combinaison des éléments suivants :

-

Mots clés

-

Fonctions internes pour valider les sommes de contrôle ou la composition

-

Évaluation d’expressions régulières pour rechercher des correspondances au modèle

-

Autres examens de contenu

La détection DLP peut ainsi atteindre un haut niveau de précision tout en réduisant le nombre de faux positifs susceptibles d’interrompre le travail.

Chaque modèle DLP recherche un ou plusieurs types d’informations sensibles. Pour plus d’informations sur le fonctionnement de chaque type d’informations sensibles, voir Ce que recherchent les types d’informations sensibles dans SharePoint Server 2016.

|

Ce modèle DLP... |

Recherche ces types d’informations sensibles... |

|---|---|

|

Données d’informations d’identification personnelle (PII) américaines |

Numéro de passeport américain / britannique Numéro d’identification du contribuable individuel (ITIN) des États-Unis Numéro de sécurité sociale (SSN) des États-Unis |

|

U.S. Gramm-Leach-Bliley Act (GLBA) |

Numéro de carte de crédit Numéro de compte bancaire américain Numéro d’identification du contribuable individuel (ITIN) des États-Unis Numéro de sécurité sociale (SSN) des États-Unis |

|

PCI Data Security Standard (PCI DSS) |

Numéro de carte de crédit |

|

Données financières du Royaume-Uni |

Numéro de carte de crédit Numéro de carte de débit de l’UE SWIFT Code |

|

Données financières américaines |

Numéro de routage ABA Numéro de carte de crédit Numéro de compte bancaire américain |

|

Données des informations d’identification personnelle (PII) du Royaume-Uni |

Numéro d’assurance nationale du Royaume-Uni (NINO) Numéro de passeport américain / britannique |

|

Loi sur la protection des données du Royaume-Uni |

SWIFT Code Numéro d’assurance nationale du Royaume-Uni (NINO) Numéro de passeport américain / britannique |

|

Règlement sur la confidentialité et les communications électroniques du Royaume-Uni |

SWIFT Code |

|

Lois sur la confidentialité des numéros de sécurité sociale des États-Unis |

Numéro de sécurité sociale (SSN) des États-Unis |

|

Lois sur les notifications de violation de l’État des États américains |

Numéro de carte de crédit Numéro de compte bancaire américain Numéro de permis de conduire américain Numéro de sécurité sociale (SSN) des États-Unis |

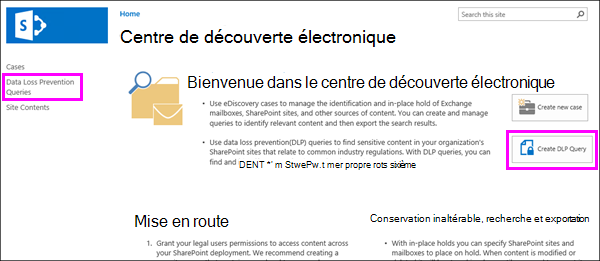

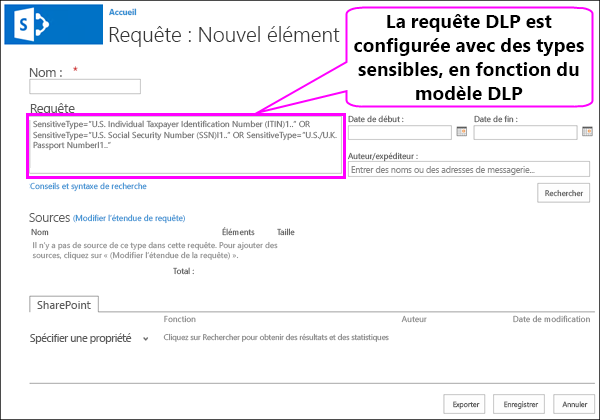

Requêtes DLP

Avant de créer vos stratégies DLP, vous souhaiterez peut-être voir quelles informations sensibles existent déjà dans vos collections de sites. Pour ce faire, vous créez et exécutez des requêtes DLP dans le Centre eDiscovery.

Une requête DLP fonctionne de la même façon qu’une requête eDiscovery. En fonction du modèle DLP que vous choisissez, la requête DLP est configurée pour rechercher des types spécifiques d’informations sensibles. Choisissez d’abord les emplacements que vous souhaitez rechercher, puis vous pouvez affiner la requête, car elle prend en charge le langage KQL (Keyword Query Language). En outre, vous pouvez affiner la requête en sélectionnant une plage de dates, des auteurs spécifiques, des valeurs de propriété SharePoint ou des emplacements. Tout comme une requête eDiscovery, vous pouvez afficher un aperçu, l’exporter et télécharger les résultats de la requête.

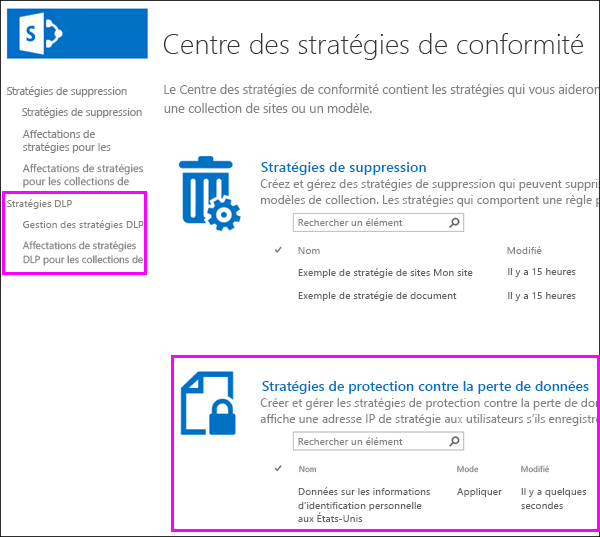

Stratégies DLP

Une stratégie DLP vous permet d’identifier, de surveiller et de protéger automatiquement les informations sensibles soumises aux réglementations courantes du secteur. Vous choisissez les types d’informations sensibles à protéger et les actions à effectuer lorsque du contenu contenant ces informations sensibles est détecté. Une stratégie DLP peut avertir l’agent de conformité en envoyant un rapport d’incident, avertir l’utilisateur avec un conseil de stratégie sur le site et éventuellement bloquer l’accès au document pour tout le monde sauf le propriétaire du site, le propriétaire du contenu et toute personne qui a modifié le document pour la dernière fois. Enfin, le conseil de stratégie dispose d’une option pour remplacer l’action de blocage, afin que les utilisateurs puissent continuer à travailler avec des documents s’ils ont une justification métier ou ont besoin de signaler un faux positif.

Vous créez et gérez des stratégies DLP dans le Centre des stratégies de conformité. La création d’une stratégie DLP est un processus en deux étapes : vous créez d’abord la stratégie DLP, puis vous affectez la stratégie à une collection de sites.

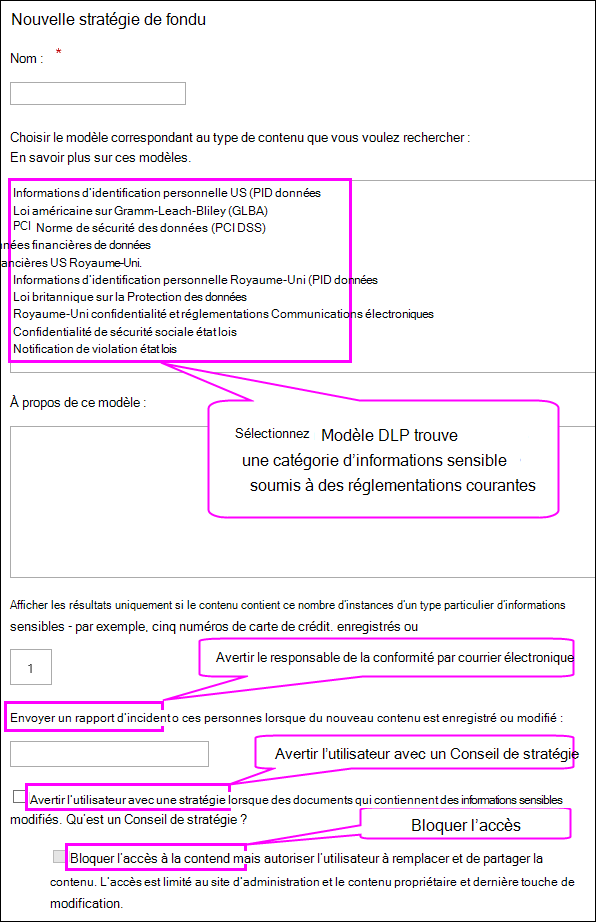

Étape 1 : Création d’une stratégie DLP

Lorsque vous créez une stratégie DLP, vous choisissez un modèle DLP qui recherche les types d’informations sensibles dont vous avez besoin pour identifier, surveiller et protéger automatiquement.

Lorsqu’une stratégie DLP trouve du contenu qui inclut le nombre minimal d’instances d’un type spécifique d’informations sensibles que vous choisissez (par exemple, cinq numéros de carte de crédit ou un seul numéro de sécurité sociale), la stratégie DLP peut protéger automatiquement les informations sensibles en effectuant les actions suivantes :

-

Envoi d’un rapport d’incident aux personnes que vous choisissez (par exemple, votre responsable de la conformité) avec les détails de l’événement. Ce rapport contient des détails sur le contenu détecté, comme le titre, le propriétaire du document et les informations sensibles détectées. Pour envoyer des rapports d’incident, vous devez configurer les paramètres de courrier sortant dans l’Administration centrale.

-

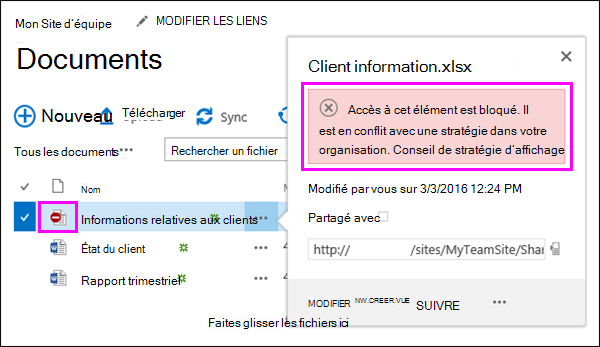

Notification à l’utilisateur à l’aide d’un conseil de stratégie lorsque des documents contenant des informations sensibles sont enregistrés ou modifiés. Le conseil de stratégie explique pourquoi ce document est en conflit avec une stratégie DLP, afin que les utilisateurs puissent prendre des mesures correctives, telles que la suppression des informations sensibles du document. Lorsque le document est conforme, le conseil de stratégie disparaît.

-

Blocage de l’accès au contenu pour tout le monde, à l’exception du propriétaire du site, du propriétaire du document et de la personne qui a modifié le document pour la dernière fois. Ces personnes peuvent supprimer les informations sensibles du document ou effectuer d’autres actions correctives. Lorsque le document est conforme, les autorisations d’origine sont automatiquement restaurées. Il est important de comprendre que le conseil de stratégie donne aux utilisateurs la possibilité de remplacer l’action de blocage. Les conseils de stratégie peuvent ainsi aider à éduquer les utilisateurs sur vos stratégies DLP et à les appliquer sans empêcher les utilisateurs d’effectuer leur travail.

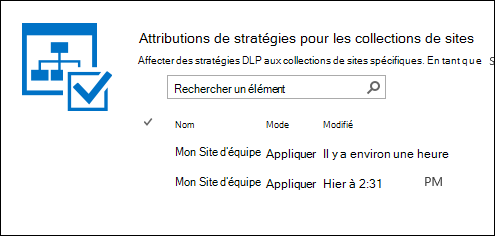

Étape 2 : Affectation d’une stratégie DLP

Après avoir créé une stratégie DLP, vous devez l’affecter à une ou plusieurs collections de sites, où elle peut commencer à protéger les informations sensibles dans ces emplacements. Une stratégie unique peut être affectée à de nombreuses collections de sites, mais chaque affectation doit être créée une à la fois.

Stratégie - Astuces

Vous souhaitez que les personnes de votre organization qui travaillent avec des informations sensibles restent conformes à vos stratégies DLP, mais vous ne voulez pas les empêcher inutilement d’accomplir leur travail. C’est là que les conseils de stratégie peuvent vous aider.

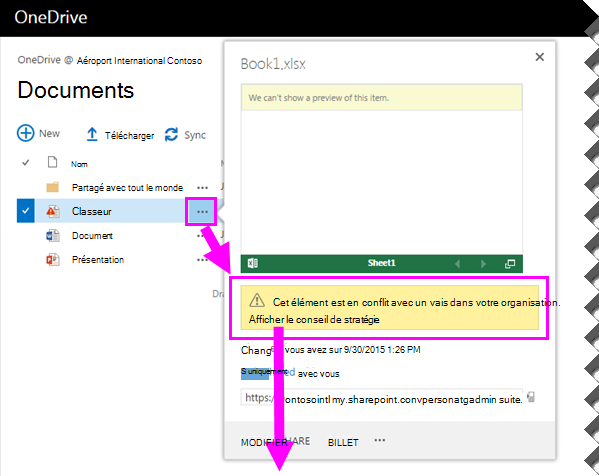

Un conseil de stratégie est une notification ou un avertissement qui s’affiche lorsqu’une personne travaille avec du contenu en conflit avec une stratégie DLP, par exemple du contenu comme un classeur Excel qui contient des informations d’identification personnelle (PII) et qui est enregistré sur un site.

Vous pouvez utiliser des conseils de stratégie pour sensibiliser et sensibiliser les gens aux stratégies de votre organization. Les conseils de stratégie permettent également aux utilisateurs de remplacer la stratégie, afin qu’ils ne soient pas bloqués s’ils ont un besoin professionnel valide ou si la stratégie détecte un faux positif.

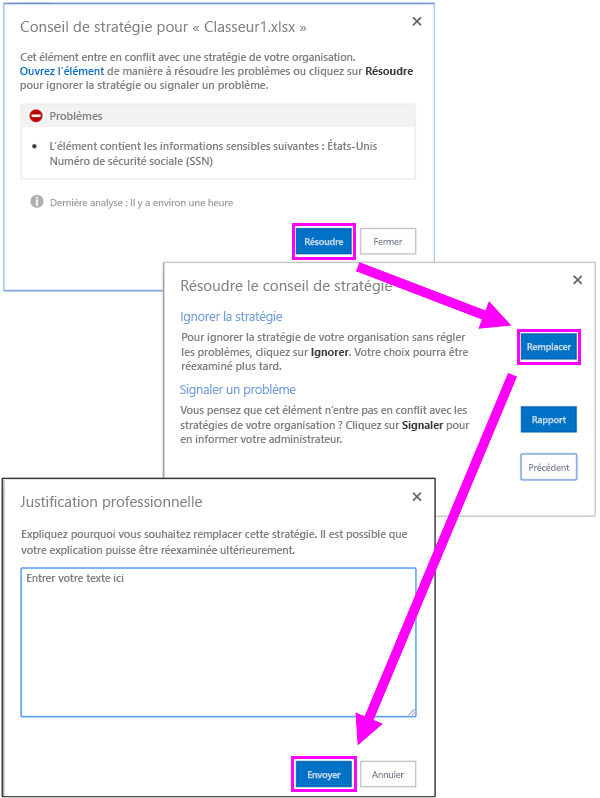

Affichage ou remplacement d’un conseil de stratégie

Pour effectuer une action sur un document, comme remplacer la stratégie DLP ou signaler un faux positif, vous pouvez sélectionner le menu Ouvrir ... pour l’élément > conseil de stratégie Afficher.

Le conseil de stratégie répertorie les problèmes liés au contenu, et vous pouvez choisir Résoudre, puis Remplacer le conseil de stratégie ou Signaler un faux positif.

Détails sur le fonctionnement des conseils de stratégie

Notez qu’il est possible que le contenu corresponde à plusieurs stratégies DLP, mais que seul le conseil de stratégie de la stratégie la plus restrictive et la plus prioritaire s’affiche. Par exemple, un conseil de stratégie d’une stratégie DLP qui bloque l’accès au contenu s’affiche sur un conseil de stratégie d’une règle qui avertit simplement l’utilisateur. Cela empêche l’affichage d’une cascade de conseils de stratégie. En outre, si les conseils de stratégie dans la stratégie la plus restrictive permettent aux utilisateurs de remplacer la stratégie, le remplacement de cette stratégie remplace également toutes les autres stratégies auxquelles le contenu correspond.

Les stratégies DLP sont synchronisées avec les sites et leur contenu est évalué régulièrement et de manière asynchrone (voir la section suivante). Il peut donc y avoir un court délai entre le moment où vous créez la stratégie DLP et le moment où vous commencez à voir les conseils de stratégie.

Fonctionnement des stratégies DLP

DLP détecte les informations sensibles à l’aide d’une analyse approfondie du contenu (et pas d’une simple analyse de texte). Cette analyse approfondie du contenu utilise mot clé correspondances, l’évaluation des expressions régulières, des fonctions internes et d’autres méthodes pour détecter le contenu qui correspond à vos stratégies DLP. Seul un petit pourcentage de vos données peut être considéré comme sensible. Une stratégie DLP peut identifier, surveiller et protéger automatiquement ces données uniquement, sans gêner ou affecter les personnes travaillant avec le reste de votre contenu.

Une fois que vous avez créé une stratégie DLP dans le Centre des stratégies de conformité, elle est stockée en tant que définition de stratégie dans ce site. Ensuite, lorsque vous affectez la stratégie à différentes collections de sites, la stratégie est synchronisée avec ces emplacements, où elle commence à évaluer le contenu et à appliquer des actions telles que l’envoi de rapports d’incidents, l’affichage de conseils de stratégie et le blocage de l’accès.

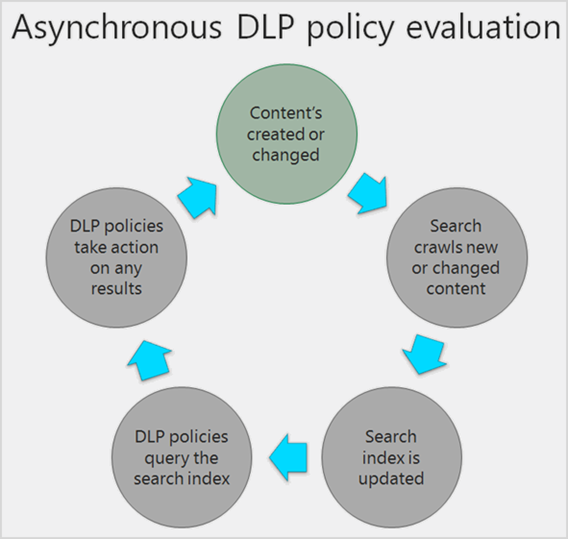

Évaluation de la stratégie dans les sites

Dans toutes vos collections de sites, les documents changent constamment : ils sont continuellement créés, modifiés, partagés, etc. Cela signifie que les documents peuvent entrer en conflit ou devenir conformes à une stratégie DLP à tout moment. Par exemple, une personne peut charger un document qui ne contient aucune information sensible sur son site d’équipe, mais ultérieurement, une autre personne peut modifier le même document et y ajouter des informations sensibles.

Pour cette raison, les stratégies DLP vérifient les correspondances de stratégie fréquemment dans les documents en arrière-plan. Vous pouvez considérer ceci comme une évaluation asynchrone des stratégies.

Voici le fonctionnement. Au fur et à mesure que les utilisateurs ajoutent ou modifient des documents dans leurs sites, le moteur de recherche analyse le contenu, afin que vous puissiez le rechercher ultérieurement. Pendant que cela se produit, le contenu est également analysé pour rechercher des informations sensibles. Les informations sensibles trouvées sont stockées en toute sécurité dans l’index de recherche, afin que seule l’équipe de conformité puisse y accéder, et pas les utilisateurs standard. Chaque stratégie DLP que vous avez activée s’exécute en arrière-plan (de façon asynchrone), en vérifiant fréquemment le contenu qui correspond à une stratégie et en appliquant des actions pour le protéger de toute divulgation accidentelle.

Enfin, les documents peuvent entrer en conflit avec une stratégie DLP, mais ils peuvent également y devenir conformes. Par exemple, si une personne ajoute des numéros de carte de crédit à un document, une stratégie DLP peut alors bloquer l’accès au document automatiquement. Toutefois, si cette personne supprime ensuite les informations sensibles, l’action (dans ce cas, le blocage) est annulée automatiquement à la prochaine évaluation du document par rapport à la stratégie.

DLP évalue le contenu pouvant être indexé. Pour plus d’informations sur les types de fichiers analysés par défaut, consultez Extensions de nom de fichier analysés par défaut et types de fichiers analysés.

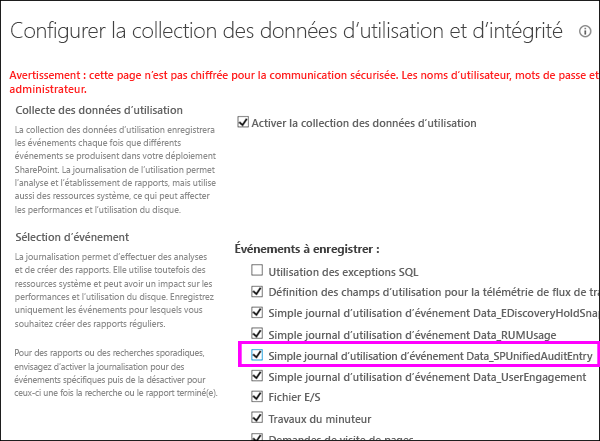

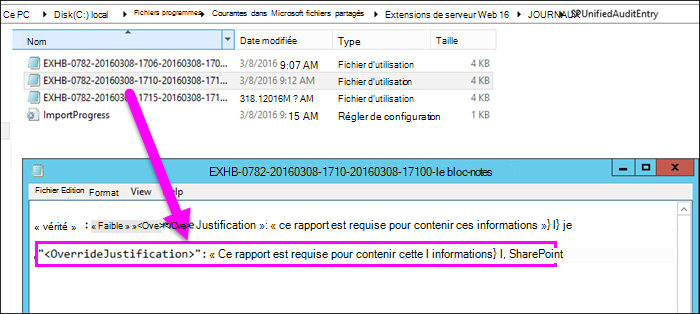

Afficher les événements DLP dans les journaux d’utilisation

Vous pouvez afficher l’activité de stratégie DLP dans les journaux d’utilisation sur le serveur exécutant SharePoint Server 2016. Par exemple, vous pouvez afficher le texte entré par les utilisateurs lorsqu’ils remplacent un conseil de stratégie ou signalent un faux positif.

Tout d’abord, vous devez activer l’option dans l’Administration centrale (Surveillance > Configurer la collecte des données d’utilisation et d’intégrité > Simple Log Event Usage Data_SPUnifiedAuditEntry). Pour plus d’informations sur la journalisation de l’utilisation, consultez Configurer la collecte de données d’utilisation et d’intégrité.

Après avoir activé cette fonctionnalité, vous pouvez ouvrir les rapports d’utilisation sur le serveur et afficher les justifications fournies par les utilisateurs pour remplacer un conseil de stratégie DLP, ainsi que d’autres événements DLP.

Avant de commencer à utiliser DLP

Cette rubrique décrit certaines des fonctionnalités dont dépend la DLP. Il s’agit des builds suivantes :

-

Pour détecter et classer les informations sensibles dans vos collections de sites, démarrez le service de recherche et définissez une planification d’analyse pour votre contenu.

-

Activer l’e-mail sortant.

-

Pour afficher les remplacements utilisateur et d’autres événements DLP, activez le rapport d’utilisation.

-

Créez les collections de sites :

-

Pour les requêtes DLP, créez la collection de sites du Centre eDiscovery.

-

Pour les stratégies DLP, créez la collection de sites Centre de stratégies de conformité.

-

-

Créez un groupe de sécurité pour votre équipe de conformité, puis ajoutez le groupe de sécurité au groupe Propriétaires dans le Centre eDiscovery ou le Centre des stratégies de conformité.

-

Pour exécuter des requêtes DLP, des autorisations d’affichage sont nécessaires pour tout le contenu recherché par la requête. Pour plus d’informations, voir Créer une requête DLP dans SharePoint Server 2016.