Résumé

Les attaques par force brute sont l’une des trois principales méthodes d’attaque des ordinateurs Windows aujourd’hui. Toutefois, les appareils Windows n’autorisent pas actuellement le verrouillage des comptes d’administrateur locaux intégrés. Cela crée des scénarios dans lesquels, sans la segmentation réseau appropriée ou la présence d’un service de détection d’intrusion, le compte administrateur local intégré peut être soumis à des attaques par force brute illimitées pour tenter de déterminer le mot de passe. Pour ce faire, utilisez le protocole RDP (Remote Desktop Protocol) sur le réseau. Si les mots de passe ne sont pas longs ou complexes, le temps nécessaire pour effectuer une telle attaque devient trivial en utilisant des processeurs et des GPU modernes.

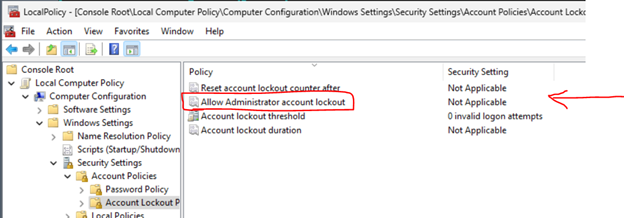

Dans le but d’empêcher d’autres attaques par force brute, nous implémentons des verrouillages de compte pour les comptes d’administrateur. À compter des mises à jour cumulatives Windows du 11 octobre 2022 ou ultérieures, une stratégie locale sera disponible pour activer les verrouillages de compte administrateur locaux intégrés. Cette stratégie se trouve sous Stratégie ordinateur local\Configuration ordinateur\Paramètres Windows\Paramètres de sécurité\Stratégies de compte\Stratégies de verrouillage de compte.

Pour les ordinateurs existants, la définition de cette valeur sur Activé à l’aide d’un objet de stratégie de groupe local ou de domaine permet de verrouiller le compte d’administrateur local intégré. Ces environnements doivent également envisager de définir les trois autres stratégies sous Stratégies de verrouillage de compte. Notre recommandation de base est de les définir sur 10/10/10. Cela signifie qu’un compte serait verrouillé après 10 tentatives ayant échoué dans les 10 minutes et que le verrouillage durerait 10 minutes. Après cela, le compte est déverrouillé automatiquement.

Remarque Le nouveau comportement de verrouillage affecte uniquement les ouvertures de session réseau, telles que les tentatives RDP. Les ouvertures de session de console seront toujours autorisées pendant la période de verrouillage.

Pour les nouveaux ordinateurs sur Windows 11, version 22H2 ou tout nouvel ordinateur qui inclut les mises à jour cumulatives Windows du 11 octobre 2022 avant l’installation initiale, ces paramètres seront définis par défaut lors de l’installation du système. Cela se produit lorsque la base de données SAM est instanciée pour la première fois sur un nouvel ordinateur. Par conséquent, si un nouvel ordinateur a été configuré et que les mises à jour d’octobre ont été installées ultérieurement, il ne sera pas sécurisé par défaut. Les paramètres de stratégie sont nécessaires, comme décrit précédemment. Si vous ne souhaitez pas que ces stratégies s’appliquent à votre nouvel ordinateur, vous pouvez définir cette stratégie locale ou créer une stratégie de groupe pour appliquer le paramètre Désactivé pour « Autoriser le verrouillage de compte administrateur ».

En outre, nous appliqueons maintenant la complexité du mot de passe sur le nouvel ordinateur si un compte d’administrateur local intégré est utilisé. Le mot de passe doit avoir au moins deux des trois types de caractères de base (minuscules, majuscules et chiffres). Cela vous aidera à protéger davantage ces comptes contre toute compromission en raison d’une attaque par force brute. Toutefois, si vous souhaitez utiliser un mot de passe moins complexe, vous pouvez toujours définir les stratégies de mot de passe appropriées dans Stratégie ordinateur local\Configuration ordinateur\Paramètres Windows\Paramètres de sécurité\Stratégies de compte\Stratégie de mot de passe.

Plus d’informations

Les modifications ajoutées prennent en charge l’indicateur DOMAIN_LOCKOUT_ADMINS et DOMAIN_PASSWORD_COMPLEX pour le compte Administrateur local intégré. Pour plus d’informations, consultez DOMAIN_PASSWORD_INFORMATION (ntsecapi.h).

|

Valeur |

Sens |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

Permet au compte d’administrateur local intégré d’être verrouillé à partir des connexions réseau. |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

Le mot de passe doit avoir une combinaison d’au moins deux des types de caractères suivants :

|