Dans cet article

Vue dʼensemble

Nous avons identifié une vulnérabilité dans l’écran de connexion à Microsoft Windows lors de l’utilisation d’une méthode d’entrée tierce (3P) Rédacteur (IME) pour la connexion. Cette vulnérabilité peut potentiellement compromettre la sécurité de votre appareil pendant le processus de connexion. La mise à jour de sécurité Windows publiée le ou après le 8 octobre 2024 peut vous empêcher d’utiliser un IME tiers (3P) lorsque vous vous connectez à votre appareil. Pour plus d’informations sur la vulnérabilité lors de l’utilisation d’un IME tiers, consultez CVE-2024-43583.

Actions recommandées

Pour résoudre cette vulnérabilité, assurez-vous qu’un IME interne Microsoft (1P) est activé sur votre appareil.

Par exemple, avant l’installation de la mise à jour de sécurité Windows publiée le 8 octobre 2024, cette capture d’écran de l’écran de connexion montre un IME anglais (1P) interne et deux IME en chinois simplifié (1P) sont installés et tous sont disponibles. Si un IME tiers (3P) a également été installé, il peut être utilisé et vous pouvez rencontrer la vulnérabilité lorsque vous l’utilisez pour vous connecter.

Une fois que la mise à jour de sécurité Windows publiée le 8 octobre 2024 ou après est installée, cette capture d’écran de l’écran de connexion montre les mêmes ED internes (1P) installés et disponibles pour utilisation. En outre, deux ED tiers chinois simplifié (3P) sont installés, mais ne sont pas disponibles. La mise à jour de sécurité Windows publiée le ou après le 8 octobre 2024 rend les ED tiers (3P) indisponibles sur l’écran de connexion et empêche la vulnérabilité lorsque vous vous connectez.

IMPORTANT Notez que cette modification affecte uniquement le processus de connexion. Vous pouvez continuer à utiliser un IME tiers (3P) à d’autres fins sans aucun impact. Cette mesure vise uniquement à renforcer la sécurité pendant le processus de connexion.

Comment activer un IME interne (1P)

Si vous avez supprimé l’IME interne Microsoft (1P) ou si vous n’avez pas installé d’IME interne Microsoft (1P), procédez comme suit :

-

Ouvrez Paramètres sur votre appareil.

-

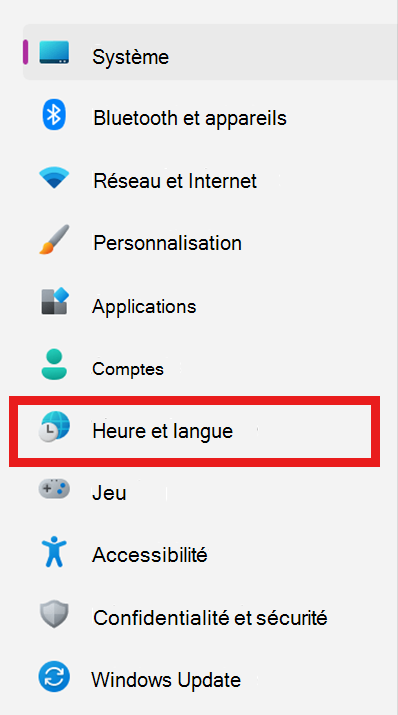

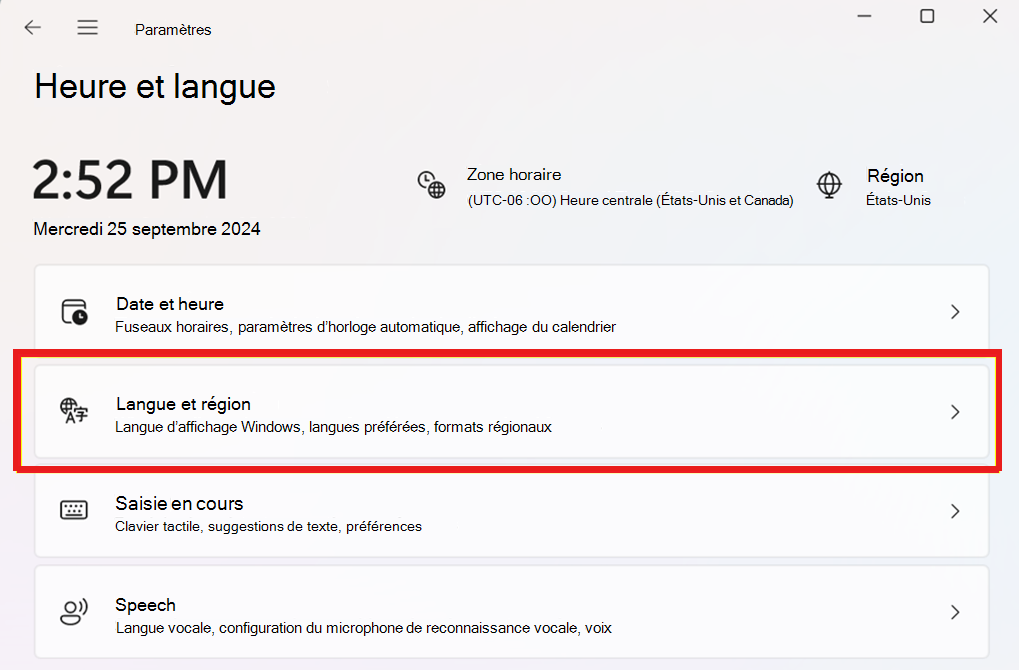

Cliquez sur Heure & langue.

-

Sous Langue & temps, cliquez sur Langue & région.

-

Sous Langues préférées, cliquez sur Ajouter une langue.

-

Dans la boîte de dialogue Choisir une langue à installer, sélectionnez la langue dont vous avez besoin, puis cliquez sur Suivant.

-

Dans la boîte de dialogue Installer les fonctionnalités linguistiques , sélectionnez vos préférences linguistiques, puis cliquez sur Installer.

Comment installer un clavier IME interne (1P)

Si un IME interne (1P) est installé, mais que vous avez supprimé le clavier associé, procédez comme suit pour installer le clavier :

-

Ouvrez Paramètres sur votre appareil.

-

Cliquez sur Heure & langue.

-

Sous Langue & temps, cliquez sur Langue & région.

-

Sous Langues préférées, cliquez sur le bouton ... (Autres options) pour la langue dont vous avez besoin pour réinstaller le clavier.

-

Cliquez sur Options de langue dans le menu contextuel.

-

Sous Claviers, cliquez sur Ajouter un clavier.

-

Sélectionnez un clavier interne (1P) dans le menu contextuel.

Vérifiez que l’IME interne Microsoft (1P) est une option de méthode d’entrée sur l’écran de connexion. Les options du clavier sont affichées dans le coin inférieur droit de l’écran de verrouillage.

Conclusion

En suivant ces recommandations d’ajout d’un IME interne Microsoft (1P) à l’écran de connexion, vous pouvez protéger votre appareil contre les vulnérabilités potentielles associées à un IME tiers (3P) pendant le processus de connexion. S’assurer qu’un IME interne Microsoft (1P) est activé fournit un environnement plus sécurisé pour votre appareil. Pour obtenir de l’aide ou des questions, contactez Support Microsoft.

Références

Éditeurs de méthode d’entrée (IME)

Exclusion de responsabilité de tiers

Les produits tiers mentionnés dans le présent article sont fabriqués par des sociétés indépendantes de Microsoft. Microsoft exclut toute garantie, implicite ou autre, concernant les performances ou la fiabilité de ces produits.

Microsoft fournit des informations de contact de sociétés tierces afin de vous aider à obtenir un support technique. Ces informations de contact peuvent être modifiées sans préavis. Microsoft ne garantit pas l’exactitude des informations concernant les sociétés tierces.