Introduction

Cet article décrit les problèmes résolus et les règles ajoutées par une mise à jour de l’outil de préparation de la migration Standard Migration Server 2011 Windows Small Business Server 2011. Cet article décrit également les actions que vous devez prendre si certaines de ces règles sont enfreintes lorsque vous exécutez l’outil de préparation de la migration Standard Migration Server 2011 Windows Small Business Server 2011.L’outil Préparation de la migration standard de Windows Small Business Server 2011 est inclus dans le support d’installation de Windows Small Business Server 2011 Standard. Cet outil est exécuté sur le serveur source de migration (par exemple, un ordinateur exécutant Windows Small Business Server 2003 ou Windows Small Business Server 2008) afin de préparer le serveur source pour la migration. Cet outil effectue les tâches suivantes sur le serveur source :

-

Élève le niveau fonctionnel du domaine et de la forêt.

-

Met à jour le schéma Active Directory

-

Installe une mise à jour pour étendre le support des licences

-

Convertit Exchange Server mode mixte en mode natif.

-

Analyse le serveur source pour identifier les problèmes potentiels

Informations supplémentaires

Informations sur la mise à jour

Comment obtenir cette mise à jour

Pour obtenir la mise à jour, exécutez l’outil de préparation de la migration Windows Small Business Server 2011 Standard.

Conditions préalables

Pour appliquer cette mise à jour, l’outil Préparation de la migration Standard Migration 2011 de Windows Small Business Server 2011 doit être installé sur le serveur source de migration.

Informations sur le Registre

Pour utiliser la mise à jour dans ce package, vous n’avez pas besoin d’apporter de modifications au Registre.

Nécessité de redémarrer

Vous ne devez pas redémarrer l’ordinateur après avoir appliqué cette mise à jour.

Informations sur le remplacement de la mise à jour

Cette mise à jour ne remplace aucune mise à jour déjà publiée.Pour plus d’informations sur la terminologie de mise à jour logicielle, cliquez sur le numéro d’article suivant pour afficher l’article dans la Base de connaissances Microsoft :

824684 Description de la terminologie standard utilisée pour décrire les mises à jour logicielles Microsoft

Problèmes résolus par cette mise à jour

Problème 1

L’outil préparation de la migration Standard Migration 2011 de Windows Small Business Server 2011 détecte uniquement les erreurs d’emballage de journal survenues au cours des dernières 24 heures. Une fois cette mise à jour installée, l’outil de préparation de la migration Windows Small Business Server 2011 standard vérifie les erreurs d’emballage de journal les plus récentes.

Problème 2

Le fichier SourceTool.log inclut l’instruction incorrecte suivante qu’une ligne ne doit pas exister dans la version finale de l’outil de préparation de la migration Windows Small Business Server 2011 Standard Migration :

analyse d’état de l’heure de la date : la stratégie d’exécution est définie sur Remotesigned. CETTE LIGNE NE DOIT PAS APPARAÎTRE DANS LA BUILD OFFICIELLE.

Problème 3

L’outil de préparation de la migration Standard Migration 2011 de Windows Small Business Server 2011 vous avertit si le service serveur DNS n’est pas démarré sur le serveur source de migration. Une fois cette mise à jour installée, l’outil élève une erreur au lieu d’un avertissement si le service serveur DNS n’est pas démarré.

Règles ajoutées par cette mise à jour

Règle 1

Cette mise à jour ajoute la règle suivante pour vérifier si la zone DNS _msdcs existe sur le serveur source de migration :

Règle : _msdcs zone de données n’est pas trouvée sur gravité du serveur DNS : Description de l’erreur : la zone _msdcs DNS n’est pas trouvée sur le serveur DNS. Vous devrez peut-être redémarrer le service NETLOGON sur le serveur source ou http://support.microsoft.com/kb/310568 pour plus d’informations.

Règle 2

Cette mise à jour ajoute la règle suivante pour vérifier si l’option Autoriser les autorisations héritables est activée pour le magasin de boîtes aux lettres et le dossier public dans Active Directory :

Règle : l’héritage de listes de contrôles Access (ACL) est bloqué gravité : Description des erreurs : la configuration Exchange nécessite que l’héritage de liste de contrôle d’accès (ACL) soit activé. Pour plus d’http://technet.microsoft.com/en,voir :http://technet.microsoft.com/en/library/bb643112(EXCHG.80).aspx.Remarque Cette règle s’applique uniquement aux serveurs sources de migration qui exécutent Windows Small Business Server 2003 ou Windows Small Business Server 2008.

Règle 3

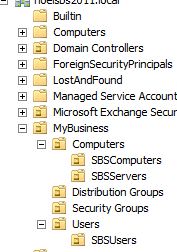

Cette mise à jour ajoute la règle suivante pour vérifier si la structure de l’unité d’organisation MyBusiness (OU) est présente sur le serveur source de migration.

Règle : MyBusiness OU n’est pas trouvé sur le serveur Windows SBS Gravité : Description de l’erreur : MyBusiness OU et sa structure n’existent pas sur le serveur source de migration. Allez à http://support.microsoft.com/kb/2578426 pour créer la structure.Remarque Cette règle s’applique uniquement aux serveurs sources de migration qui exécutent Windows Small Business Server 2003 ou Windows Small Business Server 2008.Actions à prendre si cette règle est enfreinte Pour résoudre cette violation de règle, re-créez l’ou MyBusiness manuellement. Pour cela, procédez comme suit :

-

Ouvrez Utilisateurs et ordinateurs Active Directory.

-

Cliquez avec le bouton droit sur l’objet de nom de domaine. Dans le menu raccourci, pointez sur Nouveau..., puis cliquez sur Unité de l’organisation. Tapez MyBusiness pour nommer le nouvel objet. Type de note MyBusiness comme un mot.

-

Dans l’ou MyBusiness que vous avez créée à l’étape 2, créez les utils suivants :

-

Ordinateurs

-

Groupes de distribution

-

Groupes de sécurité

-

Utilisateurs

-

-

Dans l’ou ordinateurs que vous avez créé à l’étape 3, créez les utils suivants :

-

SBSComputers

-

SBSServers

-

-

Dans l’ou utilisateur que vous avez créé à l’étape 3, créez l’ou suivant :

-

SBSUsers

-

Une fois que vous avez terminé ces étapes, vous devez avoir une structure qui ressemble à ce qui suit :

Règle 4

Cette mise à jour ajoute la règle suivante pour vérifier si l’option Enable Distributed COM sur cet ordinateur est activée :

Règle : Distributed COM n’est pas activé sur cet ordinateur Gravité : Description de l’erreur : Distributed COM doit être activé sur cet ordinateur. Voir http://technet.microsoft.com/en-us/library/cc771387.aspx pour savoir comment activer Distributed COM.

Règle 5

Cette mise à jour ajoute la règle suivante pour vérifier si l’adresse de courrier « abuse@domain.local » est présente sur le serveur source de migration :

Règle : abuse@localdomain adresse proxy est trouvée « Gravité : Description de l’erreur : abuse@domain.local est trouvé dans l’annuaire sur le compte [spécifiez le ou les comptes) sur lesquels il a été trouvé]. Cette adresse e-mail entre en conflit avec l’adresse proxy SMTP d’un groupe de distribution créée lors de l’installation, ce qui peut entraîner une erreur d’installation. Recherchez et modifiez cette adresse e-mail.

Règle 6

Cette mise à jour ajoute la règle suivante pour vérifier si le Service de réplication des fichiers est arrêté ou désactivé sur le serveur source de migration.

Règle : Le Service de réplication des fichiers n’exécute pas la gravité : Description de l’erreur : le Service de réplication de fichiers n’est pas en cours d’exécution sur ce serveur. Par défaut, ce service est en cours d’exécution et le type de démarrage est définie sur Automatique.

Règle 7

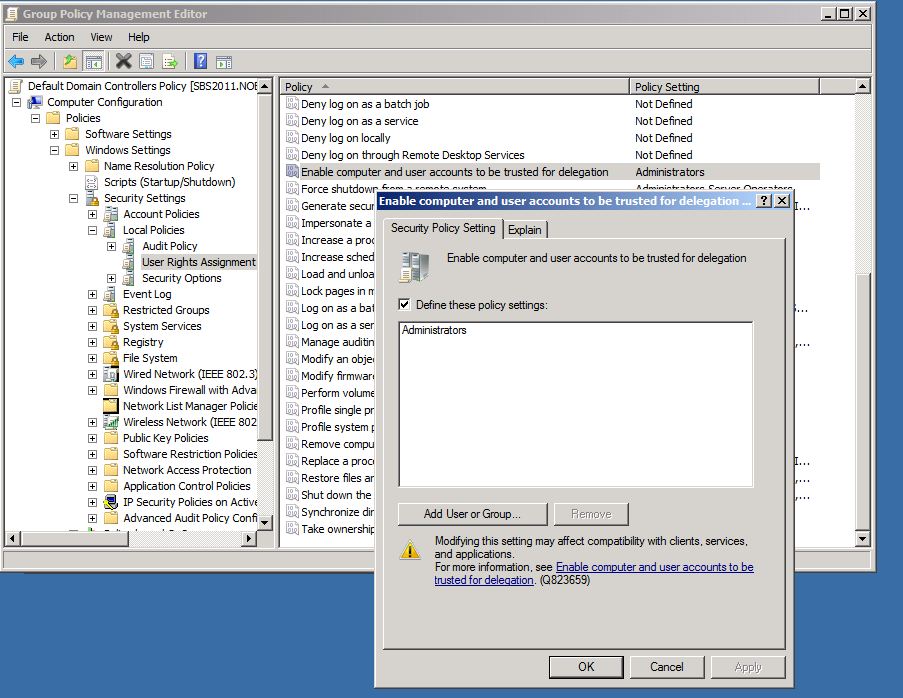

Cette mise à jour ajoute la règle suivante pour vérifier si l’utilisateur « permet de faire confiance aux comptes d’ordinateur et d’utilisateur pour délégation » directement dans l’objet de stratégie de groupe (GPO) des contrôleurs de domaine par défaut s’applique au groupe Administrateurs sur le serveur source de migration :

Règle : Les comptes d’utilisateurs ne sont pas fiables pour la gravité de la délégation : Description de l’erreur : le groupe Administrateurs doit être approuvé pour la délégation dans la stratégie par défaut des contrôleurs de domaine. Pour plus d’http://support.microsoft.com/kb/2578426, voir la liste des personnes qui l’ont fait. Actions à prendre si cette règle est enfreinte Pour résoudre cette violation de règle, modifiez l’PO de contrôleurs de domaine par défaut. Pour cela, procédez comme suit :

-

Démarrez la Console de gestion des stratégies de groupe (GPmc.msc).

-

Développez le conteneur Objets de stratégie de groupe.

-

Cliquez avec le bouton droit sur la stratégie des contrôleurs de domaine par défaut, puis cliquez sur Modifier.

-

Développez la configuration de l’ordinateur, développez Paramètres Windows, développez Paramètres de sécurité, développez les stratégies locales, puis développez Affectation de la droite utilisateur.

-

Sous Attribution des droits d’utilisateur, localisez et double-cliquez sur Activer les comptes d’ordinateurs et d’utilisateurs pour que la délégation soit fiable.

-

Vérifiez que la case à cocher Définir ces paramètres de stratégie est cocher.

-

Cliquez sur Ajouter un utilisateur ou un groupe, ajoutez le groupe Administrateurs, puis cliquez sur OK.

-

Actualiser la stratégie de groupe sur le serveur. Pour ce faire, ouvrez une invite de commandes, tapez la commande suivante, puis appuyez sur Entrée :

gpupdate /force

Une fois ces étapes terminés, vous devez avoir des paramètres de stratégie de groupe qui ressemblent à ce qui suit :

Règle 8

Cette mise à jour ajoute la règle suivante pour vérifier si l’utilisateur « Ouvrir une session en tant que tâche de lot » directement dans l’po de contrôleurs de domaine par défaut s’applique au groupe Administrateurs sur le serveur source de migration :

Règle : l’affectation de droite de l’utilisateur « Se connecter en tant que tâche de lot » n’est pas correcte Gravité : Description de l’erreur : le paramètre de stratégie de groupe du contrôleur de domaine par défaut « Se connecter en tant que tâche de lot » doit inclure BUILTIN\Administrateurs. Pour plus d’http://support.microsoft.com/kb/2578426, voir Le groupe Recherchez des informations.Actions à prendre si cette règle est enfreinte Pour résoudre cette violation de règle, modifiez l’PO de contrôleurs de domaine par défaut. Pour cela, procédez comme suit :

-

Démarrez la Console de gestion des stratégies de groupe (GPmc.msc).

-

Développez le conteneur Objets de stratégie de groupe.

-

Cliquez avec le bouton droit sur la stratégie des contrôleurs de domainepar défaut, puis cliquez sur Modifier.

-

Développez la configuration de l’ordinateur, développez Paramètres Windows,développez Paramètres de sécurité, développez stratégieslocales,puis développez Affectation de droite utilisateur.

-

Sous Attribution des droits d’utilisateur,recherchez et double-cliquez sur Se connecter en tant que tâche de lot.

-

Vérifiez que la case Définir ces paramètres de stratégie est cocher.

-

Cliquez sur Ajouter un utilisateur ou un groupe et assurez-vous que les groupes suivants se retrouvent dans la liste :

-

Administrateurs

-

PerformanceLogUser

Si l’un de ces groupes ne figure pas dans la liste, ajoutez-les en cliquant sur Ajouter un utilisateur ou un groupe.... Cliquez ensuite sur OK.

-

-

Actualiser la stratégie de groupe sur le serveur. Pour ce faire, ouvrez une invite de commandes, tapez la commande suivante, puis appuyez sur Entrée :

gpupdate /force

Règle 9

Cette mise à jour ajoute la règle suivante pour vérifier si KB 939820 est installé sur le serveur source de migration :

Règle : KB939820 n’est pas installé Gravité : Description d’avertissement : La mise à jour KB939820 doit être installée sur l’ordinateur Windows 2003 ou Windows SBS 2003. Pour plus d http://support.microsoft.com/kb/939820 détails sur le téléchargement, voir la liste des téléchargements.Remarque Cette règle s’applique uniquement aux serveurs sources de migration exécutant Windows Small Business Server 2003 Windows Server 2003.Pour plus d’informations sur la mise à jour KB 939820, voir Événements 1925, 1006, 1645, 1055 et 40961 sur un contrôleur de domaine Windows Server 2008 ou des erreurs d’authentification.

Règle 10

Cette mise à jour ajoute les sous-règles suivantes à la vérification d’état d’Active Directory :

Sous-règle 1

La sous-règle suivante vérifie si des sous-domaine existent dans Active Directory :

Règle : certains sous-domaine présentent la gravité : Description de l’erreur : Windows SBS ne peut pas être installé lorsque des sous-domaine sont présents. Pour plus d’http://support.microsoft.com/kb/2578426, voir Le groupe Recherchez des informations.Actions à prendre si cette sous-règle est enfreinte Pour résoudre cette violation de sous-règle, supprimez Active Directory des contrôleurs de domaine dans le sous-domaine, puis activez l’option Il s’agit du dernier contrôleur de domaine dans cette option de domaine. Le sous-domaine est supprimé dès que vous effectuez cette opération sur le dernier contrôleur de domaine.Notez que Windows Small Business Server ne prend pas en charge les confiances. Cela inclut les trusts créés par les domaines enfants. Par conséquent, Windows Small Business Server ne prend pas en charge les scénarios qui incluent des sous-domaine.

Sous-règle 2

La sous-règle suivante vérifie si tous les rôles de base des opérations (également appelés opérations de base unique flexibles ou FSMO) sont présents sur le serveur source de migration :

Règle : certains rôles de FSMO n’ont pas été ajoutés au serveur SBS source Gravité : Description de l’erreur : certains rôles de FSMO sont manquants sur le serveur SBS Source Windows. Pour plus d’http://support.microsoft.com/kb/2578426, voir Le groupe Recherchez des informations. Remarque Cette règle s’applique uniquement aux serveurs sources de migration qui exécutent Windows Small Business Server 2003 ou Windows Small Business Server 2008.Actions à prendre si cette sous-règle est enfreinte Pour résoudre cette violation de sous-règle, transférez les rôles FSMO qui ne sont pas la propriété du serveur Windows Small Business Server sur le serveur Windows Small Business Server. Pour la modifier, utilisez la clé de Registre AutoRecoverDelay.Notez que Windows Small Business Server est requis pour conserver tous les rôles de FSMO.

-

Vérifiez quels rôles de bureau d’entreprise sont placés par Windows Small Business Server. Pour ce faire, ouvrez une invite de commandes, tapez la commande suivante, puis appuyez sur Entrée :

REQUÊTE NETDOM FSMO

-

À une invite de commandes d’administration, tapez NTDSUTIL, puis appuyez sur Entrée.

-

Tapez Activate instance NTDS, puis appuyez sur Entrée. Remarque Cette commande n’est requise que dans Windows Small Business Server 2008.

-

Tapez les rôles, puis appuyez sur Entrée.

-

Tapez connexions, puis appuyez sur Entrée.

-

Tapez Se connecter au nom du serveur, puis appuyez sur Entrée.Remarque Dans cette commande, le nom du serveur est un espace réservé pour le nom du serveur Windows Small Business Server.

-

À l’invite de connexions au serveur, tapez q, puis appuyez sur Entrée.

-

Tapez hd PDC, appuyez sur Entrée, puis cliquez sur Oui dans la boîte de dialogue de confirmation d’ération de rôle.

-

Tapez le maître d’infrastructure, appuyez sur Entrée, puis cliquez sur Oui dans la boîte de dialogue de confirmation d' ainsi que son rôle.

-

Tapez un master d’attribution de noms, appuyez sur Entrée, puis cliquez sur Oui dans la boîte de dialogue de confirmation d’dactylodage de rôle.

-

Tapez contrôle RID, appuyez sur Entrée, puis cliquez sur Oui dans la boîte de dialogue de confirmation d' ainsi que son rôle.

-

Tapez master schema schema, appuyez sur Entrée, puis cliquez sur Oui dans la boîte de dialogue de confirmation d' ainsi que son rôle.

-

Tapez q, puis appuyez sur Entrée jusqu’à revenir à l’invite de commandes.

Remarque : vous devez seulement transférer les rôles qui ne sont pas placés par Windows Small Business Server. Par conséquent, vous n’êtes peut-être pas avoir à exécuter toutes les commandes de ces étapes.

Sous-règle 3

La sous-règle suivante vérifie si la réplication Active Directory est désactivée sur le serveur source de migration :

Règle : la réplication Active Directory est désactivée sur la gravité du serveur : Description des erreurs : la réplication Active Directory est désactivée sur le serveur. Pour plus d’http://support.microsoft.com/kb/2578426, voir Le groupe Recherchez des informations.Les actions à effectuer si la réplication Active Directory de cette sous-règle est enfreinte le plus souvent, car une opération de restauration non prises en compte a été effectuée dans Active Directory. Cette opération place le serveur dans un état de « rollback USN ». Pour résoudre le problème de la récupération USN, affichez le KB 875495. Pour plus d’informations sur le KB 875945, cliquez sur le numéro d’article suivant pour le consulter dans la Base de connaissances Microsoft :

875495 Détection et récupération d’une récupération d’un serveur USN dans Windows Server 2003, Windows Server 2008 et Windows Server 2008 R2 Il existe d’autres causes possibles de ce problème. Par conséquent, vous devez consulter le journal des services d’annuaire pour en déterminer la cause et résoudre le problème de manière appropriée. Pour activer manuellement la réplication Active Directory, ouvrez une invite de commandes, tapez la commande suivante, puis appuyez sur Entrée :

repadmin /options localhost -DISABLE_OUTBOUND_REPL -DISABLE_INBOUND_REPLNote Avant d’exécuter cette commande, assurez-vous que le problème de réplication initial est résolu. Si vous ne le faites pas, vous n’aurez qu’un seul contrôleur de domaine restant après avoir exécuté la commande.

Sous-règle 4

La sous-règle suivante vérifie si des contrôleurs de domaine hors connexion sont présents dans Active Directory :

Règle : recherche d’un contrôleur de domaine hors connexion présent dans Active Directory. Serveur : <nom du serveur>Gravité : Description de l’erreur : si le contrôleur de domaine hors connexion [ Nom du dc ] a été supprimé, supprimez-le d’Active Directory. Pour plus d http://support.microsoft.com/kb/216498 informations, voir le site Http://support.microsoft.com/kb/216498'équipe.

Sous-règle 5

La sous-règle suivante vérifie si le nom de zone DNS existe sur le serveur source de migration :

Règle : l’erreur se trouve dans la zone DNS [ nom dela zone DNS] Gravité : Description de l’erreur : la zone DNS [ nom de la zone DNS] n’existe pas. La migration échouera sans résoudre ce problème. Pour plus d’http://support.microsoft.com/kb/2578426, voir la liste des personnes qui l’ont fait.Actions à prendre si cette sous-règle est enfreinte Pour résoudre cette violation de sous-règle, re-créez la zone DNS. Pour cela, procédez comme suit :

-

Ouvrez la console de gestion DNS.

-

Cliquez avec le bouton droit sur Forward Lookup Zones (Zones de recherche), puis cliquez sur New Zone (Nouvelle zone)...

-

Cliquez sur Suivant dans la page d’accueil de l’Assistant Nouvelle zone.

-

Cliquez sur Zone primaire et vérifiez que la case à cocher Stocker la zone dans Active Directory est sélectionnée.

-

Définissez l’étendue de réplication de sorte à inclure tous les contrôleurs de domaine dans le domaine Active Directory.

-

Dans Nom de zone, entrez le nom de domaine Active Directory (par exemple, contoso.local).

-

Définissez l’option de mise à jour dynamique pour autoriser uniquement les mises à jour dynamiques sécurisées.

-

Cliquez sur Terminer pour créer la zone.

Sous-règle 6

La sous-règle suivante vérifie si la zone DNS est intégrée à Active Directory sur le serveur source de migration :

Règle : l’erreur se trouve dans la zone DNS [ nom dela zone DNS] Gravité : Description de l’erreur : la zone DNS [ nom de la zone DNS ] n’est pas intégrée à Active Directory. La migration échouera sans résoudre ce problème. Pour plus d’http://support.microsoft.com/kb/2578426, voir la liste des personnes qui l’ont fait.Actions à prendre si cette sous-règle est enfreinte Pour résoudre cette violation de sous-règle, intégrez la zone DNS avec Active Directory. Pour cela, procédez comme suit :

-

Ouvrez la console de gestion DNS.

-

Développez les zones de recherche vers l’avant.

-

Cliquez avec le bouton droit sur la zone correspondant à votre nom de domaine Active Directory, puis cliquez sur Propriétés.

-

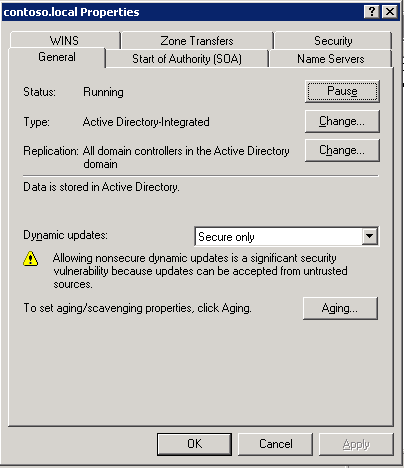

Sous l’onglet Général, assurez-vous que le paramètre Type est définie sur Active Directory-Integrated et que le paramètre Mises à jour dynamiques est réglé sur Sécurisé uniquement, comme illustré dans la capture d’écran suivante :

-

Sous l’onglet Serveurs de noms, assurez-vous que l’adresse IP du serveur source est répertoriée et que la liste contient uniquement les adresses IP des serveurs DNS internes valides. Supprimez les adresses IP non valides.

Sous-règle 7

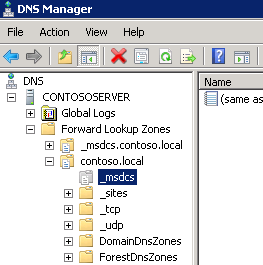

La sous-règle suivante vérifie si les enregistrements du sous-domaine msdcs de la zone DNS pointent vers un contrôleur de domaine sur le serveur source de migration :

Règle : l’erreur se trouve dans la zone DNS [ nom dela zone DNS] Gravité : Description de l’erreur : Dans la zone DNS [ Nom de zone DNS ], les enregistrements de serveur de noms dans le sous-domaine msdcsne pointent pas vers un contrôleur de domaine. La migration échouera sans résoudre ce problème. Pour plus d’http://support.microsoft.com/kb/2578426, voir la liste des personnes qui l’ont fait.Actions à prendre si cette sous-règle est enfreinte Pour résoudre cette violation de sous-règle, pointez tous les enregistrements de serveur de noms vers un contrôleur de domaine. Pour cela, procédez comme suit :

-

Vérifiez la configuration de la zone DNS. Pour cela, procédez comme suit :

-

Ouvrez la console de gestion DNS.

-

Développez les zones de recherche vers l’avant.

-

Développez la zone correspondant à votre nom de domaine Active Directory.

-

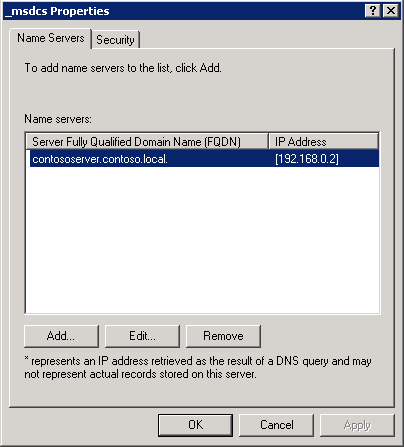

Cliquez avec le bouton droit sur _msdcs sous-domaine, puis cliquez sur Propriétés.

-

Sous l’onglet Serveurs de noms, assurez-vous que la liste contient uniquement les contrôleurs de domaine du domaine. Supprimez tous les enregistrements non valides.

-

-

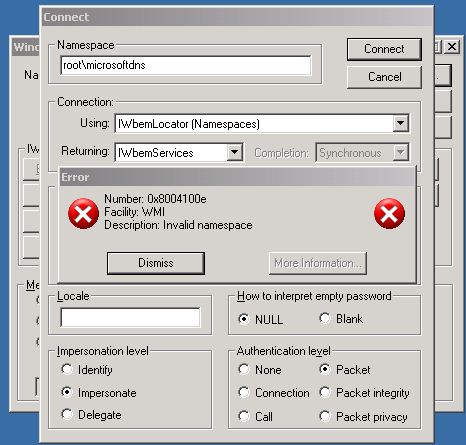

Consultez l’espace de noms DNS dans WMI. Pour cela, procédez comme suit :

-

Démarrez le testeur WMI (Windows Management Contrôle) (Wbemtest).

-

Cliquez sur Connecter.

-

Tapez root\microsoftdns dans la zone de texte Espace de noms.

-

Cliquez sur Connecter.

S’il se connecte, le problème est probablement dû à la configuration dans les zones DNS ou la délégation. Si vous recevez une boîte de dialogue d’erreur, comme illustré dans la capture d’écran suivante, sauvegardez le référentiel WMI, puis répétez les étapes 2A à 2D. S’il se connecte correctement, appuyez de nouveau sur le bouton Numériser dans l’outil de préparation de la migration.

-

Démarrez wmimgmt.msc.

-

Cliquez avec le bouton droit sur Contrôle WMI (local),puis cliquez sur Propriétés.

-

Cliquez sur l’onglet Sauvegarde/Restauration, puis sur Sauvegarder maintenant.

-

Entrez un nom de fichier, puis cliquez sur Enregistrer.

-

À une invite de commandes avec élévation de niveau, exécutez les commandes suivantes :

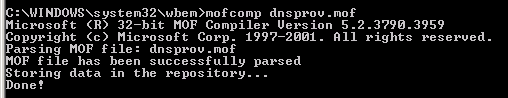

cd %systemroot%\system32\wbemmofcomp dnsprov.mof

La capture d’écran suivante montre une sortie réussie des commandes :

-

Sous-règle 8

La sous-règle suivante vérifie si le serveur local se trouve dans les enregistrements de serveur de noms sur le serveur source de migration :

Règle : l’erreur se trouve dans la zone DNS [ nom dela zone DNS] Gravité : Description de l’erreur : dans la zone DNS [ nom de la zone DNS], votre serveur local n’est pas dans les enregistrements de serveur de noms. La migration échouera sans cet enregistrement. Pour plus d’http://support.microsoft.com/kb/2578426, voir la liste des personnes qui l’ont fait.Actions à prendre si cette sous-règle est enfreinte Pour résoudre cette violation de sous-règle, intégrez la zone DNS avec Active Directory. Pour cela, procédez comme suit :

-

Ouvrez la console de gestion DNS.

-

Développez les zones de recherche vers l’avant.

-

Développez la zone correspondant à votre nom de domaine Active Directory.

-

Cliquez avec le bouton droit sur _msdcs sous-domaine, puis cliquez sur Propriétés.

-

Sous l’onglet Serveurs de noms, assurez-vous que le serveur source est répertorié.