Windows inclut une fonctionnalité de sécurité appelée Intégrité du code du noyau qui permet de protéger votre système en garantissant que les pilotes de noyau chargés sur votre système s’exécutent avec intégrité et sont signés par chiffrement par une autorité approuvée par Microsoft.

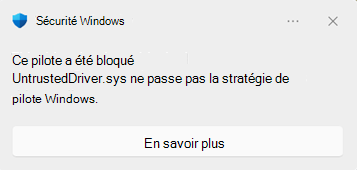

Si vous voyez ce message, cela signifie qu’un pilote ou un logiciel en mode noyau n’est pas correctement signé ou ne répond pas aux exigences de signature d’intégrité du code du noyau Windows.

Windows exige que tous les nouveaux pilotes soient envoyés et signés par le biais du processus WHCP (Windows Hardware Compatibility Program). Pilotes windows précédemment approuvés signés par le programme entre signature croisée maintenant expiré . Toutefois, avec la mise à jour de sécurité d’avril 2026, ces pilotes ne sont plus approuvés par défaut. L’annonce est disponible ici : https://go.microsoft.com/fwlink/?linkid=2356646.

Qu’est-ce que la stratégie de pilote Windows ?

La stratégie pilote Windows est une stratégie du noyau Windows qui limite les pilotes en mode noyau qui peuvent être chargés sur votre appareil. Lorsqu’ils sont actifs, seuls les pilotes suivants sont autorisés à charger :

-

Pilotes correctement signés par le biais du processus de certification Microsoft WHCP

-

Pilotes qui s’affichent dans la liste d’autorisation de la stratégie de pilote Windows des pilotes dignes de confiance signés par le programme entre signés

Les pilotes qui ne sont pas signés Microsoft WHCP ou qui apparaissent sur la stratégie de pilote Windows sont bloqués sur les systèmes activés dans l’étendue.

Cette fonctionnalité vous protège contre les pilotes potentiellement dangereux ou non testés, ce qui réduit le risque de programmes malveillants, d’instabilité du système et de vulnérabilités de sécurité provoquées par des pilotes non vérifiés et des éditeurs de pilotes.

Comment cette fonctionnalité fonctionne-t-elle ?

La stratégie pilote Windows utilise une approche en deux phases, comme Smart App Control , pour augmenter progressivement la protection sur votre appareil :

Mode d’évaluation (Audit)

Lorsque la fonctionnalité est activée pour la première fois, elle démarre en mode d’évaluation . Dans cette phase :

-

Les pilotes qui seraient bloqués par la stratégie sont audités, mais toujours autorisés à charger . Cela garantit que votre appareil continue de fonctionner normalement tandis que Windows détermine si l’application est adaptée à votre système.

-

Windows effectue le suivi du nombre de pilotes sur votre système qui seraient affectés par la stratégie.

-

Si un pilote qui enfreint la stratégie est détecté pendant l’évaluation, la progression de l’évaluation est réinitialisée . Cela signifie que le compte à rebours de la mise en œuvre redémarre, ce qui donne à Windows plus de temps pour observer l’utilisation des pilotes de votre système.

Critères d’évaluation

Windows surveille les critères suivants pour déterminer quand votre appareil est prêt pour l’application :

-

Durée de fonctionnement du système : votre appareil doit avoir accumulé 100 heures d’utilisation active.

-

Sessions de démarrage : votre appareil doit avoir été redémarré au moins 3 fois (2 fois sur Windows Server) depuis le début de l’évaluation.

-

Aucune violation de stratégie : si un pilote qui serait bloqué est chargé pendant la période d’évaluation, la durée de fonctionnement et les compteurs de session de démarrage sont réinitialisés à zéro , ce qui prolonge la période d’évaluation.

Si votre appareil charge systématiquement des pilotes qui réussissent la stratégie et répondent à ces critères, le système est considéré comme un bon candidat pour la mise en œuvre.

Mode d’application

Une fois les critères d’évaluation remplis, Windows passe automatiquement en mode d’application . Dans cette phase :

-

Les appareils sont protégés contre les pilotes qui ne répondent pas aux exigences de signature dans la stratégie de pilote Windows.

-

Ces pilotes ne peuvent pas charger et générer des données de diagnostic que Microsoft peut examiner, ainsi que des entrées dans le journal des événements Windows que vous pouvez consulter.

-

Une liste verte de pilotes et d’éditeurs spécifiques est incluse dans la stratégie pour permettre à certains pilotes hérités largement utilisés qui n’ont pas encore été certifiés WHCP de continuer à fonctionner.

Une fois le mode d’application actif, la stratégie reste en vigueur lors des redémarrages.

Forum aux questions

Si un pilote est bloqué par cette stratégie, vous pouvez voir :

-

Un appareil matériel ne fonctionne pas correctement.

-

Un périphérique ou un composant (imprimante, carte réseau, GPU, etc.) n’est pas reconnu.

-

Une application qui dépend d’un pilote de noyau ne parvient pas à démarrer.

Vous pouvez vérifier si la stratégie de pilote Windows est responsable en vérifiant les journaux des événements d’intégrité du code à l’aide des deux méthodes suivantes.

Interroger manuellement les événements d’intégrité du code

-

Cliquez avec le bouton droit sur le bouton Démarrer et sélectionnez observateur d'événements .

-

Dans le volet gauche, accédez à : Journaux des applications et des services > Microsoft > Windows > CodeIntégrité > Opérationnel

-

Recherchez ou filtrez le journal pour les événements avec ces ID :

-

ID d’événement 3076 : un pilote a été audité (aurait été bloqué, mais a été autorisé car la stratégie est en mode audit).

-

ID d’événement 3077 : le chargement d’un pilote a été bloqué , car il ne respectait pas la stratégie d’application.

Dans les détails de l’événement, recherchez le champ ID de stratégie . Les événements provoqués par cette fonctionnalité font référence à l’un des GUID de stratégie suivants :

-

Stratégie d’audit : {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Appliquer la stratégie : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Interroger des événements d’intégrité du code avec PowerShell

Vous pouvez utiliser PowerShell pour rechercher rapidement les événements liés à cette fonctionnalité :

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Les détails de l’événement incluent le nom du pilote audité ou bloqué et le nom du processus qui a tenté de charger le pilote, ce qui peut vous aider à identifier le pilote ou le périphérique concerné.

Si vous êtes l’utilisateur de l’appareil ou l’administrateur informatique

-

Vérifiez les journaux des événements à l’aide des étapes ci-dessus pour identifier le pilote qui est bloqué.

-

Vérifiez Windows Update pilotes mis à jour. Des pilotes certifiés WHCP et signés peuvent déjà être disponibles via Windows Update. Accédez à Paramètres > Windows Update > Options avancées > Mises à jour facultatives > Mises à jour du pilote pour case activée pour les mises à jour de pilotes disponibles.

-

Visitez le site web du fabricant . Téléchargez la dernière version du pilote à partir de la page de support officiel du fournisseur. Les versions plus récentes sont plus susceptibles d’être signées WHCP.

4. Contactez le fournisseur de matériel ou de logiciels qui publie le pilote. Demandez-leur si une version certifiée WHCP du pilote est disponible et où y accéder. La plupart des fournisseurs certifient déjà leurs pilotes par WHCP.

Si vous êtes un éditeur de pilote

Si vous développez et distribuez des pilotes en mode noyau pour Windows, vous devez vous assurer que vos pilotes sont signés via le processus WHCP :

-

Rejoignez le Centre de développement matériel Windows . Inscrivez-vous auprès du Centre de développement matériel Windows avec un certificat de signature de code EV (validation étendue) valide.

-

Créez une soumission . Dans le tableau de bord matériel, créez un produit et soumettez votre package de pilotes pour certification.

-

Exécutez les tests HLK . Utilisez le Kit de laboratoire matériel Windows (HLK) pour exécuter les tests requis pour votre type de pilote et votre catégorie d’appareil.

-

Envoyez pour la signature . Une fois les tests réussis, envoyez vos résultats HLK avec le package de pilotes. Microsoft signera le pilote avec le certificat WHCP.

-

Distribuez le pilote signé . Une fois signé, publiez le pilote certifié WHCP via Windows Update et/ou votre site web.

Important : Les pilotes signés à l’aide de certificats croisés uniquement sans certification WHCP peuvent être bloqués sur les systèmes avec la stratégie Pilote Windows en mode d’application.

Avertissement : La désactivation de cette fonctionnalité réduit la sécurité de votre appareil. Nous vous recommandons de le garder activé et d’utiliser les éditeurs de pilotes pour obtenir des pilotes signés WHCP à la place.

La stratégie de pilote Windows est une stratégie d’intégrité du code signée stockée sur la partition système EFI et protégée par les composants de démarrage anticipé de Windows. La désactivation de la fonctionnalité nécessite les étapes manuelles suivantes afin que les logiciels malveillants exécutés en tant qu’administrateur ne puissent pas falsifier la fonctionnalité :

Étape 1 : Désactiver le démarrage sécurisé

-

Redémarrez votre ordinateur et entrez le menu des paramètres du microprogramme UEFI (BIOS). Pour ce faire, vous pouvez généralement appuyer sur une touche pendant le démarrage (par exemple , F2 , F10 , Suppr ou Échap , case activée la documentation du fabricant de votre appareil)

-

Sinon, dans Windows : accédez à Paramètres > Système > Récupération > Démarrage avancé > Redémarrer maintenant . Choisissez ensuite Résoudre les problèmes > Options avancées > Paramètres du microprogramme UEFI > Redémarrer .

-

-

Dans les paramètres de votre microprogramme, recherchez l’option Démarrage sécurisé (généralement sous l’onglet Sécurité ou Démarrage ).

-

Définissez Démarrage sécurisé sur Désactivé .

-

Enregistrez les modifications et quittez les paramètres du microprogramme.

Étape 2 : Supprimer les fichiers de stratégie de la partition système EFI

1. Ouvrez PowerShell en tant qu’administrateur .

2. Montez la partition système EFI en exécutant :

mountvol S: /s

Vous pouvez utiliser n’importe quelle lettre de lecteur disponible à la place de « S : ».

3. Supprimez le fichier de stratégie d’audit :

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

4. Si la stratégie d’application est également présente, supprimez-la :

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. Également case activée et supprimer les stratégies du répertoire système Windows :

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Démontez la partition EFI :

mountvol S: /d

Étape 3 : Redémarrer votre ordinateur

Redémarrez votre appareil pour que les modifications prennent effet. Après le redémarrage, la stratégie n’est plus active et tous les pilotes signés, y compris ceux sans certification WHCP, sont autorisés à se charger.

Étape 4 : Réactiver le démarrage sécurisé

Après avoir supprimé les fichiers de stratégie, réactivez le démarrage sécurisé dans vos paramètres de microprogramme UEFI pour conserver d’autres protections de démarrage sécurisé.

La fonctionnalité démarre en mode d’évaluation , où elle journalise, mais ne bloque pas les pilotes non certificatifiés. Une fois que votre système répond aux critères d’évaluation (durée de fonctionnement suffisante et redémarrage sans violation de stratégie), la stratégie passe automatiquement en mode d’application et les pilotes qui ne sont pas signés WHCP sont bloqués. Cela peut entraîner l’arrêt du chargement des pilotes qui travaillaient précédemment.

Il n’existe actuellement aucun moyen de contourner la stratégie pour les conducteurs individuels. Vous pouvez désactiver entièrement la fonctionnalité (voir ci-dessus) ou, de préférence, contacter l’éditeur du pilote et lui demander de fournir une version signée WHCP de son pilote.

Cette fonctionnalité s’applique uniquement aux pilotes en mode noyau . Les applications en mode utilisateur ne sont pas affectées par cette stratégie.

Vous pouvez case activée en exécutant les commandes suivantes en tant qu’administrateur dans PowerShell :

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Oui : Windows Server 2025 et versions ultérieures. Toutefois, sur Windows Server, la session de démarrage requise est de 2 redémarrages (contre 3 sur les éditions clientes). Tous les autres critères sont identiques.

Si vous réinitialisez ou réinstallez Windows, la fonctionnalité démarre à nouveau en mode d’évaluation. Les compteurs d’évaluation sont réinitialisés et la transition vers la mise en application recommence à partir du début.

Vous avez besoin d’une aide supplémentaire ?

Si vous continuez à rencontrer des problèmes avec un pilote bloqué, visitez les forums de la communauté Microsoft ou contactez le support Microsoft .

Nous serions ravis de vos commentaires sur cette fonctionnalité. Pour partager votre expérience :

-

Dans Windows, ouvrez le Hub de commentaires ( appuyez sur Win + F ).

2. À l’étape 2 — Choisissez une catégorie , sélectionnez Sécurité et confidentialité > Contrôle d’application .