Sažetak

Možda ćete primijetiti vrlo veliki broj blokiranih događaja u programu Microsoft Defender Advanced Threat Protection (MDATP). Te su događaje generirani pomoću modula za cjelovitost koda (CI) i mogu se identificirati pomoću njihove aplikacije Exploitguardenemicrosoftsignedblocked .

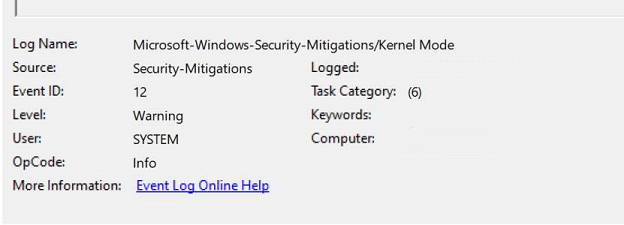

Događaj kao što se vidi u zapisniku događaja krajnje točke

|

ActiveX vrsta |

Davatelj usluge/izvor |

ID događaja |

Opis |

|

Exploitguardedemicrosoftsignedblokirana |

Security-Mitigations |

12 |

Blok zaštite integriteta koda |

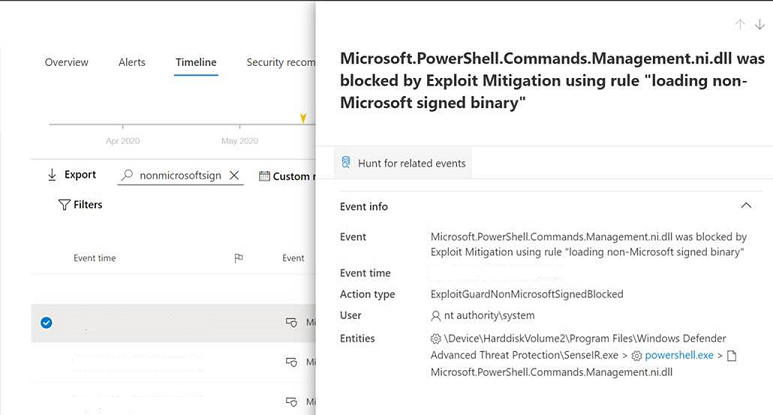

Događaj kao što je viđen u vremenskoj skali

Postupak "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) blokiran je od učitavanja binarnog Nemicrosoftova potpisa ' \ Windows \ sklop \ NativeImages_v4.0.30319_64 \ Microsoft. M870d558a # \08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll '

Dodatne informacije

Modul CI osigurava da se na uređaju mogu izvršavati samo pouzdane datoteke. Kada je omogućen CI i susreće se s nepouzdanom datotekom, ona generira događaj bloka. U nadzornom načinu rada datoteka se i dalje smije izvršavati, dok se u načinu provodi način onemogućivanje izvršavanja datoteke.

CI se mogu omogućiti na nekoliko načina, uključujući kada implementirate pravilo kontrole aplikacija programa Windows Defender (WDAC). Pa ipak, u tom slučaju MDATP omogućuje CI na stražnjoj strani, što pokreće događaje kada naiđe na nepotpisane izvorne slike (NI) datoteke koje potječu od Microsofta.

Potpisivanje datoteke namijenjena je potvrdi autentičnosti te datoteke. CI mogu provjeriti je li datoteka neizmijenjena i potječe iz pouzdanog autoriteta na temelju potpisa. Potpisane su većina datoteka koje potječu iz Microsofta, no neke datoteke ne mogu biti ili nisu potpisane iz različitih razloga. Na primjer, NI binarne datoteke (sastavljene od koda sustava .NET Framework) općenito su potpisani ako su uvršteni u izdanje. No one se obično ponovno generirane na uređaju i ne mogu se potpisati. Odvojeno, mnoge aplikacije imaju samo taksi ili MSI datoteku potpisanu da bi potvrdili njihovu autentičnost pri instalaciji. Kada se pokreću, stvaraju dodatne datoteke koje nisu potpisane.

Ublažavanja

Ne preporučujemo da zanemarujete ove događaje budući da mogu ukazati na izvorne sigurnosne probleme. Zlonamjerni napadač može, primjerice, pokušati učitati nepotpisani binarni okvir pod krinkom podrijetlom iz Microsofta.

Međutim, taj se događaj može filtrirati po upitu kada pokušate analizirati druge događaje u naprednom lovu isključivanjem događaja s kojima se nalazi funkcija Exploitguard Nemicrosoftsignedblocked .

Ovaj će vam upit prikazati sve događaje vezane uz ovo posebno prepoznavanje:

DeviceEvents

| Gdje ActionType = = "Eksploatitguardnonmicrosoftsignedblocked" i InitiatingProcessFileName = = "powershell.exe" i naziv datoteke endswith "ni.dll"

| Gdje je vremenski pečat > prije (7d)

Ako želite isključiti taj događaj, morat ćete obrnuti upit. Na taj će se način prikazati sve aktivnosti Eksploatara (inclusive EP-a) Osim ovih:

DeviceEvents

| Gdje Actionatype Startswith "Eksploatar"

| Gdje Actiit Type! = "Exploitguard Nonmicrosoftsignedje blokirana" ili (ActionType = = "Exploitguard Nemicrosoftsignedblocked" i Parafatingprocessfilename! = "powershell.exe") ili (ActionType = = "Exploitguard Nonmicrosoftsignedblocked" i InitiatingProcessFileName = = "powershell.exe" i FileName! endswith "ni.dll")

| Gdje je vremenski pečat > prije (7d)

Uz to, ako koristite .NET Framework 4,5 ili noviju verziju, imate mogućnost ponovnog generiranja NI datoteka radi rješavanja mnogih suvišnih događaja. Da biste to učinili, izbrišite sve datoteke NI u direktoriju Nativeimages , a zatim pokrenite naredbu ngen Update da biste ih ponovno generirali.