A Windows biztonságos rendszerindítási tanúsítványának lejárata és a hitelesítésszolgáltató frissítései

Hatókör

Eredeti közzététel dátuma: 2025. június 26.

TUDÁSBÁZIS-azonosító: 5062710

|

Dátum módosítása |

Leírás módosítása |

|---|---|

|

2026. május 5. |

|

|

2026. február 3., csütörtök |

|

|

2025. november 10. |

Kijavítottunk két elírást az "Új tanúsítvány" területen:

|

Mi az a biztonságos rendszerindítás?

A Biztonságos rendszerindítás az Egyesített bővíthető belső vezérlőprogram-kezelő (UEFI) alapú belső vezérlőprogram biztonsági funkciója, amely segít biztosítani, hogy csak megbízható szoftverek fussanak az eszköz rendszerindítási (indítási) sorozata során. Úgy működik, hogy ellenőrzi a rendszerindítás előtti szoftverek digitális aláírását az eszköz belső vezérlőprogramjában tárolt megbízható digitális tanúsítványok (más néven hitelesítésszolgáltató vagy hitelesítésszolgáltató) alapján. Iparági szabványként az UEFI Secure Boot meghatározza, hogy a platform belső vezérlőprogramja hogyan kezeli a tanúsítványokat, hogyan hitelesíti a belső vezérlőprogramot, és hogy az operációs rendszer (OS) hogyan kezeli ezt a folyamatot. További információ az UEFI-ről és a biztonságos rendszerindításról: Biztonságos rendszerindítás.

A Biztonságos rendszerindítást először a Windows 8-ben vezették be, hogy védelmet nyújtsunk a rendszerindítás előtti kártevő (más néven bootkit) fenyegetés ellen. A platform inicializálásának részeként a Secure Boot hitelesíti a belső vezérlőprogram-modulokat a végrehajtás előtt. Ezek a modulok közé tartoznak az UEFI belső vezérlőprogram illesztőprogramjai (például az Option ROM-ok), a rendszertöltők és az alkalmazások. A biztonságos rendszerindítási folyamat utolsó lépéseként a belső vezérlőprogram ellenőrzi, hogy a Secure Boot megbízik-e a rendszertöltőben. Ezután a belső vezérlőprogram átadja az irányítást a rendszertöltőnek, amely ellenőrzi, betölti a memóriába, és elindítja a Windows operációs rendszert.

A Biztonságos rendszerindítás a gyártás során beállított belsővezérlőprogram-szabályzattal definiálja a megbízható kódot. A házirend módosításait, például a tanúsítványok hozzáadását vagy visszavonását kulcshierarchia szabályozza. Ez a hierarchia a platformkulccsal (PK) kezdődik, amely általában a hardvergyártó tulajdonában van, majd a Kulcsregisztrációs kulcs (KEK) (más néven kulcscserekulcs), amely tartalmazhat egy Microsoft KEK-t és más OEM KEK-ket. Az Engedélyezett aláírási adatbázis (DB) és a Nem engedélyezett aláírási adatbázis (DBX) határozza meg, hogy melyik kód futtatható az UEFI-környezetben az operációs rendszer elindítása előtt. Az adatbázis tartalmazza a Microsoft és az OEM által kezelt tanúsítványokat, míg a DBX-et a Microsoft a legújabb visszavonásokkal frissíti. A KEK-sel rendelkező entitások frissíthetik az adatbázist és a DBX-et.

A biztonságos rendszerindítási tanúsítvány lejáratának hatása

A Microsoft frissíti az eredetileg 2011-ben kiadott biztonságos rendszerindítási tanúsítványokat, hogy a Windows-eszközök továbbra is ellenőrizhessenek megbízható rendszerindító szoftvert. Ezek a régebbi tanúsítványok 2026 júniusától lejárnak. Azok az eszközök, amelyek nem kapták meg az újabb 2023-at, továbbra is a megszokott módon indulnak el és működnek, és a szabványos Windows-frissítések továbbra is települnek. Ezek az eszközök azonban a továbbiakban nem kapnak új biztonsági védelmet a korai rendszerindítási folyamathoz, beleértve a Windows Rendszertöltés-kezelő frissítéseit, a biztonságos rendszerindítási adatbázisokat, a visszavonási listákat vagy az újonnan felderített rendszerindítási szintű biztonsági rések elhárítását.

Idővel ez korlátozza az eszköz védelmét a felmerülő fenyegetések ellen, és hatással lehet a biztonságos rendszerindítási megbízhatóságra támaszkodó forgatókönyvekre, például a BitLocker megerősítésére vagy a külső rendszertöltőkre. A legtöbb Windows-eszköz automatikusan megkapja a frissített tanúsítványokat, és számos oem szükség esetén belsővezérlőprogram-frissítéseket biztosít. Ha naprakészen tartja az eszközt ezekkel a frissítésekkel, azzal biztosíthatja, hogy továbbra is megkapja a Biztonságos rendszerindítás által biztosított biztonsági védelem teljes készletét.

A Windows biztonságos rendszerindítási tanúsítványai 2026-ban lejárnak

Mivel a Windows bevezette a biztonságos rendszerindítás támogatását, minden Windows-alapú eszköz ugyanazt a Microsoft-tanúsítványkészletet tartalmazza a KEK-ben és a db-ben. Ezek az eredeti tanúsítványok közelednek a lejárati dátumukhoz, és az eszközére hatással van, ha rendelkezik a felsorolt tanúsítványverziók bármelyikével. A Windows futtatásának folytatásához és a biztonságos rendszerindítási konfiguráció rendszeres frissítéseinek fogadásához frissítenie kell ezeket a tanúsítványokat.

Terminológia

-

KEK: Kulcsregisztrációs kulcs

-

CA: Hitelesítésszolgáltató

-

DB: Biztonságos rendszerindítási aláírási adatbázis

-

DBX: Biztonságos rendszerindítás visszavont aláírási adatbázis

|

Lejáró tanúsítvány |

Lejárat dátuma |

Új tanúsítvány |

Tárolási hely |

Célja |

|

Microsoft Corporation KEK CA 2011 |

2026. június |

Microsoft Corporation KEK 2K CA 2023 |

A KEK-ben tárolva |

Aláírja az adatbázis és a DBX frissítéseit. |

|

Microsoft Windows Production PCA 2011 |

2026. október |

Windows UEFI CA 2023 |

Adatbázisban tárolva |

A Windows rendszertöltő aláírásához használatos. |

|

Microsoft UEFI CA 2011* |

2026. június |

Microsoft UEFI CA 2023 |

Adatbázisban tárolva |

Aláírja a külső rendszertöltőket és az EFI-alkalmazásokat. |

|

Microsoft UEFI CA 2011* |

2026. június |

Microsoft Option ROM UEFI CA 2023 |

Adatbázisban tárolva |

Harmadik féltől származó beállítási ROM-k aláírása |

*A Microsoft Corporation UEFI CA 2011 tanúsítvány megújítása során két tanúsítvány választja el a rendszertöltő-aláírást a beállítás ROM-aláírásától. Ez lehetővé teszi a rendszermegbízhatóság finomabb szabályozását. Azoknak a rendszereknek például, amelyeknek megbízhatónak kell minősítenie a beállítási ROM-okat, hozzáadhatják a Microsoft Option ROM UEFI CA 2023-at anélkül, hogy megbízhatóságot adna a külső rendszertöltőkhöz.

A Microsoft frissített tanúsítványokat adott ki, hogy biztosítsa a Biztonságos rendszerindítás elleni védelem folytonosságát a Windows-eszközökön. A Microsoft a Windows-eszközök jelentős részén fogja kezelni az új tanúsítványok frissítési folyamatát. Emellett részletes útmutatást nyújtunk azoknak a szervezeteknek, amelyek saját eszközfrissítéseiket kezelik.

Cselekvésre való felhívás

Előfordulhat, hogy lépéseket kell tennie annak érdekében, hogy a Windows-eszköz biztonságos maradjon, amikor a tanúsítványok 2026-ban lejárnak. Az UEFI Secure Boot DB-t és a KEK-t is frissíteni kell a megfelelő új, 2023-ban kiadott tanúsítványverziókkal. Az új tanúsítványokkal kapcsolatos további információkért tekintse meg a Windows biztonságos rendszerindítási kulcsok létrehozásával és kezelésével kapcsolatos útmutatót.

A műveletek a windowsos eszköz típusától függően változnak. Válassza ki a bal oldali menüből az eszköz típusát és a végrehajtandó konkrét műveletet.

A Microsoft ügyfélszolgálatának erőforrásai

Ha kapcsolatba szeretne lépni Microsoft ügyfélszolgálata, tekintse meg a következőt:

-

Microsoft ügyfélszolgálata, majd kattintson a Windows elemre.

-

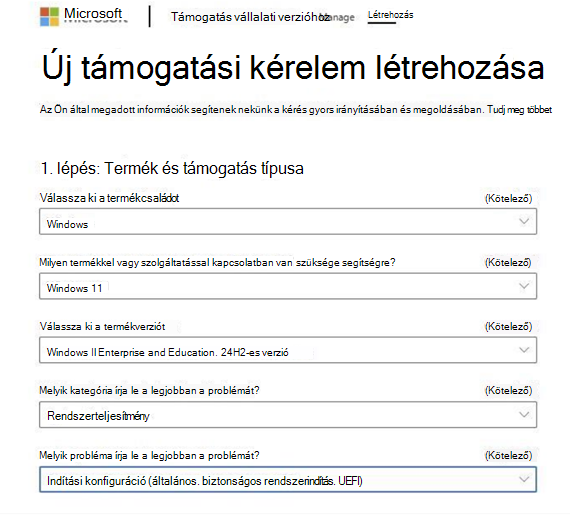

Üzleti támogatás , majd a Létrehozás gombra kattintva hozzon létre egy új támogatási kérést.Az új támogatási kérelem létrehozása után a következőhöz hasonlóan kell kinéznie: