Biztonságos rendszerindítási E2E-automatizálási útmutató minta

Hatókör

Eredeti közzététel dátuma: 2026. március 16.Utolsó frissítés dátuma: 2026. április 3.TUDÁSBÁZIS-azonosító: 5084567

Ebben a cikkben

Áttekintés

Ez az útmutató a Windows Biztonságos rendszerindítási ADATBÁZIS tanúsítványfrissítéseinek automatikus központi telepítési rendszerét ismerteti Csoportházirend és fokozatos bevezetési hullámokkal.

A biztonságos rendszerindítási tanúsítvány bevezetésének automatizálása egy PowerShell-alapú rendszer, amely szabályozott, fokozatos módon telepíti a Windows Biztonságos rendszerindítási ADATBÁZIS tanúsítványfrissítéseit a tartományhoz csatlakoztatott gépekre.

Főbb funkciók

|

Funkció |

Ismertetés |

|

Fokozatos bevezetés |

1 > 2 > 4 > 8... eszközök gyűjtőnként |

|

Automatikus blokkolás |

A nem elérhető eszközökkel rendelkező gyűjtők ki vannak zárva |

|

GPO automatizált üzembe helyezése |

Az egyetlen vezénylőszkript mindent kezel |

|

Ütemezett tevékenység-végrehajtás |

Nincs szükség interaktív kérésekre |

|

Valós idejű monitorozás |

Állapotmegjelenítő folyamatjelzővel |

Tanúsítvány Frissítések beállításainak referenciája

Ebben a szakaszban

AvailableUpdatesPolicy csoportházirend

|

Beállításjegyzék helye |

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot |

|

Név |

AvailableUpdatesPolicy |

|

Érték |

0x5944 (DWORD) |

Ez a GPO/ADMX által vezérelt kulcs, amely:

-

Megmarad az újraindítások között

-

Csoportházirend/MDM állítja be

-

Nem okoz újrapróbálkozési hurkokat (clearRolloutFlags használatával törölve)

-

A szabályzatalapú üzembe helyezés megfelelő kulcsa?

Referencia: Csoportházirend Windows-eszközök biztonságos rendszerindítási (GPO) módszere it-felügyelt frissítésekkel

WinCSFlags – Windows konfigurációs rendszerjelzők

A tartományi rendszergazdák a Windows operációs rendszer frissítéseivel kiadott Windows konfigurációs rendszer (WinCS) használatával is üzembe helyezhetik a biztonságos rendszerindítási frissítéseket a tartományhoz csatlakoztatott Windows-ügyfeleken és -kiszolgálókon. Ez egy parancssori felületi (CLI) segédprogramból áll, amely lekérdezi és helyileg alkalmazza a biztonságos rendszerindítási konfigurációkat egy gépen.

|

Funkció neve |

WinCS-kulcs |

Ismertetés |

|

Feature_AllKeysAndBootMgrByWinCS |

F33E0C8E002 |

A kulcs engedélyezése lehetővé teszi a Következő Microsoft által biztosított biztonságos rendszerindítási új tanúsítványok telepítését az eszközön.

|

Referencia: Windows Configuration System (WinCS) API-k a biztonságos rendszerindításhoz

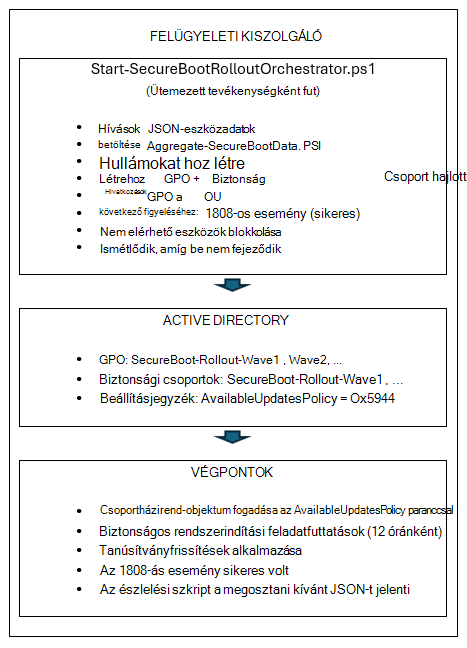

Architektúra

1. fázis: Észlelés és állapotfigyelés vállalati szinten

Ebben a szakaszban

Az 1. fázishoz szükséges szkriptek

Biztonságos rendszerindítási leltár adatgyűjtési szkriptjeinek mintája

|

Példaszkript neve |

Célja |

Futtatás bekapcsolva |

|

Eszközállapot-adatokat gyűjt |

Minden végpont (GPO-n keresztül) |

|

|

Jelentések és irányítópultok létrehozása |

Rendszergazda munkaállomás |

|

|

GPO létrehozásának automatizálása adatgyűjtéshez |

Tartományvezérlő |

vissza a következőhöz: "1. fázis: Észlelés és állapotfigyelés vállalati szinten"

Helyi tesztelés

A GPO-n keresztüli üzembe helyezés előtt tesztelje a gyűjteményszkriptet egyetlen gépen a funkciók ellenőrzéséhez.

-

Gyűjteményszkript helyi futtatása Nyisson meg egy emelt szintű PowerShell-parancssort, és hajtsa végre a következőt:

& .\Detect-SecureBootCertUpdateStatus.ps1 -OutputPath "C:\Temp\SecureBootTest"

-

JSON-kimenet ellenőrzése

# View the collected data Get-Content "C:\Temp\SecureBootTest\*_latest.json" | ConvertFrom-Json | Format-List

Ellenőrizendő kulcsmezők • SecureBootEnabled – Igaz vagy Hamis értéknek kell lennie • OverallStatus – Complete, ReadyForUpdate, NeedsData vagy Error • BucketHash – Eszközgyűjtő a megbízhatósági adatok egyeztetéséhez • SecureBootTaskEnabled – A biztonságos rendszerindítási frissítési feladat állapotát jeleníti meg.

-

Aggregációs szkript tesztelése

# Generate reports from collected data & ".\Aggregate-SecureBootData.ps1" -InputPath "C:\Temp\SecureBootTest" ' -OutputPath "C:\Temp\SecureBootReports" # Nyissa meg a HTML-irányítópultot Start-Process "C:\Temp\SecureBootReports\SecureBoot_Dashboard_*.html"

vissza a következőhöz: "1. fázis: Észlelés és állapotfigyelés vállalati szinten"

GPO üzembe helyezése

Használja a tartományvezérlőtől kapott automatizálási szkriptet:

# Futtatás a tartományvezérlőn tartományi Rendszergazda interaktív szervezeti egységként szakasz – Ajánlott # Cserélje le a "Contoso.com", "Contoso" kifejezést a tartomány nevére # Cserélje le a FILESERVER elemet a fájlkiszolgáló nevére. A parancsfájl megjeleníti a csoportházirend-objektum üzembe helyezéséhez szükséges szervezeti egységek listáját .\Deploy-GPO-SecureBootCollection.ps1 ' -DomainName "contoso.com" ' -AutoDetectOU ' -CollectionSharePath "\\FILESERVER\SecureBootData$" -ScriptSourcePath ".\Detect-SecureBootCertUpdateStatus.ps1" ' -Schedule "Daily" ' -ScheduleTime "14:00" ' -RandomDelayHours 4

Ez a szkript a következőket hajtja végre:

-

Új csoportházirend-objektum létrehozása megadott névvel

-

Gyűjteményszkriptet másol a SYSVOL-ba a magas rendelkezésre állás érdekében

-

Számítógép-indítási szkript konfigurálása

-

GPO csatolása a cél szervezeti egységhez

-

Igény szerint ütemezett tevékenységet hoz létre az időszakos gyűjteményhez

Az alábbi táblázat útmutatást nyújt arról, hogy a késés mennyi ideig fog alapulni a flotta méretén.

|

Flotta mérete |

Késleltetési tartomány |

|

1–10 000-eszközök |

4 óra |

|

10K-50 000-eszközök |

8 óra |

|

50 000+-os eszközök |

12-24 óra |

vissza a következőhöz: "1. fázis: Észlelés és állapotfigyelés vállalati szinten"

Csoportházirend-objektum beállításainak összegzése

|

Beállítás |

Tartózkodási hely |

Érték |

|

Indítási szkript |

Számítógép konfigurációja → szkriptek |

Detect-SecureBootCertUpdateStatus.ps1 |

|

Szkriptparaméterek |

(ugyanaz) |

-OutputPath "\\server\share$" |

|

Végrehajtási szabályzat |

Számítógép konfigurációja → Rendszergazda-sablonok → PowerShellben |

Helyi és távoli aláírás engedélyezése |

|

Ütemezett tevékenység |

Számítógép konfigurációja → Beállítások → ütemezett feladatokhoz |

Napi/heti gyűjtemény |

vissza a következőhöz: "1. fázis: Észlelés és állapotfigyelés vállalati szinten"

Ellenőrzés

-

GPO-frissítés kényszerítve a Test Machin e-n

## On a test workstation gpupdate /force # Indítsa újra az ügyfélszámítógépeket indítási szkriptként, vagy a következő ütemezés szerint aktiválódik. Restart-Computer -Force

-

Adatgyűjtés ellenőrzése

# Ellenőrizze, hogy gyűjtöttek-e adatokat (fájlkiszolgálón vagy bármely gépről) Get-ChildItem "\\fileserver\SecureBootData$" | Sort-Object LastWriteTime -Descending | Select-Object –Első 10 # JSON-tartalom ellenőrzése Get-Content "\\fileserver\SecureBootData$\TESTPC_latest.json" | ConvertFrom-Json

-

GPO-alkalmazás ellenőrzése

# Ellenőrizze, hogy a GPO alkalmazva van-e a számítógépre Select-String "SecureBoot" A szkript egy helyi példányt is ment a redundancia érdekében: Get-ChildItem "C:\ProgramData\SecureBootCollection\"

vissza a következőhöz: "1. fázis: Észlelés és állapotfigyelés vállalati szinten"

2. fázis: Biztonságos rendszerindítási tanúsítvány frissítésének vezénylési szkriptjei

Fontos: Győződjön meg arról, hogy az 1. fázis befejeződött, beleértve az adatgyűjtést minden végpontról távoli kiszolgálómegosztásra.

Ebben a szakaszban

A 2. fázishoz szükséges szkriptek

Biztonságos rendszerindítási leltár adatgyűjtési szkriptjeinek mintája

|

Példaszkript neve |

Célja |

Futtatási környezet |

|

Eszközállapot-adatokat gyűjt |

Minden végpont (GPO-n keresztül) |

|

|

Jelentések és irányítópultok létrehozása |

Rendszergazda munkaállomás |

|

|

GPO létrehozásának automatizálása adatgyűjtéshez |

Tartományvezérlő |

|

|

Teljesen automatizált, folyamatos vezénylés automatizált csoportházirend-objektum üzembe helyezésével a tanúsítványtelepítéshez |

Rendszergazda munkaállomás |

|

|

Az Orchestrator-szkriptet ütemezett feladatként helyezi üzembe az automatikus bevezetéshez |

Tartományvezérlő |

|

|

A biztonságos rendszerindítási tanúsítvány üzembesítési állapotának megtekintése bármely munkaállomásról |

Rendszergazda munkaállomás |

|

|

Biztonságos rendszerindítási frissítési feladat engedélyezése |

Azon a végponton, ahol a tevékenység le van tiltva (csak egyszer futtassa a parancsot a tevékenység engedélyezéséhez, ha le van tiltva) |

Start-SecureBootRolloutOrchestrator.ps1

-

Célja: Teljesen automatizált, folyamatos vezénylés automatizált csoportházirend-objektum üzembe helyezésével.

-

Funkció

-

Az eszköz állapotának hívása Aggregate-SecureBootData.ps1

-

Fokozatos duplálással generál bevezetési hullámokat

-

Csoportházirend-objektum létrehozása tanúsítványtelepítéshez az alábbi módszerek egyikével

-

AvailableUpdatesPolicy biztonságos rendszerindítási csoportházirend = 0x5944 (alapértelmezett)

-

WinCS metódus (paraméter – UseWinCS)

-

-

AD biztonsági csoportokat hoz létre a célzáshoz

-

Számítógépfiókok hozzáadása biztonsági csoportokhoz

-

Csoportházirend-objektum biztonsági szűrésének konfigurálása

-

GPO csatolása a cél szervezeti egységhez

-

Letiltott gyűjtők (nem elérhető eszközök) figyelése

-

Automatikus feloldás az eszközök helyreállításakor

-

-

Használat

# Interactive (testing) .\Start-SecureBootRolloutOrchestrator.ps1 ' -AggregationInputPath "\\fileserver\SecureBootData$" " -ReportBasePath "C:\SecureBootReports" ' -PollIntervalMinutes 30

# Interactive (testing), leveraging WinCS method .\Start-SecureBootRolloutOrchestrator.ps1 ' -AggregationInputPath "\\fileserver\SecureBootData$" " -ReportBasePath "C:\SecureBootReports" ' -PollIntervalMinutes 30 ' -UseWinCS

-

Rendszergazda parancsok

# List blocked buckets .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -ListBlockedBuckets

# Unblock specific bucket .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -UnblockBucket "Dell|Szélesség5520|BIOS1.2"

# Unblock all .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -UnblockAll

-

Paraméterek

Paraméter

Alapértelmezett

Ismertetés

AggregationInputPath

Kötelező

VÉGPONTI JSON-fájlok UNC-elérési útja

ReportBasePath

Kötelező

Jelentések és állapotok helyi elérési útja

CélOU

Tartománygyökér

GPO-k összekapcsolásához használható szervezeti egység

WavePrefix

SecureBoot-Rollout

GPO/csoportelnevezési előtag

MaxWaitHours

72

Órák az eszköz elérhetőségének ellenőrzése előtt

PollIntervalMinutes

1440

Állapotellenőrzések közötti percek

DryRun

False

Mi történne módosítások nélkül?

Megjegyzés a PollIntervalMinutes elemhez: A vezénylő közvetlen futtatásakor az alapértelmezett érték 1440 perc (24 óra). Ha Deploy-OrchestratorTask.ps1 keresztül van üzembe helyezve, az alapértelmezett érték 30 perc. Az üzembe helyezési szkript átadja a saját alapértelmezett értékét a vezénylőnek. Az aktív bevezetéshez használjon 30 percet, karbantartási monitorozáshoz pedig 1440-et.

Választható paraméterek

Paraméter

Alapértelmezett

Ismertetés

UseWinCS

False

WinCS metódus használata az AvailableUpdatesPolicy GPO helyett

WinCSKey

F33E0C8E002

WinCS-kulcs a biztonságos rendszerindítási konfigurációhoz

AllowListPath

(nincs)

A megcélzott/próbaüzemben történő bevezetés engedélyezése gazdanevekkel rendelkező fájl elérési útja. Támogatja .txt vagy .csv.

AllowADGroup

(nincs)

A számítógépfiókok AD biztonsági csoportja engedélyezésre. Példa: "SecureBoot-Pilot-Computers"

ExclusionListPath

(nincs)

A bevezetésből kizárandó állomásnevekkel rendelkező fájl elérési útja (VIP-/vezetői eszközök)

ExcludeADGroup

(nincs)

Kizárandó számítógépfiókok AD biztonsági csoportja. Példa: "VIP-számítógépek"

ListBlockedBuckets

False

Jelenleg letiltott eszközgyűjtők megjelenítése

FeloldásBucket

(nincs)

Feloldja egy adott gyűjtő blokkolását. Formátum: "Manufacturer|Modell|BIOS"

Tiltás feloldásaMinden

False

Az összes letiltott eszközgyűjtő blokkolásának feloldása

Deploy-OrchestratorTask.ps1

-

Célja: A vezénylőt Ütemezett Windows-feladatként helyezi üzembe.

-

Előnyök

-

Nincsenek PowerShell biztonsági kérések (ExecutionPolicy Bypass)

-

Folyamatosan fut a háttérben

-

Nincs szükség felhasználói beavatkozásra

-

Túléli az újraindításokat

-

-

Használat

-

Üzembe helyezés tartományi szolgáltatásfiókkal (ajánlott)

-

Az AvailableUpdates Csoportházirend használata (alapértelmezett módszer)

.\Deploy-OrchestratorTask.ps1 ' -AggregationInputPath "\\server\SecureBootData$" " -ReportBasePath "C:\SecureBootReports" ' -ServiceAccount "DOMAIN\svc_secureboot"

-

WinCS-metódus használata

.\Deploy-OrchestratorTask.ps1 ' -AggregationInputPath "\\server\SecureBootData$" " -ReportBasePath "C:\SecureBootReports" ' -ServiceAccount "DOMAIN\svc_secureboot" -UseWinCS

-

-

Üzembe helyezés SYSTEM-fiókkal

-

Az AvailableUpdates Csoportházirend használata (alapértelmezett módszer)

.\Deploy-OrchestratorTask.ps1 ' -AggregationInputPath "\\server\SecureBootData$" " -ReportBasePath "C:\SecureBootReports"

-

WinCS-method.\Deploy-OrchestratorTask.ps1 használata

-AggregationInputPath "\\server\SecureBootData$" " -ReportBasePath "C:\SecureBootReports" -UseWinCS

-

Szolgáltatásfiókra vonatkozó követelmények

-

Tartományi Rendszergazda (New-GPO, New-ADGroup, Add-ADGroupMember)

-

JSON-fájlmegosztáshoz való hozzáférés olvasása

-

Írási hozzáférés a ReportBasePath-hoz

-

-

-

Get-SecureBootRolloutStatus.ps1

-

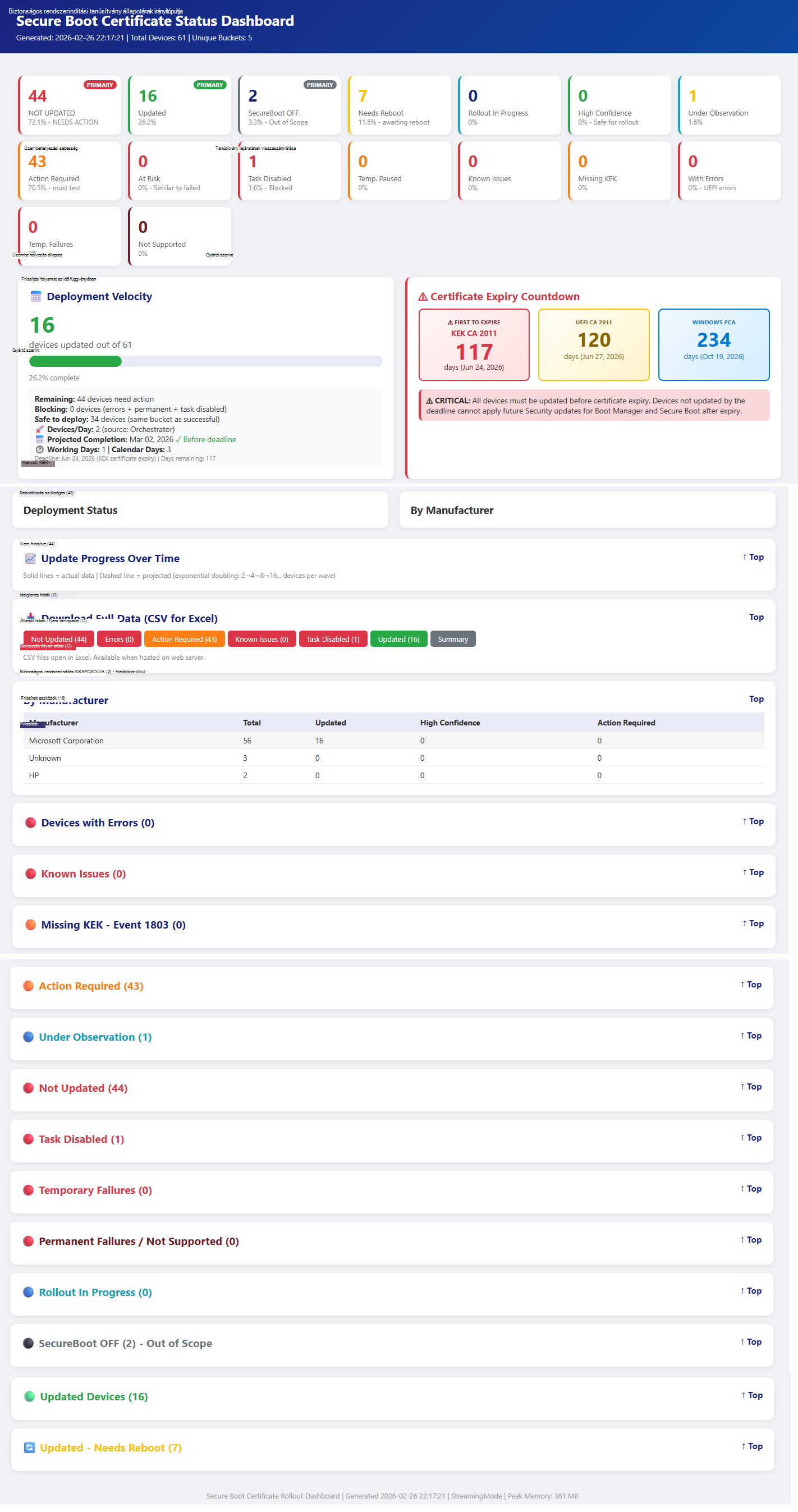

Célja: Megtekintheti a bevezetési folyamatot bármely munkaállomásról.

-

A megjelenő adatok

-

Ütemezett tevékenység állapota (Fut/Kész/Leállítva)

-

Aktuális hullám száma

-

A megcélzott és frissített eszközök

-

Vizualizáció folyamatjelző sávja

-

Letiltott gyűjtők összegzése

-

A legújabb HTML-irányítópultra mutató hivatkozás

-

-

Használat

# Quick status check .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports"

# Continuous monitoring (refreshes every 30 seconds) .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -Watch 30

# View blocked buckets .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -ShowBlocked

# View wave history .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -ShowWaves

# View recent log .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -ShowLog

# Open dashboard in browser .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -OpenDashboard

-

Paraméterek

Paraméter

Szükséges?

Alapértelmezett

Ismertetés

ReportBasePath

Kötelező

—

Jelentések és állapotfájlok helyi elérési útja

ShowLog

Nem kötelező

False

Legutóbbi vezénylési naplóbejegyzések megjelenítése

ShowBlocked

Nem kötelező

False

Letiltott gyűjtők részleteinek megjelenítése

ShowWaves

Nem kötelező

False

Hullámelőzmények megjelenítése

Megtekintés

Nem kötelező

0 (letiltva)

Automatikus frissítési időköz másodpercben. Példa: A -Watch 30 30 másodpercenként frissül.

OpenDashboard

Nem kötelező

False

A legújabb HTML-irányítópult megnyitása az alapértelmezett böngészőben

-

Mintakimenet

============================================================== BIZTONSÁGOS RENDSZERINDÍTÁSI ÁLLAPOT 2026-02-17 19:30:00 ======================================================

Scheduled Task: Running

ROLLOUT PROGRESS ---------------------------------------- Állapot: Folyamatban Aktuális hullám: 5 Célzott összesen: 1250 Összesen frissítve: 847

Progress: [█████████████████████░░░░░░░░░░░░░░░░░░░] 67.8%

BLOCKED BUCKETS: 2 buckets need attention Futtassa a -ShowBlocked parancsot a részletekért

LATEST DASHBOARD C:\SecureBootReports\Aggregation_20260217_193000\SecureBoot_Dashboard.html __________________________________________________________________________________________

Az E2E üzembe helyezésének lépései (rövid útmutató)

Ebben a szakaszban

1. fázis: Észlelési infrastruktúra

-

1. lépés: Gyűjteménymegosztás létrehozása

# On file server $sharePath = "D:\SecureBootData" New-Item -ItemType Directory -Path $sharePath -Force New-SmbShare -Name "SecureBootData$" -Path $sharePath -FullAccess "Domain Admins" -ChangeAccess "Domain Computers"

# Set NTFS permissions $acl = Get-Acl $sharePath $rule = New-Object System.Security.AccessControl.FileSystemAccessRule("Tartományi számítógépek";"Módosítás","Engedélyezés") $acl. AddAccessRule($rule) Set-Acl $sharePath $acl

-

2. lépés: Észlelési csoportházirend-objektum üzembe helyezése

.\Deploy-GPO-SecureBootCollection.ps1 ` -DomainName "contoso.com" ' -OUPath "OU=Workstations,DC=contoso,DC=com" ' -CollectionSharePath "\\server\SecureBootData$"

-

3. lépés: Várakozás a végpontok jelentésére (24–48 óra)

# A gyűjtemény állapotának ellenőrzése (Get-ChildItem "\\server\SecureBootData$" -Filter "*.json"). Számít

2. fázis: Vezényelt bevezetés

-

4. lépés: Előfeltételek ellenőrzése

-

Üzembe helyezett észlelési csoportházirend-objektum (2. lépés)

-

Legalább 50 végpont, amely JSON-t jelent

-

Szolgáltatásfiók tartományi Rendszergazda jogosultságokkal

-

Felügyeleti kiszolgáló a PowerShell 5.1+-tal

-

-

5. lépés: Az Orchestrator üzembe helyezése ütemezett feladatként

.\Deploy-OrchestratorTask.ps1 ` -AggregationInputPath "\\server\SecureBootData$" " -ReportBasePath "C:\SecureBootReports" ' -ServiceAccount "DOMAIN\svc_secureboot"

-

6. lépés: A folyamat monitorozása

.\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports"

-

7. lépés: Irányítópult megtekintése

.\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -OpenDashboard

-

8. lépés: Letiltott gyűjtők kezelése

# List blocked .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -ListBlockedBuckets

# Investigate and unblock .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -UnblockBucket "Manufacturer|Modell|BIOS"

-

9. lépés: A befejezés ellenőrzése

.\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" # Az állapotnak "Befejezve" értéket kell megjelenítenie

Állapot Files

A vezénylő fenntartja az állapotot a ReportBasePath\RolloutState\:

|

Fájl |

Ismertetés |

|

RolloutState.json |

Hullámelőzmények, célzott eszközök, állapot |

|

BlockedBuckets.json |

Vizsgálatot igénylő gyűjtők |

|

DeviceHistory.json |

Eszközkövetés állomásnév szerint |

|

Orchestrator_YYYYMMDD.log |

Napi tevékenységnaplók |

Hibaelhárítás

Ebben a szakaszban

Az Orchestrator nem halad

-

Ütemezett tevékenység ellenőrzése

Get-ScheduledTask -TaskName "SecureBoot-Rollout-Orchestrator"

-

Naplók ellenőrzése

Get-Content "C:\SecureBootReports\RolloutState\Orchestrator_*.log" -Tail 50

-

A JSON-adatok frissességének ellenőrzése

(Get-ChildItem "\\server\SecureBootData$" -Filter "*.json" | Where-Object { $_.LastWriteTime -gt (Get-Date).AddDays(-1) }).Count

Letiltott gyűjtők

-

A lista le van tiltva.

.\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -ListBlockedBuckets

-

Az eszköz elérhetőségének vizsgálata.

-

Ellenőrizze, hogy vannak-e belső vezérlőprogrammal kapcsolatos problémák.

-

A vizsgálat után oldja fel a tiltást.

A csoportházirend-objektum nem alkalmazható

-

Ellenőrizze, hogy a csoportházirend-objektum létezik-e.

Get-GPO -Name "SecureBoot-Rollout-Wave*"

-

Ellenőrizze a biztonsági szűrést.

Get-GPPermission -Name "GPO-Name" -All

-

Ellenőrizze, hogy a számítógép biztonsági csoportban van-e.

-

Alkalmazza a csoportházirend-objektumot a célra.

gpupdate /force