Csoportházirend Objektumok (GPO) módszere a biztonságos rendszerindításhoz windowsos eszközökhöz it-felügyelt frissítésekkel

Hatókör

Eredeti közzététel dátuma: 2025. október 30.

TUDÁSBÁZIS-azonosító: 5068198

|

Ez a cikk a következőhöz nyújt útmutatást:

Megjegyzés: Ha Ön egy személyes Windows-eszköz tulajdonosa, olvassa el a Windows-eszközök a Microsoft által felügyelt frissítésekkel rendelkező otthoni felhasználóknak, vállalkozásoknak és iskoláknak című cikket. |

|

A támogatás elérhetősége

|

|

Dátum módosítása |

Leírás módosítása |

|---|---|

|

2026. február 20., csütörtök |

|

|

2025. november 11. |

|

|

2025. november 26. |

|

Ebben a cikkben:

Ismertető

Ez a dokumentum a Biztonságos rendszerindítási tanúsítvány frissítéseinek központi telepítésének, kezelésének és figyelésének támogatását ismerteti a Secure Boot Csoportházirend objektummal. A beállítások a következőkből állnak:

-

Az üzembe helyezés aktiválásának lehetősége egy eszközön

-

A megbízhatósági gyűjtők letiltására/letiltására vonatkozó beállítás

-

Beállítás a Frissítések kezelésének a Microsoft általi letiltásához/letiltásához

Megjegyzés: A felügyeleti sablonokat (.admx) és a Csoportházirend a Microsoft hivatalos webhelyéről kell letölteni. Lásd: Erőforrások.

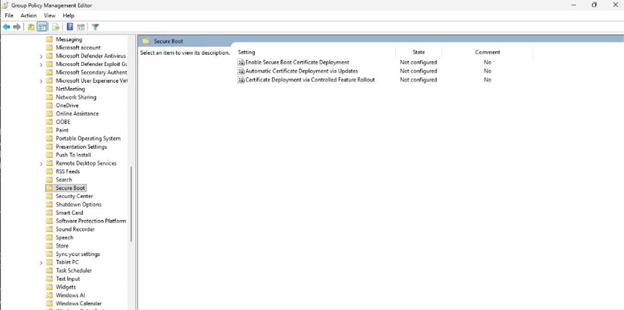

Csoportházirend objektum (GPO) konfigurációs módszere

Ez a módszer egy egyszerű Biztonságos rendszerindítási Csoportházirend beállítást biztosít, amelyet a tartományi rendszergazdák beállíthatnak a biztonságos rendszerindítási frissítések központi telepítésére az összes tartományhoz csatlakoztatott Windows-ügyfélen és -kiszolgálón. Emellett két Biztonságos rendszerindítási segítség kezelhető az opt-in/opt out beállításokkal.

A Biztonságos rendszerindítási tanúsítvány frissítéseinek központi telepítésére vonatkozó szabályzatot tartalmazó frissítések beszerzéséhez tekintse meg az alábbi Erőforrások szakaszt.

Ez a szabályzat a következő elérési úton található a Csoportházirend felhasználói felületén:

Számítógép konfigurációja >Felügyeleti sablonok >Windows-összetevők >biztonságos rendszerindítás

Fontos: A biztonságos rendszerindítási frissítések az eszköz belső vezérlőprogramjától függenek, és egyes eszközök kompatibilitási problémákat tapasztalhatnak. Biztonságos bevezetés biztosítása:

-

Ellenőrizze a frissítési szabályzatot a szervezet minden eszköztípusához legalább egy reprezentatív eszközön.

-

Győződjön meg arról, hogy a Biztonságos rendszerindítási tanúsítványok sikeresen alkalmazva lettek az UEFI-adatbázisra és a KEK-re. Részletes lépésekért lásd: Biztonságos rendszerindítási tanúsítvány frissítései: Útmutató informatikai szakembereknek és szervezeteknek.

-

Az ellenőrzés után csoportosítsa az eszközöket gyűjtőkivonat alapján, és alkalmazza a szabályzatot ezekre az eszközökre egy szabályozott bevezetéshez.

Elérhető konfigurációs beállítások

A Biztonságos rendszerindítási tanúsítvány üzembe helyezéséhez elérhető három beállítást itt ismertetjük. Ezek a beállítások megfelelnek a Biztonságos rendszerindítás beállításkulcs-frissítéseinek: Informatikai felügyelettel rendelkező Windows-eszközök beállításkulcsainak.

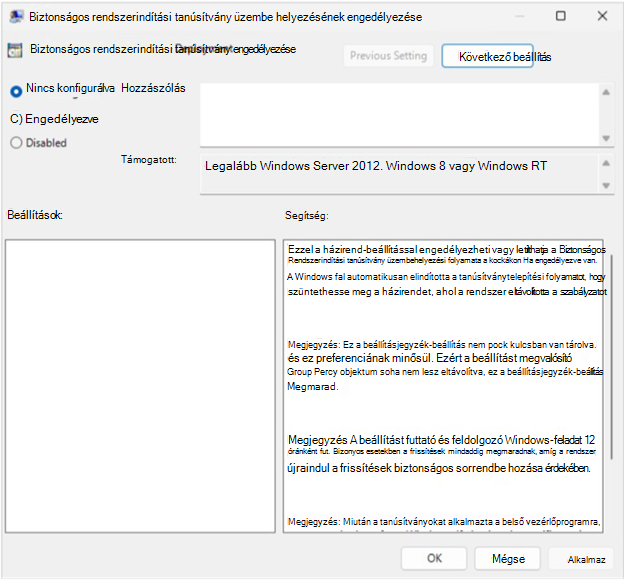

Biztonságos rendszerindítási tanúsítvány üzembe helyezésének engedélyezése

Csoportházirend beállítás neve: Biztonságos rendszerindítási tanúsítvány üzembe helyezésének engedélyezése

Leírás: Ez a szabályzat szabályozza, hogy a Windows kezdeményezi-e a biztonságos rendszerindítási tanúsítvány központi telepítését az eszközökön.

-

Engedélyezve: A Windows automatikusan megkezdi a frissített biztonságos rendszerindítási tanúsítványok telepítését a biztonságos rendszerindítási feladat futtatása után.

-

Letiltva: A Windows nem telepíti automatikusan a tanúsítványokat.

-

Nincs konfigurálva: Az alapértelmezett viselkedés érvényes (nincs automatikus üzembe helyezés).

Megjegyzések:

-

A beállítást feldolgozó feladat 12 óránként fut. Egyes frissítések biztonságos befejezéséhez újraindításra lehet szükség.

-

Miután alkalmazta a tanúsítványokat a belső vezérlőprogramra, azok nem távolíthatók el a Windowsból. A tanúsítványok törlését a belső vezérlőprogram felületén kell elvégezni.

-

Ez a beállítás előnynek minősül; ha a GPO el lett távolítva, a beállításjegyzék értéke megmarad.

-

Az AvailableUpdates beállításkulcsnak felel meg.

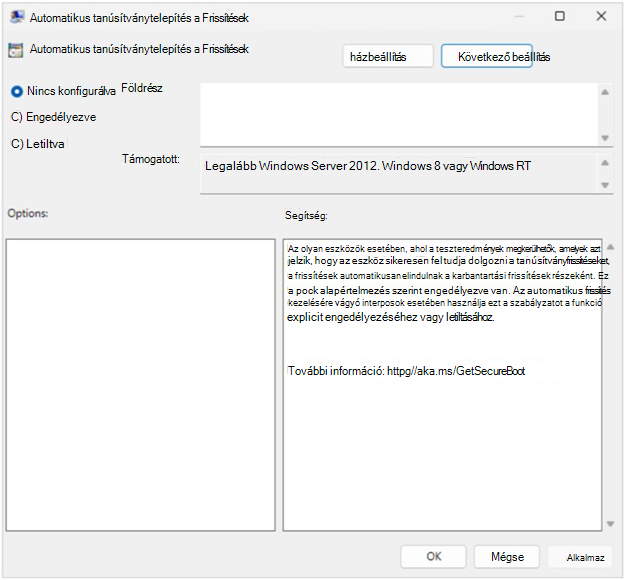

Automatikus tanúsítványtelepítés a Frissítések

Csoportházirend beállítás neve: Automatikus tanúsítványtelepítés Frissítések

Leírás: Ez a szabályzat szabályozza, hogy a rendszer automatikusan alkalmazza-e a biztonságos rendszerindítási tanúsítvány frissítéseit a Windows havi biztonsági és nem biztonsági frissítéseivel. Azok az eszközök, amelyeket a Microsoft a biztonságos rendszerindítási változók frissítéseinek feldolgozására ellenőrzött, az összegző karbantartás részeként megkapják és automatikusan alkalmazzák őket.

Megjegyzés: A házirend engedélyezése letiltja az automatikus tanúsítványtelepítést Frissítések keresztül. Ez egyenértékű a HighConfidenceOptOut beállításkulcs 1 értékre állításával.Ha letiltja ezt a házirendet, akkor az automatikus tanúsítványtelepítést Frissítések keresztül engedélyezi, ami egyenértékű a HighConfidenceOptOut 0 értékre állításával.

-

Engedélyezve: Az automatikus üzembe helyezés le van tiltva; a frissítéseket manuálisan kell kezelni.

-

Letiltva: Az ellenőrzött frissítési eredményekkel rendelkező eszközök automatikusan megkapják a tanúsítványfrissítéseket a karbantartás során.

-

Nincs konfigurálva: Az automatikus üzembe helyezés alapértelmezés szerint megtörténik.

Megjegyzések:

-

A frissítések sikeres feldolgozását megerősítő szándékolt eszközök.

-

Konfigurálja ezt a szabályzatot az automatikus üzembe helyezés választásához.

-

A HighConfidenceOptOut beállításkulcsnak felel meg.

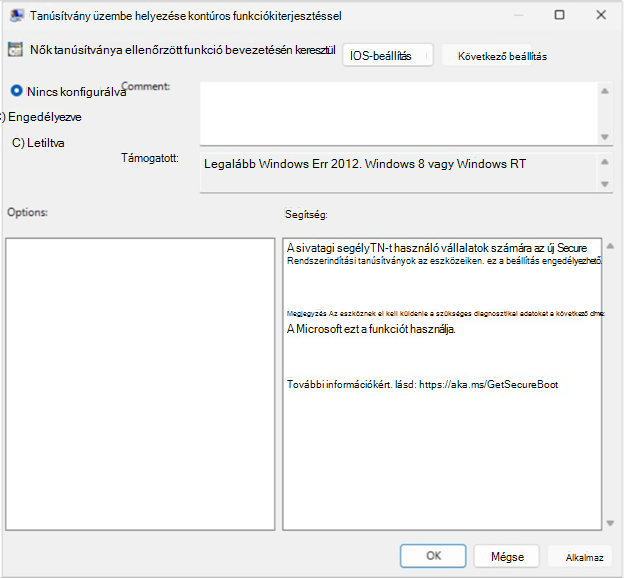

Tanúsítvány üzembe helyezése szabályozott szolgáltatáskiterjesztéssel

Csoportházirend beállítás neve: Tanúsítvány központi telepítése szabályozott szolgáltatáskiterjesztéssel

Leírás: Ez a szabályzat lehetővé teszi a vállalatok számára, hogy részt vegyenek a Microsoft által felügyelt Biztonságos rendszerindítási tanúsítvány frissítésének szabályozott szolgáltatásban való bevezetésében .

-

Engedélyezve: A Microsoft segít a tanúsítványok üzembe helyezésében a bevezetésben regisztrált eszközökön.

-

Letiltva vagy nincs konfigurálva: Nincs részvétel a szabályozott bevezetésben.

Követelmények:

-

Az eszköznek el kell küldenie a szükséges diagnosztikai adatokat a Microsoftnak. Részletekért lásd: A Windows diagnosztikai adatainak konfigurálása a szervezetben – Windows adatvédelem | Microsoft Learn.

-

Az MicrosoftUpdateManagedOptIn beállításkulcsnak felel meg.

Erőforrások

Az UEFICA2023Status és az UEFICA2023Error beállításkulcsokkal kapcsolatos részletekért tekintse meg a biztonságos rendszerindítás beállításkulcsainak frissítéseit: Az informatikai felügyelettel rendelkező Windows-eszközökre vonatkozó beállításkulcsok az eszköz eredményeinek monitorozásához.

Az eszközök, az eszközattribútumok és az eszközgyűjtő-azonosítók állapotának megértéséhez hasznos eseményekért lásd: Biztonságos rendszerindítási adatbázis és DBX változófrissítési események . Különös figyelmet fordítson az események oldalán leírt 1801- és 1808-os eseményekre.

A Csoportházirend MSI-k és a csoportházirend-beállítások referenciatáblája esetében használja az alábbi hivatkozásokat, vagy győződjön meg arról, hogy a használt felügyeleti sablonok közzé vannak téve a táblázatban felsorolt dátumokon vagy azok után.

|

Platform |

Közzétett MSI |

Közzétett csoportházirend-beállítások referencia-számolótáblája |

|---|---|---|

|

Ügyfél Megjegyzés: A felügyeleti sablonok (.admx) operációs rendszerfüggetlenek, és minden támogatott operációs rendszeren működnek. |

Közzétéve: 2025.10.27. |

Közzétéve: 2025.10.02. |

|

Kiszolgáló Megjegyzés: A felügyeleti sablonok (.admx) operációs rendszerfüggetlenek, és minden támogatott operációs rendszeren működnek. |

Közzétéve: 2025.10.27. |

Közzétéve: 2025.10.27. |