Monitoraggio dello stato del certificato di avvio protetto con Microsoft Intune correzioni

Si applica a

Data di pubblicazione originale: 18 febbraio 2026

ID KB: 5080921

Questo articolo contiene indicazioni per:

-

Amministratori IT che hanno bisogno di visibilità sullo stato di aggiornamento del certificato di avvio protetto dai dispositivi Windows registrati Intune

-

Organizzazioni in preparazione della scadenza del certificato di avvio protetto di giugno 2026

-

Team che vogliono monitorare lo stato di avanzamento dell'implementazione dei certificati nei Intune dispositivi Windows registrati

In questo articolo:

Introduzione

I certificati di avvio protetto Microsoft (CA 2011) scadono a partire da giugno 2026. Tutti i dispositivi Windows con avvio protetto abilitato devono essere aggiornati ai certificati 2023 prima della scadenza per garantire il supporto continuo degli aggiornamenti della sicurezza.

Questa guida fornisce un approccio solo per il monitoraggio utilizzando Microsoft Intune Correzioni (Correzioni proattive). Lo script di rilevamento raccoglie l'avvio protetto e lo stato del certificato da ogni dispositivo e lo segnala al portale di Intune. Nei dispositivi non viene eseguita alcuna azione correttiva. In questo modo gli amministratori hanno una visualizzazione centralizzata esportabile dello stato di avanzamento dell'aggiornamento dei certificati in tutti i dispositivi Windows registrati Intune.

Perché usare questo approccio?

|

Beneficio |

Descrizione |

|---|---|

|

Visibilità a livello di dispositivo |

Visualizzare ogni Intune stato del certificato del dispositivo Windows registrato in un'unica posizione |

|

Esportabile |

Esportare i risultati in formato CSV direttamente dal portale di Intune |

|

Valori raw del Registro di sistema |

Visualizzare i dati effettivi del Registro di sistema, non solo passare/non superare |

|

Contesto del dispositivo |

Include produttore, modello, versione del BIOS e tipo di firmware |

|

Telemetria del registro eventi |

Acquisisce gli ID evento di avvio protetto (1801/1808), gli ID bucket e i livelli di probabilità |

|

Zero tocco |

Viene eseguito automaticamente come SISTEMA: non è richiesta l'interazione dell'utente |

Per informazioni complete sugli aggiornamenti dei certificati, vedere Aggiornamenti dei certificati di avvio protetto: linee guida per professionisti IT e organizzazioni.

Prerequisiti

Prima di distribuire lo script di rilevamento, verificare che l'ambiente soddisfi i requisiti necessari.

Questa soluzione sfrutta le correzioni in Microsoft Intune. Per un elenco completo dei prerequisiti, vedi Usare Le correzioni per rilevare e risolvere i problemi di supporto - Microsoft Intune.

Script di rilevamento

Lo script di rilevamento è uno script di PowerShell che raccoglie dati completi dell'inventario di avvio protetto da ogni dispositivo e lo genera come stringa JSON. Lo script legge dalle origini seguenti:

Registro di sistema: stato di aggiornamento del certificato di avvio protetto, chiavi di manutenzione, attributi del dispositivo e impostazioni di consenso esplicito/rifiuto esplicito da HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot e le relative sottochiavi

WMI/CIM: versione del sistema operativo, ora dell'ultimo avvio e informazioni hardware della scheda base

Registri eventi : voci del registro eventi di sistema per GLI ID evento 1801 e 1808 (eventi di aggiornamento dell'avvio protetto)

L'output JSON viene visualizzato nel portale di Intune in Correzioni > Monitor > Stato dispositivo > "Output di rilevamento pre-correzione" e può essere esportato in CSV per l'analisi.

Importante: Questo è uno script di sola rilevamento. Non vengono apportate modifiche al dispositivo. Non è necessario alcun script di correzione.

Creazione del file script

IMPORTANTE L'articolo seguente che contiene lo script di esempio è stato ritirato. Se è stato installato un aggiornamento di Windows rilasciato dopo il 12 maggio 2026 incluso, lo script di esempio si trova nella cartella %systemroot%\SecureBoot\ExampleRolloutScripts nel dispositivo.

-

Passare allo script di raccolta dati dell'inventario di avvio protetto di esempio (KB5072718)

-

Copiare il contenuto completo dello script dalla pagina

-

Aprire un editor di testo (ad esempio Blocco note, codice VS) e incollare lo script

-

Salvare il file con Detect-SecureBootCertUpdateStatus.ps1

Creare la correzione in Intune

Seguire questa procedura per distribuire lo script di rilevamento come correzione (pacchetto di script) in Microsoft Intune.

Passaggio 1: Creare il pacchetto script

-

Accedere all'interfaccia di amministrazione di Microsoft Intune

-

Passare a Dispositivi > Correzioni

-

Fare clic su + Crea pacchetto script

Passaggio 2: Nozioni di base

-

Nella scheda Nozioni fondamentali configurare le impostazioni seguenti:

|

Impostazione |

Valore |

|---|---|

|

Nome |

Monitoraggio dello stato del certificato di avvio protetto |

|

Descrizione |

Monitora lo stato di aggiornamento del certificato di avvio protetto per tutta la flotta. Solo rilevamento: non viene eseguita alcuna azione correttiva. |

|

Publisher |

(nome dell'organizzazione) |

-

Fare clic su Avanti

Passaggio 3: Impostazioni

-

Nella scheda Impostazioni configurare le impostazioni seguenti:

|

Impostazione |

Valore |

Note |

|---|---|---|

|

File di script di rilevamento |

Carica Detect-SecureBootCertificateStatus.ps1 |

Lo script della sezione precedente |

|

File di script di correzione |

(lasciare vuoto) |

Non è necessaria alcuna correzione: questa operazione viene eseguita solo per il monitoraggio |

|

Eseguire questo script con le credenziali di accesso |

No |

Viene eseguito come SISTEMA per garantire l'accesso a Confirm-SecureBootUEFI e al Registro di sistema |

|

Applicare il controllo della firma dello script |

No |

Impostato su Sì se l'organizzazione richiede script firmati |

|

Eseguire script in PowerShell a 64 bit |

Sì |

Obbligatorio per Confirm-SecureBootUEFI cmdlet e letture accurate del Registro di sistema |

-

Fare clic su Avanti

Passaggio 4: Contrassegni ambito

-

Aggiungere gli eventuali tag di ambito richiesti dall'organizzazione o lasciare come predefiniti

-

Fare clic su Avanti

Passaggio 5: Attività

|

Impostazione |

Valore |

Note |

|---|---|---|

|

Assegnazioni |

Selezionare i gruppi di dispositivi da monitorare |

Usare Tutti i dispositivi per il monitoraggio a livello di flotta o gruppi specifici per il monitoraggio mirato |

|

Pianifica |

Configura in base alle tue esigenze di monitoraggio |

Scelta consigliata: una volta al giorno per il monitoraggio dell'implementazione attiva o una volta alla settimana per il monitoraggio continuo |

Nota: le correzioni vengono eseguite in base alla pianificazione configurata del dispositivo. La prima esecuzione può richiedere fino a 24 ore dopo l'assegnazione, a seconda del ciclo di check-in del dispositivo.

Fare clic su Avanti

Passaggio 6: Revisione e creazione

-

Controlla tutte le impostazioni

-

Fare clic su Crea

Visualizzazione ed esportazione dei risultati

Visualizzare i risultati nel portale

-

Passare a Dispositivi > Correzioni

-

Fai clic su Secure Boot Certificate Status Monitor (o sul nome che hai scelto)

-

Selezionare la scheda Monitor

-

Fare clic su Stato dispositivo

-

Fare clic su Colonne e aggiungere l'output di rilevamento delle pre-correzioni

Verrà visualizzata una tabella con le colonne seguenti:

|

Colonna |

Descrizione |

|---|---|

|

Nome dispositivo |

Il nome del dispositivo |

|

Nome utente |

L'utente principale del dispositivo |

|

Stato rilevamento |

Senza problemi (certificati aggiornati) o con problema (certificati non aggiornati) |

|

Output di rilevamento della correzione preliminare |

Output JSON completo dallo script |

|

Ultima modifica |

L'ultima volta che lo script è stato eseguito sul dispositivo |

Esportare in formato CSV

-

Nella pagina Stato dispositivo fare clic sul pulsante Esporta nella parte superiore della tabella

-

Il file CSV scaricherà tutte le colonne, incluso l'output di rilevamento JSON completo per ogni dispositivo

-

Aprire in Excel per filtrare, ordinare e analizzare in base a qualsiasi campo

Suggerimento: in Excel è possibile usare le funzioni TESTO.UNISCI o JSON per analizzare l'output del rilevamento JSON in colonne separate per semplificare l'analisi.

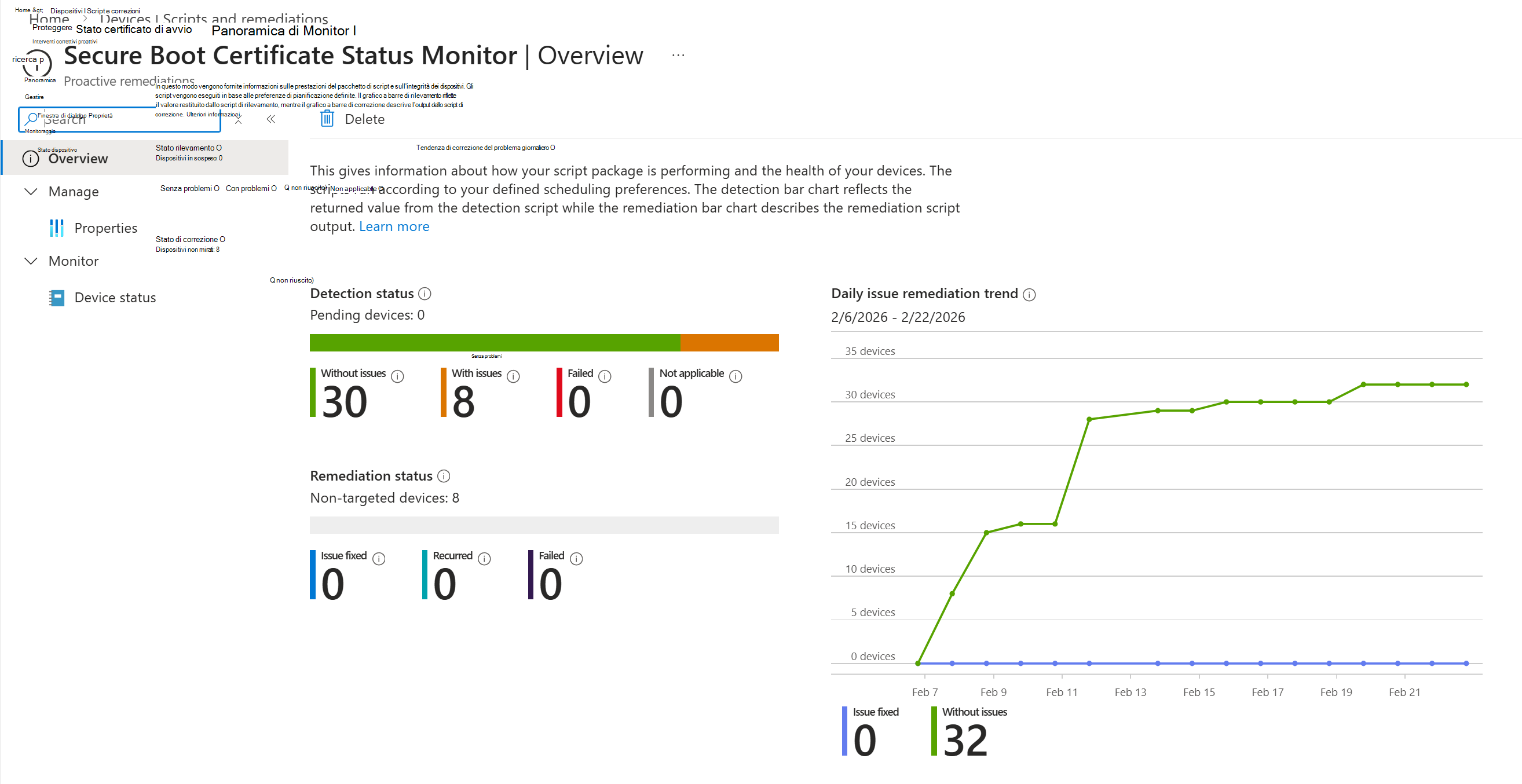

Scheda Panoramica

La scheda Panoramica della correzione fornisce un dashboard di riepilogo:

|

Metrica |

Significato |

|---|---|

|

Dispositivi con problemi |

Dispositivi in cui i certificati non sono ancora aggiornati |

|

Dispositivi senza problemi |

Dispositivi in cui i certificati sono aggiornati |

|

Dispositivi con rilevamento non riuscito |

Dispositivi in cui lo script ha rilevato un errore |

Domande frequenti

Questa modifica è stata apportata ai miei dispositivi?

No. Questo è uno script di sola rilevamento. Nessun valore del Registro di sistema viene modificato, non vengono attivati aggiornamenti e non viene eseguita alcuna azione correttiva. Lo script legge solo i valori e li segnala.

Che cosa significa "Con problema"?

"Con problema" significa che al dispositivo non sono ancora applicati i certificati di avvio protetto 2023 e il boot manager con firma 2023. Questo potrebbe essere dovuto al fatto che: - L'aggiornamento del certificato non è stato avviato - L'aggiornamento è in corso e potrebbe richiedere un riavvio per il completamento - Avvio protetto non è abilitato nel dispositivo - Il dispositivo non è basato su UEFI o è in attesa di un riavvio per applicare gestione avvio.

Che cosa significa "Senza problema"?

"Senza problemi" significa che nel dispositivo è abilitato Avvio protetto e il valore del Registro di sistema UEFICA2023Status viene aggiornato, a indicare che i certificati 2023 sono stati applicati correttamente.

Con quale frequenza viene eseguito lo script?

Lo script viene eseguito nella pianificazione configurata nell'assegnazione. Per il monitoraggio attivo durante un'implementazione, è consigliato ogni giorno. Per il monitoraggio continuo, settimanale è sufficiente.

Cosa succede se la chiave del Registro di sistema di manutenzione non esiste?

Se la chiave HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing non esiste in un dispositivo, nel campo UEFICA2023Status verrà visualizzato NoValue. Questo in genere significa che gli aggiornamenti dei certificati non sono stati avviati nel dispositivo.

Quali licenze sono necessarie?

Le correzioni richiedono licenze di Windows 10/11 Enterprise E3/E5, Education A3/A5 o F3. Se i dispositivi hanno solo licenze Business Premium o Pro, le correzioni non saranno disponibili. Vedere Prerequisiti per le correzioni.

Risorse

Playbook per l'aggiornamento del certificato di avvio protetto

Aggiornamenti del certificato di avvio protetto: linee guida per i professionisti IT

Aggiornamenti della chiave del Registro di sistema per l'avvio protetto

Eventi di aggiornamento delle variabili DB e DBX di avvio protetto