Data di pubblicazione originale: 11 luglio 2025

ID KB: 5064479

In questo articolo:

Introduzione

Questo articolo fornisce una panoramica delle prossime modifiche alla funzionalità di controllo di NT LAN Manager (NTLM) in Windows 11, versione 24H2 e Windows Server 2025. Questi miglioramenti sono progettati per aumentare la visibilità sull'attività di autenticazione NTLM, consentendo agli amministratori di determinare l'identità degli utenti, la logica per l'utilizzo di NTLM e le posizioni specifiche in cui NTLM è impiegato in un ambiente. Il controllo avanzato supporta il monitoraggio della sicurezza migliorato e l'identificazione delle dipendenze di autenticazione legacy.

Scopo delle modifiche di controllo NTLM

L'autenticazione NTLM continua a essere presente in vari scenari aziendali, spesso a causa di applicazioni e configurazioni legacy. Con l'annuncio della deprecazione e della disabilitazione futura di NTLM (vedere il blog IT di Windows L'evoluzione di autenticazione di Windows), le funzionalità di controllo aggiornate hanno lo scopo di aiutare gli amministratori a identificare l'utilizzo di NTLM, comprendere i modelli di utilizzo e rilevare potenziali rischi per la sicurezza, tra cui l'uso di NT LAN Manager versione 1 (NTLMv1).

Log di controllo NTLM

Windows 11, versione 24H2 e Windows Server 2025 presentano nuove funzionalità di registrazione di controllo NTLM per client, server e controller di dominio. Ogni componente genera log che forniscono informazioni dettagliate sugli eventi di autenticazione NTLM. Questi log sono disponibili in Visualizzatore eventi in Registri applicazioni e servizi > Microsoft > Windows > NTLM > Operativi.

Rispetto ai log di controllo NTLM esistenti, le nuove modifiche di controllo avanzato consentono agli amministratori di rispondere a Who, Why e Where:

-

Chi utilizza NTLM, inclusi l'account e il processo nel computer.

-

Perché è stata scelta l'autenticazione NTLM invece dei protocolli di autenticazione moderni come Kerberos.

-

Dove avviene l'autenticazione NTLM, inclusi sia il nome del computer che l'IP del computer.

Il controllo NTLM avanzato fornisce anche informazioni sull'utilizzo di NTLMv1 per client e server, nonché sull'utilizzo di NTLMv1 a livello di dominio registrato dal controller di dominio.

Gestione di Criteri di gruppo

Le nuove funzionalità di controllo NTLM sono configurabili tramite impostazioni di Criteri di gruppo aggiornate. Gli amministratori possono utilizzare questi criteri per specificare quali eventi di autenticazione NTLM vengono controllati e per gestire il comportamento di controllo tra client, server e controller di dominio in base alle esigenze del proprio ambiente.

Per impostazione predefinita, gli eventi sono abilitati.

-

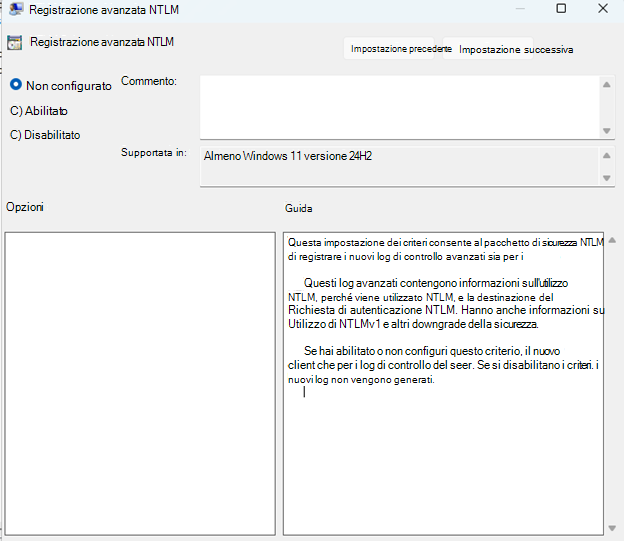

Per la registrazione di client e server, gli eventi vengono controllati tramite il criterio "NTLM Enhanced Logging" in Administrative Templates > System > NTLM.

-

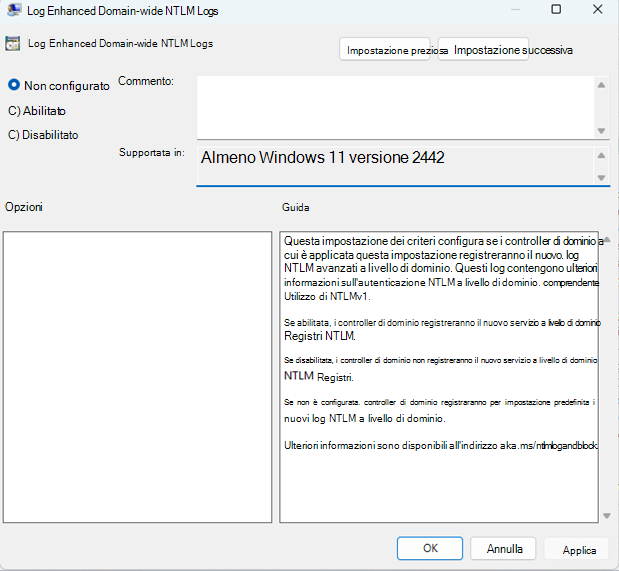

Per la registrazione a livello di dominio nel controller di dominio, gli eventi vengono controllati tramite il criterio "Log Enhanced Domain-wide NTLM Logs" in Administrative Templates > System > Netlogon.

Livelli di controllo

Ogni log di controllo NTLM viene suddiviso in due ID evento diversi con le stesse informazioni che differiscono solo per livello di evento:

-

Informazioni: indica eventi NTLM standard, ad esempio autenticazione NT LAN Manager versione 2 (NTLMv2), in cui non viene rilevata alcuna riduzione della sicurezza.

-

Avviso: indica un downgrade della sicurezza NTLM, ad esempio l'uso di NTLMv1. Questi eventi evidenziano l'autenticazione non protetta. Un evento potrebbe essere contrassegnato come "Avviso" per istanze come le seguenti:

-

Utilizzo NTLMv1 rilevato dal client, server o controller di dominio.

-

Protezione avanzata per l'autenticazione è contrassegnata come non supportata o non protetta (per altre informazioni, vedere KB5021989: Protezione estesa per l'autenticazione).

-

Alcune funzionalità di sicurezza NTLM, ad esempio il controllo dell'integrità dei messaggi (MIC), non vengono utilizzate.

-

Registri client

I nuovi log di controllo registrano i tentativi di autenticazione NTLM in uscita. Questi log forniscono dettagli sulle applicazioni o sui servizi che avviano connessioni NTLM, insieme ai metadati pertinenti per ogni richiesta di autenticazione.

La registrazione client include un campo univoco, Id utilizzo/Motivo, che evidenzia il motivo per cui è stata usata l'autenticazione NTLM.

|

ID |

Descrizione |

|

0 |

Motivo sconosciuto. |

|

1 |

NTLM è stato chiamato direttamente dall'applicazione chiamante. |

|

2 |

Autenticazione di un account locale. |

|

3 |

RESERVED, attualmente non in uso. |

|

4 |

Autenticazione di un account cloud. |

|

5 |

Il nome della destinazione era mancante o vuoto. |

|

6 |

Non è stato possibile risolvere il nome di destinazione tramite Kerberos o altri protocolli. |

|

7 |

Il nome di destinazione contiene un indirizzo IP. |

|

8 |

Il nome di destinazione è stato trovato duplicato in Active Directory. |

|

9 |

Non è stato possibile stabilire nessuna linea di vista con un controller di dominio. |

|

10 |

NTLM è stato chiamato tramite un'interfaccia di loopback. |

|

11 |

NTLM è stato chiamato con una sessione Null. |

|

Registro eventi |

Microsoft-Windows-NTLM/Operational |

|

ID evento |

4020 (Informazioni), 4021 (Avviso) |

|

Origine evento |

NTLM |

|

Testo evento |

Questa macchina ha tentato di eseguire l'autenticazione in una risorsa remota tramite NTLM. Informazioni sul processo: Nome processo:> nome < Process PID: <PID> Informazioni sul cliente: Nome utente: <> Nome utente Dominio: <> nome di dominio Hostname:> nome host < Tipo Sign-On: <<> Sign-On singolo/Creds fornito Informazioni di destinazione: Computer di destinazione:> <nome computer Dominio di destinazione: <> del dominio del computer Risorsa di destinazione: <nome dell'entità servizio (SPN)> IP di destinazione:> indirizzo IP < Target Network Name: <Network Name> Utilizzo NTLM: ID motivo:> ID utilizzo < Motivo: <> motivo di utilizzo Sicurezza NTLM: Contrassegni negoziati:> di contrassegni < Versione NTLM: <NTLMv2 / NTLMv1> Stato chiave sessione: < presente/mancante> Associazione canali: < supportata/non supportata> Associazione servizio: <nome dell'entità servizio (SPN)> Stato MIC: <> protetto/non protetto AvFlags: <flag NTLM> Stringa AvFlags: <stringa di flag NTLM> Per altre informazioni, vedere aka.ms/ntlmlogandblock. |

Registri server

I nuovi log di controllo registrano i tentativi di autenticazione NTLM in arrivo. Questi log forniscono dettagli simili sull'autenticazione NTLM come i log client, nonché segnalare se l'autenticazione NTLM ha avuto esito positivo o meno.

|

Registro eventi |

Microsoft-Windows-NTLM/Operational |

|

ID evento |

4022 (Informazioni), 4023 (Avviso) |

|

Origine evento |

NTLM |

|

Testo evento |

Un client remoto utilizza NTLM per eseguire l'autenticazione in questa workstation. Informazioni sul processo: Nome processo:> nome < Process PID: <PID> Informazioni sul client remoto: Nome utente: <> Nome utente client Dominio: <client domain> Computer client: <> nome computer client IP client:> IP client < Nome rete client: <nome di rete client> Sicurezza NTLM: Contrassegni negoziati:> di contrassegni < Versione NTLM: <NTLMv2 / NTLMv1> Stato chiave sessione: < presente/mancante> Associazione canali: < supportata/non supportata> Associazione servizio: <nome dell'entità servizio (SPN)> Stato MIC: <> protetto/non protetto AvFlags: <flag NTLM> Stringa AvFlags: <stringa di flag NTLM> Stato:> codice di stato < Messaggio di stato:> stringa di stato < Per altre informazioni, vedere aka.ms/ntlmlogandblock |

Log del controller di dominio

I controller di dominio beneficiano del controllo NTLM avanzato, con nuovi log che acquisiscono tentativi di autenticazione NTLM riusciti e non riusciti per l'intero dominio. Questi log supportano l'identificazione dell'utilizzo NTLM tra domini e avvisano gli amministratori di potenziali downgrade nella sicurezza dell'autenticazione, ad esempio l'autenticazione NTLMv1.

I log dei controller di dominio diversi vengono creati in base agli scenari seguenti:

Quando l'account client e il computer server appartengono allo stesso dominio, viene creato un log simile al seguente:

|

Registro eventi |

Microsoft-Windows-NTLM/Operational |

|

ID evento |

4032 (Informazioni), 4033 (Avviso) |

|

Origine evento |

Security-Netlogon |

|

Testo evento |

Il DC <DC Name> elaborato una richiesta di autenticazione NTLM inoltrata proveniente da questo dominio. Informazioni sul cliente: Nome client: <> Nome utente Client Domain: <Domain> Computer client: workstation client <> Informazioni sul server: Nome server:> nome computer <server Server Domain: <Server Domain> IP server:> IP del server < Server OS: <Server Operating System> Sicurezza NTLM: Contrassegni negoziati:> di contrassegni < Versione NTLM: <NTLMv2 / NTLMv1> Stato chiave sessione: < presente/mancante> Associazione canali: < supportata/non supportata> Associazione servizio: <nome dell'entità servizio (SPN)> Stato MIC: <> protetto/non protetto AvFlags: <flag NTLM> Stringa AvFlags: <stringa di flag NTLM> Stato:> codice di stato < Messaggio di stato:> stringa di stato < Per altre informazioni, vedere aka.ms/ntlmlogandblock |

Se l'account client e il server appartengono a domini diversi, il controller di dominio avrà log diversi a seconda che il controller di dominio appartenga al dominio in cui risiede il client (avvio dell'autenticazione) o in cui risiede il server (accettando l'autenticazione):

Se il server appartiene allo stesso dominio del controller di dominio che gestisce l'autenticazione, viene creato un log simile al "log dello stesso dominio".

Se l'account client appartiene allo stesso dominio del controller di dominio che gestisce l'autenticazione, viene creato un log simile al seguente:

|

Registro eventi |

Microsoft-Windows-NTLM/Operational |

|

ID evento |

4030 (Informazioni), 4031 (Avviso) |

|

Origine evento |

Security-Netlogon |

|

Testo evento |

Il DC <DC Name> elaborato una richiesta di autenticazione NTLM inoltrata proveniente da questo dominio. Informazioni sul cliente: Nome client: <> Nome utente Client Domain: <Domain> Computer client: workstation client <> Informazioni sul server: Nome server:> nome computer <server Server Domain: <Server Domain> Inoltrato da: Tipo di canale sicuro: <Netlogon Secure Channel Info> Nome farside: <> nome computer controller di dominio tra domini Dominio Farside: <> del nome di dominio interdominio IP farside: <> IP controller di dominio incrociato Sicurezza NTLM: Contrassegni negoziati:> di contrassegni < Versione NTLM: <NTLMv2 / NTLMv1> Stato chiave sessione: < presente/mancante> Associazione canali: < supportata/non supportata> Associazione servizio: <nome dell'entità servizio (SPN)> Stato MIC: <> protetto/non protetto AvFlags: <flag NTLM> Stringa AvFlags: <stringa di flag NTLM> Stato:> codice di stato < Per altre informazioni, vedere aka.ms/ntlmlogandblock |

Relazione tra eventi NTLM nuovi ed esistenti

I nuovi eventi NTLM sono un miglioramento rispetto ai log NTLM esistenti, come la sicurezza di rete: Limitazione dell'autenticazione NTLM Audit NTLM in questo dominio. Le modifiche avanzate del controllo NTLM non influiscono sui log NTLM correnti; se i log di controllo NTLM correnti sono abilitati, continueranno a essere registrati.

Informazioni sulla distribuzione

In conformità all'implementazione delle funzionalità controllate da Microsoft, le modifiche verranno implementate gradualmente nei computer Windows 11, versione 24H2, seguiti successivamente da computer Windows Server 2025, inclusi i controller di dominio.

Un'implementazione graduale distribuisce un aggiornamento di rilascio in un determinato periodo di tempo, invece che in una volta sola. Questo significa che gli utenti ricevono gli aggiornamenti in momenti diversi e potrebbero non essere immediatamente disponibili per tutti gli utenti.