Nota dell'editore: data di pubblicazione originale: 16 ottobre 2025. Questo articolo è stato aggiornato il 17 novembre 2025 per riflettere la graduale implementazione di Agent Workspace e Azioni Copilot per i Partecipanti al Programma Windows Insider. Il 5 dicembre 2025 è stato effettuato un altro aggiornamento per acquisire il supporto per i connettori agente in esecuzione nell'area di lavoro agente. Trova ulteriori informazioni sulla gestione e la sicurezza delle funzionalità agentic in Windows nell'articolo Protezione degli agenti di intelligenza artificiale in Windows e Ignite 2025: Promuovere Windows come piattaforma premier per sviluppatori, disciplinata dai blog sulla sicurezza.

Le app basate sull'intelligenza artificiale consentono di automatizzare le attività quotidiane, come l'organizzazione di file, la pianificazione delle riunioni o l'invio di messaggi di posta elettronica, in modo da poter dedicare meno tempo al lavoro occupato e più tempo a ciò che conta di più. Un modo efficace in cui le app implementano l'intelligenza artificiale oggi consiste nell'interagire con le tue app e i tuoi file, usando la visione e il ragionamento avanzato per fare clic, digitare e scorrere come fa un essere umano. Una di queste esperienze è una funzionalità sperimentale denominata Azioni Copilot disponibile per i Partecipanti al Programma Windows Insider di Copilot Labs. Con Copilot Actions si dispone di un collaboratore digitale attivo che può svolgere attività complesse per aumentare l'efficienza e la produttività.

Le app basate sull'intelligenza artificiale possono anche estendere le loro funzionalità con i connettori agente. I connettori agente sono server MCP (Model Context Protocol) che fungono da ponti tra gli agenti di intelligenza artificiale e le app o gli strumenti di sistema di Windows, consentendo agli agenti di accedere ai dati e di eseguire azioni per conto dell'utente. Gli sviluppatori possono creare questi connettori e registrarli in Windows On-Device Registry (ODR), che fornisce un modo sicuro e gestibile per individuare e controllare l'accesso dell'agente ai connettori.

Windows si impegna a rendere le esperienze agentic con le app più produttive e sicure per singoli utenti e aziende. Come parte di questa visione, Windows sta introducendo una nuova funzionalità sperimentale, l'area di lavoro agente , disponibile in un'anteprima privata per i Windows Insider in una versione presto disponibile. Questa anteprima preliminare riflette il nostro approccio graduale alla distribuzione di funzionalità agentic, a partire da un accesso limitato per raccogliere feedback e rafforzare la sicurezza fondamentale. L'area di lavoro Agente rappresenta un passaggio fondamentale per abilitare l'elaborazione intelligente basata su agenti. La sicurezza in questo contesto non è una funzionalità unica, ma un impegno continuo. Man mano che le funzionalità agentic evolvono, anche i controlli di sicurezza si adattano a ogni fase di implementazione dall'anteprima all'ampia disponibilità.

Per ulteriori informazioni sui principi che guidano lo sviluppo sicuro dell'intelligenza artificiale agentic in Windows, vedi:

Che cos'è un'area di lavoro agente?

Un'area di lavoro agente è uno spazio separato e contenuto in Windows in cui è possibile concedere agli agenti l'accesso alle app e ai file in modo che possano completare le attività in background mentre si continua a usare il dispositivo. Ogni agente opera usando il proprio account, distinto dal proprio account utente personale. Questo account agente dedicato stabilisce limiti chiari tra l'attività dell'agente e la propria, abilitando l'autorizzazione con ambito e l'isolamento del runtime. Di conseguenza, è possibile delegare le attività agli agenti mantenendo il controllo completo, la visibilità delle azioni dell'agente e la possibilità di gestire l'accesso in qualsiasi momento.Gli agenti in genere ottengono l'accesso a cartelle note o a cartelle condivise specifiche e questa opzione viene visualizzata nelle impostazioni di controllo degli accessi della cartella. Ogni agente ha una propria area di lavoro e le proprie autorizzazioni: ciò a cui può accedere un agente non si applica automaticamente agli altri. Queste aree di lavoro sono progettate per essere leggere e sicure, con ridimensionamento dell'utilizzo della memoria e della CPU in base all'attività. Nel corso del tempo Windows aggiungerà diversi tipi di aree di lavoro con funzionalità diverse. Per questa versione di anteprima iniziale, l'area di lavoro agente viene eseguita in una sessione di Windows separata, consentendo agli agenti di interagire con le app in parallelo alla propria sessione. Per le operazioni comuni, questa configurazione è più efficiente rispetto a una macchina virtuale completa, ad esempio Sandbox di Windows, mantenendo al contempo l'isolamento della sicurezza, il supporto per l'esecuzione parallela e il controllo dell'utente. L'esperienza complessiva e il modello di sicurezza sono attivamente perfezionati per supportare i principi chiave di trasparenza, sicurezza e controllo degli utenti.

Contenuto dell'articolo

-

Perché la sicurezza è importante

-

Principi di sicurezza e privacy dell'agente

-

Abilitare le funzionalità agentic sperimentali

-

Accesso alle app nell'area di lavoro agente

-

Accesso ai file nell'area di lavoro agente

-

Problemi noti

Perché la sicurezza è importante

Agentic IA dispone di potenti funzionalità oggi, ad esempio può completare molte attività complesse in risposta alle richieste degli utenti, trasformando il modo in cui gli utenti interagiscono con i loro PC. Man mano che vengono introdotte queste funzionalità, i modelli di intelligenza artificiale devono comunque affrontare limitazioni funzionali in termini di comportamento e, occasionalmente, possono allucinare e produrre output imprevisti. Inoltre, le applicazioni IA agentic presentano nuovi rischi per la sicurezza, come l'inserimento inter prompt (XPIA), in cui il contenuto dannoso incorporato in elementi o documenti dell'interfaccia utente può sostituire le istruzioni dell'agente, portando ad azioni indesiderate come l'esfiltrazione dei dati o l'installazione di malware. È consigliabile leggere queste informazioni e comprendere le implicazioni a livello di sicurezza derivanti dall'abilitazione di un agente nel computer.

Quando iniziamo a creare funzionalità agentic in Windows, il nostro impegno è includere controlli affidabili per la sicurezza e la privacy che consentano ai clienti di esplorare il loro potenziale con fiducia grazie al supporto di linee guida chiare e misure di protezione appropriate basate su questi obiettivi.

-

Non ripudio : tutte le azioni di un agente sono osservabili e distinguibili da quelle intraprese da un utente.

-

Riservatezza: Gli agenti che raccolgono, aggregano o utilizzano in altro modo i dati protetti degli utenti soddisfano o superano gli standard di sicurezza e privacy dei dati che utilizzano.

-

Autorizzazione : gli utenti approvano tutte le query relative ai dati utente, nonché le azioni eseguite.

Principi di sicurezza e privacy agentic

La protezione degli agenti IA richiede un solido set di principi che assicurano che agiscono in base alle intenzioni dell'utente, proteggendo al contempo i loro dati.

-

Gli agenti sono entità autonome. Sono soggetti ad attacchi nello stesso modo in cui qualsiasi altro utente o componenti software sono. Le loro azioni devono essere contenute.

-

Gli agenti devono essere in grado di produrre log che definiscono le attività. Windows dovrebbe essere in grado di verificare queste azioni con un log di controllo evidente delle manomissioni.

-

Gli agenti devono fornire un mezzo per supervisionare le loro attività. Molte attività di agenti sono piani aggregati contenenti più passaggi. Gli utenti devono essere in grado di rivedere i passaggi e approvare il piano e monitorare l'esecuzione del piano. Gli agenti devono essere in grado di richiedere esplicitamente l'autorizzazione o la decisione di un utente, se necessario.

-

Gli agenti devono sempre agire in base ai principi dei privilegi minimi e non devono essere concesse autorizzazioni o funzionalità che superano quelle dell'utente di avvio, inclusi i diritti amministrativi. I privilegi dell'agente autorizzato devono essere granulari, specifici e associati al tempo. Gli agenti devono essere in grado di accedere alle informazioni riservate (ad esempio i dati della carta di credito) solo in contesti specifici autorizzati dall'utente, ad esempio per l'esecuzione di azioni specifiche, ad esempio durante l'interazione con applicazioni specifiche o su siti Web specifici.

-

Le entità del sistema ( amministratore, sistema locale, ecc.) non devono avere un accesso speciale ad un agente diverso dal proprietario di cui agisce per conto di.

-

Windows è progettato per aiutare gli agenti a rispettare gli impegni di Microsoft previsti nell'Informativa sulla privacy di Microsoft e nell'ai responsabile Standard . Windows supporterà gli agenti nell'elaborazione dei dati solo per scopi chiaramente definiti, garantendo trasparenza e attendibilità. Consulta il Report sulla privacy di Microsoft per informazioni dettagliate sui nostri impegni per promuovere l'intelligenza artificiale in modo responsabile proteggendo al contempo la privacy e altri diritti fondamentali.

Lo sviluppo di agenti e la sicurezza correlata all'intelligenza artificiale continuano a essere un campo di ricerca in rapida evoluzione con la partecipazione attiva di Microsoft in collaborazione con l'intera community di sicurezza. Come parte dell'impegno di Microsoft Secure Future Initiative , aiutare utenti, aziende e sviluppatori ad affrontare queste sfide è la nostra massima priorità quando le persone iniziano a interagire con gli agenti nell'ambito dei loro flussi di lavoro quotidiani.

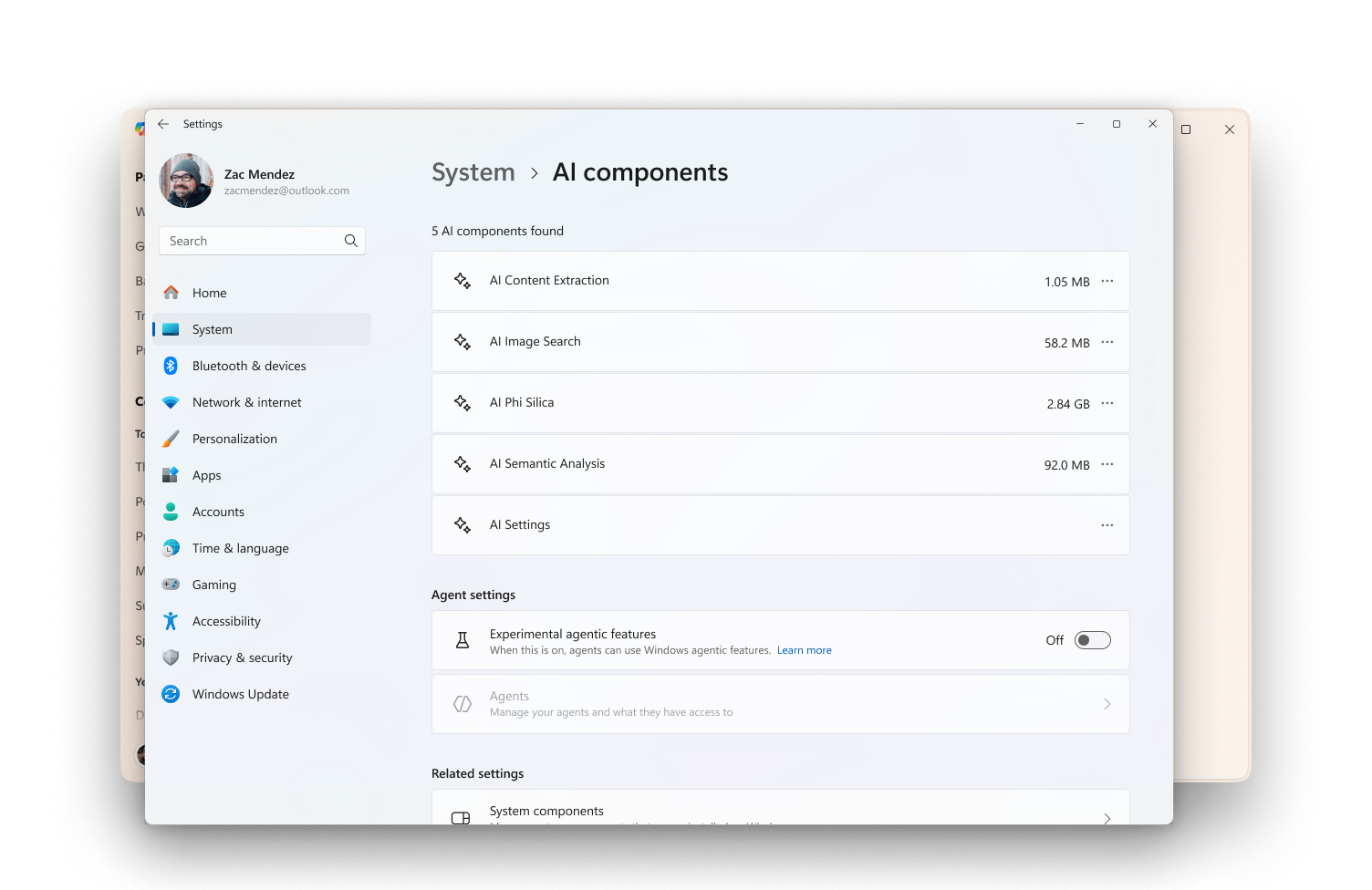

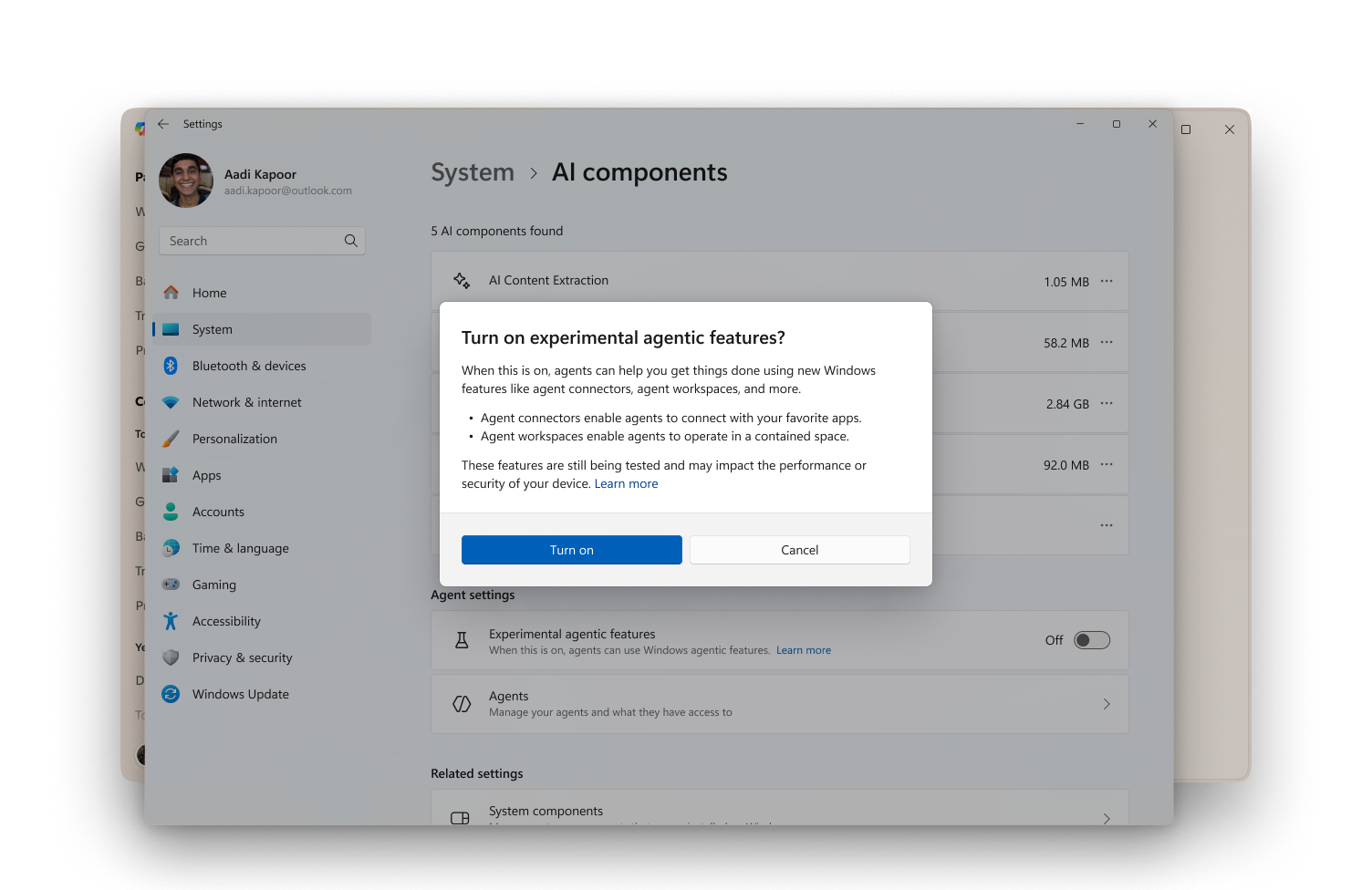

Abilita funzionalità agentic sperimentali

L'impostazione delle funzionalità agentic sperimentali è disattivata per impostazione predefinita. Questa funzionalità non ha funzionalità di intelligenza artificiale autonomamente, è una funzionalità di sicurezza per agenti come Copilot Actions. L'abilitazione di questo interruttore consente la creazione di un account agente separato e di un'area di lavoro nel dispositivo, fornendo uno spazio contenuto per mantenere l'attività dell'agente separata dall'utente. L'impostazione sperimentale delle funzionalità agentic è attualmente in anteprima, allo scopo di raccogliere e imparare dal feedback per perfezionare l'esperienza. Durante il periodo di anteprima, continueremo ad aggiungere controlli di sicurezza e privacy più granulari prima che siano resi disponibili a livello generale. Copilot Actions, attualmente in anteprima per i Partecipanti al Programma Windows Insider nei Laboratori Copilot, usa questa funzionalità. Per altre informazioni, vedere Copilot su Windows: Le azioni Copilot iniziano a essere distribuite ai Partecipanti al Programma Windows Insider | Blog di Windows Insider. Questa impostazione può essere abilitata solo da un utente amministrativo del dispositivo e, una volta abilitata, per tutti gli utenti del dispositivo, inclusi gli altri amministratori e gli utenti standard.

L'impostazione della funzionalità agentic sperimentale consente di:

-

La creazione di account agente che forniscono agli agenti il proprio account separato nel dispositivo quando agiscono per conto dell'utente. Windows sta usando un approccio a fasi per aggiungere regole più severe per gli account agente nelle prossime versioni.

-

La creazione dell'area di lavoro agente in cui gli agenti possono lavorare in parallelo con un utente umano, abilitando l'isolamento del runtime e l'autorizzazione con ambito. Ciò fornisce all'agente funzionalità come il proprio desktop, limitando al contempo la visibilità e l'accesso all'agente all'attività desktop dell'utente. Per impostazione predefinita, i connettori agente nel Registro di sistema di Windows nel dispositivo saranno contenuti nell'area di lavoro agente. Questa funzionalità è ora disponibile nella build di anteprima 26100.7344 e successive. Per questi connettori agente, Windows otterrà l'autorizzazione per consentire agli agenti di eseguire questi connettori agente.

-

Le app Agentic come Copilot possono richiedere e accedere a queste sei cartelle di uso comune nella directory del profilo utente durante l'esecuzione nell'area di lavoro agente: Documenti, download, desktop, musica, immagini e video.

Procedura per abilitare le funzionalità agentic sperimentali:

-

Accedi a Windows con un account amministratore

-

Nell'app Impostazioni nel dispositivo Windows seleziona System > AI Components > Experimental agentic features

Accesso alle app nell'area di lavoro agente

Quando viene eseguita nell'area di lavoro agente, l'app agentic ha accesso alle app disponibili per tutti gli utenti per impostazione predefinita. Per limitare l'accesso, è possibile installare le app per utenti specifici o in modo specifico per gli agenti.

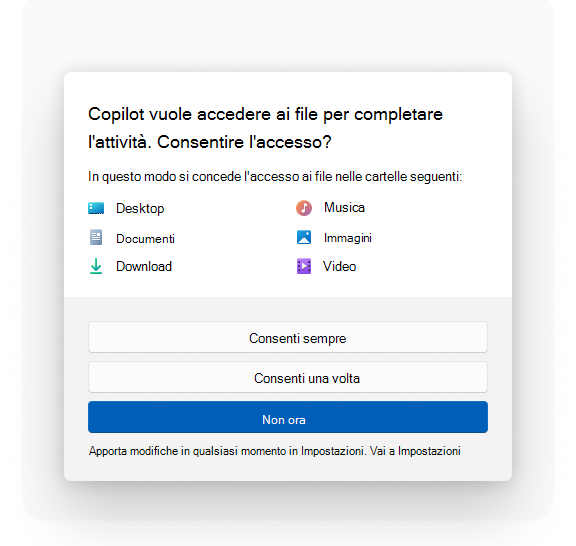

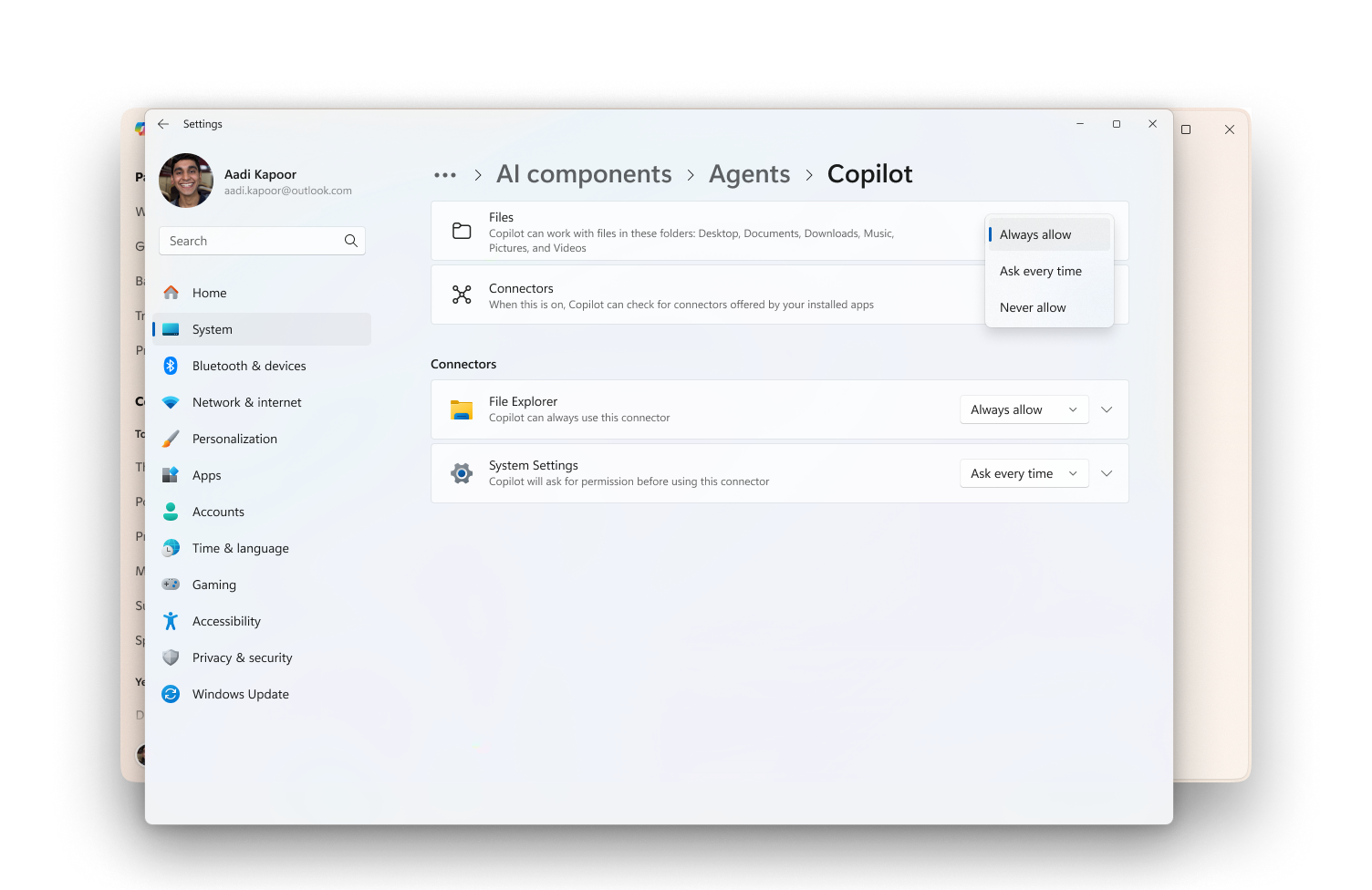

Accesso ai file nell'area di lavoro agente

Gli account Agentic hanno accesso limitato alla directory dei profili utente (C:\Utenti\<nome utente>\) mentre operano nell'area di lavoro agente. Se un agente deve accedere ai file nella directory, Windows concede l'accesso in lettura e scrittura alle cartelle note seguenti: Documenti, Download, Desktop, Video, Immagini, Musica quando l'impostazione è abilitata. Queste cartelle potrebbero essere presenti nella posizione standard o essere state reindirizzate altrove nel file system.Per limitare l'accesso a queste cartelle, disattivare l'impostazione della funzionalità agentic sperimentale.

-

Nell'app Impostazioni nel dispositivo Windows, seleziona System > AI Components > Experimental agentic features

-

Disattivare l'impostazione

Nelle build di anteprima 26100.7344+ puoi gestire l'accesso a queste sei cartelle note per agente. Per impostazione predefinita, quando gli agenti richiedono l'accesso ai file in queste cartelle, Windows ti chiederà il consenso.

Una pagina impostazioni dedicata per ogni agente consente di gestire le autorizzazioni di accesso ai file e di abilitare i connettori di cui un agente ha bisogno per eseguire attività. Puoi gestire le tue preferenze in qualsiasi momento:

-

Nell'app Impostazioni del dispositivo Windows seleziona System > AI Components > Agents

-

Selezionare l'agente nell'elenco

-

Vai alla sezione "File"

-

Seleziona una delle tre opzioni

-

"Consenti sempre": l'agente può accedere a queste sei cartelle note quando necessario.

-

"Chiedi ogni volta": quando l'agente deve accedere alle cartelle, Windows chiederà l'autorizzazione per condividere i file in queste cartelle.

-

"Non consentire mai": quando gli agenti richiedono l'accesso alle cartelle, Windows negherà la richiesta.

-

Gli account agente hanno accesso a tutte le cartelle a cui hanno accesso tutti gli utenti autenticati, ad esempio i profili utente pubblici.

Problemi noti

È possibile che si verifichino questi problemi nella build 26220.7262+:

-

Windows non verrà in sospensione mentre Copilot ha conversazioni attive.

-

Soluzione alternativa: Chiudi le conversazioni di Copilot Actions o chiudi Copilot selezionandola nell'area di notifica, facendo clic con il pulsante destro del mouse e selezionando "Esci".

-

-

Potrebbe essere visualizzato un avviso "Qualcun altro sta ancora usando questo PC. Se si arresta ora, il lavoro non salvato potrebbe andare perso". Quando si tenta di arrestare o riavviare il dispositivo Windows a causa di conversazioni di Azioni Copilot attive.

-

Soluzione alternativa: Chiudi le conversazioni di Copilot Actions o chiudi Copilot selezionandola nell'area di notifica, facendo clic con il pulsante destro del mouse e selezionando "Esci".

-

-

Gli utenti aziendali con Gestione privilegi endpoint possono visualizzare Intune profili gestiti creati per gli account utente agente che non vengono puliti quando la conversazione dell'azione Copilot viene chiusa o l'applicazione esce. Questi profili terminano in genere con il simbolo del dollaro, ad esempio _$, e si trovano accanto agli account Utente agente nella cartella Degli utenti di Windows (in genere c:\users).

-

Soluzione alternativa: Microsoft è a conoscenza del problema e sta lavorando a una correzione che consente di eliminare i profili di Intune rimanenti.

-