요약

CVE-2022-21920에 대한 보호는 2022년 1월 11일 업데이트 및 Windows 업데이트에 Windows 포함됩니다. 이러한 업데이트에는 Microsoft Negotiate 인증 프로토콜을 사용할 때 3부분 서비스 주체 이름에 대한 다운그레이드 공격을 감지하는 향상된 논리가 포함되어 있습니다.

이 문서에서는 Kerberos 인증이 성공하지 않은 경우 지침을 제공합니다.

자세한 내용

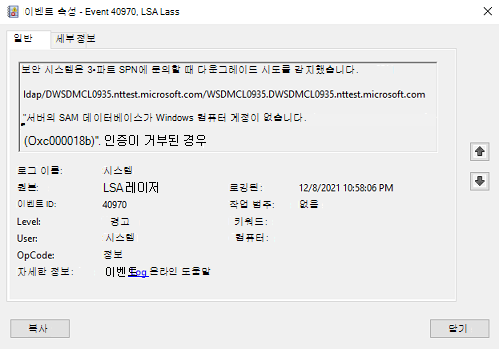

2022년 1월 11일 Windows 업데이트 및 Windows 업데이트를 설치하면 Kerberos 인증이 성공하지 못하는 3부분 SPNS에 대해 인증이 실패할 수 있습니다. 이러한 환경에서는 3부분 SPNS에 대한 Kerberos 인증이 한 동안 작동하지 않은 것일 수 있습니다. 클라이언트 시스템에 다음과 같은 이벤트가 Windows 도움이 될 수 있습니다.

|

Microsoft 테스트 환경에서 특정 SPN에 대한 NTLM 폴백을 식별하는 LSA 이벤트 40970 스크린샷 |

LSA 이벤트 40970 텍스트 버전 |

|

|

보안 시스템이 3부분 SPN에 문의할 때 다운그레이드 시도를 검색했습니다. <SPN 이름> "서버의 SAM 데이터베이스가 Windows(0x0000018b)에 대한 컴퓨터 계정이 없습니다." 인증이 거부되었습니다. |

액션

Microsoft는 3부 SPN에 대한 Kerberos 인증이 실패한 이유를 세분화하는 것이 좋습니다. Kerberos 인증 실패에 대한 몇 가지 일반적인 이유는 다음과 같습니다.

-

인증 대상으로 사용되는 SPN이 폼이 맬 수 있습니다. 자세한 내용은 고유 SPNS의 이름 형식을 참조하세요.

참고: 애플리케이션 및 API는 해당 서비스에 대한 합법적 SPN을 구성하는 정의에 대해 더 엄격하거나 다른 정의를 사용할 수 있습니다.

합법적인 SPN의 예

http/webserver

Host/machine2.contoso.com

Ldap/machine1.contoso.com/contoso.com

Service/machine1:10100

오작동된 SPNS의 예

SPN

이유

호스트/호스트/machine1

호스트/호스트는 일반적으로 "host"가 컴퓨터 이름이 아닌 서비스 클래스이기 때문에 실수일 수 있습니다. 합법적인 SPN이 host/machine1일 수 있습니다.

Ldap/machine/contoso.com:10100

포트는 서비스 인스턴스 이름이 아닌 호스트 이름("machine")에 지정할 수 있습니다. 합법적인 SPN이 "ldap/machine:10100/contoso.com"일 수 있습니다.

Ldap/dc-a/DC=CONTOSO,DC=COM

특정 API는 FQDN 대신 DNS 이름을 예상합니다. 예를 들어 DsBindA 함수(ntdsapi.h)는 DNS 이름으로 전달될 것으로 예상합니다. FQDN이 전달된 경우 SPN이 오작동할 수 있습니다. 합법적인 SPN은 "ldap/dc-a/contoso.com"일 수 있습니다.

이러한 문제를 해결하려면 올바른 SPN을 사용하거나 올바른 서비스 계정에 변형된 SPN을 등록하는 것이 고려됩니다.

-

인증 대상으로 사용되는 SPN은 존재하지 않습니다. 이 문제를 해결하려면 올바른 서비스 계정에 SPN을 등록하는 것이 고려됩니다.

-

Windows 클라이언트 머신에 도메인 컨트롤러에 대한 시선이 없습니다(예: C는 오프라인 상태이거나 DNS에서 검색할 수 없습니다 또는 KDC 포트에 대한 액세스가 차단됩니다).

-

NetBIOS 이름이 작동하지 않는 시나리오에서 NetBIOS 이름을 사용할 수 있습니다. 예를 들어 도메인에 가입되지 않은 컴퓨터의 도메인 리소스에 액세스하고 NetBIOS 이름 확인을 사용하지 않도록 설정하거나 작동하지 않습니다.MICROSOFT는 UPN(사용자 주체 이름) 또는 DNS(도메인 이름 시스템)를 사용하는 것이 좋습니다. 이름 대신 NetBIOS 이름입니다.

SPNS 등록

애플리케이션 및 환경의 구성에 따라 Kerberos 클라이언트가 Kerberos 연결을 설정하려고 하는 Active Directory 도메인에 있는 서비스 계정 또는 컴퓨터 계정의 서비스 주체 이름 특성에 따라 SPNS를 구성할 수 있습니다. Kerberos 인증이 올바르게 작동하려면 대상 SPN이 유효해야 합니다.

Kerberos 인증을 사용하도록 설정하는 방법에 대한 지침은 배포 설명서 또는 각 특정 애플리케이션에 대한 지원 공급자를 참조하세요. 일부 애플리케이션 설치 관리자 또는 애플리케이션은 SPNS를 자동으로 등록합니다. 개발자와 관리자 모두 SPN을 등록하기 위한 다양한 옵션이 있습니다.

-

서비스 인스턴스에 대한 SPN을 수동으로 등록하려면 Setpn 을 참조하세요.

-

서비스 인스턴스에 대해 SPNS를 프로그래밍 방식으로 등록하는 경우 서비스에서 다음 방법을 설명하는 해당 SPNS를 등록하는 방법을 참조합니다.

-

DsGetSpn 함수를 호출하여 서비스 인스턴스에 대해 하나 이상의 고유한 SPN을 만들 수 있습니다. 자세한 내용은 고유 SPNS의 이름 형식을 참조하세요.

-

DsWriteAccountSpn 함수를 호출하여 서비스의 로그온 계정에 이름을 등록합니다.

-

알려진 문제

현재 이 업데이트에는 알려진 문제가 없습니다.