요약

무차별 암호 대입 공격은 현재 Windows 컴퓨터가 공격을 받은 세 가지 방법 중 하나입니다. 그러나 Windows 디바이스는 현재 기본 제공 로컬 관리자 계정을 잠글 수 없습니다. 이렇게 하면 적절한 네트워크 세분화 또는 침입 검색 서비스가 없으면 기본 제공 로컬 관리자 계정에 무제한 무차별 암호 대입 공격을 적용하여 암호를 확인할 수 있는 시나리오가 만들어집니다. 이 작업은 네트워크를 통해 RDP(원격 데스크톱 프로토콜)를 사용하여 수행할 수 있습니다. 암호가 길거나 복잡하지 않은 경우 이러한 공격을 수행하는 데 걸리는 시간은 최신 CPU 및 GPU를 사용하여 간단해지고 있습니다.

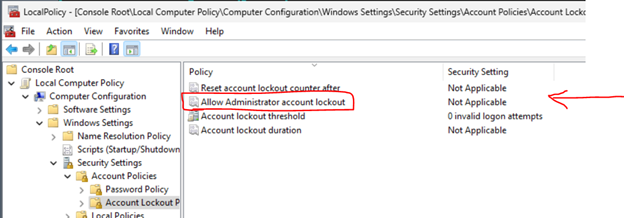

추가 무차별 암호 대입 공격을 방지하기 위해 관리자 계정에 대한 계정 잠금을 구현하고 있습니다. 2022년 10월 11일 이상 Windows 누적 업데이트부터 로컬 정책을 사용하여 기본 제공 로컬 관리자 계정 잠금을 사용하도록 설정할 수 있습니다. 이 정책은 로컬 컴퓨터 정책\컴퓨터 구성\Windows 설정\보안 설정\계정 정책\계정 잠금 정책 에서 찾을 수 있습니다.

기존 컴퓨터의 경우 로컬 또는 도메인 GPO를 사용하여 이 값을 사용 으로 설정하면 기본 제공 로컬 관리자 계정을 잠글 수 있습니다. 이러한 환경은 계정 잠금 정책에서 다른 세 가지 정책을 설정하는 것도 고려해야 합니다. 기준 권장 사항은 10/10/10으로 설정하는 것입니다. 즉, 10분 이내에 10번의 시도가 실패한 후 계정이 잠기고 잠금은 10분 동안 지속됩니다. 그런 다음 계정이 자동으로 잠금 해제됩니다.

참고 새 잠금 동작은 RDP 시도와 같은 네트워크 로그온에만 영향을 줍니다. 잠금 기간 동안 콘솔 로그온이 계속 허용됩니다.

초기 설정 전에 Windows 11, 버전 22H2 또는 2022년 10월 11일, Windows 누적 업데이트를 포함하는 새 컴퓨터의 경우 시스템 설정 시 이러한 설정이 기본적으로 설정됩니다. 이는 SAM 데이터베이스가 새 컴퓨터에서 처음 인스턴스화될 때 발생합니다. 따라서 새 컴퓨터를 설정한 다음 나중에 10월 업데이트를 설치한 경우 기본적으로 안전하지 않습니다. 앞에서 설명한 대로 정책 설정이 필요합니다. 이러한 정책을 새 컴퓨터에 적용하지 않으려면 이 로컬 정책을 설정하거나 그룹 정책을 만들어 "관리자 계정 잠금 허용"에 대해 사용 안 함 설정을 적용할 수 있습니다.

또한 기본 제공 로컬 관리자 계정을 사용하는 경우 새 컴퓨터에 암호 복잡성을 적용하고 있습니다. 암호에는 세 가지 기본 문자 형식(소문자, 대문자 및 숫자) 중 두 개 이상이 있어야 합니다. 이렇게 하면 무차별 암호 대입 공격으로 인해 이러한 계정이 손상되지 않도록 더욱 보호할 수 있습니다. 그러나 덜 복잡한 암호를 사용하려는 경우에도 로컬 컴퓨터 정책\컴퓨터 구성\Windows 설정\보안 설정\계정 정책\암호 정책에서 적절한 암호 정책을 설정할 수 있습니다.

자세한 내용

추가된 변경 내용은 기본 제공 로컬 관리자 계정에 대한 DOMAIN_LOCKOUT_ADMINS 및 DOMAIN_PASSWORD_COMPLEX 플래그를 지원합니다. 자세한 내용은 DOMAIN_PASSWORD_INFORMATION(ntsecapi.h)를 참조하세요.

|

값 |

의미 |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

기본 제공 로컬 관리자 계정을 네트워크 로그온에서 잠글 수 있습니다. |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

암호에는 다음 두 가지 유형의 문자가 혼합되어야 합니다.

|