Suvestinė

Galite pastebėti, kad Microsoft Defender patobulintos apsaugos nuo grėsmių (MDATP) portale renkama labai daug blokų įvykių. Šiuos įvykius sugeneruoja kodo vientisumo (CI) modulis ir juos gali identifikuoti " ExploitGuardNonMicrosoftSignedBlocked ActionType".

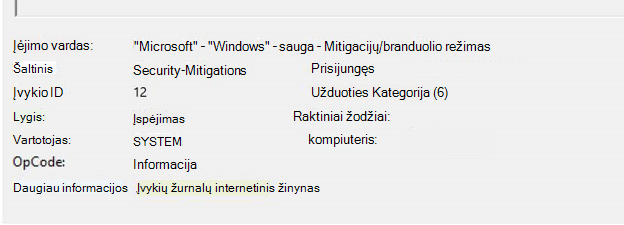

Įvykis, matomas galinio punkto įvykių žurnale

|

Veiksmo tipas |

Teikėjas / šaltinis |

Įvykio ID |

Aprašas |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Kodo vientisumo apsaugos blokas |

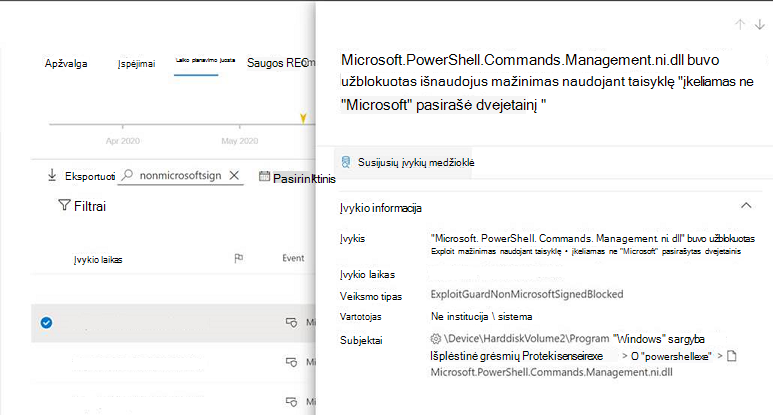

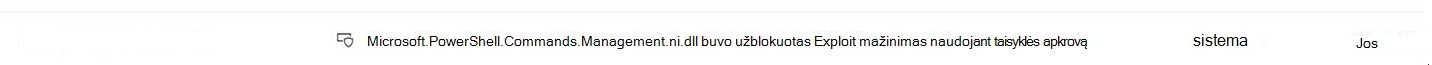

Įvykis, matomas laiko planavimo juostoje

Procesas "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) buvo užblokuotas, kad nebūtų įkeliamas nepasirašytas dvejetainis "\Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll"

Daugiau informacijos

CI modulis užtikrina, kad įrenginyje leidžiama vykdyti tik patikimus failus. Kai CI yra įjungta ir susiduria su nepatikimu failu, jis sugeneruoja bloko įvykį. Testavimo režimu failą vis dar leidžiama vykdyti, o veikiant įgalinimo režimu failui neleidžiama vykdyti.

CI galima įgalinti keliais būdais, įskaitant "Windows" sargybos programų kontrolės (WDAC) strategijos diegimą. Tačiau tokiu atveju MDATP įgalina CI galiniame gale, kuris suaktyvina įvykius, kai susiduria su nepasirašyto vietinio vaizdo (NI) failais, gaunamais iš "Microsoft".

Failo pasirašymas skirtas įgalinti šių failų autentiškumo tikrinimą. CI gali patikrinti, ar failas yra nemodifikuotas ir yra gautas iš patikimos institucijos pagal jo parašą. Dauguma failų, kurie yra kilę iš "Microsoft", yra pasirašyti, tačiau kai kurie failai negali būti arba nėra pasirašyti dėl įvairių priežasčių. Pvz., NI dvejetainiai failai (kompiliuoti iš .NET Framework kodo) paprastai pasirašomi, jei jie yra įtraukti į leidimą. Tačiau jie paprastai iš naujo sugeneruojami įrenginyje ir jų negalima pasirašyti. Be to, daugelis programų turi tik savo CAB arba MSI failą, kad galėtų patikrinti jų autentiškumą diegimo metu. Kai jie paleidžiami, jie sukuria papildomus failus, kurie nėra pasirašyti.

Mažinimo

Nerekomenduojame nepaisyti šių įvykių, nes jie gali nurodyti tikras saugos problemas. Pvz., kenkėjiškas programišius gali bandyti įkelti nepasirašytą dvejetainį pagal "Microsoft" kilusią sąsają.

Tačiau šiuos įvykius galima filtruoti pagal užklausą, kai bandote analizuoti kitus įvykius išplėstinėje medžioklėje, neįtraukdami įvykių, kurių "ExploitGuardNonMicrosoftSignedBlocked ActionType".

Ši užklausa rodys visus įvykius, susijusius su šiuo konkrečiu perpildų aptikimu:

DeviceEvents | where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" ir FileName endswith "ni.dll" | where Timestamp > ago(7d)

Jei norite neįtraukti šio įvykio, turite apversti užklausą. Tai rodytų visus "ExploitGuard" (įskaitant EP) įvykius, išskyrus šiuos:

DeviceEvents | kur ActionType startswith "ExploitGuard" | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" arba (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName != "powershell.exe") arba (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" ir InitiatingProcessFileName == "powershell.exe" ir FileName !endswith "ni.dll") | where Timestamp > ago(7d)

Be to, jei naudojate .NET Framework 4.5" arba naujesnę versiją, galite atkurti NI failus, kad išspręstumėte daugelį nereikalingų įvykių. Norėdami tai padaryti, panaikinkite visus NI failus NativeImages kataloge ir tada paleiskite komandą ngen atnaujinti juos iš naujo.