Įvadas

"Active Directory" saugomi objektai gali tapti pasenusiais, sugadintais arba vienišais dėl replikavimo konfliktų.

Šiame straipsnyje daugiausia dėmesio skiriama patikimumo objektams, kuriuos galima identifikuoti naudojant atributo userAccountControl bitą "INTERDOMAIN_TRUST_ACCOUNT". Išsamios informacijos apie šį bitą ieškokite userAccountControl bitai.

Požymiai

Patikimi ryšiai "Active Directory" pateikiami šiais tikslais:

-

Vartotojo paskyra, pritvirtinta simboliu $.

-

Patikimas domeno objektas (TDO), saugomas domeno katalogo skaidinio sistemos konteineryje.

Kuriant pasikartojančius patikimus objektus, bus sukurti du objektai, turintys pasikartojančius saugos paskyrų tvarkytuvo (SAM) abonementų pavadinimus. Antrajame objekte SAM išsprendžia konfliktą pervardidama objektą į $DUPLICATE< abonemento RID>. Pasikartojantis objektas negali būti panaikintas ir tampa vienišuoju.

Pastaba "Active Directory" objektas laikomas "vienišuoju", kai jis nurodo tiesioginį antrinį objektą, saugomą "Active Directory", kurio nėra pirminiame konteineryje. Terminas taip pat kartais naudojamas nurodant pasenusius arba sugadintus "Active Directory" objektus, kurių negalima panaikinti naudojant įprastą darbo eigą.

Yra du pagrindiniai pasenusių patikimumo scenarijų:

-

1 scenarijus: pasitikite vartotoju, kurio konflikto būsena

Patikimas vartotojas gali tekti panaikinti scenarijuose, kur yra du miškai ir anksčiau buvo sukurtas pasitikėjimas tarp tų miškų domenų. Pirmą kartą sukūrus pasitikėjimą, kilo problema, kuri neleido replikavimas. Administratorius gali būti perkėlęs arba užgrobęs pirminio domeno valdiklio (PDC) lankstaus vieno pagrindinio operacijos (FSMO) vaidmenį ir vėl sukūrė pasitikėjimą kitu domeno valdikliu (DC).

Vėliau, kai bus atkurtas "Active Directory" replikavimas, du patikimi vartotojai atkartos tą pačią DC, todėl kils pavadinimų suteikimo konfliktas. Patikimo vartotojo objektui bus priskirtas konfliktas (CNF)-mangled DN; pavyzdžiui:

CN=contoso$\0ACNF:a6e22a25-f60c-4f07-b629-64720c6d8b08,CN=Users,DC=northwindsales,DC=com

SamAccountName taip pat bus rodomas mangled:

$DUPLICATE-3159f

Objektas be pavadinimų konflikto atrodytų įprastas ir veiktų tinkamai. Galima pašalinti ir iš naujo sukurti pasitikėjimą.

-

2 scenarijus: pasitikėti vartotoju vienišuoju

Panašiai kaip 1 scenarijuje, gali tekti redaguoti arba naikinti patikimą vartotoją, jei patikimo ir patikimo partnerio nebėra, bet patikimas vartotojas vis dar yra "Active Directory" duomenų bazėje. Paprastai šių paskyrų slaptažodis būna senas, todėl saugos nuskaitymo įrankiai tą paskyrą pažymi vėliavėle.

Klaidų pranešimai, kai administratorius bando redaguoti patikimumo atributus

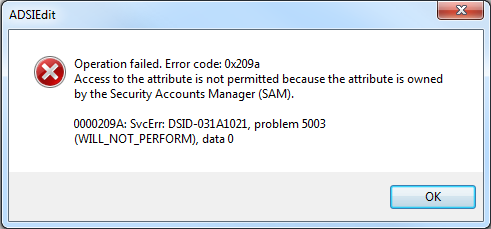

Negalima keisti pagrindinių atributų arba panaikinti vienišojo patikimo vartotojo objekto. Bandant pakeisti atributus, kurie apsaugo objektą, pateikiama ši klaida:

|

Error dialog box |

Klaidos pranešimas |

|

Operacija nepavyko. Klaidos kodas: 0x209a Prieiga prie atributo neleidžiama, nes atributas priklauso saugos paskyrų tvarkytuvui (SAM). 0000209A: SvcErr: DSID-031A1021, problema 5003 (WILL_NOT_PERFORM), duomenys 0 |

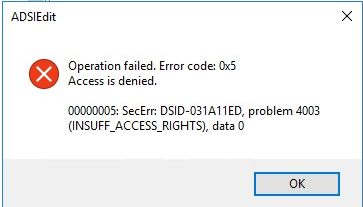

Kai administratorius bando pašalinti objektą, nepavyksta dėl klaidos 0x5, kuri atitinka "Prieiga uždrausta". Arba nesuderinamas patikimumo objektas gali būti nerodomas "Active Directory" pridėtiniame įrankyje Domenai ir pasitikėjimas.

|

Error dialog box |

Klaidos pranešimas |

|

Operacija nepavyko. Klaidos kodas: 0x5 Prieiga uždrausta. 00000005:SecErr:DSID-031A11ED,problema 4003 (INSUFF_ACCESS_RIGHTS), 0 duomenys. |

Priežastis

Ši problema kyla dėl to, kad patikimumo objektai priklauso sistemai ir juos gali modifikuoti arba panaikinti tik administratoriai, naudojantys "Active Directory" domenus ir pasitikėjimą MMC. Ši funkcija yra numatyta.

Sprendimas

Įdiegus 2024 m. gegužės 14 d. "Windows" naujinimus domeno valdikliuose, kuriuose veikia "Windows Server 2019" arba naujesnė "Windows Server" versija, dabar galima panaikinti vienišuosius patikimumo abonementus naudojant operaciją schemaUpgradeInProgress. Norėdami tai padaryti, atlikite šiuos veiksmus:

-

Identifikuokite vienišojo domeno patikimo vartotojo paskyrą. Pavyzdžiui, ši išvestis iš LDP.exe; rodo 0x800userAccountControl žymę, identifikuojančią patikimą vartotoją:

Besiplečianti bazė ' CN=northwindsales$,CN=Users,DC=contoso,DC=com'... Gaunama 1 įrašų: Dn: CN =northwindsales$,CN=Users,DC=contoso,DC=com …

primaryGroupID: 513 = ( GROUP_RID_USERS ); pwdLastSet: 4/27/2013 10:03:05 PM Universalusis laikas; sAMAccountName: NORTHWINDSALES$; sAMAccountType: 805306370 = ( TRUST_ACCOUNT ); userAccountControl: 0x820 = ( PASSWD_NOTREQD | INTERDOMAIN_TRUST_ACCOUNT ) ;…

-

Jei reikia, įtraukite domeno administratoriaus paskyrą iš pasenusių patikimų abonementų domeno į miško šakninio domeno grupę Schemos administratoriai. (Naikinimui naudojamame abonemente turi būti valdiklio Control-Schema-Master prieiga prie schemos NC replikos šakninio aplanko IR jis turi turėti galimybę prisijungti prie DC, kurioje yra vienišojo tinklo abonementas.)

-

Įsitikinkite, kad 2024 m. gegužės 14 d. arba naujesni "Windows" naujinimai yra įdiegti rašomame DC pasenusių patikimumo paskyrų domene.

-

Įėjimas į tą DC naudojant schemos administratoriaus abonementą. Jei atlikdami 2 veiksmą įtraukėte paskyrą į grupę Schemos administratoriai, naudokite tą paskyrą.

-

Parenkite LDIFDE importavimo failą, kad galėtumėte modifikuoti SchemaUpgradeInProgress ir panaikinti objektą.Pavyzdžiui, toliau pateiktą tekstą galima įklijuoti į LDIFDE importavimo failą, kad būtų panaikintas 1 veiksme nurodytas objektas:

Dn: changetype: modify įtraukti: SchemaUpgradeInProgress SchemaUpgradeInProgress: 1 -

dn: CN =northwindsales$,CN=Users,DC=contoso,DC=com changetype: delete

Užuominos apie LDIFDE sintaksę:

-

Eilutė su tik brūkšneliu ("-") yra gyvybiškai svarbi, nes ji nutraukia pakeitimų seką, esančią po keitimo "modifikuoti".

-

Tuščia eilutė po eilutės su brūkšneliu taip pat yra gyvybiškai svarbi, nes joje rodoma LDIFDE, kad visi objekto pakeitimai atlikti ir pakeitimai turi būti atlikti.

-

-

Importuokite LDIFDE failą naudodami šią sintaksę:

ldifde /i /f nameOfLDIFFileCreatedInStep5.txt /j

Pastabos

-

Parametras /i nurodo importavimo operaciją.

-

Parametras /f, po kurio eina failo vardas, nurodo failą, kuriame yra pakeitimai.

-

Parametras /j, po kurio eina žurnalo failo kelias, įrašys ldif.log ir failą ldif.err su naujinimo rezultatais, ar procedūra veikė, ir, jei ne, mod metu įvykusi klaida.

-

Nurodomas taškas (.) su parametru /j įrašys žurnalus dabartiniame darbiniame kataloge.

-

-

Jei reikia, pašalinkite domeno administratorių, kuris anksčiau buvo įtrauktas 2 veiksme iš grupės Schemos administratoriai.