Saugiojo paleidimo E2E automatizavimo vadovo pavyzdys

Taikoma

Pradinė publikavimo data: 2026 m. kovo 16 d.Paskutinė atnaujinimo data: 2026 m. balandžio 3 d.KB ID: 5084567

Šiame straipsnyje

Apžvalga

Šiame vadove aprašoma "Windows" saugiosios įkrovos DB sertifikato naujinimų automatinio diegimo sistema naudojant Grupės strategiją ir progresyvaus diegimo bangas.

Saugiojo paleidimo sertifikato diegimo automatizavimas yra "PowerShell" pagrįsta sistema, kuri diegia "Windows" saugiosios įkrovos DB sertifikato naujinimus prie domeno prijungtuose įrenginiuose laipsnišku būdu.

Pagrindinės ypatybės

|

Funkcija |

Aprašas |

|

Laipsniškas diegimas |

1 > 2 > 4 > 8... Įrenginiai viename kibire |

|

Automatinis blokavimas |

Kibirai su nepasiekiamais įrenginiais neįtraukiami |

|

Automatinis GPO diegimas |

Single Orchestrator scenarijus tvarko viską |

|

Suplanuotos užduoties vykdymas |

Nereikia jokių interaktyvių raginimų |

|

Stebėjimas realiuoju laiku |

Būsenos peržiūros programa su eigos juosta |

Sertifikatų Naujinimai Parametrų nuoroda

Šiame skyriuje

AvailableUpdatesPolicy Group Policy

|

Registrų vieta |

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot |

|

Pavadinimas |

AvailableUpdatesPolicy |

|

Reikšmė |

0x5944 (DWORD) |

Tai GPO/ADMX valdomas raktas, kuris:

-

Išlieka paleidus iš naujo

-

Nustato Grupės strategija / MDM

-

Nesukelia kartojimo ciklų (išvaloma naudojant ClearRolloutFlags)

-

Ar tinkamas strategija pagrįsto diegimo raktas

"WinCSFlags" – "Windows" konfigūracijos sistemos vėliavėlės

Domeno administratoriai taip pat gali naudoti "Windows" konfigūracijos sistemą ("WinCS"), išleistą su "Windows" OS naujinimais, ir diegti saugiosios įkrovos naujinimus prie domeno prijungtuose "Windows" klientuose ir serveriuose. Ją sudaro komandinės eilutės sąsajos (CLI) įrankis , skirtas teikti užklausas ir pritaikyti saugiosios įkrovos konfigūracijas vietiniame kompiuteryje.

|

Funkcijos pavadinimas |

"WinCS" raktas |

Aprašas |

|

Feature_AllKeysAndBootMgrByWinCS |

F33E0C8E002 |

Įgalinus šį kodą, jūsų įrenginyje galima įdiegti šiuos "Microsoft" saugiosios įkrovos naujus sertifikatus.

|

Nuoroda: "Windows" konfigūracijos sistemos ("WinCS") API, skirtos saugiai įkrovai

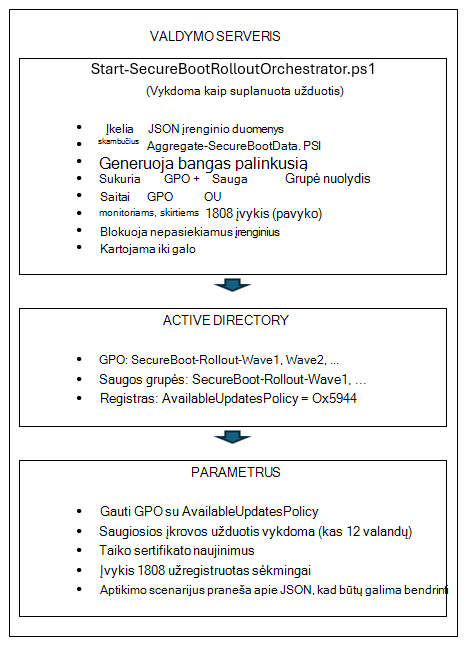

Architektūra

1 etapas: Aptikimas ir būsenos stebėjimas įmonės lygiu

Šiame skyriuje

1 etapui reikalingi scenarijai

Saugiosios įkrovos atsargų duomenų rinkimo scenarijų pavyzdžiai

SVARBU Šie straipsniai su scenarijų pavyzdžiais buvo panaikinti. Jei įdiegėte "Windows" naujinimą, išleistą 2026 m. gegužės 12 d. arba vėliau, scenarijų pavyzdžius galite rasti įrenginio aplanke %systemroot%\SecureBoot\ExampleRolloutScripts.

|

Scenarijaus pavadinimo pavyzdys |

Tikslas |

Veikia |

|

Renka įrenginio būsenos duomenis |

Kiekvienas galinis punktas (per GPO) |

|

|

Generuoja ataskaitas ir ataskaitų sritis |

Administratoriaus darbo vieta |

|

|

Automatizuoja GPO kūrimą duomenims rinkti |

Domeno valdiklis |

grįžti į "1 etapas: aptikimas ir būsenos stebėjimas įmonės lygiu"

Vietinis tikrinimas

Prieš diegdami naudodami GPO, patikrinkite rinkinio scenarijų viename kompiuteryje, kad patikrintumėte, ar jis veikia.

-

Rinkinio scenarijaus vykdymas vietoje Atidarykite didesnių teisių "PowerShell" raginimą ir vykdykite:

& .\Detect-SecureBootCertUpdateStatus.ps1 -OutputPath "C:\Temp\SecureBootTest"

-

JSON išvesties tikrinimas

# View the collected data Get-Content "C:\Temp\SecureBootTest\*_latest.json" | ConvertFrom-Json | Format-List

Tikrintini raktų laukai • SecureBootEnabled – turi būti teisinga arba klaidinga • OverallStatus – Complete, ReadyForUpdate, NeedsData arba Error • BucketHash – įrenginio kibiras patikimumo duomenims suderinti • SecureBootTaskEnabled – rodo saugiosios įkrovos naujinimo užduoties būseną.

-

Tikrinti agregavimo scenarijų

# Generate reports from collected data & ".\Aggregate-SecureBootData.ps1" ' -InputPath "C:\Temp\SecureBootTest" ' -OutputPath "C:\Temp\SecureBootReports" # Atidarykite HTML ataskaitų sritį Start-Process "C:\Temp\SecureBootReports\SecureBoot_Dashboard_*.html"

grįžti į "1 etapas: aptikimas ir būsenos stebėjimas įmonės lygiu"

GPO diegimas

Naudokite automatizavimo scenarijų, pateiktą iš domeno valdiklio:

# Paleiskite domeno valdiklį kaip domeno administratorius interaktyviam OU skyriui – rekomenduojama # Pakeiskite "Contoso.com", "Contoso" domeno vardu # Pakeiskite FILESERVER failų serverio vardu. Scenarijus rodo OU, kuriuose galima diegti GPO, sąrašą .\Deploy-GPO-SecureBootCollection.ps1 ' -Domeno vardas "contoso.com" ' -AutoDetectOU ' -CollectionSharePath "\\FILESERVER\SecureBootData$" -ScriptSourcePath ".\Detect-SecureBootCertUpdateStatus.ps1" ' -Tvarkaraštis "Kasdien" ' -ScheduleTime "14:00" ' -RandomDelayHours 4

Šis scenarijus atliks šiuos veiksmus:

-

Sukuria naują GPO su nurodytu pavadinimu

-

Nukopijuoja kolekcijos scenarijų į SYSVOL, kad būtų užtikrintas didelis prieinamumas

-

Konfigūruoja kompiuterio paleisties scenarijų

-

Susieja GPO su tiksliniu OU

-

Pasirinktinai sukuria suplanuotą užduotį periodiniam rinkimui

Šioje lentelėje pateikiami nurodymai, kiek laiko bus vėluojama, atsižvelgiant į jūsų transporto priemonių parko dydį.

|

Transporto priemonių parko dydis |

Delsos diapazonas |

|

1–10K įrenginių |

4 val. |

|

10K-50K įrenginiai |

8 val. |

|

50K+ įrenginių |

12-24 valandos |

grįžti į "1 etapas: aptikimas ir būsenos stebėjimas įmonės lygiu"

GPO parametrų suvestinė

|

Parametras |

Vieta |

Reikšmė |

|

Paleisties scenarijus |

Kompiuterio konfigūracijos → scenarijai |

Detect-SecureBootCertUpdateStatus.ps1 |

|

Scenarijaus parametrai |

(tas pats) |

-OutputPath "\\server\share$" |

|

Vykdymo strategija |

Kompiuterio konfigūracijos → Administratorius šablonai → "PowerShell" |

Leisti pasirašyti vietiniu ir nuotoliniu būdu |

|

Suplanuota užduotis |

Kompiuterio konfigūracija → nuostatos → suplanuotos užduotys |

Dienos / savaitės rinkimas |

grįžti į "1 etapas: aptikimas ir būsenos stebėjimas įmonės lygiu"

Tikrinimas

-

Priverstinai atnaujinkite GPO bandomąją mašiną

## On a test workstation gpupdate /force # Perkraukite kliento įrenginius į paleisties scenarijų arba jis bus suaktyvintas kitą tvarkaraštį.Restart-Computer – jėga

-

Patvirtinti duomenų rinkimą

# Patikrinkite, ar duomenys buvo surinkti (failų serveryje ar iš bet kokio kompiuterio) Get-ChildItem "\\fileserver\SecureBootData$" | Sort-Object LastWriteTime -Descending | Select-Object – pirmieji 10 # Tikrinti JSON turinį Get-Content "\\fileserver\SecureBootData$\TESTPC_latest.json" | ConvertFrom-Json

-

Tikrinti GPO programą

# Patikrinkite, ar GPO taikomas kompiuteriui Select-String "SecureBoot" Scenarijus taip pat įrašo vietinę kopiją, kad būtų dubliuojama: Get-ChildItem "C:\ProgramData\SecureBootCollection\"

grįžti į "1 etapas: aptikimas ir būsenos stebėjimas įmonės lygiu"

2 etapas: saugiojo paleidimo sertifikato naujinimo orkestravimo scenarijai

Svarbu: Įsitikinkite, kad baigtas 1 etapas, įskaitant duomenų rinkimą kiekviename galiniame taške ir nuotolinio serverio bendrinimus.

Šiame skyriuje

2 etapui reikalingi scenarijai

Saugiosios įkrovos atsargų duomenų rinkimo scenarijų pavyzdžiai

SVARBU Šie straipsniai su scenarijų pavyzdžiais buvo panaikinti. Jei įdiegėte "Windows" naujinimą, išleistą 2026 m. gegužės 12 d. arba vėliau, scenarijų pavyzdžius galite rasti įrenginio aplanke %systemroot%\SecureBoot\ExampleRolloutScripts.

|

Scenarijaus pavadinimo pavyzdys |

Tikslas |

Veikia |

|

Renka įrenginio būsenos duomenis |

Kiekvienas galinis punktas (per GPO) |

|

|

Generuoja ataskaitas ir ataskaitų sritis |

Administratoriaus darbo vieta |

|

|

Automatizuoja GPO kūrimą duomenims rinkti |

Domeno valdiklis |

|

|

Scenarijaus Start-SecureBootRolloutOrchestrator.ps1 pavyzdys |

Visiškai automatizuotas, nepertraukiamas orkestravimas su automatiniu GPO diegimu sertifikatui įdiegti |

Administratoriaus darbo vieta |

|

Įdiegia "Orchestrator" scenarijų kaip suplanuotą užduotį automatiniam diegimui |

Domeno valdiklis |

|

|

Saugiojo paleidimo sertifikato peržiūros būsena Įdiegti iš bet kurios darbo vietos |

Administratoriaus darbo vieta |

|

|

Įjungia saugiosios įkrovos naujinimo užduotį |

Pabaigos taškuose, kuriuose užduotis išjungta (jei išjungta, vykdyti tik vieną kartą, kad įgalintumėte užduotį) |

atgal į "2 etapas: saugiosios įkrovos sertifikato naujinimo orkestravimo scenarijai"

Start-SecureBootRolloutOrchestrator.ps1

-

Paskirtis: Visiškai automatizuotas, nepertraukiamas orkestravimas su automatizuotu GPO diegimu.

-

Atliekami veiksmai

-

Skambučiai Aggregate-SecureBootData.ps1 įrenginio būsenai

-

Generuoja diegimo bangas naudodamas progresyvų dvigubinimą

-

Sukuria GPO sertifikatų diegimui vienu iš toliau nurodytų būdų

-

Saugiosios įkrovos grupės strategija AvailableUpdatesPolicy = 0x5944 (numatytoji reikšmė)

-

"WinCS" metodas (parametras –UseWinCS)

-

-

Sukuria AD saugos grupes, skirtas taikymui

-

Įtraukia kompiuterio paskyras į saugos grupes

-

Konfigūruoja GPO saugos filtravimą

-

Susieja GPO su tiksliniu OU

-

Monitoriai užsikimšusiems kibirams (nepasiekiamiems įrenginiams)

-

Automatiškai atblokuoja, kai įrenginiai atkuriami

-

-

Naudojimas

# Interactive (testing) .\Start-SecureBootRolloutOrchestrator.ps1 ' -AggregationInputPath "\\fileserver\SecureBootData$" ' -ReportBasePath "C:\SecureBootReports" ' -PollIntervalMinutes 30

# Interactive (testing), leveraging WinCS method .\Start-SecureBootRolloutOrchestrator.ps1 ' -AggregationInputPath "\\fileserver\SecureBootData$" ' -ReportBasePath "C:\SecureBootReports" ' -PollIntervalMinutes 30 ' -UseWinCS

-

Administratoriaus komandos

# List blocked buckets .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -ListBlockedBuckets

# Unblock specific bucket .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -UnblockBucket "Dell|Platuma5520|BIOS1.2"

# Unblock all .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -UnblockAll

-

Parametrai

Parametras

Numatytasis

Aprašas

AggregationInputPath

Būtina

UNC kelias į galinio punkto JSON failus

ReportBasePath

Būtina

Vietinis ataskaitų ir būsenos kelias

Tikslinis OU

Domeno šaknis

OU GPO susiejimui

WavePrefix

SecureBoot-Rollout

GPO / grupės pavadinimo prefiksas

Maksimalus laukimo valandų skaičius

72

Valandos prieš tikrinant, ar įrenginys pasiekiamas

PollIntervalMinutes

1440

Minutės tarp būsenos patikrų

Sausas bėgimas

False

Rodyti, kas vyktų be pakeitimų

Pastaba apie PollIntervalMinutes: Kai orkestratorius paleidžiamas tiesiogiai, numatytoji reikšmė yra 1440 minučių (24 valandos). Įdiegus per Deploy-OrchestratorTask.ps1, numatytoji trukmė yra 30 minučių. Visuotinio diegimo scenarijus perduoda savo numatytuosius parametrus valdymo moduliui. Naudokite 30 minučių aktyviam diegimui, 1440 – priežiūros stebėjimui.

Pasirinktiniai parametrai

Parametras

Numatytasis

Aprašas

UseWinCS

False

Naudoti "WinCS" metodą vietoj "AvailableUpdatesPolicy GPO"

WinCSKey

F33E0C8E002

"WinCS" kodas, skirtas saugiosios įkrovos konfigūracijai

AllowListPath

(nėra)

Kelias į failą su pagrindinių kompiuterių vardais, kad būtų LEIDŽIAMA tiksliniam / bandomajam diegimui. Palaiko .txt arba .csv.

AllowADGroup

(nėra)

AD saugos grupės kompiuterių abonementų LEISTI. Pvz.: "SecureBoot-Pilot-Computers"

ExclusionListPath

(nėra)

Kelias į failą su pagrindinių kompiuterių vardais, kurių nereikėtų įtraukti iš diegimo (VIP / vadovų įrenginiai)

Išskirti ADGroup

(nėra)

Kompiuterių paskyrų AD saugos grupė, kurią reikia išskirti. Pvz.: "VIP-Computers"

ListBlockedBuckets

False

Rodyti šiuo metu užblokuotas įrenginių talpyklas

Atblokuoti kibirą

(nėra)

Atblokuokite konkrečią talpyklą. Formatas: "Gamintojas|Modelis|BIOS"

Atblokuoti visus

False

Atblokuokite visus užblokuotus įrenginių talpyklas

atgal į "2 etapas: saugiosios įkrovos sertifikato naujinimo orkestravimo scenarijai"

Deploy-OrchestratorTask.ps1

-

Paskirtis: Įdiegia valdymo modulį kaip "Windows" suplanuotą užduotį.

-

Pranašumai

-

Nėra "PowerShell" saugos raginimų (ExecutionPolicy Bypass)

-

Veikia fone nuolat

-

Nereikia vartotojo sąveikos

-

Išgyvena paleidimus iš naujo

-

-

Naudojimas

-

Diegti naudojant domeno tarnybos paskyrą (rekomenduojama)

-

Naudoti AvailableUpdates Grupės strategija (numatytasis metodas)

.\Deploy-OrchestratorTask.ps1 ' -AggregationInputPath "\\server\SecureBootData$" ' -ReportBasePath "C:\SecureBootReports" ' -ServiceAccount "DOMENAS\svc_secureboot"

-

Naudokite "WinCS" metodą

.\Deploy-OrchestratorTask.ps1 ' -AggregationInputPath "\\server\SecureBootData$" ' -ReportBasePath "C:\SecureBootReports" ' -ServiceAccount "DOMENAS\svc_secureboot" -UseWinCS

-

-

Diegti naudojant SYSTEM paskyrą

-

Naudoti AvailableUpdates Grupės strategija (numatytasis metodas)

.\Deploy-OrchestratorTask.ps1 ' -AggregationInputPath "\\server\SecureBootData$" ' -ReportBasePath "C:\SecureBootReports"

-

"WinCS method.\Deploy-OrchestratorTask.ps1 naudojimas

-AggregationInputPath "\\server\SecureBootData$" ' -ReportBasePath "C:\SecureBootReports" -UseWinCS

-

Tarnybos paskyros reikalavimai

-

Domeno administratorius (skirtas naujam GPO, naujam ADGroup, priedui ADGroupMember)

-

Skaitymo prieiga prie JSON failų bendrinimo

-

Rašymo prieiga prie ReportBasePath

-

-

-

atgal į "2 etapas: saugiosios įkrovos sertifikato naujinimo orkestravimo scenarijai"

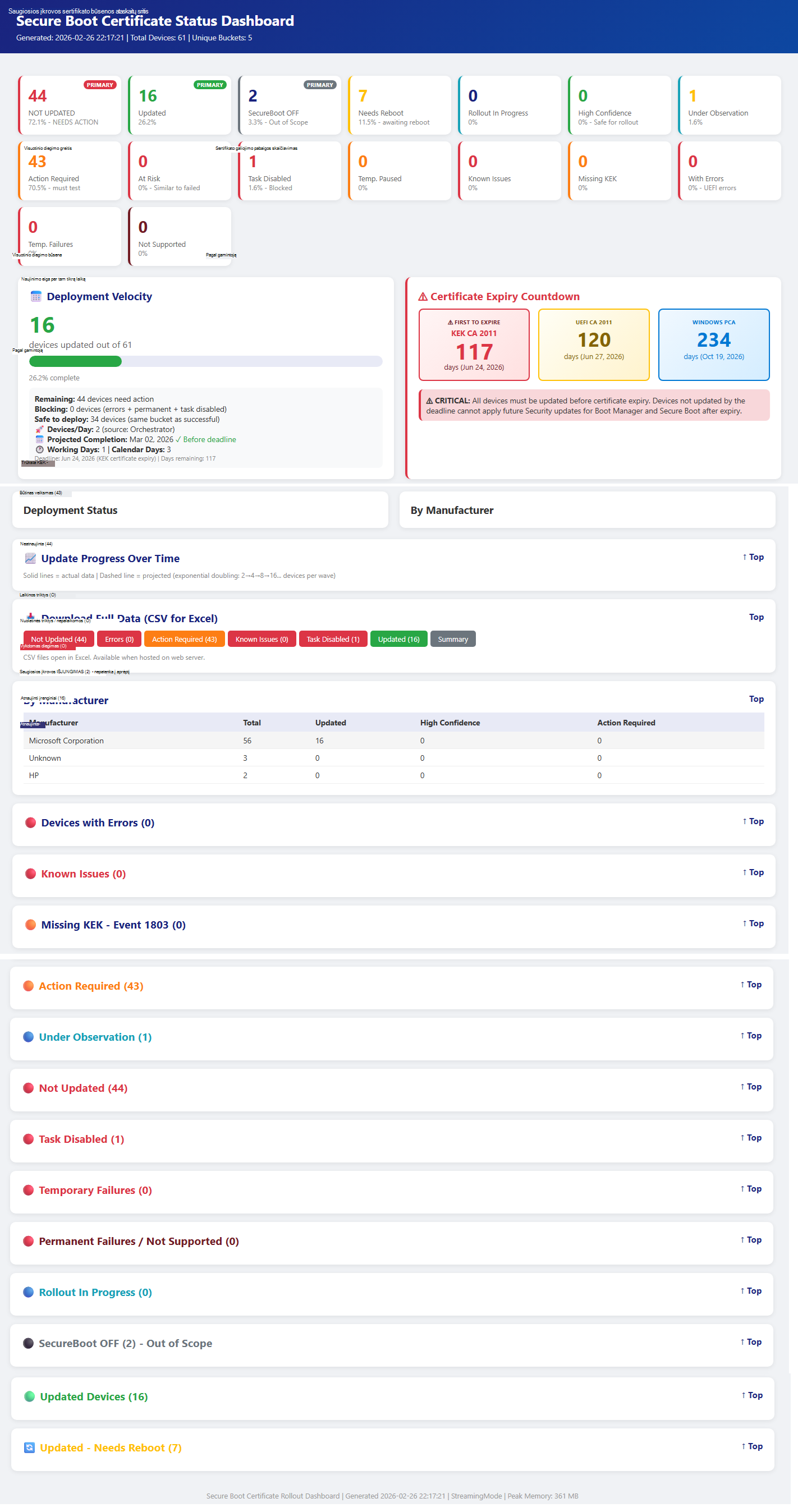

Get-SecureBootRolloutStatus.ps1

-

Paskirtis: Peržiūrėkite diegimo eigą iš bet kurios darbo vietos.

-

Ką ji rodo

-

Suplanuotos užduoties būsena (veikia / paruošta / sustabdyta)

-

Srovės bangos numeris

-

Tiksliniai ir atnaujinti įrenginiai

-

Vaizdinė eigos juosta

-

Užblokuotų talpyklų suvestinė

-

Saitas į naujausią HTML ataskaitų sritį

-

-

Naudojimas

# Quick status check .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports"

# Continuous monitoring (refreshes every 30 seconds) .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -Watch 30

# View blocked buckets .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -ShowBlocked

# View wave history .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -ShowWaves

# View recent log .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -ShowLog

# Open dashboard in browser .\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -OpenDashboard

-

Parametrai

Parametras

Būtina?

Numatytasis

Aprašas

ReportBasePath

Būtina

—

Vietinis ataskaitų ir būsenų failų kelias

Rodyti žurnalą

Pasirinktiniai

False

Rodyti naujausius "Orchestrator" žurnalo įrašus

Rodyti užblokuotą

Pasirinktiniai

False

Rodyti užblokuotų talpyklų informaciją

Rodyti bangas

Pasirinktiniai

False

Rodyti bangų istoriją

Žiūrėti

Pasirinktiniai

0 (išjungta)

Automatinio atnaujinimo intervalas sekundėmis. Pvz.: -Žiūrėti 30 atnaujinama kas 30 sekundžių.

OpenDashboard

Pasirinktiniai

False

Numatytojoje naršyklėje atidarykite naujausią HTML ataskaitų sritį

-

Išvesties pavyzdys

============================================================== SAUGIOSIOS ĮKROVOS DIEGIMO BŪSENA 2026-02-17 19:30:00 ======================================================

Scheduled Task: Running

ROLLOUT PROGRESS ---------------------------------------- Būsena: Vykdoma Dabartinė banga: 5 Iš viso tikslinė: 1250 Iš viso atnaujinta: 847

Progress: [█████████████████████░░░░░░░░░░░░░░░░░░░] 67.8%

BLOCKED BUCKETS: 2 buckets need attention Vykdykite su -ShowBlocked for details

LATEST DASHBOARD C:\SecureBootReports\Aggregation_20260217_193000\SecureBoot_Dashboard.html __________________________________________________________________________________________

atgal į "2 etapas: saugiosios įkrovos sertifikato naujinimo orkestravimo scenarijai"

E2E diegimo veiksmai (sparčiųjų nuorodų vadovas)

Šiame skyriuje

1 etapas: Aptikimo infrastruktūra

-

1 veiksmas. Rinkinio bendrinimo kūrimas

# On file server $sharePath = "D:\SecureBootData" New-Item -ItemType Directory -Path $sharePath -Force New-SmbShare -name "SecureBootData$" -Path $sharePath -FullAccess "Domeno administratoriai" -ChangeAccess "Domeno kompiuteriai"

# Set NTFS permissions $acl = Get-Acl $sharePath $rule = New-Object System.Security.AccessControl.FileSystemAccessRule("Domeno kompiuteriai","Modifikuoti","Leisti") $acl. AddAccessRule($rule) Set-Acl $sharePath $acl

-

2 veiksmas: aptikimo GPO diegimas

.\Deploy-GPO-SecureBootCollection.ps1 ` -DomainName "contoso.com" ' -OUPath "OU=Workstations,DC=contoso,DC=com" ' -CollectionSharePath "\\server\SecureBootData$"

-

3 veiksmas. Palaukite, kol bus pranešta apie galinius punktus (24–48 val.)

# Patikrinkite rinkimo eigą (Get-ChildItem "\\server\SecureBootData$" -Filter "*.json"). Skaičius

2 etapas: Orkestruotas diegimas

-

4 veiksmas: būtinųjų sąlygų patikrinimas

-

Įdiegtas aptikimo GPO (2 veiksmas)

-

Bent 50+ galinių punktų, pranešančių apie JSON

-

Tarnybos paskyra su domeno administratoriaus teisėmis

-

Valdymo serveris su "PowerShell 5.1+"

-

-

5 veiksmas. Įdiekite "Orchestrator" kaip suplanuotą užduotį

.\Deploy-OrchestratorTask.ps1 ` -AggregationInputPath "\\server\SecureBootData$" ' -ReportBasePath "C:\SecureBootReports" ' -ServiceAccount "DOMENAS\svc_secureboot"

-

6 veiksmas. Stebėkite eigą

.\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports"

-

7 veiksmas: peržiūrėkite ataskaitų sritį

.\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" -OpenDashboard

-

8 veiksmas. Užblokuotų talpyklų tvarkymas

# List blocked .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -ListBlockedBuckets

# Investigate and unblock .\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -UnblockBucket "Gamintojas|Modelis|BIOS"

-

9 veiksmas: patvirtinkite užbaigimą

.\Get-SecureBootRolloutStatus.ps1 -ReportBasePath "C:\SecureBootReports" # Būsena turėtų būti rodoma "Užbaigta"

State Files

Valdymo modulis palaiko būseną ReportBasePath\RolloutState\:

|

Failas |

Aprašas |

|

RolloutState.json |

Bangų istorija, tiksliniai įrenginiai, būsena |

|

BlockedBuckets.json |

Talpyklos, kurias reikia ištirti |

|

DeviceHistory.json |

Įrenginio sekimas pagal pagrindinio kompiuterio pavadinimą |

|

Orchestrator_YYYYMMDD.log |

Kasdienės veiklos žurnalai |

Trikčių diagnostika

Šiame skyriuje

Orchestrator Not Progressing

-

Check scheduled task

Get-ScheduledTask -TaskName "SecureBoot-Rollout-Orchestrator"

-

Žurnalų tikrinimas

Get-Content "C:\SecureBootReports\RolloutState\Orchestrator_*.log" -Tail 50

-

JSON duomenų naujumo tikrinimas

(Get-ChildItem "\\server\SecureBootData$" -Filter "*.json" | Where-Object { $_.LastWriteTime -gt (Get-Date).AddDays(-1) }).Count

Užblokuoti kaušai

-

Sąrašas užblokuotas.

.\Start-SecureBootRolloutOrchestrator.ps1 -ReportBasePath "C:\SecureBootReports" -ListBlockedBuckets

-

Ištirkite, ar įrenginys pasiekiamas.

-

Patikrinkite, ar nėra programinės-aparatinės įrangos problemų.

-

Atblokuokite atlikę tyrimą.

GPO netaikomas

-

Patikrinkite, ar yra GPO.

Get-GPO -Name "SecureBoot-Rollout-Wave*"

-

Patikrinkite saugos filtravimą.

Get-GPPermission -Name "GPO-Name" -All

-

Patikrinkite, ar kompiuteris yra saugos grupėje.

-

Taikykite GPO tiksliam objektui.

gpupdate /force

Pakeitimų žurnalas

|

Datos keitimas |

Keitimų aprašas |

|

2026 m. gegužės 12 d. |

Anksčiau kiekvienas scenarijaus failo pavyzdys buvo skelbiamas kaip atskiri straipsniai, iš kurių nukopijuodavote ir įklijavote scenarijų. Pradedant nuo "Windows" naujinimų, išleistų 2026 m. gegužės 12 d. ir vėliau, scenarijų pavyzdžiai yra įrenginio aplanke %systemroot%\SecureBoot\ExampleRolloutScripts . |