Suvestinė

Šiame straipsnyje aprašyta, kaip įgalinti transportavimo lygmens saugos (TLS) protokolo versiją 1,2 "Microsoft System Center 2016" aplinkoje.

Daugiau informacijos

Norėdami įgalinti TLS protokolo versiją 1,2 sistemos centro aplinkoje, atlikite šiuos veiksmus:

-

Įdiekite naujinimus iš leidimo. Pastabos

-

Tarnybos valdymo automatizavimas (SMA) ir paslaugų teikėjo fondas (SPF) turi būti atnaujintas į naujausią naujinimų paketą, nes UR4 neturi šių komponentų naujinimų.

-

Tarnybos valdymo automatizavimas (SMA), atnaujinkite į 1 naujinimų paketąir taip pat uNaujinti SMA valdymo paketą (MP) iš šio "Microsoft" atsisiuntimo centro tinklalapio.

-

Jei turite paslaugų teikėjo platformos (SPF), atnaujinkite 2 specifinių naujinimų paketas.

-

Sistemos centro virtualiosios mašinos tvarkytuvas (SCVMM) turi būti atnaujintas į bent 3 naujinimų paketą.

-

-

Įsitikinkite, kad sąranka yra funkcinis, nes ji buvo prieš pritaikant naujinimus. Pavyzdžiui, patikrinkite, ar galite paleisti konsolę.

-

Pakeiskite konfigūracijos parametrus , kad ĮGALINTUMĖTE TLS 1,2.

-

Įsitikinkite, kad veikia visos būtinos "SQL Server" tarnybos.

Naujinimų diegimas

|

Naujinimo veikla |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Įsitikinkite, kad įdiegti visi dabartiniai saugos naujinimai, skirti "Windows server" 2012 R2 arba "Windows server" 2016 |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

|

Įsitikinkite, kad ".NET Framework" 4,6 įdiegta visuose sistemos centro komponentuose |

Taip

|

Taip

|

Taip |

Taip |

Taip |

Taip |

Taip |

|

Įdiekite reikiamą "SQL Server" naujinimą, kuris palaiko TLS 1,2 |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

|

Taip |

Ne |

Taip |

Taip |

Ne |

Ne |

Taip |

|

|

Įsitikinkite, kad CA – pasirašė sertifikatai yra SHA1 arba SHA2 |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

1 Sistemos centro operacijų vadovas (STCOM) 2 Sistemos centro virtualiosios mašinos tvarkytuvas (SCVMM) 3 Sistemos centro duomenų apsaugos vadovas (SCDPM) 4 Sistemos centro Orchestrator (SCO) 5 Tarnybos valdymo automatizavimas (SMA) 6 Paslaugų teikėjo fondas (SPF) 7 Tarnybos vadovas (SM)

Konfigūracijos parametrų keitimas

|

Konfigūravimo naujinimas |

SCOM1 |

SCVMM2 |

SCDPM3 |

SCO4 |

SMA5 |

SPF6 |

SM7 |

|

Parametras sistemoje "Windows" norint naudoti tik TLS 1,2 protokolą |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

|

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

Taip |

|

|

Taip |

Ne |

Taip |

Taip |

Ne |

Ne |

Ne |

".NET Framework"

Įsitikinkite, kad ".NET Framework 4,6" įdiegta visuose sistemos centro komponentuose. Norėdami tai padaryti, vadovaukitėsšiomis instrukcijomis.

TLS 1,2 palaikymas

Įdiekite reikiamą "SQL Server" naujinimą, kuris palaiko TLS 1,2. Norėdami tai padaryti, skaitykite šį straipsnį "Microsoft" žinių bazėje:

3135244 TLS 1,2 palaikymas, skirtas "Microsoft SQL Server"

Būtinas sistemos centro 2016 naujinimai

"SQL Server 2012" gimtoji kliento 11,0 turi būti įdiegta visuose šiuose sistemos centro komponentuose.

|

Komponentas |

Vaidmuo |

Reikia SQL tvarkyklės |

|

Operacijų vadovas |

Valdymo serverio ir žiniatinklio konsolės |

SQL serverio 2012 gimtoji kliento 11,0 arba "Microsoft" OLE DB tvarkyklės 18, skirtos "SQL Server" (rekomenduojama). Pastaba "Microsoft OLE DB" tvarkyklės 18, skirtos "SQL Server", palaikomas su Operations Manager "2016" UR9 ir vėlesnė versija. |

|

Virtualiosios mašinos tvarkytuvas |

(Neprivaloma) |

(Neprivaloma) |

|

Orchestrator |

Valdymo serveris |

SQL serverio 2012 gimtoji kliento 11,0 arba "Microsoft" OLE DB tvarkyklės 18, skirtos "SQL Server" (rekomenduojama). Pastaba "Microsoft OLE DB" tvarkyklės 18, skirtos "SQL Server", palaikomas su Orchestrator 2016 UR8 ir vėlesne versija. |

|

Duomenų apsaugos vadovas |

Valdymo serveris |

"SQL Server 2012" gimtoji klientas 11,0 |

|

Paslaugų vadybininkas |

Valdymo serveris |

SQL serverio 2012 gimtoji kliento 11,0 arba "Microsoft" OLE DB tvarkyklės 18, skirtos "SQL Server" (rekomenduojama). Pastaba "Microsoft OLE DB" tvarkyklės 18, skirtos "SQL Server", palaikomas su "Service Manager" 2016 UR9 ir vėlesne versija. |

Norėdami atsisiųsti ir įdiegti "Microsoft SQL Server 2012" pirminį klientą 11,0, peržiūrėkite šį "Microsoft" atsisiuntimo centro tinklalapį.

Norėdami atsisiųsti ir įdiegti "Microsoft OLE DB" tvarkyklę 18, peržiūrėkite šį "Microsoft" atsisiuntimo centro tinklalapį.

Jei naudojate "System Center Operations Manager" ir "Service Manager", turite turėti odbc 11,0 arba ODBC 13,0 įdiegtą visuose valdymo serveriuose.

Įdiekite reikiamą sistemos centro 2016 naujinimų iš šio žinių bazės straipsnio:

4043305 "Microsoft System Center 2016" 4 specifinių naujinimų paketo aprašas

|

Komponentas |

2016 |

|

Operacijų vadovas |

"System Center 2016 Operations Manager" 4 specifinių naujinimų paketas |

|

Paslaugų vadybininkas |

"System Center 2016 Service Manager" 4 specifinių naujinimų paketas |

|

Orchestrator |

"System Center 2016 Orchestrator" 4 specifinių naujinimų paketas |

|

Duomenų apsaugos vadovas |

"System Center 2016" duomenų apsaugos tvarkytuvo 4 specifinių naujinimų paketas |

Pastaba Įsitikinkite, kad išplečiate failo turinį ir įdiegiate "MSP" failą atitinkamame vaidmenyje.

SHA1 ir SHA2 sertifikatai

Sistemos centro komponentai dabar sugeneruoja tiek SHA1, tiek SHA2 vartotojo pasirašomą sertifikatą. Tai būtina norint įgalinti TLS 1,2. Jei naudojami CA pasirašė sertifikatai, įsitikinkite, kad sertifikatai yra SHA1 arba SHA2.

"Windows" nustatymas naudoti tik TLS 1,2

Naudokite vieną iš toliau pateikiamų būdų, kad sukonfigūruotumėte "Windows" naudoti tik TLS 1,2 protokolą.

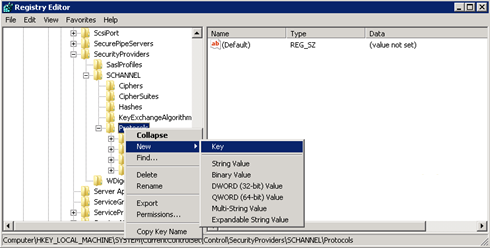

1 būdas: registro modifikavimas rankiniu būdu

Svarbu Šiame skyriuje nurodytus veiksmus atlikite tiksliai taip, kaip aprašyta. Jei neteisingai pakeisite registro duomenis, gali kilti rimtų problemų. Prieš atlikdami keitimus, sukurkite registro atsarginę kopiją tam atvejui, jei iškiltų problemų.

Atlikite toliau nurodytus veiksmus, kad įgalintumėte/išjungtumėte visas SKANALO protokolų sistemas. Rekomenduojame įjungti TLS 1,2 protokolą gaunamiems ryšiams; ir įgalinkite TLS 1,2, TLS 1,1 ir TLS 1,0 protokolus visiems siunčiamiems ryšiams.

Pastaba Šie registro keitimai nedaro įtakos "Kerberos" arba NTLM protokolų naudojimui.

-

Paleiskite registro rengyklę. Norėdami tai padaryti, dešiniuoju pelės mygtuku spustelėkite pradėti, lauke vykdyti įveskite regedit , tada spustelėkite gerai.

-

Raskite šį dalinį registro raktą:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols

-

Dešiniuoju pelės mygtuku spustelėkite protokolo raktą, nukreipkite žymiklį į naujas, tada spustelėkite raktas.

-

Įveskite SSL 3, tada paspauskite klavišą "įvesti".

-

Pakartokite 3 ir 4 veiksmus, kad sukurtumėte TLS 0, TLS 1,1 ir TLS 1,2 raktus. Šie klavišai panašūs į katalogus.

-

Sukurkite kliento raktą ir serverio raktą po kiekvienu SSL 3, tls 1,0, TLS 1,1ir TLS 1,2 klavišais.

-

Norėdami įgalinti protokolą, kiekviename kliento ir serverio rakte sukurkite DWORD reikšmę:

DisabledByDefault [reikšmė = 0] Įgalinta [value = 1] Norėdami išjungti protokolą, kiekvieno kliento ir serverio rakte pakeiskite DWORD reikšmę:

DisabledByDefault [reikšmė = 1] Įgalinta [value = 0]

-

Meniu failas spustelėkite išeiti.

2 būdas: Automatinis registro modifikavimas

Paleiskite šį "Windows PowerShell" scenarijų administratoriaus režimu, kad automatiškai sukonfigūruotumėte "Windows" naudoti tik TLS 1,2 protokolą:

$ProtocolList = @("SSL 2.0","SSL 3.0","TLS 1.0", "TLS 1.1", "TLS 1.2")

$ProtocolSubKeyList = @("Client", "Server")

$DisabledByDefault = "DisabledByDefault"

$Enabled = "Enabled"

$registryPath = "HKLM:\\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\"

foreach($Protocol in $ProtocolList)

{

Write-Host " In 1st For loop"

foreach($key in $ProtocolSubKeyList)

{

$currentRegPath = $registryPath + $Protocol + "\" + $key

Write-Host " Current Registry Path $currentRegPath"

if(!(Test-Path $currentRegPath))

{

Write-Host "creating the registry"

New-Item -Path $currentRegPath -Force | out-Null

}

if($Protocol -eq "TLS 1.2")

{

Write-Host "Working for TLS 1.2"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "0" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "1" -PropertyType DWORD -Force | Out-Null

}

else

{

Write-Host "Working for other protocol"

New-ItemProperty -Path $currentRegPath -Name $DisabledByDefault -Value "1" -PropertyType DWORD -Force | Out-Null

New-ItemProperty -Path $currentRegPath -Name $Enabled -Value "0" -PropertyType DWORD -Force | Out-Null

}

}

}

Exit 0

Sistemos centro nustatymas naudoti tik TLS 1,2

Nustatykite sistemos centrą naudoti tik TLS 1,2 protokolą. Norėdami tai padaryti, pirmiausia įsitikinkite, kad tenkinamos visos Būtinosios sąlygos. Tada atlikite toliau nurodytus "System Center" komponentų ir kitų serverių, kuriuose įdiegti agentai, parametrus.

Naudokite vieną iš toliau nurodytų būdų.

1 būdas: registro modifikavimas rankiniu būdu

Svarbu Šiame skyriuje nurodytus veiksmus atlikite tiksliai taip, kaip aprašyta. Jei neteisingai pakeisite registro duomenis, gali kilti rimtų problemų. Prieš atlikdami keitimus, sukurkite registro atsarginę kopiją tam atvejui, jei iškiltų problemų.

Norėdami įgalinti diegimą palaikyti TLS 1,2 protokolą, atlikite šiuos veiksmus:

-

Paleiskite registro rengyklę. Norėdami tai padaryti, dešiniuoju pelės mygtuku spustelėkite pradėti, lauke vykdyti įveskite regedit , tada spustelėkite gerai.

-

Raskite šį dalinį registro raktą:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319

-

Šiame rakte sukurkite šią DWORD reikšmę:

SchUseStrongCrypto [value = 1]

-

Raskite šį dalinį registro raktą:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319

-

Šiame rakte sukurkite šią DWORD reikšmę:

SchUseStrongCrypto [value = 1]

-

Iš naujo paleiskite sistemą.

2 būdas: Automatinis registro modifikavimas

Paleiskite šį "Windows PowerShell" scenarijų administratoriaus režimu, kad automatiškai konfigūruotumėte sistemos centrą naudoti tik TLS 1,2 protokolą:

# Tighten up the .NET Framework

$NetRegistryPath = "HKLM:\SOFTWARE\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

$NetRegistryPath = "HKLM:\SOFTWARE\WOW6432Node\Microsoft\.NETFramework\v4.0.30319"

New-ItemProperty -Path $NetRegistryPath -Name "SchUseStrongCrypto" -Value "1" -PropertyType DWORD -Force | Out-Null

Papildomi parametrai

Operacijų vadovas

Valdymo paketai

Importuokite "System Center 2016 Operations Manager" valdymo paketus. Įdiegus serverio naujinimą, jie yra šiame kataloge:

\Program Files\Microsoft System Center 2016 \ operacijų Manager\Server\Management paketai, skirti atnaujinti rollups

ACS parametrai

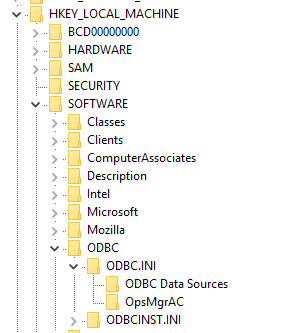

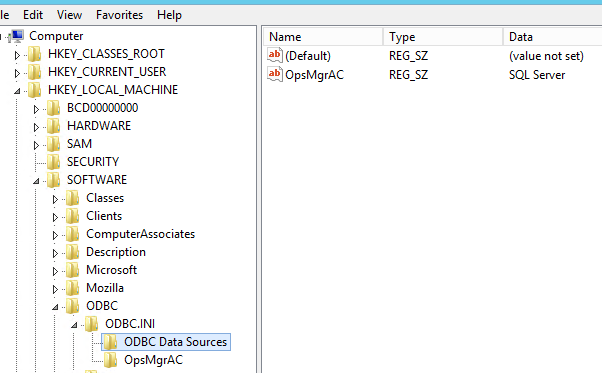

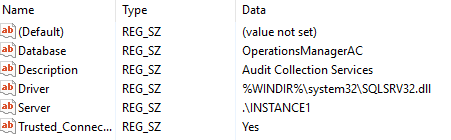

Norėdami gauti audito rinkimo paslaugas (ACS), turite atlikti papildomus registro duomenis. ACS naudoja DSN, kad prisijungtų prie duomenų bazės. Turite atnaujinti DSN parametrus, kad jie būtų veiksmingi TLS 1,2.

-

Raskite šį dalinį raktą ODBC registre. Pastaba Numatytasis DSN pavadinimas yra Opsmgrac.

-

Dalyje ODBC duomenų šaltiniai pasirinkite raktą DSN pavadinimas, Opsmgrac. Čia yra ODBC tvarkyklės pavadinimas, kuris bus naudojamas duomenų bazės ryšiui. Jei turite įdiegtą ODBC 11,0, pakeiskite šį pavadinimą į " SQL Server" ODBC tvarkyklę 11. Arba, jei turite įdiegtą ODBC 13,0, pakeiskite šį pavadinimą į ODBC tvarkyklę 13, skirtą "SQL Server".

-

" Opsmgrac " rakte atnaujinkite ĮDIEGTĄ "odbs" versijos tvarkyklės įrašą.

-

Jei įdiegta ODBC 11,0, pakeiskite tvarkyklės įrašą į %windir%\system32\msodbcsql11.dll.

-

Jei įdiegta ODBC 13,0, pakeiskite tvarkyklės įrašą į %windir%\system32\msodbcsql13.dll.

-

Taip pat galite kurti ir įrašyti šį. reg failą į užrašinę arba kitą teksto rengyklę. Norėdami vykdyti įrašytą. reg failą, dukart spustelėkite failą. Jei turite odbc 11,0, sukurkite šį ODBC 11,0. reg failą: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC Data Sources] "OpsMgrAC"="ODBC Driver 11 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql11.dll" Jei turite odbc 13,0, sukurkite šį ODBC 13,0. reg failą: [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\ODBC Data Sources] "OpsMgrAC"="ODBC Driver 13 for SQL Server" [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] [HKEY_LOCAL_MACHINE\SOFTWARE\ODBC\ODBC.INI\OpsMgrAC] "Driver"="%WINDIR%\\system32\\msodbcsql13.dll"

-

"Linux" TLS stiprinimas

Vykdykite atitinkamoje žiniatinklio svetainėje pateiktas instrukcijas, kad sukonfigūruotumėte TLS 1,2 " Red Hat " arba " Apache " aplinkoje.

Duomenų apsaugos vadovas

Norėdami įgalinti duomenų apsaugos tvarkytuvę dirbti kartu su TLS 1,2, kad būtų galima kurti atsargines kopijas debesyje, įgalinkite šiuos veiksmus duomenų apsaugos tvarkytuvo serveryje.

Orchestrator

Įdiegę Orchestrator naujinimus, iš naujo Konfigūruokite Orchestrator duomenų bazę naudodami esamą duomenų bazę pagal šias gaires.

Trečiosios šalies kontakto atsisakymas

"Microsoft" teikia trečiųjų šalių kontaktinę informaciją, padėsiančią jums gauti papildomos informacijos apie šią temą. Ši kontaktinė informacija gali būti pakeista nepranešus. "Microsoft" negarantuoja trečiosios šalies kontaktinės informacijos tikslumo.