Drošas sāknēšanas sertifikāta atjauninājumi: norādījumi IT speciālistiem un organizācijām

Attiecas uz

Sākotnējais publicēšanas datums: 2025. gada 26. jūnijs

KB ID: 5062713

Šajā rakstā ir norādījumi:

Organizācijas (uzņēmums, mazie uzņēmumi un izglītība) ar IT pārvaldītām Windows ierīcēm un atjauninājumiem.

Piezīme. Ja esat persona, kam pieder personiska Windows ierīce, lūdzu, skatiet rakstu Windows ierīces mājas lietotājiem, uzņēmumiem un mācību iestādēm, kurās tiek lietoti Microsoft pārvaldīti atjauninājumi.

|

Datuma maiņa |

Mainīt aprakstu |

|---|---|

|

2026. gada 30. marts |

|

|

2026. gada 24. marts |

|

|

2026. gada 16. marts |

|

|

2026. gada 3. marts |

|

|

2026. gada 24. februāris |

|

|

2026. gada 23. februāris |

|

|

2026. gada 13. februāris |

|

|

2026. gada 3. februāris |

|

|

2026. gada 26. janvāris |

|

|

2025. gada 11. novembris |

Izlabotas divas pārrakstīšanās kļūdas zem "Drošas sāknēšanas sertifikāta izvietošanas atbalsts".

|

|

2025. gada 10. novembris |

|

Šajā rakstā:

Kopsavilkums

Šis raksts ir paredzēts organizācijām ar atvēlētiem IT speciālistiem, kas aktīvi pārvalda atjauninājumus savas ierīces nostajā. Lielākajā daļā šo rakstu pievērsīsies darbībām, kas nepieciešamas organizācijas IT nodaļai, lai sekmīgi izvietotu jaunos drošās sāknēšanas sertifikātus. Šīs darbības ietver aparātprogrammatūras testēšanu, ierīču atjauninājumu pārraudzību, izvietošanas uzsākšanu un problēmu diagnosticēšanu to gadījumā. Tiek aprakstītas vairākas izvietošanas un pārraudzības metodes. Papildus šīm pamatdarbības mēs piedāvājam vairākus izvietošanas palīgierīčus, tostarp iespēju izvēlēties klientu ierīces dalībai kontrolētā līdzekļu ieviešanu (Controlled Feature Rollout — CFR) tieši sertifikāta izvietošanai.

Šajā sadaļā

Drošas sāknēšanas sertifikāta derīguma termiņš

Sertificēšanas iestādes (certificate authorities - CAS) konfigurācija, ko microsoft nodrošināja kā daļu no drošās sāknēšanas infrastruktūras, ir palikusi tā pati kopš Windows 8 un Windows Server 2012. gada. Šie sertifikāti tiek glabāti aparatūras datu bāzē Paraksta datu bāze (DB) un key Exchange key (KEK) mainīgajos. Microsoft nodrošināja vienus un tos pašus trīs sertifikātus oriģinālajā aprīkojuma ražotāja (OEM) vietā, lai tā ietvertu ierīces aparātprogrammatūru. Šie sertifikāti atbalsta drošo sāknēšanu sistēmā Windows un tos izmanto arī trešo pušu operētājsistēmas (OS). Microsoft nodrošina šādus sertifikātus:

-

Microsoft Corporation KEK CA 2011

-

Microsoft Windows Production PCA 2011

-

Microsoft Corporation UEFI CA 2011

Svarīgi!: Visu trīs Microsoft nodrošināto sertifikātu derīgums ir iestatīts, sākot no 2026. gada jūnija. Sadarbojoties ar mūsu partneriem ar augstu līmeni, Microsoft izlaidīs jaunus sertifikātus, kas palīdzēs nodrošināt drošu palaišanas drošību un nepārtrauktību nākotnē. Kad šiem 2011. gada sertifikātiem beidzas derīgums, vairs nebūs iespējams drošības atjauninājumi sāknēšanas komponentiem, komplimisīvs palaišanas drošība un ietekmēto Windows ierīču drošība un atbilstība drošības prasībām. Lai uzturētu drošās sāknēšanas funkcionalitāti, visas Windows ierīces ir jāatjaunina, lai izmantotu 2023. gada sertifikātus pirms 2011. gada sertifikātu derīguma beigām.

Kādas ir izmaiņas?

Pašreizējie Microsoft Secure Boot sertifikāti (Microsoft Corporation KEK CA 2011, Microsoft Windows Production PCA 2011, Microsoft Corporation UEFI CA 2011) beigsies no 2026. gada jūnija un beigsies līdz 2026. gada oktobrim.

Tiek palaisti jauni 2023 sertifikāti, lai uzturētu drošu sāknēšanas drošību un nepārtrauktību. Ierīcēm ir jāveic atjaunināšana uz 2023. gada sertifikātiem, pirms beidzas 2011. gada sertifikātu derīgums, vai arī tās vairs nav drošības atbilstības un ir apdraudētas.

Kopš 2012. gada Windows ierīcēm var būt beidzas sertifikātu versijas, kuras ir jāatjaunina.

Terminoloģija

|

CA |

Sertificēšanas iestāde |

|

PK |

Platformas atslēga — to kontrolē OEM |

|

KEK |

Atslēgas Exchange atslēga |

|

DB |

Droša sāknēšanas paraksta datu bāze |

|

DBX |

Secure Boot Revoked Signature Database |

Sertifikāti

|

Sertifikāts, kas beidzas |

Derīguma beigu datums |

Glabāšanas vieta |

Jauns sertifikāts |

Nolūks |

|---|---|---|---|---|

|

Microsoft Corporation KEK CA 2011 |

2026. gada jūnijs |

Glabāts kek |

Microsoft Corporation KEK 2K CA 2023 |

Paraksta DB un DBX atjauninājumus. |

|

Microsoft Windows Production PCA 2011 |

2026. gada okt. |

Saglabāts DB |

Windows UEFI CA 2023 |

Paraksta Windows palaišanas ielādētāju. |

|

Microsoft Corporation UEFI CA 2011*† |

2026. gada jūnijs |

Saglabāts DB |

Microsoft UEFI CA 2023 Microsoft Option ROM UEFI CA 2023 |

Paraksta trešo pušu boot loaderus un EFI lietojumprogrammas. Paraksta trešo pušu opciju ROM. |

* Microsoft Corporation UEFI CA 2011 sertifikāta atjaunošanas laikā tiek izveidoti divi sertifikāti, lai atdalītu sāknēšanas ielādētāja pierakstīšanos no ROM parakstīšanas opcijas. Tādējādi varat pilnties kontrolēt sistēmas uzticamību. Piemēram, sistēmas, kurām ir jāuzticas opciju ROM, var pievienot Microsoft Option ROM UEFI CA 2023 bez uzticēšanās trešo pušu boot loaderiem.

† Ne visās ierīcēs aparātprogrammatūra izmanto Microsoft Corporation UEFI CA 2011. Ieteicams lietot gan jaunus sertifikātus, gan Microsoft UEFI CA 2023, gan Microsoft Option ROM UEFI CA 2023. Pretējā gadījumā šos divus jaunos sertifikātus nav nepieciešams lietot.

Izvietošanas playbook for IT professionals

Izmantojot sagatavošanu, pārraudzību, izvietošanu un koriģēšanu, plānojiet un veiciet drošas sāknēšanas sertifikāta atjauninājumus visā ierīcē.

Šajā sadaļā

-

Drošas sāknēšanas statusa pārbaude jūsu vietā. Vai droša sāknēšana ir iespējota?

-

Izvietošanas metodes neatbalsta automatizētas palīgprogrammas

Drošas sāknēšanas statusa pārbaude jūsu vietā. Vai droša sāknēšana ir iespējota?

Lielākā daļa ierīču, kas tiek saražotas kopš 2012. gada, atbalsta drošas sāknēšanas programmas darbību, un tās tiek nosūtītas ar iespējotu drošo sāknēšanu. Lai pārbaudītu, vai ierīcei ir iespējota drošā sāknēšana, veiciet kādu no šīm darbībām:

-

GUI metode: Dodieties uz > Iestatījumi > konfidencialitātes & > Windows drošība > ierīces drošību. Sadaļā Ierīces drošība sadaļā Drošā palaišana būtu jānorāda, ka drošā sāknēšana ir ieslēgta.

-

Komandrindas metode: Paaugstinātā komandu uzvednē programmā PowerShell ierakstiet Confirm-SecureBootUEFI un pēc tam nospiediet taustiņu Enter. Komandai ir jāatgriež vērtība True, kas norāda, ka drošā sāknēšana ir ieslēgts.

Liela mēroga izvietojumos ierīču pārvaldības programmatūrai, ko izmanto IT profesmirkļi, būs jāpārbauda, vai nav drošas sāknēšanas iespējošana.

Piemēram, metode drošas sāknēšanas stāvokļa pārbaudei Microsoft Intune ierīcēs, ir izveidot un izvietot Intune atbilstības skriptu. Intune atbilstības iestatījumi ir aplūkoti sadaļā Pielāgotu atbilstības iestatījumu izmantošana Linux un Windows ierīcēm ar Microsoft Intune.

Powershell skripta piemērs, lai pārbaudītu, vai ir iespējota drošā sāknēšana:

# Initialize result object in preparation for checking Secure Boot state

$result = [PSCustomObject]@{

SecureBootEnabled = $null

}

try {

$result.SecureBootEnabled = Confirm-SecureBootUEFI -ErrorAction Stop

Write-Verbose "Secure Boot enabled: $($result.SecureBootEnabled)"

} catch {

$result.SecureBootEnabled = $null

Write-Warning "Unable to determine Secure Boot status: $_"

}

Ja drošā sāknēšana nav iespējota, varat izlaist tālāk norādītās atjaunināšanas darbības, jo tās neattiecas uz jums.

Kā tiek izvietoti atjauninājumi

Drošas sāknēšanas sertifikāta atjauninājumiem ierīces var atlasīt vairākos veidos. Detalizētu informāciju par izvietošanu, ieskaitot iestatījumus un notikumus, apspriedīs tālāk šajā dokumentā. Ja mērķis ir ierīce atjaunināšanai, ierīcē tiek izveidots iestatījums, kas norāda, ka ierīcei jāsāk jauno sertifikātu lietošanas process. Ieplānots uzdevums ierīcē tiek palaists ik pēc 12 stundām un konstatē, ka ierīce ir atlasīta atjauninājumiem. Uzdevuma darbības struktūra ir šāda:

-

Sistēmā DB tiek lietots Windows UEFI CA 2023.

-

Ja ierīcē db ir microsoft Corporation UEFI CA 2011, uzdevums db lieto Microsoft Option ROM UEFI CA 2023 un Microsoft UEFI CA 2023.

-

Pēc tam uzdevums pievieno Microsoft Corporation KEK 2K CA 2023.

-

Visbeidzot ieplānotais uzdevums atjaunina Windows boot pārvaldnieku uz to, kuru parakstīja Windows UEFI CA 2023. Windows noteiks, ka ir nepieciešama restartēšana, lai varētu lietot sāknēšanas pārvaldnieku. Sāknēšanas pārvaldnieka atjauninājums tiks aizkavēts līdz brīdim, kad restartēšana tiek veikta dabiski (piemēram, kad tiek lietoti ikmēneša atjauninājumi), un pēc tam Operētājsistēma Windows vēlreiz mēģinās lietot sāknēšanas pārvaldnieka atjauninājumu.

Pirms ieplānotā uzdevuma pāriet uz nākamo darbību, visas iepriekš minētās darbības ir pabeidzams sekmīgi. Šī procesa laikā pasākumu žurnāli un cits statuss būs pieejams izvietošanas pārraudzībai. Papildinformācija par pārraudzības un pasākumu žurnāliem ir sniegta tālāk.

Drošas sāknēšanas sertifikātu atjaunināšana nodrošina turpmāko 2023. gada sāknēšanas pārvaldnieka atjauninājumu, kas ir drošāks. Konkrēti sāknēšanas pārvaldnieka atjauninājumi būs nākotnes laidienos.

Izvietošanas darbības

-

Sagatavošana: inventāra un testa ierīces.

-

Aparātprogrammatūras apsvērumi

-

Pārraudzība: pārbaudiet pārraudzības darbu un bāzlīnijas.

-

Izvietošana: atjauninājumu mērķa ierīces, sākot ar nelielām apakškopām un paplašinoties, pamatojoties uz sekmīgām pārbaudēm.

-

Labošana: izpētiet un novērsiet visas problēmas, izmantojot žurnālu un piegādātāju atbalstu.

Sagatavošana

Krājumu aparatūra un aparātprogrammatūra. Izveidojiet pārstāvis ierīču paraugs, pamatojoties uz sistēmas ražotāju, sistēmas modeli, BIOS versiju/datumu, bāzes produkta versiju u.c., kā arī pārbaudīt šo ierīču atjauninājumus pirms plašas izvietošanas. Šie parametri parasti ir pieejami sistēmas informācijā (MSINFO32). Izmantojiet iekļautos PowerShell komandu paraugus, lai pārbaudītu drošas sāknēšanas atjaunināšanas statusu un krājumu ierīces visā organizācijā.

Piezīmes.:

-

Šīs komandas tiek lietotas, ja ir iespējots drošas sāknēšanas stāvoklis.

-

Lai daudzas no šīm komandām darbotos, tām ir nepieciešamas administratora privilēģijas.

Drošas sāknēšanas krājumu datu kolekcijas skripta paraugs

Nokopējiet un ielīmējiet šo skripta paraugu un modificējiet pēc nepieciešamības savā vidē: drošās sāknēšanas krājumu datu kolekcijas skripts.

Paraugu izvade:

{"UEFICA2023Status":"Updated","UEFICA2023Error":null,"UEFICA2023ErrorEvent":null, "AvailableUpdates":"0x0","AvailableUpdatesPolicy":null,"Resursdatora nosaukums":"KLĒPJDATORS-FEDU3LOS", "CollectionTime":"2026-02-23T08:40:36.5498322-08:00","SecureBootEnabled":true, "HighConfidenceOptOut":null,"MicrosoftUpdateManagedOptIn":null,"OEMManufacturerName": "Microsoft Corporation","OEMModelSystemFamily":"Surface","OEMModelNumber": "Surface laptop 4","FirmwareVersion":32.101.143","FirmwareReleaseDate":"11/03/2025", "OSArchitecture":"AMD64","CanAttemptUpdateAfter":"2026-02-20T16:11:15.5890000Z","LatestEventId": 1808,"BucketId":"04b339674931caf378feadaa64c64f0613227f70a7cd7258be63bb9e2d81767f", "Confidence":"UpdateType:Windows UEFI CA 2023 (DB), Option ROM CA 2023 (DB), 3P UEFI CA 2023 (DB), KEK 2023, Boot Manager(2023)","SkipReasonKnownIssue":null, "Event1801Count":0,"Event1808Count":5,"Event1795Count":0,"Event1795ErrorCode":null, "Event1796Count":0,"Event1796ErrorCode":null,"Event1800Count":0,"RebootPending":false, "Event1802Count":0,"KnownIssueId":null,"Event1803Count":0,"MissingKEK":false,"OSVersion": "10.0.26200","LastBootTime":"2026-02-19T04:28:00.5000000-08:00","BaseBoardManufacturer": "Microsoft Corporation","BaseBoardProduct":"Surface Laptop 4","SecureBootTaskEnabled":true, "SecureBootTaskStatus":"Gatavs","WinCSKeyApplied":true,"WinCSKeyStatus":"Applied"}

Drošas sāknēšanas ticamības līmeņi

|

Ticamības līmenis |

Nozīme |

Nepieciešama rīcība |

|

Augsta uzticamība |

Microsoft ir validēta šī ierīces klase ir droša atjaunināšanai |

Droši, lai izvietotu sertifikātu atjauninājumus |

|

Novērojums — nepieciešams vairāk datu |

Microsoft joprojām apkopo drošas sāknēšanas diagnostikas datus par šīm ierīcēm |

Gaidīt Microsoft klasifikāciju |

|

Nav novērotu datu — nepieciešama rīcība |

Ierīces klase nav zināma korporācijai Microsoft |

Enterprise must test and plan rollout |

|

Īslaicīgi pauzēts |

Zināmās saderības problēmas |

Pārbaudiet, vai nav OEM BIOS atjauninājuma; Uzgaidiet, līdz Microsoft atrisinās |

|

Netiek atbalstīts — zināms ierobežojums |

Platformas vai aparatūras ierobežojumi |

Dokuments kā izņēmums |

Ja ir iespējota drošā sāknēšana, vispirms ir jāpārbauda, vai nav gaidošu notikumu, kas ir nesen atjaunināti, vai notiek drošas sāknēšanas sertifikātu atjaunināšana. Konkrētu interešu ir jaunākie notikumi 1801 un 1808. Šie notikumi ir detalizēti aprakstīti Secure Boot DB un DBX mainīgo atjaunināšanas notikumos. Informāciju par to, kā notikumi var parādīt gaidošu atjauninājumu stāvokli, skatiet arī sadaļā Pārraudzība un izvietošana.

Nākamā darbība ir krājumu ierīces visā organizācijā. Apkopojiet tālāk norādīto detalizēto informāciju, izmantojot PowerShell komandas, lai izveidotu pārstāvamu paraugu:

Pamatidentifikatori (2 vērtības)

1. Resursdatora nosaukums — $env: DATORA_NOSAUKUMS

2. CollectionTime — Get-Date

Reģistrs: drošā sāknēšanas galvenā atslēga (3 vērtības)

3. SecureBootEnabled Confirm-SecureBootUEFI cmdlet vai HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot

4. HighConfidenceOptOut — HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot

5. Pieejamie atjaunināšanas pakalpojumi — HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot

Reģistrs: apkalpošanas atslēga (3 vērtības)

6. UEFICA2023Status -HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing

7. WindowsUEFICA2023Capable — HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing

8. UEFICA2023Error - HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing

Reģistrs: ierīces atribūti (7 vērtības)

9. OEMManufacturerName — HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

10. OEMModelSystemFamily — HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

11. OEMModelNumber — HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

12. AparātprogrammatūraVersija - HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

13. AparātprogrammatūrasreleaseDate — HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

14. OSArchitecture - HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

15. CanAttemptUpdateAfter - HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\DeviceAttributes

Notikumu žurnāli: sistēmas žurnāls (5 vērtības)

16. LatestEventId — jaunākais drošas sāknēšanas notikums

17. BucketID — izvilkts no notikuma 1801/1808

18. Ticamības izvilkšana no notikuma 1801/1808

19. Notikums1801Count — notikumu skaits

20. Notikums1808Count — notikumu skaits

WMI/CIM vaicājumi (4 vērtības)

21. OSVersion - Get-CimInstance Win32_OperatingSystem

22. LastBootTime — Get-CimInstance Win32_OperatingSystem

23. BaseBoardManufacturer — Get-CimInstance Win32_BaseBoard

24. BaseBoardProduct — Get-CimInstance Win32_BaseBoard

25. (Get-CIMInstance Win32_ComputerSystem). Ražotājs

26. (Get-CIMInstance Win32_ComputerSystem). Modelis

27. (Get-CIMInstance Win32_BIOS). Description + ", " + (Get-CIMInstance Win32_BIOS). ReleaseDate.ToString("dd.MM.gggg.")

28. (Get-CIMInstance Win32_BaseBoard). Produkts

Aparātprogrammatūras apsvērumi

Izvietojot jaunos drošās sāknēšanas sertifikātus jūsu ierīcēs, ierīces aparātprogrammatūrai ir jābūt lomai atjauninājuma izpildē. Lai gan Microsoft sagaida, ka lielākā daļa ierīces aparātprogrammatūras darbību veiks, kā paredzēts, pirms jauno sertifikātu izvietošanas ir nepieciešama rūpīga testēšana.

Izpētiet savus aparatūras krājumus un izveidojiet nelielu, pārstāvis ierīču paraugu, pamatojoties uz šādiem unikāliem kritērijiem, piemēram:

-

Ražotājs

-

Modeļa numurs

-

Aparātprogrammatūras versija

-

OEM pamatnē versija utt.

Pirms izvietojat plašas iespējas ierīcēs, mēs iesakām pārbaudīt sertifikāta atjauninājumus parauga ierīcēs (ko nosaka, piemēram, ražotājs, modelis, aparātprogrammatūras versija), lai nodrošinātu atjauninājumu sekmīgu apstrādi. Ieteicamās vadlīnijas par parauga ierīču skaitu, ko pārbaudīt katrai unikālajai kategorijai, ir 4 vai vairāk.

Tas palīdzēs uzlabot jūsu izvietošanas procesa uzticamību un palīdzēt izvairīties no negaidītiem ietekmēšanas plašākam procesam.

Dažos gadījumos var būt nepieciešams aparātprogrammatūras atjauninājums, lai veiksmīgi atjauninātu drošas sāknēšanas sertifikātus. Šādos gadījumos ieteicams pārbaudīt ierīces OEM, lai redzētu, vai ir pieejama atjaunināta aparātprogrammatūra.

Windows virtualizētā vidē

Operētājsistēmai Windows, kas darbojas virtuālajā vidē, ir divas metodes, kā pievienot jaunos sertifikātus drošas sāknēšanas aparātprogrammatūras mainīgajiem:

-

Virtuālās vides (AWS, Azure, Hyper-V, VMware u.c.) veidotājs var sniegt vides atjauninājumu un iekļaut jaunos sertifikātus virtualizētajā aparātprogrammatūrā. Tas darbosies jaunām virtualizētām ierīcēm.

-

Operētājsistēmai Windows, kas darbojas ilgtermiņā virtuālās mašīnas, atjauninājumus var lietot sistēmā Windows tāpat kā citās ierīcēs, ja virtualizētā aparātprogrammatūra atbalsta drošas sāknēšanas atjauninājumus.

Pārraudzība un izvietošana

Iesakām sākt ierīču pārraudzību pirms izvietošanas, lai nodrošinātu, ka pārraudzība darbojas pareizi, un jums ir laba sajūta to attēlot jau iepriekš. Tālāk ir aprakstītas pārraudzības iespējas.

Microsoft nodrošina vairākas metodes drošas sāknēšanas sertifikāta atjauninājumu izvietošanai un pārraudzībai.

Automātiskās izvietošanas palīdzība

Microsoft nodrošina divus izvietošanas palīgus. Tās var būt noderīgi, palīdzot jauno sertifikātu izvietošanā jūsu tālrunī. Diagnostikas dati ir nepieciešami tikai kontrolētā līdzekļa izvēršamā palīdzība.

-

Kumulatīvu atjauninājumu opcija ar ticamības intervāliem: Microsoft var automātiski iekļaut augstas ticamības ierīču grupas ikmēneša atjauninājumos, pamatojoties uz diagnostikas datiem, kas līdz šim kopīgoti, priekšrocību sistēmām un organizācijām, kas nevar koplietot diagnostikas datus. Šai darbībai nav nepieciešams iespējot diagnostikas datus.

-

Organizācijām un sistēmām, kas var koplietot diagnostikas datus, tas korporācijai Microsoft sniedz redzamību un pārliecību, ka ierīces var sekmīgi izvietot sertifikātus. Papildinformācija par diagnostikas datu iespējošanu ir pieejama šeit: Windows diagnostikas datu konfigurēšana jūsu organizācijā. Mēs veidojam "intervālus" katrai unikālajai ierīcei (kā noteikts atribūtu, kas ietver ražotāju, aparātprogrammatūras ražotāju, aparātprogrammatūras versiju un papildu datu punktus). Katram intervālam pārraugām panākumu pierādījumus vairākās ierīcēs. Kad būsim novērojuši pietiekami veiksmīgus atjauninājumus un nav nekādu kļūmju, aplūkosim intervālu "ļoti ticamības līmeni" un ieinstalēsim šos datus ikmēneša kumulatīvajā atjauninājumā. Ja ierīces ar augstas ticamības intervālu tiek lietoti ikmēneša atjauninājumi, windows automātiski lietos sertifikātus aparātprogrammatūras mainīgajiem UEFI Secure Boot.

-

Augstas ticamības intervāli ietver ierīces, kas pareizi apstrādā atjauninājumus. Dabiski, ka ne visas ierīces nodrošinās diagnostikas datus, un tas var ierobežot Microsoft pārliecību par ierīces spēju pareizi apstrādāt atjauninājumus.

-

Šī palīdzība pēc noklusējuma ir iespējota augstas ticamības ierīcēm, un to var atspējot ar konkrētu ierīci. Papildinformācija tiks kopīgota turpmākajos Windows laidienos.

-

-

Kontrolētā līdzekļu izvēršna (Controlled Feature Rollout — CFR): Pieteikšanās ierīcēm Microsoft pārvaldītai izvietošanai, ja ir iespējoti diagnostikas dati.

-

Kontrolēto līdzekļu izvēršnu (CFR) var izmantot kopā ar klienta ierīcēm organizācijā. Lai to izdarītu, ierīcēm ir jāsūta korporācijai Microsoft nepieciešamie diagnostikas dati un jā signalizē, ka ierīce izvēlas atļaut CFR ierīcē. Detalizēta informācija par to, kā izvēlēties izmantot šo metodi, ir aprakstīta tālāk.

-

Microsoft pārvaldīs šo jauno sertifikātu atjaunināšanas procesu Windows ierīcēs, kur ir pieejami diagnostikas dati un ierīces piedalās kontrolētajā līdzekļu izvēršē (Controlled Feature Rollout — CFR). Lai gan CFR var palīdzēt jauno sertifikātu izvietošanā, organizācijas nevarēs paļauties uz CFR, lai mēģinātu koriģēt savus dāvības, tai jāveic darbības, kas norādītas šajā dokumentā sadaļā par izvietošanas metodēm, kuras neatbalsta automatizēta palīdzība.

-

Ierobežojumi. Ir vairāki iemesli, kāpēc CFR var nedarboties jūsu vidē. Piemēram:

-

Diagnostikas dati nav pieejami vai diagnostikas dati nav izmantojami CFR izvietošanas laikā.

-

Ierīces netiek atbalstītas produktu un pakalpojumu Windows 11 Windows 10 ar paplašinātajiem drošības atjauninājumiem (EXTENDED SECURITY UPDATES — ESU).

-

-

Izvietošanas metodes neatbalsta automatizētas palīgprogrammas

Izvēlieties metodi, kas atbilst jūsu videi. Izvairieties no sajaukšanas metodēm vienā ierīcē.

-

Reģistra atslēgas: izvietošanas vadība un rezultātu pārraudzība.Ir pieejamas vairākas reģistra atslēgas, kas kontrolē sertifikātu izvietošanas darbību un rezultātu pārraudzību. Turklāt ir divas atslēgas, lai atteiktos no iepriekš aprakstītajiem izvietošanas palīg aidiem. Papildinformāciju par reģistra atslēgām skatiet rakstā Reģistra Atjauninājumi - Windows ierīces ar IT pārvaldītiem atjauninājumiem.

-

grupas politika objekti (GPO): Iestatījumu pārvaldība; pārraugs, izmantojot reģistra un notikumu žurnālus.Microsoft nodrošinās atbalstu drošas sāknēšanas atjauninājumu pārvaldībai, grupas politika turpmākos atjauninājumos. Ņemiet vērā, grupas politika attiecas uz iestatījumiem, ierīces statusa pārraudzība jāveic, izmantojot alternatīvas metodes, tostarp reģistra atslēgu pārraudzību un notikumu žurnāla ierakstus.

-

WinCS (Windows konfigurācijas sistēma) CLI: izmantojiet komandrindas rīkus domēna klientiem.Domēnu administratori var arī izmantot Windows konfigurācijas sistēmu (WinCS), kas iekļauta Windows OS atjauninājumos, lai izvietotu drošās sāknēšanas atjauninājumus domēnam pievienotos Windows klientos un serveros. Tas sastāv no komandrindas utilītu sērijas (gan tradicionālā izpildāmā faila, gan PowerShell moduļa), lai veikt vaicājumus un datorā lietotu drošas sāknēšanas konfigurācijas. Papildinformāciju skatiet šādos rakstos:

-

Microsoft Intune/konfigurācijas pārvaldnieks: Izvietojiet PowerShell skriptus. Konfigurācijas pakalpojumu sniedzējs (Configuration Service Provider - CSP) tiks nodrošināts nākamajā atjauninājumā, lai atļautu izvietošanu, izmantojot Intune.

Notikumu žurnālu pārraudzība

Tiek nodrošināti divi jauni notikumi, kas palīdz izvietot drošās sāknēšanas sertifikāta atjauninājumus. Šie notikumi ir detalizēti aprakstīti Secure Boot DB un DBX mainīgo atjaunināšanas notikumos:

-

Notikuma ID: 1801 Šis notikums ir kļūdas notikums, kas norāda, ka atjauninātie sertifikāti nav lietoti ierīcē. Šis notikums sniedz detalizētu informāciju par ierīci, ieskaitot ierīces atribūtus, kas palīdzēs saistīt to, kuras ierīces joprojām ir jāatjaunina.

-

Notikuma ID: 1808 Šis notikums ir informaīvs notikums, kas norāda, ka ierīcei ir lietoti nepieciešamie jaunie drošās sāknēšanas sertifikāti ierīces aparātprogrammatūrai.

Izvietošanas stratēģijas

Lai samazinātu risku, izvietojiet drošās sāknēšanas atjauninājumus pakāpeniski, nevis visus uzreiz. Sāciet ar nelielu ierīču apakškopu, validējiet rezultātus un pēc tam izvērsiet līdz papildu grupām. Mēs iesakām sākt ar ierīču apakškopām un, kad iegūsiet pārliecību par šiem izvietojumiem, pievienojiet papildu ierīču apakškopas. Var izmantot vairākus faktorus, lai noteiktu, kas tiek iekļauts apakškopā, tostarp testa rezultātus paraugierīcēs un organizācijas struktūrā u.c.

Lēmums par to, kuras ierīces izvietojat, ir jūsu rīcībā. Tālāk ir uzskaitītas dažas iespējamās stratēģijas.

-

Liels ierīces kalendārs: sākumā paļaujieties uz palīdzību, kas aprakstīta iepriekš, attiecībā uz biežāk izmantotajām ierīcēm, kuras pārvaldāt. Paralēli koncentrējieties uz retāk izmantotajām ierīcēm, ko pārvalda jūsu organizācija. Testēt mazas parauga ierīces un, ja testēšana ir sekmīga, izvietot tā paša tipa pārējās ierīcēs. Ja testēšana rada problēmas, izpētiet problēmas cēloni un nosakiet labošanas darbības. Varat arī apsvērt to ierīču klases, kurām ir augstāka vērtība jūsu ierīcē, un sākt testēšanu un izvietošanu, lai nodrošinātu, ka šīm ierīcēm jau agrāk ir atjaunināta aizsardzība.

-

Neliels un liels kauss: Ja jūsu pārvaldāmajā ierīcē ir daudz dažādu datoru, kur atsevišķu ierīču testēšana būtu aizliegta, apsveriet iespēju daudz paļauties uz abiem iepriekš aprakstītajiem palīgiem, it īpaši ierīcēm, kas varētu būt bieži sastopamas ierīces tirgū. Sākotnēji fokuss ir uz ierīcēm, kas ir būtiskas ikdienas darbībā, testējam un pēc tam izvietojiet. Turpiniet pārvietoties uz leju sarakstā ar augstas prioritātes ierīcēm, testēšanu un izvietošanu, vienlaikus pārraugot uz vietas, lai pārliecinātos, ka palīgi palīdz atlikušās ierīcēs.

Piezīmes

-

Pievērsiet uzmanību vecākām ierīcēm, īpaši ierīcēm, kuras ražotājs vairs neatbalsta. Lai gan aparātprogrammatūrai ir jāveic atjaunināšanas darbības pareizi, daži var ne. Gadījumos, kad aparātprogrammatūra nedarbojas pareizi un ierīce vairs netiek atbalstīta, apsveriet iespēju aizstāt ierīci, lai nodrošinātu aizsardzību pret drošu sāknēšanas datoru jūsu vietā.

-

Pēdējās 1–2 gados jaunas ierīces, iespējams, jau ir aktualizējusi sertifikātus, taču sistēmai var nebūt lietots Windows UEFI CA 2023 parakstīts sāknēšanas pārvaldnieks. Šī sāknēšanas pārvaldnieka lietošana ir kritiska pēdējā darbība izvietošanā katrā ierīcē.

-

Kad ierīce ir atlasīta atjaunināšanai, var paiet kāds laiks, pirms atjauninājumi tiek pabeigti. Piemērojiet sertifikātu 48 stundas un vienu vai vairākas restartēšanas reizes.

Bieži uzdotie jautājumi (bieži uzdotie jautājumi)

Bieži uzdotos jautājumus skatiet bieži uzdoto jautājumu rakstā Droša sāknēšana .

Problēmu novēršana

Šajā sadaļā

Bieži sastopamās problēmas un ieteikumi

Šajā rokasgrāmatā ir detalizēti izskaidrots, kā darbojas drošās sāknēšanas sertifikāta atjaunināšanas process, un aprakstītas dažas darbības, lai novērstu problēmas, kas rodas izvietošanas laikā ierīcēs. Atjauninājumi šajā sadaļā, ja nepieciešams.

Pazīmes

Ierīce atjaunina sertifikātus Secure Boot DB, bet netiek paveikta jaunā atslēgas Exchange atslēgas (KEK) sertifikāta izvietošana drošajā sāknēšanas DB.

Piezīme.: Pašlaik, kad rodas šī problēma, tiek reģistrēts notikuma ID: 1796 (skatiet rakstu Secure Boot DB un DBX mainīgo atjaunināšanas notikumi). Vēlākā laidienā tiks nodrošināts jauns notikums, kas norāda uz šo problēmu.

Reģistra atslēga AvailableUpdates ierīcē ir iestatīta kā 0x4104 un netiek notīrīta 0x0004 bits, pat ja ir pagājusi vairākas atkārtotas palaišanas un ievērojami daudz laika.

Iespējams, ka ierīces OEM PK nav parakstījies ar KEK. OEM nosaka ierīces PK un atbild par jaunā Microsoft KEK sertifikāta parakstīšanu un atgriešanu korporācijai Microsoft, lai to varētu iekļaut ikmēneša kumulatīvajā atjauninājumā.

Nākamās darbības

Ja rodas šī kļūda, sazinieties ar OEM, lai pārliecinātos, vai tas ir izpildīja darbības, kas norādītas sadaļā Windows drošās sāknēšanas atslēgas izveide un pārvaldība.

Problēmas pazīme

Kad lietojat sertifikāta atjauninājumus, sertifikāti tiek izsniegti aparātprogrammatūrai, lai tos lietotu mainīgajiem Secure Boot DB vai KEK. Dažos gadījumos aparātprogrammatūra atgriezīs kļūdu.

Kad rodas šī problēma, drošā palaišana reģistrēs notikuma ID: 1795. Informāciju par šo notikumu skatiet rakstā Secure Boot DB un DBX mainīgās atjaunināšanas notikumi.

Nākamās darbības

Iesakām pārbaudīt OEM, lai uzzinātu, vai ierīcei nav pieejams aparātprogrammatūras atjauninājums, lai novērstu šo problēmu.

Problēmas pazīme

Dažās Hyper-V virtuālajos datoros drošas sāknēšanas sertifikāta atjauninājumi var neizdoties, atjauninot atslēgu Exchange atslēgu (KEK). Šādos gadījumos atjaunināšana nav pabeigta un var tikt parādīts kļūdas ziņojums, piemēram, "Sistēmas aparātprogrammatūra atgrieza kļūdu: datu nesējs ir rakstāms aizsargāts" (Notikuma ID 1795).

Risinājums

Šī problēma ir novērsta Windows atjauninājumos, kas izlaisti 2026. gada 10. martā un pēc tam.

Svarīgi!: Lai novērstu šo problēmu, labojums ir jāizvieto gan resursdatorā , gan viesim.

-

Ja pārvaldāt resursdatora Hyper-V serveri, instalējiet jaunākos Windows atjauninājumus gan viesdatoram, gan resursdatoram.

-

Ja resursdatoru pārvalda Azure, instalējiet viesa jaunākos Windows atjauninājumus, un risinājums ir iekļauts Azure 2603 drošības atjauninājumā un jaunākos atjauninājumos.

Drošas sāknēšanas sertifikātu izvietošanas atbalsts

Lai atbalstītu drošas sāknēšanas sertifikāta atjauninājumus, Windows uztur ieplānotu uzdevumu, kas tiek izpildīts reizi 12 stundās. Uzdevums meklē bitus reģistra atslēgā AvailableUpdates, kas ir nepieciešama apstrāde. Interesējošos biti, kas izmantoti sertifikātu izvietošanā, ir norādīti tālāk esošajā tabulā. Kolonnā Pasūtījums norādīts pasūtījums, pēc kura biti tiek apstrādāti.

|

Pasūtījums |

Bit setting |

Lietošana |

|---|---|---|

|

1 |

0x0040 |

Šis bits norāda ieplānotajam uzdevumam pievienot Windows UEFI CA 2023 sertifikātu secure boot DB. Tādējādi Windows var uzticēties palaišanas pārvaldniekiem, kas ir parakstīti ar šo sertifikātu. |

|

2 |

0x0800 |

Šis bits norāda ieplānotajam uzdevumam lietot DB Microsoft Option ROM UEFI CA 2023. Ja 0x4000 arī ir iestatīta, ieplānotais uzdevums pārbaudīs DB un lietos Microsoft UEFI CA 2023 tikai tad, ja atrod microsoft Corporation UEFI CA 2011, kas jau ir db. |

|

3 |

0x1000 |

Šis bits norāda ieplānotajam uzdevumam lietot Microsoft UEFI CA 2023 db. Ja 0x4000 arī ir iestatīta, ieplānotais uzdevums pārbaudīs DB un lietos Microsoft Option ROM UEFI CA 2023 tikai tad, ja atrod Microsoft Corporation UEFI CA 2011, kas jau atrodas DB. |

|

2 & 3 |

0x4000 |

Šis bits modificē 0x0800 un 0x1000 bitu darbību, lai lietotu tikai Microsoft UEFI CA 2023 un Microsoft Option ROM UEFI CA 2023, ja DB jau izmanto Microsoft Corporation UEFI CA 2011. Lai nodrošinātu, ka ierīces drošības profils paliek tāds pats, šis bits lieto šos jaunos sertifikātus tikai tad, ja ierīce uzticas Microsoft Corporation UEFI CA 2011 sertifikātam. Ne visas Windows ierīces uzticas šim sertifikātam. |

|

4 |

0x0004 |

Šis bits norāda ieplānotajam uzdevumam meklēt atslēgu Apmaiņas atslēgu, ko parakstīja ierīces platformas atslēga (PK). PK pārvalda OEM. OEMs paraksta Microsoft KEK ar savu PK un piegādāt to korporācijai Microsoft, kur tā ir iekļauta kumulatīvajā atjauninājumā. |

|

5 |

0x0100 |

Šis bits norāda ieplānotajam uzdevumam lietot sāknēšanas pārvaldnieku, ko parakstīja Windows UEFI CA 2023, uz palaišanas nodalījumu. Tas aizstās Microsoft Windows Production PCA 2011 parakstītu palaišanas pārvaldnieku. |

Katrs bits tiek apstrādāts pēc ieplānotā notikuma iepriekš norādītajā secībā.

Virzībai pa bitiem jāizskatās šādi:

-

Sākums: 0x5944

-

0x0040 → 0x5904 (sekmīgi lietota Windows UEFI CA 2023)

-

0x0800 → 0x5104 (lieto Microsoft Option ROM UEFI CA 2023, ja nepieciešams)

-

0x1000 → 0x4104 (lieto Microsoft UEFI CA 2023, ja nepieciešams)

-

0x0004 → 0x4100 (lietots microsoft Corporation KEK 2K CA 2023)

-

0x0100 → 0x4000 (lietots Windows UEFI CA 2023 parakstīts sāknēšanas pārvaldnieks)

Piezīmes

-

Kad ar bitu saistītā darbība ir sekmīgi pabeigta, šis bits tiek notīrīts no taustiņa AvailableUpdates .

-

Ja kāda no šīm operācijām neizdodas, notikums tiek reģistrēts un darbība tiek atkārtoti palaista, nākamreiz, kad tiek palaists ieplānotais uzdevums.

-

Ja bit 0x4000 ir iestatīts, tas netiek notīrīts. Pēc pārējo bitu apstrādes reģistra atslēga AvailableUpdates tiks iestatīta kā 0x4000.

Papildu resursi

Padoms.: Atzīmējiet šos papildu resursus kā grāmatzīmi.

Microsoft klientu atbalsta resursi

Lai sazinātos ar Microsoft atbalsta dienestu, skatiet:

-

Microsoft atbalsts un pēc tam noklikšķiniet uz Windows.

-

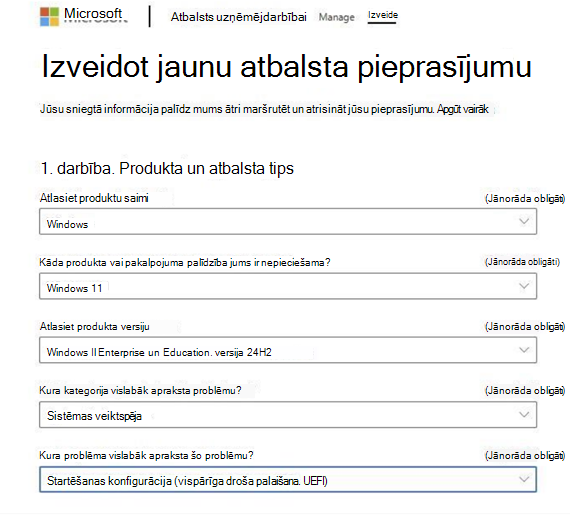

Uzņēmuma atbalsts un pēc tam noklikšķiniet uz Izveidot , lai izveidotu jaunu atbalsta pieprasījumu.Kad esat izveidojis jauno atbalsta pieprasījumu, tam jāizskatās šādi: