Kopsavilkums

Kā sekošanu pārblīvēta ar mantotu mantu aģentu problēmai, kas ietekmē Windows klientus un serverus, esam izlaiduši atjauninātu atkopšanas rīku ar divām labošanas opcijām, lai palīdzētu IT administratoriem paātrināt labošanas procesu. Rīks automatizē manuālās darbības, kas KB5042421 programmā (klients)KB5042426 (serveris). Lejupielādējiet parakstīto Microsoft atkopšanas rīku no Microsoft lejupielādes centra. Šo rīku varat izmantot, lai atkoptu Windows klientus, serverus un Hyper-V virtuālās mašīnas (Hyper-V).

Pastāv divas labošanas opcijas:

-

Atkopšana no Windows PE: šī opcija izmanto sāknējam datu nesēju, kas automatizē ierīces labošanu.

-

Atkopšana drošajā režīmā. Šī opcija izmanto palaišanas datu nesēju ietekmētajām ierīcēm, lai tās varētu palaist drošajā režīmā. Pēc tam administrators var pierakstīties, izmantojot kontu ar lokālām administratīvajām privilēģijām un veikt koriģēšanas darbības.

Nosakiet, kuru opciju izmantot

Šī opcija, lai no Windows PE atkoptu ātri un tieši atkoptu sistēmas, un nav nepieciešamas lokālās administratīvās tiesības. Ja ierīce izmanto BitLocker, iespējams, būs manuāli jāievada BitLocker atkopšanas atslēga, pirms varat labot ietekmēto sistēmu.

Ja izmantojat risinājumu, kas nav Microsoft diska šifrēšanas risinājums, skatiet norādījumus no šī piegādātāja. Viņiem jānodrošina iespējas atkopt disku, lai varētu palaist labošanas skriptu no Windows PE.

Šī opcija, lai atkoptu no drošā režīma, var iespējot atkopšanu bitLocker iespējotās ierīcēs bez BitLocker atkopšanas atslēgu ievades. Jums ir nepieciešama piekļuve kontam ar lokālā administratora tiesībām ierīcē.

Izmantojiet šo opciju ierīcēm šādos gadījumos:

-

Tajā tiek izmantoti tikai TPM aizsargātāji.

-

Disks nav šifrēts.

-

BitLocker atkopšanas atslēga nav zināma.

Ja ierīce izmanto TPM+PIN BitLocker aizsardzības līdzekli, lietotājam ir jāievada PIN kods vai jāizmanto BitLocker atkopšanas atslēga.

Ja BitLocker nav iespējots, tad lietotājam ir tikai jāpierakstās ar kontu ar lokālā administratora tiesībām.

Ja izmantojat risinājumu, kas nav Microsoft diska šifrēšanas risinājums, skatiet norādījumus no šī piegādātāja. Viņiem jānodrošina iespējas atkopt disku, lai varētu izpildīt labošanas skriptu drošajā režīmā.

Papildu apsvērumi

Lai gan ir ieteicama USB opcija, dažas ierīces, iespējams, neatbalsta USB savienojumus. Informāciju par šīm situācijām skatiet sadaļā Par preboot izpildes vides (Preboot execution Environment - PXE) izmantošanu atkopšanai.

Ja ierīce nevar izveidot savienojumu ar PXE tīklu un USB nav opcija, izmēģiniet manuālās darbības tālāk norādītajiem rakstiem:

Pretējā gadījumā ierīces attēlu apstrāde var būt risinājums.

Izmantojot jebkuru atkopšanas opciju, vispirms pārbaudiet to vairākās ierīcēs, pirms to plaši izmantojat savā vidē.

Sāknēšanas datu nesēja izveide

Priekšnosacījumi sāknēšanas datu nesēja izveide

-

Windows 64 bitu klients ar vismaz 8 GB brīvu vietu, kurā šo rīku varat izmantot, lai izveidotu sāknēšanas USB disku.

-

Administratīvās privilēģijas Windows klientā no priekšnosacījuma #1.

-

USB disks, kurā ir minimāls lielums 1 GB un nav lielāks par 32 GB. Rīks izdzēš visus esošos datus šajā diskā un automātiski formatē tos uz failu FAT32.

Instrukcijas par sāknēšanas datu nesēja veidojiet

Lai izveidotu atkopšanas datu nesēju, priekšnosacījuma 64 bitu Windows klientā veiciet tālāk norādītās darbības.

-

Lejupielādējiet parakstīto Microsoft atkopšanas rīku no Microsoft lejupielādes centra.

-

Izvilkt PowerShell skriptu no lejupielādētā faila.

-

Atveriet Windows PowerShell kā administrators un palaidiet šādu skriptu: MsftRecoveryToolForCS.ps1

-

Rīks lejupielādē un instalē Windows Assessment and Deployment Kit (Windows ADK). Šī procesa pabeigšana var ilgt vairākas minūtes.

-

Izvēlieties vienu no divām ietekmēto ierīču atkopšanas opcijām: Windows PE vai drošais režīms.

-

Varat arī atlasīt direktoriju, kurā ir draivera faili importēšanai atkopšanas attēlā. Ieteicams atlasīt N , lai izlaistu šo darbību.

-

Rīks importē jebkurus SYS un INI failus atkārtoti norādītajā direktorijā.

-

Dažām ierīcēm, piemēram, Surface ierīcēm, var būt nepieciešami papildu tastatūras ievades draiveri.

-

-

Atlasiet opciju, lai ģenerētu ISO failu vaiUSB disku.

-

Ja izvēlaties USB opciju:

-

Kad tiek prasīts, ievietojiet USB disku, norādiet diska burtu.

-

Kad rīks ir pabeidzis veidot USB disku, noņemiet to no Windows klienta.

-

Norādījumi par atkopšanas opcijas izmantošanu

Ja windows PE iepriekšējo darbību laikā esat izveidojis multividi, izpildiet šos norādījumus attiecīgajās ierīcēs.

Priekšnosacījumi sāknēšanas datu nesēja izmantošanai Windows PE atkopšanai

-

Iespējams, būs nepieciešama BitLocker atkopšanas atslēga katrai bitLocker iespējotai un ietekmētai ierīcei.

-

Ja ietekmētā ierīce izmanto TPM+PIN aizsardzības ierīces un nezināt ierīces PIN kodu, iespējams, jums būs nepieciešama atkopšanas atslēga.

-

Norādījumi par sāknēšanas datu nesēja izmantošanu Windows PE atkopšanai

-

Ievietojiet USB atslēgu ietekmētajā ierīcē.

-

Restartējiet jūsu ierīci.

-

Restartēšanas laikā nospiediet taustiņu F12, lai piekļūtu BIOS palaišanas izvēlnei.

Piezīme.: Dažas ierīces var izmantot citu taustiņu kombināciju, lai piekļūtu BIOS palaišanas izvēlnei. Izpildiet ierīcei raksturīgos ražotāja norādījumus.

-

No BIOS sāknēšanas izvēlnes izvēlieties Sāknēšanu no USB un turpiniet. Rīks tiek palaists.

-

Ja BitLocker ir iespējots, lietotājam tiks lūgts ievadīt BitLocker atkopšanas atslēgu. Iekļaujiet domuzīmes (-), kad ievadāt BitLocker atkopšanas atslēgu. Papildinformāciju par atkopšanas atslēgu opcijām skatiet rakstā Kur meklēt BitLocker atkopšanas atslēgu.

Piezīme.: Lai iegūtu piekļuvi diskam, izpildiet piegādātāja norādītās darbības, lai iegūtu piekļuvi diskam, ja šifrēšanas risinājumi nav Microsoft.

-

Ja BitLocker nav iespējots ierīcē, iespējams, joprojām tiks prasīts bitLocker atkopšanas atslēga. Lai izlaistu un turpinātu, nospiediet taustiņu Enter.

-

-

Rīks veic labošanas darbības, kā to ir ieteicis CrowdStrike.

-

Pēc pabeigšanas noņemiet USB disku un restartējiet ierīci kā parasti.

Ja drošajā režīmā iepriekšējās darbībās izveidojāt multividi, izpildiet šīs instrukcijas attiecīgajās ierīcēs.

Priekšnosacījumi sāknēšanas datu nesēja izmantošanai drošajā režīmā atkopšanai

-

Piekļuve lokālam administratora kontam .

-

Ja ietekmētā ierīce izmanto BitLocker TPM+PIN aizsardzības līdzekli un nezināt ierīces PIN kodu, iespējams, būs nepieciešama BitLocker atkopšanas atslēga.

Instrukcijas par sāknēšanas datu nesēja izmantošanu droša režīma atkopšanai

-

Ievietojiet USB atslēgu ietekmētajā ierīcē.

-

Restartējiet jūsu ierīci.

-

Restartēšanas laikā nospiediet taustiņu F12, lai piekļūtu BIOS palaišanas izvēlnei.

Piezīme.: Dažas ierīces var izmantot citu taustiņu kombināciju, lai piekļūtu BIOS palaišanas izvēlnei. Izpildiet ierīcei raksturīgos ražotāja norādījumus.

-

No BIOS sāknēšanas izvēlnes izvēlieties Sāknēšanu no USB un turpiniet.

-

Tiek palaists rīks, un tiek parādīts šāds ziņojums:Šis rīks konfigurēs šo datoru tā, lai tas tiek palaists drošajā režīmā. BRĪDINĀJUMS. Dažos gadījumos pēc bitLocker atkopšanas atslēgas darbības var būt jāievada.

-

Lai turpinātu, nospiediet jebkuru taustiņu. Tiek parādīts šāds ziņojums:Jūsudators ir konfigurēts palaišanai drošajā režīmā tūlīt.

-

Lai turpinātu, nospiediet jebkuru taustiņu. Ierīce tiek restartēta drošajā režīmā.

-

Palaidiet repair.cmd no multivides diska saknes. Skriptā tiek izpildītas labošanas darbības, kā to ir ieteicis CrowdStrike.

-

Tiek parādīts šāds ziņojums:Šisrīks noņems ietekmētos failus un atjaunos standarta sāknēšanas konfigurāciju. BRĪDINĀJUMS. Dažos gadījumos var būt nepieciešama BitLocker atkopšanas atslēga. BRĪDINĀJUMS! Šis skripts ir jāpalaiž priviliģētā komandu uzvednē.

-

Lai turpinātu, nospiediet jebkuru taustiņu. Skripts darbojas un atjauno parasto sāknēšanas režīmu.

-

Kad rīks ir sekmīgi pabeigts, tiek parādīts ziņojums:Veiksmīgi. Tagad sistēma tiks atkārtoti palaista.

-

Lai turpinātu, nospiediet jebkuru taustiņu. Ierīce tiek restartēta kā parasti.

Atkopšanas datu nesēja izmantošana Hyper-V virtuālajos mašīnās

Atkopšanas datu nesēju var izmantot, lai koriģējot ietekmētās Hyper-V virtuālās mašīnas (Hyper-V virtual machines — VM). Kad tiek izveidots sāknēšanas datu nesējs, atlasiet opciju, lai ģenerētu ISO failu.

Piezīme.: Ja izmantojat atkopšanas datu nesēju, kas nav Hyper-VM, izpildiet hipervisoru piegādātāja sniegtos norādījumus.

Norādījumi par Hyper-V virtuālo mašīnu atkopšanu

-

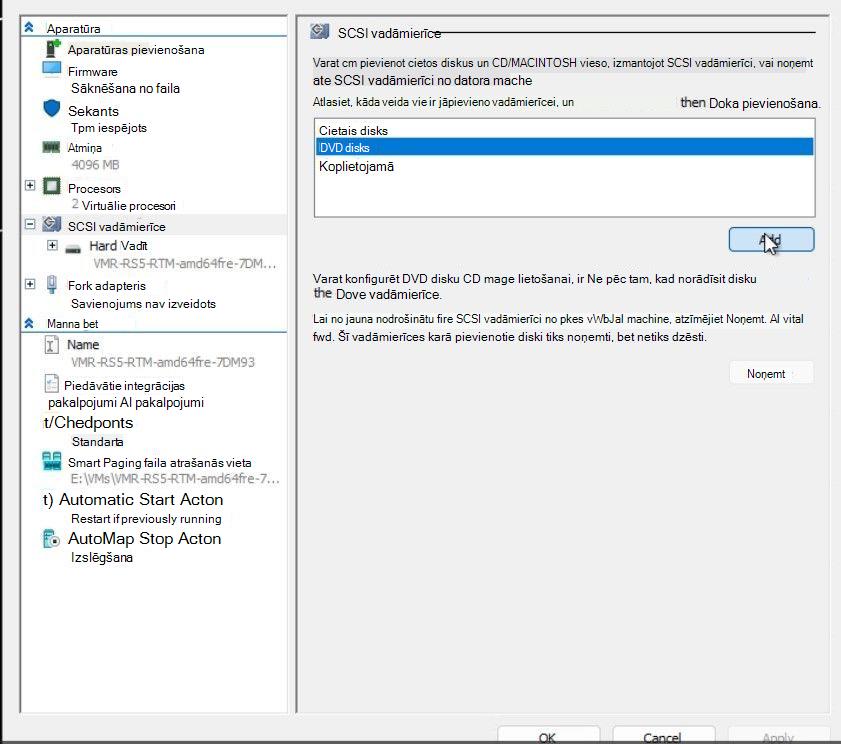

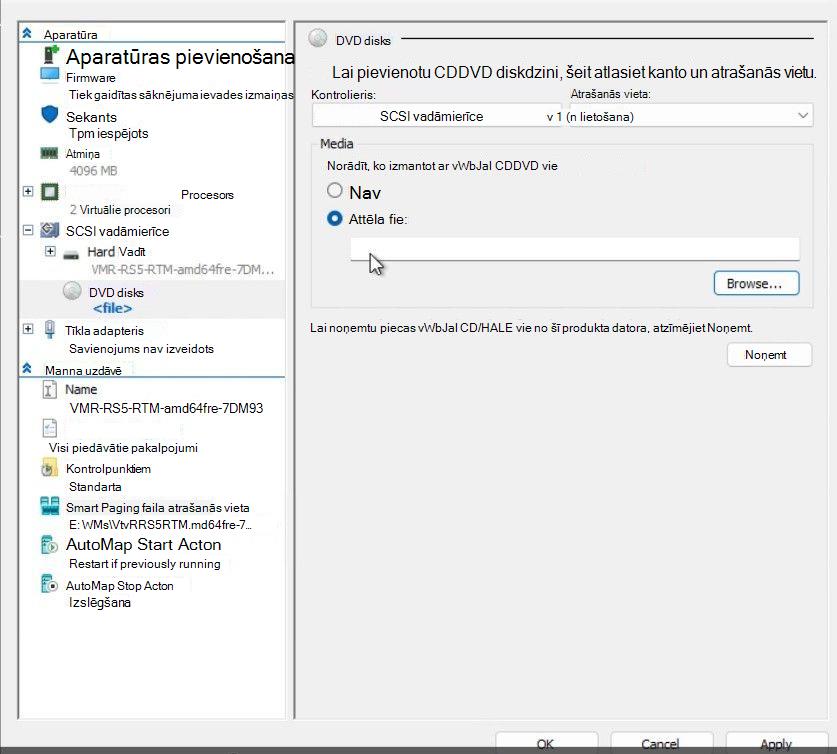

Ietekmētā VM pievienojiet DVD diskuHyper-V iestatījumu sadaļā > SCSI vadāmierīci.

-

Pārlūkojiet līdz atkopšanas ISO failam un sadaļā Hiper-V iestatījumi pievienojiet > SCSI vadāmierīces > DVD disku.

-

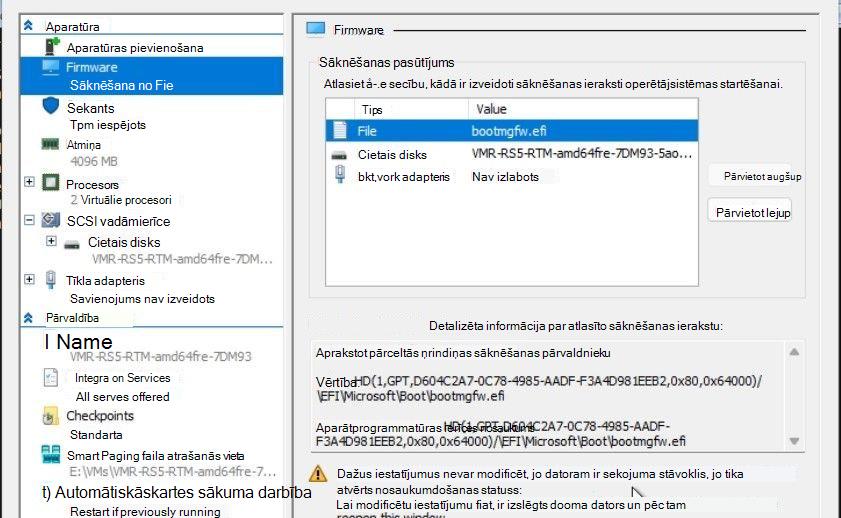

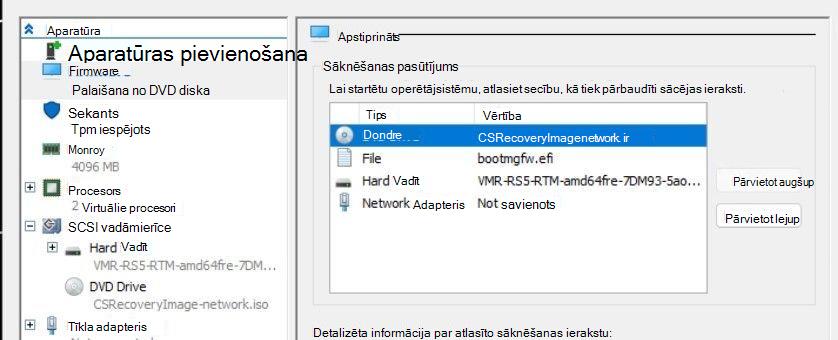

Ievērojiet pašreizējo sāknēšanas secību, lai vēlāk varētu to manuāli atjaunot. Tālāk parādītais attēls ir sāknēšanas secības piemērs, kas var atšķirties no jūsu VM konfigurācijas.

-

Mainiet sāknēšanas secību , lai kā pirmo sāknēšanas ierakstu pārvietotu DVD disku augšup.

-

Palaidiet VM un nospiediet jebkuru taustiņu, lai turpinātu sāknēšanu līdz ISO attēlam.

-

Atkarībā no atkopšanas datu nesēja izveides izpildiet papildu darbības , lai izmantotu Windows PE vai drošā režīma atkopšanas opcijas.

-

Iestatiet sāknēšanas secību atpakaļ uz sākotnējiem sāknēšanas iestatījumiem no VM Hyper-V iestatījumiem.

-

Restartējiet VM kā parasti.

PXE izmantošana atkopšanai

Lielākajai daļai klientu citas atkopšanas iespējas palīdzēs atjaunot jūsu ierīces. Tomēr, ja ierīces nevar izmantot opciju atkopšanai no USB, piemēram, drošības politiku vai portu pieejamības dēļ IT administratori var izmantot PXE, lai atjaunotu darbības.

Lai izmantotu šo risinājumu, varat izmantot Windows attēlu apstrādes formāta (Windows Imaging Format — WIM) attēlu, ko Microsoft atkopšanas rīks izveido esošā PXE vidē. Ietekmētajām ierīcēm ir jābūt tajā pašā tīkla apakštīklā, kurā atrodas esošais PXE serveris.

Varat arī izmantot PXE servera pieeju, kas aprakstīta tālāk. Šī opcija vislabāk darbojas, ja koriģēšanas nolūkos varat viegli pārvietot PXE serveri no apakštīkla uz apakštīklu.

PXE atkopšanas priekšnosacījumi

-

64 bitu Windows ierīce, kurā tiek viesots sāknēšanas attēls. Šī ierīce tiek saukta par "PXE serveri".

-

PXE serveri var palaist jebkurā atbalstītā Windows klienta 64 bitu operētājsistēmā.

-

PXE serverim ir jābūt piekļuvei internetam, lai lejupielādētu Microsoft PXE rīku no Microsoft lejupielādes centra. Varat arī to kopēt PXE serverī no citas sistēmas jūsu tīklā.

-

PXE serverim ir jābūt ienākošā ugunsmūra kārtulām, kas izveidotas UDP portiem 67, 68, 69, 547 un 4011. Lejupielādētais PXE rīks (MSFTPXEToolForCS.exe) atjaunina Windows ugunsmūra iestatījumus PXE serverī. Ja PXE serveris izmanto risinājumu, kas nav Microsoft ugunsmūris, izveidojiet kārtulas, kas seko to ieteikumiem.

Piezīme.: Šis skripts neiztīra ugunsmūra kārtulas. Pēc labošanas pabeigšanas šīs ugunsmūra kārtulas ir jānoņem. Lai noņemtu šīs kārtulas no Windows ugunsmūra, atveriet Windows PowerShell kā administrators un palaidiet šādu komandu: MSFTPXEInitToolForCS.ps1 iztīrīt

-

Administratīvās tiesības, lai palaistu PXE rīku.

-

PXE serverim ir nepieciešams Microsoft Visual C++ izplatāms. Lejupielādējiet un instalējiet jaunāko versiju.

-

-

Ietekmētajām Windows ierīcēm ir jābūt tajā pašā apakštīklā, kurā atrodas PXE serveris. Tiem ir jābūt hard-wired, nevis izmantot Wi-Fi tīklu.

PXE servera konfigurēšana

-

Lejupielādējiet Microsoft PXE rīku no Microsoft lejupielādes centra. Izvilkt ZIP arhīva saturu jebkurā direktorijā. Tajā ir visi nepieciešamie faili.

-

Kā administrators atveriet Windows PowerShell. Mainiet uz direktoriju, kurā izvilkāt failus, un izpildiet šādu komandu:MSFTPXEInitToolForCS.ps1

-

Skripts meklē Windows ADK un Windows PE Add-On instalēšanu PXE serverī. Ja tās nav instalētas, skripts tās instalē. Lai turpinātu instalēšanu, pārskatiet un akceptējiet licences nosacījumus.

-

Skripts ģenerē labošanas skriptus un izveido derīgu sāknēšanas attēlu.

-

Ja nepieciešams, akceptējiet uzvedni un norādiet ceļu ar draivera failiem. Draivera faili var būt nepieciešami tastatūrai vai lielapjoma krātuves ierīcēm. Parasti nav jāpievieno draiveri. Ja nav nepieciešami papildu draivera faili, atlasiet N.

-

Varat konfigurēt PXE serveri, lai nodrošinātu noklusējuma koriģējošo attēlu vai droša režīma attēlu. Tiks parādītas šādas uzvednes:1. Lai novērstu problēmu, sāknēšana līdz WinPE. Ja sistēmas disks ir šifrēts, ir jāievada BitLocker atkopšanas atslēga. 2. Palaidiet WinPE drošajā režīmā un izpildiet labošanas komandu pēc pāries drošajā režīmā. Šai opcijai visdrīzāk būs nepieciešama BitLocker atkopšanas atslēga, ja sistēmas disks ir šifrēts.

-

Skripts ģenerē nepieciešamos adresātu failus un nodrošina ceļu, kurā tiek kopēts PXE servera rīks.

-

-

Vēlreiz pārbaudiet PXE atkopšanas priekšnosacījumus, it īpaši Microsoft Visual C++ izplatāmo.

-

Izmantojot PowerShell konsoli kā administrators, mainiet uz direktoriju, kurā tiek kopēts PXE servera rīks, un izpildiet šādu komandu, lai palaistu klausītāja procesu: .\MSFTPXEToolForCS.exe

-

Kā PXE servera turi savienojumi neredzat papildu atbildes. Neaizveriet šo logu, jo tas aptur PXE serveri.

-

Varat pārraudzīt PXE servera progresu faila MSFTPXEToolForCS.log tajā pašā direktorijā.

Piezīme.: Ja vēlaties palaist vairākus PXE serverus dažādiem apakštīkliem, kopējiet direktoriju, izmantojot PXE servera rīku, un vēlreiz izpildiet 3. & 4.

-

Papildinformācija par PXE

Izmantojiet PXE, lai atkoptu ietekmēto ierīci

Ietekmētajā ierīcē ir jābūt tajā pašā apakštīklā, kurā atrodas PXE serveris. Ja ierīces atrodas dažādos apakštīklās, konfigurējiet IP palīgus jūsu tīkla vidē, lai iespējotu PXE servera atklāšanu.

Ja ietekmētā ierīce nav konfigurēta PXE palaišanai, veiciet tālāk norādītās darbības.

-

Attiecīgajā ierīcē piekļūstiet BIOS\UEFI izvēlnei .

-

Šī darbība ir atšķirīga dažādos modeļos un ražotājiem. Lai uzzinātu konkrētu ierīces ražotāju un modeli, skatiet oriģinālā aprīkojuma ražotāja sniegto dokumentāciju.

-

Bieži lietotās iespējas, lai piekļūtu BIOS\UEFI, startēšanas secībā ir taustiņa, piemēram, F2, F12, DEL vai ESC, nospiešana.

-

-

Pārliecinieties, vai ierīcē ir iespējota tīkla palaišana. Papildinformāciju skatiet ierīces ražotāja dokumentācijā.

-

Konfigurējiet tīkla sāknēšanas opciju kā pirmā sāknēšanas prioritāti.

-

Saglabājiet jaunos iestatījumus. Restartējiet ierīci, lai iestatījumi lietotu un palaistu no PXE.

Pēc PXE palaišanas ietekmētā ierīce darbība ir atkarīga no tā, vai PXE serverim izvēlējāties Windows PE vai drošā režīma atkopšanas datu nesēju.

Papildinformāciju par šīm opcijām skatiet papildu darbībās, lai izmantotu Windows PE vai drošā režīma atkopšanas opcijas.

-

Ja izmantojat Windows PE atkopšanas opciju, lietotājam tiek piedāvāts veikt sāknēšanu sistēmā Windows PE, un automātiski tiek palaists labošanas skripts.

-

Droša režīma atkopšanas opcijai ierīces palaišana drošajā režīmā. Lietotājam ir jāpierakstās ar lokālā administratora kontu un manuāli jāpalaiž skripts.

-

Drošajā režīmā, kas ir pierakstījies kā lokālais administrators, atveriet Windows PowerShell kā administrators.

-

Izpildiet šādas komandas:del %SystemRoot%\System32\drivers\CrowdStrike\C-00000291*.sys bcdedit /deletevalue {current} safeboot shutdown -r -t 00

-

Kad tas ir pabeigts, restartējiet ierīci kā parasti, atbildot uz ekrānā redzamo uzvedni. Piekļūstiet BIOS\UEFI izvēlnei un atjauniniet sāknēšanas secību, lai noņemtu PXE sāknēšanu.

Contact CrowdStrike

Ja pēc iepriekš minēto darbību veikšanas, ja joprojām rodas problēmas, piesakoties ierīcē, lūdzu, sazinieties ar CrowdStrike, lai saņemtu papildu palīdzību.

Papildinformācija

Lai iegūtu papildinformāciju par problēmu, kas ietekmē Windows klientus un serverus, kuros darbojas pārblīvēta smailes aģents, skatiet šos resursus:

-

Windows laidiena darbspējā (windows release health — aka.ms/WRH) ir pieejama plaša Windows informācijas klāsts.

-

Detalizētas atkopšanas darbības ir pieejamas šādos rakstos:

-

KB5042426. Pārblīvēta problēma, kas ietekmē Windows serverus, 0x50 izraisa 0x7E ziņojumu zilajā ekrānā

-

Windows 365 Cloud pc klienti var mēģināt atjaunot savu mākoņdatoru zināmā stāvoklī pirms atjauninājuma izlaišanas (2024. gada 19. jūlijs). Papildinformāciju skatiet kādā no šiem rakstiem:

-

Ja Windows virtuālās m6s darbojas Microsoft Azure, izpildiet Azure statusā norādītās risku mazināšanas darbības.

-

Papildinformācija no CrowdStrike ir pieejama no CrowdStrike labošanas un norādījumu centrmezgla: Mantots satura atjauninājums Windows resursdatoriem.

-

Microsoft Intune klientu panākumu emuāra ziņā par atkopšanas rīku ir citu IT administratoru komentāri, kas varētu būt noderīgi.

Uzziņas

Šajā rakstā pieminēto trešās puses produktu ražotāji ir no korporācijas Microsoft neatkarīgi uzņēmumi. Mēs nesniedzam nekādas garantijas, tiešas vai netiešas, par šo produktu veiktspēju vai uzticamību.

Mēs nodrošinām trešās puses kontaktinformāciju, kas palīdzēs jums atrast tehnisko atbalstu. Šī kontaktinformācija var tikt mainīta bez iepriekšēja paziņojuma. Mēs negarantējam šīs trešās puses kontaktinformācijas precizitāti.