Kopsavilkums

Iespējams, ievērosit ļoti daudz bloķēšanas notikumu, apkopojot Microsoft Defender uzlabotās pretdraudu aizsardzības (Advanced Threat Protection — MDATP) portālā. Šos notikumus ģenerē koda integritātes (CI) programma, un tos var identificēt ar ExploitGuardNonMicrosoftSignedBlocked ActionType.

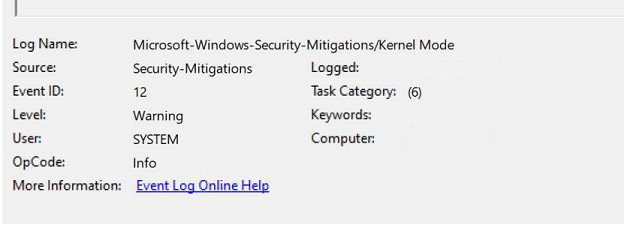

Notikums kā redzams galapunkta notikumu žurnālā

|

ActionType |

Nodrošinātājs/avots |

Notikuma ID |

Apraksts |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Code integrity guard block |

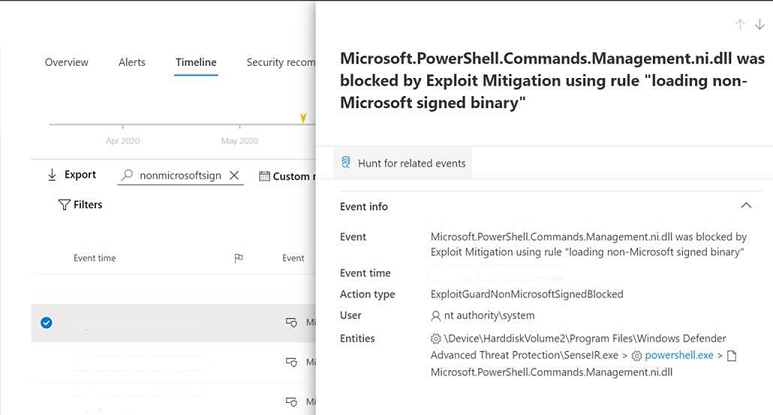

Notikums, kā redzams laika grafikā

Process "\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" (PID 8780) tika bloķēts, ielādējot bināro failu, kas nav Microsoft parakstīts \Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll"

Papildinformācija

CI programma nodrošina, ka ierīcē drīkst palaist tikai uzticamus failus. Ja CI ir iespējots un atrod neuzticamu failu, tiek ģenerēts bloka notikums. Audita režīmā failu joprojām ir atļauts izpildīt, savukārt izpildes režīmā faila izpilde ir liegta.

CI var iespējot vairākos veidos, tostarp, izvietojot Windows Defender lietojumprogrammu vadības (WDAC) politiku. Tomēr šajā situācijā MDATP iespējo CI aizmugurē, kas aktivizē notikumus, kad atrod neparakstītus Vietējo attēlu (NI) failus, ko riet Korporācija Microsoft.

Faila parakstīšana ir paredzēta, lai iespējotu šo failu autentiskuma pārbaudi. CI var pārbaudīt, vai fails ir nemodificēts un ir saņemts no uzticamas iestādes, pamatojoties uz tā parakstu. Lielākā daļa failu, kas iegūti no Microsoft, tiek parakstīti, tomēr daži faili nevar būt vai netiek parakstīti dažādu iemeslu dēļ. Piemēram, JA NI binaries (compiled from .NET Framework code) parasti tiek parakstītas, ja tās ir iekļautas laidienā. Tomēr parasti tie tiek atkārtoti ģenerēti ierīcē, un tos nevar parakstīt. Atsevišķi daudzām lietojumprogrammām ir parakstīts tikai CAB vai MSI fails, lai pārbaudītu to autentiskumu instalēšanas laikā. Palaižot failu, viņi izveido papildu failus, kas nav parakstīti.

Novēršana

Mēs neiesakām ignorēt šos notikumus, jo tie var norādīt uz patiesām drošības problēmām. Piemēram, ļaunprātīgs uzbrukums var mēģināt ielādēt neparakstītu bināru zem korporācijas Microsoft izcelsmes mēģinājuma.

Tomēr šos notikumus var filtrēt pēc vaicājuma, kad mēģināt analizēt citus notikumus detalizētās meklēšanas programmā, izslēdzot notikumus, kuriem ir ExploitGuardNonMicrosoftSignedBlocked ActionType.

Šajā vaicājumā ir parādīts, visi notikumi, kas saistīti ar šo konkrēto pār noteikšanu:

DeviceEvents | where ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" and FileName endswith "ni.dll" | where Timestamp > ago(7d)

Ja vēlaties izslēgt šo notikumu, jums būs vērsts vaicājums ir apvērsts. Tādējādi tiks rādīti visi exploitGuard (ieskaitot EP) notikumus, izņemot šādus notikumus:

DeviceEvents | where ActionType startswith "ExploitGuard" | where ActionType != "ExploitGuardNonMicrosoftSignedBlocked" or (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName != "powershell.exe") or (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" and InitiatingProcessFileName == "powershell.exe" and FileName !endswith "ni.dll") | where Timestamp > ago(7d)

Turklāt, ja izmantojat .NET Framework 4.5 vai jaunāku versiju, tiek piedāvāta iespēja atkārtoti ģenerēt NI failus, lai atrisinātu daudzus liekos notikumus. Lai to paveiktu, izdzēsiet visus direktorijā NativeImages norādītos NI failus un pēc tam izpildiet atjaunināšanas komandu ngen atjaunināšana, lai tos atkārtoti ģenerētu.