Operētājsistēmā Windows ir iekļauts drošības līdzeklis, ko sauc par koda integritāti, un tas palīdz aizsargāt jūsu sistēmu, nodrošinot, lai jūsu sistēmā ielādētie kernel draiveri darbotos ar integritāti un tos kriptogrāfiski parakstītu iestāde, par kuru ir uzticama Microsoft.

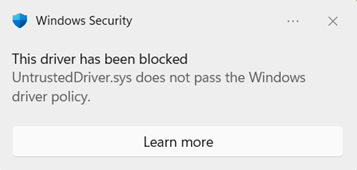

Ja redzat šo ziņojumu, tas nozīmē, ka draivera vai kodola režīma programmatūra nav pareizi parakstīta vai neatbilst Windows kernel Code Integrity parakstīšanas prasībām.

Windows pieprasa, lai visi jaunie draiveri tiktu iesniegti un parakstīti, izmantojot Windows aparatūras saderības programmas (WHCP) procesu. Windows iepriekš uzticami draiveri, kurus parakstījusi tagad beigusies krusteniskā parakstītā programma . Tomēr 2026. gada aprīļa drošības atjauninājumā šie draiveri pēc noklusējuma vairs nav uzticami. Paziņojums ir pieejams šeit: https://go.microsoft.com/fwlink/?linkid=2356646.

Kas ir Windows draiveru politika?

Windows draivera politika ir Windows kernel politika, kas ierobežo, kādus kernel-mode draiverus var ielādēt jūsu ierīcē. Ja tā ir aktīva, ielāde ir atļauta tikai šiem draiveriem:

-

Draiveri ir pareizi parakstīti, izmantojot Microsoft WHCP sertificēšanas procesu

-

Draiveri, kas tiek rādīti Windows draiveru politikā, ļauj sarakstā iekļaut ar ciparparakstu parakstītu programmu parakstītus draiverus.

Draiveri, kas nav Microsoft WHCP parakstīti vai parādās Windows draivera politikā, tiks bloķēti tvērumā, iespējotas sistēmas.

Šis līdzeklis palīdz aizsargāties pret potenciāli nedrošiem vai nepārbaudītiem draiveriem, samazinot ļaunprogrammatūras risku, sistēmas nejutīgību un drošības ievainojamību, ko izraisa nebaudīti draiveri un draiveru izdevēji.

Kā šis līdzeklis darbojas?

Windows draivera politika izmanto div posmu pieeju, piemēram, Smart App Control , lai pakāpeniski palielinātu ierīces aizsardzību.

Novērtēšanas režīms (audits)

Kad līdzeklis ir pirmoreiz aktivizēts, tas tiek startēts novērtēšanas režīmā . Šajā posmā:

-

Draiveri, kurus politika bloķēs, tiek auditēti, taču joprojām tiek atļauti ielādei . Tas nodrošina, ka jūsu ierīce turpina darboties normāli, kamēr Windows nosaka, vai ieviešana ir piemērota jūsu sistēmai.

-

Windows seko, cik daudz sistēmas draiveru politika ietekmēs.

-

Ja novērtēšanas laikā tiek noteikts draiveris, kas pārkāptu politiku, novērtējuma norise tiek atiestatīta . Tas nozīmē, ka atpakaļskaitīšanu līdz ieviešanai sāk no sākuma, sniedzot Windows vairāk laika, lai novērotu jūsu sistēmas draivera lietojumu.

Novērtēšanas kritēriji

Windows pārrauga tālāk norādītos kritērijus, lai noteiktu, kad jūsu ierīce ir gatava uzraudzībai.

-

Sistēmas darbspējas laiks: ierīcei ir jāsakrāj 100 stundu aktīvās izmantošanas laiks.

-

Palaišanas sesijas : kopš novērtēšanas sākuma ierīce ir vismaz 3 reizes (2 reizes Windows Server) ierīcē.

-

Bez politikas pārkāpumiem : Ja novērtēšanas periodā tiek ielādēts draiveris, kas tiek bloķēts, darbspējas un palaišanas sesiju skaitītāji tiek atiestatīti uz nulli , paildzrinot novērtēšanas periodu.

Ja jūsu ierīce konsekventi ielādē draiverus, kas atbilst šiem kritērijiem un atbilst šiem kritērijiem, sistēma tiek uzskatīta par labu kandidātu ieviešanai.

Ieviešanas režīms

Kad novērtēšanas kritēriji ir izpildīti, Windows automātiski pāriet uz izpildes režīmu . Šajā posmā:

-

Ierīces ir aizsargātas pret draiveriem, kas neatbilst parakstīšanas prasībām Windows draiveru politikā.

-

Šiem draiveriem ir bloķēta microsoft diagnostikas datu ielāde un ģenerēšana pārskatīšanai, kā arī ieraksti Windows notikumu žurnālā, kurus varat pārskatīt.

-

Atļauto draiveru un izdevēju saraksts ir iekļauts politikā, lai atļautu noteiktus plaši izmantotos mantotos draiverus, kuri vēl nav sertificēti WHCP turpināt darboties.

Kad ieviešanas režīms ir aktīvs, politika paliek spēkā pēc atkārtotas palaišanas.

Bieži uzdotie jautājumi

Ja draiveri ir bloķējusi šī politika, var tikt parādīts:

-

Aparatūras ierīce nedarbojas pareizi.

-

Perifērijas ierīce vai komponents (printeris, tīkla adapteris, GPU utt.) netiek atpazīts.

-

Nevar startēt lietojumprogrammu, kas ir atkarīga no kernel draivera.

Varat pārbaudīt, vai Windows draivera politika ir atbildīga, pārbaudot koda integritātes notikumu žurnālus, izmantojot šīs divas metodes.

Manuāli vaicājumu kodu integritātes notikumi

-

Ar peles labo pogu noklikšķiniet uz pogas Sākt un atlasiet Notikumu skatītājs .

-

Kreisajā rūtī naviģējiet uz: Lietojumprogrammu un pakalpojumu žurnāli > Microsoft > Windows > CodeIntegrity > darbības

-

Meklējiet vai filtrējiet žurnālu notikumiem, kuriem ir šādi AIS:

-

Notikuma ID 3076 — draiveris tika auditēts (tas tika bloķēts, bet tika atļauts, jo politika ir audita režīmā).

-

Notikuma ID 3077 — draiveris tika bloķēts no ielādes, jo tas pārkāpj ieviešanas politiku.

Notikuma detalizētas informācijas sadaļā meklējiet lauku Politikas ID . Šī līdzekļa izraisītie notikumi atsaucas uz kādu no tālāk minētajiem politikas GUID:

-

Audita politika: {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Ieviest politiku : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Vaicājuma koda integritātes notikumi, izmantojot PowerShell

Varat izmantot PowerShell, lai ātri atrastu notikumus, kas saistīti ar šo līdzekli:

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Notikuma detaļās būs iekļauts auditētā vai bloķētā draivera nosaukums un tā procesa nosaukums, kurš mēģināja ielādēt draiveri. Tas var palīdzēt noteikt, kurš draiveris vai ierīce tiek ietekmēta.

Ja esat ierīces lietotājs vai IT administrators

-

Pārbaudiet notikumu žurnālus, izmantojot iepriekš norādītās darbības, lai noteiktu, kurš draiveris tiek bloķēts.

-

Pārbaudiet Windows Update vai nav atjaunināti draiveri. WHCP sertificēti, parakstīti draiveri, iespējams, jau ir pieejami, izmantojot Windows Update. Dodieties uz Iestatījumi > Windows Update > Papildu opcijas > Neobligāti atjauninājumi > Draivera atjauninājumi, lai pārbaudītu pieejamos draivera atjauninājumus.

-

Apmeklējiet ražotāja tīmekļa vietni . Lejupielādējiet jaunāko draivera versiju no piegādātāja oficiālā atbalsta lapas — jaunākās versijas visticamāk būs WHCP parakstītas.

4. Sazinieties ar aparatūras vai programmatūras piegādātāju, kas publicē draiveri. Jautājiet, vai ir pieejama draivera WHCP sertificēta versija un kur tai piekļūt. Lielākā daļa piegādātāju jau sertificētu savus draiverus.

Ja esat draivera izdevējs

Ja izstrādājat un izplatāt kernel-mode draiverus operētājsistēmai Windows, jums ir jānodrošina, ka draiveri tiek parakstīti, izmantojot WHCP procesu:

-

PievienojietIes Windows aparatūras izstrādātāju centram . Reģistrējieties Windows aparatūras izstrādātāju centrā ar derīgu EV (Extended Validation) koda parakstīšanas sertifikātu.

-

Izveidojiet iesniegto saturu . Aparatūras informācijas panelī izveidojiet jaunu produktu un iesniedziet draivera pakotni sertificēšanai.

-

Izpildiet HLK pārbaudes . Izmantojiet Windows aparatūras laboratorijas komplektu (HLK ), lai izpildītu draivera tipam un ierīces kategorijai nepieciešamās pārbaudes.

-

Iesniegt parakstīšanai . Pēc pārbaužu nokārtošanas iesniedziet HLK rezultātus kopā ar draivera pakotni. Microsoft parakstīs draiveri ar WHCP sertifikātu.

-

Izplatīt parakstīto draiveri . Pēc parakstīšanas publicējiet WHCP sertificētu draiveri, izmantojot Windows Update un/vai savu tīmekļa vietni.

Svarīgi!: Draiveri, kas parakstīti, izmantojot tikai krusteniskā sertifikātus bez WHCP sertificēšanas, var tikt bloķēti sistēmās, kuru Windows draiveru politika darbojas ieviešanas režīmā.

Brīdinājums.: Atspējojot šo līdzekli, tiek samazināta jūsu ierīces drošība. Mēs iesakām to iespējot un strādāt ar draiveru izdevējiem, lai iegūtu WHCP parakstītus draiverus.

Windows draiveru politika ir parakstīta koda integritātes politika, kas tiek glabāta EFI sistēmas nodalījumā un aizsargāta Windows agrīnās sāknēšanas komponentos. Lai līdzekli izslēgtu, ir jāveic šādas manuālas darbības, lai ļaunprogrammatūra, kas darbojas kā administrators, nevar piekļūt šim līdzeklim.

1. darbība. Drošās sāknēšanas atspējošana

-

Restartējiet datoru un ievadiet UEFI aparātprogrammatūras iestatījumu izvēlni (BIOS). Parasti to var izdarīt, nospiežot taustiņu palaišanas laikā (piemēram, F2 , F10 , Del vai Esc , — pārbaudiet ierīces ražotāja dokumentāciju).

-

Vai arī operētājsistēmā Windows: dodieties uz Iestatījumi > Sistēmas > atkopšanas > Startēšanas papildu > Restartēt tūlīt . Pēc tam izvēlieties Problēmu > papildu opcijas, > UEFI aparātprogrammatūras iestatījumi > Restartēt .

-

-

Aparātprogrammatūras iestatījumos atrodiet opciju Droša sāknēšana (parasti zem cilnes Drošība vai Sāknēšana ).

-

Iestatiet drošas sāknēšanas sāknēšanas iestatītu kā atspējotu .

-

Saglabājiet izmaiņas un izejiet no aparātprogrammatūras iestatījumiem.

2. darbība. Politikas failu dzēšana no EFI sistēmas nodalījuma

1. Atveriet PowerShell kā administrators .

2. Kalniniet EFI sistēmas nodalījumu, palaižot:

mountvol S: /s

Jebkuru pieejamo diska burtu varat izmantot 'S:' vietā.

3. Izdzēsiet audita politikas failu:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

4. Ja pieejama arī ieviešanas politika, izdzēsiet to:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. Arī pārbaudiet un dzēsiet politikas no Windows sistēmas direktorija:

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Nomāciet EFI nodalījumu:

mountvol S: /d

3. darbība. Datora restartēšana

Lai izmaiņas stātos spēkā, restartējiet ierīci. Pēc restartēšanas politika vairs nebūs aktīva un tiks atļauti visi parakstītie draiveri — ieskaitot tos, kuriem nav WHCP sertificēšanas — .

4. darbība. Drošas sāknēšanas atkārtota iespējošana

Pēc politikas failu noņemšanas atkārtoti iespējojiet drošas sāknēšanas iespēju UEFI aparātprogrammatūras iestatījumos, lai uzturētu citas drošas sāknēšanas aizsardzību.

Līdzeklis tiek startēts novērtēšanas režīmā , kur tas piesakās, bet nebloķē neatcerakus draiverus. Kad sistēma atbilst novērtēšanas kritērijiem (pietiekams darbspējas laiks un atsāknēšana bez politikas pārkāpumiem), politika automātiski pāriet uz ieviešanas režīmu, un draiveri, kas nav WHCP parakstīti, tiks bloķēti. Tas var izraisīt to, ka iepriekš strādājuši draiveri pārtrauc ielādi.

Šobrīd nav iespējams apiet politiku atsevišķiem draiveriem. Līdzekli varat vai nu pilnībā atspējot (skatīt augstāk), vai — vēlams — sazināties ar draivera izdevēju un lūgt nodrošināt viņa draivera whcp parakstītu versiju.

Šis līdzeklis attiecas tikai uz kernel-mode draiveriem . Šī politika neietekmē lietotāja režīma lietojumprogrammas.

Lai pārbaudītu, PowerShell kā administrators izpildiet šādas komandas:

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Jā. Windows Server 2025 un jaunākas serveru platformas. Tomēr, Windows Server palaišanas sesijas prasības ir 2 atkārtotas palaišanas (salīdzinājumā ar 3 klienta izdevumos). Visi pārējie kritēriji ir vienādi.

Ja atiestatat vai atkārtoti instalēsiet operētājsistēmu Windows, līdzeklis tiks startēts no jauna novērtēšanas režīmā. Novērtēšanas skaitītāji tiks atiestatīti, un pāreja uz ieviešanu tiks sākta no sākuma.

Vai nepieciešama papildu palīdzība?

Ja joprojām rodas problēmas ar bloķētu draiveri, lūdzu, apmeklējiet Microsoft kopienas forumus vai sazinieties ar Microsoft atbalsta dienestu .

Mēs labprāt saņemtu jūsu atsauksmes par šo līdzekli. Lai kopīgotu savu pieredzi:

-

Operētājsistēmā Windows atveriet atsauksmju centrmezglu (nospiediet Win + F ).

2. Sadaļā 2. darbība — izvēlieties kategoriju , atlasiet Drošība un konfidencialitāte > programmas vadība .