gruppepolicy Objects-metoden (GPO) for Sikker oppstart for Windows-enheter med IT-administrerte oppdateringer

Gjelder for

Opprinnelig publisert dato: 30. oktober 2025

KB-ID: 5068198

|

Denne artikkelen har veiledning for:

Obs! Hvis du er en person som eier en personlig Windows-enhet, kan du se artikkelen Windows-enheter for hjemmebrukere, bedrifter og skoler med Microsoft-administrerte oppdateringer. |

|

Tilgjengelighet for denne støtten

|

|

Endre dato |

Endre beskrivelse |

|---|---|

|

20. februar 2026 kl. |

|

|

11. november 2025 kl. |

|

|

26. november 2025 kl. |

|

I denne artikkelen:

Innledning

Dette dokumentet beskriver støtte for distribusjon, administrasjon og overvåking av sertifikatoppdateringer for sikker oppstart ved hjelp av objektet Secure Boot gruppepolicy. Innstillingene består av:

-

Muligheten til å utløse distribusjon på en enhet

-

En innstilling for å melde deg på/velge bort samlinger med høy visshet

-

En innstilling for å melde deg på/melde deg ut av Microsoft-administrasjonsoppdateringer

Obs!: Administrative maler (.admx) og gruppepolicy må lastes ned fra det offisielle Microsoft-nettstedet. Se: Ressurser.

konfigurasjonsmetode for gruppepolicy object (GPO)

Denne metoden tilbyr en enkel sikker oppstart gruppepolicy innstilling som domeneadministratorer kan angi for å distribuere oppdateringer for sikker oppstart til alle domenetilknyttede Windows-klienter og -servere. I tillegg kan to sikre oppstartsassister administreres med opt-in/opt-out-innstillinger.

Hvis du vil ha oppdateringene som inkluderer policyen for distribusjon av sertifikatoppdateringer for sikker oppstart, kan du se delen Ressurser nedenfor.

Du finner denne policyen under følgende bane i brukergrensesnittet for gruppepolicy:

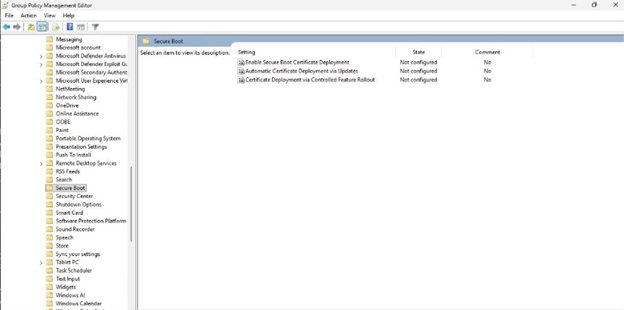

Datamaskinkonfigurasjon->Administrative maler->Windows-komponenter->sikker oppstart

Viktig!: Sikker oppstart avhenger av fastvaren til enheten, og noen enheter kan oppleve kompatibilitetsproblemer. Slik sikrer du en sikker utrulling:

-

Valider oppdateringspolicyen på minst én representativ enhet for hver enhetstype i organisasjonen.

-

Bekreft at sertifikater for sikker oppstart er brukt på UEFI DB og KEK. Hvis du vil ha detaljerte instruksjoner, kan du gå til oppdateringer for sertifikat for sikker oppstart: Veiledning for IT-teknikere og organisasjoner.

-

Etter validering grupperer du enheter etter hash-kode for samling og bruker policyen på disse enhetene for en kontrollert utrulling.

Tilgjengelige konfigurasjonsinnstillinger

De tre innstillingene som er tilgjengelige for distribusjon av sertifikat for sikker oppstart, er beskrevet her. Disse innstillingene tilsvarer registernøklene som er beskrevet i registernøkkeloppdateringer for sikker oppstart: Windows-enheter med IT-administrerte oppdateringer.

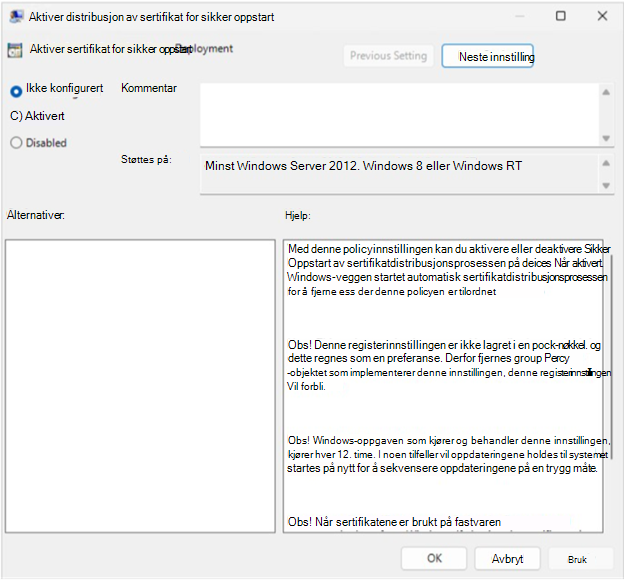

Aktiver distribusjon av sertifikat for sikker oppstart

gruppepolicy innstillingsnavn: Aktiver distribusjon av sertifikat for sikker oppstart

Beskrivelse: Denne policyen kontrollerer om Windows starter distribusjonsprosessen for sertifikat for sikker oppstart på enheter.

-

Aktivert: Windows begynner automatisk å distribuere oppdaterte sertifikater for sikker oppstart når oppgaven for sikker oppstart kjøres.

-

Deaktivert: Windows distribuerer ikke sertifikater automatisk.

-

Ikke konfigurert: Standard virkemåte gjelder (ingen automatisk distribusjon).

Obs!:

-

Oppgaven som behandler denne innstillingen, kjører hver 12. time. Noen oppdateringer kan kreve en omstart for å fullføres på en trygg vis.

-

Når sertifikater er brukt på fastvare, kan de ikke fjernes fra Windows. Fjerning av sertifikater må gjøres via fastvaregrensesnittet.

-

Denne innstillingen regnes som en innstilling. hvis gruppepolicyobjektet fjernes, beholdes registerverdien.

-

Tilsvarer registernøkkelen AvailableUpdates.

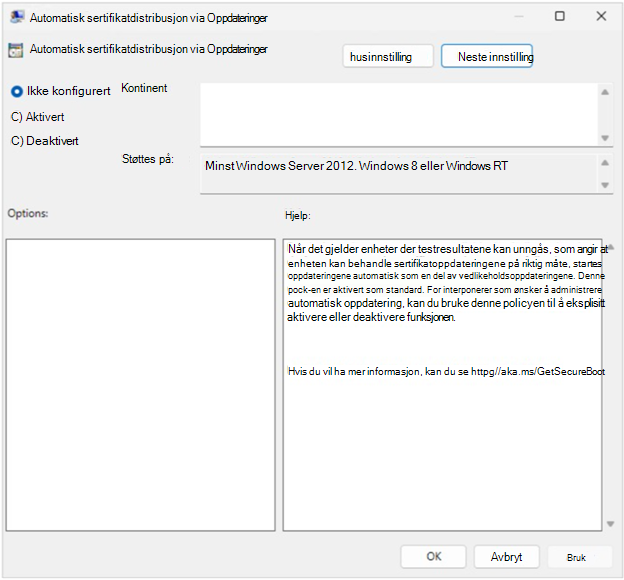

Automatisk sertifikatdistribusjon via Oppdateringer

gruppepolicy innstillingsnavn: Automatisk sertifikatdistribusjon via Oppdateringer

Beskrivelse: Denne policyen kontrollerer om oppdateringer av sertifikater for sikker oppstart brukes automatisk via månedlig sikkerhet og ikke-sikkerhetsrelaterte oppdateringer i Windows. Enheter som Microsoft har validert som i stand til å behandle variable oppdateringer for sikker oppstart, mottar disse oppdateringene som en del av kumulativ service og bruker dem automatisk.

Obs!: Aktivering av denne policyen deaktiverer automatisk sertifikatdistribusjon via Oppdateringer. Dette tilsvarer angivelsen av registernøkkelen HighConfidenceOptOut til 1.Deaktivering av denne policyen velger automatisk sertifikatdistribusjon via Oppdateringer, som tilsvarer angivelse av HighConfidenceOptOut til 0.

-

Aktivert: Automatisk distribusjon er blokkert. oppdateringer må administreres manuelt.

-

Deaktivert: Enheter med validerte oppdateringsresultater mottar sertifikatoppdateringer automatisk under service.

-

Ikke konfigurert: Automatisk distribusjon skjer som standard.

Obs!:

-

Tiltenkte enheter bekreftet for å behandle oppdateringer.

-

Konfigurer denne policyen til å velge automatisk distribusjon.

-

Tilsvarer registernøkkelen HighConfidenceOptOut.

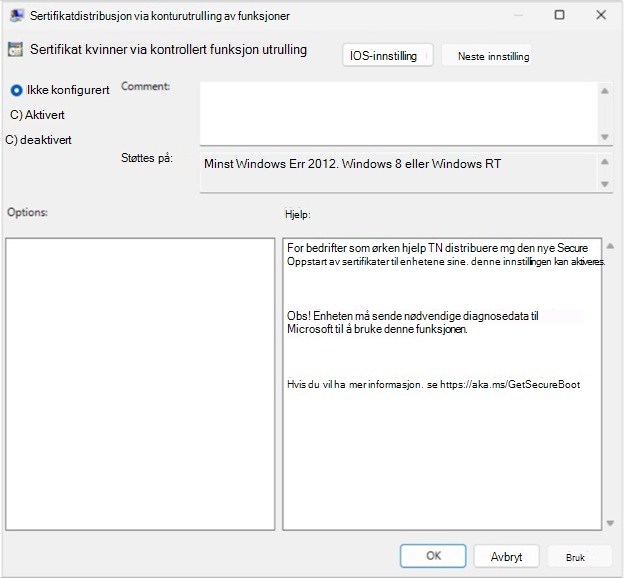

Sertifikatdistribusjon via kontrollert funksjonsutrulling

gruppepolicy innstillingsnavn: Sertifikatdistribusjon via kontrollert funksjonsutrulling

Beskrivelse: Denne policyen gjør det mulig for virksomheter å delta i en kontrollert funksjonsutrulling av sikker oppstart sertifikatoppdatering administrert av Microsoft.

-

Aktivert: Microsoft bistår med distribusjon av sertifikater til enheter som er registrert i utrullingen.

-

Deaktivert eller ikke konfigurert: Ingen deltakelse i kontrollert utrulling.

Krav:

-

Enheten må sende nødvendige diagnosedata til Microsoft. Hvis du vil ha mer informasjon, kan du se Konfigurere Windows-diagnosedata i organisasjonen – Personvern for Windows | Microsoft Learn.

-

Tilsvarer registernøkkelen MicrosoftUpdateManagedOptIn.

Ressurser

Se også registernøkkeloppdateringer for sikker oppstart: Windows-enheter med IT-administrerte oppdateringer for mer informasjon om UEFICA2023Status - og UEFICA2023Error-registernøkler for overvåking av enhetsresultater.

Se hendelser for variabel oppdatering av sikker oppstart og DBX for hendelser som er nyttige for å forstå statusen for enheter, enhetsattributter og enhetssamlings-ID-er. Vær spesielt oppmerksom på hendelser 1801 og 1808 beskrevet på hendelsessiden.

Bruk koblingene nedenfor for gruppepolicy MSI-er og referanseregnearket for gp-innstillinger, eller kontroller at de administrative malene du bruker, publiseres på eller etter datoene som er oppført i tabellen.

|

Plattform |

Publisert MSI |

Referanseregneark for publiserte GP-innstillinger |

|---|---|---|

|

Klient Obs!: Administrative maler (.admx) er OS-agnostiske og arbeider på tvers av ALLE støttede operativsystemer. |

Publisert: 27.10.2025 |

Publisert: 02.10.2025 |

|

Server Obs!: Administrative maler (.admx) er OS-agnostiske og arbeider på tvers av ALLE støttede operativsystemer. |

Publisert: 27.10.2025 |

Publisert: 27.10.2025 |