Sammendrag

Du legger kanskje merke til et svært stort antall blokkeringshendelser som samles inn i portalen Microsoft Defender Advanced Threat Protection (MDATP). Disse hendelsene genereres av CI-motoren (Code Integrity) og kan identifiseres av ExploitGuardNonMicrosoftSignedBlocked ActionType.

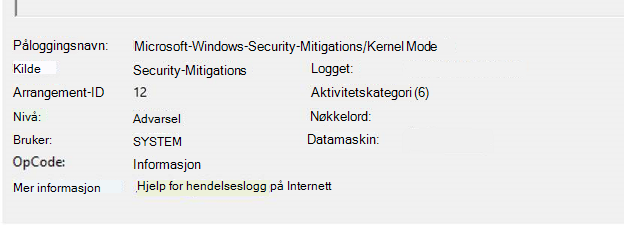

Hendelse som vist i hendelsesloggen for endepunktet

|

ActionType |

Leverandør/kilde |

Hendelses-ID |

Beskrivelse |

|

ExploitGuardNonMicrosoftSignedBlocked |

Security-Mitigations |

12 |

Kodeintegritetsbeskyttelsesblokk |

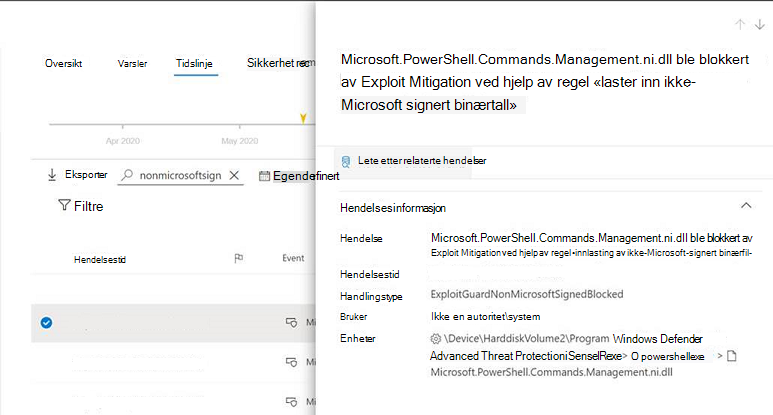

Hendelse som vist på tidslinjen

Prosessen '\Device\HarddiskVolume3\Windows\System32\WindowsPowerShell\v1.0\powershell.exe' (PID 8780) ble blokkert fra å laste inn den ikke-Microsoft-signerte binærfilen \Windows\assembly\NativeImages_v4.0.30319_64\Microsoft.M870d558a#\08d37b687669e97c65681029a1026d28\Microsoft.Management.Infrastructure.Native.ni.dll'

Mer informasjon

CI-motoren sørger for at bare klarerte filer har tillatelse til å kjøre på en enhet. Når CI er aktivert og støter på en ikke-klarert fil, genererer den en blokkhendelse. I overvåkingsmodus har filen fortsatt tillatelse til å kjøre, mens filen er forhindret fra å kjøre i fremtvingsmodus.

CI kan aktiveres på flere måter, blant annet når du distribuerer en WDAC-policy (Windows Defender Application Control). I denne situasjonen aktiverer MDATP imidlertid CI på serverdelen, noe som utløser hendelser når det støter på usignerte native image (NI)-filer som kommer fra Microsoft.

Signering av en fil er ment å aktivere bekreftelse av at filene er ekthet. CI kan kontrollere at en fil er uendret og stammer fra en klarert myndighet basert på signaturen. De fleste filer som kommer fra Microsoft er signert, men noen filer kan ikke være eller ikke signeres av ulike årsaker. Ni binærfiler (kompilert fra .NET Framework kode) er for eksempel vanligvis signert hvis de er inkludert i en utgivelse. De genereres imidlertid vanligvis på nytt på en enhet og kan ikke signeres. Separat har mange programmer bare cab- eller MSI-filen sin signert for å bekrefte ektheten ved installasjonen. Når de kjører, oppretter de flere filer som ikke er signert.

Klimatiltak

Vi anbefaler ikke at du ignorerer disse hendelsene, da de kan indikere ekte sikkerhetsproblemer. En ondsinnet angriper kan for eksempel prøve å laste inn en usignert binærfil under dekke av opprinnelse fra Microsoft.

Disse hendelsene kan imidlertid filtreres ut etter spørring når du prøver å analysere andre hendelser i Avansert jakt ved å ekskludere hendelser som har ExploitGuardNonMicrosoftSignedBlocked ActionType.

Denne spørringen viser deg alle hendelsene som er relatert til denne bestemte overregistreringen:

DeviceEvents | der ActionType == "ExploitGuardNonMicrosoftSignedBlocked" og InitiatingProcessFileName == "powershell.exe" og FileName slutter med "ni.dll" | der tidsstempel > siden(7d)

Hvis du vil utelate denne hendelsen, må du invertere spørringen. Dette ville vise alle ExploitGuard (inkludert EP) hendelser bortsett fra disse:

DeviceEvents | der ActionType starter med "ExploitGuard" | der ActionType != "ExploitGuardNonMicrosoftSignedBlocked" eller (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" og InitiatingProcessFileName != "powershell.exe") eller (ActionType == "ExploitGuardNonMicrosoftSignedBlocked" og InitiatingProcessFileName == "powershell.exe" og FileName !endswith "ni.dll") | der tidsstempel > siden(7d)

I tillegg, hvis du bruker .NET Framework 4.5 eller en senere versjon, har du mulighet til å generere NI-filer på nytt for å løse mange av de overflødige hendelsene. Hvis du vil gjøre dette, sletter du alle NI-filene i NativeImages-katalogen og kjører deretter kommandoen ngen-oppdatering for å generere dem på nytt.