Windows inkluderer en sikkerhetsfunksjon kalt kjernekodeintegritet som bidrar til å beskytte systemet ditt ved å sikre at kjernedrivere som er lastet inn på systemet, kjører med integritet og kryptografisk signeres av en myndighet som er klarert av Microsoft.

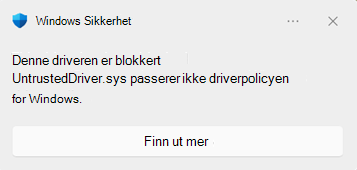

Hvis du ser denne meldingen, betyr det at en driver- eller kjernemodusprogramvare ikke er riktig signert eller ikke oppfyller kravene til signering av Windows-kjernekodeintegritet.

Windows krever at alle nye drivere sendes inn og signeres via windows hardware compatibility Program (WHCP)- prosessen. Windows tidligere klarerte drivere signert av det nå utløpte krysssignerte programmet . Men med sikkerhetsoppdateringen for april 2026 er disse driverne ikke lenger klarert som standard. Kunngjøringen er tilgjengelig her: https://go.microsoft.com/fwlink/?linkid=2356646.

Hva er Driverpolicyen for Windows?

Windows Driver-policyen er en policy i Windows-kjernen som begrenser hvilke kjernemodusdrivere som kan lastes inn på enheten. Når den er aktiv, er det bare tillatt å laste inn følgende drivere:

-

Drivere som er riktig signert gjennom Microsoft WHCP-sertifiseringsprosessen

-

Drivere som vises på Windows Driver-policyen, tillater liste over anerkjente drivere signert av det krysssignerte programmet

Drivere som ikke er Microsoft WHCP-signert eller vises på Windows Driver-policyen, blokkeres i omfang, aktiverte systemer.

Denne funksjonen bidrar til å beskytte deg mot potensielt usikre eller uprøvde drivere, noe som reduserer risikoen for skadelig programvare, systemustabilitet og sikkerhetsproblemer forårsaket av uvettede drivere og driverutgivere.

Hvordan fungerer denne funksjonen?

Windows Driver-policyen bruker en tofaset tilnærming, for eksempel Smart App Control , til gradvis å øke beskyttelsen på enheten:

Evalueringsmodus (revisjon)

Når funksjonen først er aktivert, starter den i evalueringsmodus . I denne fasen:

-

Drivere som vil bli blokkert av policyen , overvåkes, men har fortsatt lov til å laste inn . Dette sikrer at enheten fortsetter å fungere normalt, mens Windows avgjør om håndhevelse passer godt til systemet.

-

Windows sporer hvor mange drivere på systemet som vil bli påvirket av policyen.

-

Hvis en driver som bryter policyen oppdages under evalueringen, tilbakestilles evalueringsfremdriften. Dette betyr at nedtellingen til håndhevelse starter på nytt, noe som gir Windows mer tid til å observere systemets driverbruk.

Evalueringskriterier

Windows overvåker følgende kriterier for å fastslå når enheten er klar for håndhevelse:

-

Oppetid for systemet: Enheten må ha akkumulert 100 timer aktiv bruk.

-

Oppstartsøkter : Enheten må ha blitt startet på nytt minst 3 ganger (2 ganger på Windows Server) siden evalueringen begynte.

-

Ingen brudd på policyen : Hvis en driver som ville blitt blokkert, lastes inn i evalueringsperioden, tilbakestilles tellerne for oppetid og oppstartsøkt til null , noe som forlenger evalueringsperioden.

Hvis enheten konsekvent laster inn drivere som passerer policy og oppfyller disse kriteriene, regnes systemet som en god kandidat for håndhevelse.

Håndhevelsesmodus

Når evalueringskriteriene er oppfylt, går Windows automatisk over til håndhevelsesmodus . I denne fasen:

-

Enheter er beskyttet mot drivere som ikke oppfyller signeringskravene i Windows Driver-policyen.

-

Disse driverne blokkeres fra å laste inn og generere diagnosedata som Microsoft kan se gjennom, og oppføringer i Windows-hendelsesloggen som du kan se gjennom.

-

En tillatelsesliste over bestemte drivere og utgivere er inkludert i policyen for å tillate visse mye brukte eldre drivere som ennå ikke har blitt WHCP-sertifisert til å fortsette å fungere.

Når håndhevelsesmodus er aktiv, gjelder policyen på tvers av omstarter.

Vanlige spørsmål

Hvis en driver er blokkert av denne policyen, kan du se:

-

En maskinvareenhet fungerer ikke som den skal.

-

En ekstern enhet eller komponent (skriver, nettverksadapter, GPU osv.) gjenkjennes ikke.

-

Et program som avhenger av en kjernedriver, starter ikke.

Du kan bekrefte om Windows Driver-policyen er ansvarlig ved å kontrollere hendelsesloggene for kodeintegritet ved hjelp av følgende to metoder.

Hendelser for integritet for spørringskode manuelt

-

Høyreklikk startknappen, og velg Hendelsesliste .

-

Gå til: Programmer og tjenestelogger > Microsoft > Windows > CodeIntegrity > Operational i den venstre ruten

-

Se etter hendelser med disse ID-ene, eller filtrer loggen:

-

Hendelses-ID 3076 – en driver ble overvåket (ville ha blitt blokkert, men ble tillatt fordi policyen er i overvåkingsmodus).

-

Hendelses-ID 3077 – en driver ble blokkert fra å lastes inn fordi den brøt håndhevelsespolicyen.

Se etter policy-ID-feltet i hendelsesdetaljene. Hendelser forårsaket av denne funksjonen vil referere til én av følgende policy-GUID-er:

-

Overvåkingspolicy : {784C4414-79F4-4C32-A6A5-F0FB42A51D0D}

-

Fremtving policy : {8F9CB695-5D48-48D6-A329-7202B44607E3}

Hendelser for spørringskodeintegritet med PowerShell

Du kan bruke PowerShell til raskt å finne hendelser relatert til denne funksjonen:

# Find audit events (Event ID 3076) from the Windows Driver audit policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3076]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*784C4414-79F4-4C32-A6A5-F0FB42A51D0D*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

# Find block events (Event ID 3077) from the Windows Driver enforced policy

$events = Get-WinEvent -LogName 'Microsoft-Windows-CodeIntegrity/Operational' -FilterXPath "*[System[EventID=3077]]" -ErrorAction SilentlyContinue |

Where-Object { $_.Message -like '*8F9CB695-5D48-48D6-A329-7202B44607E3*' }

$results = $events | ForEach-Object {

$xml = [xml]$_.ToXml()

$data = $xml.Event.EventData.Data

[PSCustomObject]@{

TimeCreated = $_.TimeCreated

DriverName = ($data | Where-Object { $_.Name -eq 'File Name' }).'#text'

ProductName = ($data | Where-Object { $_.Name -eq 'ProductName' }).'#text'

ParentProcess = ($data | Where-Object { $_.Name -eq 'Process Name' }).'#text'

}

}

$results | Select-Object DriverName, ProductName, ParentProcess -Unique | Format-Table -AutoSize -Wrap

Hendelsesdetaljene inkluderer navnet på driveren som ble overvåket eller blokkert, og navnet på prosessen som prøvde å laste inn driveren, noe som kan hjelpe deg med å identifisere hvilken driver eller enhet som påvirkes.

Hvis du er enhetsbruker eller IT-administrator

-

Kontroller hendelsesloggene ved hjelp av fremgangsmåten ovenfor for å identifisere hvilken driver som blokkeres.

-

Kontroller Windows Update for oppdaterte drivere. WHCP-sertifiserte, signerte drivere kan allerede være tilgjengelige via Windows Update. Gå til Innstillinger > Windows Update > Avanserte alternativer > valgfrie oppdateringer > Driveroppdateringer for å se etter tilgjengelige driveroppdateringer.

-

Gå til produsentens nettsted . Last ned den nyeste driverversjonen fra leverandørens offisielle støtteside – nyere versjoner er mer sannsynlig å være WHCP-signert.

4. Kontakt maskinvare- eller programvareleverandøren som publiserer driveren. Spør dem om en WHCP-sertifisert versjon av driveren er tilgjengelig og hvor de skal få tilgang til den. De fleste leverandører sertifiserer allerede sine drivere.

Hvis du er en driverutgiver

Hvis du utvikler og distribuerer kjernemodusdrivere for Windows, må du sørge for at driverne er signert gjennom WHCP-prosessen:

-

Bli med i Utviklingssenter for Windows-maskinvare . Registrer deg på Windows Hardware Dev Center med et gyldig SERTIFIKAT for ev-kode (utvidet validering).

-

Opprett en innsending . Opprett et nytt produkt i instrumentbordet for maskinvare, og send inn driverpakken for sertifisering.

-

Kjør HLK-testene . Bruk Windows Hardware Lab Kit (HLK) til å kjøre de nødvendige testene for drivertypen og enhetskategorien.

-

Send inn til signering . Etter at testene er bestått, kan du sende inn HLK-resultatene sammen med driverpakken. Microsoft signerer driveren med WHCP-sertifikatet.

-

Distribuer den signerte driveren . Når den er signert, publiserer du den WHCP-sertifiserte driveren via Windows Update og/eller nettstedet.

Viktig!: Drivere som er signert med bare krysssertifikater uten WHCP-sertifisering, kan blokkeres på systemer med Windows Driver-policyen i håndhevelsesmodus.

Advarsel!: Deaktivering av denne funksjonen reduserer sikkerheten til enheten. Vi anbefaler at du holder den aktivert og arbeider med driverutgivere for å få WHCP-signerte drivere i stedet.

Windows Driver-policyen er en signert policy for kodeintegritet som er lagret på EFI-systempartisjonen og beskyttet av komponenter for tidlig oppstart i Windows. Hvis du deaktiverer funksjonen, må du følge disse manuelle trinnene, slik at skadelig programvare som kjører som administrator, ikke kan tukle med funksjonen:

Trinn 1: Deaktiver sikker oppstart

-

Start datamaskinen på nytt, og skriv inn innstillingsmenyen for UEFI-fastvare (BIOS). Du kan vanligvis gjøre dette ved å trykke på en tast under oppstart (for eksempel F2 , F10 , Del eller ESC – sjekk dokumentasjonen fra enhetsprodusenten)

-

Alternativt, i Windows: gå til Innstillinger > System > Recovery > Avansert oppstart > Start på nytt nå . Velg deretter Feilsøk > Avanserte alternativer > Innstillinger for UEFI-fastvare > Start på nytt .

-

-

Finn alternativet Sikker oppstart (vanligvis under sikkerhet eller oppstart-fanen ) i fastvareinnstillingene.

-

Sett Sikker oppstart til Deaktivert .

-

Lagre endringer, og avslutt fastvareinnstillingene.

Trinn 2: Slette policyfilene fra EFI-systempartisjonen

1. Åpne PowerShell som administrator .

2. Montere EFI-systempartisjonen ved å kjøre:

mountvol S: /s

Du kan bruke en hvilken som helst tilgjengelig stasjonsbokstav i stedet for S:.

3. Slett overvåkingspolicyfilen:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

4. Hvis håndhevelsespolicyen også finnes, sletter du den:

del S:\EFI\Microsoft\Boot\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

5. Se også etter og slett policyene fra Windows-systemkatalogen:

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{784C4414-79F4-4C32-A6A5-F0FB42A51D0D}.cip

del %windir%\System32\CodeIntegrity\CiPolicies\Active\{8F9CB695-5D48-48D6-A329-7202B44607E3}.cip

6. Demonter EFI-partisjonen:

mountvol S: /d

Trinn 3: Start datamaskinen på nytt

Start enheten på nytt slik at endringene trer i kraft. Etter omstart vil ikke policyen lenger være aktiv, og alle signerte drivere, inkludert de som ikke har WHCP-sertifisering, kan lastes inn.

Trinn 4: Aktiver sikker oppstart på nytt

Når du har fjernet policyfilene, aktiverer du sikker oppstart på nytt i UEFI-fastvareinnstillingene for å opprettholde andre beskyttelser for sikker oppstart.

Funksjonen starter i evalueringsmodus , der den logger, men blokkerer ikke usertifiserte drivere. Når systemet oppfyller evalueringskriteriene (tilstrekkelig oppetid og omstarter uten brudd på policyen), overføres policyen automatisk til håndhevelsesmodus , og drivere som ikke er WHCP-signert, blokkeres. Dette kan føre til at drivere som jobbet tidligere, stopper innlastingen.

Det er for øyeblikket ingen måte å omgå policyen for individuelle drivere på. Du kan enten deaktivere funksjonen fullstendig (se ovenfor) eller – fortrinnsvis – kontakte driverutgiveren og be vedkommende om å oppgi en WHCP-signert versjon av driveren.

Denne funksjonen gjelder bare for kjernemodusdrivere . Brukermodusprogrammer påvirkes ikke av denne policyen.

Du kan kontrollere ved å kjøre følgende kommandoer som administrator i PowerShell:

$evalPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "784c4414-79f4-4c32-a6a5-f0fb42a51d0d" }

$enforcedPolicy = (citool -lp -json | ConvertFrom-Json).Policies | Where-Object { $_.PolicyID -eq "8F9CB695-5D48-48D6-A329-7202B44607E3" }

if ($enforcedPolicy.IsEnforced -and $enforcedPolicy.IsAuthorized) { Write-Host "✅ The feature is in enforcement mode" -ForegroundColor Green }

elseif($evalPolicy.IsEnforced -and $evalPolicy.IsAuthorized) { Write-Host "✅ The feature is in evaluation mode" -ForegroundColor Green }

else { Write-Host "❌ The feature is not available on this system" -ForegroundColor Red }

Ja - Windows Server 2025 og nyere serverplattformer. På Windows Server er imidlertid krav til oppstartsøkte 2 omstarter (sammenlignet med tre på klientutgaver). Alle andre vilkår er like.

Hvis du tilbakestiller eller installerer Windows på nytt, starter funksjonen på nytt i evalueringsmodus. Evalueringstellerne tilbakestilles, og overgangen til håndhevelse starter på nytt fra starten.

Trenger du mer hjelp?

Hvis du fortsatt opplever problemer med en blokkert driver, kan du gå til Microsoft Community-foraene eller kontakte Microsoft Kundestøtte .

Vi vil gjerne ha tilbakemeldinger om denne funksjonen. Slik deler du opplevelsen din:

-

Åpne tilbakemeldingshuben i Windows (trykk Win + F ).

2. I trinn 2 – Velg en kategori velger du Sikkerhet og personvern > Appkontroll .