Ważne Ten artykuł zawiera informacje, które pokazują, jak obniżyć poziom zabezpieczeń lub wyłączyć funkcje zabezpieczeń na komputerze. Takie zmiany można wprowadzić w celu obejścia określonego problemu. Przed ich wprowadzeniem najlepiej dokonać oceny zagrożenia, z jakim wiąże się zastosowanie tego obejścia w danym środowisku. W przypadku zastosowania tego obejścia należy podjąć odpowiednie kroki dodatkowe, aby pomóc chronić komputer.

Podsumowanie

Ta aktualizacja zabezpieczeń usuwa wiele luk w zabezpieczeniach systemu Microsoft Windows. Luki w zabezpieczeniach umożliwiają podniesienie uprawnień, jeśli osoba atakująca uruchomi specjalnie spreparowaną aplikację w systemie przyłączonym do domeny. Aby uzyskać więcej informacji na temat luki w zabezpieczeniach, zobacz Biuletyn zabezpieczeń firmy Microsoft MS16-101.

Więcej informacji

Ważne

-

Wszystkie przyszłe aktualizacje zabezpieczeń i niezwiązane z zabezpieczeniami dla systemu Windows 8,1, a system Windows Server 2012 R2 wymaga zainstalowania aktualizacji 2919355 . Zalecamy zainstalowanie aktualizacji 2919355 na komputerze z systemem Windows 8,1 lub windows Server 2012 R2, aby otrzymywać przyszłe aktualizacje.

-

Jeśli pakiet językowy został zainstalowany po zainstalowaniu tej aktualizacji, należy ponownie zainstalować tę aktualizację. Dlatego zalecamy zainstalowanie wszelkich potrzebnych pakietów językowych przed zainstalowaniem tej aktualizacji. Aby uzyskać więcej informacji, zobacz Dodawanie pakietów językowych do systemu Windows.

Ta aktualizacja zabezpieczeń rozwiązuje również następujące problemy niezwiązane z zabezpieczeniami:

-

W przypadku serwera plików skalowalnego w domenie (SoFS) w klastrze bezdomenowym, gdy klient SMB z systemem Windows 8,1 lub Windows Server 2012 R2 łączy się z węzłem, który nie działa, uwierzytelnianie nie powiedzie się. W takim przypadku może zostać wyświetlony komunikat o błędzie podobny do następującego:

STATUS_NO_TGT_REPLY

Znane problemy dotyczące tej aktualizacji zabezpieczeń

-

Znany problem 1 aktualizacje zabezpieczeń, które są dostępne w MS16-101 i nowszych, wyłączają możliwość procesu negocjowania do uwierzytelniania NTLM, gdy uwierzytelnianie Kerberos nie powiedzie się w przypadku operacji zmiany hasła z kodem błędu STATUS_NO_LOGON_SERVERS (0xC000005E). W takiej sytuacji może zostać wyświetlony dowolny z następujących kodów błędów.

Szesnastkowy

Liczbę

Między

Przyjaźni

0xc0000388

1073740920

STATUS_DOWNGRADE_DETECTED

System wykrył możliwe podjęcie próby złamania zabezpieczeń. Upewnij się, że możesz skontaktować się z serwerem, który Cię uwierzytelnił.

0x4f1

1265

ERROR_DOWNGRADE_DETECTED

System wykrył możliwe podjęcie próby złamania zabezpieczeń. Upewnij się, że możesz skontaktować się z serwerem, który Cię uwierzytelnił.

Obejście Jeśli zmiany hasła powiodło się po zainstalowaniu programu MS16-101, być może zmiany hasła były uprzednio oparte na pomyślnej rezerwie NTLM, ponieważ wystąpił błąd protokołu Kerberos. Aby pomyślnie zmienić hasła przy użyciu protokołów Kerberos, wykonaj następujące czynności:

-

Skonfiguruj otwartą komunikację na porcie TCP 464 między klientami, na których zainstalowano MS16-101, oraz kontrolerem domeny obsługującym resetowanie haseł. Kontrolery domeny tylko do odczytu (RODC) mogą używać funkcji samoobsługowego resetowania haseł, jeśli użytkownik jest dozwolony przez zasady replikacji haseł kontrolerów RODC. Użytkownicy, którzy nie korzystają z zasad haseł kontrolera RODC, wymagają łączności sieciowej z kontrolerem domeny do odczytu/zapisu (RWDC) w domenie kont użytkowników. Uwaga Aby sprawdzić, czy port TCP 464 jest otwarty, wykonaj następujące czynności:

-

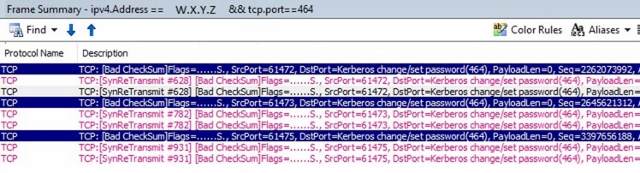

Utwórz odpowiedni filtr wyświetlania dla analizatora monitora sieci. Na przyk³ad:

IPv4. Address = = <adres IP klienta> && TCP. Port = = 464

-

W wynikach wyszukiwania Odszukaj ramkę "TCP: [SynReTransmit".

-

-

Upewnij się, że docelowe nazwy protokołu Kerberos są prawidłowe. (Adresy IP są nieprawidłowe dla protokołu Kerberos. Protokół Kerberos obsługuje krótkie nazwy i w pełni kwalifikowane nazwy domen.

-

Upewnij się, że nazwy podmiotów usługi (SPN) są poprawnie zarejestrowane. Aby uzyskać więcej informacji, zobacz uwierzytelnianie przy użyciu protokołu Kerberos i Self-Service Resetowanie hasła.

-

-

Znany problem 2 firma Microsoft wie o problemie, w którym programowy resetowanie haseł kont użytkowników domeny kończy się niepowodzeniem i zwraca kod błędu STATUS_DOWNGRADE_DETECTED (0x800704F1), jeśli oczekiwany błąd jest jeden z następujących:

-

ERROR_INVALID_PASSWORD

-

ERROR_PWD_TOO_SHORT (rzadko zwracane)

-

STATUS_WRONG_PASSWORD

-

STATUS_PASSWORD_RESTRICTION

W poniższej tabeli przedstawiono pełne mapowanie błędów.

Szesnastkowy

Liczbę

Między

Przyjaźni

0x56

86

ERROR_INVALID_PASSWORD

Podane hasło sieciowe jest niepoprawne.

0x267

615

ERROR_PWD_TOO_SHORT

Podane hasło jest zbyt krótkie, co jest niezgodne z zasadami swojego konta użytkownika. Podaj dłuższe hasło.

0xc000006a

-1073741718

STATUS_WRONG_PASSWORD

Podczas próby aktualizacji hasła oznacza to, że wartość podana jako bieżące hasło jest niepoprawna.

0xc000006c

-1073741716

STATUS_PASSWORD_RESTRICTION

Podczas próby zaktualizowania hasła ten stan powrotu wskazuje, że naruszono niektóre reguły aktualizacji haseł. Na przykład hasło może nie odpowiadać kryteriom długości.

0x800704F1

1265

STATUS_DOWNGRADE_DETECTED

System nie może skontaktować się z kontrolerem domeny w celu obsługi żądania uwierzytelnienia. Spróbuj ponownie później.

0xc0000388

-1073740920

STATUS_DOWNGRADE_DETECTED

System nie może skontaktować się z kontrolerem domeny w celu obsługi żądania uwierzytelnienia. Spróbuj ponownie później.

Rezolucja MS16-101 została wydana ponownie w celu rozwiązania tego problemu. Aby rozwiązać ten problem, zainstaluj najnowszą wersję aktualizacji dla tego biuletynu.

-

-

Znany problem 3 wiemy o problemie, w którym programowy Resetowanie zmian hasła konta użytkownika lokalnego może zakończyć się niepowodzeniem i zwrócić STATUS_DOWNGRADE_DETECTED (0x800704F1). W poniższej tabeli przedstawiono pełne mapowanie błędów.

Szesnastkowy

Liczbę

Między

Przyjaźni

0x4f1

1265

ERROR_DOWNGRADE_DETECTED

System nie może skontaktować się z kontrolerem domeny w celu obsługi żądania uwierzytelnienia. Spróbuj ponownie później.

Rezolucja MS16-101 została wydana ponownie w celu rozwiązania tego problemu. Aby rozwiązać ten problem, zainstaluj najnowszą wersję aktualizacji dla tego biuletynu.

-

Znany problem 4 hasła dla wyłączonych i zablokowanych kont użytkowników nie można zmienić przy użyciu pakietu Negotiate.Zmiany hasła dla kont wyłączonych i zablokowanych będą nadal działać, gdy korzystasz z innych metod, takich jak używanie operacji modyfikowania w protokole LDAP bezpośrednio. Na przykład polecenie cmdlet programu PowerShell Set-ADAccountPassword używa operacji "Modify LDAP", aby zmienić hasło, i pozostaje bez zmian. Obejście te konta wymagają od administratora, aby Resetowanie hasła było wymagane. Zachowanie to jest następujące po zainstalowaniu MS16-101 i nowszych poprawek.

-

Znany problem 5 aplikacje korzystające z interfejsu API NetUserChangePassword i przekazujące serwer w parametrze DomainName nie będą działać po zainstalowaniu aktualizacji MS16-101 i nowszych. Dokumentacja firmy Microsoft z informacją o tym, że jest obsługiwana nazwa serwera zdalnego w parametrze DomainName funkcji NetUserChangePassword. Na przykład w temacie witryna sieci NetUserChangePassword jest następująca: nazwa_domeny [in]

Wskaźnik do stałej długooci określający nazwę DNS lub NetBIOS serwera zdalnego lub domeny, na której ma zostać wykonane wykonywanie funkcji. Jeśli ten parametr ma wartość NULL, używana jest domena logowania rozmówcy. Jednak te wskazówki zostały zastąpione przez MS16-101, chyba że hasło zostanie zresetowane dla konta lokalnego na komputerze lokalnym. Post MS16-101, aby zmiana hasła użytkownika domeny działała, należy przekazać prawidłową nazwę domeny DNS do interfejsu API NetUserChangePassword.

-

Znany problem 6 po zainstalowaniu tej aktualizacji mogą wystąpić błędy uwierzytelniania NTLM 0xc0000022. Aby rozwiązać ten problem, zobacz uwierzytelnianie NTLM nie powiodło się z powodu błędu 0xc0000022 dla systemów Windows Server 2012, windows 8,1 i Windows Server 2012 R2 po zastosowaniu aktualizacji.

-

Znany problem 7 po zainstalowaniu aktualizacji zabezpieczeń opisanych w MS16-101, programistycznych zmian hasła lokalnego konta użytkownika i zmian hasła w niezaufanym lesie.Ta operacja kończy się niepowodzeniem, ponieważ operacja opiera się na zwrotach NTLM, która nie jest już obsługiwana dla kont nielokalnych po zainstalowaniu MS16-101.W celu wyłączenia tej zmiany można użyć wpisu rejestru. Ostrzeżenie to obejście może zwiększyć podatność komputera lub sieci na ataki złośliwych użytkowników lub złośliwego oprogramowania, takiego jak wirusy. Firma Microsoft nie zaleca tego obejścia, ale udostępnia te informacje, aby można było zastosować to obejście według własnego uznania. To obejście użytkownicy stosują na własną odpowiedzialność. ImportantThis sekcja, metoda lub zadanie zawiera instrukcje, które mówią, jak zmodyfikować rejestr. Niepoprawne zmodyfikowanie rejestru może jednak być przyczyną poważnych problemów. Dlatego należy uważnie wykonywać podane czynności. Dla większego bezpieczeństwa przed zmodyfikowaniem rejestru należy wykonać jego kopię zapasową. Dzięki temu będzie można przywrócić rejestr w przypadku wystąpienia problemu. Aby uzyskać więcej informacji dotyczących wykonywania kopii zapasowej i przywracania rejestru, kliknij następujący numer artykułu w celu wyświetlenia tego artykułu z bazy wiedzy Microsoft Knowledge Base:

322756Jak wykonać kopię zapasową rejestru i przywrócić go w systemie Windows w celu wyłączenia tej zmiany, ustaw wpis DWORD NegoAllowNtlmPwdChangeFallback, tak aby korzystał z wartości 1 (jeden).Ważne ustawienie wpisu rejestru NegoAllowNtlmPwdChangeFallback na wartość 1 spowoduje wyłączenie tej poprawki zabezpieczeń:

Wartość rejestru

Opis

0,4

Wartość domyślna. Brak możliwości powrotu.

1

Powrót jest zawsze dozwolony. Poprawka zabezpieczeń jest wyłączona. Klienci, którzy mają problemy ze zdalnymi kontami lokalnymi lub niezaufanymi scenariuszami lasów, mogą ustawić tę wartość w rejestrze.

Aby dodać te wartości rejestru, wykonaj następujące czynności:

-

Kliknij przycisk Start, kliknij polecenie Uruchom, wpisz polecenie regedit w polu Otwórz , a następnie kliknij przycisk OK.

-

Zlokalizuj i kliknij następujący podklucz rejestru:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

-

W menu Edycja wskaż polecenie Nowy, a następnie kliknij polecenie Wartość DWORD.

-

Wpisz NegoAllowNtlmPwdChangeFallback w polu Nazwa wartości DWORD, a następnie naciśnij klawisz ENTER.

-

Kliknij prawym przyciskiem myszy pozycję NegoAllowNtlmPwdChangeFallback, a następnie kliknij polecenie Modyfikuj.

-

W polu dane wartości wpisz wartość 1, aby wyłączyć tę zmianę, a następnie kliknij przycisk OK.Uwaga Aby przywrócić wartość domyślną, wpisz 0 (zero), a następnie kliknij przycisk OK.

Status główna przyczyna tego problemu jest zrozumiała. Ten artykuł zostanie zaktualizowany o dodatkowe informacje, które staną się dostępne.

-

Jak uzyskać i zainstalować aktualizację

Metoda 1: Windows Update

Ta aktualizacja jest dostępna za pośrednictwem usługi Windows Update. Po włączeniu funkcji automatycznego aktualizowania ta aktualizacja zostanie pobrana i zainstalowana automatycznie. Aby uzyskać więcej informacji na temat włączania automatycznego aktualizowania, zobacz Automatyczne uzyskiwanie aktualizacji zabezpieczeń.

Metoda 2: wykaz Microsoft Update

Aby uzyskać pakiet autonomiczny dla tej aktualizacji, przejdź do witryny sieci Web wykazu usługi Microsoft Update .

Metoda 3: Centrum pobierania Microsoft

Autonomiczny pakiet aktualizacji można uzyskać za pośrednictwem Centrum pobierania Microsoft. Postępuj zgodnie z instrukcjami instalacji na stronie pobierania, aby zainstalować aktualizację.Kliknij link pobierania w biuletynie zabezpieczeń firmy Microsoft MS16-101 odpowiadający wersji systemu Windows, której używasz.

Więcej informacji

Uzyskiwanie pomocy i obsługi technicznej dotyczącej tej aktualizacji zabezpieczeń

Pomoc dotycząca instalowania aktualizacji: Pomoc techniczna dla usługi Microsoft Update Rozwiązania dotyczące zabezpieczeń dla specjalistów IT: Rozwiązywanie problemów z zabezpieczeniami i obsługa techniczna TechNet Pomoc w ochronie komputera z systemem Windows przed wirusami i złośliwym oprogramowaniem: Narzędzie do rozwiązywania wirusów i centrum zabezpieczeń Wsparcie lokalne zgodnie z Twoim krajem: wsparcie międzynarodowe

Informacje o plikach

|

Nazwa pliku |

Mieszanie SHA1 |

Skrót SHA256 |

|---|---|---|

|

Windows 6.0-KB3167679-v2-ia64. msu |

F3E96631261EEC8CC532D17116185D82B8C5EC7F |

97FEB0CF0AEF4E098689FD05E86E94876C4051943983458F250E114107944DAE |

|

Windows 6.0-KB3167679-v2-x86. msu |

AF2B19E84D0E58C9EF4243F9BCEE6AF6642737F0 |

2F97DD85E073A5A9A6F32C6CF7DA98F7CEB6F13BBBFF992E612FCD6DE828CE00 |

|

Windows 6.0-KB3167679-v2-x64. msu |

17FAEE7E981AB717C566360F7B7FE173C201D4DB |

9B81F7193CE5D66B9609CA09A690F98AFC96B2A928783788BDBDBC58D41861D4 |

Wersja angielskojęzyczna (Stany Zjednoczone) tej aktualizacji oprogramowania instaluje pliki, których atrybuty wymieniono w poniższych tabelach.

Informacje o plikach w systemach Windows Vista i Windows Server 2008

Uwagi

-

Pliki dotyczące określonego produktu, punktu kontrolnego (RTM, SPn) i składnika usługi (LDR, GDR) można zidentyfikować, przeglądając numery wersji plików, jak pokazano w poniższej tabeli:

Wersja

Produkt

Etap

Oddział usługi

6.0.600 2.19 XXX

Windows Vista i Windows Server 2008

WERSJI

SKŁADNIK

6.0.600 23E XXX

Windows Vista i Windows Server 2008

WERSJI

LDR

-

Oddziały usług GDR zawierają tylko te poprawki, które są powszechnie dostępne, aby rozwiązać często występujące problemy krytyczne. Oddziały usługi LDR zawierają poprawki oprócz powszechnie opublikowanych poprawek.

-

Pliki MANIFESTU (manifest) i pliki MUM (mum), które są zainstalowane, nie znajdują się na liście.

Wszystkie obsługiwane wersje systemu ia64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Date |

Okresie |

Platform |

|---|---|---|---|---|---|

|

Adsmsext.dll |

6.0.6002.19693 |

218 624 |

10-wrz-2016 |

16:21 |

IA-64 |

|

Adsmsext.dll |

6.0.6002.24017 |

218 624 |

09-wrz-2016 |

15:10 |

IA-64 |

|

Advapi32.dll |

6.0.6002.19598 |

1 964 544 |

06-lut-2016 |

01:39 |

IA-64 |

|

Advapi32.dll |

6.0.6002.24017 |

1 963 520 |

09-wrz-2016 |

15:10 |

IA-64 |

|

Bcrypt.dll |

6.0.6002.19677 |

583 680 |

10-sie-2016 |

13:07 |

IA-64 |

|

Bcrypt.dll |

6.0.6002.24004 |

584 192 |

10-sie-2016 |

13:07 |

IA-64 |

|

Ksecdd.sys |

6.0.6002.19655 |

1 030 376 |

11-maj-2016 |

13:10 |

IA-64 |

|

Lsasrv.dll |

6.0.6002.19693 |

3 263 488 |

10-wrz-2016 |

16:22 |

IA-64 |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

03-kwi-2009 |

21:34 |

Nie dotyczy |

|

Lsass.exe |

6.0.6002.18541 |

17 920 |

16-lis-2011 |

14:10 |

IA-64 |

|

Secur32.dll |

6.0.6002.19623 |

202 752 |

18-mar-2016 |

16:34 |

IA-64 |

|

Ksecdd.sys |

6.0.6002.23970 |

1 030 888 |

11-maj-2016 |

13:08 |

IA-64 |

|

Lsasrv.dll |

6.0.6002.24017 |

3 268 096 |

09-wrz-2016 |

15:11 |

IA-64 |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

07-mar-2016 |

23:37 |

Nie dotyczy |

|

Lsass.exe |

6.0.6002.24017 |

17 920 |

09-wrz-2016 |

14:28 |

IA-64 |

|

Secur32.dll |

6.0.6002.24017 |

202 752 |

09-wrz-2016 |

15:12 |

IA-64 |

|

Ncrypt.dll |

6.0.6002.19678 |

524 800 |

10-sie-2016 |

16:08 |

IA-64 |

|

Ncrypt.dll |

6.0.6002.24017 |

524 800 |

09-wrz-2016 |

15:11 |

IA-64 |

|

Rpcrt4.dll |

6.0.6002.19598 |

3 298 816 |

06-lut-2016 |

01:41 |

IA-64 |

|

Rpcrt4.dll |

6.0.6002.24017 |

3 289 088 |

09-wrz-2016 |

15:12 |

IA-64 |

|

Wdigest.dll |

6.0.6002.19659 |

482 816 |

14-maj-2016 |

15:31 |

IA-64 |

|

Wdigest.dll |

6.0.6002.24017 |

483 328 |

09-wrz-2016 |

15:12 |

IA-64 |

|

Msv1_0.dll |

6.0.6002.19431 |

570 880 |

27-cze-2015 |

15:22 |

IA-64 |

|

Msv1_0.dll |

6.0.6002.24017 |

570 368 |

09-wrz-2016 |

15:11 |

IA-64 |

|

Schannel.dll |

6.0.6002.19678 |

819 200 |

10-sie-2016 |

16:09 |

IA-64 |

|

Schannel.dll |

6.0.6002.24017 |

821 248 |

09-wrz-2016 |

15:12 |

IA-64 |

|

Mrxsmb10.sys |

6.0.6002.19431 |

669 184 |

27-cze-2015 |

14:19 |

IA-64 |

|

Mrxsmb10.sys |

6.0.6002.24017 |

670 208 |

09-wrz-2016 |

14:18 |

IA-64 |

|

Mrxsmb20.sys |

6.0.6002.19431 |

270 336 |

27-cze-2015 |

14:19 |

IA-64 |

|

Mrxsmb20.sys |

6.0.6002.24017 |

272 384 |

09-wrz-2016 |

14:17 |

IA-64 |

|

Mrxsmb.sys |

6.0.6002.19279 |

323 072 |

09-sty-2015 |

00:12 |

IA-64 |

|

Mrxsmb.sys |

6.0.6002.24017 |

325 632 |

09-wrz-2016 |

14:17 |

IA-64 |

|

Bcrypt.dll |

6.0.6002.19677 |

275 968 |

10-sie-2016 |

13:14 |

architektury |

|

Bcrypt.dll |

6.0.6002.24004 |

275 968 |

09-wrz-2016 |

13:14 |

architektury |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

08-mar-2016 |

00:42 |

Nie dotyczy |

|

Secur32.dll |

6.0.6002.19693 |

77 312 |

10-wrz-2016 |

16:30 |

architektury |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

07-mar-2016 |

23:37 |

Nie dotyczy |

|

Secur32.dll |

6.0.6002.24017 |

77 312 |

09-wrz-2016 |

15:17 |

architektury |

|

Rpcrt4.dll |

6.0.6002.19598 |

679 424 |

06-lut-2016 |

02:12 |

architektury |

|

Rpcrt4.dll |

6.0.6002.24017 |

678 912 |

09-wrz-2016 |

15:17 |

architektury |

|

Wdigest.dll |

6.0.6002.19659 |

175 616 |

14-maj-2016 |

15:41 |

architektury |

|

Wdigest.dll |

6.0.6002.24017 |

175 616 |

09-wrz-2016 |

15:16 |

architektury |

|

Msv1_0.dll |

6.0.6002.19431 |

218 112 |

27-cze-2015 |

16:02 |

architektury |

|

Msv1_0.dll |

6.0.6002.24017 |

218 112 |

09-wrz-2016 |

15:16 |

architektury |

|

Schannel.dll |

6.0.6002.19678 |

284 160 |

10-sie-2016 |

15:44 |

architektury |

|

Schannel.dll |

6.0.6002.24017 |

284 672 |

09-wrz-2016 |

15:16 |

architektury |

|

Adsmsext.dll |

6.0.6002.19693 |

75 264 |

10-wrz-2016 |

16:27 |

architektury |

|

Adsmsext.dll |

6.0.6002.24017 |

75 264 |

09-wrz-2016 |

15:14 |

architektury |

|

Advapi32.dll |

6.0.6002.19598 |

802 304 |

06-lut-2016 |

02:11 |

architektury |

|

Advapi32.dll |

6.0.6002.24017 |

802 816 |

09-wrz-2016 |

15:14 |

architektury |

|

Ncrypt.dll |

6.0.6002.19678 |

206 336 |

10-sie-2016 |

15:43 |

architektury |

|

Ncrypt.dll |

6.0.6002.24017 |

205 312 |

09-wrz-2016 |

15:16 |

architektury |

Wszystkie obsługiwane wersje oparte na procesorach x86

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Date |

Okresie |

Platform |

|---|---|---|---|---|---|

|

Adsmsext.dll |

6.0.6002.19693 |

75 264 |

10-wrz-2016 |

16:27 |

architektury |

|

Adsmsext.dll |

6.0.6002.24017 |

75 264 |

09-wrz-2016 |

15:14 |

architektury |

|

Advapi32.dll |

6.0.6002.19598 |

802 304 |

06-lut-2016 |

02:11 |

architektury |

|

Advapi32.dll |

6.0.6002.24017 |

802 816 |

09-wrz-2016 |

15:14 |

architektury |

|

Bcrypt.dll |

6.0.6002.19677 |

274 944 |

10-sie-2016 |

13:13 |

architektury |

|

Bcrypt.dll |

6.0.6002.24004 |

274 944 |

09-wrz-2016 |

13:14 |

architektury |

|

Ksecdd.sys |

6.0.6002.19655 |

440 552 |

11-maj-2016 |

13:09 |

architektury |

|

Lsasrv.dll |

6.0.6002.19693 |

1 261 056 |

10-wrz-2016 |

16:28 |

architektury |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

03-kwi-2009 |

21:30 |

Nie dotyczy |

|

Lsass.exe |

6.0.6002.18541 |

9 728 |

16-lis-2011 |

14:12 |

architektury |

|

Secur32.dll |

6.0.6002.19623 |

72 704 |

18-mar-2016 |

17:10 |

architektury |

|

Ksecdd.sys |

6.0.6002.23970 |

440 552 |

11-maj-2016 |

13:07 |

architektury |

|

Lsasrv.dll |

6.0.6002.24017 |

1 263 616 |

09-wrz-2016 |

15:16 |

architektury |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

07-mar-2016 |

23:37 |

Nie dotyczy |

|

Lsass.exe |

6.0.6002.24017 |

9 728 |

09-wrz-2016 |

14:23 |

architektury |

|

Secur32.dll |

6.0.6002.24017 |

72 704 |

09-wrz-2016 |

15:16 |

architektury |

|

Ncrypt.dll |

6.0.6002.19678 |

206 336 |

10-sie-2016 |

15:43 |

architektury |

|

Ncrypt.dll |

6.0.6002.24017 |

205 312 |

09-wrz-2016 |

15:16 |

architektury |

|

Rpcrt4.dll |

6.0.6002.19598 |

783 872 |

06-lut-2016 |

02:12 |

architektury |

|

Rpcrt4.dll |

6.0.6002.24017 |

783 872 |

09-wrz-2016 |

15:16 |

architektury |

|

Wdigest.dll |

6.0.6002.19659 |

175 616 |

14-maj-2016 |

15:41 |

architektury |

|

Wdigest.dll |

6.0.6002.24017 |

175 616 |

09-wrz-2016 |

15:16 |

architektury |

|

Msv1_0.dll |

6.0.6002.19431 |

218 112 |

27-cze-2015 |

16:02 |

architektury |

|

Msv1_0.dll |

6.0.6002.24017 |

218 112 |

09-wrz-2016 |

15:16 |

architektury |

|

Schannel.dll |

6.0.6002.19678 |

284 160 |

10-sie-2016 |

15:44 |

architektury |

|

Schannel.dll |

6.0.6002.24017 |

284 672 |

09-wrz-2016 |

15:16 |

architektury |

|

Mrxsmb10.sys |

6.0.6002.19431 |

217 088 |

27-cze-2015 |

14:21 |

architektury |

|

Mrxsmb10.sys |

6.0.6002.24017 |

217 088 |

09-wrz-2016 |

14:17 |

architektury |

|

Mrxsmb20.sys |

6.0.6002.19431 |

81 408 |

27-cze-2015 |

14:21 |

architektury |

|

Mrxsmb20.sys |

6.0.6002.24017 |

82 432 |

09-wrz-2016 |

14:17 |

architektury |

|

Mrxsmb.sys |

6.0.6002.19279 |

107 008 |

09-sty-2015 |

00:17 |

architektury |

|

Mrxsmb.sys |

6.0.6002.24017 |

107 520 |

09-wrz-2016 |

14:17 |

architektury |

Wszystkie obsługiwane wersje x64

|

Nazwa pliku |

Wersja pliku |

Rozmiar pliku |

Date |

Okresie |

Platform |

|---|---|---|---|---|---|

|

Adsmsext.dll |

6.0.6002.19693 |

105 472 |

10-wrz-2016 |

16:44 |

wersji |

|

Adsmsext.dll |

6.0.6002.24017 |

105 472 |

09-wrz-2016 |

15:33 |

wersji |

|

Advapi32.dll |

6.0.6002.19598 |

1 067 008 |

06-lut-2016 |

01:59 |

wersji |

|

Advapi32.dll |

6.0.6002.24017 |

1 067 520 |

09-wrz-2016 |

15:33 |

wersji |

|

Bcrypt.dll |

6.0.6002.19677 |

306 688 |

10-sie-2016 |

13:07 |

wersji |

|

Bcrypt.dll |

6.0.6002.24004 |

306 688 |

10-sie-2016 |

13:08 |

wersji |

|

Ksecdd.sys |

6.0.6002.19655 |

516 328 |

11-maj-2016 |

13:10 |

wersji |

|

Lsasrv.dll |

6.0.6002.19693 |

1 690 624 |

10-wrz-2016 |

16:45 |

wersji |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

03-kwi-2009 |

21:33 |

Nie dotyczy |

|

Lsass.exe |

6.0.6002.18541 |

11 264 |

16-lis-2011 |

14:34 |

wersji |

|

Secur32.dll |

6.0.6002.19623 |

94 720 |

18-mar-2016 |

18:15 |

wersji |

|

Ksecdd.sys |

6.0.6002.23970 |

517 352 |

11-maj-2016 |

13:08 |

wersji |

|

Lsasrv.dll |

6.0.6002.24017 |

1 694 208 |

09-wrz-2016 |

15:34 |

wersji |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

07-mar-2016 |

23:37 |

Nie dotyczy |

|

Lsass.exe |

6.0.6002.24017 |

11 264 |

09-wrz-2016 |

14:46 |

wersji |

|

Secur32.dll |

6.0.6002.24017 |

94 720 |

09-wrz-2016 |

15:35 |

wersji |

|

Ncrypt.dll |

6.0.6002.19678 |

258 048 |

10-sie-2016 |

16:12 |

wersji |

|

Ncrypt.dll |

6.0.6002.24017 |

258 048 |

09-wrz-2016 |

15:35 |

wersji |

|

Rpcrt4.dll |

6.0.6002.19598 |

1 304 576 |

06-lut-2016 |

02:01 |

wersji |

|

Rpcrt4.dll |

6.0.6002.24017 |

1 308 160 |

09-wrz-2016 |

15:35 |

wersji |

|

Wdigest.dll |

6.0.6002.19659 |

205 824 |

14-maj-2016 |

15:54 |

wersji |

|

Wdigest.dll |

6.0.6002.24017 |

205 824 |

09-wrz-2016 |

15:35 |

wersji |

|

Msv1_0.dll |

6.0.6002.19431 |

269 824 |

27-cze-2015 |

15:40 |

wersji |

|

Msv1_0.dll |

6.0.6002.24017 |

269 312 |

09-wrz-2016 |

15:35 |

wersji |

|

Schannel.dll |

6.0.6002.19678 |

353 280 |

10-sie-2016 |

16:12 |

wersji |

|

Schannel.dll |

6.0.6002.24017 |

354 304 |

09-wrz-2016 |

15:35 |

wersji |

|

Mrxsmb10.sys |

6.0.6002.19431 |

278 016 |

27-cze-2015 |

14:30 |

wersji |

|

Mrxsmb10.sys |

6.0.6002.24017 |

278 528 |

09-wrz-2016 |

14:37 |

wersji |

|

Mrxsmb20.sys |

6.0.6002.19431 |

109 056 |

27-cze-2015 |

14:30 |

wersji |

|

Mrxsmb20.sys |

6.0.6002.24017 |

110 080 |

09-wrz-2016 |

14:37 |

wersji |

|

Mrxsmb.sys |

6.0.6002.19279 |

136 192 |

09-sty-2015 |

00:28 |

wersji |

|

Mrxsmb.sys |

6.0.6002.24017 |

137 216 |

09-wrz-2016 |

14:37 |

wersji |

|

Bcrypt.dll |

6.0.6002.19677 |

275 968 |

10-sie-2016 |

13:14 |

architektury |

|

Bcrypt.dll |

6.0.6002.24004 |

275 968 |

09-wrz-2016 |

13:14 |

architektury |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

08-mar-2016 |

00:42 |

Nie dotyczy |

|

Secur32.dll |

6.0.6002.19693 |

77 312 |

10-wrz-2016 |

16:30 |

architektury |

|

Lsasrv. MOF |

Nie dotyczy |

13 780 |

07-mar-2016 |

23:37 |

Nie dotyczy |

|

Secur32.dll |

6.0.6002.24017 |

77 312 |

09-wrz-2016 |

15:17 |

architektury |

|

Rpcrt4.dll |

6.0.6002.19598 |

679 424 |

06-lut-2016 |

02:12 |

architektury |

|

Rpcrt4.dll |

6.0.6002.24017 |

678 912 |

09-wrz-2016 |

15:17 |

architektury |

|

Wdigest.dll |

6.0.6002.19659 |

175 616 |

14-maj-2016 |

15:41 |

architektury |

|

Wdigest.dll |

6.0.6002.24017 |

175 616 |

09-wrz-2016 |

15:16 |

architektury |

|

Msv1_0.dll |

6.0.6002.19431 |

218 112 |

27-cze-2015 |

16:02 |

architektury |

|

Msv1_0.dll |

6.0.6002.24017 |

218 112 |

09-wrz-2016 |

15:16 |

architektury |

|

Schannel.dll |

6.0.6002.19678 |

284 160 |

10-sie-2016 |

15:44 |

architektury |

|

Schannel.dll |

6.0.6002.24017 |

284 672 |

09-wrz-2016 |

15:16 |

architektury |

|

Adsmsext.dll |

6.0.6002.19693 |

75 264 |

10-wrz-2016 |

16:27 |

architektury |

|

Adsmsext.dll |

6.0.6002.24017 |

75 264 |

09-wrz-2016 |

15:14 |

architektury |

|

Advapi32.dll |

6.0.6002.19598 |

802 304 |

06-lut-2016 |

02:11 |

architektury |

|

Advapi32.dll |

6.0.6002.24017 |

802 816 |

09-wrz-2016 |

15:14 |

architektury |

|

Ncrypt.dll |

6.0.6002.19678 |

206 336 |

10-sie-2016 |

15:43 |

architektury |

|

Ncrypt.dll |

6.0.6002.24017 |

205 312 |

09-wrz-2016 |

15:16 |

architektury |