INTRODUÇÃO

A Microsoft lançou um aviso de segurança da Microsoft sobre este problema para profissionais de TI. O aviso de segurança contém informações adicionais relacionadas com a segurança. Para ver o aviso de segurança, aceda ao seguinte website da Microsoft:

Resolução

Para obter o pacote autónomo para esta atualização, aceda ao site do Catálogo microsoft Update.

Mais Informações

1: Finalidade desta atualização de segurança

A atualização de segurança fortalece a forma como a identidade dos servidores IPsec remotos é validada se houver uma ligação remota a partir de um cliente IPsec. A instalação desta atualização é um processo em três etapas. O processo está delineado nesta secção e está documentado em detalhe neste artigo. Para instalar esta atualização, siga estes passos:

-

Instale a atualização no sistema cliente que melhore a validação do servidor remoto. A atualização permanece desativada após a instalação até que o administrador siga o passo 2 e ative manualmente a atualização. (Isto é descrito na secção 4.1.) Se houver uma configuração cliente-gateway, a atualização deve ser instalada no computador cliente. Se houver uma configuração site-to-site, ambos os servidores remotos de comunicação devem receber a instalação.

-

Atualizar o certificado no servidor cuja identidade tem de ser validada de acordo com as novas regras de validação. (Isto é descrito na secção "Instruções de implantação".)

-

Atualize o registo nos computadores de validação para incluir as novas regras de validação. Assim que estas regras forem definidas no registo, a atualização começa automaticamente a aplicar as novas regras enquanto estabelece um túnel com a parte remota.

Nota Esta atualização aplica-se apenas às ligações em modo de túnel. As ligações do modo de transporte não são afetadas.

2: Quem deve instalar esta atualização de segurança?

Os administradores da empresa que tenham as seguintes configurações devem considerar a atualização do seu cliente remoto e servidores para uma melhor segurança:

-

DirectAccess com AuthIP baseado em certificado Nesta configuração, a atualização tem de ser instalada em computadores clientes baseados no Windows 7. O servidor cujo certificado tem de ser atualizado na configuração pode estar a executar o Windows Server 2008 R2, Windows Server 2012 ou Windows Server 2012 R2. Esta atualização não terá qualquer efeito se for instalada numa implementação baseada em certificados do Windows 8.

-

DirectAccess com autenticação KerbProxy AuthIP Nesta configuração, a atualização tem de ser instalada em computadores clientes baseados no Windows 8 ou windows 8.1. Não são necessárias alterações no servidor.

-

IPsec com autenticação baseada em certificado Esta é a configuração mais versátil. Pode ser configurado como cliente-a-gateway ou como site-to-site.

|

Cenário |

Protocolo |

Método de autenticação |

Tipo de instalação |

Plataformas a serem remendadas |

|---|---|---|---|---|

|

IPsec |

IKEv1 |

Certificado à base |

Site-to-site (por exemplo, RRAS) |

Win 2003, Windows Server 2008, Windows Server 2008 R2 |

|

Cliente-servidor |

Windows XP, Windows Vista, Windows 7 |

|||

|

Acesso direto |

AuthIP |

Certificado à base |

Cliente-servidor (por exemplo, DirectAccess) |

Windows 7 |

|

Procuração de Kerb |

Cliente-servidor (por exemplo, DirectAccess) |

Windows 8, Windows 8.1 |

Nota importante: Para a autenticação baseada em certificados (IPsec ou DirectAccess):

-

Site-to-site: Windows Server 2012 e Windows Server 2012 R2 não têm de ser corrigidos porque as verificações de certificados na caixa são suficientes.

-

Cliente para Gateway: Windows 8 e Windows 8.1 não têm de ser corrigidos porque as verificações de certificados na caixa são suficientes.

Para obter mais informações sobre como configurar verificações de certificados no Windows 8, 8.1, Server 2012 e Server 2012 R2, consulte o seguinte artigo da Microsoft TechNet:

3: Cenários de implantação

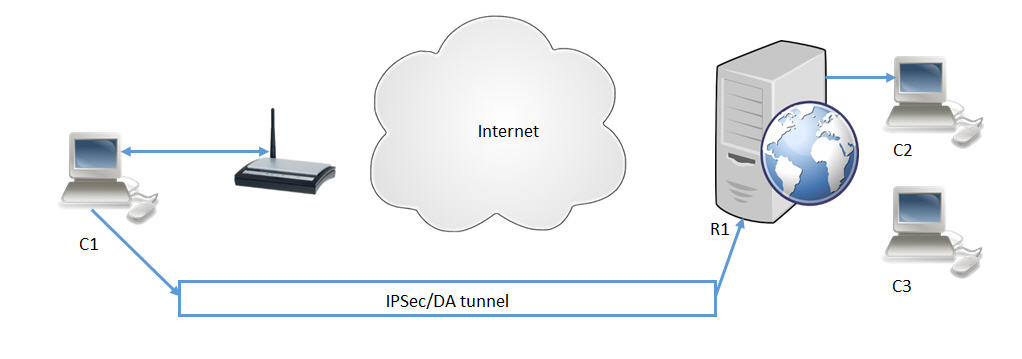

3.1: Cliente do IPsec para gateway

Uma configuração típica de cliente-a-gateway é representada nesta secção. A atualização melhorará a verificação que o computador C1 faz sobre a validade do servidor R1.

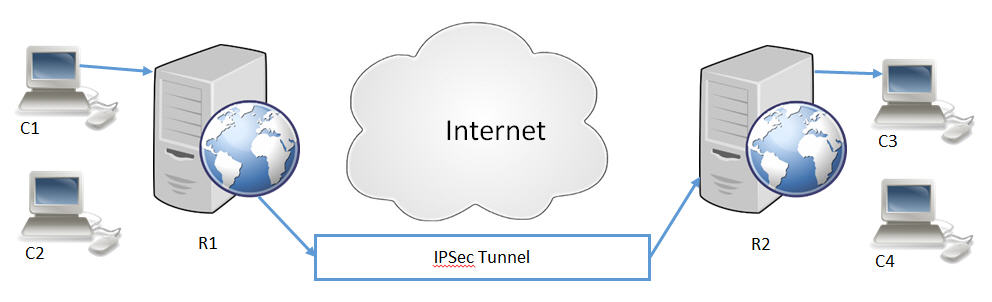

3.2: IPsec site to site

Um túnel local-local acionado pelo tráfego comum é representado aqui. O servidor R1 e o servidor R2 terão de ter esta atualização e a sua configuração relacionada para impor verificações mais rigorosas sobre a validade de outros servidores.

4: Instruções de implantação

4.1: Descrição da atualização de segurança

Como parte da atualização de segurança 2862152, o IPsec impõe mais verificações na negociação do IPsec em métodos de autenticação de certificados (para o Windows 7, Windows Server 2008 R2, Windows XP e Windows Server 2003) e a autenticação kerbProxy (para windows 8, Windows Server 2012, Windows 8.1 e Windows Server 2012). Durante a negociação do IPsec, o IPsec também verifica os atributos listados contra os valores configurados pelo registo da seguinte forma:

Windows 7 e sistemas operativos anteriores

-

Se apenas o endereço IP e o EKU estiverem configurados, o IPsec verifica o endereço IP de destino e o identificador de objetos EKU (também conhecido como OID).

-

Se apenas o endereço IP e DNS estiverem configurados, o IPsec verifica o endereço IP de destino e o nome DNS (certificado).

-

Se o endereço IP, DNS e EKU estiverem configurados, o IPsec verifica o endereço IP de destino e o identificador de objetos EKU.

Notas

-

DNS (certificado) é o nome do certificado no servidor (ou lado de resposta).

-

O identificador de objetos EKU é o identificador de utilização de chave estendida que está no certificado do servidor.

Windows 8 e Windows 8.1

-

Endereço IP destino e valores SPN O nome principal do serviço (SPN) encontra-se geralmente no seguinte formato:

host/<ComputerName>.<ComputerDomain>.com Osministradores devem fornecer os identificadores de ip válidos, nomes DNS/identificadores de objetos EKU (nos sistemas operativos Windows 7 ou anteriores), ou endereço IP válido e valores SPN (no Windows 8 e versões posteriores) através de definições de registo. Cada módulo de chavegem terá um registo separado que terá uma sub-chave para cada método de autenticação. As mesmas definições também podem ser configuradas no computador de resposta para ajudar a proteger o suporte. Isto aplica-se apenas às versões anteriores do Windows 7 e anteriores. Nas versões do Windows 8 e posteriores, apenas o computador iniciador pode ser configurado. O socorrista não pode ser configurado.

4.2: Implantação de certificados - Windows 7 e versões anteriores

4.2.1 Cenário IPsec

4.2.1.1 Configuração EKU no cliente:

-

Se o seu cliente IPsec já tiver um certificado que tenha um EKU, não tem de atualizar ou redistribuir um novo certificado no sistema de clientes IPsec. No servidor IPsec, está programado um novo certificado com o EKU. Nota Este certificado tem de ser acorrentado à mesma autoridade de certificação de raiz (CA) que foi configurada na política do IPsec. Configure este novo EKU nas definições de registo do cliente.

-

Os certificados que não têm um EKU são considerados como "certificados para todos os fins". Quando esses certificados forem utilizados com esta atualização, os novos controlos EKU não serão aplicados. Se ainda pretender fazer verificações contra um certificado, configure apenas as definições de DNS.

4.2.1.2 Configuração DE DNS no cliente:

-

Se pretender utilizar validações baseadas em DNS, pode configurar o nome DNS (nome de certificado) do certificado do servidor nas definições de registo do cliente. Nota Se o EKU estiver configurado, as definições de DNS não serão consideradas. Portanto, se pretender utilizar validações baseadas em DNS, configure apenas as definições de DNS.

4.2.2 Cenário local-local

4.2.2.1 Configuração EKU:

-

Se o seu iniciador ou respondente já tiver um certificado que tenha um EKU, não tem de atualizar ou redistribuir qualquer certificado no iniciador ou no respondente. Basta configurar o EKU do certificado de pares nas definições de registo em ambas as extremidades.

-

Se o seu certificado de iniciador ou de resposta não tiver EKU, isto significa que se trata de um "certificado para todos os fins" e que os novos controlos EKU não serão aplicados. Se ainda pretender fazer verificações contra um certificado, configure apenas as definições de DNS.

4.2.2.2 Configuração DNS:

-

Se pretender utilizar validações baseadas em DNS, pode configurar o nome DNS (nome de certificado) do certificado de pares no registo de ambos os lados. Nota Se o EKU estiver configurado, as definições de DNS não serão consideradas. Portanto, se pretender utilizar validações baseadas em DNS, configure apenas as definições de DNS.

4.3: Definições de registo no Windows 7, Windows Server 2008 R2, Windows Vista e Windows Server 2008

As validações só serão ativadas quando as chaves de registo estiverem configuradas. Nota A validação será forçada mesmo que a chave de registo não tenha valor nem dados.

-

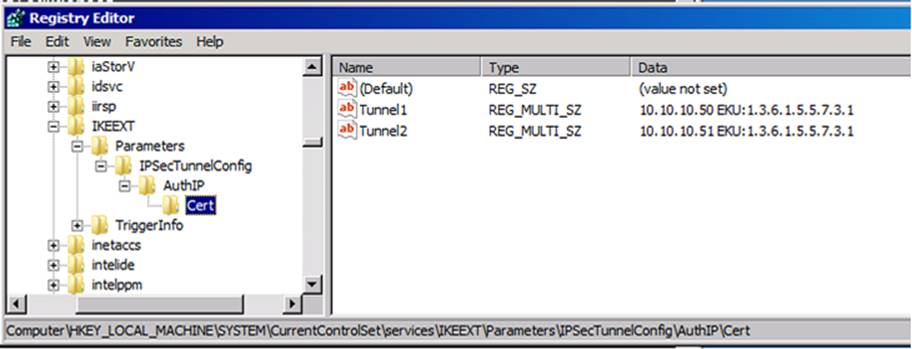

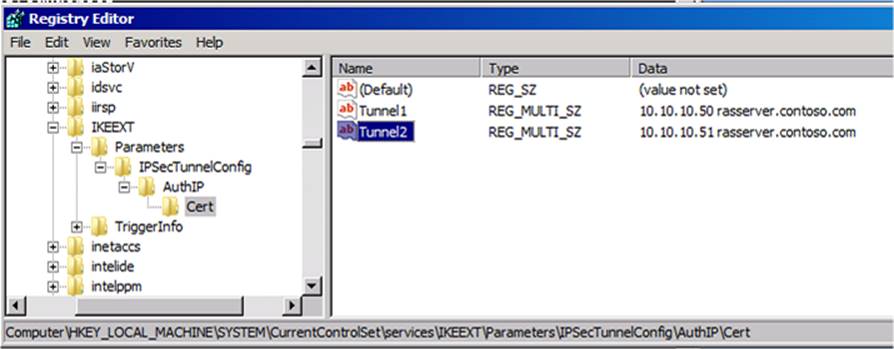

4.3.1: Autenticação de certificação através da AuthIP

-

Chave de registo: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parâmetros\IPsecTunnelConfig\AuthIP\Cert

-

Nome do registo: Este pode ser qualquer nome (por exemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address ou IPv6Address> <DNS1> <DNS2> <DNS3> <>

Separadores de dados podem ser "espaço" ou "separador" ou "nova linha". Por exemplo, os dados também podem ser configurados da seguinte forma: Dados: <IPv4Address ou IPv6Address>

<> DNS1<>DNS2 <>< EKU OID personalizado> OID personalizado O EKU OID deve ser configurado utilizando o formato prefixo "EKU:" como mostrado no seguinte:

EKU:<EKU OID>O registo pode ter mais de um nome de registo:

-

Nome do registo: Este pode ser qualquer nome (por exemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address ou IPv6Address> <DNS4> <DNS5> <DNS6> <>

-

-

4.3.2: Autenticação de certificação através da utilização do IKEv1

-

Chave de registo: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parâmetros\IPsecTunnelConfig\IKEV1\Cert

-

Nome do registo: Este pode ser qualquer nome (por exemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address ou IPv6Address> <DNS1> <DNS2> <DNS3> <>

Separadores de dados podem ser "espaço" ou "separador" ou "nova linha". Por exemplo, os dados também podem ser configurados da seguinte forma: Dados: <IPv4Address ou IPv6Address>

<> DNS1<>DNS2 <>< EKU OID personalizado> OID personalizado O EKU OID deve ser configurado utilizando o formato prefixo "EKU:" como mostrado no seguinte:

EKU:<EKU OID>O registo pode ter mais de um nome de registo:

-

Nome do registo: Este pode ser qualquer nome (por exemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address ou IPv6Address> <DNS4> <DNS5> <DNS6> <>

Cada entrada não pode ter mais de 10 nomes DNS e apenas um EKU personalizado especificado. O número máximo de nomes DNS configurados por entrada é de 10. Nota Se o tamanho da entrada for superior a 16.384 caracteres, essa entrada será ignorada. Isto inclui o tamanho do endereço IP e o tamanho EKU. Apenas um EKU pode ser considerado por destino de túnel (por exemplo, por IP). A procura é iterativa. Se houver mais de uma entrada "IP" configurada, o primeiro EKU configurado para essa entrada de endereço IP será considerado para validação. O número máximo de túneis que podem ser configurados sob a via de registo é de 1.024. Notas

-

Os valores "IP" devem ser configurados. Os administradores podem configurar o DNS ou o EKU com base nas suas necessidades.

-

Se apenas o EKU estiver configurado, validamos o EKU que está presente no certificado de pares e ativamos ou desativamos a autenticação com base no resultado da validação.

-

Se apenas o nome DNS estiver configurado, validamos apenas o assuntoAltName presente no certificado e ativamos ou desativamos a autenticação com base no resultado da validação.

-

Se o EKU e o DNS estiverem configurados, validamos apenas o EKU e ativamos ou desativamos a autenticação com base na validação.

-

Abordagem DNS:

-

Pode especificar qualquer cadeia no campo Nome.

-

Se o seu servidor tiver um endereço IPv6, pode especificar o mesmo endereço IPv6 em vez do endereço IPv4.

Abordagem EKU:

4.4: Definições de registo no Windows XP e Windows Server 2003

As validações só serão ativadas quando as chaves de registo estiverem configuradas. Nota As validações serão forçadas mesmo que as chaves do registo não tenham valor nem dados.

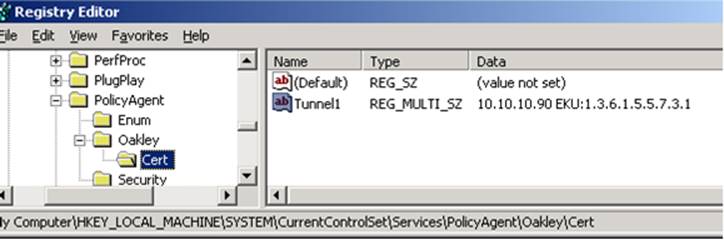

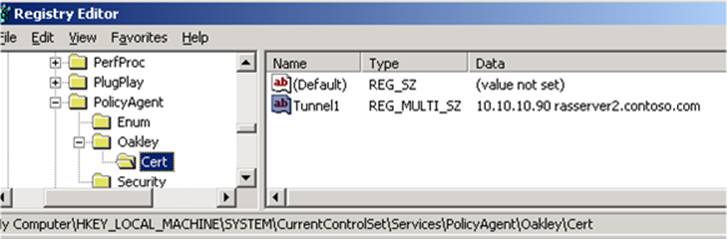

4.4.1: Autenticação de certificação através da utilização da Oakley

-

Chave de registo: HKLM\SYSTEM\CurrentControlSet\Services\PolicyAgent\Oakley\Cert

-

Nome do registo: Este pode ser qualquer nome (por exemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address> <DNS1> <DNS2> <DNS3> <separadores de dados personalizados do EKU OID> podem ser "espaço" ou "separador" ou "nova linha". Por exemplo, os dados também podem ser configurados da seguinte forma: Dados: <IPv4Address>

<> DNS1<>DNS2 <>< EKU OID personalizado> OID personalizado O EKU OID deve ser configurado utilizando o formato prefixo "EKU:" como mostrado no seguinte:

EKU:<EKU OID>O registo pode ter mais de um nome de registo:

-

Nome do registo: Este pode ser qualquer nome (por exemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address> <DNS4> <DNS5> <DNS6> <> EKU OID personalizado

O endereço IP é o endereço do destino do túnel e deve ser a primeira cadeia na entrada. Cada entrada não pode ter mais de 10 nomes DNS e apenas um EKU personalizado especificado. O número máximo de nomes DNS configurados por entrada é de 10.Nota Se o tamanho da entrada for superior a 16.384 caracteres, essa entrada será ignorada. Isto inclui o tamanho do endereço IP e o tamanho EKU. Apenas um EKU pode ser considerado por um destino de túnel (por exemplo, por IP). A procura é iterativa. Se houver mais de uma entrada "IP" configurada, o primeiro EKU configurado para essa entrada de endereço IP será considerado para validação. O número máximo de túneis que podem ser configurados sob a via de registo é de 1.024. Notas

-

Os valores "IP" devem ser configurados. Os administradores podem configurar o DNS ou o EKU com base nas suas necessidades.

-

Se apenas o EKU estiver configurado, validamos o EKU presente no certificado de pares e permitimos ou desativamos a autenticação com base no resultado da validação.

-

Se apenas o nome DNS estiver configurado, validamos apenas o sujeitoAltName presente no certificado e permitimos ou desativamos a autenticação com base no resultado da validação.

-

Se ambos estiverem configurados, validamos apenas o EKU e permitimos ou desativamos a autenticação com base na validação.

Abordagem DNS:

-

Pode especificar qualquer cadeia no campo Nome.

-

Se o seu servidor tiver um endereço IPv6, pode especificar o mesmo endereço IPv6 em vez do endereço IPv4.

Abordagem EKU:

4.5: Windows 8 e Windows 8.1

As validações só serão ativadas se a chave de registo estiver configurada. Esteja ciente de que os controlos serão aplicados apenas adicionando a chave mesmo sem quaisquer valores ou dados de registo.

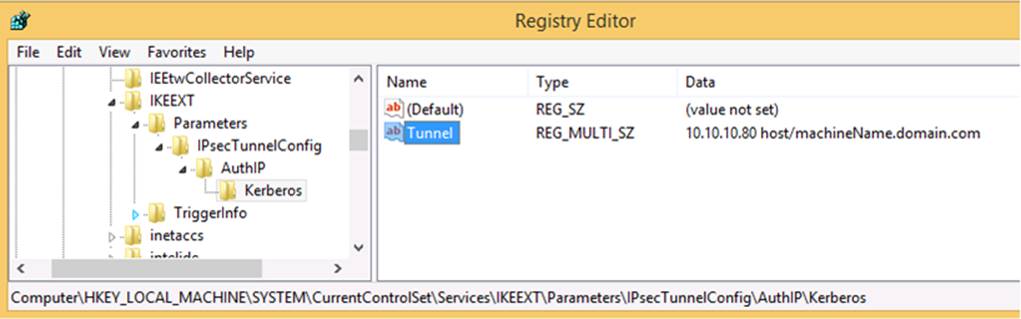

4.5.1: Autenticação kerbproxy utilizando a AuthIP:

-

Chave de registo: HKLM\SYSTEM\CurrentControlSet\Services\IKEEXT\Parâmetros\IPsecTunnelConfig\AuthIP\kerberos

-

Nome do registo: Este pode ser qualquer cadeia (por exemplo, Túnel1).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address ou IPv6Address> <SPN1> <SPN2> <SPN3>Os separadores de dados podem ser "espaço" ou "separador" ou "nova linha". Por exemplo, os dados também podem ser configurados da seguinte forma: Dados: <IPv4Address ou IPv6Address>

<SPN1><SPN2><SPN3> O registo pode ter mais de um nome de registo:

-

Nome do registo: Este pode ser qualquer cadeia (por exemplo, Túnel2).

-

Tipo: REG_MULTI_SZ

-

Dados: <IPv4Address ou IPv6Address> <SPN4> <SPN5> <SPN6>

O endereço IP é o endereço do destino do túnel e deve ser a primeira cadeia na entrada. O número máximo de SPNs configurados por entrada é de 10.Nota Se o tamanho da entrada (incluindo o tamanho do endereço IP) exceder 16.384 caracteres, essa entrada será ignorada. O número máximo de túneis que podem ser configurados sob a via de registo é de 1.024.Abordagem SPN:

-

Pode especificar qualquer cadeia no campo Nome.

-

Se o seu servidor tiver um endereço IPv6, pode especificar o mesmo endereço IPv6 em vez do endereço IPv4.

5: Resolução de problemas

Se ocorrerem falhas de ligação IPsec, siga estes passos para resolver o problema:

-

Certifique-se de que a configuração correta é executada como descrito nas secções anteriores.

-

Examine os registos do evento para determinar se a falha é lançada no iniciador ou no socorrista.

-

Nas versões do Windows 8 e posteriores, não existem alterações no lado de resposta. Então, o fracasso só pode ser do iniciador. Se ocorrer uma falha, os vestígios do IKE mostrarão uma mensagem que se assemelha ao seguinte no registo:

AuthIP peer SPN NÃO correspondeu a SPN configurado

-

Nas versões do Windows 7 e anteriores, a falha pode ser gerada a partir do iniciador ou do respondedor.

Se houver falhas no lado do iniciador, os seguintes eventos são registados.

|

Caso de falha |

Iniciador |

Responder |

|---|---|---|

|

IKEv1 |

Uma negociação do modo principal do IPsec falhou. |

Foi criada uma associação de segurança do modo principal IPsec. O modo alargado não estava ativado. Foi usado um certificado para autenticação. |

|

Uma associação de segurança do modo principal do IPsec terminou. |

||

|

AuthIP |

Uma negociação do modo principal do IPsec falhou. |

Uma negociação do modo principal do IPsec falhou. |

Se houver falhas do lado do responder, os seguintes eventos são registados:

|

Caso de falha |

Iniciador |

Responder |

|---|---|---|

|

IKEv1 |

Foi criada uma associação de segurança do modo principal IPsec. O modo alargado não estava ativado. Foi utilizado um certificado para autenticação |

Foi criada uma associação de segurança do modo principal IPsec. O modo alargado não estava ativado. Foi usado um certificado para autenticação. |

|

Uma negociação de modo rápido IPsec falhou. |

Uma associação de segurança do modo principal do IPsec terminou. |

|

|

Uma associação de segurança do modo principal do IPsec terminou. |

Uma negociação de modo rápido IPsec falhou. |

|

|

AuthIP |

Uma negociação do modo principal do IPsec falhou. |

Uma negociação de modo alargado IPsec falhou. A associação de segurança do modo principal correspondente foi eliminada. |

|

Uma negociação de modo alargado IPsec falhou. A associação de segurança do modo principal correspondente foi eliminada. |

Vestígios do IKE

-

Ativar o rastreio do IKE e reproduzir a questão.

-

Pare o rastreio do IKE.

-

Partilhe o ficheiro Ikeext.etl de C:\windows\system32 para a equipa de suporte da Microsoft.

Se houver falhas, os vestígios do IKE mostrarão os seguintes registos. Falha por causa do EKU:

-

O EKU personalizado de certificado de pares NÃO corresponde com o EKU configurado para a AUTHIP

-

O EKU personalizado de certificado de pares NÃO correspondeu com o EKU configurado para o IKE

Falha por causa de Cert:

-

IKE certificado de pares DNS Name NÃO correspondeu com nomes DNS configurados

-

Certificado de pares AUTHIP DNS Name NÃO corresponde com nomes DNS configurados

Windows XP e Windows Server 2003

Os registos de Oakley ajudam a identificar a causa das falhas relacionadas com o IPsec. Para ativar o registo do IPsec, num pedido de comando, digite o seguinte comando e, em seguida, prima Enter:

Conjunto dinâmico Netsh IPsec config ikelogging 1Then, para reproduzir o caso de falha, digite o seguinte comando:

Conjunto dinâmico Netsh IPsec config ikelogging 0O registo Oakley é gerado na seguinte pasta:

C:\winodws\DebugS Se houver falhas, os vestígios do IKE mostrarão os seguintes registos. Falha por causa do EKU:

-

O EKU personalizado de certificado de pares NÃO correspondeu com o EKU configurado para o IKEv1

Falha por causa de Cert:

-

Certificado de pares DNS Name NÃO corresponde com o nome DNS configurado para IKEv1

Nota Na informação da mensagem aqui listada, "NÃO correspondido" é um erro tipográfico que aparece no código.

Referências

Para obter mais informações sobre o IPsec, aceda à página seguinte da Microsoft:

http://technet.microsoft.com/en-us/library/hh831416Para obter mais informações sobre a AC, consulte a página do Guia de Implementação Avançada:

http://technet.microsoft.com/en-us/library/hh831436Para obter mais informações sobre como implementar um único servidor de acesso remoto, aceda à página seguinte do Microsoft Basic Remote Access:

http://technet.microsoft.com/en-us/library/hh831520Para obter mais informações sobre a VPN site-to-site, aceda à página seguinte do Microsoft Test Lab Guide:

INFORMAÇÃO DO ARQUIVO

A versão inglesa (Estados Unidos) desta atualização de software instala ficheiros que têm os atributos listados nas seguintes tabelas. As datas e horas destes ficheiros estão listadas no formato de Hora Universal Coordenada (UTC). As datas e horários destes ficheiros no seu computador local são apresentados no seu horário local e com o seu viés de horário de verão atual (DST). Além disso, as datas e horários podem mudar quando efetuar determinadas operações nos ficheiros.

-

Os ficheiros aplicáveis a um marco específico (SPn)e ramo de serviço (QFE, GDR) são anotados nas colunas "SP requirement" e "Service branch".

-

Os balcões de serviço da RDA contêm apenas as correções que são amplamente libertadas para resolver problemas generalizados e críticos. Os balcões de serviço QFE contêm hotfixes, além de correções amplamente lançadas.

-

Além dos ficheiros listados nestas tabelas, esta atualização de software também instala um ficheiro de catálogo de segurança associado (KBnumber.cat) que é assinado com uma assinatura digital da Microsoft.

Para todas as versões suportadas com base em X86 do Windows XP

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Oakley.dll |

5.1.2600.6462 |

278,528 |

12 out-2013 |

15:56 |

x86 |

Para todas as versões suportadas com base em X64 do Windows Server 2003 e da edição x64 do Windows XP Professional

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

Requisito sp |

Ramo de serviço |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

407,040 |

13-Out-2013 |

05:37 |

x64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13-Out-2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

Para todas as versões suportadas com base em X86 do Windows Server 2003

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

361,472 |

12 out-2013 |

15:57 |

x86 |

Para todas as versões suportadas com IA-64 do Windows Server 2003

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

Requisito sp |

Ramo de serviço |

|---|---|---|---|---|---|---|---|

|

Oakley.dll |

5.2.3790.5238 |

565,760 |

13-Out-2013 |

05:37 |

IA-64 |

SP2 |

SP2QFE |

|

Woakley.dll |

5.2.3790.5238 |

361,472 |

13-Out-2013 |

05:37 |

x86 |

SP2 |

SP2QFE\WOW |

-

Os ficheiros aplicáveis a um produto específico, marco (SPn)e ramo de serviço (LDR, RDA) podem ser identificados examinando os números da versão do ficheiro, tal como mostrado no quadro seguinte:

Versão

Produto

Marco

Ramo de serviço

6.0.6002. 18xxx

Windows Vista SP2 e Windows Server 2008 SP2

SP2

RDA

6.0.6002. 23xxx

Windows Vista SP2 e Windows Server 2008 SP2

SP2

LDR

-

Os balcões de serviço da RDA contêm apenas as correções que são amplamente libertadas para resolver problemas generalizados e críticos. Os balcões de serviço LDR contêm hotfixes para além de correções amplamente libertadas.

Nota Os ficheiros MANIFEST (.manifesto) e OS ficheiros MUM (.mum) que estão instalados não estão listados.

Para todas as versões suportadas com base em X86 do Windows Vista e do Windows Server 2008

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

334,848 |

11-Abr-2009 |

06:28 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

99,816 |

11-Abr-2009 |

06:32 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Out-2013 |

02:07 |

x86 |

|

Ikeext.dll |

6.0.6002.18960 |

444,928 |

11-Out-2013 |

02:08 |

x86 |

|

Wfp.mof |

Não aplicável |

814 |

05-Jan-2008 |

11:29 |

Não aplicável |

|

Wfp.tmf |

Não aplicável |

218,228 |

11-Out-2013 |

00:39 |

Não aplicável |

|

Bfe.dll |

6.0.6002.23243 |

334,848 |

12 out-2013 |

02:52 |

x86 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

98,240 |

12 out-2013 |

03:24 |

x86 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12 out-2013 |

02:53 |

x86 |

|

Ikeext.dll |

6.0.6002.23243 |

446,464 |

12 out-2013 |

02:53 |

x86 |

|

Wfp.mof |

Não aplicável |

814 |

09-Set-2011 |

11:41 |

Não aplicável |

|

Wfp.tmf |

Não aplicável |

218,580 |

12 out-2013 |

01:42 |

Não aplicável |

Para todas as versões suportadas com base em x64 do Windows Vista e do Windows Server 2008

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

458,240 |

11-Abr-2009 |

07:11 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

166,888 |

11-Abr-2009 |

07:15 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

781,824 |

11-Out-2013 |

04:23 |

x64 |

|

Ikeext.dll |

6.0.6002.18960 |

462,848 |

11-Out-2013 |

04:23 |

x64 |

|

Wfp.mof |

Não aplicável |

814 |

05-Jan-2008 |

11:29 |

Não aplicável |

|

Wfp.tmf |

Não aplicável |

217,074 |

11-Out-2013 |

02:29 |

Não aplicável |

|

Bfe.dll |

6.0.6002.23243 |

458,240 |

12 out-2013 |

03:19 |

x64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

165,312 |

12 out-2013 |

03:51 |

x64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

781,824 |

12 out-2013 |

03:20 |

x64 |

|

Ikeext.dll |

6.0.6002.23243 |

464,384 |

12 out-2013 |

03:20 |

x64 |

|

Wfp.mof |

Não aplicável |

814 |

15-Nov-2011 |

15:19 |

Não aplicável |

|

Wfp.tmf |

Não aplicável |

217,466 |

12 out-2013 |

02:11 |

Não aplicável |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Out-2013 |

02:07 |

x86 |

|

Wfp.mof |

Não aplicável |

814 |

26-Set-2013 |

12:46 |

Não aplicável |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12 out-2013 |

02:53 |

x86 |

|

Wfp.mof |

Não aplicável |

814 |

09-Set-2011 |

11:41 |

Não aplicável |

Para todas as versões suportadas com IA-64 do Windows Server 2008

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.0.6002.18005 |

781,312 |

11-Abr-2009 |

06:59 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.18005 |

262,632 |

11-Abr-2009 |

07:03 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.18960 |

1,124,352 |

11-Out-2013 |

03:43 |

IA-64 |

|

Ikeext.dll |

6.0.6002.18960 |

944,128 |

11-Out-2013 |

03:43 |

IA-64 |

|

Wfp.mof |

Não aplicável |

814 |

03-Jan-2008 |

18:54 |

Não aplicável |

|

Wfp.tmf |

Não aplicável |

217,254 |

11-Out-2013 |

02:05 |

Não aplicável |

|

Bfe.dll |

6.0.6002.23243 |

781,312 |

12 out-2013 |

02:17 |

IA-64 |

|

Fwpkclnt.sys |

6.0.6002.23243 |

261,056 |

12 out-2013 |

02:52 |

IA-64 |

|

Fwpuclnt.dll |

6.0.6002.23243 |

1,124,352 |

12 out-2013 |

02:18 |

IA-64 |

|

Ikeext.dll |

6.0.6002.23243 |

946,688 |

12 out-2013 |

02:18 |

IA-64 |

|

Wfp.mof |

Não aplicável |

814 |

15-Mar-2011 |

05:52 |

Não aplicável |

|

Wfp.tmf |

Não aplicável |

217,516 |

12 out-2013 |

01:24 |

Não aplicável |

|

Fwpuclnt.dll |

6.0.6002.18960 |

596,480 |

11-Out-2013 |

02:07 |

x86 |

|

Wfp.mof |

Não aplicável |

814 |

26-Set-2013 |

12:46 |

Não aplicável |

|

Fwpuclnt.dll |

6.0.6002.23243 |

596,480 |

12 out-2013 |

02:53 |

x86 |

|

Wfp.mof |

Não aplicável |

814 |

09-Set-2011 |

11:41 |

Não aplicável |

-

Os ficheiros aplicáveis a um produto específico, marco (RTM, SPn)e ramo de serviço (LDR, RDA) podem ser identificados examinando os números da versão do ficheiro, tal como mostrado no quadro seguinte:

Versão

Produto

Marco

Ramo de serviço

6.1.7601. 18xxx

Windows 7 e Windows Server 2008 R2

SP1

RDA

6.1.7601. 22xxx

Windows 7 e Windows Server 2008 R2

SP1

LDR

-

Os balcões de serviço da RDA contêm apenas as correções que são amplamente libertadas para resolver problemas generalizados e críticos. Os balcões de serviço LDR contêm hotfixes para além de correções amplamente libertadas.

Nota Os ficheiros MANIFEST (.manifesto) e OS ficheiros MUM (.mum) que estão instalados não estão listados.

Para todas as versões suportadas com base em X86 do Windows 7

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

494,592 |

20-Nov-2010 |

12:18 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12 out-2013 |

02:01 |

x86 |

|

Ikeext.dll |

6.1.7601.18283 |

679,424 |

12 out-2013 |

02:01 |

x86 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,028 |

12 out-2013 |

02:33 |

Não aplicável |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12 out-2013 |

02:03 |

x86 |

|

Wfp.mof |

Não aplicável |

822 |

10-Jun-2009 |

21:32 |

Não aplicável |

|

Bfe.dll |

6.1.7601.22479 |

496,128 |

12 out-2013 |

01:55 |

x86 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12 out-2013 |

01:56 |

x86 |

|

Ikeext.dll |

6.1.7601.22479 |

681,472 |

12 out-2013 |

01:56 |

x86 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,028 |

12 out-2013 |

02:21 |

Não aplicável |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12 out-2013 |

01:57 |

x86 |

|

Wfp.mof |

Não aplicável |

822 |

10-Jun-2009 |

21:32 |

Não aplicável |

Para todas as versões suportadas com base em x64 do Windows 7 e Do Windows Server 2008 R2

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

705,024 |

20-Nov-2010 |

13:25 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

324,096 |

12 out-2013 |

02:29 |

x64 |

|

Ikeext.dll |

6.1.7601.18283 |

859,648 |

12 out-2013 |

02:29 |

x64 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,028 |

12 out-2013 |

03:06 |

Não aplicável |

|

Nshwfp.dll |

6.1.7601.18283 |

830,464 |

12 out-2013 |

02:30 |

x64 |

|

Wfp.mof |

Não aplicável |

822 |

10-Jun-2009 |

20:51 |

Não aplicável |

|

Bfe.dll |

6.1.7601.22479 |

706,560 |

12 out-2013 |

02:23 |

x64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

324,096 |

12 out-2013 |

02:24 |

x64 |

|

Ikeext.dll |

6.1.7601.22479 |

861,184 |

12 out-2013 |

02:24 |

x64 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,028 |

12 out-2013 |

02:49 |

Não aplicável |

|

Nshwfp.dll |

6.1.7601.22479 |

832,000 |

12 out-2013 |

02:25 |

x64 |

|

Wfp.mof |

Não aplicável |

822 |

10-Jun-2009 |

20:51 |

Não aplicável |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12 out-2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12 out-2013 |

02:03 |

x86 |

|

Wfp.mof |

Não aplicável |

822 |

04-Jul-2013 |

12:21 |

Não aplicável |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12 out-2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12 out-2013 |

01:57 |

x86 |

|

Wfp.mof |

Não aplicável |

822 |

09-Jul-2013 |

06:28 |

Não aplicável |

Para todas as versões suportadas com IA-64 do Windows Server 2008 R2

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.1.7601.17514 |

1,071,616 |

20-Nov-2010 |

10:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.18283 |

566,272 |

12 out-2013 |

01:34 |

IA-64 |

|

Ikeext.dll |

6.1.7601.18283 |

1,500,160 |

12 out-2013 |

01:34 |

IA-64 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,028 |

12 out-2013 |

01:59 |

Não aplicável |

|

Nshwfp.dll |

6.1.7601.18283 |

1,112,064 |

12 out-2013 |

01:36 |

IA-64 |

|

Wfp.mof |

Não aplicável |

822 |

10-Jun-2009 |

20:57 |

Não aplicável |

|

Bfe.dll |

6.1.7601.22479 |

1,074,176 |

12 out-2013 |

01:24 |

IA-64 |

|

Fwpuclnt.dll |

6.1.7601.22479 |

566,272 |

12 out-2013 |

01:24 |

IA-64 |

|

Ikeext.dll |

6.1.7601.22479 |

1,503,744 |

12 out-2013 |

01:24 |

IA-64 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,028 |

12 out-2013 |

01:44 |

Não aplicável |

|

Nshwfp.dll |

6.1.7601.22479 |

1,113,600 |

12 out-2013 |

01:25 |

IA-64 |

|

Wfp.mof |

Não aplicável |

822 |

10-Jun-2009 |

20:57 |

Não aplicável |

|

Fwpuclnt.dll |

6.1.7601.18283 |

216,576 |

12 out-2013 |

02:01 |

x86 |

|

Nshwfp.dll |

6.1.7601.18283 |

656,896 |

12 out-2013 |

02:03 |

x86 |

|

Wfp.mof |

Não aplicável |

822 |

04-Jul-2013 |

12:21 |

Não aplicável |

|

Fwpuclnt.dll |

6.1.7601.22479 |

216,576 |

12 out-2013 |

01:56 |

x86 |

|

Nshwfp.dll |

6.1.7601.22479 |

657,920 |

12 out-2013 |

01:57 |

x86 |

|

Wfp.mof |

Não aplicável |

822 |

09-Jul-2013 |

06:28 |

Não aplicável |

-

Os ficheiros aplicáveis a um produto específico, marco (RTM,SPn)e ramo de serviço (LDR, RDA) podem ser identificados examinando os números da versão do ficheiro, tal como mostrado no quadro seguinte:

Versão

Produto

Marco

Ramo de serviço

6.2.920 0.16 xxx

Windows 8 e Windows Server 2012

RTM

RDA

6.2.920 0.20 xxx

Windows 8 e Windows Server 2012

RTM

LDR

-

Os balcões de serviço da RDA contêm apenas as correções que são amplamente libertadas para resolver problemas generalizados e críticos. Os balcões de serviço LDR contêm hotfixes para além de correções amplamente libertadas.

Nota Os ficheiros MANIFEST (.manifesto) e OS ficheiros MUM (.mum) que estão instalados não estão listados.

Para todas as versões suportadas com base em X86 do Windows 8

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10-Out-2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10-Out-2013 |

09:29 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10-Out-2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27-Nov-2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10-Out-2013 |

22:30 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Out-2013 |

22:30 |

x86 |

|

Bfe.dll |

6.2.9200.16734 |

473,600 |

10-Out-2013 |

09:28 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Ikeext.dll |

6.2.9200.16734 |

683,520 |

10-Out-2013 |

09:29 |

x86 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

2,920 |

10-Out-2013 |

10:06 |

Não aplicável |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Wfplwfs.sys |

6.2.9200.16734 |

38,744 |

10-Out-2013 |

10:07 |

x86 |

|

Bfe.dll |

6.2.9200.20846 |

473,600 |

10-Out-2013 |

22:30 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27-Nov-2012 |

04:22 |

x86 |

|

Ikeext.dll |

6.2.9200.20846 |

683,520 |

10-Out-2013 |

22:30 |

x86 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

2,920 |

10-Out-2013 |

23:31 |

Não aplicável |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Out-2013 |

22:30 |

x86 |

|

Wfplwfs.sys |

6.2.9200.20842 |

38,744 |

10-Out-2013 |

23:37 |

x86 |

Para todas as versões suportadas com base em X64 do Windows 8 e do Windows Server 2012

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10-Out-2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10-Jun-2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10-Out-2013 |

09:21 |

x64 |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10-Jun-2013 |

19:16 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10-Out-2013 |

22:26 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27-Nov-2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10-Out-2013 |

22:26 |

x64 |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10-Out-2013 |

22:26 |

x64 |

|

Bfe.dll |

6.2.9200.16734 |

723,968 |

10-Out-2013 |

09:20 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

381,952 |

10-Jun-2013 |

19:15 |

x64 |

|

Ikeext.dll |

6.2.9200.16734 |

1,160,192 |

10-Out-2013 |

09:21 |

x64 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

2,920 |

10-Out-2013 |

11:50 |

Não aplicável |

|

Nshwfp.dll |

6.2.9200.16634 |

888,832 |

10-Jun-2013 |

19:16 |

x64 |

|

Wfplwfs.sys |

6.2.9200.16734 |

96,600 |

10-Out-2013 |

11:53 |

x64 |

|

Bfe.dll |

6.2.9200.20846 |

718,848 |

10-Out-2013 |

22:26 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

378,880 |

27-Nov-2012 |

04:25 |

x64 |

|

Ikeext.dll |

6.2.9200.20846 |

1,074,688 |

10-Out-2013 |

22:26 |

x64 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

2,920 |

11-Out-2013 |

00:50 |

Não aplicável |

|

Nshwfp.dll |

6.2.9200.20846 |

888,832 |

10-Out-2013 |

22:26 |

x64 |

|

Wfplwfs.sys |

6.2.9200.20842 |

96,600 |

11-Out-2013 |

00:54 |

x64 |

|

Fwpuclnt.dll |

6.2.9200.16634 |

245,248 |

10-Jun-2013 |

19:10 |

x86 |

|

Nshwfp.dll |

6.2.9200.16634 |

702,464 |

10-Jun-2013 |

19:10 |

x86 |

|

Fwpuclnt.dll |

6.2.9200.20569 |

245,248 |

27-Nov-2012 |

04:22 |

x86 |

|

Nshwfp.dll |

6.2.9200.20846 |

702,464 |

10-Out-2013 |

22:30 |

x86 |

Para todas as versões suportadas com base em X86 do Windows 8.1

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12 out-2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22-Ago-2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12 out-2013 |

21:02 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22-Ago-2013 |

02:19 |

x86 |

|

Bfe.dll |

6.3.9600.16427 |

549,888 |

12 out-2013 |

21:14 |

x86 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22-Ago-2013 |

02:40 |

x86 |

|

Ikeext.dll |

6.3.9600.16427 |

730,112 |

12 out-2013 |

21:02 |

x86 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,059 |

13-Out-2013 |

00:27 |

Não aplicável |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22-Ago-2013 |

02:19 |

x86 |

|

Wfplwfs.sys |

6.3.9600.16427 |

69,464 |

13-Out-2013 |

00:45 |

x86 |

Para todas as versões suportadas com base em x64 do Windows 8.1 e Windows Server 2012 R2

|

Nome do arquivo |

Versão de arquivo |

Tamanho do arquivo |

Data |

Hora |

Plataforma |

|---|---|---|---|---|---|

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12 out-2013 |

21:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22-Ago-2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12 out-2013 |

21:34 |

x64 |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22-Ago-2013 |

09:11 |

x64 |

|

Bfe.dll |

6.3.9600.16427 |

828,416 |

12 out-2013 |

21:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

411,136 |

22-Ago-2013 |

09:43 |

x64 |

|

Ikeext.dll |

6.3.9600.16427 |

1,104,384 |

12 out-2013 |

21:34 |

x64 |

|

Segurança em rede-ppdlic.xrm-ms |

Não aplicável |

3,059 |

13-Out-2013 |

02:41 |

Não aplicável |

|

Nshwfp.dll |

6.3.9600.16384 |

716,800 |

22-Ago-2013 |

09:11 |

x64 |

|

Wfplwfs.sys |

6.3.9600.16427 |

136,536 |

13-Out-2013 |

02:48 |

x64 |

|

Fwpuclnt.dll |

6.3.9600.16384 |

264,192 |

22-Ago-2013 |

02:40 |

x86 |

|

Nshwfp.dll |

6.3.9600.16384 |

566,784 |

22-Ago-2013 |

02:19 |

x86 |

|

Nome do arquivo |

Haxixe SHA1 |

Haxixe SHA256 |

|---|---|---|

|

Windows6.0-KB2862152-ia64.msu |

80EE12A2E51477C621392A06665BC837CFF8FC29B |

55D9566C4062721EA0B8C9B02B2DE1FC5A48B6216338012BA7C3E15C9F78EC4A |

|

Windows6.0-KB2862152-x64.msu |

E24C86C21DDD00ADA6B49EE1C2A037F9D2CBD8EF |

5C2D595720F98D351400593A562DBD5812AAAADE31E7B92E8B2493771AF8ED3 |

|

Windows6.0-KB2862152-x86.msu |

C062CCF8CCCB24411D223934451EB25323C5B9BC |

1EE3C608CC3EE8CA880C9A23089AE8F461FFB27714F9EFC0E61B2A30B5 |

|

Windows6.1-KB2862152-ia64.msu |

61E5FC414F88C15F15FB27AB905AB67652B188FF2 |

C76E6DBBF345D2CA602AA4DCA83C780A7DF12D13F7570FF57A605D81C33173F |

|

Windows6.1-KB2862152-x64.msu |

72BBAF8697440A998DF17DB09A69B24D96C4FE07 |

7764527EA105A36339EAF0D09B4558EEB3EF68B4E09B69104FD63040c97365 |

|

Windows6.1-KB2862152-x86.msu |

EAC008F3D7E22B10E646D969656C48C25FADC6B4 |

64E90C46DC94A68DC5B2DA9AEB426EB07E660F5D32AB85A11103F15E115F4F47 |

|

Windows8-RT-KB2862152-x64.msu |

717A29A94CFCCE8F663E555075CDE12E2A7A836D |

A1EC074D8B1576CC3F7E584745113E9D189ABFF1B0C0510052C579580345E |

|

Windows8-RT-KB2862152-x86.msu |

B762EE6FDB2CE341546C3A93C919CD5A482A9A9 |

CC2B0CEFEEFAAEC76966530C388281F4DE4223348E2C258DAB06E6C2E |

|

Windows8.1-KB2862152-x64.msu |

EC8DF98AE6D52A8272666603A267F708A9CDE9B38 |

26068674EFEE40DA6B6829F8766 DEF775405A83FE3A368971888FB3B3AE |

|

Windows8.1-KB2862152-x86.msu |

63D555F539C3D80AF8C4CE23179A9DE447810502 |

0FB82BB48506DE4883E4DCF518E7745AEBF56B47DD9F314563B8EA49B2415 |

|

WindowsServer2003-KB2862152-ia64-DEU.exe |

5BD38A43C1E04B8CDF94DF9F4B7C58F6B93B4C27 |

4004B7BACEFF854FD4E8FD72B7BCD5A07AD29A3979CAF738C41117487B557D |

|

WindowsServer2003-KB2862152-ia64-ENU.exe |

CC67EC63C2C933B2781436EA37F6BE2AEADD4C1 |

86A30C9F2DB197C099EE5BDB95CA7B7121D87D94A8AB3ADEAEAB64E09BAD7C9 |

|

WindowsServer2003-KB2862152-ia64-FRA.exe |

FD8AF00F493485D70C94E1113DB955F2F6774444 |

58E4A5925C0A400BC3FCA664DC0E60FC930FFB54CD7879D4E0620A5DC3ADD996 |

|

WindowsServer2003-KB2862152-ia64-JPN.exe |

BC417216D77EABAED92C54C1828C09A8F1EE266A |

712AF3D47607C5A6E7BADB8A0A740714FB908975074C7D64B6E0F9C23CA6141 |

|

WindowsServer2003-KB2862152-x86-CHS.exe |

7E8BBBA255E7DC0BE62AE18A40A8F004FCB5E4F |

4DFA6A4E6CF86DC4BA1EA0F10204F8275EB61F28B2BF5D5AC58F314760614272 |

|

WindowsServer2003-KB2862152-x86-CHT.exe |

C3707B843C2914F02FF728691B7489460557328B |

7B4829AACA47CF789FC3C084291B30D9D2497C5223AAD2968DCE0E7A2A214 |

|

WindowsServer2003-KB2862152-x86-CSY.exe |

17b5A8D82581E04B3DC8359A5A5A0775E53BAF1A6 |

5049340582FB9E145B3104B1066984AEBB1EE352064F1D7C9C6BDA073D2097 |

|

WindowsServer2003-KB2862152-x86-DEU.exe |

A75DC6744A60D8DB39D9963FAC7B608CAA89 |

982A7F6DF2067AAAAA891E6890D01119CD19CD5CA2FCB6238CF341D47293B80B7A3EBA |

|

WindowsServer2003-KB2862152-x86-ENU.exe |

8D96F688B35EFA32EEC1B05C92A8422D304E972D |

5192D6E6C38C635AFF68A926C6C60FFF1433982E5C0FFFAEE5C3EDD9C6F2C |

|

WindowsServer2003-KB2862152-x86-ESN.exe |

37DCEF5107C1C157B738FED12CAC921100EEFF6F |

63D2CDD7D92FEAD9F72D0BEC29B5B4B25626B814BAEF517AF3B9B9252993B1E2 |

|

WindowsServer2003-KB2862152-x86-FRA.exe |

60BB2ECB93869D41 E432901AD1D33771 |

0E37AB5EE438261F8B2B623180BE12B05AD13ECA4F7D246D6EBC90110E2EF179 |

|

WindowsServer2003-KB2862152-x86-HUN.exe |

0EEEB1F90C9BBDBC12368029D5DCBC94A9499E8 |

ACE72D7C2CF26E99044BF7B19CBBC25067BAA7B5972C656C1AB0256D43B877E |

|

WindowsServer2003-KB2862152-x86-ITA.exe |

DC2AB04A66B46AAA9F97B817924007E9FCD5EB306 |

F032AE531AF7C4B9B03DB92F470D37E4F9A078EFAEE7DB8C2DE7C3AEB54A7F5 |

|

WindowsServer2003-KB2862152-x86-JPN.exe |

1FBBBEC7AB9B764D439213E5ACD727278F6114792F |

42F8DB54F37DD6592168226CDBADE0F1614FB7FF06DB3C037667EF4661DDB8 |

|

WindowsServer2003-KB2862152-x86-KOR.exe |

B7CBCEA8AFCE0A727273B5264B0E90EE57BEA8423 |

E24C14DB1809D6E7AE7AE7D2BF52E84B591B7333F073D6272CACF2434573ADB |

|

WindowsServer2003-KB2862152-x86-NLD.exe |

799BE730609FE5D4CDB56F46A1F4520F50183A9E |

4FD53C68F54668FE0CCE9F51DA1EFFF36E60C50CBBD42E94C3453C036C54BAF |

|

WindowsServer2003-KB2862152-x86-PLK.exe |

B5160A3964D7776E6D659B47593270FA4D79D |

4E5C3C8B9859BFA8F83CBA2D7042A956CA8A69AFFF123E09899D16312FCA6D12 |

|

WindowsServer2003-KB2862152-x86-PTB.exe |

83CCFE642630C0054105D0441FEA09204DEA86CE |

4156FF7C97627C42A95871F1D866ECF36C6146A38804BE71C2C93EF082052DE |

|

WindowsServer2003-KB2862152-x86-PTG.exe |

B7D66DB2EF501D9DF68ECE685D095EABE4CDE276 |

8E88E57841BF640E5382E0808DEA5F9FCFD91CC0C502D071969A6BCAE4C7FB |

|

WindowsServer2003-KB2862152-x86-RUS.exe |

B982BCC1C5D1C0AF6777940555429223C7D134E7D |

E7D524899F14DD4739C486666C86C8C59DBD6BF629942060AECF3397307F72 |

|

WindowsServer2003-KB2862152-x86-SVE.exe |

4EF34DE5D662004089E77A23F162A47359E5BFFA |

6C779C1F31C7B2587D4B09998B1C28D63FDAB19DF5AF9E6263A1F49E15FBFFE |

|

WindowsServer2003-KB2862152-x86-TRK.exe |

5506F386C876A0BDB71D72BE785CC9C4B6DBB48 |

8443ADF3249DBD3C8A1C0939B4DFC717EE94B9DDD609CAAD40317992EA33E6006 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHS.exe |

D15894E4D38D740F1F6D40EF14D1E2CB663D3740 |

9AD8CA4C5AD11E261E172609182FF9D256FF37C17F5CA296AFE28859D5B6E5E |

|

WindowsServer2003.WindowsXP-KB2862152-x64-CHT.exe |

E69F9455BA88CCF1F579118C0DA787A3AB66DE43 |

47FB6E9D05D63C7984E745B7709E11E11E27D595BA385FF67EB31DD592F9581AA |

|

WindowsServer2003.WindowsXP-KB2862152-x64-DEU.exe |

E6F17C263EB3824534D3A23187C51382393A9111 |

A09D50A344E7ECF3010C0C0B530EB36C74FCE039985e9950A67FA1B971B31E5A0 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ENU.exe |

D97C7E8E60E51CEB4C10F40CD0163DFCC0FA0E13 |

13BCFE30002F3AD0280D14287B22FBF830297EF839A93C6E539EBB19814073F5 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ESN.exe |

EEA452A980769A5B00D163EE7390b11579345E4A |

EF97F201F03D7CA58FF4B9C84B1F301DBAA750EA39BD5207BD3F2A7F97258D |

|

WindowsServer2003.WindowsXP-KB2862152-x64-FRA.exe |

6E6B16D63B5CA7D5CE90A4569EF9BB486FBE2E8 |

5F44490CA1A9349C879E8BFC0C01AA7BAC0A296125ED9762FAACF0218F84CEEE |

|

WindowsServer2003.WindowsXP-KB2862152-x64-ITA.exe |

4C0A6CF4A7B836918B139EA4947702CDB203F29C |

91CE056ACFF2C1022BFCD7A52850EF1C2341718207BDBAD8FEDEDAB17A48978D |

|

WindowsServer2003.WindowsXP-KB2862152-x64-JPN.exe |

F3CD39130480F41AB23B09848A4A75BE1598B9F2 |

D8FEECC1A21175819FF43C008A9CC2111E94CBE5B2D7D20C82645AFAEC10FA39 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-KOR.exe |

6AF20E71CF92A1D968E4D59894FFF9BF267361FB |

220642EFC5483967286C54D6E39B3929650100ED0C6AAC3BB0F69739129F950 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-PTB.exe |

CBB061A4942A123BC69DAAA57F5D0AB1B49E365 |

C502413E7680C55E82F2D9A7D1B888958D7967A758FFABD18C38806BA271360 |

|

WindowsServer2003.WindowsXP-KB2862152-x64-RUS.exe |

E0FA5FB8342E2ED7C74762ED70AC69744BB77ED8 |

9F2A281001193FE1F7776E62553971CCBB1219B605800526C48AB6955CF |

|

WindowsXP-KB2862152-x86-ARA.exe |

08C5CAA13FC12FF96BE70EB407EDB46E53631B02 |

8D0826034D9AB390BF54E25A0F54CB7C29A9335C201FF7334899B5E159048 |

|

WindowsXP-KB2862152-x86-CHS.exe |

44115DD4A313FE9FE60C718F9C5EA351B134810E |

B93335E701871D7308B212556AE62CA68164931662CAAEEBA3F6FA8A2FC1792D |

|

WindowsXP-KB2862152-x86-CHT.exe |

2C50E771B0E2AFC7970BF6C5012C3C52563F79C |

D27B6B2A20FF1273BB4A145B69F88A4AC57E6118D2DF5C068ECF348808080808FB |

|

WindowsXP-KB2862152-x86-CSY.exe |

BD3DF5F3DD97117019266652FCBBB8F7BCEECC20B |

311FFDB7C7FDD1BD9AAAAAAAAAA4347F29B22248F938C48598E175E1B2E932DEF |

|

WindowsXP-KB2862152-x86-DAN.exe |

D862174B345C67E95F9A8BE9E32B0EE42375231D |

7687F536680D58036F3A154C695C0DADE51AAAAAAAA459757005397B0B08E2B1A6B |

|

WindowsXP-KB2862152-x86-DEU.exe |

EC84928C2543F65EFB65FECF26C714AA85CF4F |

E884909D9E9B884E364BD3EACC7C93436FF586398C43D0F7E0E457D140C737fB |

|

WindowsXP-KB2862152-x86-ELL.exe |

53F4E15D7E65B9973F6C95F1BEFD95579EEAF09 |

C467E34B2F5FACB6C3B81CB63036DCB53316219F6F32F0D2D2D0A8F4831F8 |

|

WindowsXP-KB2862152-x86-ENU.exe |

0457906284FF7FD706D77A69AC337CE7F65C7919 |

0CC60947AFACBA9D8DF0BB3E7D6AFA4E51C67AFCAE87082E2956B1534E05F9E |

|

WindowsXP-KB2862152-x86-ESN.exe |

6FC07F443C1C20F9DBABBDEF941FE7EA867493CA |

092BD98A6D86FCBD5B2F80C9533B54B1EBC07A6752A1D8751369BA410FB52ED6 |

|

WindowsXP-KB2862152-x86-FIN.exe |

547B01212FBC27DEE724EC2DC38DE50F919094A1 |

23620EFC04CF1695E3C9B0F8E023A2205308386EF49186F98156171861D43 |

|

WindowsXP-KB2862152-x86-FRA.exe |

D0F53AAD13B2B0A79762801D134E7E40D805F105 |

38718267E7C8090E8C407B2E68F3F6CA7205FCC8246F521E653DA9884512909D |

|

WindowsXP-KB2862152-x86-HEB.exe |

8E965464A3CBF7FDD07B152E39843445B5D9B37 |

ADDC0E3FD19E02559EE684339B0CFFFF61F74B812CC7A8DE22360779BB36D9E6C |

|

WindowsXP-KB2862152-x86-HUN.exe |

5600AE08B7CEA40FB83416784E2F39D2C0912D32 |

5590CA39913D20F9F6A364A8F5B1627BCF84019A471457AE7243519CE |

|

WindowsXP-KB2862152-x86-ITA.exe |

0320B72A0A93A60323CDF19018190CE6C852 |

103B7DF4D2676794361809A21D1C28E713E51A41F46CD8A6471A21B67FAC58F |

|

WindowsXP-KB2862152-x86-JPN.exe |

E5BFF9F5D16658B02BB69C1B967A3C232604B02F |

6F21CFDFA9EE500970B8712F41682C8539074E7DB859333448D105B0B1B85 |

|

WindowsXP-KB2862152-x86-KOR.exe |

A30EC90A5C4E9A28FB91505EB50426F0411AD788 |

E44D2458F589BCC6E92C05AC9F3E25E25E508A6C9408C08B0723FE6FCB0F0DC1 |

|

WindowsXP-KB2862152-x86-NLD.exe |

9C7C9B75979DD6653D31743C1B99DCE50D3FB7 |

4008D539CCB0CFDC7503E5FB1D38BFABCFF7ECAE7C1C65926ECE19E3B8A581 |

|

WindowsXP-KB2862152-x86-NOR.exe |

B2C79C2E9A3D4AEC07AC0CA999990109AB23546F0 |

080BE1727CE5D3BDF3D96A20D4D961959E4FB0D2BB82FF3F99DEAB920CCDD42C |

|

WindowsXP-KB2862152-x86-PLK.exe |

337C1A1BA95EDBF09E9406BE80748D1DB80346CF |

C54AD936F9051AABA23906BF9D04EDAE32F3CAB3B2A57EA75B44E12A9500C89 |

|

WindowsXP-KB2862152-x86-PTB.exe |

4C3F4AD1510F0373F0F4E6B73CDDAE9B66392CAB |

C30CA0116215D36D540A40AFA7C7F7F45EA956F77CB6B9CA109D2B9628B3388C |

|

WindowsXP-KB2862152-x86-PTG.exe |

5927992A54D4AF2429C755CED1050D2447CD15EA |

8AF1670ED2B30CFD201CD250DED392ED7375FD8EB4916F6FAD5CB0BD7A09F38B |

|

WindowsXP-KB2862152-x86-RUS.exe |

69CCC88DDA04A5EAB488D651EFD0FE2BF1C3DE1E |

AAAABC926CECD40D5866207181BAF6BFF7D3D17D51DE8E2B4EDCD334599F11B |

|

WindowsXP-KB2862152-x86-SVE.exe |

ECAE50464CC4E471D69DBFCA79FA50CC3C14D27 |

6067587091E45118B8A480C1BC202EB1D4D61FD740B19D381136F129201E7 |

|

WindowsXP-KB2862152-x86-TRK.exe |

1F11C641C93BF5073C3DA66C03FEC93CAEF3A171 |

7DB972F5221D697263B0DE5CE8A1748D4E9F9B2591951C9A943EDC69B422190 |