Resumo

Os ataques de força bruta são uma das três principais formas como os computadores Windows são atacados atualmente. No entanto, atualmente, os dispositivos Windows não permitem que as contas de Administrador local incorporadas sejam bloqueadas. Isto cria cenários nos quais, sem a segmentação de rede adequada ou a presença de um serviço de deteção de intrusões, a conta de Administrador local incorporada pode ser sujeita a ataques de força bruta ilimitada para tentar determinar a palavra-passe. Isto pode ser feito ao utilizar o Protocolo de Ambiente de Trabalho Remoto (RDP) na rede. Se as palavras-passe não são longas ou complexas, o tempo que demoraria a executar esse ataque está a tornar-se trivial ao utilizar CPUs e GPUs modernos.

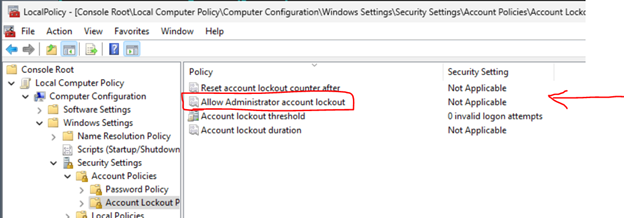

Num esforço para evitar ataques mais brutas, estamos a implementar bloqueios de contas para contas de Administrador. A partir de 11 de outubro de 2022 ou posterior das atualizações cumulativas do Windows, estará disponível uma política local para ativar os bloqueios de conta de Administrador local incorporados. Esta política pode ser encontrada em Política de Computador Local\Configuração do Computador\Definições do Windows\Definições de Segurança\Políticas de Conta\Políticas de Bloqueio de Conta.

Para computadores existentes, definir este valor para Ativado através de um GPO local ou de domínio irá permitir bloquear a conta de Administrador local incorporada. Esses ambientes também devem ponderar definir as outras três políticas em Políticas de Bloqueio de Contas. A nossa recomendação de linha base é defina-as como 10/10/10. Isto significa que uma conta seria bloqueada após 10 tentativas falhadas num período de 10 minutos e o bloqueio duraria 10 minutos. Depois disso, a conta seria desbloqueada automaticamente.

Nota O novo comportamento de bloqueio só afeta os inícios de sessão de rede, como as tentativas de RDP. Os inícios de sessão da consola continuarão a ser permitidos durante o período de bloqueio.

Para novos computadores no Windows 11, versão 22H2 ou em quaisquer novos computadores que incluam as atualizações cumulativas de cumulativos de 11 de outubro de 2022 do Windows antes da configuração inicial, estas definições serão definidas por predefinição na configuração do sistema. Isto ocorre quando a base de dados SAM é instantânea pela primeira vez num novo computador. Por isso, se um novo computador tiver sido configurado e, posteriormente, tiver instalado as atualizações de outubro, não estará seguro por predefinição. Precisará das definições de política conforme descrito anteriormente. Se não quiser que estas políticas se apliquem ao seu novo computador, pode definir esta política local ou criar uma política de grupo para aplicar a definição Desativada para "Bloqueio da conta de Administrador".

Além disso, estamos agora a impor a complexidade das palavras-passe em novos computadores, caso seja utilizada uma conta de Administrador local incorporada. A palavra-passe tem de ter, pelo menos, dois dos três tipos de carateres básicos (minúsculas, maiúsculas e numerais). Isto ajudará a proteger estas contas de serem comprometidos devido a um ataque de força bruta. No entanto, se quiser utilizar uma palavra-passe menos complexa, ainda pode definir as políticas de palavra-passe adequadas em Política de Computador Local\Configuração do Computador\Definições do Windows\Definições de Segurança\Políticas de Conta\Política de Palavra-passe.

Mais informações

As alterações adicionadas suportam DOMAIN_LOCKOUT_ADMINS e DOMAIN_PASSWORD_COMPLEX sinalizador de DOMAIN_PASSWORD_COMPLEX para a conta de Administrador local incorporada. Para obter mais informações, consulte DOMAIN_PASSWORD_INFORMATION (ntsecapi.h).

|

Valor |

Significado |

|

DOMAIN_LOCKOUT_ADMINS 0x00000008L |

Permite que a conta de Administrador local incorporada seja bloqueada de inícios de sessão de rede. |

|

DOMAIN_PASSWORD_COMPLEX 0x00000001L |

A palavra-passe tem de ter uma combinação de, pelo menos, dois dos seguintes tipos de carateres:

|